RBAC(Role-Based Access Control,基于角色的访问控制)

1. RBAC核心概念

RBAC(Role-Based Access Control,基于角色的访问控制)是一种广泛应用于软件和系统中的权限管理模型。它通过将用户与角色关联,再将角色与访问权限关联,来管理用户对系统资源的访问。RBAC模型的主要特点和组成如下:

-

角色(Role):角色是RBAC模型的核心概念,代表了一组权限的集合。角色反映了组织中的职责和工作职位,如“管理员”、“编辑”、“访客”等。

-

用户(User):系统的使用者。在RBAC模型中,用户通过被分配到一个或多个角色来获得访问权限。

-

权限(Permission):权限是对系统资源的访问控制,如读取、写入、执行等。在RBAC中,权限不直接分配给用户,而是分配给角色。

-

会话(Session):用户与系统交互的一个实例。用户在会话中激活一定的角色,从而获得该角色的权限。

-

RBAC模型的变体:

- RBAC0(基础RBAC):包括角色、用户和权限的基本分配。

- RBAC1(层级RBAC):在基础RBAC的基础上增加了角色之间的继承关系。

- RBAC2(约束RBAC):增加了对角色分配的约束,如分离职责原则(SoD),防止冲突的角色被同一个用户同时拥有。

- RBAC3(完整RBAC):结合了RBAC1和RBAC2的特性。

RBAC模型的优势在于其灵活性和可扩展性。通过角色的使用,可以轻松地管理和调整用户的权限,而无需单独修改每个用户的权限设置。这在大型组织和复杂系统中特别有用,因为它简化了权限管理和审计过程。此外,RBAC还有助于实施最小权限原则,即用户只拥有完成其任务所必需的最少权限,从而提高了系统的安全性。

2. RBAC如何落地实现?

RBAC(Role-Based Access Control,基于角色的访问控制)模型的实现涉及到多个层面,包括数据库表结构设计、业务逻辑处理和接口权限控制等。以下是一个基本的例子,展示了如何在MySQL数据库中建立相应的表来支持RBAC模型。

1. 数据库表设计

在RBAC模型中,至少需要以下几种表:

- 用户表(users):存储用户信息。

- 角色表(roles):存储角色信息。

- 权限表(permissions):存储具体的权限信息。

- 用户角色关联表(user_roles):存储用户和角色的关联信息。

- 角色权限关联表(role_permissions):存储角色和权限的关联信息。

用户表(users)

CREATE TABLE users (id INT AUTO_INCREMENT PRIMARY KEY,username VARCHAR(50) NOT NULL,password VARCHAR(100) NOT NULL,-- 其他字段...

);

角色表(roles)

CREATE TABLE roles (id INT AUTO_INCREMENT PRIMARY KEY,role_name VARCHAR(50) NOT NULL

);

权限表(permissions)

CREATE TABLE permissions (id INT AUTO_INCREMENT PRIMARY KEY,permission_name VARCHAR(100) NOT NULL

);

用户角色关联表(user_roles)

CREATE TABLE user_roles (user_id INT NOT NULL,role_id INT NOT NULL,PRIMARY KEY (user_id, role_id),FOREIGN KEY (user_id) REFERENCES users(id),FOREIGN KEY (role_id) REFERENCES roles(id)

);

角色权限关联表(role_permissions)

CREATE TABLE role_permissions (role_id INT NOT NULL,permission_id INT NOT NULL,PRIMARY KEY (role_id, permission_id),FOREIGN KEY (role_id) REFERENCES roles(id),FOREIGN KEY (permission_id) REFERENCES permissions(id)

);

2. 业务逻辑实现

在应用程序中,需要实现相应的业务逻辑来处理用户的角色和权限。例如,当用户尝试访问某个资源时,应用程序应该:

- 确定用户的身份。

- 查询用户拥有的角色(通过

user_roles表)。 - 查询这些角色对应的权限(通过

role_permissions表)。 - 检查用户是否有权访问所请求的资源。

查询某个用户具有哪些权限:

SELECT p.permission_name

FROM users u

JOIN user_roles ur ON u.id = ur.user_id

JOIN roles r ON ur.role_id = r.id

JOIN role_permissions rp ON r.id = rp.role_id

JOIN permissions p ON rp.permission_id = p.id

WHERE u.id = userID;3. 应用程序中的权限检查

在应用程序的每个需要权限控制的点,如API端点、功能模块等,根据查询到的权限决定是否允许用户进行操作。

示例

假设一个系统有三种角色:管理员(Admin)、编辑(Editor)和普通用户(User),每种角色有不同的权限:

- 管理员:可以访问所有资源。

- 编辑:可以编辑内容,但不能管理用户。

- 普通用户:只能查看内容。

在数据库中,这些角色和权限会相应地存储在roles和permissions表中,而user_roles和role_permissions表则定义了哪些用户属于哪些角色以及哪些角色拥有哪些权限。

注意

- 这是一个简化的例子,实际应用中可能需要考虑更多细节,如密码加密存储、权限继承、多角色处理等。

- 在实现RBAC时,还应该考虑系统的性能和安全性,确保权限控制既有效又高效。

相关文章:

)

RBAC(Role-Based Access Control,基于角色的访问控制)

1. RBAC核心概念 RBAC(Role-Based Access Control,基于角色的访问控制)是一种广泛应用于软件和系统中的权限管理模型。它通过将用户与角色关联,再将角色与访问权限关联,来管理用户对系统资源的访问。RBAC模型的主要特…...

C++const指针的两种用法

const int *p &a; 指向const变量的指针 指向const变量的指针const修饰的变量,只能由指向const变量的指针去指向 p &a1;const的位置,必须在*的左边指向const变量的指针,可以被改变,可以指向别的变量可以指向普通变量&am…...

【Proteus仿真】【51单片机】智能垃圾桶设计

文章目录 一、功能简介二、软件设计三、实验现象联系作者 一、功能简介 本项目使用Proteus8仿真51单片机控制器,使用报警模块、LCD1602液晶模块、按键模块、人体红外传感器、HCSR04超声波、有害气体传感器、SG90舵机等。 主要功能: 系统运行后…...

【Windows】执行tasklist/taskkill提示“错误:找不到”或者“ERROR: not found”的解决方案

原因 由于WinMgmt异常导致起不来,而WinMgmt是SVCHOST进程中的WMI服务,解决这个问题需要停止之后再重新启动。 WinMgmt是Windows 2000客户端管理的核心组件,当客户端应用程序连接或当管理程序需要它本身的服务时,这个进程就会初始…...

MS2630——Sub-1 GHz、低噪声放大器芯片

产品简述 MS2630 是一款 Sub-1 GHz 低功耗、低噪声放大器 (LNA) 芯 片。芯片采用先进制造工艺,采用 SOT23-6 的封装形式。 主要特点 ◼ 典型噪声系数: 1.57dB ◼ 典型功率增益: 16.3dB ◼ 典型输出 P1dB : -9.2dBm…...

车载以太网-数据链路层-MAC

文章目录 车载以太网MAC(Media Access Control)车载以太网MAC帧格式以太网MAC帧报文示例车载以太网MAC层测试内容车载以太网MAC(Media Access Control) 车载以太网MAC(Media Access Control)是一种用于车载通信系统的以太网硬件地址,用于在物理层上识别和管理数据包的传…...

Tomcat源码分析

Tomcat源码分析与实例 Tomcat是一个开源的Java Web服务器,它提供了一种简单的方式来部署和运行Java Web应用程序。本文将详细介绍Tomcat的源码分析和实例。 1. Tomcat源码分析 1.1 目录结构 Tomcat的源码目录结构如下: tomcat-x.y.z/ ├── bin/ ├…...

计算机视觉面试题-02

图像处理和计算机视觉基础 什么是图像滤波?有哪些常见的图像滤波器? 图像滤波是一种通过在图像上应用滤波器(卷积核)来改变图像外观或提取图像特征的图像处理技术。滤波器通常是一个小的矩阵,通过在图像上进行卷积…...

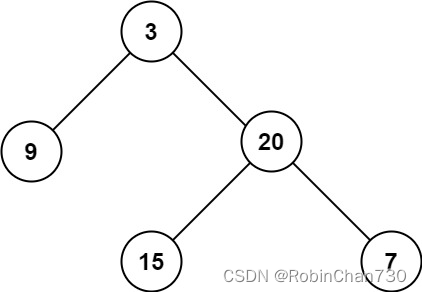

力扣日记11.27-【二叉树篇】二叉树的最大深度

力扣日记:【二叉树篇】二叉树的最大深度 日期:2023.11.27 参考:代码随想录、力扣 104. 二叉树的最大深度 题目描述 难度: 给定一个二叉树 root ,返回其最大深度。 二叉树的 最大深度 是指从根节点到最远叶子节点的最…...

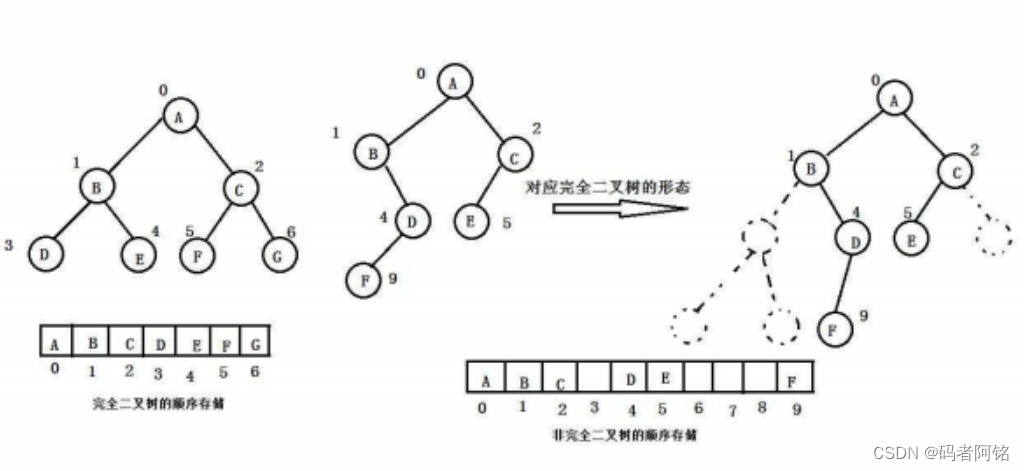

【数据结构】树的概念以及二叉树

目录 1 树概念及结构 1.1 树的概念 1.3 树的存储 2 二叉树的概念及结构 2.1 概念 2.2 特殊的二叉树 2.3 二叉树的性质 2.4 二叉树的存储结构 1 树概念及结构 1.1 树的概念 树是一种非线性的数据结构,它是由n(n>0)个有限结点组…...

软件测试职业规划导图

公司开发的产品专业性较强,软件测试人员需要有很强的专业知识,现在软件测试人员发展出现了一种测试管理者不愿意看到的景象: 1、开发技术较强的软件测试人员转向了软件开发(非测试工具开发); 2、业务能力较强的测试人员转向了软件…...

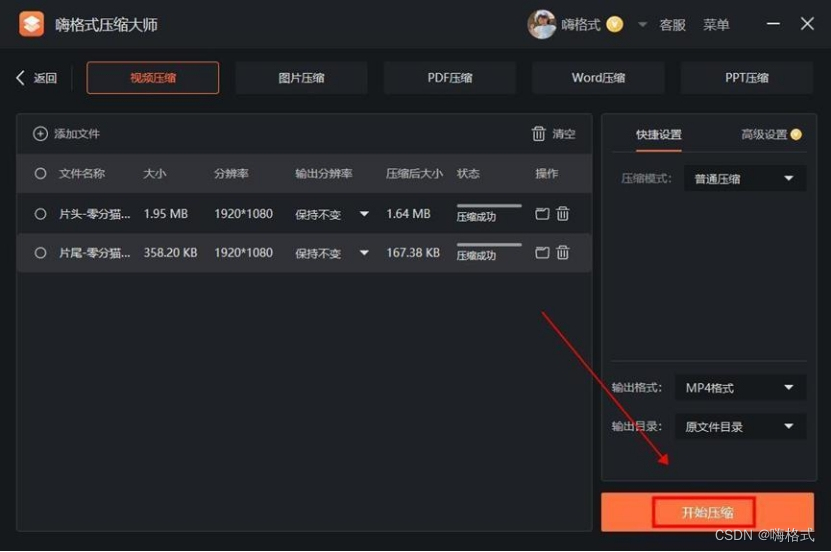

360压缩安装一半不动了?一分钟解决!

360压缩软件是我们常用的压缩软件,但是常常会遇到压缩安装到一半停止的情况,下面提供了一些可能的原因和解决办法,大家可以进行尝试~ 方法一:关闭防火墙和杀毒软件 有时候,防火墙和杀毒软件可能会阻止360压缩的安装过…...

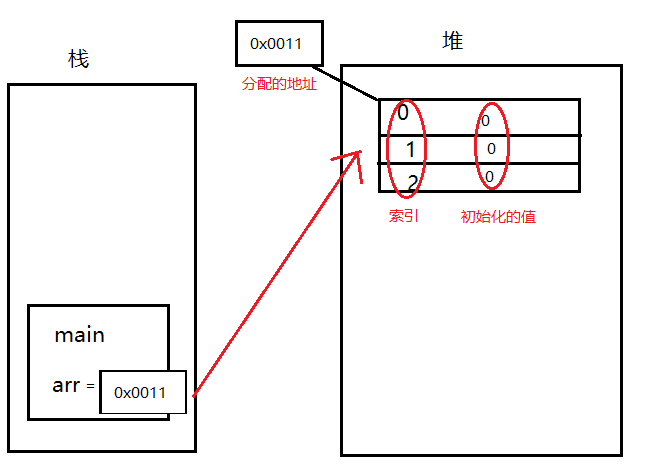

堆和栈的区别 重点来说一下堆和栈;堆与栈之间的联系

文章目录 堆和栈的区别重点来说一下堆和栈:那么堆和栈是怎么联系起来的呢? 堆与栈的区别 很明显: 今天来聊一聊java中的堆和栈,工作当中这两个也是经常遇到的,知识我们没有去注意理论上的这些内容,今天就来分享一下。…...

python 批量将图片存入excel单元格内

python 批量将图片存入excel单元格 示例代码1示例代码2 示例代码1 https://blog.csdn.net/wuyoudeyuer/article/details/128185284 # -*- coding: utf-8 -*- # Time : 2022-12-05 # Author : Carl_DJ 实现功能:在excel中,对应的名称后面,…...

Nginx常见的中间件漏洞

目录 1、Nginx文件名逻辑漏洞 2、Nginx解析漏洞 3、Nginx越权读取缓存漏洞 这里需要的漏洞环境可以看:Nginx 配置错误导致的漏洞-CSDN博客 1、Nginx文件名逻辑漏洞 该漏洞利用条件有两个: Nginx 0.8.41 ~ 1.4.3 / 1.5.0 ~ 1.5.7 php-fpm.conf中的s…...

Linux C语言 27-递归

Linux C语言 27-递归 本节关键字:C语言 递归 相关C库函数:main、printf 什么是递归? 在C语言中,程序调用自身的编程技巧称为递归(recursion)。递归从字面上可以理解为“递去归来”。 使用递归的优缺点 …...

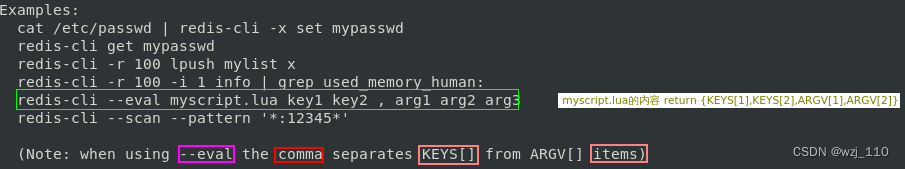

redis运维(二十一)redis 的扩展应用 lua(三)

一 redis 的扩展应用 lua redis加载lua脚本文件 ① 调试lua脚本 redis-cli 通过管道 --pipe 快速导入数据到redis中 ② 预加载方式 1、错误方式 2、正确方式 "案例讲解" ③ 一次性加载 执行命令: redis-cli -a 密码 --eval Lua脚本路径 key …...

如何科学地划分医学图像数据集

在进行医学图像分类任务时,如何科学地划分数据集是一个重要的问题。这个问题的答案取决于你的数据特性和实验目标。一般来说,有两种常见的数据划分方法:按照比例划分和按照病例划分。 按照比例划分 按照比例划分是一种常见的方法,…...

【开源】基于Vue+SpringBoot的食品生产管理系统

项目编号: S 044 ,文末获取源码。 \color{red}{项目编号:S044,文末获取源码。} 项目编号:S044,文末获取源码。 目录 一、摘要1.1 项目介绍1.2 项目录屏 二、功能模块2.1 加工厂管理模块2.2 客户管理模块2.3…...

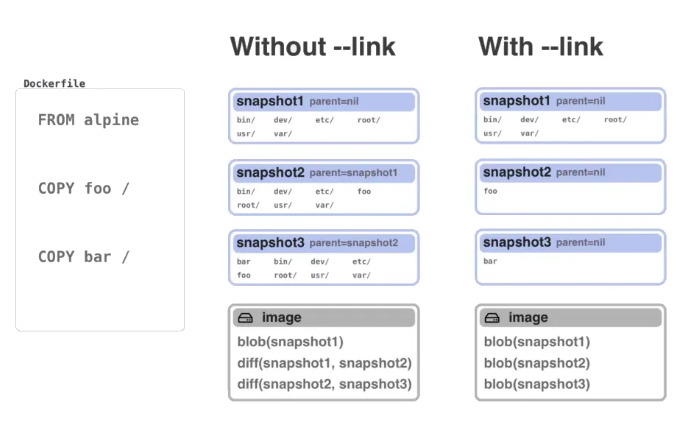

如何减少40%的Docker构建时间

随着Docker的普及,许多公司的产品会将组件构建为Docker镜像。但随着时间的推移,一些镜像变得越来越大,对应的CI构建也变得越来越慢。 如果能在喝完一杯咖啡的时间(不超过5分钟)内完成构建,将是一个理想状态…...

NCM格式加密破解:技术侦探教你三步解锁音乐自由

NCM格式加密破解:技术侦探教你三步解锁音乐自由 【免费下载链接】ncmdump 项目地址: https://gitcode.com/gh_mirrors/ncmd/ncmdump 当你从网易云音乐下载喜爱的歌曲时,是否遇到过这样的困境:这些以.NCM为扩展名的文件像被施了魔法的…...

windows安装达梦数据库

在官网下载对应需要的安装包: https://www.dameng.com/download/index.html 下载后解压: 点击镜像开始安装: 这里没有key先不填直接下一步: 根据需要安装,这里默认全部安装: 指定安装目录地址࿱…...

快速上手GLM-OCR:无需代码基础,网页上传图片即可提取文字

快速上手GLM-OCR:无需代码基础,网页上传图片即可提取文字 你是不是也遇到过这样的场景?手头有一堆纸质文件、截图或者照片,里面全是文字信息,需要把它们一个个敲进电脑里。或者在网上看到一张信息图,想把里…...

如何快速入门Node.js C++插件开发:node-addon-examples实战教程

如何快速入门Node.js C插件开发:node-addon-examples实战教程 【免费下载链接】node-addon-examples Node.js C addon examples from http://nodejs.org/docs/latest/api/addons.html 项目地址: https://gitcode.com/gh_mirrors/no/node-addon-examples node…...

:高级特性与系统优化)

面试真题集(五):高级特性与系统优化

引言 本专题聚焦原子操作、动态并行、纹理内存、协作组、CUDA Graph等高级特性,以及系统级优化思维,20道真题助你冲击大厂高薪岗位。 一、选择题(6题) 1.1 关于CUDA原子操作,下列说法错误的是?(⭐⭐) A. 原子操作可以在全局内存和共享内存上执行 B. atomicAdd 是最常…...

终极指南:DGIOT物联网平台如何构建千万级设备接入的技术方案

终极指南:DGIOT物联网平台如何构建千万级设备接入的技术方案 【免费下载链接】dgiot Open source platform for iot , 6 min Quick Deployment,10M devices connection,Carrier level Stability;物联网开源平台,6分钟快速部署,千万级承载,电信级稳定性. Low code fo…...

SEO_本地商家如何进行有效的SEO推广

SEO推广的基础:为什么本地商家需要SEO 在如今的数字化时代,互联网已经成为人们获取信息、购买商品和服务的重要途径。对于本地商家来说,如何在这个竞争激烈的市场中脱颖而出,是一个不容忽视的问题。这时,SEO推广应运而…...

【日常运维】Java服务在Windows平台上作为常驻服务的启动方式【winsw.exe】

文章目录[toc]一、下载winsw二、放置jar包三、配置启动信息四、启动服务五、在服务中查看服务是否启动成功六、调用服务是否成功七、指定编码格式八、启动服务一般一、下载winsw 二进制可执行文件下载地址: http://repo.jenkins-ci.org/releases/com/sun/winsw/win…...

Music Tag Web:音乐元数据修复与管理的全栈解决方案

Music Tag Web:音乐元数据修复与管理的全栈解决方案 【免费下载链接】music-tag-web 音乐标签编辑器,可编辑本地音乐文件的元数据(Editable local music file metadata.) 项目地址: https://gitcode.com/gh_mirrors/mu/music-ta…...

告别云端依赖:Qwen3-VL-8B本地图文对话工具快速上手教程

告别云端依赖:Qwen3-VL-8B本地图文对话工具快速上手教程 1. 为什么选择本地部署多模态模型? 在当今AI应用蓬勃发展的时代,越来越多的企业和开发者开始关注数据隐私和安全性。云端API虽然方便,但存在以下痛点: 数据安…...