【网络安全】-安全常见术语介绍

文章目录

- 介绍

- 1. 防火墙(Firewall)

- 定义

- 通俗解释

- 2. 恶意软件(Malware)

- 定义

- 通俗解释

- 3. 加密(Encryption)

- 定义

- 通俗解释

- 4. 多因素认证(Multi-Factor Authentication,MFA)

- 定义

- 通俗解释

- 5. VPN(Virtual Private Network)

- 定义

- 通俗解释

- 6. 漏洞(Vulnerability)

- 定义

- 通俗解释

- 7. 双重验证(Two-Factor Authentication,2FA)

- 定义

- 通俗解释

- 8. 漏洞扫描(Vulnerability Scanning)

- 定义

- 通俗解释

- 9. 社交工程(Social Engineering)

- 定义

- 通俗解释

- 10. 钓鱼(Phishing)

- 定义

- 通俗解释

- 结论

介绍

在学习信息安全领域时,了解一些常见的术语是非常重要的。这些术语涵盖了各种安全概念和技术,对保护个人和组织的数字资产至关重要。本章将介绍一些常见的安全术语,旨在帮助小白用户更好地理解和应对不同的安全挑战。

1. 防火墙(Firewall)

定义

防火墙是一种网络安全设备,用于监控和控制网络流量。其主要目的是阻止未经授权的访问,保护内部网络免受恶意攻击和未经授权的访问。

通俗解释

防火墙就像是你家的门禁系统,它能够决定哪些人可以进入,哪些人不可以。同样,防火墙监控网络流量,只允许经过验证的数据包进入内部网络,阻止潜在的威胁。

2. 恶意软件(Malware)

定义

恶意软件是指一类意图破坏、窃取信息或者以其他恶意目的而编写的软件。这包括病毒、蠕虫、间谍软件、广告软件等。

通俗解释

恶意软件就像是电脑上的病毒,它们可以在你的系统中传播,窃取你的个人信息或者损坏你的文件。因此,安全软件的作用就是帮助你防范和清除这些恶意软件。

3. 加密(Encryption)

定义

加密是一种将数据转换为难以理解的形式的过程,以保护其隐私性。只有掌握特定密钥的人才能解密数据。

通俗解释

加密就像是将你的信息放入一个安全的保险箱,只有你拥有正确的钥匙才能打开。这样,即使有人截获了你的信息,也无法理解其中的内容。

4. 多因素认证(Multi-Factor Authentication,MFA)

定义

多因素认证是一种安全措施,要求用户在登录时提供两个或多个不同的身份验证因素,通常包括密码、手机验证码、指纹等。

通俗解释

多因素认证就像是你使用两把不同的钥匙打开保险箱,确保只有你拥有这两把钥匙的时候才能进入。这样,即使有人知道了你的密码,也无法登录你的账户,因为他们没有第二个身份验证因素。

5. VPN(Virtual Private Network)

定义

VPN是一种通过公共网络(如互联网)建立私人网络连接的技术。它用于保护用户的数据传输,使其在公共网络上变得安全。

通俗解释

VPN就像是你通过一个加密通道与互联网连接,让你的数据变得不可见,就像是通过一个安全的隧道传输一样。这样,即使你在公共网络上,也能够保护你的隐私。

6. 漏洞(Vulnerability)

定义

漏洞是指系统或应用程序中存在的未修复的安全缺陷,可能被攻击者利用来进行恶意活动。

通俗解释

漏洞就像是你家的一扇破窗户,是入侵者进入的途径。在计算机系统中,漏洞可能是程序代码中的错误或者未及时更新的软件,需要及时修复以防止被利用。

7. 双重验证(Two-Factor Authentication,2FA)

定义

双重验证是一种安全措施,要求用户在登录时提供两个不同的身份验证因素,通常包括密码和生成的动态验证码。

通俗解释

双重验证就像是你需要两把不同的钥匙才能进入你的家门。在登录时,除了密码外,还需要一个动态验证码,确保只有你才能完成登录过程,提高账户的安全性。

8. 漏洞扫描(Vulnerability Scanning)

定义

漏洞扫描是一种自动化的安全检测方法,用于发现系统或应用程序中可能存在的安全漏洞。

通俗解释

漏洞扫描就像是你的房子定期接受安全检查,专业人员会检查窗户、门锁等是否安全,以及是否存在潜在的入侵途径。在计算机系统中,漏洞扫描帮助发现并修复可能被攻击的弱点。

9. 社交工程(Social Engineering)

定义

社交工程是一种攻击技术,通过欺骗和诱导人们来获得敏感信息。攻击者通常利用心理学手段,使目标误以为他们是合法的。

通俗解释

社交工程就像是有人通过假装是你的朋友,来获取你的家庭地址和门禁密码一样。在网络安全中,攻击者可能会冒充你认识的人或组织,通过欺骗手段获取你的个人信息。

10. 钓鱼(Phishing)

定义

钓鱼是一种通过伪装成信任的实体,诱使用户提供敏感信息的攻击手段。这通常通过虚假的电子邮件、网站或消息来实施。

通俗解释

钓鱼就像是有人伪装成你信任的银行,发送虚假的邮件要求你提供账户信息。在网络中,攻击者通过虚假的网站或信息,诱使用户输入敏感信息,从而盗取账户。

结论

以上是一些常见的安全术语,它们涵盖了信息安全领域的重要概念和技术。了解这些术语可以帮助小白用户更好地理解安全威胁,采取相应的防范措施。在数字时代,保护个人和组织的安全至关重要,希望这份详细的介绍能够帮助用户建立更强大的安全意识。

相关文章:

【网络安全】-安全常见术语介绍

文章目录 介绍1. 防火墙(Firewall)定义通俗解释 2. 恶意软件(Malware)定义通俗解释 3. 加密(Encryption)定义通俗解释 4. 多因素认证(Multi-Factor Authentication,MFA)定…...

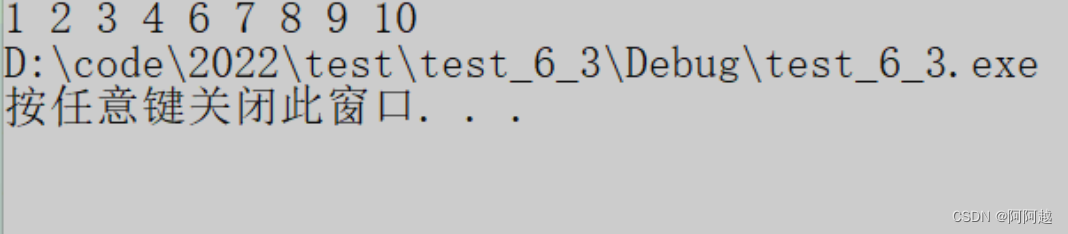

C语言给定数字0-9各若干个。你可以以任意顺序排列这些数字,但必须全部使用。目标是使得最后得到的数尽可能小(注意0不能做首位)

这个题目要求的输出是一串数字!!! 不是下面:输入在一行中给出 10 个非负整数,顺序表示我们拥有数字 0、数字 1、……数字 9 的个数。整数间用一个空格分隔。10 个数字的总个数不超过 50,且至少拥有 1 个非…...

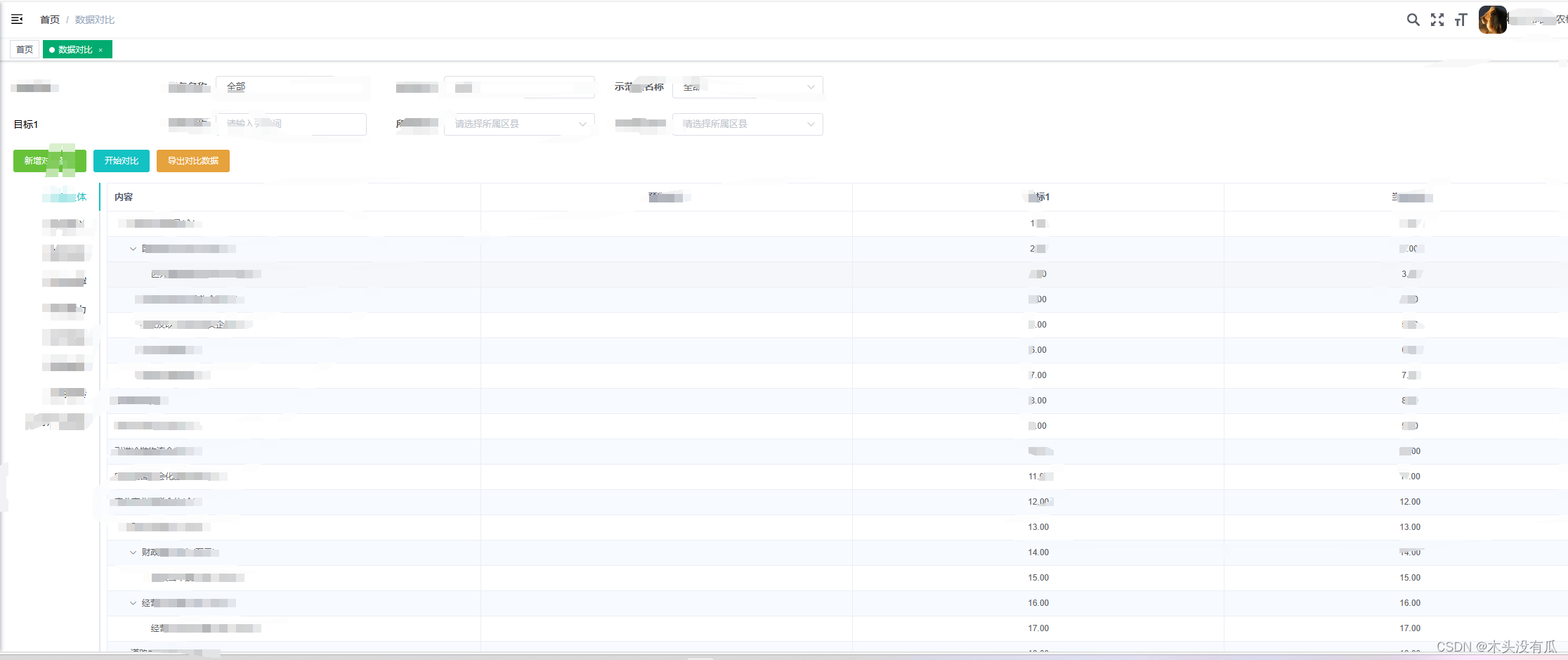

vue+elementUI的tabs与table表格联动固定与滚动位置

有个变态的需求,要求tabs左侧固定,右侧是表格,点击左侧tab,右侧表格滚动到指定位置,同时,右侧滚动的时候,左侧tab高亮相应的item 上图 右侧的高度非常高,内容非常多 常规的瞄点不适…...

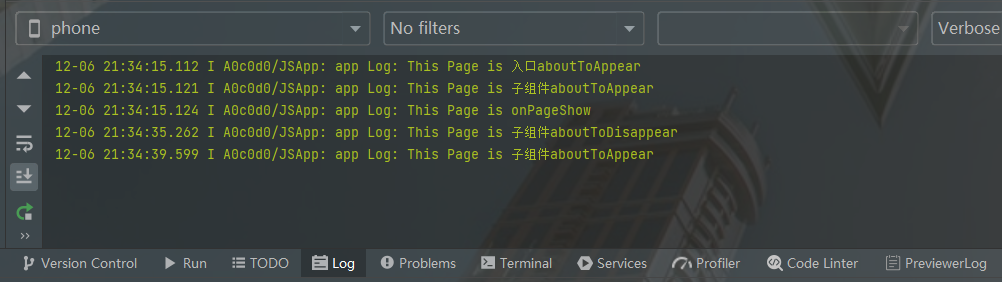

鸿蒙4.0开发笔记之ArkTS语法基础之应用生命周期与页面中组件的生命周期(十六)

文章目录 一、应用生命周期二、生命周期函数定义三、生命周期五函数练习 一、应用生命周期 1、定义 应用生命周期就是代表了一个HarmonyOS应用中所有页面从创建、开启到销毁等过程的全生命周期。查看路径如下: Project/entry/src/main/ets/entryability/EntryAbili…...

Android的前台服务

概述 前台服务是用户主动意识到的一种服务,因此在内存不足时,系统也不会考虑将其终止。前台服务必须为状态栏提供通知,将其放在运行中的标题下方。这意味着除非将服务停止或从前台移除,否则不能清除该通知。 在 Android 8.0&…...

99%小白不知道,BI报表能自动生成

BI报表的制作步骤、操作方式都很简单,基本是有手就会,但在繁忙的工作中,还是有很多人没时间去从零开发BI报表。那怎么办呢?99%的小白或许都不知道,BI报表能自动生成。 是的,你没看错,就是由BI系…...

rabbitmq技术

1,docker运行rabbitmq docker run --restartalways -d --hostname my-rabbit --name rabbit -p 15672:15672 -p 5672:5672 rabbitmq 2,新增管理员用户 rabbitmq服务,添加用户以及授权_rabbitmq添加用户授权_ROBOT玲玉的博客-CSDN博客...

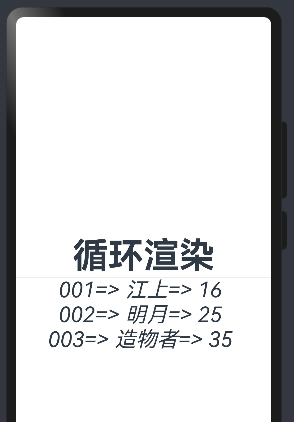

鸿蒙4.0开发笔记之ArkTS语法基础之条件渲染和循环渲染的使用(十五)

文章目录 一、条件渲染(if)二、循环渲染(ForEach) 一、条件渲染(if) 1、定义 正如其他语言中的if…else…语句,ArkTS提供了渲染控制的能力,条件渲染可根据应用的不同状态࿰…...

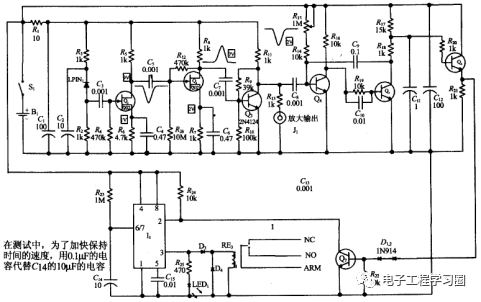

电子设备电路分析(2)-----高速激光脉冲探测器

今天来介绍一个高速激光脉冲探测器,能够快速探测高速激光脉冲,该装置的独特性在于能够分辨上升时间在纳秒量级的脉冲。 光电二极管 高速激光脉冲探测器的核心是一个PIN二极管,也就是光电二极管。光电二极管是一种将光转换为电流的半导体器件…...

宝塔配置Redis)

WordPress(9)宝塔配置Redis

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档 文章目录 前言一、宝塔安装Redis2、安装好先关闭Redis1、Redis密码默认是没有的二、安装php、Redis扩展1.启动Redis三.WordPress 安装Redis1.安装Redis插件2.启动Redis前言 提示:这里可以添加本文要记录的…...

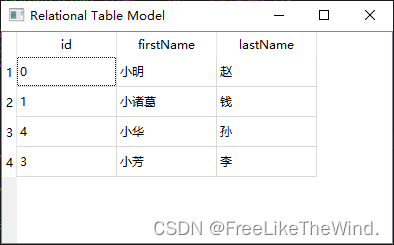

【Qt之QSqlRelationalTableModel】描述及使用

描述 QSqlRelationalDelegate链接: https://blog.csdn.net/MrHHHHHH/article/details/134690139 QSqlRelationalTableModel类为单个数据库表提供了一个可编辑的数据模型,并支持外键。 QSqlRelationalTableModel的行为类似于QSqlTableModel,但允许将列设…...

【Openstack Train安装】四、MariaDB/RabbitMQ 安装

本章介绍了MariaDB/RabbitMQ的安装步骤,MariaDB/RabbitMQ仅需要在控制节点安装。 在安装MariaDB/RabbitMQ前,请确保您按照以下教程进行了相关配置: 【Openstack Train安装】一、虚拟机创建 【Openstack Train安装】二、NTP安装 【Opensta…...

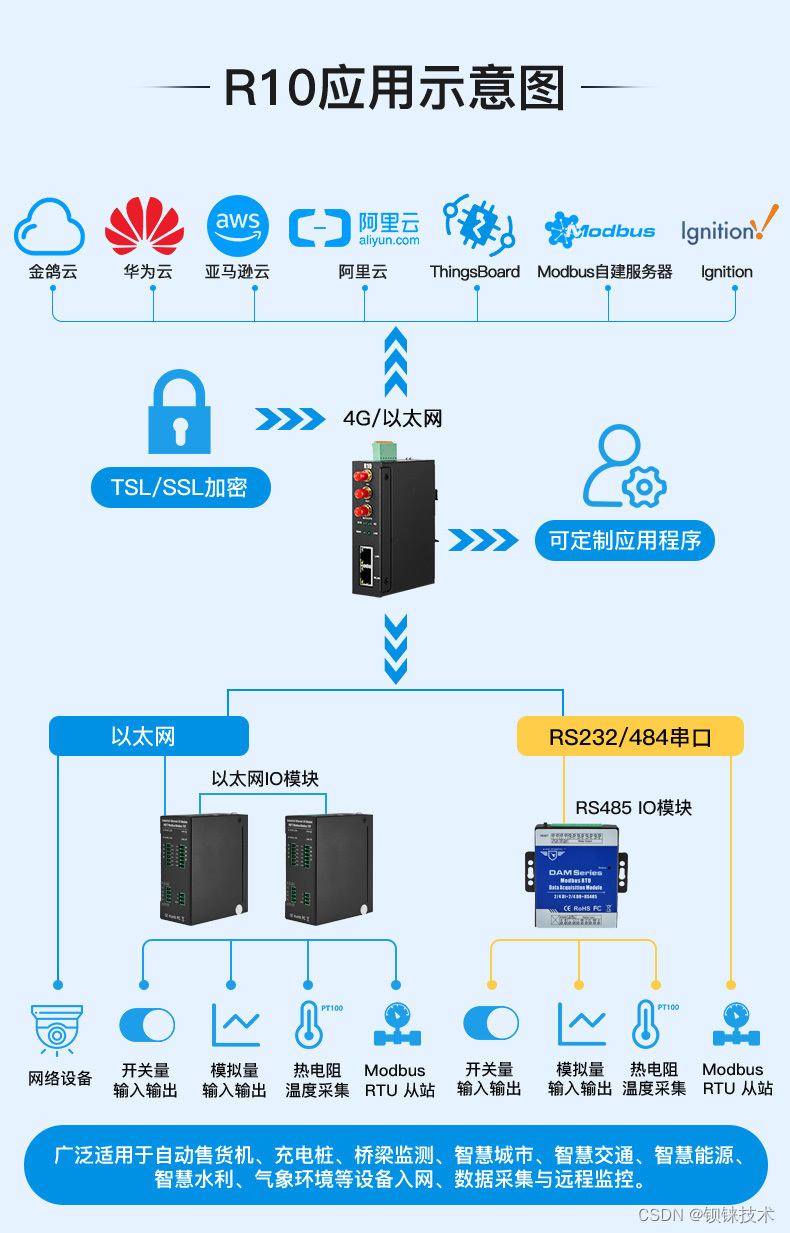

工业级路由器在智能交通系统(ITS)中的创新应用

智能交通系统(ITS)作为一种先进的交通管理与控制系统,旨在提高交通运输系统的效率、安全性和便捷性。随着科技的不断发展,智能交通系统已经成为城市交通管理的重要组成部分。而工业级路由器作为一种可靠的网络通信设备,…...

React立即更新DOM

正常情况下,react会等待set完毕后再进行页面渲染,所以在set时无法拿到更新后的dom import { useRef, useState } from "react"export default () > {const div useRef(null)const [count, setCount] useState(0)const btnClick () >…...

[JavaScript前端开发及实例教程]计算器井字棋游戏的实现

计算器(网页内实现效果) HTML部分 <html lang"en"> <head><meta charset"UTF-8"><meta name"viewport" content"widthdevice-width, initial-scale1.0"><title>My Calculator&l…...

数据结构 / 队列 / 循环队列 / 结构体定义和创建

1. 结构体定义 //head.h#ifndef __QUEUE_HEAD_H__ #define __QUEUE_HEAD_H__#include <string.h> #include <stdlib.h> #include <stdio.h>#define MAXSIZE 5 //循环队列最多元素个数typedef char datatype; //数据元素类型typedef struct {datatype data[M…...

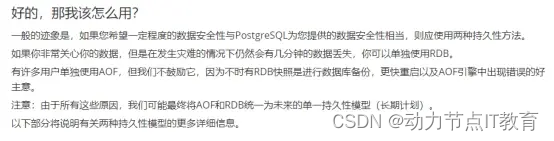

Java零基础——Redis篇

1.【熟悉】NoSQL的简介 1.1 什么是NoSQL NoSQL 是 Not Only SQL 的缩写,意即"不仅仅是SQL"的意思,泛指非关系型的数据库。强调Key-Value Stores和文档数据库的优点。 NoSQL产品是传统关系型数据库的功能阉割版本,通过减少用不到或…...

分支和循环

通常来说,C语言是结构化的程序设计语言,这里的结构包括顺序结构、选择结构、循环结构,C语言能够实现这三种结构,如果我们仔细分析,我们日常生活中所见的事情都可以拆分为这三种结构或者它们的组合。 下面我会仔细讲解我…...

MyBatis-xml版本

MyBatis 是一款优秀的持久层框架 MyBatis中文网https://mybatis.net.cn/ 添加依赖 <dependencies><!--mysql驱动--><dependency><groupId>mysql</groupId><artifactId>mysql-connector-java</artifactId><version>5.1.47<…...

在eclipse中安装python插件:PyDev

在eclipse中安装插件PyDev,就可以在eclipse中开发python了。 PyDev的官网:https://www.pydev.org/ 不过可以直接在eclipse中用Marketplace安装(备注:有可能一次安装不成功,是因为下载太慢了,多试几次&…...

Intel RealSense D435i 标定实战:从工具安装到VINS配置全流程解析

1. 准备工作:认识D435i与标定原理 第一次拿到Intel RealSense D435i时,我盯着这个火柴盒大小的设备看了半天——它凭什么能实现三维感知?拆开包装后发现,这玩意儿居然集成了双目红外相机、RGB彩色相机和IMU惯性测量单元。但问题来…...

机械革命S2 Air/Code 01避坑指南:搞定WSL2和Docker,先搞定这3个驱动和BIOS

机械革命S2 Air/Code 01深度调优:WSL2与Docker稳定运行的三大核心策略 当机械革命S2 Air或Code 01遇上WSL2和Docker,不少技术爱好者会发现这条路并不平坦。蓝屏、WiFi断连、系统崩溃——这些看似随机的问题背后,其实隐藏着Windows系统版本、硬…...

[leetcode] 25. K 个一组翻转链表 Reverse Nodes in k-Group

给你链表的头节点 head ,每 k 个节点一组进行翻转,请你返回修改后的链表。 k 是一个正整数,它的值小于或等于链表的长度。如果节点总数不是 k 的整数倍,那么请将最后剩余的节点保持原有顺序。 你不能只是单纯的改变节点内部的值&a…...

掌握Windows风扇控制:FanControl软件从零到精通指南

掌握Windows风扇控制:FanControl软件从零到精通指南 【免费下载链接】FanControl.Releases This is the release repository for Fan Control, a highly customizable fan controlling software for Windows. 项目地址: https://gitcode.com/GitHub_Trending/fa/F…...

LaTeX公式一键转Word:告别繁琐复制,提升学术写作效率

LaTeX公式一键转Word:告别繁琐复制,提升学术写作效率 【免费下载链接】LaTeX2Word-Equation Copy LaTeX Equations as Word Equations, a Chrome Extension 项目地址: https://gitcode.com/gh_mirrors/la/LaTeX2Word-Equation 还在为将网页上的数…...

LDO噪声特性分析与测量优化指南

1. LDO噪声特性与测量基础低噪声线性稳压器(LDO)作为电源管理系统的核心器件,其噪声特性直接影响着精密模拟电路、射频系统和传感器等关键模块的性能表现。与开关电源不同,LDO通过线性调节方式工作,避免了高频开关噪声…...

Kubernetes部署Dify AI平台:从Docker Compose到K8s原生YAML完整迁移指南

1. 项目概述与核心价值最近在折腾AI应用开发平台,发现Dify这个工具确实挺有意思,它把大模型应用开发的门槛降得很低。不过,官方主要提供了Docker Compose的部署方式,对于已经将生产环境全面容器化、并且用上了Kubernetes的团队来说…...

应对AIGC检测算法:论文初稿怎么做结构级优化?附实测工具避坑指南

写文章现在最怕什么?查重?不,现在的风向变了——最怕的是AI率太高。 现在越来越多学校开始严查aigc报告,只要被判定AI率过重,直接打回重写甚至影响答辩资格。很多同学为了降低ai率,四处寻找各种免费降ai率…...

如何永久保存微信聊天记录?5步实现数据自主管理

如何永久保存微信聊天记录?5步实现数据自主管理 【免费下载链接】WeChatMsg 提取微信聊天记录,将其导出成HTML、Word、CSV文档永久保存,对聊天记录进行分析生成年度聊天报告 项目地址: https://gitcode.com/GitHub_Trending/we/WeChatMsg …...

reverse-shell工作原理深度解析:智能检测与多语言payload实现

reverse-shell工作原理深度解析:智能检测与多语言payload实现 【免费下载链接】reverse-shell Reverse Shell as a Service 项目地址: https://gitcode.com/gh_mirrors/re/reverse-shell reverse-shell作为一种强大的网络安全工具,其核心功能是让…...