玩转大数据12:大数据安全与隐私保护策略

1. 引言

大数据的快速发展,为各行各业带来了巨大的变革,也带来了新的安全和隐私挑战。大数据系统通常处理大量敏感数据,包括个人身份信息、财务信息、健康信息等。如果这些数据被泄露或滥用,可能会对个人、企业和社会造成严重的损害。

因此,大数据安全与隐私保护至关重要。企业和组织需要采取有效的措施,保护大数据的安全性和隐私性。

2. 大数据安全的基本原则和策略

数据安全是全流程、全生命周期的责任

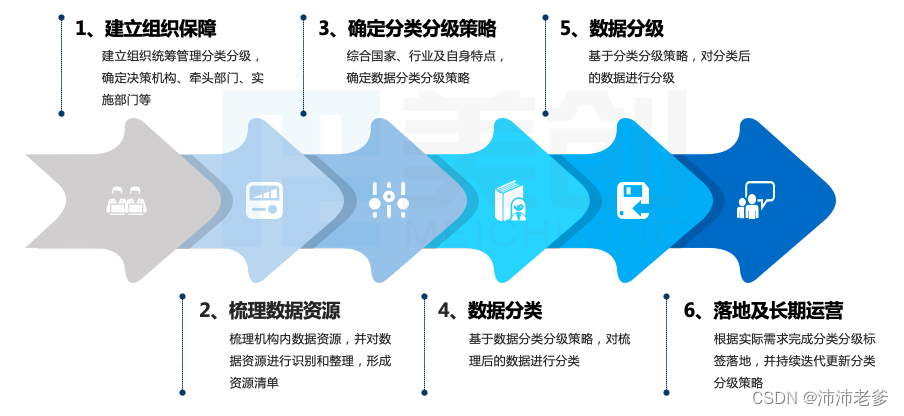

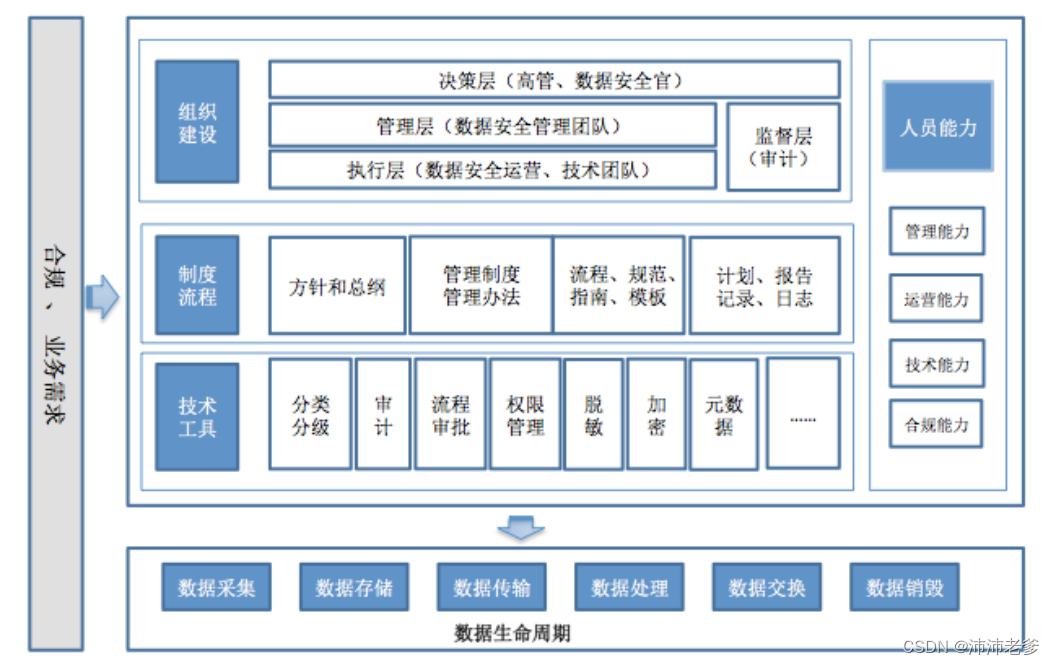

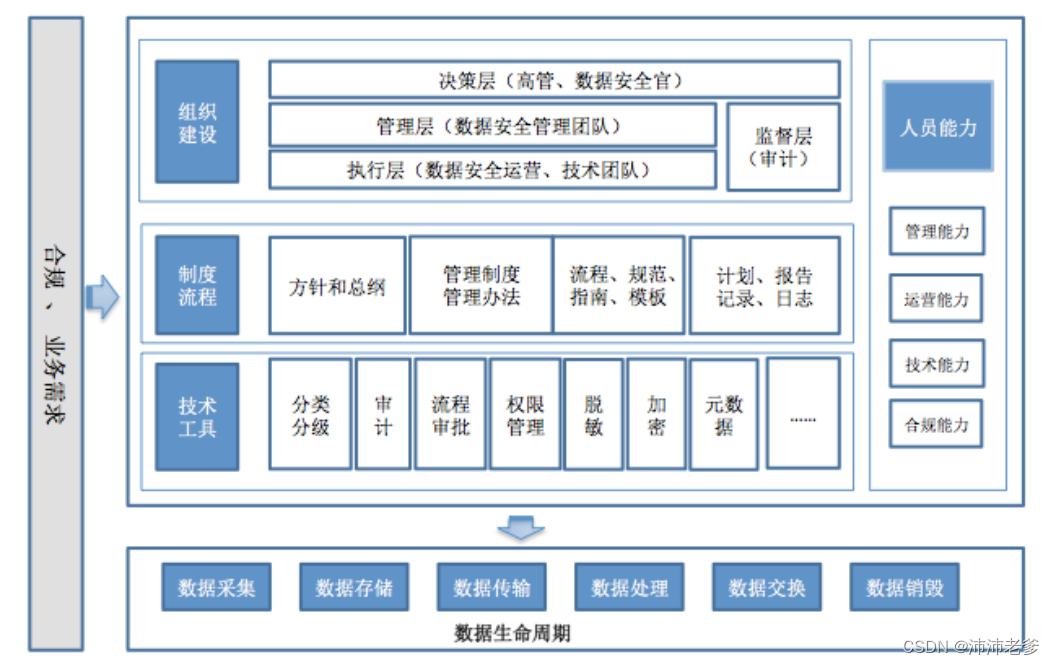

大数据安全是从数据产生、收集、存储、使用、传输到销毁的全生命周期的责任。企业和组织需要在各个环节采取有效的措施,保护数据的安全性。

安全措施要与大数据系统的规模和复杂度相适应

大数据系统规模庞大、复杂度高,因此安全措施也需要相应地进行调整。企业和组织需要根据大数据系统的具体情况,制定科学合理的安全措施。

安全措施要与大数据系统的业务需求相融合

大数据系统通常用于支持业务运营,因此安全措施也需要与业务需求相融合。企业和组织需要在满足安全要求的同时,确保业务的正常运行。

大数据安全的基本策略

· 访问控制和身份认证:确保只有授权的人员才能访问数据。

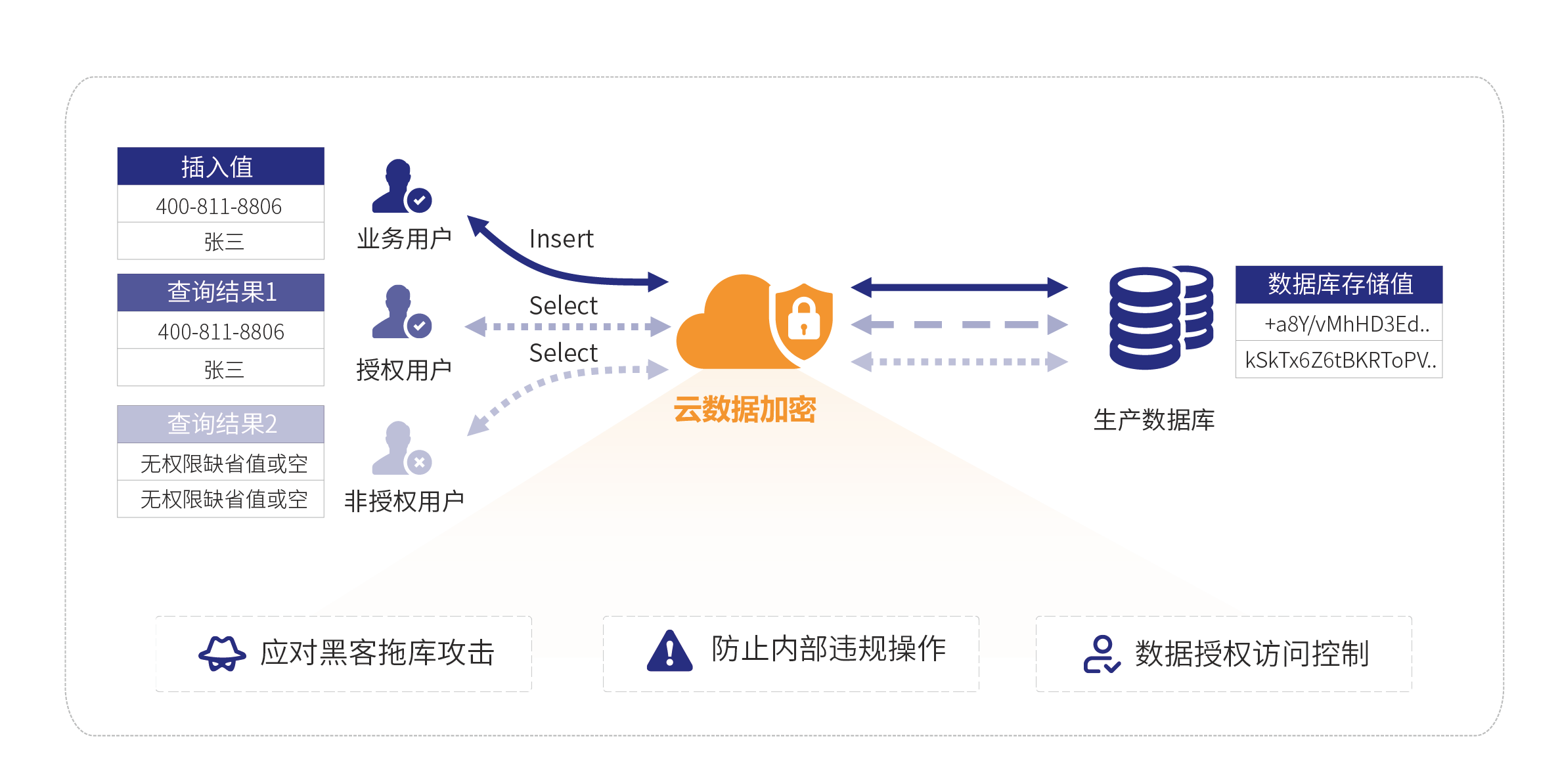

· 数据加密和数据脱敏:保护敏感数据不被泄露。

· 安全监控和日志管理:及时发现和响应安全事件。

2.1. 访问控制和身份认证的实施

访问控制是确保数据安全的重要手段。企业和组织需要根据数据的敏感性,制定严格的访问控制策略。访问控制策略通常包括:

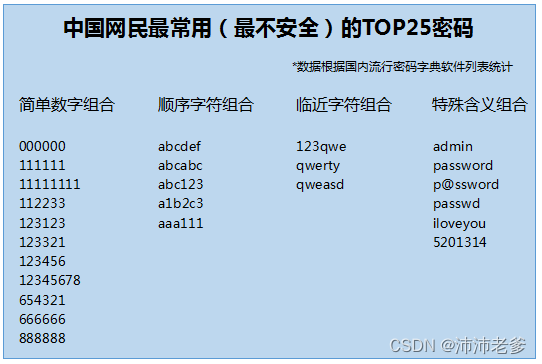

· 用户身份认证使用密码、生物识别等方式验证用户身份。

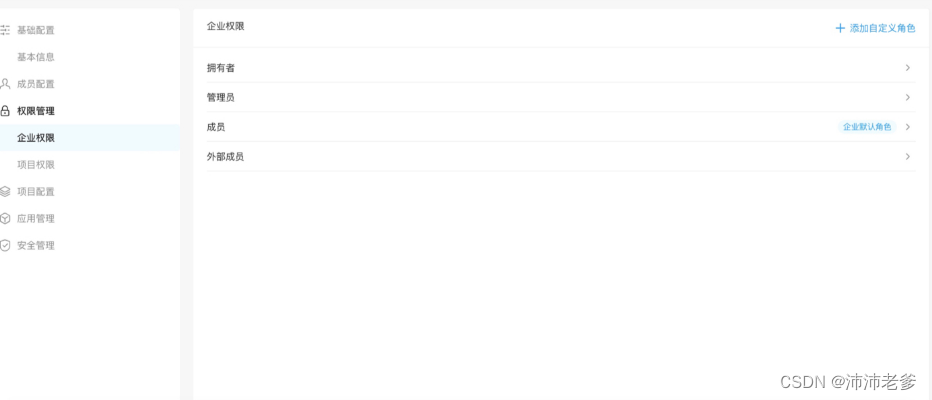

· 角色权限管理:根据用户的职责和职务,分配不同的权限。

· 数据分级分类:根据数据的敏感性,将数据分为不同的级别,并制定不同的访问控制策略。

2.2. 数据加密和数据脱敏的方法

数据加密是保护敏感数据不被泄露的有效手段。数据加密可以将数据转换为不可读的形式,即使数据被泄露,也无法被非法访问。

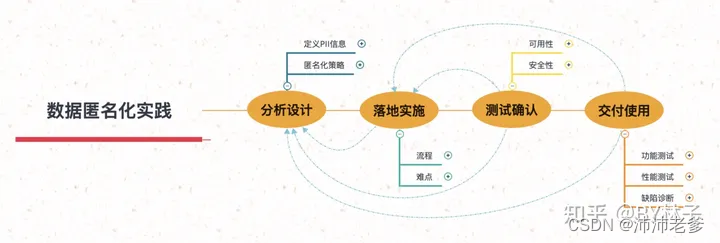

数据脱敏是将敏感数据中的个人身份信息等特征信息删除或替换,使数据无法被用于特定目的。数据脱敏可以降低数据泄露造成的风险。

2.3. 安全监控和日志管理的实践

安全监控和日志管理可以帮助企业和组织及时发现和应对安全事件。企业和组织需要部署安全监控系统,收集和分析系统日志,以发现异常行为。

3. 大数据隐私保护的基本原则和策略

3.1. 基本原则

数据最小化: 只收集必要的数据。 企业和组织在收集数据时,应遵循数据最小化原则,只收集满足业务需求所需的数据。

数据目的明确:明确数据的收集、使用和披露目的。 企业和组织在收集数据时,应明确数据的收集、使用和披露目的,并获得用户的同意。

数据安全性:确保数据安全地收集、使用和披露。 企业和组织在收集、使用和披露数据时,应采取措施确保数据的安全性。

用户知情同意:在收集和使用用户数据时,获得用户的知情同意。 企业和组织在收集、使用用户数据时,应向用户提供充分的信息,并获得用户的同意。

3.2. 大数据隐私保护的基本策略

数据匿名化和隐私保护技术的应用:使用数据匿名化、假名化、聚合等技术,保护敏感数据。

· 隐私政策和用户权益保护的规定:

隐私政策和用户权益保护的规定可以帮助企业和组织明确数据收集、使用和披露的规则,并保护用户的隐私。企业和组织应制定明确的隐私政策,并向用户告知隐私政策的内容。隐私政策应包括以下内容:

· 数据的收集目的

· 数据的使用目的

· 数据的披露目的

· 用户的权利

通过隐私政策和用户权益保护的规定,企业和组织可以保护用户的隐私。

· 安全意识培训和教育的重要性:加强员工的安全意识培训和教育,提高员工的安全意识和防护能力。

企业和组织可以通过举办培训、讲座、宣传等方式,提高员工对数据安全与隐私保护的重要性的认识,提高员工的安全防护意识和能力。

· 安全和隐私风险评估的方法:定期进行安全和隐私风险评估,识别和降低安全和隐私风险。

企业和组织可以聘请专业机构或人员进行安全和隐私风险评估,识别可能存在的安全和隐私风险,并制定相应的风险应对措施。

· 安全合规和法律法规遵循的实施:遵循相关法律法规,确保大数据安全与隐私保护符合法律要求。

企业和组织需要了解相关法律法规,并将其要求融入到大数据安全与隐私保护的各个环节。

4. 大数据安全与隐私保护的最佳实践

大数据的快速发展,为各行各业带来了巨大的变革,也带来了新的安全和隐私挑战。大数据系统通常处理大量敏感数据,包括个人身份信息、财务信息、健康信息等。如果这些数据被泄露或滥用,可能会对个人、企业和社会造成严重的损害。

因此,大数据安全与隐私保护至关重要。企业和组织需要采取有效的措施,保护大数据的安全性和隐私性。

4.1. 安全意识培训和教育的重要性

安全意识培训和教育是提高员工安全意识和防护能力的重要手段。企业和组织应定期开展安全意识培训和教育,重点讲解数据安全与隐私保护的重要性、常见的安全威胁和风险以及防范措施等。

建议:

· 将安全意识培训和教育纳入企业和组织的日常运营,定期开展培训。

· 培训内容应涵盖数据安全与隐私保护的相关知识、常见的安全威胁和风险以及防范措施等。

· 培训方式应多样化,包括线上培训、线下培训、游戏化培训等。

4.2. 安全和隐私风险评估的方法

安全和隐私风险评估是识别和降低安全和隐私风险的重要手段。企业和组织应定期开展安全和隐私风险评估,识别可能存在的安全和隐私风险,并制定相应的风险应对措施。

建议:

· 安全和隐私风险评估应涵盖数据的收集、存储、使用和披露等各个环节。

· 风险评估应采用多种方法,包括专家评估、风险矩阵分析、情景模拟等。

· 风险评估应定期进行,并根据业务变化进行更新。

4.3. 安全合规和法律法规遵循的实施

安全合规和法律法规遵循是确保大数据安全与隐私保护的重要保障。企业和组织应了解相关法律法规,并将其要求融入到大数据安全与隐私保护的各个环节。

建议:

· 企业和组织应了解相关法律法规,包括数据保护法、个人信息保护法等。

· 企业和组织应将法律法规要求融入到大数据安全与隐私保护的政策、流程和技术中。

· 企业和组织应定期进行合规审计,确保数据安全与隐私保护符合法律法规要求。

此外,还建议企业和组织采取以下措施加强大数据安全与隐私保护:

· 采用安全的技术和措施保护数据,包括数据加密、访问控制、身份认证等。

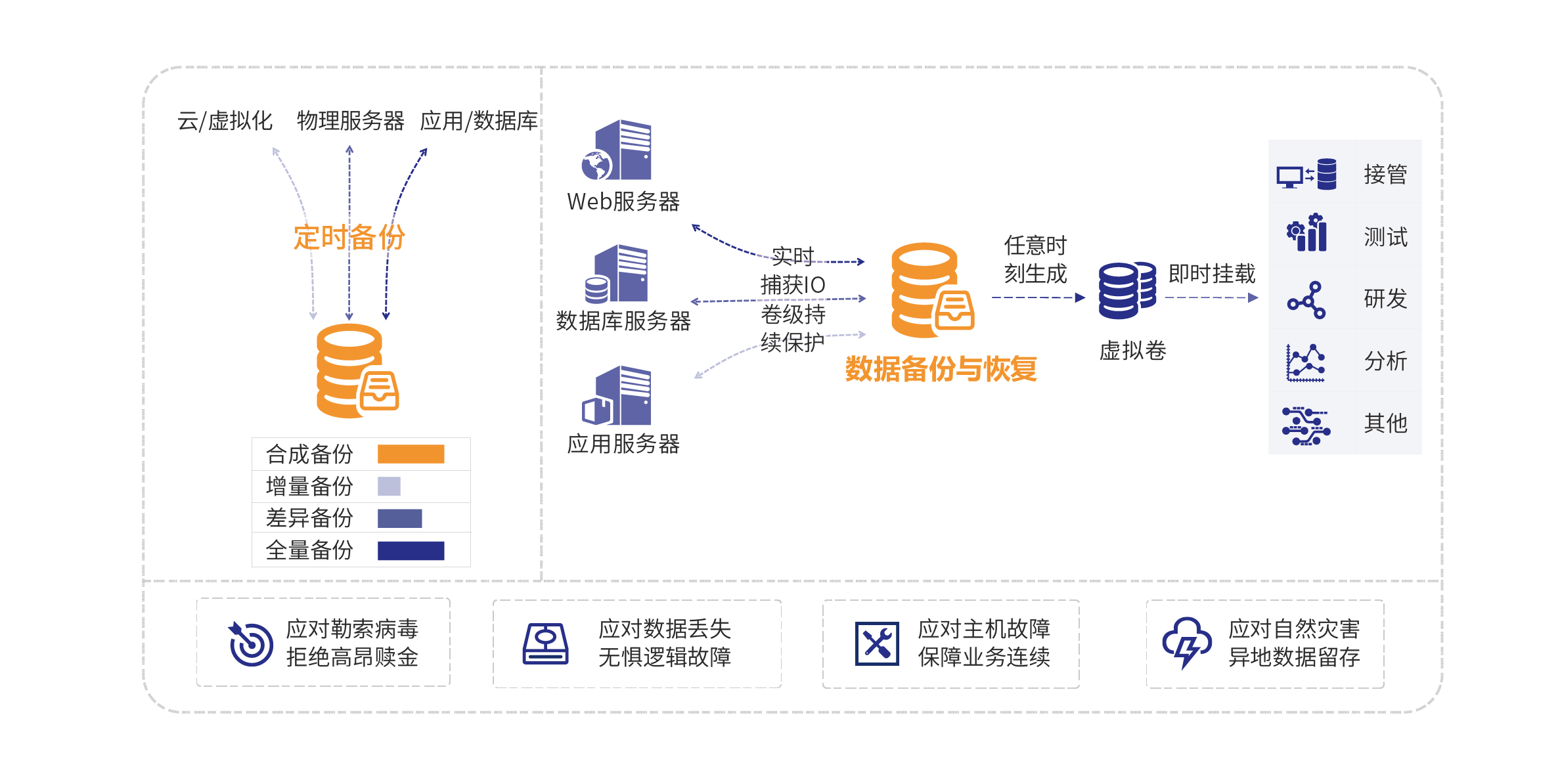

· 加强数据备份和恢复,防止数据丢失或损坏。

· 建立健全的数据安全管理体系,包括数据安全管理制度、流程和组织架构。

大数据安全与隐私保护是一项复杂的系统工程,需要企业和组织从战略、规划、技术、运营等多个方面进行综合考虑。通过采取有效的措施,企业和组织可以有效保护大数据的安全性和隐私性,保障个人、企业和社会的利益。

5. 总结

大数据安全与隐私保护是一项复杂的系统工程,需要企业和组织从战略、规划、技术、运营等多个方面进行综合考虑。通过采取有效的措施,企业和组织可以有效保护大数据的安全性和隐私性,保障个人、企业和社会的利益。

以下是一些具体的建议:

· 建立健全的数据安全与隐私保护体系,制定明确的政策和流程。

· 加强数据安全与隐私保护的技术保障,采用有效的安全技术和措施。

· 加强数据安全与隐私保护的人员培训,提高员工的安全意识和能力。

· 定期开展数据安全与隐私保护的风险评估,及时发现和应对风险。

· 遵循相关法律法规,确保数据安全与隐私保护符合法律要求。2

6. 参考

- 研究:数据安全体系建设(https://www.secrss.com/articles/25920)

- 企业权限配置(https://help.aliyun.com/document_detail/153447.html)

相关文章:

玩转大数据12:大数据安全与隐私保护策略

1. 引言 大数据的快速发展,为各行各业带来了巨大的变革,也带来了新的安全和隐私挑战。大数据系统通常处理大量敏感数据,包括个人身份信息、财务信息、健康信息等。如果这些数据被泄露或滥用,可能会对个人、企业和社会造成严重的损…...

Qt工程文件分离、Qtimer定时器、Qt Creator 常用快捷键

Qt 工程文件分离 不含 UI 的文件分离 以堆栈窗体的代码为例。 firstpagewidget.h #ifndef FIRSTPAGEWIDGET_H #define FIRSTPAGEWIDGET_H#include <QtWidgets> // 记得修改class firstPageWidget : public QWidget {Q_OBJECT public:explicit firstPageWidget(QW…...

验收支撑-软件项目验收计划书

软件项目验收计划的作用主要有以下几点: 确保项目质量:通过项目验收,客户或相关方可以对项目的成果进行全面、系统的评估,以确保项目达到预期的质量标准。发现和解决问题:在项目开发过程中,难免会存在一些问…...

SQL注入绕过技术

预计更新SQL注入概述 1.1 SQL注入攻击概述 1.2 SQL注入漏洞分类 1.3 SQL注入攻击的危害 SQLMap介绍 2.1 SQLMap简介 2.2 SQLMap安装与配置 2.3 SQLMap基本用法 SQLMap进阶使用 3.1 SQLMap高级用法 3.2 SQLMap配置文件详解 3.3 SQLMap插件的使用 SQL注入漏洞检测 4.1 SQL注入…...

锂电池基础知识及管理方式总结

这两天在排查一个锂电池无法充电的问题,用的是电池管理芯片BQ25713,网上相关的资料也很少,查看数据手册时,里面也有很多术语参数等不是很理解,所以,在此对锂电池的基础知识做个简单的总结,方面后…...

小红书基于零信任 SASE 办公安全解决方案,斩获 “IDC 中国 20 大杰出安全项目”

近日,由 IDC 主办的 2023 全球 CSO 网络安全峰会(中国站)在京举行,峰会荟萃 300 生态伙伴和行业领袖,共同探讨新形势下的数据安全保护,畅议未来网络安全的可靠航道。 会上,“2023 IDC 中国20大杰…...

html通过CDN引入Vue使用Vuex以及Computed、Watch监听

html通过CDN引入Vue使用Vuex以及Computed、Watch监听 近期遇到个需求,就是需要在.net MVC的项目中,对已有的项目的首页进行优化,也就是写原生html和js。但是咱是一个写前端的,写html还可以,.net的话,开发也…...

【LabVIEW学习】5.数据通信之TCP协议,控制电脑的一种方式

一。tcp连接以及写数据(登录) 数据通信--》协议--》TCP 1.tcp连接 创建while循环,中间加入事件结构,创建tcp连接,写入IP地址与端口号 2.写入tcp数据 登录服务器除了要知道IP地址以及端口以外,需要用户名与密…...

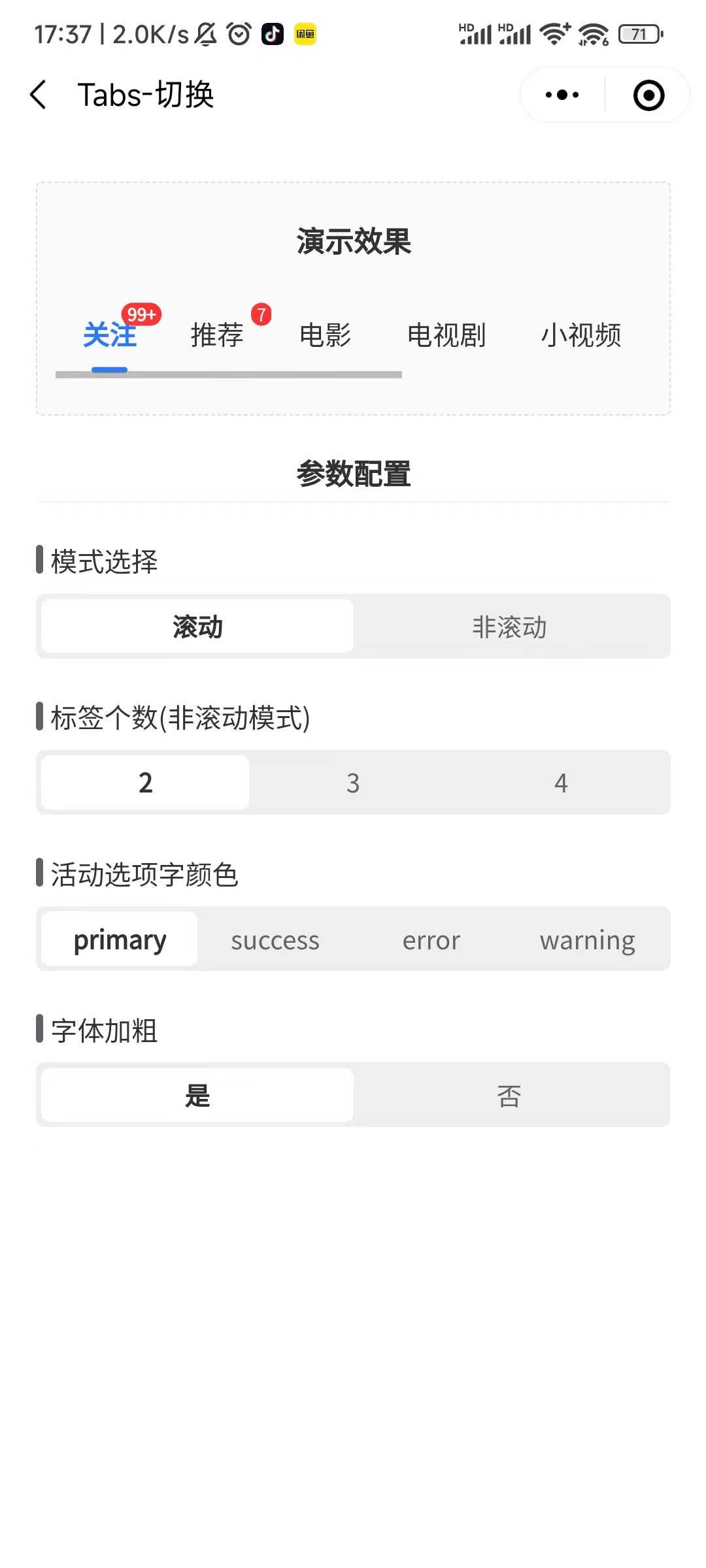

uview1 的u-tabs组件在微信小程序中会出现横向滚动条

uview1 的u-tabs组件在微信小程序中会出现横向滚动条,真机才会生效,微信开发者工具没问题包括官方示例也会 原因:未屏蔽微信小程序的滚动条 解决办法:uview-ui中uview-ui/components/u-tabs/u-tabs.vue文件把h5屏蔽滚动条的条件编…...

服务器ipv6地址显示“scope global dadfailed tentative noprefixroute”无法连通的问题处理一例

服务器规模启用ipv6地址后,遇到一起案例 ,配置的服务ipv6地址显示“scope global dadfailed tentative noprefixroute”,无法连通,现将解决过程记录如下。 一、问题情况 1、ipv6信息检查 某台服务器配置ipv6地址后,…...

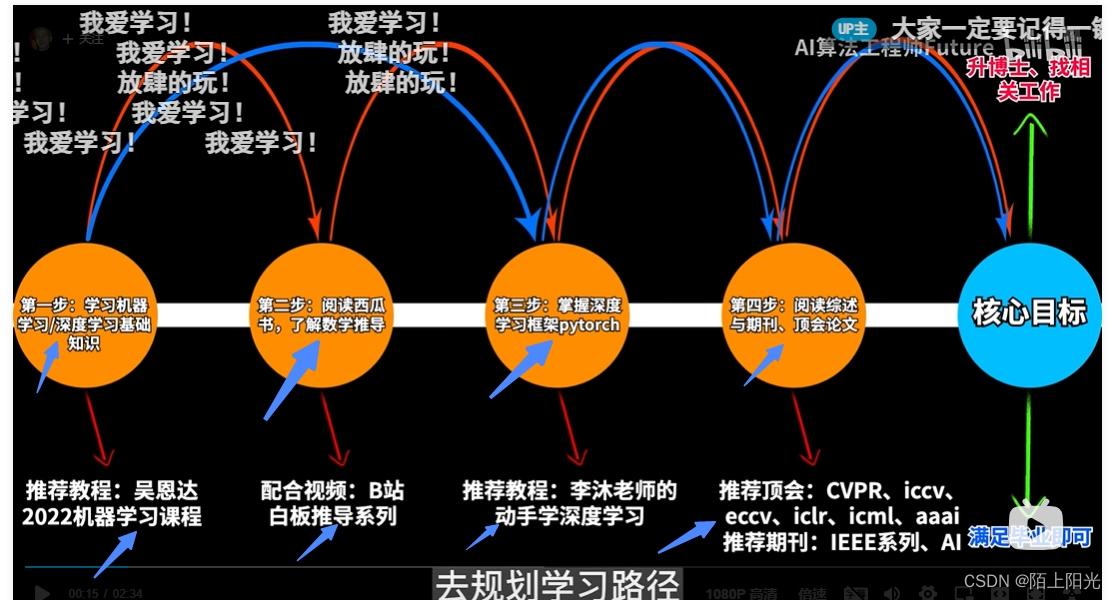

深度学习学习顺序梳理

https://www.bilibili.com/video/BV1to4y1G7xq/?spm_id_from333.999.0.0&vd_source9607a6d9d829b667f8f0ccaaaa142fcb 1.吴恩达机器学习课程 已学完,时间较久了,后续可以重新听一遍,整理一下笔记 2. 白板推导读西瓜书 统计学习方法看…...

机器学习实验六:聚类

系列文章目录 机器学习实验一:线性回归机器学习实验二:决策树模型机器学习实验三:支持向量机模型机器学习实验四:贝叶斯分类器机器学习实验五:集成学习机器学习实验六:聚类 文章目录 系列文章目录一、实验…...

逆向思考 C. Fence Painting

Problem - 1481C - Codeforces 思路:逆序考虑,因为每一块木板都是被最后一次粉刷所决定的。 从后往前开始,对于 c i c_i ci来说, 如果这个颜色还有没有涂的木板,那么涂到其中一个木板即可如果这个颜色下没有未涂的…...

当当狸AR智能学习图集跨越千年文明传承,邀您“面对面”与虚拟诗人互动对诗

中华传统文化底蕴深厚,余韵悠长。即使经过千年的历史裂变,依然历久铭心慰藉着一代又一代人的灵魂。千百年后的今天,成为了我们独一无二的财富。 如今,国人学习中华传统文化的方式有很多,诗词集、动画影片、诗歌传颂等…...

CESM笔记——component活动状态+compset前缀解析+B1850,BHIST区别

时隔一年没写CSDN笔记了,一些CESM的知识点我都快忘了。诶,主要是在国外办公室的网屏蔽了好多国内的网络,CSDN登不上,回家又不想干活。。。好吧,好多借口。。。 昨天师弟问我一些问题,想想要不可以水一篇小…...

vue 页面跳转时,浏览器上方显示进度条

vue 页面跳转时,浏览器上方显示进度条 文章目录 vue 页面跳转时,浏览器上方显示进度条先看效果一、安装 nprogress二、main.js 引入nprogress1.引入库 三、在router.js中对路由钩子进行设置四、测试 先看效果 vue 页面跳转时,浏览器上方显示进…...

tqdm输出字符串被截断

tqdm输出截断 1.遇到的问题2.tqdm默认的字符串长度是80(ncols属性)3.修改tqdm的ncols属性4.本人字符串长度是64 1.遇到的问题 字符串打印,显示不完整, 2.tqdm默认的字符串长度是80(ncols属性) 3.修改tqdm的…...

Qt::UniqueConnection和lambda一块用无效

如果槽函数是lambda。 那么用了Qt::UniqueConnection也会出现槽函数被多次调用的问题。 原因: 参考官方文档: QObject Class | Qt Core 5.15.16https://doc.qt.io/qt-5/qobject.html#connect...

四川技能大赛——2023年四川网信人才技能大赛(网络安全管理员赛项)决赛

四川技能大赛——2023年四川网信人才技能大赛(网络安全管理员赛项)决赛 文章目录 四川技能大赛——2023年四川网信人才技能大赛(网络安全管理员赛项)决赛C1-比64少的bas - DONEC2-affine - DONEC3-简单的RSA - DONEM1-不要动我的f…...

死锁(面试常问)

1.什么是死锁 简单来说就是一个线程加锁后解锁不了 一个线程,一把锁,线程连续加锁两次。如果这个锁是不可重入锁,会死锁。两个线程,两把锁。 举几个例子,1.钥匙锁车里了,车钥匙锁家里了。2. 现在有一本书…...

Armv9内存拷贝指令优化与性能调优

1. Arm架构内存拷贝指令深度解析在Armv9架构中,内存拷贝操作通过FEAT_MOPS(Memory Operations)特性得到显著增强。这套指令集专为高效内存操作设计,其中CPYFP/CPYFM/CPYFE系列指令实现了分阶段的内存拷贝机制。与传统的循环拷贝相比,这种设计…...

CircuitPython嵌入式开发实战:内存管理、BLE通信与异步编程优化

1. 项目概述:CircuitPython开发中的核心挑战与应对思路 在嵌入式硬件开发领域,CircuitPython以其对Python语法的友好支持,极大地降低了硬件编程的门槛。然而,从桌面环境转向资源极度受限的微控制器(MCU)世界…...

第7周学习总结:多工具Agent、RAG基础与环境搭建

多工具Agent、RAG基础与环境搭建 本周的学习重点围绕两个方向展开:一是完成了第七周的多工具协同与规划任务,并进入了第八周的流式思考链优化;二是正式启动了RAG(检索增强生成)的系统学习,搭建了知识库和环…...

Arm SVE指令集详解:条件选择与向量操作优化

1. SVE指令集概述与背景SVE(Scalable Vector Extension)是Arm架构中的可扩展向量指令集扩展,它为高性能计算和数据密集型应用提供了强大的并行处理能力。与传统SIMD指令集不同,SVE的最大特点是其向量长度不可知(Vector…...

从官方例程到实战:剖析lwip+FreeRTOS在Zynq7020上的TCP热拔插实现与任务调度优化

1. 官方例程热拔插实现机制拆解 第一次在Zynq7020上看到TCP热拔插功能时,确实让我这个老嵌入式工程师也眼前一亮。官方例程里那个看似简单的link_detect_thread任务,实际上藏着不少精妙设计。我们先从PHY芯片的状态检测说起——这个看似基础的操作&#…...

)

洛谷P7071 ‘优秀的拆分’背后:如何用对拍程序验证你的C++代码正确性(附Win10批处理脚本)

洛谷P7071 优秀的拆分背后:如何用对拍程序验证你的C代码正确性(附Win10批处理脚本) 在编程竞赛中,写出能通过样例的代码只是第一步。真正考验选手的是代码在各种边界条件下的稳定性。很多选手都有这样的经历:提交代码后…...

【Nginx】Nginx index 指令全解:从首页加载失败到高性能目录服务的生产实践

Nginx index 指令全解:从首页加载失败到高性能目录服务的生产实践 本文面向已部署过简单 Nginx 服务、了解反向代理概念,但尚未系统掌握其静态文件目录索引与默认首页机制的中高级工程师。我们将彻底拆解 index 指令的工作原理、继承规则、与 try_files 的协作边界,揭示为何…...

【NI-DAQmx实战解析】连续采集中采样点设定的深层逻辑与性能优化

1. 连续采集的核心挑战与采样点设定的意义 第一次接触NI-DAQmx连续采集时,很多工程师都会疑惑:既然是连续采集,为什么还要指定采样点数?这个问题背后藏着数据采集系统的关键设计逻辑。想象一下,你正在用高速摄像机拍摄…...

WarcraftHelper:魔兽争霸3终极兼容性增强插件完整指南

WarcraftHelper:魔兽争霸3终极兼容性增强插件完整指南 【免费下载链接】WarcraftHelper Warcraft III Helper , support 1.20e, 1.24e, 1.26a, 1.27a, 1.27b 项目地址: https://gitcode.com/gh_mirrors/wa/WarcraftHelper WarcraftHelper是一款专为《魔兽争霸…...

AI 术语通俗词典:卷积

卷积是数学、信号处理、图像处理、深度学习、卷积神经网络和人工智能中非常重要的一个术语。它用来描述一种用一个小窗口在数据上滑动,并对局部区域进行加权汇总的运算。换句话说,卷积是在回答:如何从图像、语音或序列数据中提取局部模式。如…...