Web 安全之文件下载漏洞详解

目录

引言

文件下载漏洞原理

文件下载漏洞的危害

文件下载漏洞类型

文件下载漏洞的利用方法

文件下载漏洞示例

文件下载漏洞的防护措施

漏洞检测与测试

小结

引言

在数字化时代,文件下载是网络应用程序的重要的功能之一,用户可以通过这一功能获取所需的数据和信息。但是这一看似简单的功能的实现一不小心就会产生安全风险,即文件下载漏洞。攻击者可以通过文件下载漏洞非法获取到服务器上的敏感文件或受保护的文件,导致数据泄露、系统被入侵、知识产权被窃取等一系列严重后果。本文将深入讲解文件下载漏洞的原理、类型、攻击方式、影响和防护措施。

文件下载漏洞原理

文件下载功能是许多网站和应用程序的基本功能之一,用户可以通过此功能下载各种类型的文件,如文档、图片、视频等。然而,如果开发者在实现文件下载功能时没有做好充分的安全防护,就可能产生文件下载漏洞。

文件下载漏洞的核心问题在于,服务器未能对用户的下载请求进行有效的验证和过滤或者是由于服务器配置不当。攻击者可以利用这个漏洞,通过修改请求参数或者尝试猜测或遍历服务器上的文件路径,从而绕过正常的访问控制,下载到不应该被访问到的文件。

文件下载漏洞的危害

- 攻击者可以通过文件下载漏洞获取服务器上的敏感数据,如用户数据、配置文件、源代码等,从而导致数据泄露。

- 攻击者可以利用获取到的敏感信息进行身份伪装,进一步渗透网络。

- 如果攻击者能够下载到服务器上的重要配置文件或系统文件,可以利用这些文件进行提权操作,完全控制服务器。

- 攻击者可以利用获取到的敏感信息进行内网渗透,攻击企业内部其他系统。

文件下载漏洞类型

文件下载漏洞主要分为两类:任意文件下载和路径遍历。

- 任意文件下载,当应用程序未能限制可下载文件的范围时,攻击者可以下载服务器上的任意文件,包括配置文件、源代码、数据备份等。

- 路径遍历,路径遍历(也称目录遍历)漏洞允许攻击者通过修改URL或文件请求参数,来访问服务器上的目录以外的文件。攻击者通常使用“../”序列来尝试访问父目录。

文件下载漏洞的利用方法

攻击者利用文件下载漏洞的方式多种多样,以下是一些常见的攻击手法:

- 修改请求参数:攻击者可能会尝试修改 URL 中的文件路径或参数,以尝试访问相关文件。

- 绕过安全机制:有些服务器或应用程序可能设置了文件下载的安全机制,如文件类型限制、访问权限等。攻击者可以尝试绕过这些安全机制,下载敏感文件。例如,通过修改文件扩展名或使用特殊字符绕过文件类型限制。

- 构造特殊请求:通过编写脚本或使用工具发送特殊构造的请求。

- 社会工程学:攻击者可能会利用社会工程学技巧,诱骗合法用户点击恶意链接,从而下载并执行恶意文件。

文件下载漏洞示例

假设一个网站有一个下载功能,通过URL参数传递文件名,例如“http://example.com/download?file=report.pdf”。如果没有适当的安全措施,攻击者可能会修改参数为“http://example.com/download?file=../../../../etc/passwd”,尝试下载系统文件。

文件下载漏洞的防护措施

- 对下载请求进行严格的验证和过滤:服务器应该对下载请求进行严格的验证和过滤,包括检查文件类型、大小、来源等。同时,应使用白名单策略,只允许下载已知安全的文件类型。

- 采用严格的访问控制:服务器应该确保只有经过身份验证和授权的用户才能访问和下载特定的文件。

- 使用随机文件名和存储路径:为了避免攻击者预测文件的存储路径和名称,服务器应该为上传和下载的文件生成随机的文件名和存储路径。

- 对敏感文件进行加密和权限设置:对于包含敏感信息的文件,服务器应该对其进行加密,并设置适当的访问权限,防止未经授权的访问和下载。

- 日志记录和监控,记录所有文件下载行为,定期审查日志以监控异常行为。

- 定期进行安全审计和更新:服务器应该定期进行安全审计和更新,及时发现和修复存在的安全漏洞和风险。

- 使用安全的编程实践:开发者应遵循安全的编程原则,如输入验证、错误处理等,以减少因代码错误导致的文件下载漏洞。

- 限制文件下载的速率和频率:通过限制单个 IP 地址或用户在一定时间内可以下载的文件数量和速率,可以有效防止大规模的文件下载攻击。

- 安全配置,确保服务器配置正确,不暴露敏感文件。

- 安全测试,定期进行安全测试,包括自动扫描和手动测试,以发现和修复漏洞。

- 安全意识培训:加强安全意识培训,了解文件下载漏洞的危害和防御措施,以减少因人为因素导致的安全风险。

漏洞检测与测试

- 代码审计,通过代码审计可以检查应用程序中的安全漏洞,特别是文件处理逻辑。

- 自动扫描,使用自动扫描工具检测常见的安全问题,这些工具可以快速识别已知模式的漏洞。

- 手动测试,手动测试可以模拟攻击者的行为,尝试通过各种方式访问或下载文件。

小结

文件下载漏洞是信息安全领域的一个重要问题,对企业和个人数据的安全构成严重威胁。理解漏洞的原理和类型是第一步,采用有效的防护措施是关键。通过持续的监控、测试和改进,可以大大降低文件下载漏洞带来的风险。

相关文章:

Web 安全之文件下载漏洞详解

目录 引言 文件下载漏洞原理 文件下载漏洞的危害 文件下载漏洞类型 文件下载漏洞的利用方法 文件下载漏洞示例 文件下载漏洞的防护措施 漏洞检测与测试 小结 引言 在数字化时代,文件下载是网络应用程序的重要的功能之一,用户可以通过这一功能获…...

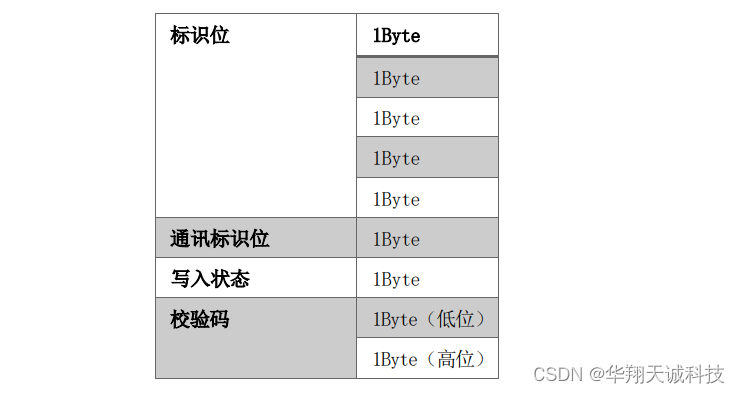

搬运机器人RFID传感器CNS-RFID-01|1S的RS485(MODBUS|HS协议)通讯连接方法

搬运机器人RFID传感器CNS-RFID-01|1S支持RS485通信,可支持RS485(MODBUS RTU)协议、RS485-HS协议,广泛应用于物流仓储,立库 AGV|无人叉车|搬送机器人等领域,常用定位、驻车等,本篇重点介绍CNS-RF…...

使用ZMQ.proxy实现ZMQ PUB消息转发

MQ.proxy 是 ZeroMQ 库中的一个功能,用于创建一个简单的代理服务器。它可以将消息从一个套接字传递到另一个套接字,实现消息的转发和路由。 要使用 ZMQ.proxy,需要按照以下步骤进行操作: 创建两个 ZMQ.Socket 对象:一个…...

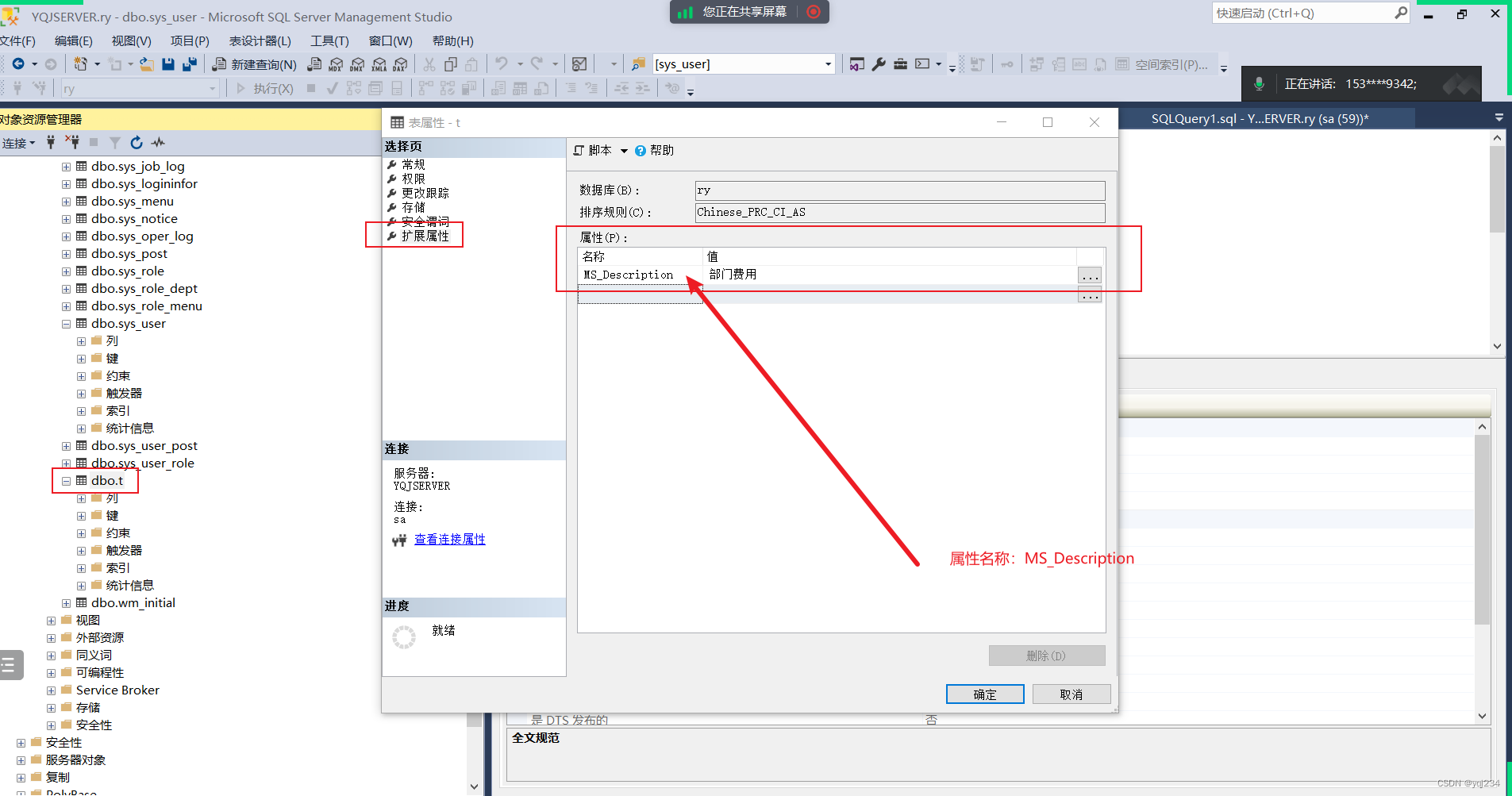

若依SQL Server开发使用教程

1. sys_menu表中的将菜单ID修改为自动ID,解决不能增加菜单的问题,操作流程如下: 解决方案如下 菜单栏->工具->选项 点击设计器,去掉阻止保存要求更新创建表的更改选项,点确认既可以保存了 2 自动生成代码找不表的解决方案…...

Mysql5.7服务器选项、系统变量和状态变量参考

官网地址:MySQL :: MySQL 5.7 Reference Manual :: 5.1.3 Server Option, System Variable, and Status Variable Reference 欢迎关注留言,我是收集整理小能手,工具翻译,仅供参考,笔芯笔芯. MySQL 5.7 参考手册 / ..…...

【Qt-Qss-Style】

Qt编程指南 ■ Qss■ Style■ setStyleSheet ■ style.qss■ border■ 去除弹框背景圆角■ QProgressBar样式表 ■ Qss Qt 支持很多种常见 符号 “>”代表直属子部件,说明两个控件之间是父子关系。 “#”代表后面的字段是前面控件类型的名称,当然也可…...

基于yolov8,制作停车位计数器(附源码)

大家好,YOLO(You Only Look Once) 是由Joseph Redmon和Ali开发的一种对象检测和图像分割模型。 YOLO的第一个版本于2015年发布,由于其高速度和准确性,瞬间得到了广大AI爱好者的喜爱。 Ultralytics YOLOv8则是一款前沿、最先进(SOTA)的模型&a…...

)

C++设计模式:单例模式(饿汉式、懒汉式)

单例模式是什么? 单例模式是一种创建型的软件设计模式。通过单例模式的设计,使得创建的类在当前进程中只有唯一一个实例,并提供一个全局性的访问点,这样可以规避因频繁创建对象而导致的内存飙升情况。 单例模式有三个要点 私有化…...

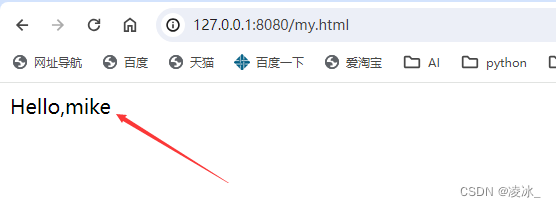

Django 访问前端页面一直在转异常:ReferenceError:axios is not defined

访问:http://127.0.0.1:8080/ my.html 一、异常: 二、原因 提示:axios找不到!! 查看代码<script src"https://unpkg.com/axios/dist/axios.min.js"></script>无法访问到官网 三、解决 Using j…...

C语言中关于指针的理解

#include <stdio.h> int main() {int a11;int *p&a; //因为a是整型的,所以我们定义指针p的时候要和a的类型一样char b;char *pa&b; //同理,b是字符型,所以这里的pa也要用字符型return 0; }因为*p指向的是地址&…...

MySQL MVCC精讲

版本链 我们前面说过,对于使用InnoDB存储引擎的表来说,它的聚簇索引记录中都包含两个必要的隐藏列(row_id并不是必要的,我们创建的表中有主键或者非NULL的UNIQUE键时都不会包含row_id列): trx_idÿ…...

如何快速删除pdf周围的空白

问题:写论文往往需要pdf格式的图片,但pdf往往四周存在大量空白需要手动截图很麻烦 解决: 打开命令行输入:pdfcrop 图片名.pdf...

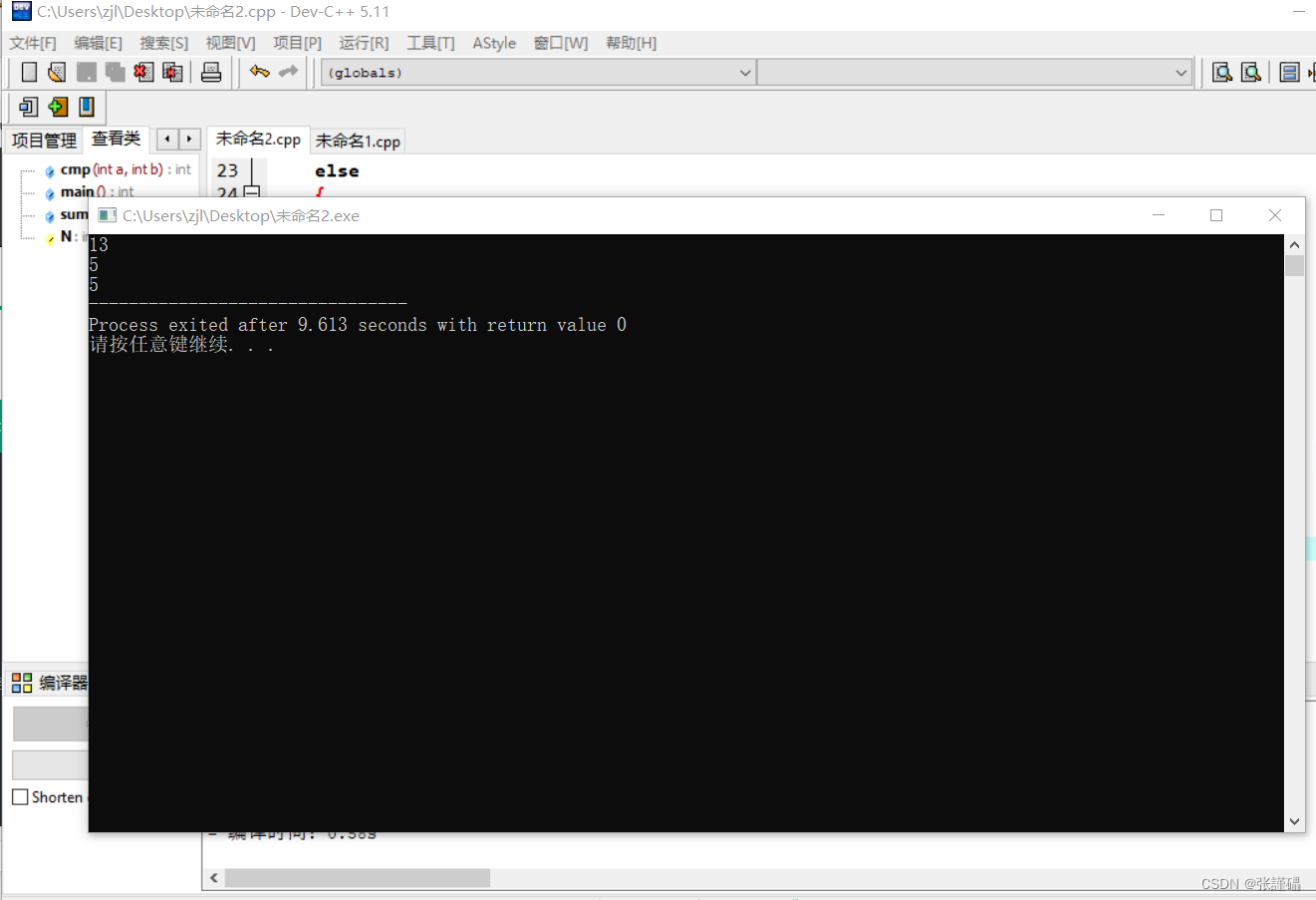

蓝桥杯c/c++程序设计——数位排序

数位排序【第十三届】【省赛】【C组】 题目描述 小蓝对一个数的数位之和很感兴趣,今天他要按照数位之和给数排序。 当两个数各个数位之和不同时,将数位和较小的排在前面,当数位之和相等时,将数值小的排在前面。 例如࿰…...

【通讯录案例-搭建登录界面 Objective-C语言】

一、来看我们这个通讯录案例 1.接下来啊,我们来做这个通讯录案例, 然后呢,做这么一个应用程序啊, 我们第一步呢,先把界面儿搭了, 然后呢,搭之前,简单的来分析一下, 首先呢,这是,中间儿的这一块儿, 1)有个“账户”、“密码”,这一块儿, 这是一个什么控制器,…...

二叉搜索树、AVL、红黑树、B树

文章目录 二叉搜索树2. avl树3. 红黑树 b树和b树比较适合与磁盘打交道的,磁盘操作耗时,这些树 矮,红黑树、avL树高,比较适合与内存打交道。 二叉搜索树 找一个节点的前驱和后继: 前驱:如果节点有左子树&a…...

格密码:傅里叶矩阵

目录 一. 铺垫性介绍 1.1 傅里叶级数 1.2 傅里叶矩阵的来源 二. 格基与傅里叶矩阵 2.1 傅里叶矩阵详细解释 2.2 格基与傅里叶矩阵 写在前面:有关傅里叶变换的解释太多了,这篇博客主要总结傅里叶矩阵在格密码中的运用。对于有一定傅里叶变换基础的同…...

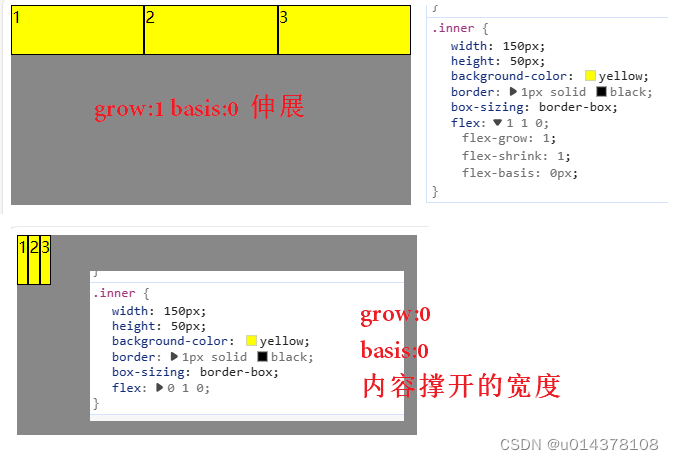

flex--伸缩性

1.flex-basis flex-basis 设置的是主轴方向的基准长度,会让宽度或高度失效。 备注:主轴横向:宽度失效;主轴纵向:高度失效 作用:浏览器根据这个属性设置的值,计算主轴上是否有多余空间&#x…...

linux中主从复制的架构和读写分离的方式

读写分离 互相主从架构注意点 双主双从架构注意点 一主多从架构注意点 读写分离概念部署jdk环境上传文件,解压文件配置环境变量 部署mycat环境mycat配置文件给所有数据库创建访问用户配置 server.xml配置 schema.xml启动mycat查看启动端口日志负载均衡测试 遇到的问…...

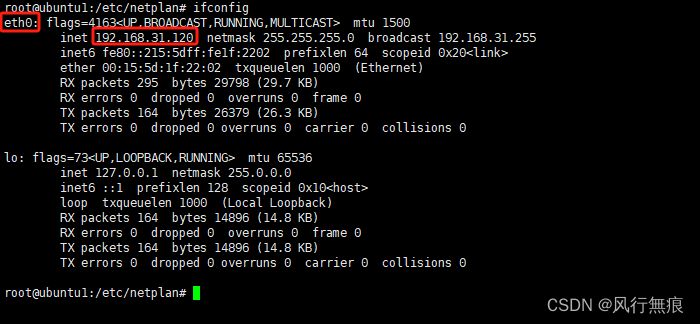

Ubuntu 22.04.3 Server 设置静态IP 通过修改yaml配置文件方法

目录 1.查看网卡信息 2.修改yaml配置文件 3.应用新的网络配置 4.重新启动网络服务 文章内容 本文介绍Ubuntu 22.04.3 Server系统通过修改yaml配置文件配置静态 ip 的方法。 1.查看网卡信息 使用ifconfig命令查看网卡信息获取网卡名称 如果出现Command ifconfig not fo…...

EasyCVR无人机推流+人数统计AI算法,助力公共场所人群密度管控

一、背景与需求 在公共场所和大型活动的管理中,人数统计和人群密度控制是非常重要的安全问题。传统的方法可能存在效率低下或准确度不足的情况,无法满足现代社会的需求。TSINGSEE青犀可以利用无人机推流AI人流量统计算法,基于计算机视觉技术…...

机场智慧化转型:室内外一体化定位技术如何破解运营与服务难题

1. 项目背景与核心痛点:一个大型机场集团的转型之困 在民航业干了十几年,我亲眼见证了机场从“大号候车室”到“智慧出行枢纽”的演变。今天想聊的,不是那些宏大的概念,而是一个非常具体的案例:陕西某大型机场集团如何…...

OpenShift高可用集群搭建后,这10个运维“救命”命令和5个常见故障排查场景你必须知道

OpenShift高可用集群运维实战:10个关键命令与5大故障场景深度解析 当你的OpenShift集群从测试环境迈向生产环境时,那些在搭建阶段被忽略的运维细节往往会突然成为拦路虎。不同于标准Kubernetes,OpenShift在提供企业级功能的同时也带来了更复杂…...

3步魔法公式:用novideo_srgb为NVIDIA显卡开启色彩真实之门

3步魔法公式:用novideo_srgb为NVIDIA显卡开启色彩真实之门 【免费下载链接】novideo_srgb Calibrate monitors to sRGB or other color spaces on NVIDIA GPUs, based on EDID data or ICC profiles 项目地址: https://gitcode.com/gh_mirrors/no/novideo_srgb …...

InfluxDB Studio:如何用一款工具解决时间序列数据库管理的三大痛点

InfluxDB Studio:如何用一款工具解决时间序列数据库管理的三大痛点 【免费下载链接】InfluxDBStudio InfluxDB Studio is a UI management tool for the InfluxDB time series database. 项目地址: https://gitcode.com/gh_mirrors/in/InfluxDBStudio 时间序…...

3分钟搞定:Windows免iTunes安装苹果驱动终极指南

3分钟搞定:Windows免iTunes安装苹果驱动终极指南 【免费下载链接】Apple-Mobile-Drivers-Installer Powershell script to easily install Apple USB and Mobile Device Ethernet (USB Tethering) drivers on Windows! 项目地址: https://gitcode.com/gh_mirrors/…...

技术从业者的简历优化:如何写出让HR眼前一亮的简历

一、精准匹配:用关键词敲开面试大门在HR筛选简历的“黄金30秒”里,关键词匹配度是第一门槛。对于软件测试从业者来说,精准对接岗位JD(职位描述)中的核心关键词,是让简历脱颖而出的第一步。首先,…...

[260520] x-cmd v0.9.5:x install 支持 skill 安装,新增 git ci 命令让 AI 帮你写 commit

[260520] x-cmd v0.9.5:x install 支持 skill 安装,新增 git ci 命令让 AI 帮你写 commit x install 全面升级:支持 skill 安装、前缀语法、三种自动化模式、AI Agent 友好选项x git ci/commit 支持 AI 自动生成 Conventional Commits 提交信…...

)

用GEE和Landsat 8数据,5步搞定城市生态健康“体检报告”(附完整代码)

城市生态健康体检实战:用GEE和Landsat 8生成可视化评估报告 城市规划师和环保工作者常常需要快速评估城市生态状况,但传统方法耗时费力。Google Earth Engine(GEE)平台结合Landsat 8数据,为我们提供了一种高效解决方案…...

TVBOX最新电视直播软件tv版下载与安装教程

如何安装最新版电视直播软件tv版TVBOX?先讲清楚:TVBox 是开源播放器,本身不带影视资源,装好后必须配置 “数据源 / 接口” 才能用。下面分「下载 → 安装 → 配置 → 常见问题」一步步来。(如果不会配置,可…...

)

用STM32F103C8T6驱动总线舵机:手把手教你实现机械臂逆运动学(附完整代码)

STM32F103C8T6驱动总线舵机实现机械臂逆运动学全流程解析 第一次尝试用STM32控制机械臂时,看着六个关节不知如何协调运动,直到理解了逆运动学原理才豁然开朗。本文将带你从零实现一个基于STM32F103C8T6的四自由度机械臂控制系统,重点解决如何…...