边缘计算的挑战和机遇(结合RDH-EI)

边缘计算的挑战和机遇

边缘计算面临着数据安全与隐私保护、网络稳定性等挑战,但同时也带来了更强的实时性和本地处理能力,为企业降低了成本和压力,提高了数据处理效率。因此,边缘计算既带来了挑战也带来了机遇,需要我们不断地研究和创新,以应对日益复杂的应用场景和技术需求。

一、数据安全与隐私保护

边缘计算在数据安全与隐私保护方面面临一系列挑战和机遇。让我们结合加密域可逆信息隐藏领域,讨论这一方向的主要问题和可能的解决方案。

边缘计算在隐私保护方面的挑战:

1)数据传输安全: 边缘计算涉及将数据从中心服务器传输到边缘设备或云端,这可能导致数据在传输过程中被攻击或窃取。

2)设备安全性: 边缘设备通常是物联网设备,其安全性可能受到物理攻击或未经授权的访问的威胁。

3)隐私问题: 边缘计算涉及大量个人数据的处理,因此隐私问题成为一个重要考虑因素,特别是在涉及医疗、人脸识别等敏感领域。

边缘计算在隐私保护方面的机遇:

1)加密技术: 使用先进的加密技术,包括端到端加密和传输层安全协议,以确保数据在传输和存储过程中得到保护。

2)安全认证和授权: 强化设备的身份验证和授权机制,确保只有经过授权的设备能够访问和处理数据。

3)隐私保护方案: 开发隐私保护方案,例如去中心化的身份验证系统、差分隐私技术等,以最小化对用户隐私的侵入。

4)安全培训与意识: 提高用户和开发者的安全意识,通过培训和教育确保他们了解潜在的风险,并采取适当的安全措施。

二、边缘计算在RDH-EI中的讨论

在处理数据安全与隐私保护时,边缘计算需要综合考虑技术、政策和社会层面的因素,以平衡创新和隐私保护的需求。结合加密域和可逆信息隐藏领域(RDH-EI),可以进一步提高边缘计算中数据安全与隐私保护的水平。以下是一些相关的讨论:

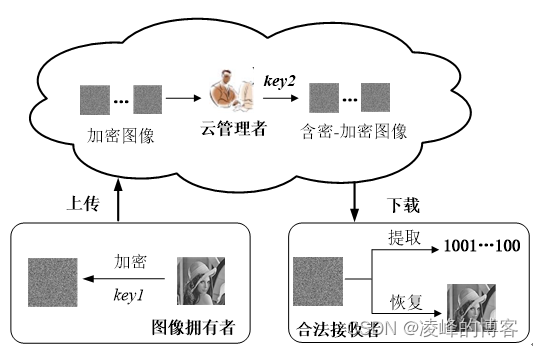

RDH-EI算法中,图像内容拥有者 (用户)基于加密秘钥key1完成图像加密操作,加密图像为杂乱无章的噪声图像,得到加密图像后将加密图像上传到云端存储。云管理者为了方便对密文图像管理,基于信息隐藏秘钥key2在加密图像中可逆的嵌入信息,生成含密-加密图像。当合法接受者可以向云端请求下载含密-加密图像,利用信息隐藏秘钥可以提取嵌入在加密图像中的信息,利用加密秘钥可以无损恢复原始图像的内容。RDH-EI算法的框架如图1所示。

图1:RDH-EI算法框架

在边缘计算中,数据安全与隐私保护至关重要,而加密域和可逆信息隐藏为实现这一目标提供了有力工具。通过采用强大的加密算法,我们能够在数据传输和存储中确保信息的安全性。同时,可逆信息隐藏技术允许在敏感数据中嵌入信息,以实现数据的隐蔽性,防止直接访问。将这两者结合,形成双重安全层,即使一个层面受到攻击,另一个也能提供额外保护。随着隐私保护级别的可调节性和法规遵从,我们能够灵活地根据需求和法规要求调整隐私设置,同时强调伦理标准,防止滥用隐私保护技术。这一综合应用不仅提高了数据安全性,还为用户提供了更多控制个人数据的手段。

1)加密域的应用:

数据加密: 在边缘设备和云端之间的数据传输中使用强大的加密算法,确保数据在传输过程中得到充分保护。

端到端加密: 在整个数据处理和传输链路上实施端到端加密,以确保只有授权的终端可以解密和访问数据。考虑使用混合加密模型,结合对称和非对称加密,以平衡效率和安全性。强调端到端加密的重要性,确保数据在整个边缘计算系统中都得到充分的保护。实施密钥管理和分发策略,以确保密钥的安全性。

2)可逆信息隐藏的角色:

隐蔽性: 可逆信息隐藏技术可用于在数据中嵌入信息而不影响原始数据的完整性,这有助于在不引起注意的情况下隐藏敏感信息。

水印技术: 将数据所有者的身份信息或数字水印嵌入数据中,以验证数据的真实性和合法性。

3)联合应用的优势:

双重安全层: 将加密和可逆信息隐藏结合使用,提供双重安全层,即使在数据传输或存储被攻击时,攻击者也难以访问或篡改数据。

安全传输和隐私保护: 结合加密和信息隐藏,可以实现更全面的数据保护,既保障数据传输的安全性,又在数据中嵌入隐蔽信息以保护隐私。使用专业的安全标准和协议,如TLS(传输层安全协议)来确保数据在传输过程中的安全性。

4)应对隐私挑战的技术手段:

可调节的隐私保护级别: 利用可逆信息隐藏技术,可以实现对数据隐私保护级别的调节,根据具体应用场景和用户需求来灵活选择隐私保护水平。

差分隐私与加密结合: 将差分隐私技术与加密相结合,以在保护个体隐私的同时进行数据分析。

相关文章:

边缘计算的挑战和机遇(结合RDH-EI)

边缘计算的挑战和机遇 边缘计算面临着数据安全与隐私保护、网络稳定性等挑战,但同时也带来了更强的实时性和本地处理能力,为企业降低了成本和压力,提高了数据处理效率。因此,边缘计算既带来了挑战也带来了机遇,需要我…...

详解IP安全:IPSec协议簇 | AH协议 | ESP协议 | IKE协议_ipsec esp

目录 IP安全概述 IPSec协议簇 IPSec的实现方式 AH(Authentication Header,认证头) ESP(Encapsulating Security Payload,封装安全载荷) IKE(Internet Key Exchange,因特网密钥…...

【图论】树的直径

树的直径即为一棵树中距离最远的两点之间的路径 方法一:DFS 先以任意一点为起点跑一遍dfs,记录离起点距离最远的点p(这个点一定是直径的一个端点,感性理解一下不证明了),然后再以最远点再跑一遍dfs&#…...

制作一个Python聊天机器人

我们学习一下如何使用 ChatterBot 库在 Python 中创建聊天机器人,该库实现了各种机器学习算法来生成响应对话,还是挺不错的 什么是聊天机器人 聊天机器人也称为聊天机器人、机器人、人工代理等,基本上是由人工智能驱动的软件程序࿰…...

docker 使用 vcs/2018 Verdi等 eda 软件

好不容易在ubuntu 安装好了eda软件,转眼就发现了自己的无知。 有博主几年前就搞定了docker上的EDA工具。而且更全,更简单。只恨自己太无知啊。 Synopsys EDA Tools docker image - EDA资源使用讨论 - EETOP 创芯网论坛 (原名:电子顶级开发网…...

Git教程学习:01 Git简介与安装

目录 1 版本控制1.1 什么是版本控制系统?1.2 本地版本控制系统1.3 集中式版本控制系统1.4 分布式版本控制系统 2 Git简史3 Git的安装3.1 在Linux上安装3.2 初次运行Git前的配置 1 版本控制 1.1 什么是版本控制系统? 版本控制系统(Version Control Syst…...

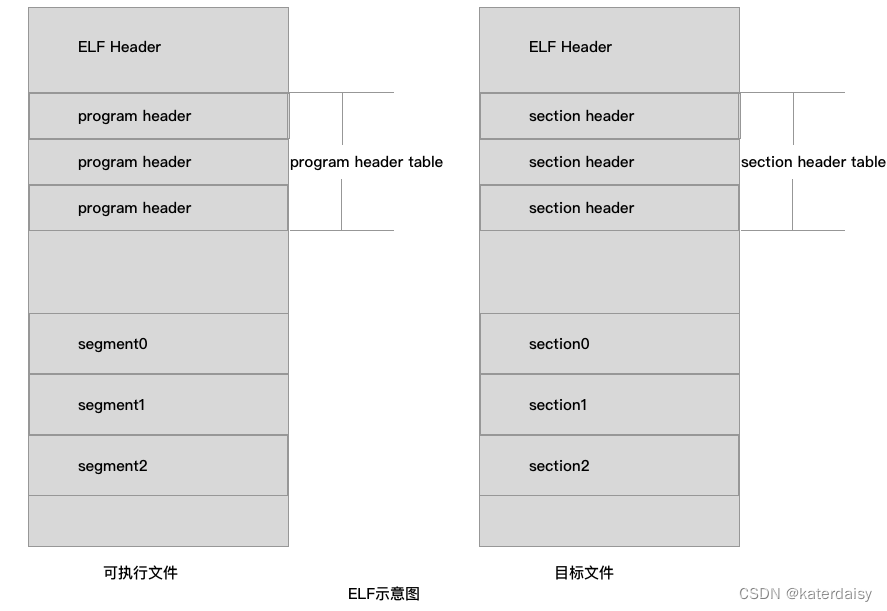

写操作系统之开发加载器

这篇文章写的很好是理解操作系统加载部分的基础 https://www.cnblogs.com/chuganghong/p/15415208.html loader的功能是: 从软盘中把操作系统内核读取到内存中。 进入保护模式。 把内存中的操作系统内核重新放置到内存中。 执行操作系统内核。 如果理解不了上面的…...

openlayers [九] 地图覆盖物overlay三种常用用法 popup弹窗,marker标注,text文本

文章目录 简介overlay 实现popup弹窗overlay 实现label 标注信息overlay实现 text 文本信息完整代码 简介 常见的地图覆盖物为这三种类型,如:popup弹窗、label标注信息、text文本信息等。 overlay 实现popup弹窗 方法详解 实例一个 new Overlay()&…...

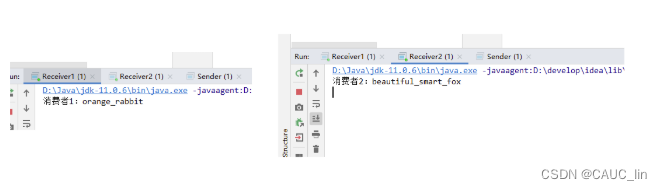

rabbitmq-java基础详解

一、rabbitmq是什么? 1、MQ定义 MQ(Message Queue)消息队列 主要解决:异步处理、应用解耦、流量削峰等问题,是分布式系统的重要组件,从而实现高性能,高可用,可伸缩和最终一致性的架…...

openssl3.2 - 官方demo学习 - smime - smsign.c

文章目录 openssl3.2 - 官方demo学习 - smime - smsign.c概述笔记END openssl3.2 - 官方demo学习 - smime - smsign.c 概述 从证书中得到X509*和私钥指针 用证书和私钥对铭文进行签名, 得到签名后的pkcs7指针 将pkcs7指向的bio_in, 写为MIME格式的签名密文 BIO_reset() 可以…...

Klocwork—符合功能安全要求的自动化静态测试工具

产品概述 Klocwork是Perforce公司产品,主要用于C、C、C#、Java、 python和Kotlin代码的自动化静态分析工作,可以提供编码规则检查、代码质量度量、测试结果管理等功能。Klocwork可以扩展到大多数规模的项目,与大型复杂环境、各种开发工具集成…...

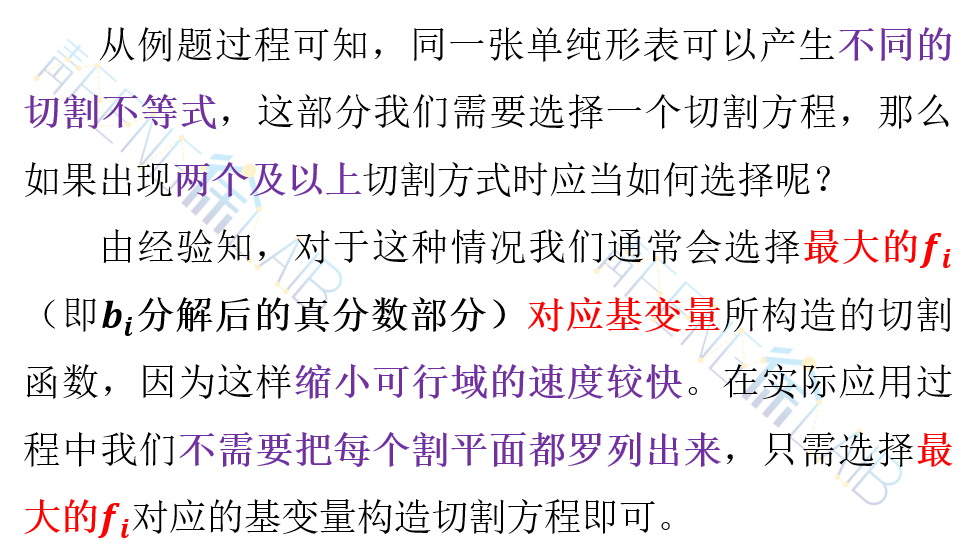

运筹说 第56期 | 整数规划的数学模型割平面法

前几章讨论过的线性规划问题的一个共同特点是:最优解的取值可以是分数或者小数。然而,在许多实际问题中,决策者要求最优解必须是整数,例如公交车的车辆数、员工的人数、机器的台数、产品的件数等。那么,我们能否将得到…...

vue中内置指令v-model的作用和常见使用方法介绍以及在自定义组件上支持

文章目录 一、v-model是什么二、什么是语法糖三、v-model常见的用法1、对于输入框(input):2、对于复选框(checkbox):3、对于选择框(select):4、对于组件(comp…...

大模型推理引擎面试复习大纲

Transformer原理 基本组成、注意力机制含义 transformer有哪些模块,各个模块有什么作用? transformer的模块可以分为以下几类: Encoder模块:transformer的编码器,它由多个相同的encoder层堆叠而成,每个enc…...

网络安全 | 苹果承认 GPU 安全漏洞存在,iPhone 12、M2 MacBook Air 等受影响

1 月 17 日消息,苹果公司确认了近期出现的有关 Apple GPU 存在安全漏洞的报告,并承认 iPhone 12 和 M2 MacBook Air 受影响。 该漏洞可能使攻击者窃取由芯片处理的数据,包括与 ChatGPT 的对话内容等隐私信息。 安全研究人员发现,…...

C++ 数论相关题目(约数)

1、试除法求约数 主要还是可以成对的求约数进行优化,不然会超时。 时间复杂度根号n #include <iostream> #include <vector> #include <algorithm>using namespace std;int n;vector<int> solve(int a) {vector<int> res;for(int i…...

freeswitch on centos dockerfile模式

概述 freeswitch是一款简单好用的VOIP开源软交换平台。 centos7 docker上编译安装fs的流程记录,本文使用dockerfile模式。 环境 docker engine:Version 24.0.6 centos docker:7 freeswitch:v1.6.20 dockerfile 创建空目录…...

Hologres + Flink 流式湖仓建设

Hologres + Flink 流式湖仓建设 1 Flink + Hologres 特性1.2 实时维表 Lookup1.3 高性能实时写入与更新1.4 多流合并1.5 Hologres 作为 Flink 的数据源1.6 元数据自动发现与更新2 传统实时数仓分层方案2.1传统实时数仓分层方案 1:流式 ETL2.2 传统实时数仓分层方案 2:定时调度…...

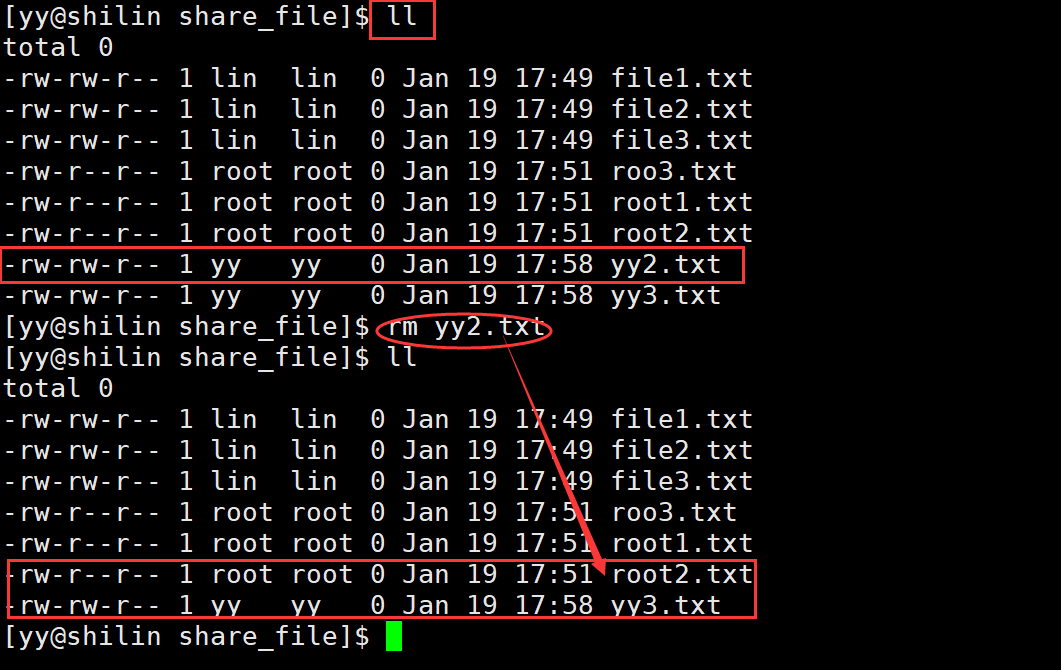

Linux粘滞位的理解,什么是粘滞位?

文章目录 前言如何理解?粘滞位的操作最后总结一下 前言 粘滞位(Stickybit),或粘着位,是Unix文件系统权限的一个旗标。最常见的用法在目录上设置粘滞位,如此以来,只有目录内文件的所有者或者root…...

Stable Diffusion的结构要被淘汰了吗?详细解读谷歌最新大杀器VideoPoet

Diffusion Models视频生成-博客汇总 前言:视频生成领域长期被Stable Diffusion统治,大部分的方式都是在预训练的图片Stable Diffusion的基础上加入时间层,学习动态信息。虽然有CoDi《【NeurIPS 2023】多模态联合视频生成大模型CoDi》等模型尝试过突破这一结构的局限,但是都…...

避开蓝桥杯LED控制常见坑:STC15单片机P0口上拉、锁存器时序与宏定义的正确写法

避开蓝桥杯LED控制三大雷区:STC15单片机实战精要 第一次参加蓝桥杯嵌入式组的同学,往往会在LED控制这个看似简单的环节栽跟头。明明仿真软件里运行正常的代码,烧录到开发板上却出现LED亮度不足、闪烁异常甚至完全不亮的情况。这背后隐藏着STC…...

海底管道电伴热机理及系统建模与控制策略【附程序】

✨ 长期致力于电伴热、集肤效应、Hammerstein模型、参数辨识、约束广义预测控制算法、功率调节、场路耦合法研究工作,擅长数据搜集与处理、建模仿真、程序编写、仿真设计。 ✅ 专业定制毕设、代码 ✅ 如需沟通交流,点击《获取方式》 (1&#…...

(H strain) ;CVVIVGRVVLSGLK)

HCV NS4A Protein (22-34) (H strain) ;CVVIVGRVVLSGLK

一、基础信息多肽名称:丙型肝炎病毒 NS4A 蛋白片段 (22-34) H 株英文:HCV NS4A Protein (22-34) (H strain)三字母序列:Cys-Val-Val-Ile-Val-Gly-Arg-Val-Val-Leu-Ser-Gly-Lys单字母序列:CVVIVGRVVLSGLK氨基酸数量:13 …...

3个步骤让你的Mac原生支持200+视频格式预览

3个步骤让你的Mac原生支持200视频格式预览 【免费下载链接】QuickLookVideo This package allows macOS Finder to display thumbnails, static QuickLook previews, cover art and metadata for most types of video files. 项目地址: https://gitcode.com/gh_mirrors/ql/Qu…...

12306智能抢票助手终极指南:5步实现自动化抢票,告别手动刷票烦恼

12306智能抢票助手终极指南:5步实现自动化抢票,告别手动刷票烦恼 【免费下载链接】12306 12306智能刷票,订票 项目地址: https://gitcode.com/gh_mirrors/12/12306 还在为节假日抢不到火车票而烦恼吗?😫 12306智…...

光学萌新看过来:用Lighttools 8.4.0配合Solidworks做光机设计,第一步安装和环境配置怎么做?

光学与机械协同设计:Lighttools 8.4.0与Solidworks环境配置全指南 在光机一体化设计领域,光学仿真软件与机械建模工具的协同工作已成为行业标配。对于刚接触光学设计的机械工程师,或是需要将光学分析融入机械设计流程的团队而言,掌…...

为了一个过时的Qt4组件,我折腾了一下午的MinGW 4.8.2和Qt Creator 3.3.0

当Qt4遇上现代开发环境:一次复古技术栈的生存指南 那天下午,当我打开那本泛黄的《Qt Creator快速入门》第3版时,完全没预料到即将陷入一场持续六小时的版本适配噩梦。书中的phonon多媒体模块示例代码在Qt5环境中频频报错,搜索后才…...

三星固件下载终极指南:Bifrost跨平台工具完整使用手册

三星固件下载终极指南:Bifrost跨平台工具完整使用手册 【免费下载链接】Bifrost Cross-platform tool for downloading Samsung mobile device firmware. 项目地址: https://gitcode.com/gh_mirrors/sa/Bifrost 还在为三星设备找不到官方固件而烦恼吗&#x…...

猫抓插件:打破网页资源封锁,实现一键智能嗅探与下载

猫抓插件:打破网页资源封锁,实现一键智能嗅探与下载 【免费下载链接】cat-catch 猫抓 浏览器资源嗅探扩展 / cat-catch Browser Resource Sniffing Extension 项目地址: https://gitcode.com/GitHub_Trending/ca/cat-catch 当你在社交媒体上看到精…...

)

从汽车到无人机:STM32F4的CAN总线实战,手把手教你搭建双节点通信(附代码)

STM32F4 CAN总线工业级应用实战:从无人机飞控到机器人通信 1. CAN总线技术在现代嵌入式系统中的核心价值 CAN总线(Controller Area Network)自1986年由博世公司开发以来,已成为工业控制领域的黄金标准。这项最初为汽车电子设计的通…...