网络安全产品之认识漏洞扫描设备

文章目录

- 一、什么是漏洞扫描设备

- 二、漏洞扫描设备的主要功能

- 三、漏洞扫描设备的主要技术

- 四、漏洞扫描设备的主要类型

- 五、漏洞扫描设备的使用方式

- 六、漏洞扫描设备如何与其他安全设备联动

- 七、漏洞扫描设备的应用场景

漏洞是指在硬件、软件、协议的具体实现或系统安全策略上存在的缺陷,从而使攻击者能够在未授权的情况下访问或破坏系统。关于什么是漏洞及如何管理漏洞请参考《 安全运营之漏洞管理》。漏洞的形成原因有很多,例如后门、程序员自身的素质、网络协议等都可能导致漏洞的产生。因此,为了保障系统的安全性,需要及时发现和修复漏洞。这可以通过漏洞扫描设备等工具进行自动化检测和修复,同时也可以加强安全意识和培训,提高人员的安全防范能力。虽然无法完全避免漏洞的存在,但通过采取有效的措施可以大大减少漏洞的数量和危害程度,保障系统的安全性和稳定性。本文让我们一起来认识漏洞扫描设备。

一、什么是漏洞扫描设备

漏洞扫描设备是一种用于对企业网络进行漏洞扫描的专业硬件设备。它能够自动检测远程或本地计算机系统的安全脆弱性,发现可利用的漏洞,并提供相应的修复建议。漏洞扫描设备基于漏洞数据库,通过扫描等手段对指定的计算机系统进行安全检测,从而发现系统中的安全漏洞。其主要功能包括对网站、系统、数据库、端口、应用软件等网络设备进行智能识别扫描检测,并对其检测出的漏洞进行报警提示管理人员进行修复。同时,漏洞扫描设备还可以对漏洞修复情况进行监督并自动定时对漏洞进行审计,提高漏洞修复效率。

漏洞扫描设备在网络安全领域中发挥着重要的作用。它可以及时发现和修复网络中存在的安全漏洞,提高系统的安全性,降低被攻击的风险。在实际使用中,可以根据需要选择合适的扫描技术和工具,以最大程度地保障网络安全。

二、漏洞扫描设备的主要功能

漏洞扫描设备是网络安全产品中的一种重要设备,用于自动检测和评估网络中的漏洞和弱点。漏洞扫描设备可以对网站、系统、数据库、端口、应用软件等一些网络设备应用进行智能识别扫描检测,并对其检测出的漏洞进行报警提示管理人员进行修复。同时可以对漏洞修复情况进行监督并自动定时对漏洞进行审计提高漏洞修复效率。以下是漏洞扫描设备的主要功能和特点:

- 漏洞检测:漏洞扫描设备能够对网络中的各种设备和系统进行自动化的漏洞检测,包括操作系统、数据库、网络设备、应用程序等。它通过模拟攻击者的行为来尝试利用各种漏洞,并记录下目标系统的反应,以判断是否存在漏洞。

- 脆弱性评估:漏洞扫描设备能够对目标系统的脆弱性进行评估,识别出可能被攻击者利用的漏洞和弱点。它还能够提供详细的漏洞描述和影响范围,帮助管理员及时了解系统存在的安全风险。

- 实时监测:漏洞扫描设备可以实时监测网络中的异常行为和恶意攻击,及时发现并阻止潜在的入侵行为。它还可以与防火墙、入侵检测系统等其他安全设备进行联动,共同构建起强大的安全防护体系。

- 报告生成:漏洞扫描设备能够生成详细的漏洞报告,列出已检测到的漏洞信息和修复建议。这些报告可以帮助管理员快速了解系统的安全状况,并制定相应的修复计划。

- 自动化修复:一些高端的漏洞扫描设备还具备自动化的修复功能,能够自动安装补丁或配置安全设置,以消除检测到的漏洞。这大大提高了漏洞修复的效率和安全性。

漏洞扫描设备是网络安全体系中不可或缺的一部分。通过使用漏洞扫描设备,企业可以及时发现和修复网络中的漏洞和弱点,提高系统的安全性,降低被攻击的风险。

三、漏洞扫描设备的主要技术

当前,网络安全漏洞扫描技术的两大核心技术是端口扫描技术和漏洞扫描技术。

端口扫描技术主要是通过扫描目标主机的网络端口,了解目标主机上开放的网络服务,从而发现可能存在的安全漏洞。端口扫描技术可以帮助网络管理员了解目标主机的网络服务状态和安全风险,常见的端口扫描方法包括TCP扫描、UDP扫描和操作系统探测等。

漏洞扫描技术则是基于漏洞数据库和漏洞检测工具,通过模拟攻击者的攻击方式对目标系统进行漏洞检测的技术。漏洞扫描技术能够检测出目标系统中可能存在的安全漏洞,如缓冲区溢出、SQL注入、跨站脚本攻击等。

端口扫描技术主要关注目标主机的网络服务状态和安全风险,而漏洞扫描技术则通过模拟攻击者的攻击方式来检测目标系统中可能存在的安全漏洞。具体包括:

- 主机扫描:确定在目标网络上的主机是否在线。

- 端口扫描:发现远程主机开放的端口以及服务。

- OS识别技术:根据信息和协议栈判别操作系统。

- 漏洞检测数据采集技术:按照网络、系统、数据库进行扫描。

- 智能端口识别、多重服务检测、安全优化扫描、系统渗透扫描。

- 多种数据库自动化检查技术,数据库实例发现技术。

在实际使用中,可以根据需要选择合适的扫描技术和工具,以最大程度地保障网络安全。

四、漏洞扫描设备的主要类型

- 针对网络的扫描器:基于网络的扫描器就是通过网络来扫描远程计算机中的漏洞。价格相对来说比较便宜;在操作过程中,不需要涉及到目标系统的管理员,在检测过程中不需要在目标系统上安装任何东西;维护简便。

- 针对主机的扫描器:基于主机的扫描器则是在目标系统上安装了一个代理或者是服务,以便能够访问所有的文件与进程,这也使得基于主机的扫描器能够扫描到更多的漏洞。

- 针对数据库的扫描器:数据库漏洞扫描系统可以检测出数据库的DBMS漏洞、缺省配置、权限提升漏洞、缓冲区溢出、补丁未升级等自身漏洞。

- Web应用扫描器:专门用于扫描Web应用程序的漏洞,例如SQL注入、跨站脚本(XSS)和跨站请求伪造(CSRF)等,可以模拟攻击者的行为,识别应用程序中的漏洞并生成报告。

- 移动应用扫描器:用于扫描移动应用程序中的漏洞和安全问题,可以检测移动应用中的API漏洞、不安全的数据存储和未加密的通信等问题。

五、漏洞扫描设备的使用方式

- 独立式部署:在网络中只部署一台漏扫设备,接入网络并进行正确的配置即可正常使用,其工作范围通常包含用户企业的整个网络地址。用户可以从任意地址登录漏扫系统并下达扫描评估任务,检查任务的地址必须在产品和分配给此用户的授权范围内。

- 多级式部署:对于一些大规模和分布式网络用户,建议使用分布式部署方式。在大型网络中采用多台漏扫系统共同工作,可对各系统间的数据共享并汇总,方便用户对分布式网络进行集中管理。

六、漏洞扫描设备如何与其他安全设备联动

漏洞扫描设备可以通过多种方式与其他安全设备进行联动,以提高安全防护的效果。以下是漏洞扫描设备与其他安全设备联动的几种常见方式:

- 防火墙联动:漏洞扫描设备可以与防火墙进行联动,将扫描结果与防火墙的规则进行匹配,实现对漏洞的自动隔离和修复。例如,当漏洞扫描设备检测到某个主机存在高危漏洞时,可以向防火墙发送指令,暂时关闭该主机的网络访问,直到漏洞被修复为止。

- 入侵检测系统(IDS)联动:漏洞扫描设备可以与IDS进行联动,将扫描结果与IDS的规则进行匹配,实现实时监测和报警。当IDS检测到异常行为或攻击时,可以向漏洞扫描设备发送指令,进行进一步的检测和响应。

- Web应用防火墙(WAF)联动:对于Web应用漏洞的扫描,漏洞扫描设备可以与WAF进行联动。当WAF检测到恶意请求或攻击时,可以向漏洞扫描设备发送指令,进行进一步的检测和响应。同时,WAF还可以将扫描结果与自身的规则进行匹配,实现自动过滤和防御。

- 身份认证系统联动:漏洞扫描设备可以与身份认证系统进行联动,实现对用户的身份认证和访问控制。通过将扫描结果与身份认证系统的用户信息进行匹配,可以实现对用户访问权限的精细控制,提高系统的安全性。

- 安全信息和事件管理(SIEM)系统联动:漏洞扫描设备可以与SIEM系统进行联动,将扫描结果和安全事件信息统一纳入SIEM系统中进行集中管理和分析。通过SIEM系统,管理员可以全面了解网络的安全状况,并及时采取相应的措施进行处置。

漏洞扫描设备与其他安全设备的联动可以实现信息共享、协同防御和快速响应的效果。通过将不同安全设备的优势结合起来,可以构建起更加完善和强大的安全防护体系。

七、漏洞扫描设备的应用场景

- 定期的网络安全自我检测、评估

通过漏洞扫描设备进行安全检测可帮助客户最大可能的消除安全隐患,尽可能早地发现安全漏洞并进行修补,有效的利用已有系统,提高网络的运行效率。 - 安装新软件、启动新服务后的检查

由于漏洞和安全隐患的形式多种多样,安装新软件和启动新服务都有可能使原来隐藏的漏洞暴露出来,因此进行这些操作之后应该重新扫描系统,才能使安全得到保障。 - 网络安全事故后的分析调查

网络安全事故后可以通过网络漏洞扫描/网络评估系统分析确定网络被攻击的漏洞所在,帮助弥补漏洞,尽可能多得提供资料方便调查攻击的来源。 - 重大网络安全事件前的准备

重大网络安全事件前网络漏洞扫描/网络评估系统能够帮助用户及时的找出网络中存在的隐患和漏洞,帮助用户及时的弥补漏洞。可以对网站、系统、数据库、端口、应用软件等一些网络设备应用进行智能识别扫描检测,并对其检测出的漏洞进行报警提示管理人员进行修复。同时可以对漏洞修复情况进行监督并自动定时对漏洞进行审计提高漏洞修复效率。

博客地址:http://xiejava.ishareread.com/

相关文章:

网络安全产品之认识漏洞扫描设备

文章目录 一、什么是漏洞扫描设备二、漏洞扫描设备的主要功能三、漏洞扫描设备的主要技术四、漏洞扫描设备的主要类型五、漏洞扫描设备的使用方式六、漏洞扫描设备如何与其他安全设备联动七、漏洞扫描设备的应用场景 漏洞是指在硬件、软件、协议的具体实现或系统安全策略上存在…...

Hadoop增加新节点环境配置(自用)

完成Hadoop集群增添一个新的节点配置(文中命名为)Hadoop106,没有进行继续为该节点分配身份职能的步骤 1.在VMware中安装CentOS 7 新建虚拟机 1.⾸先我们创建⼀个新的虚拟机,也可以点⽂件-新建虚拟机。 2.选择⾃定义,…...

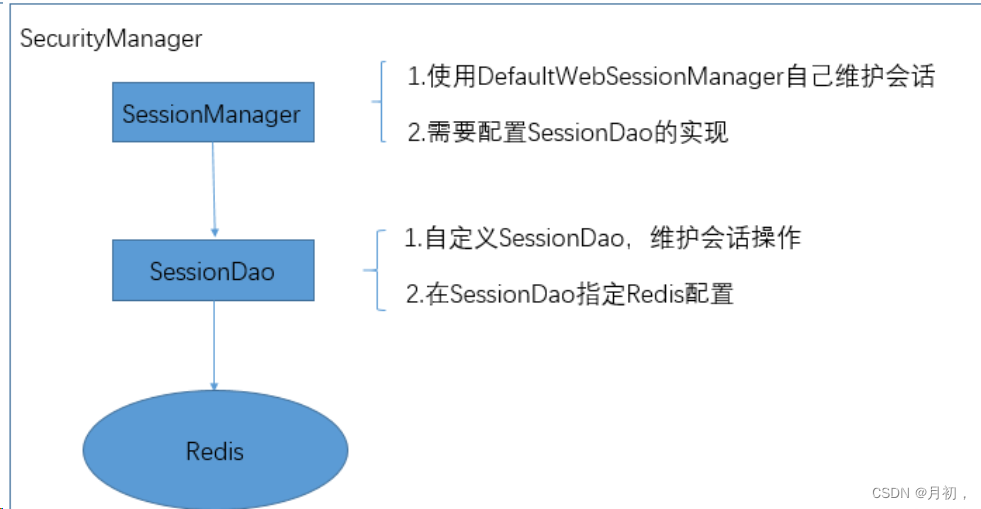

Apache Shiro 安全框架

前言 Apache Shiro 是一个强大且容易使用的Java安全矿建,执行身份验证,授权,密码和会话管理。使用Shiro的易于理解的API您可以快速轻松的获得任何应用程序直到大的项目。 一丶什么是Shiro 1.Shiro是什么 Apache Shiro是一个强大且易于使用…...

防火墙的NAT

目录 1. NAT 概念解析 2. 配置NAT策略: 1. NAT 概念解析 静态NAT --- 一对一 动态NAT --- 多对多 NAPT --- 一对多的NAPT --- easy ip --- 多对多的NAPT 服务器映射 源NAT --- 基于源IP地址进行转换。我们之前接过的静态NAT,动态NAT,NAPT都属…...

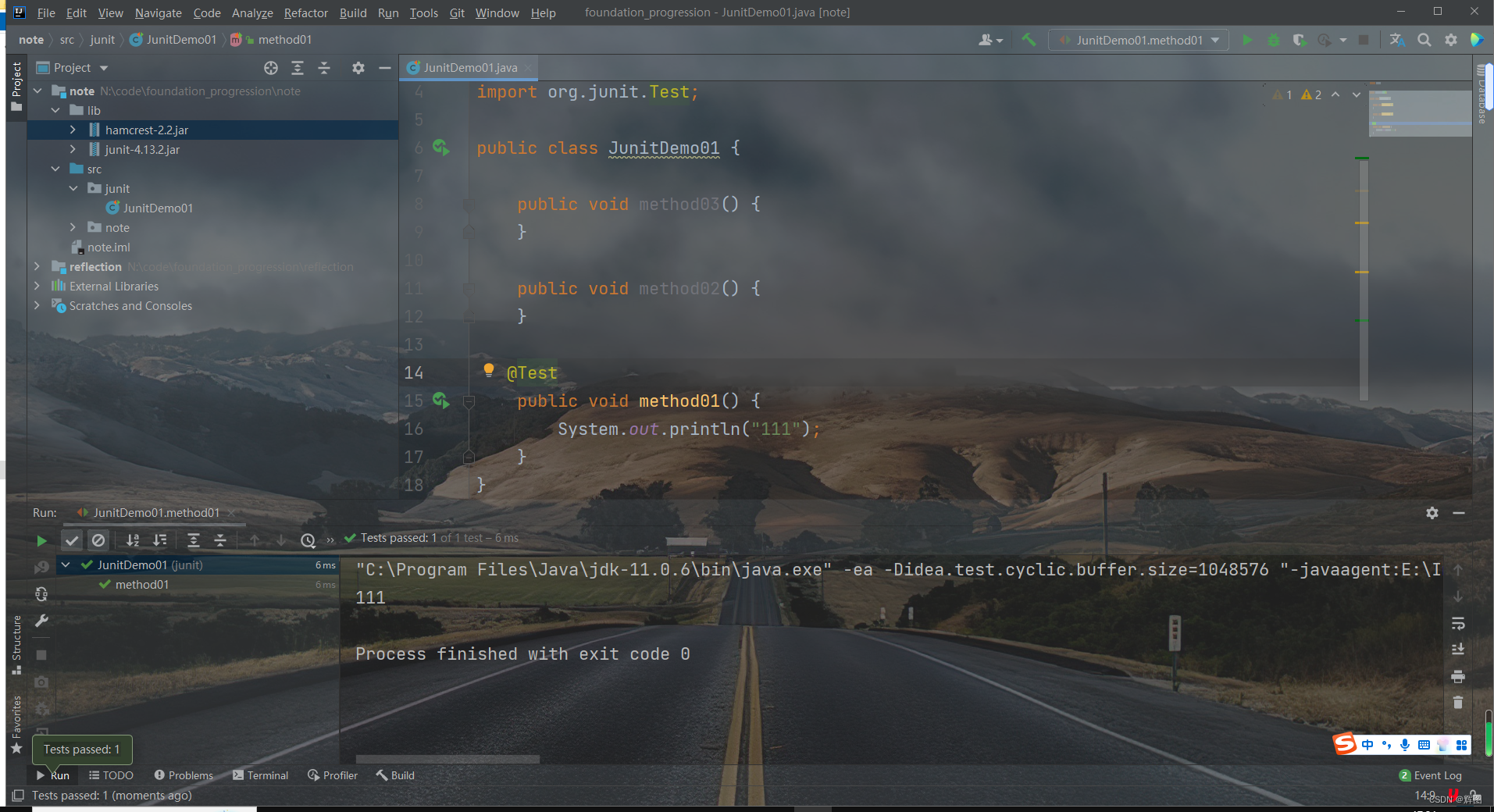

Java基础进阶03-注解和单元测试

目录 一、注解 1.概述 2.作用 3.自定义注解 (1)格式 (2)使用 (3)练习 4.元注解 (1)概述 (2)常见元注解 (3)Target &#x…...

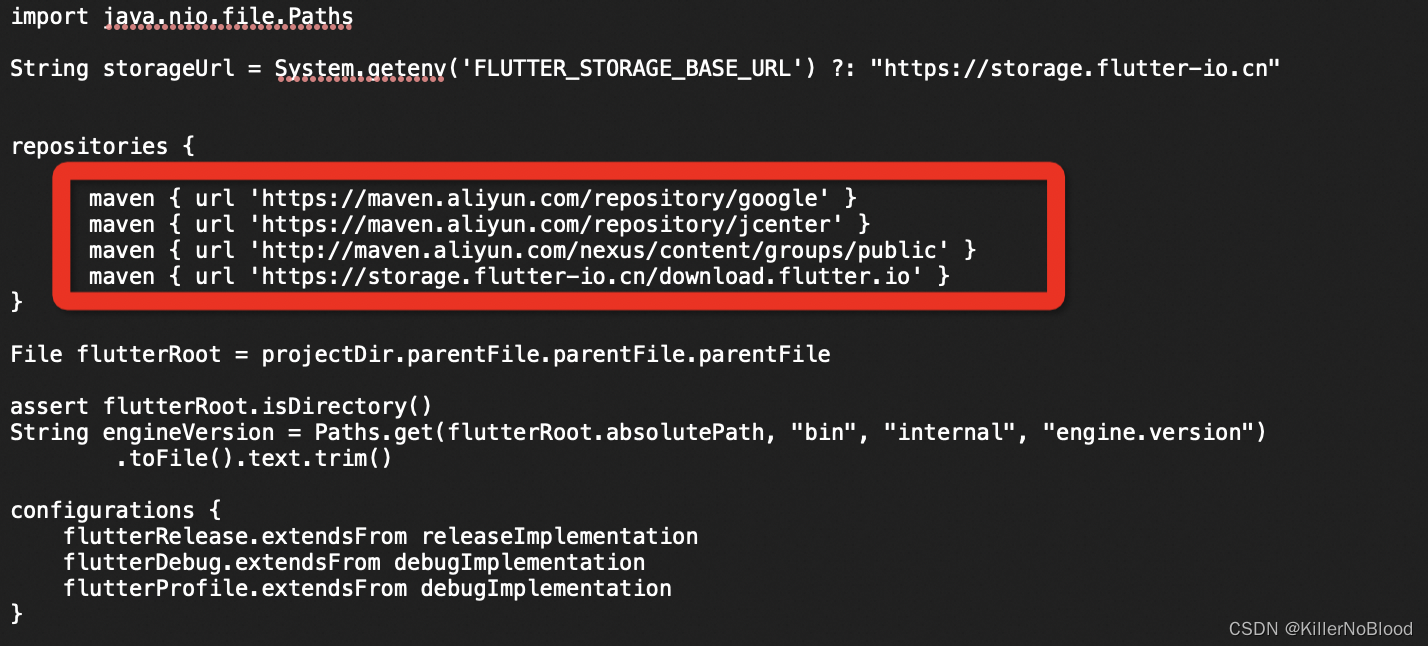

Mac+Android Studio配置 Flutter环境

Fluttrer中文下载官网 Flutter下载官网 1、环境变量 .zshrc #Flutter export PUB_HOSTED_URL"https://pub.flutter-io.cn" export FLUTTER_STORAGE_BASE_URL"https://storage.flutter-io.cn" export FLUTTER_HOME/Users/leon/Flutter/flutter_3_10_4/f…...

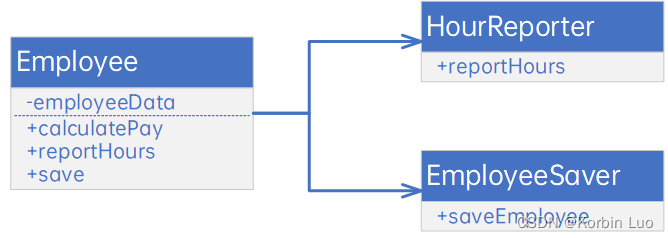

架构整洁之道-设计原则

4 设计原则 通常来说,要想构建一个好的软件系统,应该从写整洁的代码开始做起。这就是SOLID设计原则所要解决的问题。 SOLID原则的主要作用就是告诉我们如何将数据和函数组织成为类,以及如何将这些类链接起来成为程序。请注意,这里…...

数据结构(队列)

一.什么是队列 1.队列定义 队列是一种特殊的线性表,特殊之处在于他只允许在表的前端(front)进行删除操作,而在表的后端(rear)进行插入操作。和栈一样,队列也是一种操作受限制的线性表。进行插入操作的一端称为队尾,进行删除操作的…...

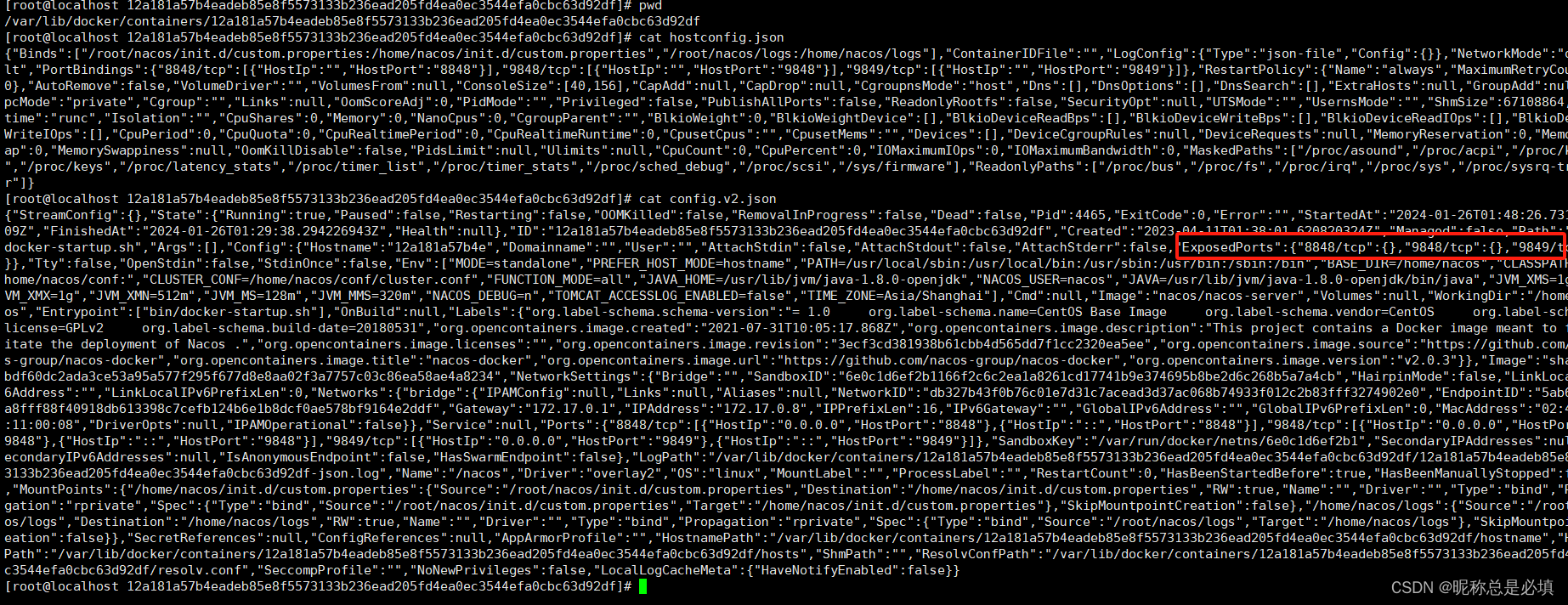

docker容器启动后修改或添加端口 nacos容器 版本2.x需要额外开放9848、9849

1.输入docker ps -a查看需要修改的容器ID: 记录下、 docker ps -a 2.停止docker systemctl stop docker 3.进入docker 容器文件夹,找到对应容器的位置: docker的默认文件夹应该是/var/lib/docker 如果不是root用户查看的话,可能会出现权限…...

C语言实现归并排序算法(附带源代码)

归并排序 把数据分为两段,从两段中逐个选最小的元素移入新数据段的末尾。 可从上到下或从下到上进行。 动态效果过程演示: 归并排序(Merge Sort)是一种分治算法,它将一个数组分为两个子数组,分别对这两个…...

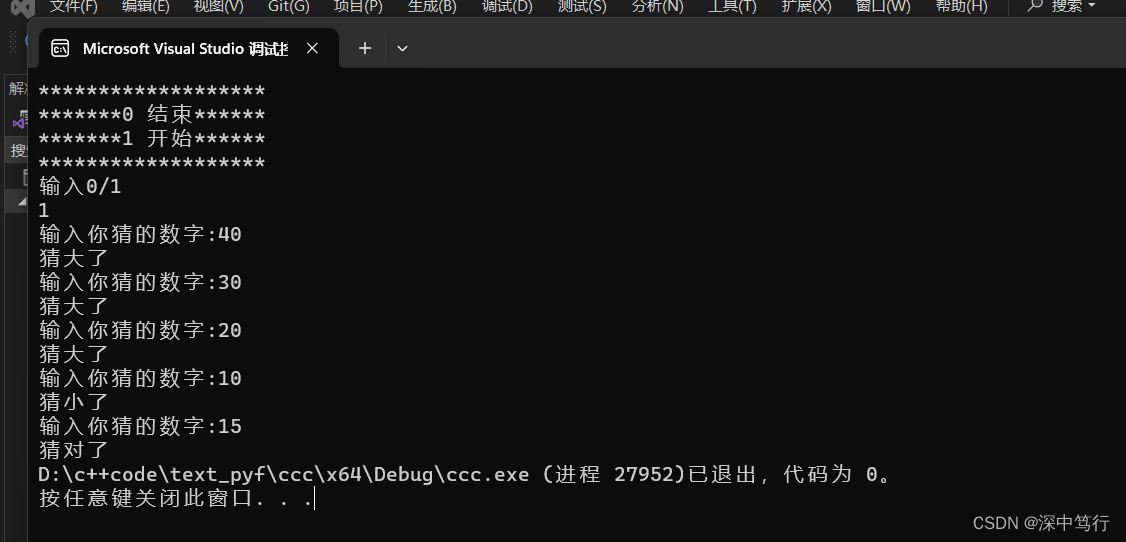

考研C语言刷题基础篇之分支循环结构基础(二)

目录 第一题分数求和 第二题:求10 个整数中最大值 第三题:在屏幕上输出9*9乘法口诀表 第四题:写一个代码:打印100~200之间的素数 第五题:求斐波那契数的第N个数 斐波那契数的概念:前两个数相加等于第三…...

Scala基础知识

scala 1、scala简介 scala是运行在JVM上的多范式编程语言,同时支持面向对象和面向函数式编程。 2、scala解释器 要启动scala解释器,只需要以下几步: 按住windows键 r输入scala即可 在scala命令提示窗口中执行:quit,即可退…...

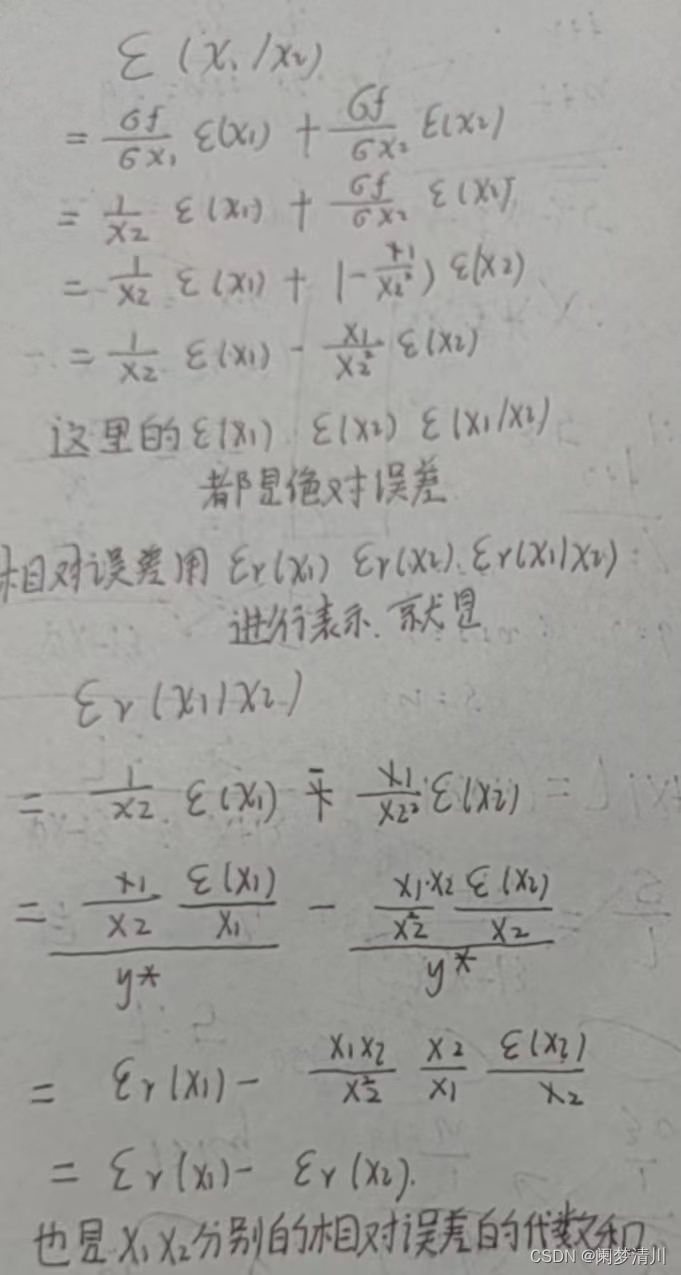

数学建模-------误差来源以及误差分析

绝对误差:精确值-近似值; 举个例子:从A到B,应该有73千米,但是我们近似成了70千米;从C到D,应该是1373千米,我们近似成了1370千米,如果使用绝对误差,结果都是3…...

Arduino和MPLAB X 开发STM32F103和PIC16F15376

要点: 使用Arduino开发STM32F103(Blue Pill),MPLAB X 开发PIC16F15376(Curiosity Nano)C/C嵌入式开发ESP32(Arduino、ESP-IDF)和STM32实时操作系统FreeRTOS STM32使用FreeRTOS示例 在使用 FreeRTOS 时&a…...

手机操作系统Android

▶1.Android系统概述 Andaid(读[安卓)由Coosle公司和开放手机联盟共同开发,它是基于Lmx内核的开源操作系统。Andtoid主要用于移动设备,如智能手机和平板计算机。2008年发布了第一部Andtoid智能手机,以后Android逐渐扩展到平板计算机、电视、…...

2024年,你是否还在迷茫?

2024年,你是否还在迷茫? 别担心!鸿蒙来了,这个未来技术的制高点,为你提供了答案! 诸多大厂疯抢、24年预计鸿蒙相关的岗位需求将达到百万级、就业均薪达到19K,全国高校开课…… 种种现象都在表…...

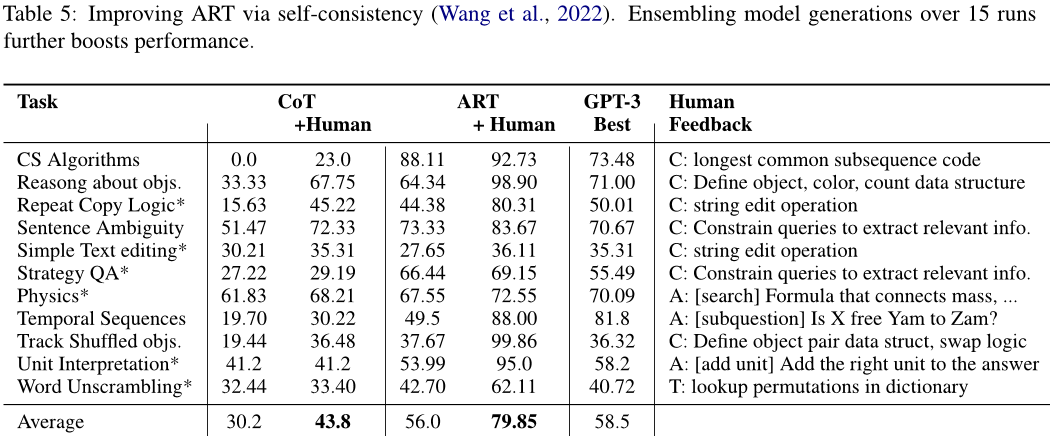

ART: Automatic multi-step reasoning and tool-use for large language models 导读

ART: Automatic multi-step reasoning and tool-use for large language models 本文介绍了一种名为“自动推理和工具使用(ART)”的新框架,用于解决大型语言模型(LLM)在处理复杂任务时需要手动编写程序的问题。该框架可…...

Github 2024-01-26 开源项目日报Top10

根据Github Trendings的统计,今日(2024-01-26统计)共有10个项目上榜。根据开发语言中项目的数量,汇总情况如下: 开发语言项目数量Python项目4Jupyter Notebook项目2HTML项目1Shell项目1Dockerfile项目1非开发语言项目1Go项目1Rust项目1 高级…...

免费的 UI 设计资源网站 Top 8

今日与大家分享8个优秀的免费 UI 设计资源网站。这些网站的资源包括免费设计材料站、设计工具、字体和其他网站,尤其是一些材料站。它们是免费下载的,材料的风格目前很流行,适合不同的项目。非常适合平面设计WEB/UI设计师收藏,接下…...

人机协同对人工智能治理的影响

人机协同对人工智能治理的影响是多方面的。 首先,人机协同可以提供更有效的人工智能监管和治理机制。人工智能系统通常需要大量的数据来训练和运行,而人类在监管和治理方面有独特的能力。通过人机协同,人们可以利用他们的主观意见和专业知识来…...

基于Tauri与Rust构建跨平台Claude桌面客户端:架构设计与工程实践

1. 项目概述:一个为Claude设计的“圣杯”级桌面应用 如果你和我一样,在日常开发、写作或信息处理中重度依赖Anthropic的Claude模型,那么你肯定也经历过在浏览器标签页间反复横跳、复制粘贴、以及管理冗长对话历史的烦恼。 CoderLuii/HolyCla…...

基于LLM的邮件智能体:从语义理解到自动化工作流实战

1. 项目概述:一个能“思考”的邮件智能体 最近在折腾一个挺有意思的开源项目,叫 XueJourney/mail-agent 。简单来说,它不是一个简单的邮件收发工具,而是一个能帮你“思考”和“行动”的邮件智能体。想象一下,你每天被…...

第八部分-企业级实践——39. 私有镜像仓库

39. 私有镜像仓库 1. 私有镜像仓库概述 私有镜像仓库用于存储和管理企业内部 Docker 镜像,提供镜像存储、分发、安全扫描、访问控制等功能。 ┌────────────────────────────────────────────────────────…...

opencv-第四章:图像轮廓检测

OpenCV-计算机视觉技术(林伟鹏版) 第四章:图像轮廓检测 文章目录OpenCV-计算机视觉技术(林伟鹏版)前言一、图像轮廓检测概念1.概念二、图像轮廓检测1.图像二值化转换2.图像轮廓匹配3.二值图轮换轮廓检测4.图像轮廓检测…...

网页布局基石----盒子模型

目录 一:盒模型的构成 二:盒模型的核心属性 三:标准盒子模型代码实例 CSS控制网页样式是通过盒子模型去实现的,日常中我们所看到的网页上所以标签都可以视为一个盒子。所以网页都是放在盒子里面的。因此,我们首先要…...

用Wireshark抓包分析Powerlink协议:从数据帧看懂主站轮询与从站响应

Wireshark实战:深度解析Powerlink协议的主从站通信机制 工业以太网协议Powerlink凭借其确定性实时通信能力,在自动化控制领域占据重要地位。本文将带您通过Wireshark抓包分析,揭开Powerlink主站轮询与从站响应的核心机制。不同于基础配置教程…...

【Midjourney Tempera风格终极指南】:20年AI绘画专家亲授3大参数黄金配比与5类易踩翻车点

更多请点击: https://intelliparadigm.com 第一章:Tempera风格的本质解构与历史溯源 Tempera(蛋彩画)作为一种古老而精密的绘画媒介,其技术逻辑与现代前端渲染范式存在深层隐喻关联——尤其在“分层合成”“介质绑定”…...

为什么93%的开发者在WebRTC集成中卡在ElevenLabs音频缓冲层?——低延迟TTS流式传输终极调优方案

更多请点击: https://intelliparadigm.com 第一章:ElevenLabs API开发接入指南 ElevenLabs 提供高质量、低延迟的语音合成(TTS)服务,其 RESTful API 支持多种语言、情感调节与声音克隆能力。接入前需在 ElevenLabs 控…...

AI辅助开发实战:用Electron+React+TS构建跳台滑雪模拟器

1. 项目概述:一个由AI驱动的滑雪跳台模拟器如果你是一个体育游戏迷,尤其是对冬季项目里的跳台滑雪着迷,同时又对现代前端开发技术栈感兴趣,那么这个名为Sj.Sim Predazzo Edition的开源项目,绝对值得你花时间深入研究。…...

scp 命令的使用方法 什么软件支持 .git bash xshell .openssh

scp 命令的使用方法 什么软件支持 .git bash xshell .openssh scp backup.sh deploy.sh rollback.sh userserver:/path/to/project/ 这个命令主要在 Linux、macOS 或 Windows (10/11) 的 命令行终端(Terminal / Command Prompt / PowerShellÿ…...