网络安全的新防线:主动进攻,预防为先

进攻性安全(Offensive security)是指一系列主动安全策略,这些策略与恶意行为者在现实世界的攻击中使用的策略相同,区别在于其目的是加强而非损害网络安全。常见的进攻性安全方法包括红队、渗透测试和漏洞评估。

进攻性安全行动通常由道德黑客实施,这些网络安全专业人士会利用他们的黑客技能来发现和修复IT系统的漏洞。与真正的网络犯罪分子侵入系统窃取敏感数据或注入恶意软件不同,道德黑客是在获得许可的情况下进行模拟入侵。他们不会造成真正的破坏,而是利用模拟攻击的发现来帮助组织提高防御能力。

进攻性安全策略的价值

为了理解进攻性安全的价值,我们可以将其和防御性安全(defensive security)进行比较。防御性安全措施包括组织为保护自身免受攻击所做的一切努力。部署安全解决方案、制定安全策略、培训员工识别网络钓鱼攻击以及类似的工作都属于防御范畴。传统上,由于以下关键原因,大公司主要依赖防御性网络安全策略:

-

防御有助于降低风险,降低网络攻击的可能性,并最大限度地减少对数据和系统的潜在损害;

-

法规遵从性通常要求更注重防御措施,以保护敏感信息,并与行业特定的网络安全法规保持一致;

-

保护组织的声誉,因为网络攻击会损害信任,因此防御是重中之重。此外,与违规后补救相比,预防的成本效益证明了防御方法的合理性。

不过,虽然防御性安全策略可以帮助阻止正在进行的网络攻击,但这些方法也会给安全团队带来沉重的工作量。分析师必须对海量的警报和数据进行分类,将真正的威胁与虚假警报区分开来。此外,防御性安全措施只能防止已知的攻击媒介,使组织暴露在新的和未知的网络威胁之下。

进攻性安全是防御性安全的补充,可以为组织提供一种测试其防御和识别需要解决的安全漏洞的方法。通过模拟真实世界的攻击,进攻性网络安全测试可以识别对组织构成最大风险的漏洞,使公司能够将安全投资和精力集中在能够提供最大投资回报的地方。

而且,进攻性安全策略也比防御性安全策略更具前瞻性。安全团队可以使用OffSec策略来发现和响应其他安全措施可能遗漏的未知攻击向量。进攻性安全措施不是在网络攻击发生时才被动做出反应,而是在攻击者利用漏洞之前主动发现并解决漏洞。

简而言之,进攻性安全策略可以使防御性安全策略更加有效。一个成熟的网络安全计划应该包含进攻性和防御性的网络安全活动。这种组合既可以保护组织免受网络威胁,又可以使用进攻性网络安全技术来完善和改进这些防御手段。

进攻性安全策略的类型

进攻性安全策略所使用的战术、技术和程序(TTPs)与攻击者使用的TTPs非常相似。通过使用这些TTPs,进攻性安全专业人员可以发现并修复攻击者可能使用的潜在漏洞。

当前,企业可以采用的主要进攻性安全策略包括:

1.漏洞扫描

漏洞扫描是用于检测组织IT资产中的漏洞的自动化过程。漏洞扫描程序可以搜索与特定软件版本相关的已知漏洞。它们还可以执行更主动的测试,比如查看应用程序如何响应常见的SQL注入字符串或其他恶意输入。

黑客经常使用漏洞扫描来识别他们可以在攻击期间利用的漏洞。反过来,OffSec专家也可以使用相同的漏洞扫描程序来发现潜在漏洞,并在黑客利用它们之前关闭这些漏洞。这种积极主动的方法使组织能够领先于威胁并加强防御。

2.渗透测试

渗透测试是使用模拟网络攻击来发现计算机系统中的漏洞。从本质上讲,渗透测试人员通过模仿真正的黑客来搜索网络漏洞。因为渗透测试人员采用攻击者的视角,所以他们通常可以精确地指出恶意行为者最有可能瞄准的漏洞。

网络安全专家的参与有助于检测到安全工具可能错过的漏洞,同时减少误报的可能性。而且由于渗透测试通常是由第三方安全服务提供的,他们经常可以发现内部安全团队可能遗漏的漏洞。

3.红队演练

红队演练,也被称为“对抗模拟”,是一组专家使用现实世界网络罪犯的TTPs对计算机系统发动模拟攻击的一种演习。

与渗透测试不同,网络安全红队是一种对抗性的安全评估。红队会积极利用各种攻击向量(不造成实际伤害),看看他们能够实现多大的破坏力。红队还要面对一支由安全工程师组成的蓝队,蓝队的目标是阻止他们。这使组织有机会测试其实际操作的事件响应过程。

为了测试技术防御和员工意识,红队的行动可能会使用一系列的战术。红队常用的方法包括模拟勒索软件攻击、网络钓鱼和其他社会工程模拟等。

4.社会工程测试

许多网络威胁行为者在攻击中将针对人为因素,而不是试图识别和利用软件漏洞。社会工程测试的重点是评估组织的员工、承包商等对其数据和系统的保护程度。社会工程师将使用欺骗、操纵和类似的技术来欺骗或强迫目标执行一些对攻击者有利的操作,例如交出敏感数据或授予对公司应用程序或空间的访问权。

进攻性安全技能和工具

为了实现进攻性安全策略,安全人员需要能够熟练使用常见的进攻性安全工具,包括:

• Metasploit:用于开发和自动化针对IT系统的攻击的框架。它主要用于渗透测试和漏洞评估;

• Kali Linux:一款为渗透测试和数字取证设计的Linux操作系统;

• Burp Suite:一个web应用程序安全测试工具,可以扫描漏洞,拦截和修改web流量,并自动攻击;

• Wireshark:网络协议分析器,用于捕获和检测网络流量,帮助识别网络通信中的安全问题;

• lNmap:网络扫描工具,用于网络发现、端口扫描和服务识别;

• Aircrack-ng:一套用于测试Wi-Fi网络安全性的工具,具有嗅探数据包,捕获握手和破解密码加密的能力;

• John the Ripper:一款流行的密码破解工具,可对密码哈希进行暴力攻击;

• Sqlmap:一个自动利用web应用程序中的SQL注入漏洞的工具;

• Cobalt Strike:可以为红队和对手提供后渗透(post-exploitation)能力和网络操作;

• GoPhish:一款为企业和渗透测试人员设计的开源网络钓鱼工具包;

• Phishing Frenzy:一个开源的Ruby on Rails应用程序,渗透测试人员可以利用它来管理电子邮件活动;

• Nessus:一个应用非常广泛的漏洞扫描工具;

• OpenVAS:一款高效的开源漏洞扫描和管理软件。

相关文章:

网络安全的新防线:主动进攻,预防为先

进攻性安全(Offensive security)是指一系列主动安全策略,这些策略与恶意行为者在现实世界的攻击中使用的策略相同,区别在于其目的是加强而非损害网络安全。常见的进攻性安全方法包括红队、渗透测试和漏洞评估。 进攻性安全行动通常…...

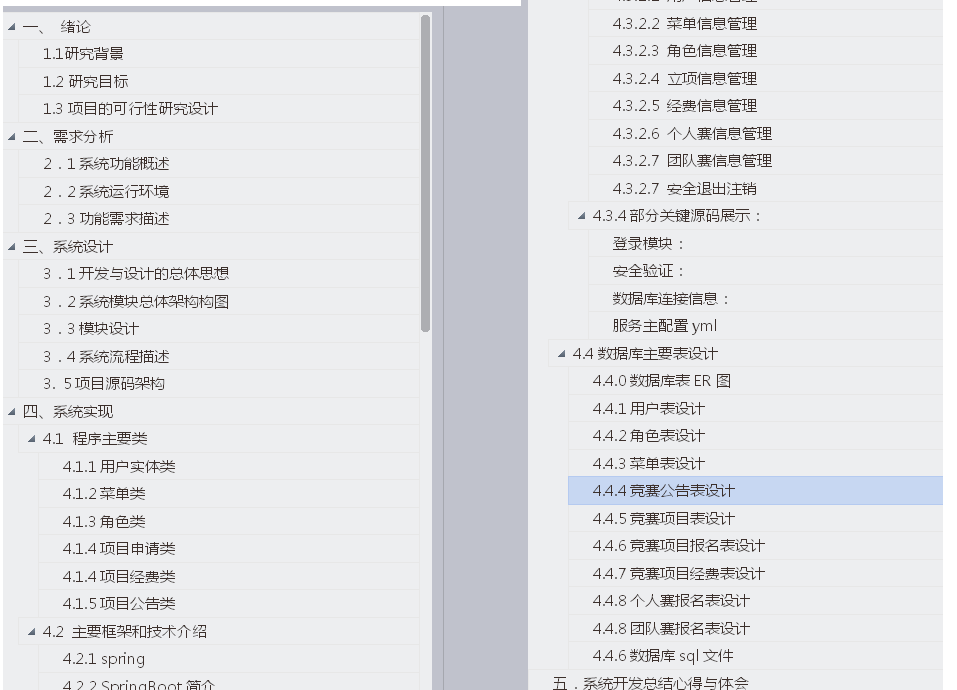

基于java springboot+mybatis学生学科竞赛管理管理系统设计和实现

基于java springbootmybatis学生学科竞赛管理管理系统设计和实现 🍅 作者主页 央顺技术团队 🍅 欢迎点赞 👍 收藏 ⭐留言 📝 🍅 文末获取源码联系方式 📝 🍅 查看下方微信号获取联系方式 承接各…...

秒懂百科,C++如此简单丨第二十一天:栈和队列

目录 前言 Everyday English 栈(Stack) 图文解释 实现添加删除元素 实现查看清空栈 完整代码 运行示例 栈的选择题 队列(Queue) 图文解释 队列的基本用法 完整代码 运行结果 队列的好处 结尾 前言 今天我们将…...

STM32-开发环境之STM32CubeMX

目录 STM32CubeMX介绍 STM32CubeMX特性 应用场景 其他事项 STM32CubeMX介绍 STM32CubeMX是ST公司(意法半导体)推出的一款图形化工具,也是配置和初始化C代码生成器。它主要服务于STM32微控制器的配置和开发。 STM32CubeMX特性 1.直观选…...

[晓理紫]CCF系列会议截稿时间订阅

CCF系列会议截稿时间订阅 VX 关注{晓理紫},每日更新最新CCF系列会议信息,如感兴趣,请转发给有需要的同学,谢谢支持!! 如果你感觉对你有所帮助,请关注我,每日准时为你推送最新CCF会议…...

重复导航到当前位置引起的。Vue Router 提供了一种机制,阻止重复导航到相同的路由路径。

代码: <!-- 侧边栏 --><el-col :span"12" :style"{ width: 200px }"><el-menu default-active"first" class"el-menu-vertical-demo" select"handleMenuSelect"><el-menu-item index"…...

如何在 Angular 中使用 Flex 布局

介绍 Flex Layout 是一个组件引擎,允许您使用 CSS Flexbox 创建页面布局,并提供一组指令供您在模板中使用。 该库是用纯 TypeScript 编写的,因此不需要外部样式表。它还提供了一种在不同断点上指定不同指令以创建响应式布局的方法。 在本教…...

通俗的讲解什么是机器学习之损失函数

想象一下,你在玩一个靶心射击的游戏,你的目标是尽可能让箭簇命中靶心。在这个游戏中,损失函数可以看作是测量你的箭簇与靶心距离的规则。损失函数的值越小,意味着你的箭簇离靶心越近,你的射击技能越好。 在机器学习中…...

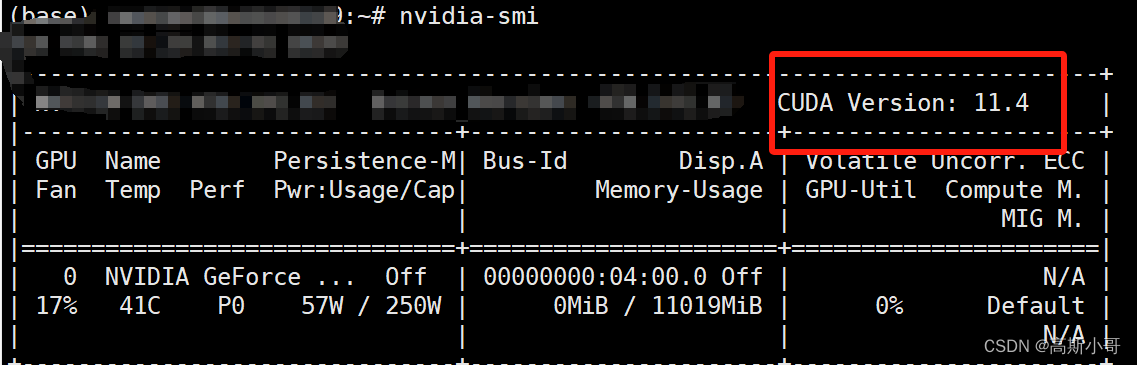

快速搭建PyTorch环境:Miniconda一步到位

快速搭建PyTorch环境:Miniconda一步到位 🌵文章目录🌵 🌳一、为何选择Miniconda搭建PyTorch环境?🌳🌳二、Miniconda安装指南:轻松上手🌳🌳三、PyTorch与Minic…...

图灵日记之java奇妙历险记--抽象类和接口

目录 抽象类概念抽象类语法 接口概念规则使用特性实现多个接口接口的继承接口使用实例Clonable接口和深拷贝抽象类和接口的区别 Object类 抽象类 概念 在面向对象的概念中,所有对象都是通过类来描述的,但是反过来,并不是所有的类都是用来描绘对象的,如果一个类中没有包含足够…...

批量给元素添加进场动画;获取文本光标位置;项目国际化

批量给元素添加进场动画 api及参数参考:https://juejin.cn/post/7310977323484971071 简单实现: addAnimationClass(){//交叉观察器if (window?.IntersectionObserver) {//获取所有需要添加进场动画的元素,放到一个数组let items [...do…...

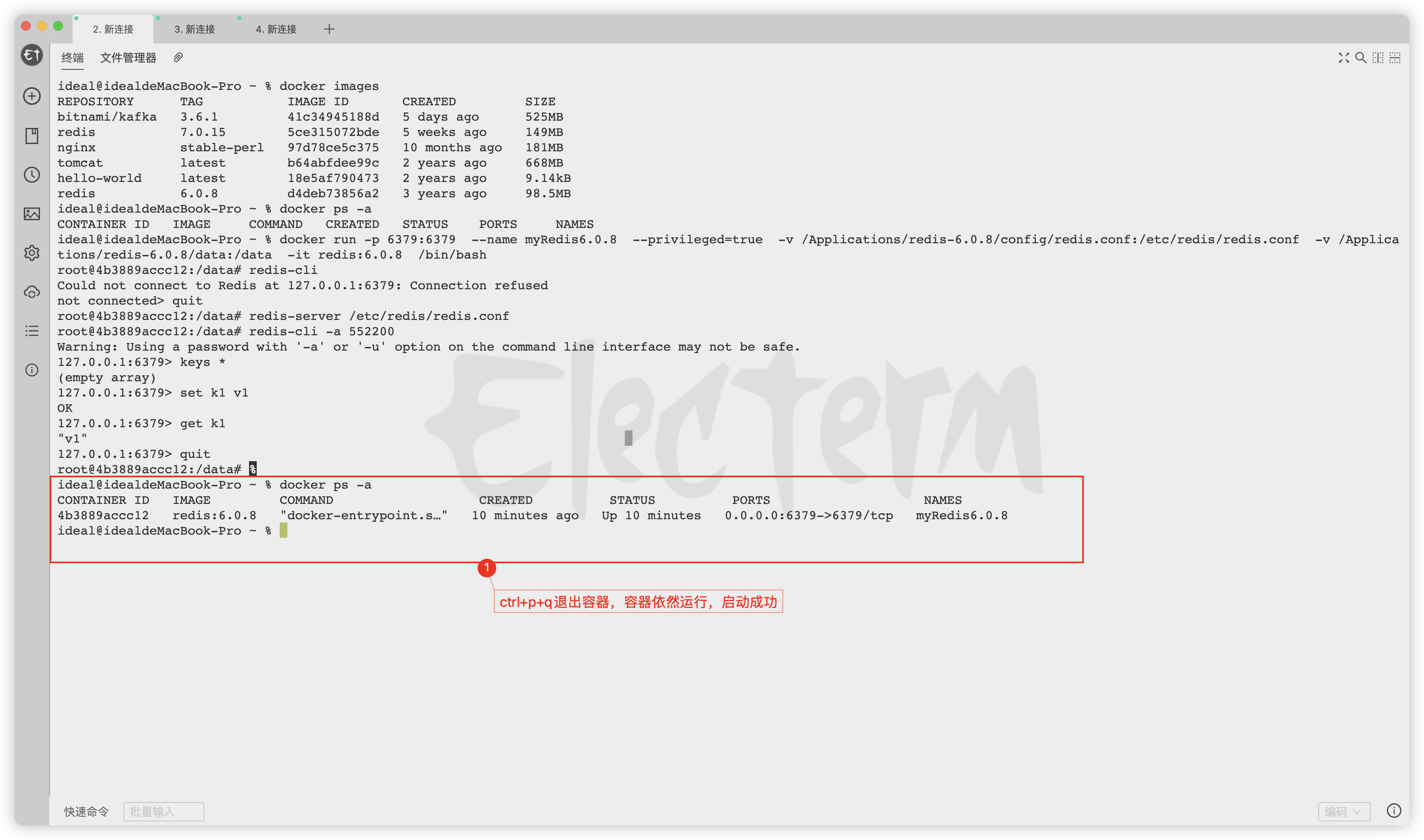

解决:docker创建Redis容器成功,但无法启动Redis容器、也无报错提示

解决:docker创建Redis容器成功,但无法启动Redis容器、也无报错提示 一问题描述:1.docker若是直接简单使用run命令,但不挂载容器数据卷等参数,则可以启动Redis容器2.docker复杂使用run命令,使用指定redis.co…...

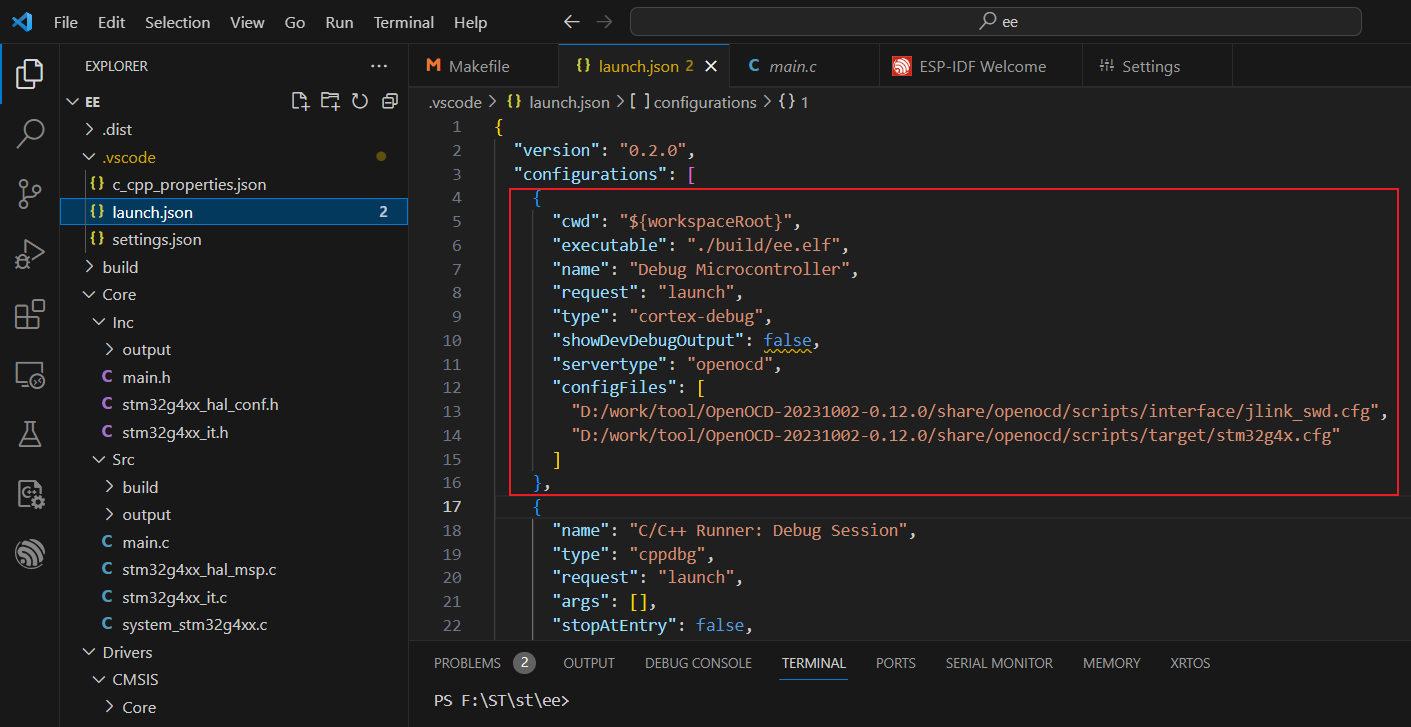

Jlink+OpenOCD+STM32 Vscode 下载和调试环境搭建

对于 Mingw 的安装比较困难,国内的网无法正常在线下载组件, 需要手动下载 x86_64-8.1.0-release-posix-seh-rt_v6-rev0.7z 版本的软件包,添加环境变量,并将 mingw32-make.exe 名字改成 make.exe。 对于 OpenOCD,需要…...

单片机在物联网中的应用

单片机,这个小巧的电子设备,可能听起来有点技术性,但它实际上是物联网世界中的一个超级英雄。简单来说,单片机就像是各种智能设备的大脑,它能让设备“思考”和“行动”。由于其体积小、成本低、功耗低、易于编程等特点…...

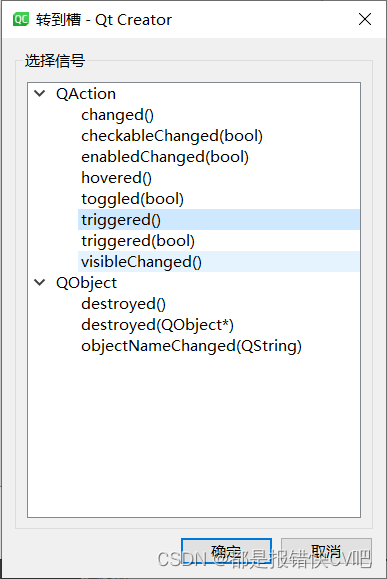

16.Qt 工具栏生成

目录 前言: 技能: 内容: 1. 界面添加 2. 信号槽 功能实现 参考: 前言: 基于QMainWindow,生成菜单下面的工具栏,可以当作菜单功能的快捷键,也可以完成新的功能 直接在UI文件中…...

【Linux内核】从0开始入门Linux Kernel源码

🌈 博客个人主页:Chris在Coding 🎥 本文所属专栏:[Linux内核] ❤️ 前置学习专栏:[Linux学习]从0到1 ⏰ 我们仍在旅途 目录 …...

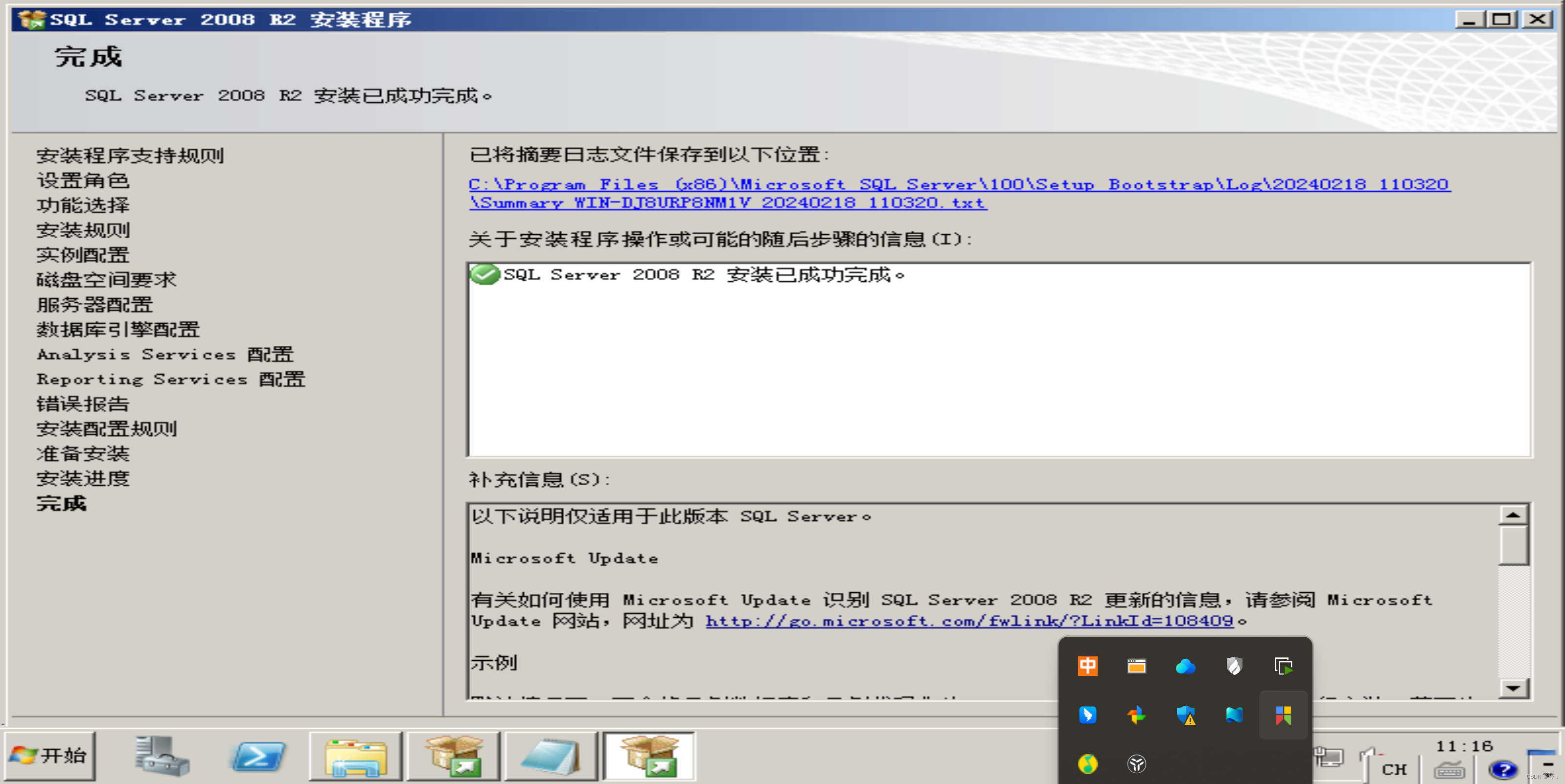

SQL Service 2008 的安装与配置

点击添加当前用户...

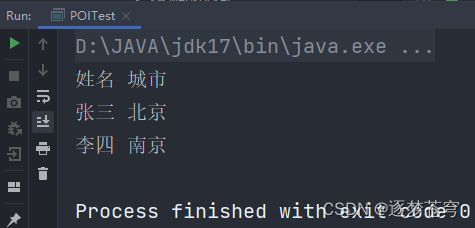

Apache POI | Java操作Excel文件

目录 1、介绍 2、代码示例 2.1、将数据写入Excel文件 2.2、读取Excel文件中的数据 🍃作者介绍:双非本科大三网络工程专业在读,阿里云专家博主,专注于Java领域学习,擅长web应用开发、数据结构和算法,初步…...

vue 学习definproperty方法

definproperty方法是Vue很重要的一个底层方法,掌握他的原理很重要,下面通过代码说明问题: <!DOCTYPE html> <html><head><meta charset"UTF-8" /><title>回顾Object.defineproperty方法</title&…...

react 实现路由拦截

简单介绍下项目背景,我这里做了一个demo,前端使用mock数据,然后实现简单的路由拦截,校验session是否包含用户作为已登录的依据,react-router-dom是v6。不像vue可以设置登录拦截beforeenter,react需要我们自…...

Bilibili-Evolved插件化架构深度剖析:构建可扩展的哔哩哔哩增强体验

Bilibili-Evolved插件化架构深度剖析:构建可扩展的哔哩哔哩增强体验 【免费下载链接】Bilibili-Evolved 强大的哔哩哔哩增强脚本 项目地址: https://gitcode.com/gh_mirrors/bi/Bilibili-Evolved Bilibili-Evolved作为一款强大的哔哩哔哩增强脚本,…...

瑞萨RZ/V2N:15 TOPS能效比AI视觉芯片,赋能边缘智能应用

1. 瑞萨RZ/V2N:一颗为“看得懂”而生的中端AI视觉芯在嵌入式视觉AI这个赛道上,开发者们常常面临一个经典的“选择题”:是追求极致的性能,上马功耗和成本都更高的高端方案,还是为了控制预算和功耗,在性能上做…...

Linux字符设备驱动框架:基于pinctrl/gpio子系统的GPIO控制实践

1. 项目概述:从“点灯”到“驱动框架”的认知跃迁 在嵌入式Linux开发领域,点亮一个LED灯,常常是工程师们的“Hello World”。新手阶段,我们可能直接在驱动代码里写死寄存器地址,用 ioremap 和 writel 函数进行操控…...

拷贝漫画第三方客户端完全解析:解锁高效漫画阅读新体验

拷贝漫画第三方客户端完全解析:解锁高效漫画阅读新体验 【免费下载链接】copymanga 拷贝漫画的第三方APP,仅提供基础功能,更多丰富功能请移步官方版本 项目地址: https://gitcode.com/gh_mirrors/co/copymanga 在数字阅读日益普及的今…...

告别轮询!STM32CubeMX配置DMA串口收发485数据,并详解HAL库回调函数使用避坑

STM32CubeMX实战:DMA驱动RS485通信与HAL库回调机制深度解析 当我们需要在工业环境中实现稳定可靠的串行通信时,RS485总线因其抗干扰能力强、传输距离远等优势成为首选。而STM32系列MCU配合HAL库的开发模式,能够显著提升开发效率。本文将彻底改…...

状态机——枚举实现简单状态机

枚举实现简单状态机1、业务场景:订单状态流转2、代码实现3、上下文对象(Context)4、测试运行5、总结在 Java 中,使用枚举(Enum)来实现状态机(State Machine)是一种非常优雅且高效的做…...

DIY红外遥控电视关机器:从ATTINY85到晶体管驱动的硬件实践

1. 项目概述:从“关不掉”的烦恼到“一键清静”的实践不知道你有没有过这样的经历:在餐厅吃饭,墙上挂着的电视正播放着吵闹的广告;在候车室,多台电视同时播放着不同的节目,让人心烦意乱。你只想安安静静地待…...

基于Adafruit与CircuitPython的交互式光剑:从硬件选型到3D打印全流程解析

1. 项目概述:打造一把会“呼吸”的交互式光剑几年前,当我第一次在游戏里挥动《塞尔达传说》中的大师之剑时,就被那种兼具力量感与神圣感的视觉效果深深吸引。作为一个硬件创客,我一直在想,能不能把这种虚拟的体验带到现…...

)

别再凭感觉选电感了!深入拆解Bulk电路中电感与电容的选型计算(以12V转5V为例)

别再凭感觉选电感了!深入拆解Bulk电路中电感与电容的选型计算(以12V转5V为例) 在电源设计领域,Bulk电路(又称Buck电路)作为最常见的降压型DC-DC转换拓扑,其性能优劣直接决定了整个系统的稳定性和…...

蚂蚁百灵 Ring-2.6-1T 开源解析:万亿级思考模型如何实现「按需推理」

引言 2026年5月,蚂蚁百灵团队正式开源了其旗舰级思考模型 Ring-2.6-1T,这是一款拥有万亿参数的推理模型,在 AIME 2026 数学竞赛基准测试中取得了 95.83分 的惊人成绩,一跃成为国产开源 Agent 模型的新里程碑。更值得关注的是,该模型首次引入了 可调节的 Reasoning Effort…...