2023湖南省“楚怡杯”职业技能大赛“网络安全” 项目比赛任务书

2023湖南省“楚怡杯”职业技能大赛“网络安全” 项目比赛任务书

- 2023安徽省“中银杯”职业技能大赛“网络安全” 项目比赛任务书

- A模块基础设施设置/安全加固(200分)

- A-1:登录安全加固(Windows, Linux)

- A-2:Nginx安全策略(Linux)

- A-3:日志监控(Windows)

- A-4:中间件服务加固(Windows, Linux)

- A-5:本地安全策略(Windows)

- A-6:防火墙策略(Linux)

- B模块安全事件响应/网络安全数据取证/应用安全(400 分)

- B-1:Windows操作系统渗透测试

- B-2:文件分析破解

- B-3:Linux系统渗透提权

- B-4:Web服务渗透

- C模块CTF 夺旗-攻击(本模块 200 分)

- D模块CTF 夺旗-防御(本模块 200 分)

- 有问题私信博主 需要环境可以查看左下角主页联系

2023安徽省“中银杯”职业技能大赛“网络安全” 项目比赛任务书

A模块基础设施设置/安全加固(200分)

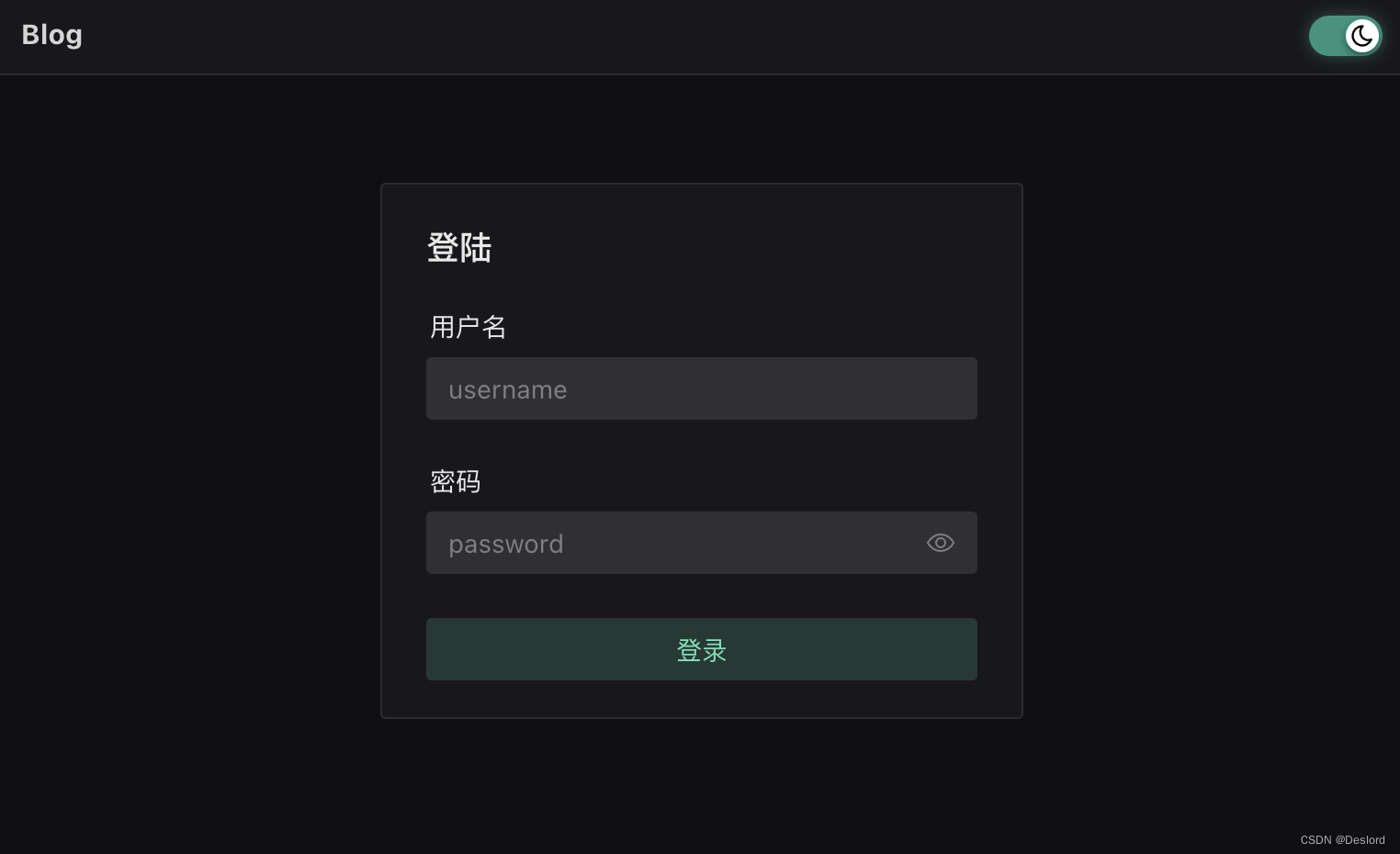

A-1:登录安全加固(Windows, Linux)

A-2:Nginx安全策略(Linux)

A-3:日志监控(Windows)

A-4:中间件服务加固(Windows, Linux)

A-5:本地安全策略(Windows)

A-6:防火墙策略(Linux)

B模块安全事件响应/网络安全数据取证/应用安全(400 分)

B-1:Windows操作系统渗透测试

√ 服务器场景:Server2003

√ 服务器场景操作系统:Windows7

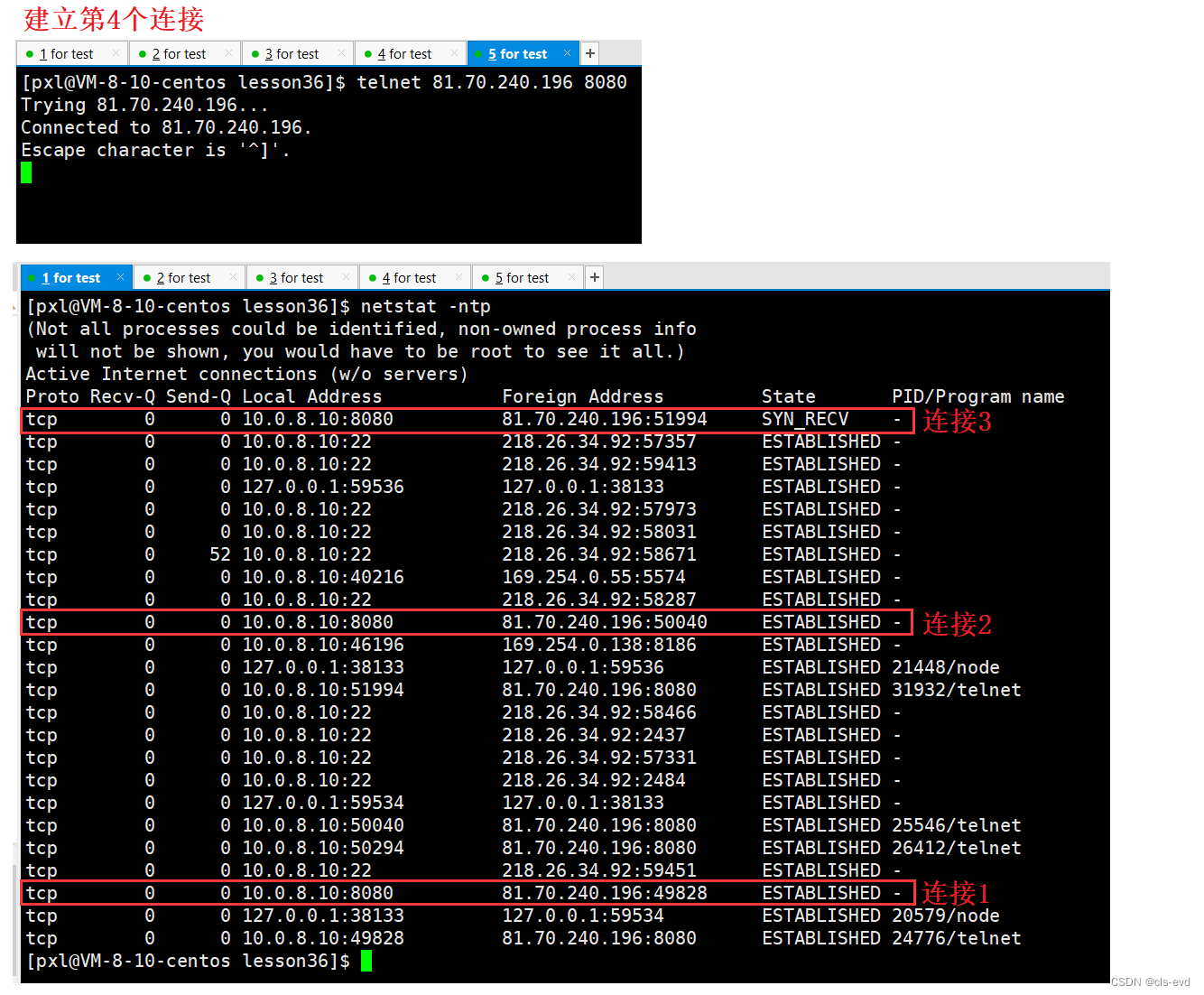

1.通过本地PC中渗透测试平台Kali对服务器场景Windows进行系统服务及版本扫描渗透测试,并将该操作显示结果中Telnet服务对应的端口号作为FLAG提交;

2.通过本地PC中渗透测试平台Kali对服务器场景Windows进行渗透测试,使用kali中hydra对服务器Telnet服务进行暴力破解(用户名为teltest),将hydra使用的必要参数当做FLAG进行提交(例:nmap -s -p 22);(字典路径/usr/share/wordlists/dirb/small.txt)

3.通过本地PC中渗透测试平台Kali对服务器场景Windows进行渗透测试,使用kali中hydra对服务器Telnet服务进行暴力破解(用户名为teltest),将破解成功的密码当做FLAG进行提交;(字典路径/usr/share/wordlists/dirb/small.txt)

4.通过本地PC中渗透测试平台win7对服务器场景Windows进行渗透测试,取得的账户密码有远程桌面权限,将该场景系统中sam文件使用reg相关命令提取,将完整命令作为FLAG提交;

5.通过本地PC中渗透测试平台win7对服务器场景Windows进行渗透测试,取得的账户密码有远程桌面权限,将该场景系统中system文件使用reg相关命令提取,将完整命令作为FLAG提交;

6.通过本地PC中渗透测试平台win7对服务器场景Windows进行渗透测试,将sam文件与system文件提取到本地,使用桌面mimikatz工具提取teltest密码信息,将提取信息的命令作为FLAG提交;

7.通过本地PC中渗透测试平台win7对服务器场景Windows进行渗透测试,将sam文件与system文件提取到本地,使用桌面mimikatz工具提取administrators密码信息,将提取到的hash值作为FLAG提交;

B-2:文件分析破解

任务环境说明:

√ 服务器场景名:Server2005(关闭链接)

√ 服务器场景用户名:rartest

1.通过本地PC中渗透测试平台Kali使用Nmap扫描目标靶机服务版本信息,将Telnet版本信息字符串作为Flag提交;

2.通过本地PC中渗透测试平台Kali对服务器场景Windows进行渗透测试,使用kali中hydra对服务器Telnet服务进行暴力破解(用户名为rartest),找到加密后的压缩包文件,将加密压缩包的文件名作为Flag提交;(字典路径/usr/share/wordlists/dirb/small.txt)

3.通过本地PC中渗透测试平台Kali下载目标靶机加密压缩包文件以及字典文件dict.txt,将压缩包内唯一一个文件的文件名作为Flag提交;

4.通过本地PC中渗透测试平台Kali使用加密压缩包文件生成Hash值密码文件,将加密压缩包中唯一一个文件的Hash值密码字符串作为Flag提交;

5.通过本地PC中渗透测试平台Kali利用dict.txt字典文件破解加密压缩包文件,将压缩包的解压密码作为Flag提交;

6.通过本地PC中渗透测试平台Kali打开加密压缩包解压后的唯一一个文件,将文件中的Flag提交;

B-3:Linux系统渗透提权

任务环境说明:

√ 服务器场景:Server2204(关闭链接)

√ 用户名:hacker 密码:123456

1.使用渗透机对服务器信息收集,并将服务器中SSH服务端口号作为flag提交;

2.使用渗透机对服务器信息收集,并将服务器中主机名称作为flag提交;

3.使用渗透机对服务器信息收集,并将服务器中系统内核版本作为flag提交;

4.使用渗透机对服务器管理员提权,并将服务器中root目录下的文本内容作为flag提交;

5.使用渗透机对服务器管理员提权,并将服务器中root的密码作为flag提交;

6.使用渗透机对服务器管理员提权,并将服务器中root目录下的图片内容作为flag提交。

B-4:Web服务渗透

1.通过本地PC中的渗透测试平台KALI2020对靶机进行WEB渗透,找到页面内的文件上传漏洞并且尝试进行上传攻击,将文件上传成功后的页面回显字符串作为FLAG提交(如:点击超链接查看上传文件)

2.通过本地PC中的渗透测试平台KALI2020对靶机进行WEB渗透,找到页面内的文件上传漏洞并且尝试进行上传攻击,使用相关的渗透测试手段,获取到WEB权限,使用WHOAMI获取WEB当前的用户权限,并作为FLAG进行提交;(25分)

3.通过本地PC中的渗透测试平台KALI2020对靶机进行WEB渗透,找到页面内的文件上传漏洞并且尝试进行上传攻击,使用相关的渗透测试手段,获取到WEB权限,使用相关指令获取到当前linux用户UID为5的用户,将该用户的用户名称作为FLAG进行提交;(25分)

4.通过本地PC中的渗透测试平台KALI2020对靶机进行WEB渗透,找到页面内的文件上传漏洞并且尝试进行上传攻击,使用相关的渗透测试手段,获取到WEB权限,使用相关指令查看后台首页文件,将该文件的第二行的所有字符串作为FLAG进行提交。(25分)

C模块CTF 夺旗-攻击(本模块 200 分)

一、项目和任务描述:

假定你是某企业的网络安全渗透测试工程师,负责企业某些服务器的安全防护,为了更好的寻找企业网络中可能存在的各种问题和漏洞。你尝试利用各种攻击手段,攻击特定靶机,以便了解最新的攻击手段和技术,了解网络黑客的心态,从而改善您的防御策略。

请根据《赛场参数表》提供的信息,在客户端使用谷歌浏览器登录答题平台。

二、操作系统环境说明:

客户机操作系统:Windows 10/Windows7靶机服务器操作系统:Linux/Windows

三、漏洞情况说明:

1.服务器中的漏洞可能是常规漏洞也可能是系统漏洞;

2.靶机服务器上的网站可能存在命令注入的漏洞,要求选手找到命令注入的相关漏洞,利用此漏洞获取一定权限;

3.靶机服务器上的网站可能存在文件上传漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限;

4.靶机服务器上的网站可能存在文件包含漏洞,要求选手找到文件包含的相关漏洞,与别的漏洞相结合获取一定权限并进行提权;

5.操作系统提供的服务可能包含了远程代码执行的漏洞,要求用户找到远程代码执行的服务,并利用此漏洞获取系统权限;

6.操作系统提供的服务可能包含了缓冲区溢出漏洞,要求用户找到缓冲区溢出漏洞的服务,并利用此漏洞获取系统权限;

7.操作系统中可能存在一些系统后门,选手可以找到此后门,并利用预留的后门直接获取到系统权限。

四、注意事项:

1.不能对裁判服务器进行攻击,警告一次后若继续攻击将判令该参赛队离场;

2.flag 值为每台靶机服务器的唯一性标识,每台靶机服务器仅有 1 个;

3.选手攻入靶机后不得对靶机进行关闭端口、修改密码、重启或者关闭靶机、删除或者修改 flag、建立不必要的文件等操作;

4.在登录自动评分系统后,提交靶机服务器的 flag 值,同时需要指定靶机服务器的 IP 地址;

5.赛场根据难度不同设有不同基础分值的靶机,对于每个靶机服务器,前三个获得 flag 值的参赛队在基础分上进行加分,本阶段每个队伍的总分均计入阶段得分,具体加分规则参照赛场评分标准;

6.本环节不予补时。

D模块CTF 夺旗-防御(本模块 200 分)

一、项目和任务描述:

假定各位选手是某安全企业的网络安全工程师,负责若干服务器的渗透测试与安全防护,这些服务器可能存在着各种问题和漏洞。你需要尽快对这些服务器进行渗透测试与安全防护。每个参赛队拥有专属的堡垒机服务器,其他队不能访问。参赛选手通过扫描、渗透测试等手段检测自己堡垒服务器中存在的安全缺陷,进行针对性加固,从而提升系统的安全防御性能。

请根据《赛场参数表》提供的信息,在客户端使用谷歌浏览器登录答题平台。

二、操作系统环境说明:

客户机操作系统:Windows 10/Windows7堡垒服务器操作系统:Linux/Windows

三、漏洞情况说明:

1.堡垒服务器中的漏洞可能是常规漏洞也可能是系统漏洞;

2.堡垒服务器上的网站可能存在命令注入的漏洞,要求选手找到命令注入的相关漏洞,利用此漏洞获取一定权限;

3.堡垒服务器上的网站可能存在文件上传漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限;

4.堡垒服务器上的网站可能存在文件包含漏洞,要求选手找到文件包含的相关漏洞,与别的漏洞相结合获取一定权限并进行提权;

5.操作系统提供的服务可能包含了远程代码执行的漏洞,要求用户找到远程代码执行的服务,并利用此漏洞获取系统权限;

6.操作系统提供的服务可能包含了缓冲区溢出漏洞,要求用户找到缓冲区溢出漏洞的服务,并利用此漏洞获取系统权限;

7.操作系统中可能存在一些系统后门,选手可以找到此后门,并利用预留的后门直接获取到系统权限。

四、注意事项:

1.每位选手需要对加固点和加固过程截图,并自行制作系统防御实施报告,最终评分以实施报告为准;

2.系统加固时需要保证堡垒服务器对外提供服务的可用性;

3.不能对裁判服务器进行攻击,警告一次后若继续攻击将判令该参赛队离场;

4.本环节不予补时。二、说明:

1.所有截图要求截图界面、字体清晰;

2.文件名命名及保存:网络安全模块 D-XX(XX 为工位号),PDF 格式保存;

3.文件保存到 U 盘提交。

有问题私信博主 需要环境可以查看左下角主页联系

相关文章:

2023湖南省“楚怡杯”职业技能大赛“网络安全” 项目比赛任务书

2023湖南省“楚怡杯”职业技能大赛“网络安全” 项目比赛任务书2023安徽省“中银杯”职业技能大赛“网络安全” 项目比赛任务书A模块基础设施设置/安全加固(200分)A-1:登录安全加固(Windows, Linux)A-2:Ngi…...

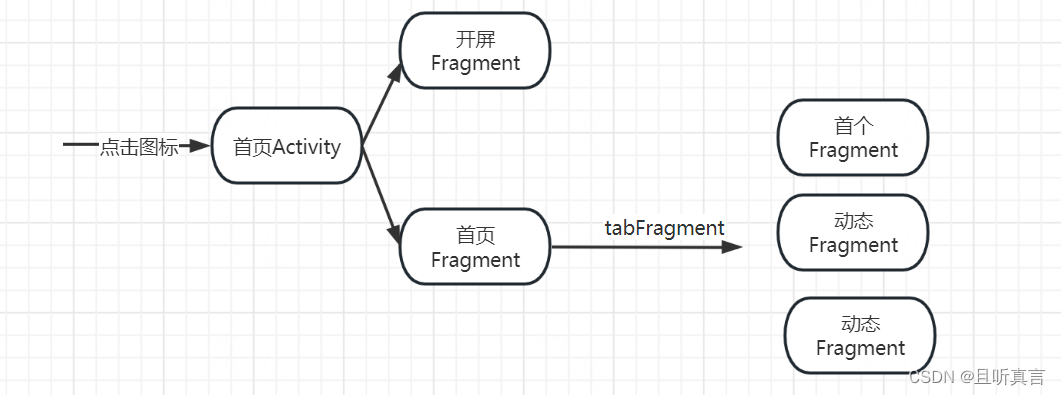

Android应用启动优化笔记整理

应用启动相关流程与优化 应用启动主要涉及SystemServer进程 和 app进程。 SystemServer进程负责app进程创建和管理、窗口的创建和管理(StartingWindow 和 AppWindow)、应用的启动流程调度等。 App进程被创建后,进行一系列进程初始化、组件初…...

图像bytes字节串二进制转十六进制及bytes转为图像

目录前言正文二进制与十六进制的bytes互转读取bytes为图像法1:直接写入f.read的结果法2: 转换为PIL或Numpy前言 参考: 8. python基础之基础数据类型–bytes - CSDN python 16进制与图片互转 - CSDN 正文 二进制与十六进制的bytes互转 bytes保存的是原始的字节(二…...

信息安全与数学基础-笔记-②同余

知识目录同余完全剩余系剩余类完全剩余系❀简化剩余系❀欧拉函数逆元!欧拉定理 !同余 a,b 两个数字,都模m,当两个数字模m后余的数一样即为同余。 例子: a bq r (mod m),这里的a 和 r 就是同余 ÿ…...

网络安全法

目录正文第一章第二章第三章第四章第五章第六章 法律责任第七章 附则正文 学习网络安全应该知道网络安全法 第一章 总则 第一条: 为了保障网络安全,维护网络空间主权和国家安全、社会公共利益,保护公民、法人和其他组织的合法权益,促进经济…...

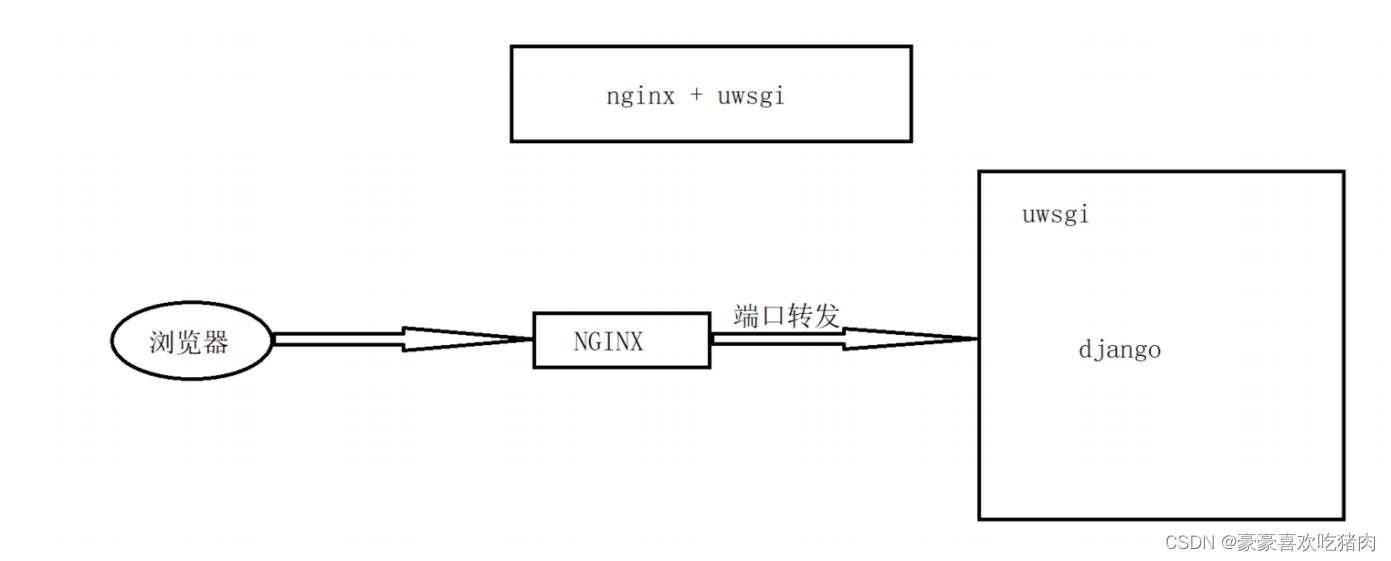

django框架开发部署项目

前言:相信看到这篇文章的小伙伴都或多或少有一些编程基础,懂得一些linux的基本命令了吧,本篇文章将带领大家服务器如何部署一个使用django框架开发的一个网站进行云服务器端的部署。 文章使用到的的工具 Python:一种编程语言&…...

Unity记录1.3-入门-第一阶段总结

文章首发及后续更新:https://mwhls.top/4447.html,无图/无目录/格式错误/更多相关请至首发页查看。 新的更新内容请到mwhls.top查看。 欢迎提出任何疑问及批评,非常感谢! 汇总:Unity 记录 摘要:第一阶段的总…...

Linux入门篇-文件管理

简介 简单的文件管理。 ⽂件内容的查看 ⽂本⽂件内容的查看 cat ⽂本⽂件的path1 ⽂本⽂件的path2 head ⽂本⽂件的path ,显示⽂件的前10⾏内容 head -n 5 ⽂本⽂件的path , 显示⽂件的前5⾏内容 head -5 等于head -n 5tail ⽂本⽂件的path, 显示⽂件的后10⾏内容…...

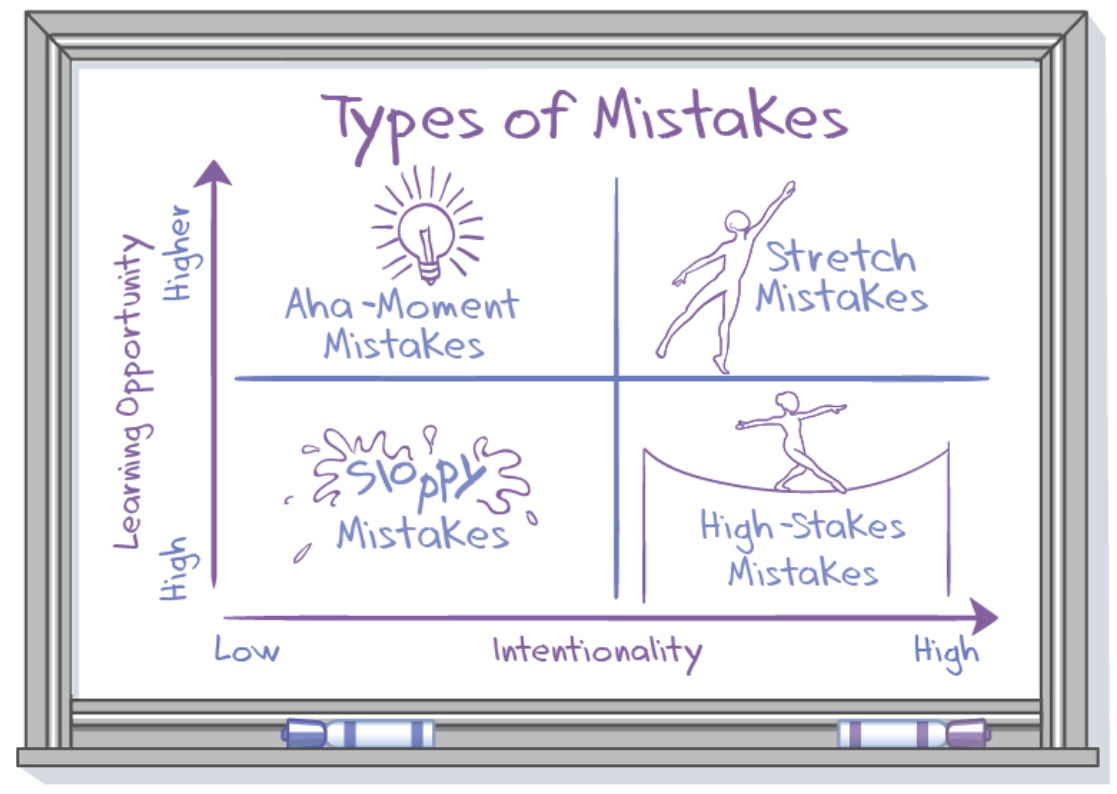

如何从错误中成长?

在上一篇文章“技术人的犯错成本”里,我和你聊了技术人可能会犯的各式各样的错误,也举了很多例子,说明了技术人犯错的成本。在竞争激烈的互联网时代,试错当然是好事,但了解错误成本,避免不应该犯的错误&…...

)

谈谈一个程序员的职场心得(真有用)

谈谈一个程序员的职场心得 我会分为三个部分:软件开发,职场协作和认知成长,每个部分精简成 7 条心得。 软件开发 若无必要,勿增实体。 这是奥卡姆剃刀的定义,所谓剃刀就是法则,是奥卡姆这个英国学者提出来…...

Pytest:一个卓有成效的测试工具

大家都知道,目前最流行的Python单元测试框架有三种,分别是unittest, nose和pytest。其中unittest是Python自带的测试框架,但问题是比较老了,赶不上时代发展了(哈哈哈);nose2定位是带插件的unitt…...

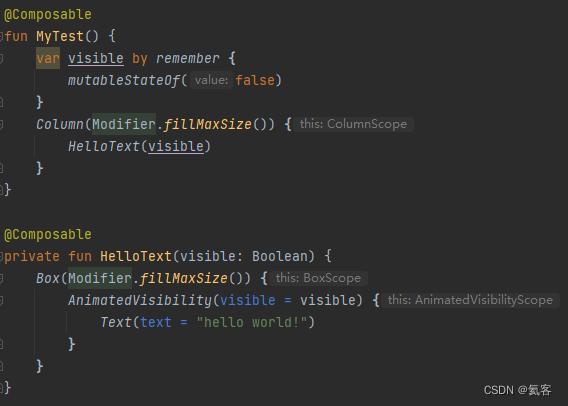

Compose 动画 (三) : AnimatedVisibility 从入门到深入

1. AnimatedVisibility 是什么 AnimatedVisibility可以实现Compose组件的显示和隐藏,并且可以指定显示/隐藏时候的动画效果。(EnterTransition/ExitTransition) 和 animateXxxAsState、animateContentSize、Crossfade、AnimatedContent 这几个API一起,都…...

网络基础(二)

目录 应用层 再谈 "协议" 协议是一种 "约定". socket api的接口, 在读写数据时, 都是按 "字符串" 的方式来发送接收的. 如果我们要传输一些"结构化的数据" 怎么办呢? 为什么要转换呢? 如果我们将struct message里面…...

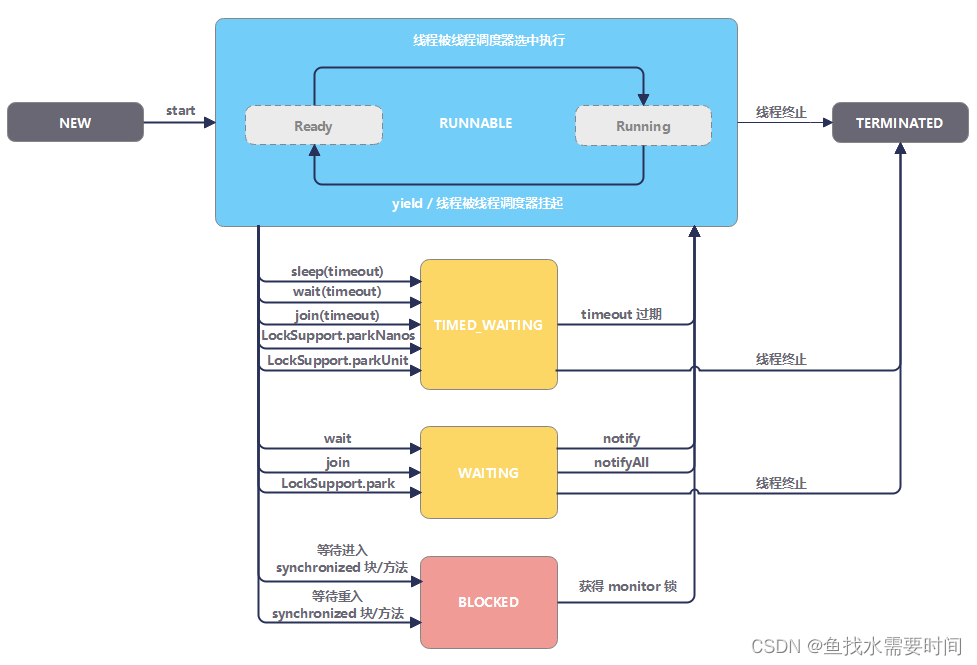

Java线程知识点总结

文章目录Java 线程基础线程简介什么是进程什么是线程进程和线程的区别创建线程ThreadRunnableCallable、Future、FutureTaskCallableFutureFutureTaskCallable Future FutureTask 示例线程基本用法线程休眠线程礼让终止线程守护线程线程通信wait/notify/notifyAlljoin管道线程…...

)

数据结构——第三章 栈与队列(4)

队列的应用1.基于队列的医院挂号模拟系统2.队列的运用1.基于队列的医院挂号模拟系统 代码实现分享 2.队列的运用 问题描述:某运动会设立N个比赛项目,每个运动成员可以参加1~3个项目。试问如何安排比赛日程,既可以使同一运动员参加的项目不…...

华为机试HJ73-计算日期到天数转换

HJ73 计算日期到天数转换 题目描述: 描述 根据输入的日期,计算是这一年的第几天。 保证年份为4位数且日期合法。 进阶:时间复杂度:O(n) ,空间复杂度:O(1) 输入描述: 输入一行,每行…...

【阅读笔记】你不知道的JavaScript--this与对象2

目录this默认绑定隐式绑定隐式丢失显示绑定API 调用上下文new 绑定this 绑定优先级其余绑定例外对象字面量与对象属性描述符迭代器遍历this 默认绑定 默认绑定适配 独立函数调用 默认绑定 this 指向全局对象; 故直接调用函数,该函数内部的 this 即指向全…...

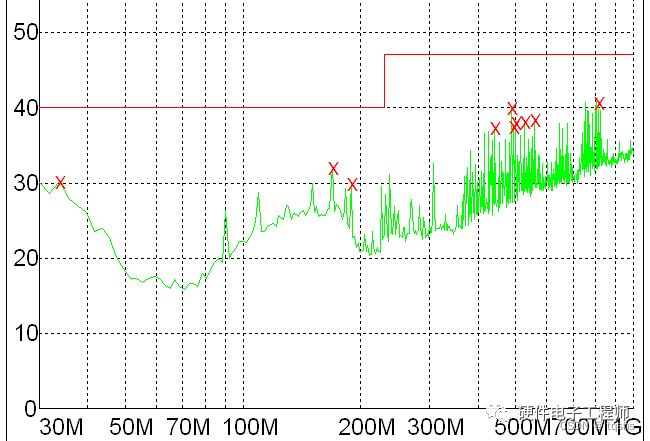

单板TVS接地不当造成辐射骚扰超标问题分析-EMC

【摘要】 某产品EMC辐射骚扰测试超标,通过近远场扫描配合定位分析,逐步找出骚扰源、传播路径,最终通过修改 PCB 走线切断传播路径解决此问题。 1 故障现象 某产品在进行 EMC 研发摸底测试时发现,整机辐射骚扰垂直方向测试超标&a…...

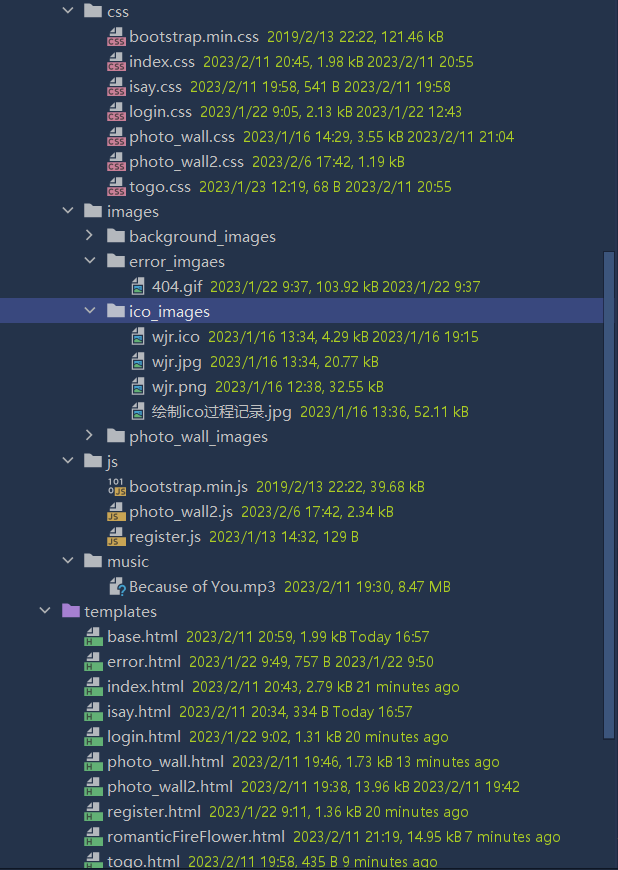

用Python Flask为女朋友做一个简单的网站(附可运行的源码)

🌟所属专栏:献给榕榕🐔作者简介:rchjr——五带信管菜只因一枚😮前言:该专栏系为女友准备的,里面会不定时发一些讨好她的技术作品,感兴趣的小伙伴可以关注一下~👉文章简介…...

vue3+rust个人博客建站日记5-所有界面

没有数据的前端,是没有灵魂的。明明标题是vue3 rust ,但日记撰写至今,似乎只有第一篇提及了Rust,这可不行。是时候一股作气,完成大部分页面绘制工作了! 最后再说一次,时间要加速了。 ——普奇神…...

MCP4151数字电位器Arduino驱动与三线SPI时序详解

1. MCP4151 数字电位器 Arduino 库深度技术解析1.1 器件本质与工程定位MCP4151 是 Microchip 推出的单通道、10kΩ 标称阻值、257 抽头(0–256)非易失性数字电位器。其核心价值不在于替代模拟电位器进行手动调节,而在于为嵌入式系统提供可编程…...

从API调用到完整应用:手把手教你用Dashscope和Streamlit搭建一个多模态聊天机器人

从API调用到完整应用:手把手教你用Dashscope和Streamlit搭建多模态聊天机器人 在AI技术快速落地的今天,将强大的API能力转化为直观可用的产品已成为开发者的核心技能。想象一下,你只需要200行Python代码,就能构建一个能"看懂…...

TPA2016D2音频放大器Arduino驱动与AGC工程实践

1. 项目概述Adafruit TPA2016 Library 是一款专为 Texas Instruments TPA2016D2 音频功率放大器设计的 Arduino 兼容驱动库。该库封装了 IC 协议通信、寄存器配置、自动增益控制(AGC)参数调节及硬件复位管理等底层操作,使嵌入式开发者无需直接…...

RTOS学习指南:从理论到实践的完整路径

1. RTOS入门路径解析:从理论到实践的完整指南作为一名嵌入式开发者,我经历过从裸机开发到RTOS应用的完整转型过程。记得第一次接触RTOS时,面对任务调度、信号量等新概念确实一头雾水。但通过系统学习和项目实践,我发现掌握RTOS并没…...

2009 Text 1

2009 Text 1...

第7章 Mosquitto增加SSL/TLS加密通信

第7章 SSL/TLS加密通信 7.1 TLS基础 #mermaid-svg-GnHmiOrEfRuPOevS{font-family:"trebuchet ms",verdana,arial,sans-serif;font-size:16px;fill:#333;}@keyframes edge-animation-frame{from{stroke-dashoffset:0;}}@keyframes dash{to{stroke-dashoffset:0;}}#mer…...

Scratch二次开发实战:如何按需“阉割”菜单栏功能?从关闭语言切换、主题到隐藏教程按钮

Scratch教学环境定制指南:精准控制菜单栏功能的艺术 1. 为什么需要定制Scratch界面? 在少儿编程教育领域,Scratch作为全球最受欢迎的图形化编程工具之一,其默认界面设计面向的是广泛年龄段的国际用户。然而在实际教学场景中&#…...

降AI率工具8元和3元的,处理80%+有区别吗

“8元一千字太贵了,3元那个不是也能用吗?” 这个问题很合理,特别是对于字数多的毕业论文,价格差距相当可观。 4万字的论文: 8元工具:320元3元工具:约130元 差了190元。那这190元换来的是什么…...

2026届学术党必备的六大AI辅助论文方案解析与推荐

Ai论文网站排名(开题报告、文献综述、降aigc率、降重综合对比) TOP1. 千笔AI TOP2. aipasspaper TOP3. 清北论文 TOP4. 豆包 TOP5. kimi TOP6. deepseek 跟随着人工智能技术以较快速度发展,AI工具于毕业论文写作阶段的应用越发广泛起来…...

外文游戏语言障碍如何破解?XUnity.AutoTranslator通过实时文本转换技术实现无缝游戏体验

外文游戏语言障碍如何破解?XUnity.AutoTranslator通过实时文本转换技术实现无缝游戏体验 【免费下载链接】XUnity.AutoTranslator 项目地址: https://gitcode.com/gh_mirrors/xu/XUnity.AutoTranslator 面对喜爱的外文游戏却因语言隔阂无法深入体验…...