Web安全之浅见

备注:这是我在2017年在自己的网站上写的文章,今天迁移过来。

昨天去参加了公司组织的一个关于网络安全的培训,了解了很多关于网络安全方面的知识,也才意识到网络安全是一项极其重要的领域。

本篇文章主要聊聊Web安全。不过我对于网络安全方面不是特别懂,所以网络安全方面的大牛们,可以忽略我的文章哈。

本文主要讲以下几种:

- DDos攻击

- XSS;

- CSRF;

- SQL注入;

一、Ddos攻击

DDos攻击,它的原理主要是利用触发大量的协议上允许的请求,从而让你的服务器资源耗尽,比如SYN_FLOOD,DNS_FLOOD,还有HTTP连接的慢连接,CC等等。

SYN_FLOOD, syn 洪攻击,攻击者伪造客户端不断向服务器发送建立TCP连接请求,但发送完SYNC标志位建立请求之后,不继续后续流程。服务器会不断回复ACK,导致服务器端出现了大量了半开连接,如果数量巨大,导致服务器可能无法再继续正常处理请求。

洪攻击的缓解方式有多种。如果客户端ip不变,就比较简单了;如果是伪造的,则比较麻烦了。可以增加服务器内部半连接队列大小,可以定期删除半连接队列中最早的SYN。也可以在服务器之前设立一道墙,比如Cloudflare 。对于初始的SYN请求,不直接到达服务器,而是由Cloudflare 完成,

DNS_FLOOD,dns 洪攻击,这个是对DNS服务器的攻击,DNS服务器用来进行域名解析的,DNS攻击就会向DNS服务器发送大量的请求,导致DNS服务器无法正常进行域名解析。或者就算服务器本身可承受,但由于大量请求过来,可能导致服务器所在的网络运营商发现了流量异常超标,已经影响了整个出口带宽,运营商都会直接把你ip封掉。

不知道大家是否听说过2009年的暴风影音事件,因为两家游戏公司恶意竞争,一个公司恶意攻击另外一家公司网站,导致DnsPod服务器受到Ddos攻击,再加上当时著名的暴风影音使用了免费的DnsPod服务器,也受到了影响,那时的暴风今非昔比,用户量巨大,导致大量域名解析请求达到了电信的DNS服务器,占用了典型机房的1/3的带宽,于是乎,被电信封掉了ip。这一封不要紧,直接导致使用DnsPod解析的网站全部无法访问,数量达到10万+。有感兴趣的可以看看历史回顾,很精彩,DnsPod创始人很厉害,叫吴洪声,作为一个大专生,靠着爱好和坚持搭建了DnsPod,现在已经被腾讯收购了,妥妥的人生赢家。

CC攻击,这个就比较隐蔽了,他是模拟正常用户发送大量请求,一直到该网站的服务器资源被耗尽,系统发生宕机。因为其请求是有效的,是模拟正常用户请求的,而且利用代理服务器会使得请求Ip,请求头信息不断改变,所以防范起来不是特别容易。

解决CC首先要识别CC。识别CC的手段包括:

1、异常流量监测

如果监测到我们系统的流量突增,大到远远超过我们正常的流量水平,就要怀疑遇到了CC攻击。

2、服务器资源监控

实际上这个和第一个是同步的,如果服务器资源,包括CPU,内存,硬盘都突然间占满,也要怀疑CC的攻击。

3 、接口相应异常率

就算是模拟请求,可能还是不会正常返回业务响应码,我们完全可以监控我们的响应code(可能不是响应头的响应码)的错误率,如果非常高,那也说明我们可能遭到了CC攻击。这个我们可以通过本地日志统计或者公司的监控平台来看,我们埋点时也基本上都会统计成功率,耗时等信息的。

解决手段:

1、拒绝代理访问

CC攻击基本上都是使用代理服务器的,我们完全可以限制所有代理服务器的访问,不过有可能误伤。

2、IP黑名单

可以对某些网段,某些IP设置黑名单,但感觉作用有限。

3、限流

没办法,限流会保证系统不崩,但可能会导致正常请求也被限流住了。

其他的防御手段可能还有增加CDN、增加防火墙、限制连接数、负载均衡、增加带宽等等。

二、XSS

1、原理

XSS全名是Cross Site Script,正因为叫XSS,是为了避免和前端的CSS重复。它的原理是攻击者通过向某界面插入一些恶意的脚本,使得在别人访问该页面j加载html的时候会自动执行恶意脚本,从而达到某种目的,比如窃取你的cookie啊,这是最致命的了。

我就结合我的网站来说,我现在要编辑一篇文章,然后我在正文中插入一个简单的脚本代码,如图:

当我编辑完,提交之后,假如我网站没有任何的防御机制,原封不动地将文章数据保存到数据库中。那当有一个用户要访问该文章对应的页面的时候,那这段代码就会被执行。如下:

这个简单的例子就展示了XSS攻击的思想。攻击者完全可以利用网站漏洞,在网站中输入恶意的HTML代码,当用户浏览该网站时,这段代码会被自动执行。可以盗取你的cookie,比如拿到用户的登录token,或者重定向其他网站等等。

2、防御

这里说下在Django中队XSS的防御措施。Django是分成两部分的,一是输入,二是输出。

首先,当你输入完内容要提交的时候,它是要对你的输入字符串进行转义的。

比如你上面输入了script,它会将其转义成:

<script>alert('海波你真帅!') </script>嗯,小样,我让你植入,去屎。

当你在执行提交事件时,Django模板会自动进行html转义,下面五个字符转义关系:

- < 会转换为 <

- > 会转换为 >

- ' (单引号) 会转换为 '

- " (双引号)会转换为 "

- & 会转换为 &

说完输入,再说输出。输出时Django默认对你加载的变量进行转义。

但说实话,有的时候我们是不需要转义,比如我的content内容本身就是富文本,在数据库中也是html啊,有各种html标签。因此这时候可以关闭自动转义。

关闭自动转移可以通过autoescape或者safe, safe是针对独立变量的,autoescape是针对整个代码块的。

{% autoescape off %}Hello {{ name }}Hello {{ name|escape }}

{% endautoescape %}注意到没有,我有一个加了escape,这是说虽然对整个子模块关闭转义,但我还想对某个变量进行转义,那就用escape。

三、CSRF

我之前在我的网站中有介绍,感兴趣的可以访问: Django的CSRF介绍。

四、SQL注入

1、原理

SQL注入攻击的原理就是通过在Web表单中提交一些特殊的字符串,然后让服务器的数据库运行一些SQL语句,从而达到攻击的目的。比如获取用户信息,删除数据库数据等等。你想想,如果银行数据被获取或者篡改或者获取,是多么危险的一件事。

现在拿查询来说,一个标准的查询语句如下:

select username from auth_user where username = 'somename'假如现在,用户在表单中输入了:' or '1'='1',那sql语句就变成:

select username from auth_user where username = '’ or '1'='1'该语句的where恒为真,所以会获得所有用户的信息,之前据说CSDN就被爆出几百万用户信息泄露。

上面仅仅是查询,那要是delete或update就危险了,delete from where ......,我把数据都删了。

2、防御

其实现在Web对sql注入的防御已经比较完善了。就拿Django框架来说,它的保护机制还是非常给力的。

首先,Django提供了完备的表单验证机制。

对每一个你输入的字段数据,都会进行各种验证。比如用户名,你还有单引号类似的特殊字符是肯定会抛出异常的。只有你的数据都是有效的,才会执行后续的数据操作。关于更多表单字段验证的可参考我另一篇文章: Django表单验证。

其次,Django的ORM框架使得会对Django会根据你所使用的数据库服务器的转换规则,自动转义特殊的SQL参数。在《Django Book 2》中有说明:

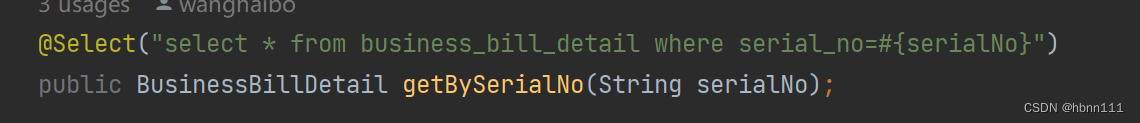

foo.get_list(bar__exact="' OR 1=1")Django会自动进行转义,得到如下表达:SELECT * FROM foos WHERE bar = '\' OR 1=1'(2023年补充内容),我们Java开发者,会经常使用Mybatis,Mybatis通过预编译也已经帮我们避免sql问题的发生,但前提是你要按照规范来开发,字段值要使用 “#{ }”。

以上只是简单的介绍,离深入研究网络安全、系统安全还远着呢。系统安全还要包括数据安全和应用安全,数据安全还包括日志脱敏、数据存储、传输加解密;应用安全包括接口鉴权、 漏洞检查等等各个方面。

相关文章:

Web安全之浅见

备注:这是我在2017年在自己的网站上写的文章,今天迁移过来。 昨天去参加了公司组织的一个关于网络安全的培训,了解了很多关于网络安全方面的知识,也才意识到网络安全是一项极其重要的领域。 本篇文章主要聊聊Web安全。不过我对于网…...

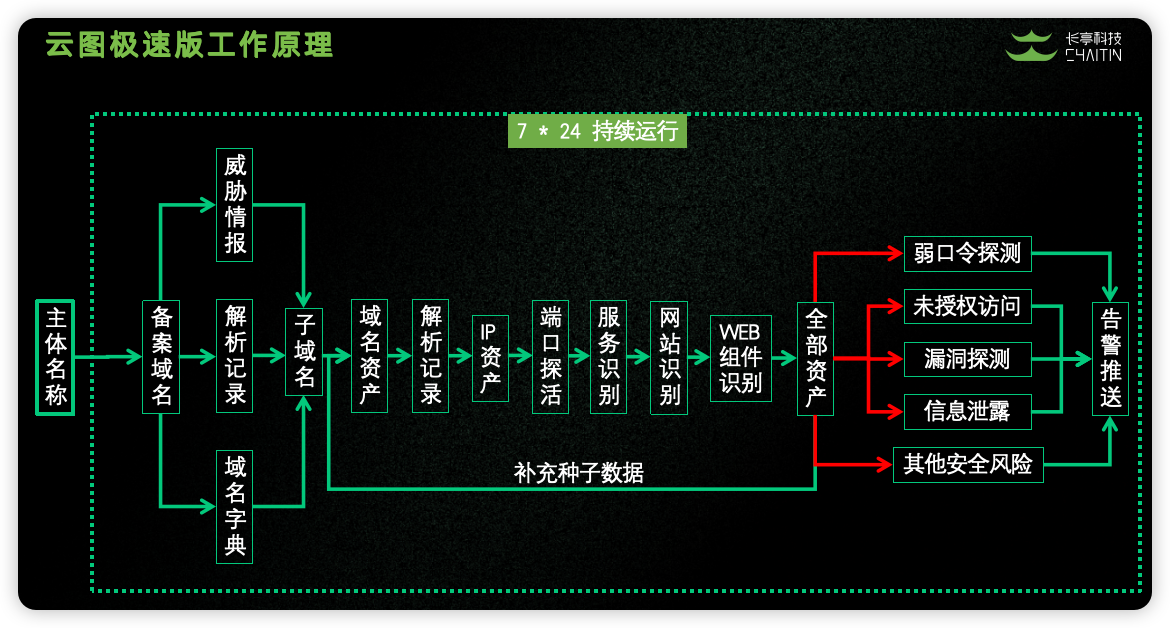

企业安全建设工具推荐

全自动化挖洞,助力企业安全建设,一键实现域名扫描、IP 发现、端口扫描、服务识别、网站识别、漏洞探测、分析发现、合规检查。 使用方式: 录入目标企业名称即可开始使用 技术细节: 第一步:通过企业主体关联企业备案…...

第455题分发饼干(Python))

力扣(leetcode)第455题分发饼干(Python)

455.分发饼干 题目链接:455.分发饼干 假设你是一位很棒的家长,想要给你的孩子们一些小饼干。但是,每个孩子最多只能给一块饼干。 对每个孩子 i,都有一个胃口值 g[i],这是能让孩子们满足胃口的饼干的最小尺寸;并且每块饼干 j,都有一个尺寸 s[j] 。如果 s[j] >= g[i…...

隐私也要付费?Meta公司为收集用户数据再出“奇招”

Cybernews网站消息,有相关人士表示,如果欧洲数据保护委员会(EDPB)不明确指出Meta公司的“付费或同意”的模式违反了欧盟的隐私法规,那么这一模式很可能会被大规模复制,危及数百万欧洲公民的自由选择权。 自…...

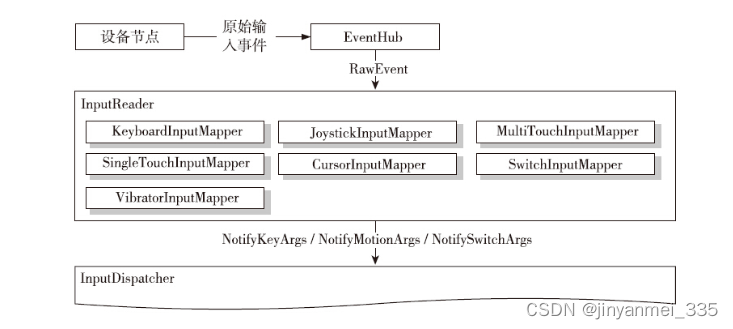

Android14 InputManager-InputReader的处理

IMS启动时会调用InputReader.start()方法 InputReader.cpp status_t InputReader::start() {if (mThread) {return ALREADY_EXISTS;}mThread std::make_unique<InputThread>("InputReader", [this]() { loopOnce(); }, [this]() { mEventHub->wake(); });…...

web前端安全性——JSONP劫持

1、JSONP概念 JSONP(JSON with Padding)是JSON的一种“使用模式”,可用于解决主流浏览器的跨域数据访问的问题。由于同源策略,协议IP端口有任意不同都会导致请求跨域,而HTML的script元素是一个例外。利用script元素的这个开放策略࿰…...

从零开始学HCIA之广域网技术03

1、LCP中包含的报文类型 (1)Configure-Request(配置请求),链路层协商过程中发送的第一个报文,该报文表明点对点双方开始进行链路层参数的协商。 (2) Configure-Ack(配置…...

:2024.01.01-2024.01.10)

AI推介-大语言模型LLMs论文速览(arXiv方向):2024.01.01-2024.01.10

1.Pre-trained Large Language Models for Financial Sentiment Analysis 标题:用于金融情感分析的预训练大型语言模型 author:Wei Luo, Dihong Gong date Time:2024-01-10 paper pdf:http://arxiv.org/pdf/2401.05215v1 摘要: 金融情感分析是指将金融文本内容划分…...

分片结构)

Redis降低内存占用(二)分片结构

一、分区方法: 分片,也称为分区。Redis提供了多种分区实现方案: 1、哈希分区 2、区间分区 3、一致性哈希分区 4、虚拟分区 5、LUA脚本实现分片 二、...

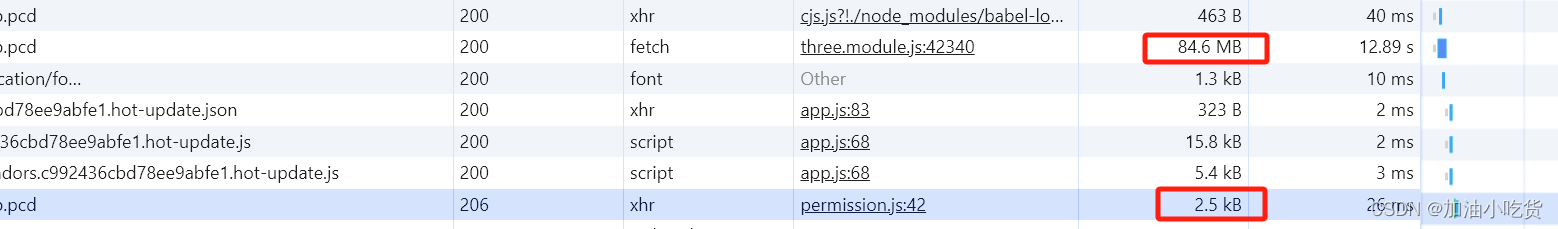

vue大文件读取部分内容,避免重复加载大文件,造成流量浪费

使用场景:项目点云地图是pcd文件,但是文件可能上百兆,我需要获取到文件中的版本信息,跟本地的缓存文件做比较,如果不一致,才会加载整个文件。从而节省流量。 避免重复加载整个“.pcd文件,以最大…...

5G网络RedCap

RedCap:RedCap(Reduced Capability),即“降低能力”。它是3GPP在5G R17阶段,针对速率、时延要求不高的5G应用场景,专门推出的一种新技术标准协议,旨在全面提升5G网络质量和覆盖率,也…...

vue+springboot登录与注册功能的实现

①首先写一个登录页面 <template> <div style"background-color: #42b983;display: flex;align-items: center;justify-content: center;height: 100vh"><div style"background-color: white;display: flex;width: 50%;height: 50%;overflow: h…...

数据结构D3作业

1. 2. 按位插入 void insert_pos(seq_p L,datatype num,int pos) { if(LNULL) { printf("入参为空,请检查\n"); return; } if(seq_full(L)1) { printf("表已满,不能插入\n"); …...

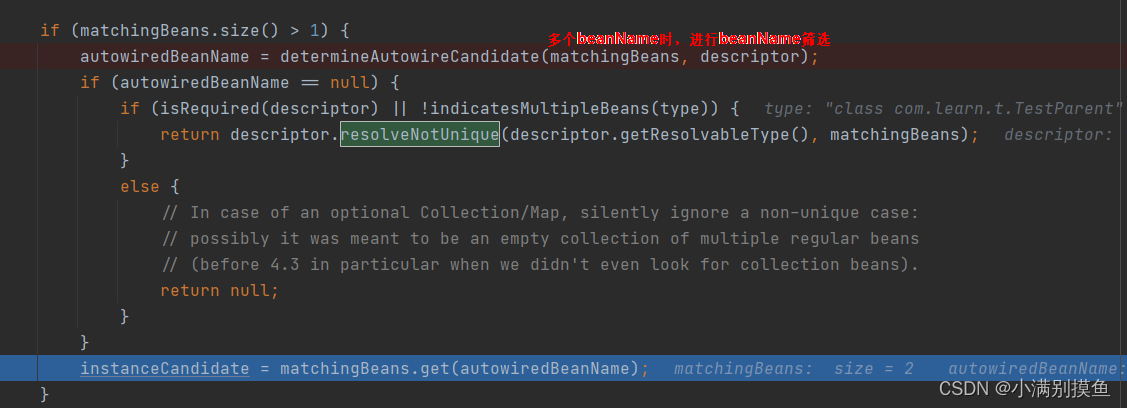

Spring框架@Autowired注解进行字段时,使用父类类型接收子类变量,可以注入成功吗?(@Autowired源码跟踪)

一、 前言 平常我们在使用spring框架开发项目过程中,会使用Autowired注解进行属性依赖注入,一般我们都是声明接口类型来接收接口实现变量,那么使用父类类型接收子类变量,可以注入成功吗?答案是肯定可以的!…...

【springblade】springblade(bladeX) 数据权限失效原因分析

文章目录 数据权限接口权限 前言:最近博主在按照bladeX官方文档 配置数据权限 结果发现失效了,网上搜了一下没找到合适的答案,本着求人不如求己的精神,自己调试了一下发现了问题所在,也大致看了一下bladeX的权限逻辑。…...

单例模式的几种实现方式

在Java中,实现单例模式主要有几种方式:懒汉式、饿汉式、双重检查锁定、静态内部类和枚举。每种方式都有其特点和适用场景。 1. 饿汉式(线程安全) 饿汉式是最简单的一种实现方式,通过静态初始化实例,保证了…...

‘ does not meet UI component syntax.)

鸿蒙OS运行报错 ‘ToDoListItem({ item })‘ does not meet UI component syntax.

在学习harmonyOS时,原本是好好运行的。但是突然报错 ToDoListItem({ item }) does not meet UI component syntax. 一脸懵逼,以为是自己语法问题检查了半天也没问题。 网上搜索了一下,说把多余的js\map文件删除就行 才发现我的 鸿蒙的开…...

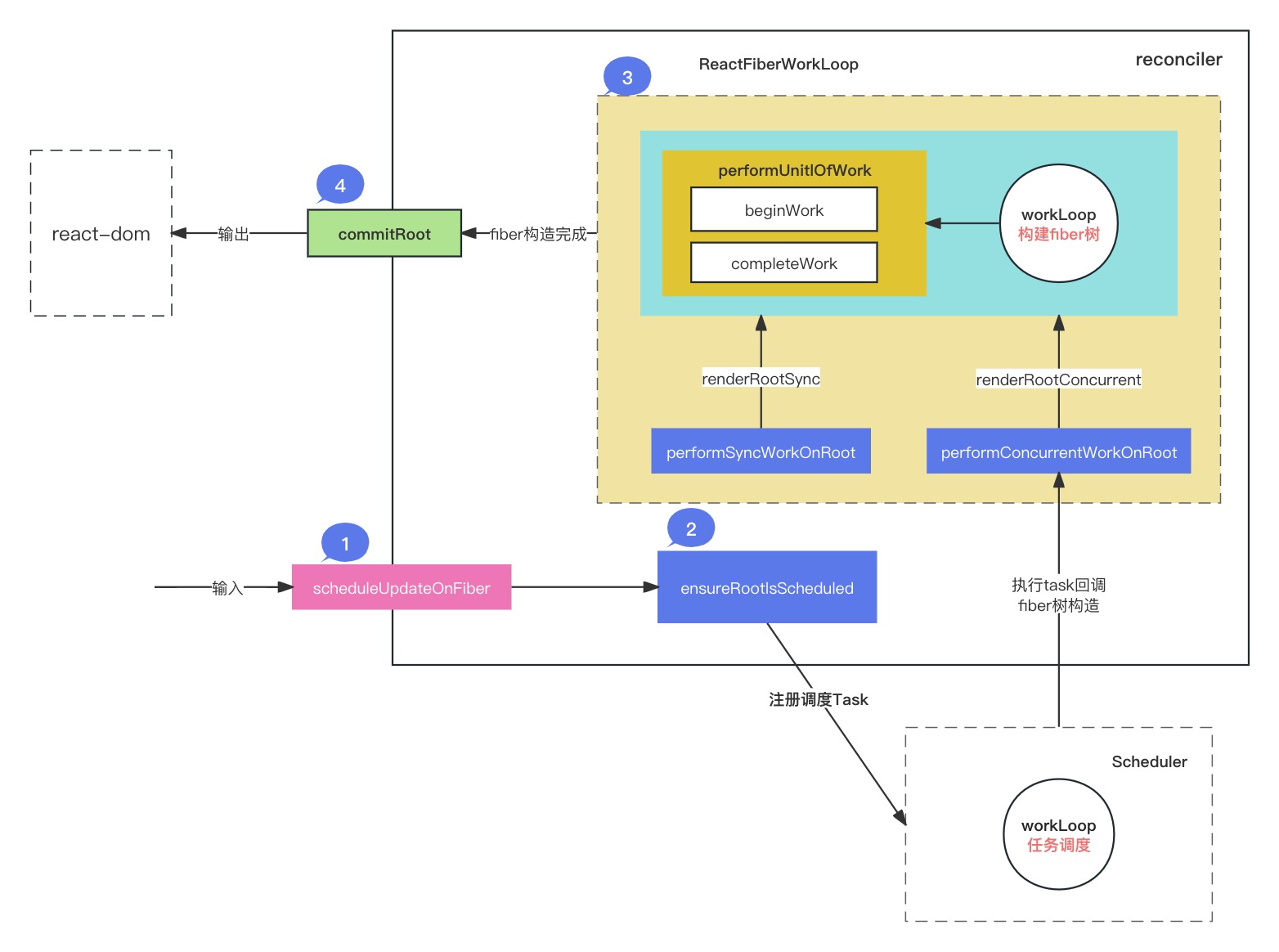

React18源码: reconciler执行流程

reconciler执行流程 1 )概述 此处先归纳一下react-reconciler包的主要作用,将主要功能分为4个方面: 输入:暴露api函数(如:scheduleUpdateOnFiber), 供给其他包(如react包࿰…...

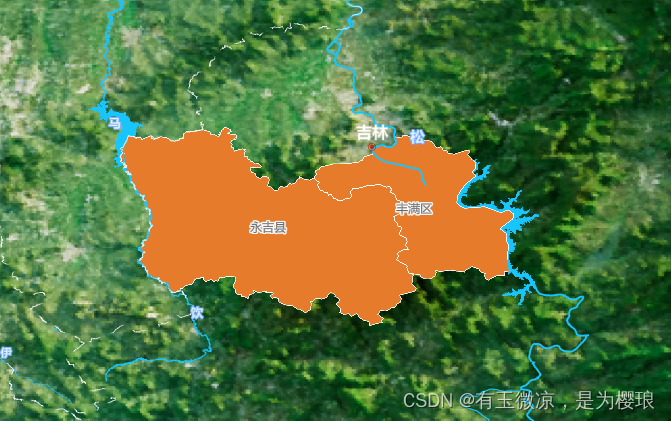

mapbox面图层标注

mapbox并没有一个属性类似于’text-field’的symbol图层的直接可以标注的办法,这里笔者提供两种其他的面图层标注的办法用来大家参考 效果图 方案一 把面图层当做点图层直接展示 在mapbox里面,面图层是可以直接渲染成线图层和点图层的,这里…...

MySQL|MySQL基础(求知讲堂-学习笔记【详】)

MySQL基础 目录 MySQL基础一、 MySQL的结构二、 管理数据库1)查询所有的数据库2)创建数据库3)修改数据库的字符编码4)删除数据库5)切换操作的数据库 三、表的概念四、字段的数据类型4.1 整型4.2 浮点型(float和double)…...

高效精准的SacreBLEU实战指南:机器翻译评估的专业解决方案

高效精准的SacreBLEU实战指南:机器翻译评估的专业解决方案 【免费下载链接】sacrebleu Reference BLEU implementation that auto-downloads test sets and reports a version string to facilitate cross-lab comparisons 项目地址: https://gitcode.com/gh_mirr…...

架构与应用解析)

Arm Ethos-U65 NPU性能监控单元(PMU)架构与应用解析

1. Arm Ethos-U65 NPU性能监控单元架构解析 性能监控单元(PMU)是现代处理器架构中不可或缺的调试与分析模块,尤其在AI加速器领域更是性能调优的关键工具。Arm Ethos-U65 NPU作为面向嵌入式设备的神经网络处理器,其PMU设计充分考虑…...

UE5新手避坑指南:从导入FBX模型到材质贴图,搞定你的第一个Submarine Actor

UE5新手避坑实战:从模型导入到材质优化的全流程解决方案 当第一次打开虚幻引擎5的编辑器界面时,大多数初学者都会被其强大的功能和复杂的界面所震撼。作为次世代游戏开发的核心工具,UE5带来了Nanite虚拟几何体、Lumen全局光照等革命性技术&a…...

从单摆到机械臂:拉格朗日方程如何统一描述‘运动与力’?一个思维模型讲透

从单摆到机械臂:拉格朗日方程如何统一描述‘运动与力’?一个思维模型讲透 想象你手中握着一根细绳,末端悬挂着一个小球。轻轻推动它,小球便开始左右摆动——这就是经典的单摆系统。看似简单的运动背后,却隐藏着自然界最…...

MAA明日方舟助手:5步配置实现游戏日常全自动化

MAA明日方舟助手:5步配置实现游戏日常全自动化 【免费下载链接】MaaAssistantArknights 《明日方舟》小助手,全日常一键长草!| A one-click tool for the daily tasks of Arknights, supporting all clients. 项目地址: https://gitcode.co…...

如何高效下载B站视频:BiliDownloader终极使用教程

如何高效下载B站视频:BiliDownloader终极使用教程 【免费下载链接】BiliDownloader BiliDownloader是一款界面精简,操作简单且高速下载的b站下载器 项目地址: https://gitcode.com/gh_mirrors/bi/BiliDownloader 想要轻松保存B站上的精彩视频内容…...

京东购物自动化评价:3步解放双手的Python智能助手

京东购物自动化评价:3步解放双手的Python智能助手 【免费下载链接】jd_AutoComment 自动评价,仅供交流学习之用 项目地址: https://gitcode.com/gh_mirrors/jd/jd_AutoComment 还在为京东购物后堆积如山的待评价订单烦恼吗?每次大促后面对几十个商…...

终极免费AI图像放大工具Upscayl完整指南:高效提升图片分辨率

终极免费AI图像放大工具Upscayl完整指南:高效提升图片分辨率 【免费下载链接】upscayl 🆙 Upscayl - #1 Free and Open Source AI Image Upscaler for Linux, MacOS and Windows. 项目地址: https://gitcode.com/GitHub_Trending/up/upscayl Upsc…...

声磁同步定点仪怎么选?这份选购经验干货分享

做工厂电缆故障检测、地埋电缆探测的工程人员,多半都踩过定点仪的坑:设备抗干扰差,复杂厂区地下管线密集,找半天定不准点位,开挖错位置不仅耽误工期,额外的开挖成本、停产损失动辄几万到几十万。作为常年跟…...

微信好友关系检测工具完整指南:如何快速发现谁删除了你

微信好友关系检测工具完整指南:如何快速发现谁删除了你 【免费下载链接】WechatRealFriends 微信好友关系一键检测,基于微信ipad协议,看看有没有朋友偷偷删掉或者拉黑你 项目地址: https://gitcode.com/gh_mirrors/we/WechatRealFriends …...