基于Token的身份验证:安全与效率的结合

🤍 前端开发工程师、技术日更博主、已过CET6

🍨 阿珊和她的猫_CSDN博客专家、23年度博客之星前端领域TOP1

🕠 牛客高级专题作者、打造专栏《前端面试必备》 、《2024面试高频手撕题》

🍚 蓝桥云课签约作者、上架课程《Vue.js 和 Egg.js 开发企业级健康管理项目》、《带你从入门到实战全面掌握 uni-app》

文章目录

- 摘要:

- 引言:

- 正文:

- 1. 🔒Token的定义与作用

- 2. 🌐基于Token的身份验证优势

- 3. 🔍实现基于Token的身份验证

- 总结:

- 参考资料:

摘要:

🔍本文深入探讨了基于Token的身份验证机制,解析了Token的作用原理和优势,以及如何实现安全、高效的用户认证。了解这一技术,有助于我们构建更安全、更灵活的Web应用。🌟

引言:

🌐在日益复杂的网络环境中,保障用户信息安全成为Web应用开发的重要任务。基于Token的身份验证作为一种高效、安全的认证机制,正逐渐成为主流。那么,什么是基于Token的身份验证?它有哪些优势?让我们一起来探索这个问题。🔍

正文:

1. 🔒Token的定义与作用

Token是一种用于识别用户身份的小型数据片段,它可以代表用户的权限和状态信息。

Token在用户和服务器之间传递,实现了用户认证和授权的功能。

Token,通常称为令牌,是一种对用户进行身份验证的方法。在计算机科学中,Token通常是一种轻量级的认证方法,它可以在客户端和服务器之间传递,以确认用户的身份。Token通常包含用户的一些基本信息,如用户名、密码哈希值等。

Token的作用:

-

身份验证:Token可以确保用户在请求服务器时是合法的,服务器可以验证Token的合法性,从而防止恶意用户攻击。

-

授权:Token可以用于授权,确保用户只能访问他们被授权访问的资源。例如,一个用户可以拥有一个只能访问特定资源的Token,这样他们就无法访问其他资源。

-

会话管理:Token可以用于管理用户会话,例如,当用户登录时,服务器会生成一个Token并将其发送给客户端。客户端将Token存储在本地,以便在后续请求中使用。当用户注销时,服务器会删除与该Token关联的所有会话信息。

-

跨域资源共享(CORS):Token可以用于跨域资源共享,允许不同的域名之间进行通信。通过在请求头中添加Token,可以确保请求来自合法的源,从而避免跨域攻击。

Token的生成和验证:

Token的生成通常使用加密算法,如HMAC-SHA256、RSA等。服务器将用户的信息和密钥作为输入,生成一个加密后的Token。在客户端和服务器之间传输时,Token通常以Base64编码的形式出现。

在验证Token时,服务器将接收到的Token与存储在服务器端的密钥进行比较,以确定Token的合法性。如果Token合法,服务器将处理请求并返回相应的结果;否则,服务器将返回错误响应。

总之,Token是一种重要的安全机制,在客户端和服务器之间传递用户身份验证信息,确保用户请求的合法性,并用于授权和会话管理。

2. 🌐基于Token的身份验证优势

安全性:Token基于加密算法,不易被篡改和伪造,提高了用户信息的安全性。

灵活性:Token可以存储在客户端,减少了服务器端的负担,方便扩展和维护。

无状态:基于Token的身份验证机制不需要在服务器端维护用户状态,降低了服务器资源的消耗。

基于Token的身份验证是一种在客户端和服务器之间进行身份验证的方法,它具有以下优势:

-

轻量级:Token通常非常轻量,这使得它们可以在客户端和服务器之间轻松传输,而不会对性能产生显著影响。

-

安全性:Token通常使用加密算法生成,这使得攻击者难以伪造或窃取Token。此外,服务器可以在验证Token时检查Token的合法性,从而防止恶意用户攻击。

-

易于实现:基于Token的身份验证方法通常易于实现,因为大多数编程语言都提供了内置的加密库和HTTP库,可以轻松地实现Token的生成、验证和传输。

-

可扩展性:基于Token的身份验证方法可以轻松地集成到现有的应用程序中,例如,可以在不修改后端代码的情况下为现有应用程序添加身份验证功能。

-

跨平台:Token可以在不同平台和设备之间轻松传输,这使得基于Token的身份验证方法可以在移动应用程序、桌面应用程序和Web应用程序中使用。

总之,基于Token的身份验证方法具有许多优势,可以提高应用程序的安全性和易用性。

3. 🔍实现基于Token的身份验证

第一步:用户登录时,服务器生成一个Token并发送给客户端。

第二步:客户端在每次请求时携带Token,服务器验证Token的有效性。

第三步:服务器根据Token授权,响应客户端的请求。

实现基于Token的身份验证一般包括以下几个步骤:

1. 用户注册/用户登录

用户在应用中注册或登录时,服务器会生成一个Token,并将这个Token发送给客户端。这个Token通常包含用户的一些基本信息,如用户名、密码的哈希值等。

2. 客户端保存Token

客户端收到服务器发送的Token后,通常会将这个Token保存在客户端的本地存储或Cookie中,以便在后续的请求中使用。

3. 请求拦截器

客户端在发起请求时,通常会在请求头中添加一个名为Authorization的请求头,其值为"Bearer "加上保存在本地存储或Cookie中的Token。

4. 服务器验证Token

服务器在收到请求时,会从请求头中获取Authorization请求头,并将其中的Token与服务器端存储的Token进行对比,以验证请求的合法性。

如果Token验证通过,服务器会继续处理请求并返回相应的结果;如果验证不通过,服务器会返回一个错误响应,如401 Unauthorized。

通过以上步骤,可以实现基于Token的身份验证。这种身份验证方法具有轻量级、安全、易于实现和可扩展性等优势,因此在实际项目中得到了广泛应用。

总结:

🔍基于Token的身份验证是一种安全、高效的用户认证机制。它通过Token的生成、传递和验证,实现了用户身份的识别和授权。了解并掌握这一技术,对于构建安全、灵活的Web应用具有重要意义。🌟

参考资料:

- 📚Authentication and Authorization in Web Applications(英文名:Authentication and Authorization in Web Applications)

- 📚Identity and Access Management: An Introduction(英文名:Identity and Access Management: An Introduction)

🎉感谢您的阅读,希望这篇文章能为您带来收获。如有疑问或建议,请随时留言。🎉

相关文章:

基于Token的身份验证:安全与效率的结合

🤍 前端开发工程师、技术日更博主、已过CET6 🍨 阿珊和她的猫_CSDN博客专家、23年度博客之星前端领域TOP1 🕠 牛客高级专题作者、打造专栏《前端面试必备》 、《2024面试高频手撕题》 🍚 蓝桥云课签约作者、上架课程《Vue.js 和 E…...

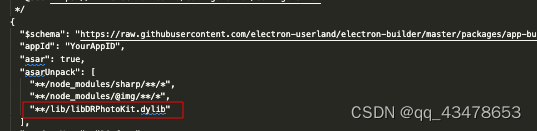

Electron程序如何在MacOS下获取相册访问权限

1.通过entitiment.plist,在electron-builder签名打包时,给app包打上签名。最后可以通过codesign命令进行验证。 TestPhotos.plist electron-builder配置文件中加上刚刚的plist文件。 通过codesign命令验证,若出现这个,则说明成…...

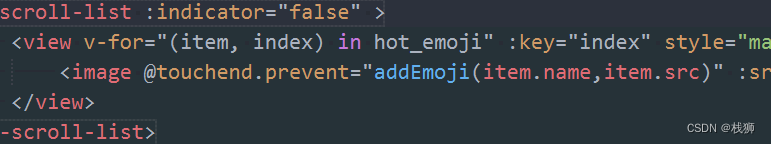

uniapp让输入框保持聚焦状态,不会失去焦点

使用场景:当输入框还有发送按钮的时候,点击发送希望软键盘不消失,还可以继续输入,或者避免因输入图片标签造成的屏闪问题 多次尝试后发现一个很实用的方法,适用input输入框和editor输入框 解决办法:把cli…...

面试中如何介绍mysql的B+树

B树是B树的变体,也是一颗多路搜索树。在MySQL中,B树是为磁盘或者其他直接辅助存储设备所设计的一种平衡的查找树结构。其具有以下特点: 每个节点最多有m个子女,m阶的B树深度最多为m。非根节点关键值个数范围是⌈m/2⌉-1<k<m…...

【Linux C | 网络编程】多播的概念、多播地址、UDP实现多播的C语言例子

😁博客主页😁:🚀https://blog.csdn.net/wkd_007🚀 🤑博客内容🤑:🍭嵌入式开发、Linux、C语言、C、数据结构、音视频🍭 🤣本文内容🤣&a…...

AIGC实战——GPT(Generative Pre-trained Transformer)

AIGC实战——GPT 0. 前言1. GPT 简介2. 葡萄酒评论数据集3. 注意力机制3.1 查询、键和值3.2 多头注意力3.3 因果掩码 4. Transformer4.1 Transformer 块4.2 位置编码 5. 训练GPT6. GPT 分析6.1 生成文本6.2 注意力分数 小结系列链接 0. 前言 注意力机制能够用于构建先进的文本…...

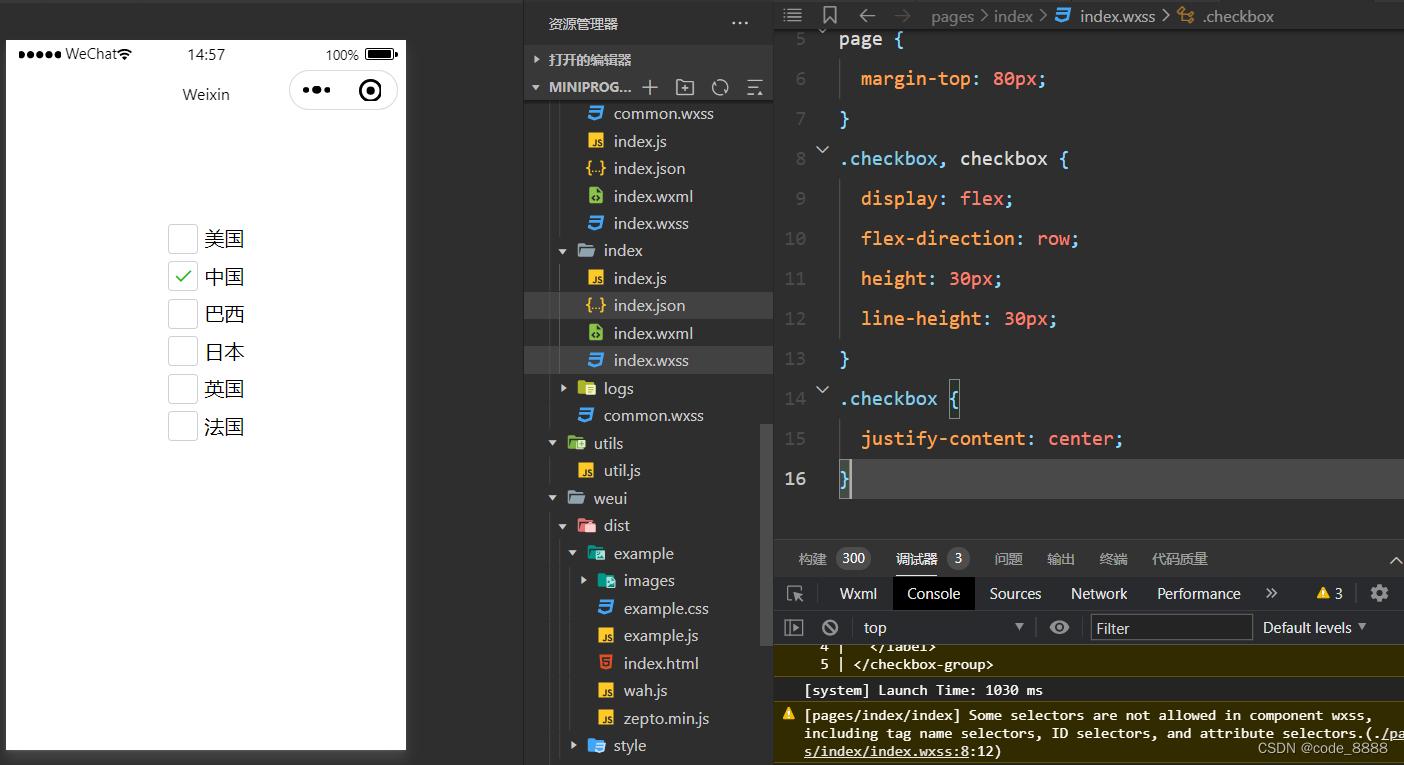

微信小程序-入门

一.通过 Npm方式下载构建 1.下载和安装Npm:Npm https://docs.npmjs.com/downloading-and-installing-node-js-and-npm 或者 https://nodejs.org/en/download/ 未安装npm 提示 以下以安装node安装包为例 按任意键继续 安装完成后 2. 下载和安装小程序开…...

0102全排列和对换-行列式-线性代数

把n个不同的数排成一列,叫做这n个数的全排列(排列)。 一般情况, 1 , 2 , ⋯ , n 1,2,\cdots,n 1,2,⋯,n是n个数排列的标准次序。 当n个数的任一排列中两个数的先后次序与标准次序不同时,有说有一个逆序。 一个排列中所…...

面向对象的编程语言是什么意思?——跟老吕学Python编程

面向对象的编程语言是什么意思?——跟老吕学Python编程 面向对象是什么意思?面向对象的定义面向对象的早期发展面向对象的背景1.审视问题域的视角2.抽象级别3.封装体4.可重用性 面向对象的特征面向对象的开发方法面向对象程序设计基本思想实现 面向对象的…...

Spring Boot整合MyBatis Plus配置多数据源

Spring Boot 专栏:https://blog.csdn.net/dkbnull/category_9278145.html Spring Cloud 专栏:https://blog.csdn.net/dkbnull/category_9287932.html GitHub:https://github.com/dkbnull/SpringBootDemo Gitee:https://gitee.com/…...

Unix Network Programming Episode 88

‘inetd’ Daemon On a typical Unix system, there could be many servers in existence, just waiting for a client request to arrive. Examples are FTP, Telnet, Rlogin, TFTP, and so on. With systems before 4.3BSD, each of these services had a process associate…...

Java面试题之11MySQL

你对MySQL执行计划怎么看 执行计划就是SQL的执行查询的顺序,以及如何使用索引查询,返回的结果集的行数 在MySQL中,我们可以通过explain命令来查看执行计划。其语法如下: EXPLAIN SELECT * FROM table_name WHERE conditions;在…...

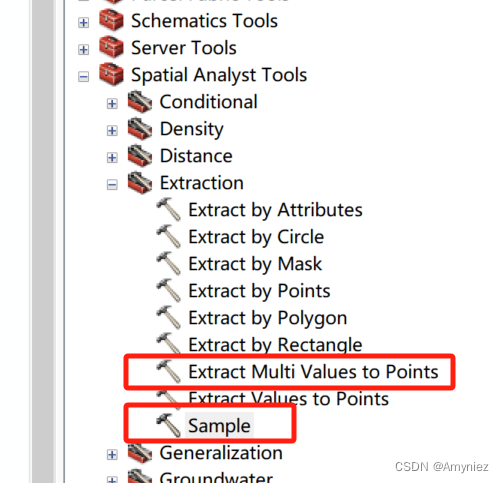

R语言:多值提取到点

ArcGIS中有相关工具实现多值提取到点的功能,在这里,我将使用R语言进行操作: library(dplyr) library(readxl) library(sf) library(raster)setwd("D:/Datasets") Bio <- stack(paste0("D:/Datasets/Data/worldclim2_1km/…...

)

八股文打卡day27——数据库(4)

面试题:讲一下事务的隔离级别? 我的回答: 因为事务之间的隔离性,造成了一些问题,比如说:脏读、不可重复读和幻读(虚读)。 1.什么叫脏读? 就是一个事务读取到了另一个事…...

Java桥接模式源码剖析及使用场景

目录 一、介绍二、项目管理系统中使用桥接模式三、权限管理中使用桥接模式四、Java JDBC中使用桥接模式 一、介绍 它的主要目的是将抽象化与实现化分离,使得二者可以独立变化,就像一个桥,将两个变化维度连接起来。各个维度都可以独立的变化。…...

【异常处理】verilator安装时出现异常 make: *** [Makefile:195: verilator_gantt.1] Error 13

在ubuntu中安装verilator工具时执行make出现该报错。 当我出现这个报错的时候我一脸懵逼,因为网上找不到相关解决办法。 后来想到我的verilator是从github上下载zip,然后解压后传到ubuntu上的,windows上解压我记得会把-替换成_,这…...

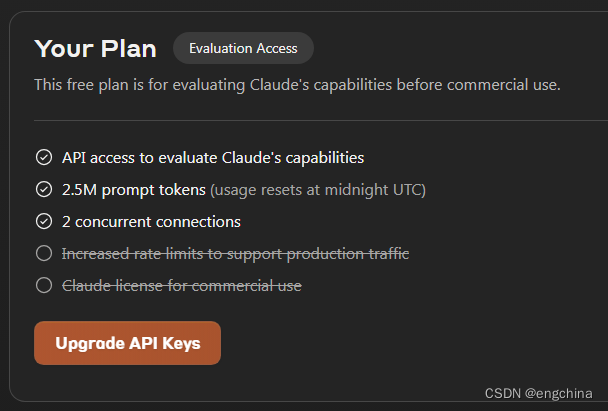

测试一下 Anthropic 宣称超过 GPT-4 的 Claude 3 Opus

测试一下 Anthropic 宣称超过 GPT-4 的 Claude 3 Opus 0. 引言1. 测试 Claude 3 Opus3. 试用 api key 限制 0. 引言 今天测试一下 Anthropic 发布的 Claude 3 Opus。 3月4日,Anthropic 宣布推出 Claude 3 型号系列,该系列在广泛的认知任务中树立了新的…...

【题解】—— LeetCode一周小结10

【题解】—— 每日一道题目栏 上接:【题解】—— LeetCode一周小结9 4.用栈实现队列 题目链接:232. 用栈实现队列 请你仅使用两个栈实现先入先出队列。队列应当支持一般队列支持的所有操作(push、pop、peek、empty):…...

Android studio虚拟调试出现“我的APP keeps stopping”问题

问题如图: 遇到这种情况,一看代码,也没有报错呀,怎么不能运行呢?不要慌!我们一步一步来。 1、查看Logcat日志 在Android Studio中查看Logcat窗口,可以获取应用程序崩溃时的详细错误信息&…...

【Web】浅聊Java反序列化之Spring2链——两层动态代理

目录 简介 简话JdkDynamicAopProxy 关于target的出身——AdvisedSupport EXP 请确保已阅读过前文或对Spring1链至少有一定认知:【Web】浅聊Java反序列化之Spring1链——三层动态代理-CSDN博客 简介 Spring2 和 Spring1 的反序列化过程基本相同,唯一…...

同事.Skill出圈,打工的尽头是被AI蒸馏吗?

当你的技能被封装成一行行代码,你与AI同事之间,是竞争还是共生?最近职场圈最火的词:同事.Skill。简单说,就是把某个同事的核心工作能力——写周报、做PPT、处理数据、安排会议——变成一个可复用的AI技能包。其他同事安…...

成果分享:用星图平台快速搭建的Qwen3-VL:30B飞书助手,办公效率翻倍

成果分享:用星图平台快速搭建的Qwen3-VL:30B飞书助手,办公效率翻倍 1. 项目概述与价值 1.1 为什么选择Qwen3-VL:30B 在当今办公场景中,处理图文混合内容的需求日益增长。传统AI助手往往只能处理单一模态的信息,而Qwen3-VL:30B作…...

幻镜NEURAL MASK在文化遗产数字化中的应用:古籍插图主体提取

幻镜NEURAL MASK在文化遗产数字化中的应用:古籍插图主体提取 1. 引言:当AI遇见古籍保护 古籍插图是中华文化的重要载体,但随着时间的流逝,这些珍贵的图像往往会出现褪色、污损、背景混杂等问题。传统的图像处理工具在面对古籍插…...

手把手教你用HunyuanVideo-Foley:让无声视频秒变大片

手把手教你用HunyuanVideo-Foley:让无声视频秒变大片 1. 引言:为什么需要智能音效生成? 你有没有遇到过这样的尴尬场景?精心拍摄了一段视频,画面构图完美、运镜流畅,但播放时却一片寂静——没有环境音、没…...

Java 虚拟机垃圾回收机制详解

Java虚拟机垃圾回收机制详解 在Java开发中,垃圾回收(Garbage Collection, GC)是自动管理内存的核心机制,它让开发者无需手动释放内存,有效避免了内存泄漏和悬垂指针等问题。理解JVM的垃圾回收机制,不仅有助…...

三星电机完成SAP S/4HANA云ERP切换:以一体化数据平台支撑实时经营决策

三星电机近日宣布,已完成基于 SAP S/4HANA 的新一代 ERP 系统部署,并正式进入全面运营阶段。这次升级的核心意义,并不只是把旧 ERP 换成新系统,而是借此打通企业内部长期分散的数据体系,将原本分别存在于 ERP、MES 和 …...

Contribute-To-This-Project项目深度解析:为什么这是最适合新手的开源入门项目

Contribute-To-This-Project项目深度解析:为什么这是最适合新手的开源入门项目 【免费下载链接】Contribute-To-This-Project This project is waiting for your contribution. If you have never contributed code on GitHub before, this is the project to get y…...

《YOLOv11 实战:从入门到深度优化》017、模型跟踪与融合:YOLOv11与ByteTrack等算法的结合

017、模型跟踪与融合:YOLOv11与ByteTrack等算法的结合一、从产线误报说起 上周产线反馈了个诡异问题:视频里工人反复搬运同一箱零件,系统却记录成“货物异常消失又出现”。查日志发现检测框ID跳来跳去——典型的跟踪丢失。单纯调高YOLOv11的置…...

记一次综合型流量分析 | 添柴不加火聪

核心摘要:这篇文章能帮你 ?? 1. 彻底搞懂条件分支与循环的适用场景,告别选择困难。 ?? 2. 掌握遍历DOM集合修改属性的标准姿势与性能窍门。 ?? 3. 识别流程控制中的常见“坑”,并学会如何优雅地绕过去。 ?? 主要内容脉络 ?? 一、痛…...

)

Codesys可视化界面设计:从零开始用按钮和指示灯搭建你的第一个HMI面板(附变量关联避坑指南)

Codesys可视化界面设计:从零开始用按钮和指示灯搭建你的第一个HMI面板(附变量关联避坑指南) 第一次接触Codesys的可视化界面设计,难免会被各种参数和选项搞得晕头转向。作为工业自动化领域的标准开发环境,Codesys提供了…...