细粒度IP定位参文2(Corr-SLG):A street-level IP geolocation method (2021年)

[2]S. Ding, F. Zhao, and X. Luo, “A street-level IP geolocation method based on delay-distance correlation and multilayered common routers,” Secur. Commun. Netw., vol. 2021, no. 1, pp. 1–10, 2021.

智能设备的地理位置可以帮助提供多媒体内容提供商和5G网络中的用户之间的认证信息。IP地理定位方法可以帮助估计这些智能设备的地理位置。

现有IP地理定位方法的两个关键假设如下:

(1)最小的相对延迟来自最近的主机;

(2)共享最近的公共路由器的主机之间的距离小于其他路由器。

然而,这两个假设在弱连接网络中并不总是正确的,这可能会影响精度。

我们提出了一种新的基于延迟-距离相关性和多层公共路由器的街道级IP地理定位算法(Corr-SLG)。

Corr-SLG的第一个关键思想是基于相对延迟-距离相关性将地标划分为不同的组。与以往的方法不同,Corr-SLG基于强负相关组的最大相对延迟对宿主进行地理定位。

第二个关键思想是将共享多层公共路由器的地标引入到地理定位过程中,而不是仅仅依赖于最近的公共路由器。

此外,为了增加地标的数量,本文还提出了一种新的街道级地标收集方法WiFi地标。在中国省会城市郑州进行的实验表明,Corr-SLG在现实网络中可以显著提高地理定位精度。

1. Introduction

随着智能移动设备(如手机和平板电脑)上的在线视频和远程会议等移动多媒体服务的快速增长,第五代(5G)移动和无线通信系统在全球各地对[1–3]有着巨大的需求。如何管理5G网络中用户与多媒体内容提供商之间的信任关系是[4]面临的一个重要问题。[4]等之前的研究都指出,用户或内容提供商的地理位置是检测未经身份验证或恶意设备的重要信息。IP地理定位可以根据其IP地址[5]找到互联网主机和智能设备的地理位置。除了身份验证之外,IP地理定位还有助于为执法组织和政府机构[6]识别网络攻击或在线欺诈的地理位置。

[1] X. Zhang and Q. Zhu, “Information-centric virtualization for software-defined statistical qos provisioning over 5 g multimedia big data wireless networks,” IEEE Journal on Selected Areas in Communications, vol. 37, no. 8, pp. 1721–1738, 2019. (以信息为中心的虚拟化,用于5g多媒体大数据无线网络上的软件定义的统计质量配置)

[2] X. Ge, H. Wang, R. Zi, Q. Li, and Q. Ni, “5g multimedia massive mimo communications systems,” Wireless Communications and Mobile Computing, vol. 16, no. 11, pp. 1377–1388, 2016. (5g多媒体海量mimo通信系统)

[3] Y. Kang, C. Kim, D. An, and H. Yoon, “Multipath transmission control protocol–based multi-access traffic steering solution for 5 g multimedia-centric network: design and testbed system implementation,” International Journal of Distributed Sensor Networks, vol. 16, no. 2, Article ID 1550147720909759, 2020. (基于多路传输控制协议的5g多媒体中心网络多址流量导向解决方案:设计与测试台系统的实现)

[4] Y. Zhang, R. Deng, E. Bertino, and D. Zheng, “Robust and universal seamless handover authentication in 5 g hetnets,” IEEE Transactions on Dependable and Secure Computing, vol. 99, p. 1, 2019. (5g异位网中的健壮和通用的无缝切换认证)

[5] C. Liu, X. Luo, F. Yuan, and F. Liu, “Rnbg: a ranking nodes based ip geolocation method,” in Proceedings of the IEEE INFOCOM 2020-IEEE Conference On Computer Communications Workshops (INFOCOM WKSHPS), pp. 80–84, IEEE, Toronto, ON, Canada, 2020. (Rnbg:一种基于ip地理定位的节点排序方法)

[6] Z. Wang, H. Li, Q. Li, W. Li, H. Zhu, and L. Sun, “Towards ip geolocation with intermediate routers based on topology discovery,” Cybersecurity, vol. 2, no. 1, pp. 1–14, 2019. (面向基于拓扑发现的中间路由器的ip地理定位)

现有的IP地理定位方法按精度可分为两种:城市级IP地理定位和街道级IP地理定位。城市一级的IP地理定位旨在找到目标IP所在的城市。主要城市级IP地理定位方法的中值误差距离在数十到数百公里之间。在获取城市级位置信息后,可以使用街道级IP地理定位方法找到目标IP所在的特定街道、社区或组织,其中的中值误差距离通常小于10公里。

城市级的IP地理定位已经发展成为一个相对成熟的阶段。主要方法包括GeoPing[7],CBG [8],TBG [9]、Octant[10]、Structon[11]、GeoGet [12]、Chen-Geo[13],PLAG[14],Yuan-Geo[15]和RNBG [5]。本文主要讨论了街道级IP地理定位方法。这有三种主要的街道IP地理定位方法:Checkin-Geo[16]、Geo-NN [17]和Wang-Geo [18]。对于这三种方法,IP数据库还可以提供街道级位置的一小部分IP地址,很难满足人们的需求[19,20]。

[7] V. N. Padmanabhan and L. Subramanian, “An investigation of geographic mapping techniques for internet hosts,” ACM SIGCOMM Computer Communication Review, vol. 31, no. 4, pp. 173–185, 2001. (互联网主机地理制图技术的研究)

[8] B. Gueye, A. Ziviani, M. Crovella, and S. Fdida, “Constraint-based geolocation of internet hosts,” IEEE/ACM Transactions on Networking, vol. 14, no. 6, pp. 1219–1232, 2006. (互联网主机的基于约束的地理定位)

[9] E. Katz-Bassett, J. P. John, A. Krishnamurthy, D. Wetherall, T. Anderson, and Y. Chawathe, “Towards ip geolocation using delay and topology measurements,” in Proceedings Of the 6th ACM SIGCOMM Conference on Internet Measurement, pp. 71–84, ACM, Rio de Janeiro, Brazil, 2006. (利用延迟和拓扑测量来实现ip地理定位)

[10] B. Wong, I. Stoyanov, and E. G. Sirer, “Octant: a comprehensive framework for the geolocalization of internet hosts,” in Proceedings of NSDI, vol. 7, p. 23, Cambridge, MA, USA, 2007. (Octant:一个针对互联网主机地理定位的综合框架)

[11] C. Guo, Y. Liu, W. Shen, H. J. Wang, Q. Yu, and Y. Zhang, “Mining the web and the internet for accurate ip address geolocations,” in Proceedings of IEEE INFOCOM, pp. 2841– 2845, Rio De Janeiro, Brazil, 2009. (挖掘网络和互联网为准确的ip地址地理定位)

[12] D. Li, J. Chen, C. Guo et al., “Ip-geolocation mapping for moderately connected internet regions,” IEEE Transactions on Parallel and Distributed Systems, vol. 24, no. 2, pp. 381–391, 2013. (针对中等连接的互联网区域的ip-地理位置映射)

[13] J. Chen, F. Liu, T. Wang, X. Luo, F. Zhao, and G. Zhu, “Towards region-level ip geolocation based on the path feature,” in Proceedings of the Advanced Communication Technology (ICACT), 2015 17th International Conference, pp. 468–471, IEEE, Phoenix Park, Korea, 2015. (面向基于路径特征的区域级ip地理定位方向)

[14] M. Fotouhi, A. Anand, and R. Hasan, “Plag: practical landmark allocation for cloud geolocation,” in Proceedings of the 2015 IEEE 8th International Conference on Cloud Computing, pp. 1103–1106, IEEE, Washington, DC, USA, 2015. (Plag:云地理定位的实用地标分配)

[15] F. Yuan, F. Liu, R. Xu, Y. Liu, and X. Luo, “Network topology boundary routing ip identification for ip geolocation,” in Proceedings of the International Conference On Artificial Intelligence And Security, pp. 534–544, Springer, Cairo, Egypt, 2020. (ip地理定位的网络拓扑边界路由ip识别)

[16] H. Liu, Y. Zhang, Y. Zhou, D. Zhang, X. Fu, and K. Ramakrishnan, “Mining checkins from location-sharing services for client-independent ip geolocation,” in Proceedings of IEEE INFOCOM, pp. 619–627, Toronto, ON, Canada, 2014. (从位置共享服务中挖掘检查程序,为客户端独立的ip地理位置挖掘)

[17] H. Jiang, Y. Liu, and J. N. Matthews, “Ip geolocation estimation using neural networks with stable landmarks,” in 10 Security and Communication NetworksProceedings of 2016 IEEE Conference on Computer Communications Workshops (INFOCOM WKSHPS), pp. 170–175, IEEE, San Francisco, CA, USA, 2016. (利用具有稳定地标的神经网络进行Ip地理定位估计)

[18] Y. Wang, D. Burgener, M. Flores, A. Kuzmanovic, and C. Huang, “Towards street-level client-independent ip geolocation,” in Proceedings of NSDI, vol. 11, p. 27, Boston, MA, USA, 2011. (面向独立于街道级客户端的ip地理定位)

[19] Y. Shavitt and N. Zilberman, “A geolocation databases study,” IEEE Journal on Selected Areas in Communications, vol. 29, no. 10, pp. 2044–2056, 2011. (地

相关文章:

细粒度IP定位参文2(Corr-SLG):A street-level IP geolocation method (2021年)

[2]S. Ding, F. Zhao, and X. Luo, “A street-level IP geolocation method based on delay-distance correlation and multilayered common routers,” Secur. Commun. Netw., vol. 2021, no. 1, pp. 1–10, 2021. 智能设备的地理位置可以帮助提供多媒体内容提供商和5G网络中…...

Mac上使用M1或M2芯片的设备安装Node.js时遇到一些问题,比如卡顿或性能问题

对于Mac上使用M1或M2芯片的设备可能会遇到在安装Node.js时遇到一些问题,比如卡顿或性能问题。这可能是因为某些软件包或工具在M1或M2芯片上的兼容性不佳。为了解决这个问题,您可以尝试以下方法: 1. 使用Rosetta模式 对于一些尚未适配M1或M2…...

学习vue3第四节(ref以及ref相关api)

主要记录以下api:ref()、isRef()、unref()、 shallowRef()、triggerRef()、customRef() 1、ref() 定义 接受一个内部值,返回一个响应式的、可更改的 ref 对象,此对象只有一个指向其内部值的属性 .value,.value属性用于追踪并且存…...

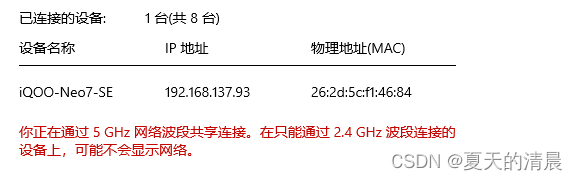

关于电脑无法开启5G频段热点的解决方案

tips:本文是本着解决校园网开热点后限速的问题的目的,具体情况具体对待。 1.找到设备管理器 右键该选项 2.在新弹出窗口选择首选频带 3.选择首选5GHz频带 确定之后重新连接wifi,重新开启热点,大功告成。 后记:在使用2.4ghz开热点…...

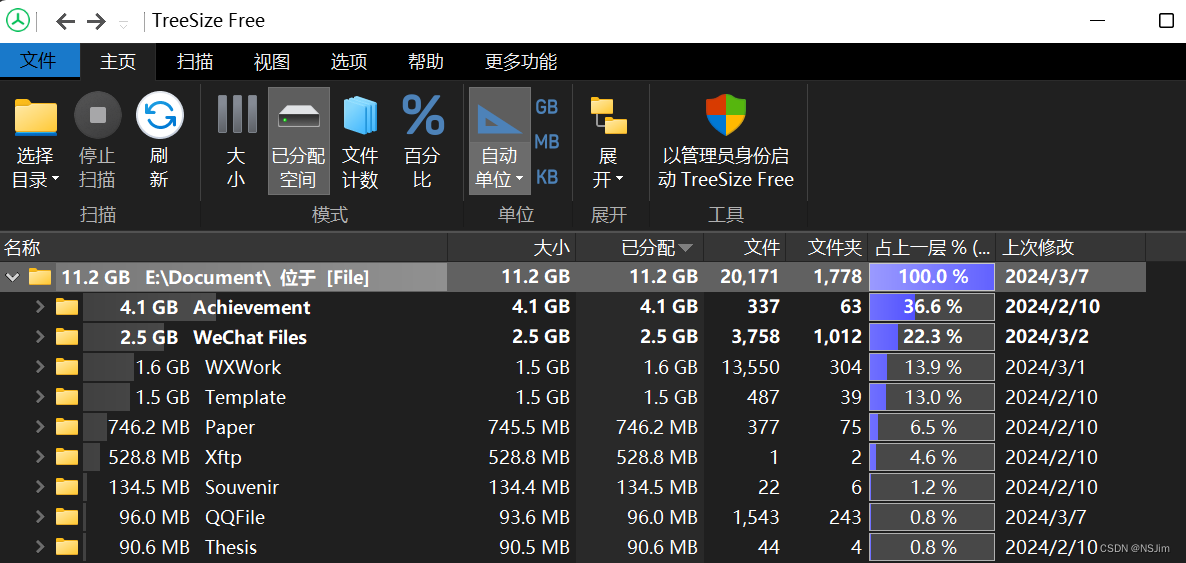

清理磁盘空间 - Win系统

清理磁盘空间 - Win系统 前言系统方案TreeSize FreeSpaceSniffer 前言 我们在使用电脑时经常会出现硬盘空间不足的情况,下文介绍如何清理磁盘空间,包含系统方案、TreeSize Free和SpaceSniffer。清理Window更新等系统文件推荐使用系统方案,清…...

科技革新的引擎-2024年AI辅助研发趋势

随着科技的飞速发展,人工智能(AI)已经在许多领域展现出了其强大的潜力和价值。特别是在研发领域,AI的辅助作用日益凸显,成为推动科技革新的重要引擎。在2024年,这种趋势将更加明显,我们可以从以…...

第四天)

【PTA】L1-021 L1-022 L1-023 L1-024 L1-025(C)第四天

目录 L1-021 重要的话说三遍 题解: L1-022 奇偶分家 题解: L1-023 输出GPLT 题解: L1-024 后天 题解: L1-025 正整数AB 题解: L1-021 重要的话说三遍 分数 5 作者 陈越 单位 浙江大学 这道超级简单的题目没…...

Stable Diffusion 如何写好提示词(Prompt)

本文收录于《AI绘画从入门到精通》专栏,专栏总目录:点这里。 大家好,我是水滴~~ 本文深入探讨了如何撰写出优质的提示词,内容涵盖多个维度:提示词的多样化分类、模型应用中的经典提示词案例、提供丰富资源的提示词参考…...

树莓派Py程序加入开机自启

创建服务文件 为你的服务创建一个 .service 文件。这个文件通常位于 /etc/systemd/system/ 目录下。例如,如果你的服务名称为 my_python_script.service: sudo nano /etc/systemd/system/my_python_script.service 在打开的编辑器中,输入以下…...

Java EasyExcel注解详解和实战案例

文章目录 前言一、导入依赖二、基础知识1. @ExcelProperty1.1 作用1.2 注解参数1.3 示例2. @ExcelIgnore2.1 作用2.2 示例3. @ExcelIgnoreUnannotated3.1 作用3.2 示例4. DateTimeFormat...

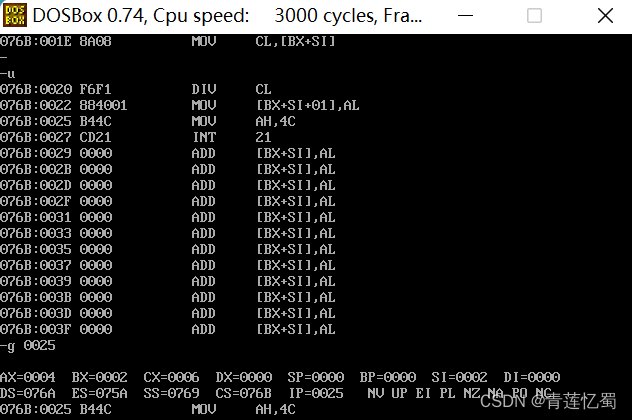

AHU 汇编 实验二

一、实验名称:实验二 不同寻址方式的灵活运用 二、实验内容:定义数组a[6],用多种寻址方式访问对应元素,实现(a[0]a[1])*(a[2]-a[3])/a[4],将结果保存在内存a[5]中,用debug查询结果。 实验过程&a…...

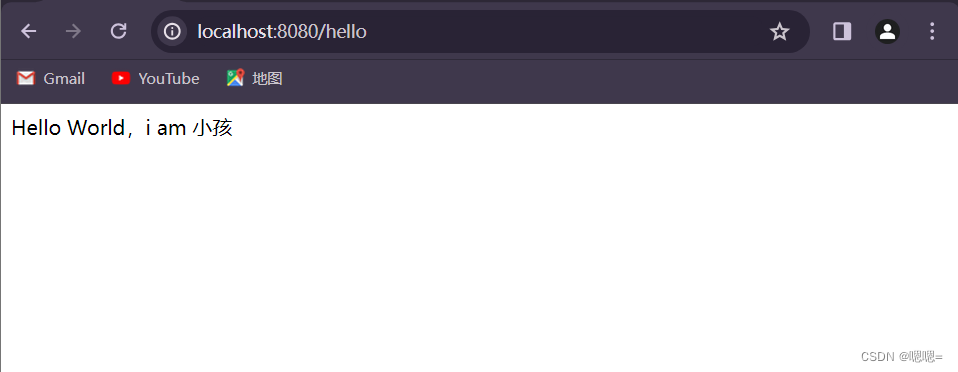

Spring Boot单元测试与热部署简析

1 Spring Boot的简介 Spring Boot是一个用于构建独立的、生产级别的Spring应用程序的框架。它简化了Spring应用程序的开发过程,提供了自动配置和默认配置,使得开发者只需专注于业务逻辑的实现,而不用去关注繁琐的配置问题。 Spring …...

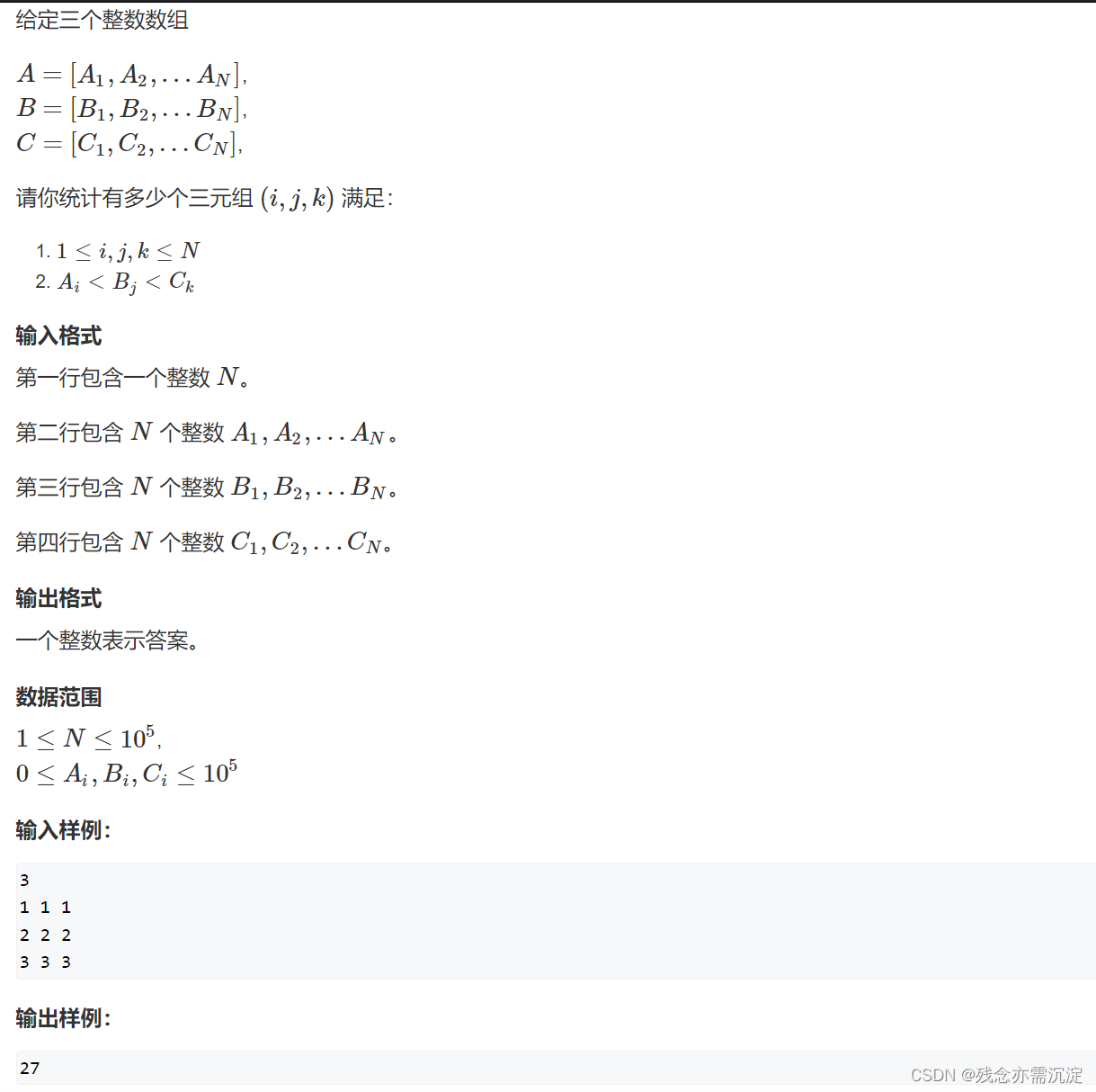

3.12练习题解

1.台阶问题: 这道题目一看其实很容易想到可以用dp的板子去做,并且只需要用一维dp即可,其中dp的下标表示到达当前阶梯总共有多少种方法,由于结果有可能会很大所以一定要记得边记录边模,代码实现如下: #incl…...

Java中实现双向链表

一、目标 最近项目中实现双向链表,同时转为满二叉树。 二、代码 用java实现双向链表的代码如下: class TreeNode {int val;TreeNode left;TreeNode right;TreeNode(int x) { val x; } }public class FullBinaryTree {public TreeNode createTree(int[…...

【DevOps实战之k8s】使用Prometheus和Grafana监控K8S集群

【DevOps实战之k8s】使用Prometheus和Grafana监控K8S集群 目录 【DevOps实战之k8s】使用Prometheus和Grafana监控K8S集群系统架构Kubernetes集群指标抓取指标可视化警告PromQL示例按命名空间统计集群中的Pod数按命名空间重启Pod未就绪的PodCPU过度使用Memory过度使用健康的集群…...

【读论文】【精读】3D Gaussian Splatting for Real-Time Radiance Field Rendering

文章目录 1. What:2. Why:3. How:3.1 Real-time rendering3.2 Adaptive Control of Gaussians3.3 Differentiable 3D Gaussian splatting 4. Self-thoughts 1. What: What kind of thing is this article going to do (from the a…...

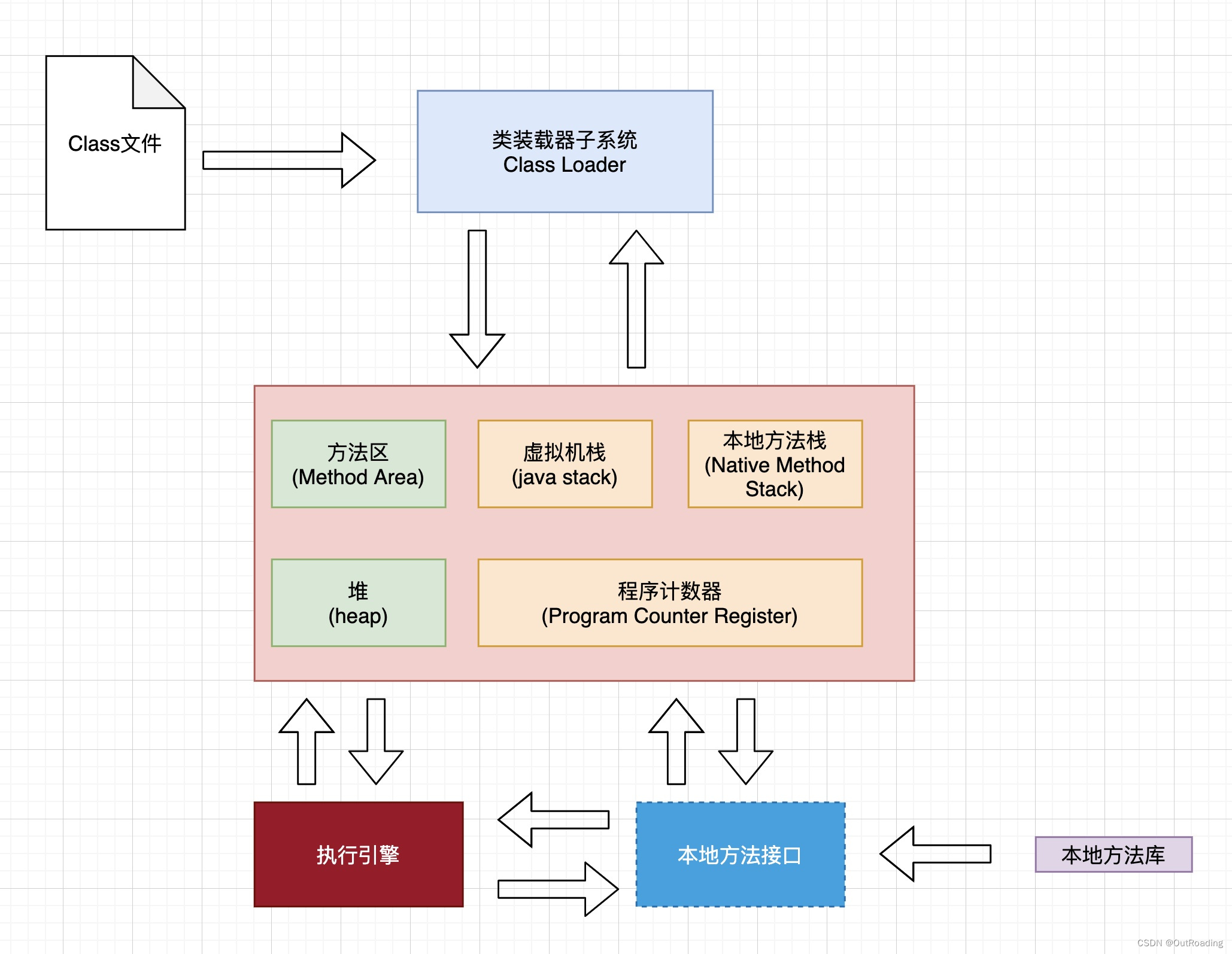

JVM理解学习

参考视频 JVM架构总览图 程序计数器 程序计数器,物理上用寄存器实现。 作用: 记住下一条JVM指令的执行地址 特点: 1 是线程私有的,随着线程的创建而创建,随着线程的消息而消息 2 是一小块内存 3 唯一不会内存溢出的地方…...

使用 Ruby 或 Python 在文件中查找

对于经常使用爬虫的我来说,在大多数文本编辑器都会有“在文件中查找”功能,主要是方便快捷的查找自己说需要的内容,那我有咩有可能用Ruby 或 Python实现类似的查找功能?这些功能又能怎么实现? 问题背景 许多流行的文本…...

python实现冒泡排序

冒泡排序是一种简单的排序算法,它重复地遍历要排序的数列,一次比较两个元素,如果他们的顺序错误就把他们交换过来。遍历数列的工作是重复地进行直到没有再需要交换,也就是说该数列已经排序完成。 以下是用Python实现冒泡排序的代…...

)

大数据开发(HBase面试真题-卷二)

大数据开发(HBase面试真题) 1、HBase读写数据流程?2、HBase的读写缓存?3、在删除HBase中的一个数据的时候,它什么时候真正的进行删除呢?4、HBase的一个region由哪些东西组成?5、HBase的rowkey为…...

OpenClaw极简配置法:1条命令启动Qwen3.5-9B-AWQ-4bit沙盒体验

OpenClaw极简配置法:1条命令启动Qwen3.5-9B-AWQ-4bit沙盒体验 1. 为什么选择沙盒体验 第一次接触OpenClaw时,我被它强大的本地自动化能力吸引,但复杂的本地安装过程让我望而却步。直到发现平台提供的预置镜像方案,才真正体会到&…...

OpenClaw模型微调指南:千问3.5-35B-A3B-FP8适配专属任务

OpenClaw模型微调指南:千问3.5-35B-A3B-FP8适配专属任务 1. 为什么需要微调千问3.5模型? 当我第一次尝试用OpenClaw调用千问3.5-35B-A3B-FP8模型处理图片标注任务时,发现了一个尴尬的现象:这个视觉多模态模型虽然能准确识别常见…...

基因组调查实战:KMC+GenomeScope2.0多倍体分析全流程解析

1. 为什么需要基因组调查? 当你第一次拿到一个未知物种的测序数据时,最头疼的问题往往是:这个基因组到底有多大?复杂度如何?该投入多少测序量才够用?这就好比装修房子前要先量尺寸,基因组调查就…...

OpenClaw模型切换指南:Qwen2.5-VL-7B与其他文本模型对比使用

OpenClaw模型切换指南:Qwen2.5-VL-7B与其他文本模型对比使用 1. 为什么需要多模型切换? 去年夏天,当我第一次尝试用OpenClaw自动处理工作日报时,遇到了一个尴尬的问题——我部署的纯文本模型无法识别截图中的会议纪要表格。这让…...

OpenClaw对话日志分析:千问3.5-35B-A3B-FP8任务执行效率提升技巧

OpenClaw对话日志分析:千问3.5-35B-A3B-FP8任务执行效率提升技巧 1. 从8分钟到3分钟的优化之旅 上个月,当我第一次用OpenClaw对接千问3.5-35B-A3B-FP8模型执行自动化任务时,一个简单的"资料收集摘要生成"流程平均需要8分钟才能完…...

RAG大模型“外挂“揭秘:3步解锁私有数据问答,秒变“开卷学霸“!

什么是 RAG?一文搞懂大模型时代最火技术 🎯 当AI遇到"失忆症":RAG来拯救 相信用过 ChatGPT 的朋友都遇到过这种尴尬: 你问它最新新闻,它回答"我的知识截止到2023年"你问公司内部政策,它…...

ESC1漏洞检测与利用)

告别枯燥理论:用GhostPack的Certify和Rubeus,5步搞定Active Directory证书服务(ADCS) ESC1漏洞检测与利用

实战ADCS漏洞利用:从零构建ESC1攻击链的完整指南 Active Directory证书服务(ADCS)作为企业身份验证基础设施的核心组件,其安全配置往往被低估。当证书模板配置不当,攻击者可能利用ESC1漏洞实现从普通域用户到域管理员的权限提升。本文将带您搭…...

浅论虚荣心

浅论虚荣心虚荣心是人性中常见的一种心理倾向,是人们为了取得荣誉和引起普遍注意而表现出来的一种社会情感和心理状态。适度的虚荣心可以给生活带来激情,给工作带来动力,在一定条件下,它也能成为自尊心、自信心建立的促进剂——但…...

实用算法:布隆过滤器原理与手写实现,彻底解决缓存穿透

实用算法:布隆过滤器原理与手写实现,彻底解决缓存穿透 前言:在高并发系统中,缓存是提升性能的核心手段,但缓存穿透问题常常成为系统的“隐形杀手”——恶意请求不存在的Key,绕过缓存直接冲击数据库…...

TradingAgents-CN智能交易框架:从架构到实践的全栈指南

TradingAgents-CN智能交易框架:从架构到实践的全栈指南 【免费下载链接】TradingAgents-CN 基于多智能体LLM的中文金融交易框架 - TradingAgents中文增强版 项目地址: https://gitcode.com/GitHub_Trending/tr/TradingAgents-CN 一、解析多智能体交易系统架构…...