安全加速SCDN带的态势感知能为网站安全带来哪些帮助

随着安全加速SCDN被越来越多的用户使用,很多用户都不知道安全加速SCDN的态势感知是用于做什么的,德迅云安全今天就带大家来了解下什么是态势感知,态势感知顾名思义就是对未发生的事件进行预知,并提前进行防范措施的布置,把可能造成的损失降到最少,态势感知系统一般都带有大数据分析,能够确保信息准确性。

随着信息技术的飞速发展,网站安全问题日益凸显,各种网络攻击事件层出不穷。为了保护网站安全,态势感知作为一种新兴的安全技术策略,正越来越多的受到用户的关注。下面我们就来介绍下态势感知的概念、在网络安全方面具有哪些安全作用以及它在网站和网络安全领域的应用。

一、态势感知的概念

态势感知(Situational Awareness)是指对网络安全环境中各种要素、事件、威胁以及系统状态的全面、实时感知与理解。它综合运用多种技术手段,如大数据分析、机器学习、人工智能等,对网络流量、用户行为、系统日志等信息进行深度挖掘与分析,从而实现对网络安全态势的精准把握。

二、态势感知关键组成部分和技术

1、数据收集与整合

收集各种来源的数据,包括网络流量、系统日志、应用程序日志以及其他安全设备(如防火墙、IDS/IPS等)生成的日志。

2、行为分析与异常检测

应用机器学习和人工智能技术分析网络行为,识别与正常行为模式不符的活动。使用基于规则和基于行为的分析来检测潜在的安全威胁,如未授权访问、异常数据传输等。

3、可视化与详细报表

提供实时数据报表和图形界面,可视化网络安全状态和警报。使安全团队能够快速识别威胁并采取行动,优化决策过程。

4、合规性与报告

生成定制的安全和合规性报告,帮助组织遵守相关法律、法规和标准。提供日志保存,以支持合规性验证和安全审计。

三、态势感知在网站网络安全上的作用

1、安全态势

以网络基础信息数据和部署在重要信息系统、重要基础设施、重点网站的网络环境中的不同安全检测设备上报的安全日志、入侵事件和业务部门导入的数据为基础,对整体网络安全威胁态势进行宏观的分析和展示,涵盖如:整体安全态势、攻防对抗态势、威胁事件态势、访问流量流量态势。

2、应急响应

在发生网络安全事件时,态势感知能够快速定位攻击源、分析攻击路径和手法,为应急响应团队提供有力支持。同时,它还可以协助团队进行事后溯源,找出攻击者的踪迹,为追究法律责任提供证据。

3、攻击分析

实现对不同安全域、不同时间的多来源安全相关事件进行多维度(多种时空属性和网络属性)的关联分析、异常行为检测和追踪溯源分析,揭示和还原出真实的安全事件,识别真实的安全风险,并对重大安全事件进行预警,最终实现“看清全貌、识别入侵、追踪溯源”的威胁分析目标。

4、追踪溯源

通过透视调查可视化分析工具,对调用功能的结果集合数据进行可视化分析,支持列表展现追踪溯源分析保存的结果。

5、安全决策支持

态势感知可以为企业的安全决策提供有力支持。通过对网络安全态势的实时监测和分析,企业可以更加准确地了解自身面临的威胁和风险,从而制定更加安全合理的防护策略。

6、域名访问管理

态势感知集中呈现业务访问状况。集中展现所有域名访问状况,实时展现业务访问状态,不仅可以全面掌握域名访问情况,同时让威胁和攻击情况一目了然,可以帮助企业根据访问情况及时调整安全策略。

7、提供内容防护日志

面对各类安全威胁,以及不断涌出的新型威胁类型,态势感知通过汇集全网流量数据和安全防护设备日志信息,能够实时检测和监控安全风险,实时呈现告警事件的统计信息,并可对各种威胁事件进行汇聚统计。

8、预警与预防

态势感知能够实时监测网络流量和用户行为,发现异常模式和潜在威胁。通过对这些信息的分析,可以提前预警并采取相应的预防措施,降低网络攻击的风险。

四、态势感知在网络安全领域的应用

1、网络安全监控:态势感知可以实时收集和分析网络流量、用户行为等数据,发现异常和威胁,实现网络安全监控的自动化和智能化。

2、安全事件管理:通过态势感知技术,企业可以建立统一的安全事件管理平台,实现对安全事件的快速响应和处置。同时,态势感知还可以提供事件分析和报告功能,帮助企业更好地了解安全事件的来龙去脉,为后续的改进和优化提供依据。

3、威胁情报分析:态势感知能够整合多种威胁情报资源,通过大数据分析和机器学习等技术手段,对威胁情报进行深度挖掘和关联分析,揭示威胁的本质和规律,为企业制定针对性的防御措施提供有力支持。

4、网络安全态势可视化:态势感知可以将复杂的网络安全数据转化为直观的可视化图表和报告,帮助安全管理人员更好地理解网络安全态势,发现潜在的安全隐患和威胁。

五、结语

综上所述,态势感知作为一种新兴的安全技术策略,正在成为网络安全领域的重要力量。而随着网站安全事件频发,企业对网站的安全愈加重视,安全加速SCDN配合上态势感知策略,在防护网络安全方面具有重要的作用,能为企业的网站业务安全保驾护航。

有效的安全防护是业务稳定运营的关键。选择一个合适的网络安全解决方案,既可以避免不必要的损失,也是对未来发展的保障。

相关文章:

安全加速SCDN带的态势感知能为网站安全带来哪些帮助

随着安全加速SCDN被越来越多的用户使用,很多用户都不知道安全加速SCDN的态势感知是用于做什么的,德迅云安全今天就带大家来了解下什么是态势感知,态势感知顾名思义就是对未发生的事件进行预知,并提前进行防范措施的布置࿰…...

)

java面向对象.day21(继承02--super)

说明 super父 this当前 使用super时,首先要继承父类,其次是在子类里面才能使用super。 继承父类后,运行子类时会同时调用父类的构造方法,如果要显性调用父类的构造方法必须在子类的第一行调用。 单使用super()表示调用父类构造…...

【数据结构】4.List的介绍

目录 1.什么是List 2.常见接口介绍 3.List的使用 1.什么是List 在集合框架中,List是一个接口,继承自Collection。 Collection也是一个接口,该接口中规范了后序容器中常用的一些方法,具体如下: Iterable也是一个接口…...

acwing算法提高之图论--最近公共祖先

目录 1 介绍2 训练 1 介绍 本博客用来记录"对于有根图中,求最近公共祖先"的题目。 求解方法: 向上标记法。每次求两个结点的最近公共祖先的时间复杂度是O(N)。由于时间复杂度较高,通常不用。倍增法。 倍增法重要思路࿱…...

C语言 函数——断言与防御式编程

目录 如何确定假设的真假? 断言 防御式编程(Defensive programming) 如何确定假设的真假? 程序中的假设 *某个特定点的某个表达式的值一定为真 *某个特定点的某个表达式的值一定位于某个区间等 问题:如何确定这些…...

【opencv】示例-travelsalesman.cpp 使用模拟退火算法求解旅行商问题

// 载入 OpenCV 的核心头文件 #include <opencv2/core.hpp> // 载入 OpenCV 的图像处理头文件 #include <opencv2/imgproc.hpp> // 载入 OpenCV 的高层GUI(图形用户界面)头文件 #include <opencv2/highgui.hpp> // 载入 OpenCV 的机器学习模块头文件 #includ…...

【linux深入剖析】深入理解软硬链接 | 动静态库的制作以及使用

🍁你好,我是 RO-BERRY 📗 致力于C、C、数据结构、TCP/IP、数据库等等一系列知识 🎄感谢你的陪伴与支持 ,故事既有了开头,就要画上一个完美的句号,让我们一起加油 目录 1.理解软硬链接1.1 操作观…...

xss常用标签和触发事件

无过滤情况 <script> <scirpt>alert("xss");</script> <img> 图片加载错误时触发 <img src"x" οnerrοralert(1)> <img src"1" οnerrοreval("alert(xss)")> 鼠标指针移动到元素时触发 <im…...

WPF中Binding的原理和应用

WPF中Binding的原理和应用 在WPF中,Binding机制是实现数据与界面的连接和同步的重要工具。了解Binding的原理和应用,对于开发人员来说是非常重要的。本文将详细介绍WPF中Binding的原理和应用,帮助读者更好地理解和运用这一强大的机制。 Bin…...

探索设计模式的魅力:深度挖掘响应式模式的潜力,从而精准优化AI与机器学习项目的运行效能,引领技术革新潮流

🌈 个人主页:danci_ 🔥 系列专栏:《设计模式》 💪🏻 制定明确可量化的目标,坚持默默的做事。 挖掘响应式模式,优化AI与机器学习项目性能,引领技术新潮流 ✨机器学习界的…...

《经典论文阅读2》基于随机游走的节点表示学习—Deepwalk算法

word2vec使用语言天生具备序列这一特性训练得到词语的向量表示。而在图结构上,则存在无法序列的难题,因为图结构它不具备序列特性,就无法得到图节点的表示。deepwalk 的作者提出:可以使用在图上随机游走的方式得到一串序列&#x…...

Java实现二叉树(下)

1.前言 http://t.csdnimg.cn/lO4S7 在前文我们已经简单的讲解了二叉树的基本概念,本文将讲解具体的实现 2.基本功能的实现 2.1获取树中节点个数 public int size(TreeNode root){if(rootnull){return 0;}int retsize(root.left)size(root.right)1;return ret;}p…...

Hello 算法10:搜索

https://www.hello-algo.com/chapter_searching/binary_search/ 二分查找法 给定一个长度为 n的数组 nums ,元素按从小到大的顺序排列,数组不包含重复元素。请查找并返回元素 target 在该数组中的索引。若数组不包含该元素,则返回 -1 。 # 首…...

常见分类算法详解

在机器学习和数据科学的广阔领域中,分类算法是至关重要的一环。它广泛应用于各种场景,如垃圾邮件检测、图像识别、情感分析等。本文将深入剖析几种常见的分类算法,帮助读者理解其原理、优缺点以及应用场景。 一、K近邻算法(K-Nea…...

推送恶意软件的恶意 PowerShell 脚本看起来是人工智能编写的

威胁行为者正在使用 PowerShell 脚本,该脚本可能是在 OpenAI 的 ChatGPT、Google 的 Gemini 或 Microsoft 的 CoPilot 等人工智能系统的帮助下创建的。 攻击者在 3 月份的一次电子邮件活动中使用了该脚本,该活动针对德国的数十个组织来传播 Rhadamanthy…...

微服务之Consul 注册中心介绍以及搭建

一、微服务概述 1.1单体架构 单体架构(monolithic structure):顾名思义,整个项目中所有功能模块都在一个工程中开发;项目部署时需要对所有模块一起编译、打包;项目的架构设计、开发模式都非常简单。 当项…...

MES生产管理系统:私有云、公有云与本地化部署的比较分析

随着信息技术的迅猛发展,云计算作为一种新兴的技术服务模式,已经深入渗透到企业的日常运营中。在众多部署方式中,私有云、公有云和本地化部署是三种最为常见的选择。它们各自具有独特的特点和适用场景,并在不同程度上影响着企业的…...

【core analyzer】core analyzer的介绍和安装详情

目录 🌞1. core和core analyzer的基本概念 🌼1.1 coredump文件 🌼1.2 core analyzer 🌞2. core analyzer的安装详细过程 🌼2.1 方式一 简单但不推荐 🌼2.2 方式二 推荐 🌻2.2.1 安装遇到…...

个人练习之-jenkins

虚拟机环境搭建(买不起服务器 like me) 重点: 0 虚拟机防火墙关闭 systemctl stop firewalld.service systemctl disable firewalld.service 1 (centos7.6)网络配置 (vmware 编辑 -> 虚拟网络编辑器 -> 选择NAT模式 ->NAT设置查看网关) vim /etc/sysconfig/network-sc…...

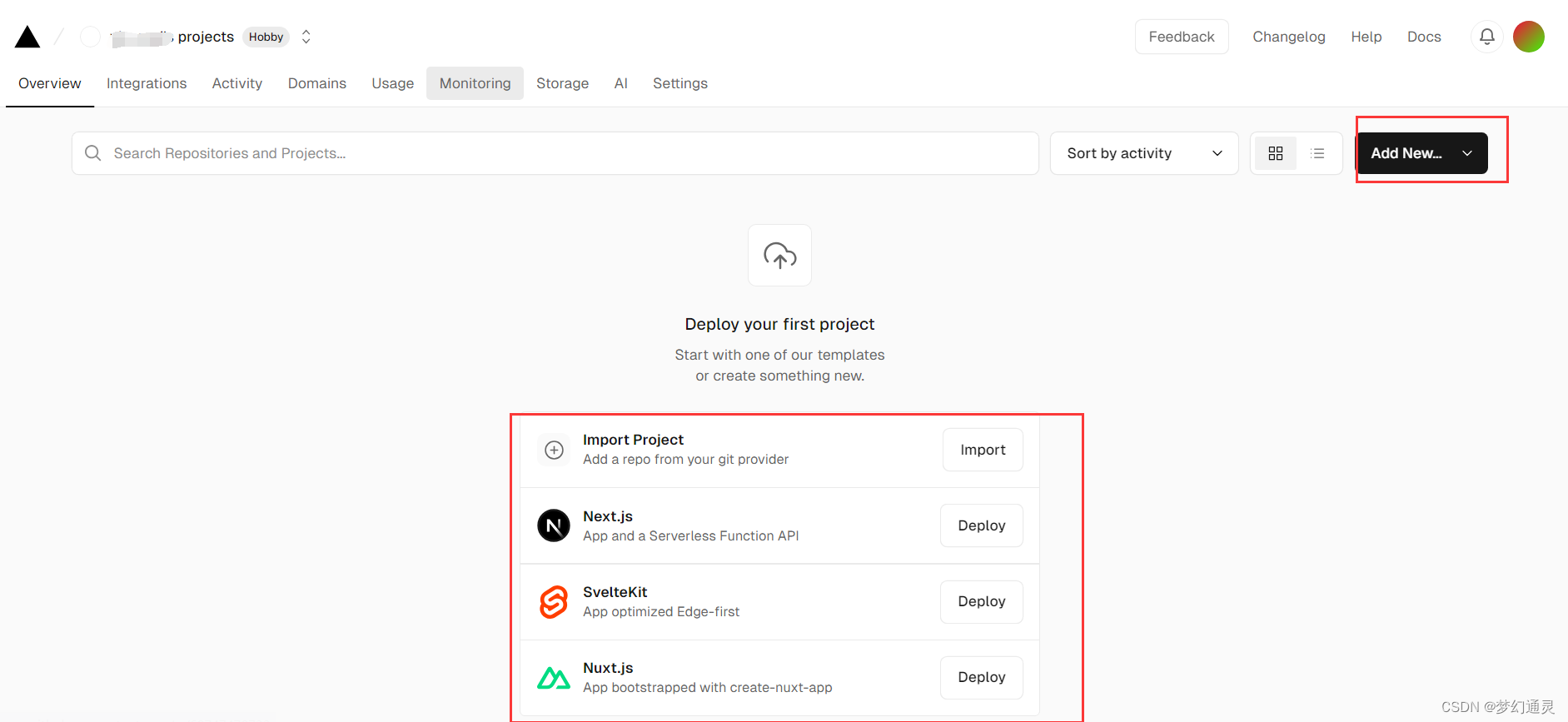

初探vercel托管项目

文章目录 第一步、注册与登录第二步、本地部署 在个人网站部署的助手vercel,支持 Github部署,只需简单操作,即可发布,方便快捷! 第一步、注册与登录 进入vercel【官网】,在右上角 login on,可登…...

设备管理系统是什么?如何建立设备管理体系?

在现代企业的运转中,生产设备无疑是核心资产。无论是制造业的数控机床,还是建筑工地的重型机械,甚至是医疗机构的精密仪器,设备的稳定运行直接决定了企业的生产效率、产品质量和成本控制。然而,许多企业在设备管理上仍…...

像素冒险工坊初体验:维度裂变器真实使用报告,文字创作从未如此有趣

像素冒险工坊初体验:维度裂变器真实使用报告,文字创作从未如此有趣 1. 走进像素冒险工坊 当我第一次打开像素语言维度裂变器时,仿佛穿越回了16-bit游戏黄金年代。这款基于MT5-Zero-Shot-Augment核心引擎构建的文本增强工具,彻底…...

Phi-3-mini-4k-instruct-gguf实战案例:用轻量模型替代Llama3-8B做高频短任务降本

Phi-3-mini-4k-instruct-gguf实战案例:用轻量模型替代Llama3-8B做高频短任务降本 1. 为什么选择轻量模型 在AI应用落地的过程中,我们常常面临一个困境:大模型效果虽好,但部署成本高、响应速度慢。特别是在处理大量高频短任务时&…...

SMAPI模组加载器全方位指南:从安装到高效管理星露谷物语模组

SMAPI模组加载器全方位指南:从安装到高效管理星露谷物语模组 【免费下载链接】SMAPI The modding API for Stardew Valley. 项目地址: https://gitcode.com/gh_mirrors/smap/SMAPI 作为开源工具的SMAPI模组加载器,是星露谷物语玩家扩展游戏体验的…...

TextInput Effects部署与测试:确保跨平台兼容性的完整流程

TextInput Effects部署与测试:确保跨平台兼容性的完整流程 【免费下载链接】react-native-textinput-effects Text inputs with custom label and icon animations for iOS and android. Built with react native and inspired by Codrops. 项目地址: https://git…...

C++手动实现共享智能指针my_shared_ptr|引用计数+删除器+完整可运行代码

1.共享智能指针的概念 共享型智能指针就是做出一个像JAVA中垃圾回收器,并且可以运用到所有资源,heap内存和系统资源都可以使用的系统。 shared_ptr实现了共享所有权(shared ownership)方式来管理资源对象,这意味没有一个特定的shared_ptr拥有资源对象。相反,这些指向同一…...

BilibiliDown:B站视频下载的完整解决方案

BilibiliDown:B站视频下载的完整解决方案 【免费下载链接】BilibiliDown (GUI-多平台支持) B站 哔哩哔哩 视频下载器。支持稍后再看、收藏夹、UP主视频批量下载|Bilibili Video Downloader 😳 项目地址: https://gitcode.com/gh_mirrors/bi/BilibiliDo…...

EnergyStarX深度解析:开源开发者如何让Windows 11续航提升40%+

EnergyStarX深度解析:开源开发者如何让Windows 11续航提升40% 【免费下载链接】EnergyStarX 🔋 Improve your Windows 11 devices battery life. A WinUI 3 GUI for https://github.com/imbushuo/EnergyStar. 项目地址: https://gitcode.com/gh_mirror…...

PUBG罗技鼠标宏:告别压枪困扰的终极解决方案

PUBG罗技鼠标宏:告别压枪困扰的终极解决方案 【免费下载链接】logitech-pubg PUBG no recoil script for Logitech gaming mouse / 绝地求生 罗技 鼠标宏 项目地址: https://gitcode.com/gh_mirrors/lo/logitech-pubg 还在为《绝地求生》中的武器后坐力而烦恼…...

效率飙升:借鉴Cherry Studio思路,用快马平台自动化你的前端工作流

最近在尝试优化前端开发流程时,发现Cherry Studio的工作流理念特别值得借鉴——把重复性工作交给工具,让开发者专注创意和核心逻辑。刚好体验了InsCode(快马)平台的AI辅助开发功能,发现它能完美实现这种高效工作模式。下面分享我的实践心得&a…...