什么是.faust勒索病毒?应该如何防御?

faust勒索病毒详细介绍

faust勒索病毒是一种新型的勒索软件,最早出现在2018年。该病毒通过加密计算机系统中的文件并要求支付赎金来解锁文件,从而获取经济利益。与传统的勒索软件相比,faust勒索病毒采用了更加先进的加密算法和隐藏技术,给受害者带来了更大的解密难度。快速恢复重要数据请添加技术服务号(safe130)

.faust勒索病毒的特点:

先进的加密算法:.faust勒索病毒使用了复杂的加密算法来加密受害者的文件。这种加密算法使得文件在没有解密密钥的情况下极难恢复,从而增加了受害者支付赎金的压力。

高度隐蔽性:该病毒在执行时会尽量避免被安全软件检测到。它可能会禁用或绕过某些安全功能,甚至在加密文件之前就已经开始破坏或禁用系统的恢复功能,以防受害者能够轻易地恢复文件。

威胁与恐吓:一旦文件被加密,病毒会显示一个勒索信息,通常包括如何支付赎金以获取解密密钥的指示。这些信息往往带有恐吓性质,威胁受害者如果不支付赎金,文件将永远无法恢复。

针对性强:.faust勒索病毒可能会针对特定的文件类型进行加密,如文档、图片、视频等,这些都是用户最不希望丢失的文件类型。

.faust勒索病毒的传播途径:

- 电子邮件附件:攻击者会通过发送包含恶意附件的电子邮件来传播病毒。这些邮件通常伪装成合法的商业或个人信息,诱骗用户打开附件,从而触发病毒的安装和执行。

- 恶意网站:用户访问被黑客植入了.faust勒索病毒代码的恶意网站时,病毒会通过浏览器漏洞或恶意脚本自动下载并执行。

- 软件捆绑:.faust勒索病毒可能会与其他软件或应用程序捆绑在一起,当用户下载并安装这些软件时,病毒也会同时被安装到系统中。

- 局域网传播:如果计算机连接在一个局域网内,.faust勒索病毒可能会通过网络共享或漏洞在局域网内的计算机之间传播。

- 远程桌面协议(RDP)攻击:黑客可能会利用弱密码或未打补丁的远程桌面服务来入侵系统并手动安装勒索病毒。

为了防范.faust勒索病毒和其他类似的勒索软件,用户应该保持操作系统和安全软件的更新,谨慎打开未知来源的邮件和下载内容,定期备份重要数据,并提高网络安全意识。

faust勒索病毒的危害与影响

- 数据泄露:faust勒索病毒可以窃取受害者的个人信息和敏感数据,如账号密码、信用卡信息等,导致严重的隐私泄露问题。

- 系统损坏与数据丢失:病毒加密计算机系统上的文件后,可能导致系统无法正常启动和使用,进而造成重要数据和文件的丢失。

- 经济损失:受害者需要支付高额赎金以尝试恢复文件,这给企业或个人带来了显著的经济负担。然而,支付赎金并不能保证文件的成功解密。

如果我的文件被.faust勒索病毒加密了怎么办?

如果您的文件被.faust勒索病毒加密了,以下是一些建议的应对措施:

- 保持冷静,不要盲目支付赎金:首先,不要惊慌失措。尽管勒索病毒会威胁您支付赎金以解密文件,但支付赎金并不能保证文件会被解密。避免与黑客进行任何交易或沟通,因为这可能使您成为更大的目标。

- 切断网络连接:一旦发现感染,立即切断受感染计算机的网络连接,以防止病毒进一步传播或黑客进行远程操控。

- 备份文件:在进行任何解密尝试之前,务必备份所有加密的文件。这可以确保在解密过程中不会造成进一步的数据丢失。

- 寻求专业帮助:联系专业的数据恢复机构或网络安全公司。他们可能具有针对此类病毒的解密工具和经验。

- 不要自行尝试解密:避免使用非专业的解密工具或自行尝试破解加密算法,因为这可能导致文件进一步损坏。

- 加强安全防护:更新您的防病毒软件和操作系统以确保最新的安全补丁已安装。使用强密码,并定期更改密码。避免打开来自未知来源的邮件或下载不明链接中的内容。

请注意,虽然恢复被勒索病毒加密的文件可能很困难,但采取正确的措施可以最大限度地减少损失并增加数据恢复的可能性。同时,预防措施同样重要,以确保您的系统免受未来类似的攻击。

如何防御.faust勒索病毒?

为了防御.faust勒索病毒,可以采取以下措施:

- 定期备份数据:为了防止数据丢失,应定期备份所有重要数据。备份数据需要存储在安全的地方,最好是离线存储或云存储,以确保即使计算机受到攻击,数据也能得到恢复。

- 使用安全软件:安装可靠的防病毒软件,并定期更新病毒库和软件版本。防病毒软件能够及时检测并阻止勒索病毒的入侵,提供实时保护功能。

- 谨慎处理电子邮件和下载内容:不要打开来自未知来源或可疑的电子邮件,特别是包含附件的邮件。同时,避免从不可信的网站下载文件或软件,以减少病毒通过这些途径传播的风险。

- 更新操作系统和应用程序:及时更新操作系统和所有应用程序的安全补丁。这些更新通常包含对已知漏洞的修复,可以减少病毒利用这些漏洞进行攻击的机会。

- 提高网络安全意识:了解网络钓鱼和欺诈行为的常见手段,保持审慎的态度。避免通过未知的网站或链接下载软件或文件,定期对网络与系统设备进行检测分析。

- 使用安全工具加强保护:有些网络安全产品能够拦截和阻挡勒索病毒的攻击,可以在很大程度上提高系统的安全防范能力。例如,可以使用虚拟专用网络(VPN)来增强网络安全防护措施。

综上所述,通过定期备份数据、使用安全软件、谨慎处理电子邮件和下载内容、更新操作系统和应用程序、提高网络安全意识以及使用安全工具加强保护等措施,可以有效地防御.faust勒索病毒和其他类似的勒索软件攻击。

系统已经安装了防火墙,还需要做哪些防护措施来防御勒索病毒呢?

安装了防火墙之后,为了更全面地保护网络安全,还需要采取以下防护措施:

- 定期更新操作系统和软件:及时更新操作系统和各类应用程序可以修复已知的安全漏洞,减少被攻击的风险。更新后的系统通常具有更强的安全性能,能有效抵御新出现的病毒和攻击手段。

- 使用防病毒软件:安装可靠的防病毒软件,并实时更新病毒库,以便及时检测和清除病毒、木马等恶意程序。

- 强化密码策略:设置复杂且难以猜测的密码,并定期更换,以防止黑客通过暴力破解等方式获取密码。

- 备份重要数据:定期备份重要数据,以防数据丢失或被篡改。在遇到安全事件时,可以通过备份数据快速恢复系统。

- 谨慎处理电子邮件和下载内容:不要打开来自未知来源或可疑的电子邮件,特别是包含附件的邮件。避免从不可信的网站下载文件或软件,以减少恶意程序的传播风险。

- 配置安全的网络访问策略:限制不必要的网络访问,仅允许受信任的设备和用户访问网络资源。使用VPN等安全工具加强网络连接的安全性。

- 定期进行安全检查和评估:定期对系统进行安全检查,及时发现并修复潜在的安全隐患。评估现有安全策略的有效性,并根据需要进行调整和优化。

- 建立灾难恢复计划:制定灾难恢复计划以应对可能的安全事件,确保在发生问题时能够迅速恢复系统和数据。

综上所述,安装了防火墙之后,还需要采取多层次的安全防护措施来确保网络安全。这些措施包括但不限于更新操作系统和软件、使用防病毒软件、强化密码策略、备份重要数据、谨慎处理电子邮件和下载内容、配置安全的网络访问策略、定期进行安全检查和评估以及建立灾难恢复计划。通过这些综合措施,可以更有效地保护网络免受各种安全威胁的侵害。

以下是一些2024年多发的勒索病毒后缀:

.halo,.360,.faust,.2700, .eking,elbie, .wis,.mkp,.malox,.rmallox,.mallox,ma1x0,.live,.carver,.locked,_locked,.locked1,.svh , lockbit, .datah, .BEAST,.DevicData-P 等等,

以上列出的勒索病毒家族仅是其中的一部分,且随着网络安全环境的不断变化,新的勒索病毒家族和变种可能会不断出现。因此,保持防病毒软件的更新、定期备份数据以及提高网络安全意识是防范勒索病毒攻击的关键措施。

相关文章:

什么是.faust勒索病毒?应该如何防御?

faust勒索病毒详细介绍 faust勒索病毒是一种新型的勒索软件,最早出现在2018年。该病毒通过加密计算机系统中的文件并要求支付赎金来解锁文件,从而获取经济利益。与传统的勒索软件相比,faust勒索病毒采用了更加先进的加密算法和隐藏技术&#…...

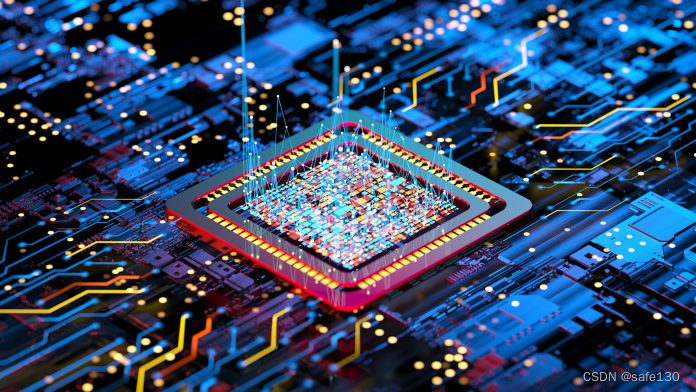

邓闲小——生存、生活、生命|真北写作

人生有三个层次∶生存、生活、生命。 生存就是做必须做的事。生存的模式是邓,是交易,是买卖。别人需要的东西,你生产出来,卖给他。哪怕这个东西没啥用,也可以卖,情绪也可以卖。你需要的东西,你花…...

品牌舆情都包含什么内容?建议收藏

一个品牌的声誉、形象、产品质量、服务质量等,无时无刻不在接受着大众的检验。互联网传播迅速,一个不好的舆论直接导致整个品牌的声誉受到严重影响。品牌舆情都包含什么内容?接下来伯乐网络传媒就来给大家讲一讲。 一、品牌舆情的基本构成 1…...

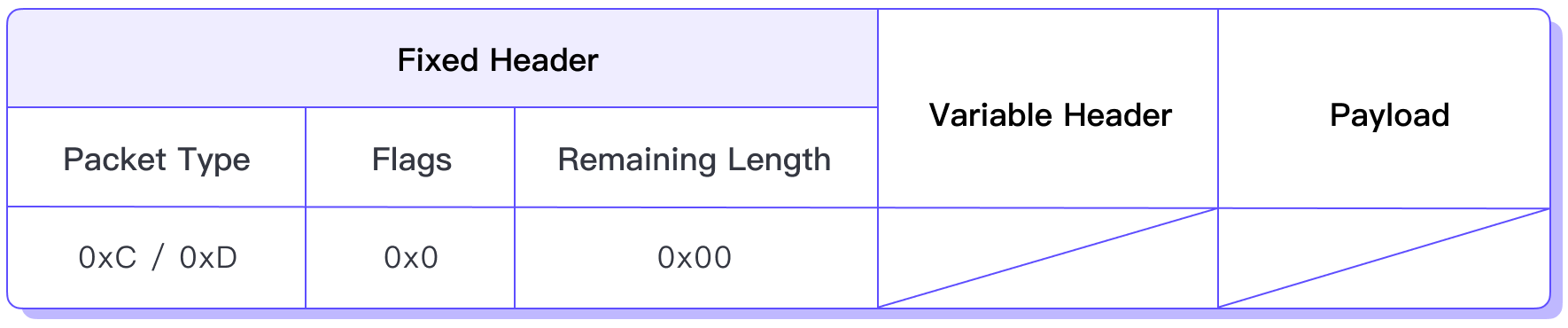

MQTT 5.0 报文解析 04:PINGREQ 与 PINGRESP

欢迎阅读 MQTT 5.0 报文系列 的第四篇文章。在上一篇中,我们已经介绍了 MQTT 5.0 中的 SUBSCRIBE 报文和 UNSUBSCRIBE 报文。现在,我们将介绍用于维持连接的控制报文:PINGREQ 和 PINGRESP。 除了用于连接、发布和订阅的控制报文,…...

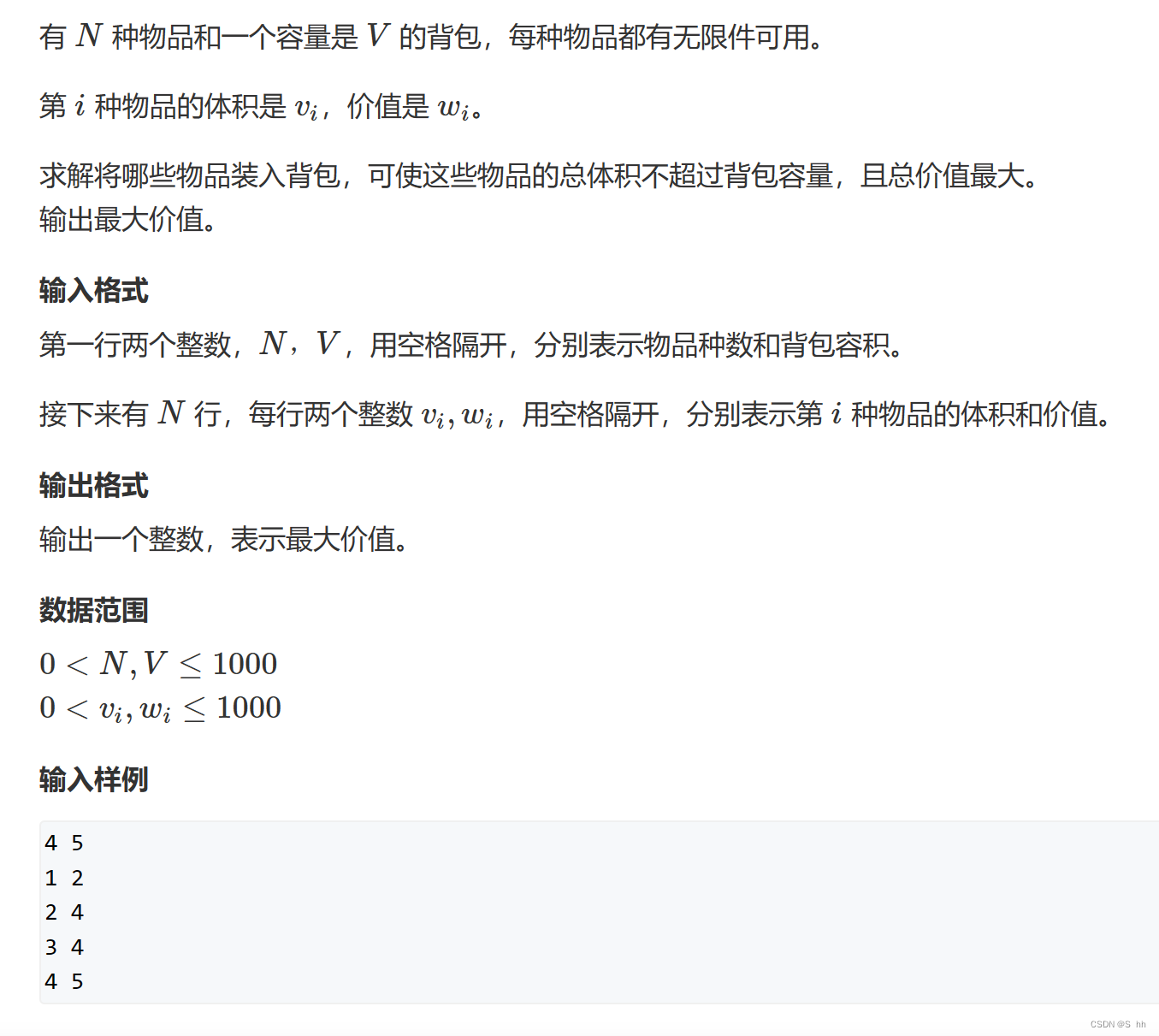

【算法刨析】完全背包

完全背包与01背包的区别 01背包对于一个物品只能选择一次,但是完全背包可以选择任意次; 思路 和01背包类似,01背包我们只需要判断选或不选,完全背包也是如此,不同的是,对于这个物品我们在判断选后在增加一…...

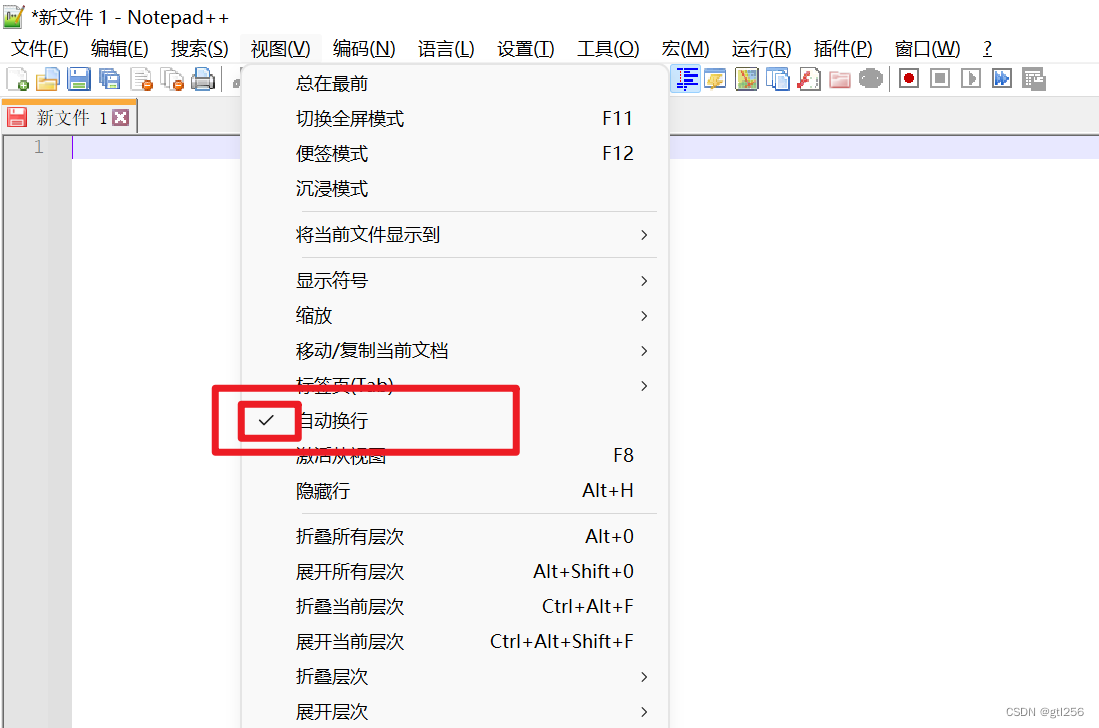

notepad++

文章目录 换行 换行 根据需要选择是否要自动换行或者一行展示。 点击视图 选中或者取消选中自动换行...

Python ValueError: bad transparency mask

修改前 修复后 运行正常 from PIL import Image# 读取图片 #报错信息解决ValueError: bad transparency mask--相关文档地址https://blog.csdn.net/kalath_aiur/article/details/103945309 #1. 检查 alpha 通道是否是一个有效的掩码。如果不是,则需要对 alpha 通道…...

Linux本地部署Nightingale夜莺监控并实现远程访问提高运维效率

💝💝💝欢迎来到我的博客,很高兴能够在这里和您见面!希望您在这里可以感受到一份轻松愉快的氛围,不仅可以获得有趣的内容和知识,也可以畅所欲言、分享您的想法和见解。 推荐:kwan 的首页,持续学…...

开关电源功率测试方法:输入、输出功率测试步骤

在现代电子设备中,开关电源扮演着至关重要的角色,其效率和稳定性直接影响到整个系统的性能。因此,对开关电源进行功率测试成为了电源管理的重要环节。本文将详细介绍如何使用DC-DC电源模块测试系统对开关电源的输入输出功率进行准确测量&…...

QT 文字转语言插件

1.在工程.pro文件中添加 QT texttospeech 2.在头文件中添加 #include <QTextToSpeech> 3.使用的方法 QString str"欢迎使用智慧教育学习平台";QTextToSpeech *Speechernew QTextToSpeech;const QVector<QVoice> voices Speecher->availableV…...

的认证(Authentication)策略解析)

Kubernetes(k8s)的认证(Authentication)策略解析

Kubernetes(k8s)的认证(Authentication)策略是确保只有经过验证的实体(用户、服务账户等)能够访问API服务器的基础安全措施。Kubernetes支持多种认证方法,以下是主要的认证策略: X50…...

Scikit-Learn决策树

Scikit-Learn决策树 1、决策树分类2、Scikit-Learn决策树分类2.1、Scikit-Learn决策树API2.2、Scikit-Learn决策树初体验2.3、Scikit-Learn决策树实践(葡萄酒分类) 1、决策树分类 2、Scikit-Learn决策树分类 2.1、Scikit-Learn决策树API 官方文档&#…...

Python面试题【python基础部分1-50】

Python面试题【python基础部分1-50】 Python面试题【python基础部分1-50】 Python面试题【python基础部分1-50】 问题:如何在Python中交换两个变量的值? 答案: a, b b, a问题:Python中的列表和元组有什么区别? 答案&…...

鸿蒙内核源码分析(Shell编辑篇) | 两个任务,三个阶段

系列篇从内核视角用一句话概括shell的底层实现为:两个任务,三个阶段。其本质是独立进程,因而划到进程管理模块。每次创建shell进程都会再创建两个任务。 客户端任务(ShellEntry): 负责接受来自终端(控制台)敲入的一个个字符&…...

第Ⅷ章-Ⅱ 组合式API使用

第Ⅷ章-Ⅱ 组合式API使用 provide与inject的使用vue 生命周期的用法编程式路由的使用vuex的使用获取DOM的使用setup语法糖setup语法糖的基本结构响应数据的使用其它语法的使用引入组件的使用 父组件传值的使用defineProps 父传子defineEmits 子传父 provide与inject的使用 pro…...

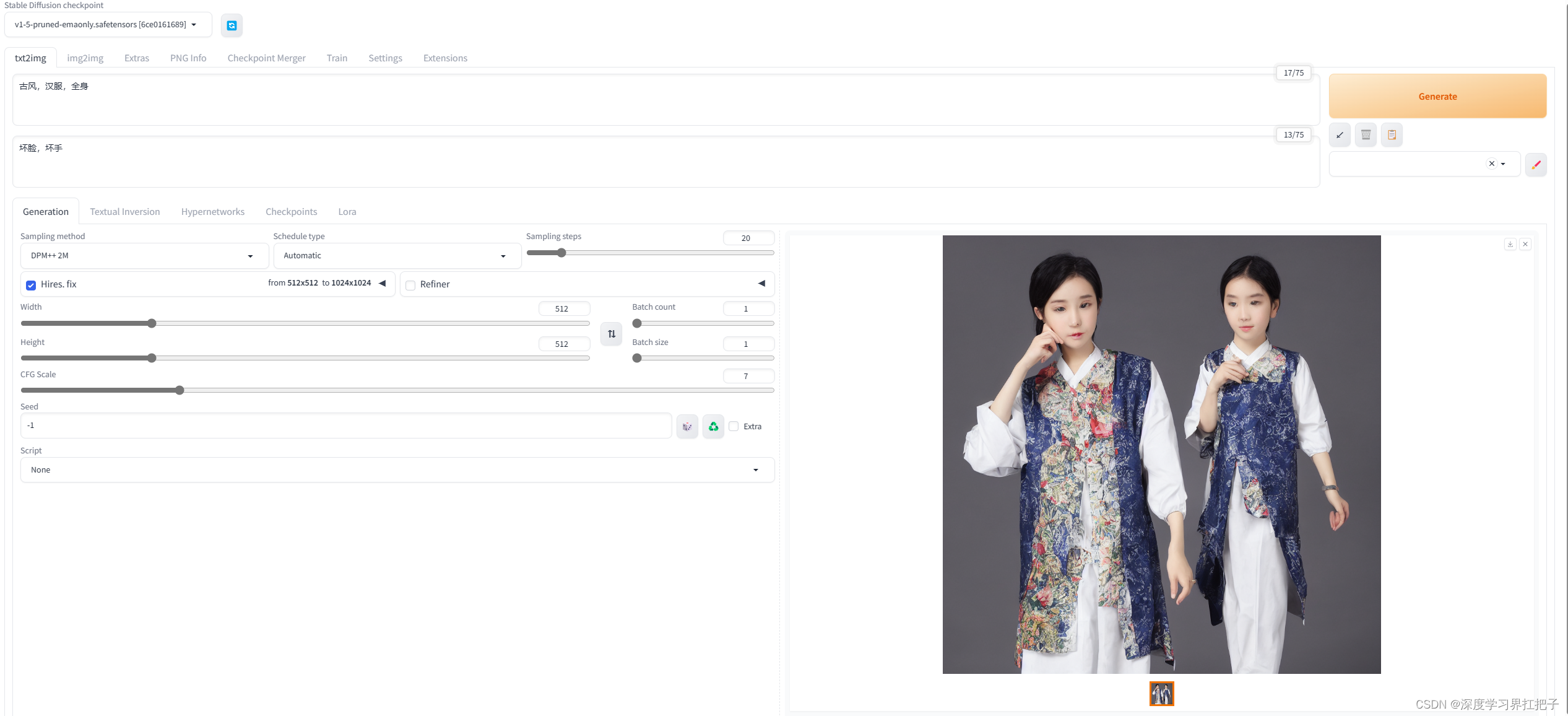

stable-diffusion-webui配置

源码地址 https://github.com/AUTOMATIC1111/stable-diffusion-webui.git报错Fresh install fail to load AttributeError: NoneType object has no attribute _id pydantic降级 pip uninstall pydantic pip install pydantic1.10.11记得要把clip-vit-large-patch14放在opena…...

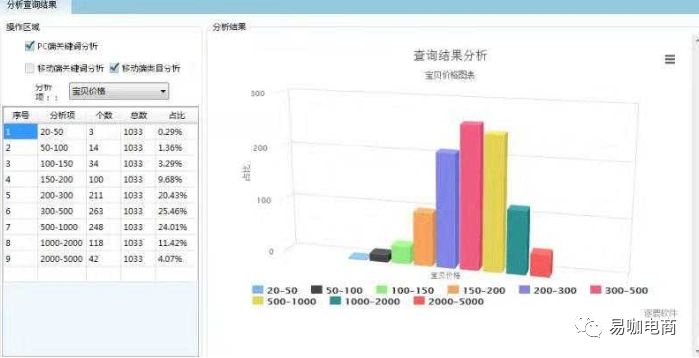

1+X电子商务数据采集渠道及工具选择(二)||电商数据采集API接口

电商数据采集API 接口 ◆适用范围 淘宝:可以采集到所属淘宝、天猫店铺的流量、销售、产品、运营相关数据;需要采集行业市场数据,则需要选择市场行情版。 京东:采集京东等其他平台店铺数据 jd.item_get 公共参数 名称类型必须描述keyString是调用key&…...

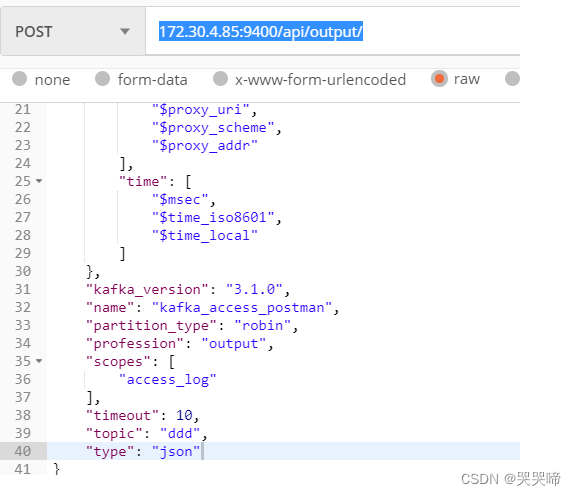

apinto OpenAPI

OpenApi 上游 查询列表 查询详情 新增 { "name": "jg_upstream", "driver": "http", "description": "通过postman添加上游", "scheme": "HTTPS", "retry":"1", "…...

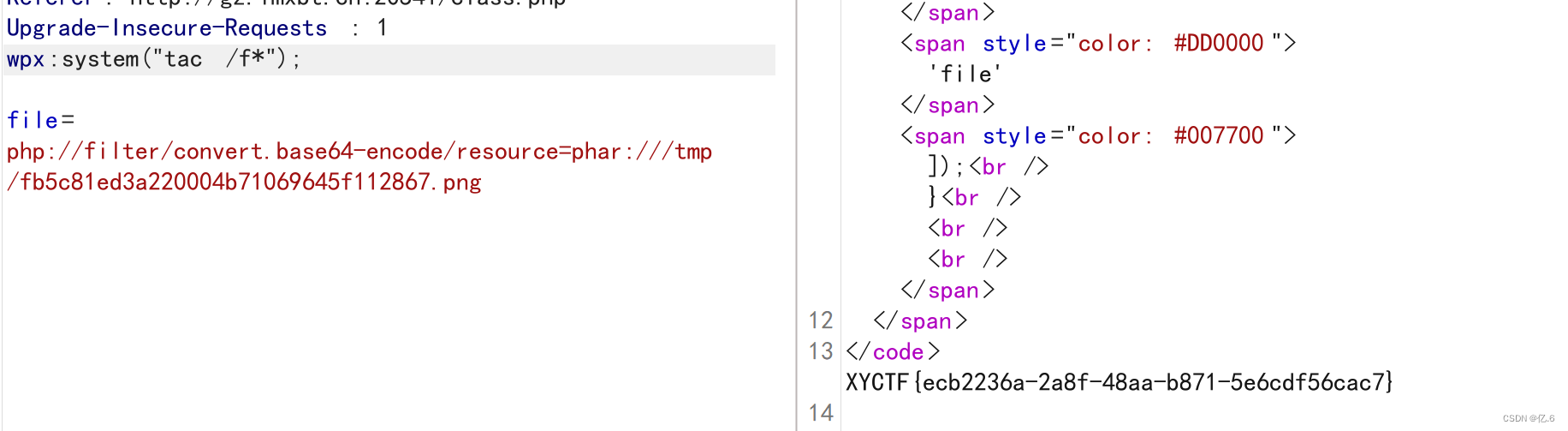

XYCTF - web

目录 warm up ezMake ezhttp ezmd5 牢牢记住,逝者为大 ezPOP 我是一个复读机 ezSerialize 第一关 第二关 第三关 第一种方法: 第二种方法: ez?Make 方法一:利用反弹shell 方法二:通过进制编码绕过 ε…...

学习方法的重要性

原贴:https://www.cnblogs.com/feily/p/13999204.html 原贴:https://36kr.com/p/1236733055209095 1、 “一万小时定律”的正确和误区 正确: 天才和大师的非凡,不是真的天资超人一等,而是付出了持续不断的努力&…...

英雄联盟回放播放器:ROFL-Player让历史比赛重现生机

英雄联盟回放播放器:ROFL-Player让历史比赛重现生机 【免费下载链接】ROFL-Player (No longer supported) One stop shop utility for viewing League of Legends replays! 项目地址: https://gitcode.com/gh_mirrors/ro/ROFL-Player 还在为英雄联盟客户端更…...

Nacos高可用集群部署实战:从架构设计到生产运维全解析

1. 项目概述:为什么Nacos集群部署是微服务架构的“定海神针”在微服务架构的实践中,服务注册与发现、配置管理是两大基石。Nacos作为Spring Cloud Alibaba生态的核心组件,集这两大功能于一身,其稳定性和可用性直接决定了整个微服务…...

B站视频下载终极指南:5步轻松掌握BilibiliDown完整教程

B站视频下载终极指南:5步轻松掌握BilibiliDown完整教程 【免费下载链接】BilibiliDown (GUI-多平台支持) B站 哔哩哔哩 视频下载器。支持稍后再看、收藏夹、UP主视频批量下载|Bilibili Video Downloader 😳 项目地址: https://gitcode.com/gh_mirrors/…...

从碎片到体系:如何用Obsidian Weread插件打造你的个人读书知识库

从碎片到体系:如何用Obsidian Weread插件打造你的个人读书知识库 【免费下载链接】obsidian-weread-plugin Obsidian Weread Plugin is a plugin to sync Weread(微信读书) hightlights and annotations into your Obsidian Vault. 项目地址: https://gitcode.com…...

ActionView开发者指南:基于Laravel+ReactJS的二次开发完整教程 [特殊字符]

ActionView开发者指南:基于LaravelReactJS的二次开发完整教程 🚀 【免费下载链接】actionview An issue tracking tool based on laravelreactjs for small and medium-sized enterprises, open-source and free, similar to Jira. 项目地址: https://…...

避坑指南:用TensorFlow 2.x和HuggingFace Transformers搞定中文NER,我踩过的这些坑你别再踩

中文NER实战避坑手册:TensorFlow 2.x与HuggingFace Transformers的进阶技巧 在自然语言处理领域,命名实体识别(NER)一直是核心任务之一。对于中文文本而言,由于语言特性的差异,开发者往往会遇到比英文NER更…...

AI-Git-Narrator:基于LLM的Git提交历史自动化分析与文档生成工具

1. 项目概述与核心价值最近在折腾一个挺有意思的开源项目,叫AI-Git-Narrator。简单来说,它就像一个能“看懂”你代码提交历史的AI解说员。每次你往Git仓库里推送代码,它都能自动分析你这次提交到底改了啥,然后用自然语言生成一段清…...

Windows 11系统优化终极指南:免费提升性能与隐私保护的完整方案

Windows 11系统优化终极指南:免费提升性能与隐私保护的完整方案 【免费下载链接】Win11Debloat A simple, lightweight PowerShell script that allows you to remove pre-installed apps, disable telemetry, as well as perform various other changes to declutt…...

为什么83%的用户误读NotebookLM引用溯源?一文讲透证据链完整性校验四步法

更多请点击: https://intelliparadigm.com 第一章:为什么83%的用户误读NotebookLM引用溯源?一文讲透证据链完整性校验四步法 NotebookLM 的“引用溯源”功能并非传统意义上的文献标注,而是一套基于语义锚点与片段置信度的轻量级证…...

深度解析:B站视频解析API的高效实现方案

深度解析:B站视频解析API的高效实现方案 【免费下载链接】bilibili-parse bilibili Video API 项目地址: https://gitcode.com/gh_mirrors/bi/bilibili-parse 在当今视频内容生态中,开发者经常面临一个技术难题:如何在自己的应用中无缝…...