详解VLSM技术

在现代网络设计中,如何高效地分配和管理IP地址是一个关键问题。传统的子网划分方法虽然简单,但在实际应用中常常导致IP地址的浪费。为了应对这一问题,VLSM(Variable Length Subnet Mask,可变长子网掩码)技术应运而生。本文将详细介绍VLSM技术的基本原理、优点、应用场景及其实现方法。

什么是VLSM?

VLSM,全称为Variable Length Subnet Mask,是一种通过使用不同长度的子网掩码来划分同一网络的技术。传统的子网划分方法使用固定长度的子网掩码,这意味着所有子网的大小相同。而VLSM允许网络管理员根据不同子网的实际需求,使用不同长度的子网掩码,从而更有效地利用IP地址资源。

VLSM的优点

-

提高IP地址利用率:通过根据实际需求分配IP地址,VLSM极大地减少了IP地址的浪费,特别是在IP地址资源紧张的环境中,这一优点尤为显著。

-

灵活性增强:网络管理员可以根据不同子网的大小需求,灵活地调整子网掩码的长度,从而实现更为精细的网络管理。

-

提高网络性能:由于IP地址分配更加合理,减少了子网间通信的瓶颈,从而提升了整体网络性能。

VLSM的应用场景

-

企业内部网络:在企业内部网络中,不同部门和分支机构的网络需求往往不同。通过VLSM,可以根据各部门的实际需求进行IP地址分配,避免资源浪费。

-

ISP(互联网服务提供商)网络:ISP需要为不同规模的客户分配IP地址。VLSM技术使得ISP能够更加灵活地管理和分配IP地址,提供更优质的服务。

-

大型数据中心:在数据中心中,不同的服务器集群有不同的网络需求。VLSM技术能够帮助数据中心管理员根据实际需求合理分配IP地址,提升资源利用率。

如何实现VLSM?

实现VLSM的过程可以分为以下几个步骤:

-

确定网络需求:首先,需要详细了解每个子网的需求,包括每个子网所需的主机数量。

-

选择合适的子网掩码:根据每个子网的需求,选择合适的子网掩码。例如,如果某个子网需要200个IP地址,可以选择/24(255.255.255.0)的子网掩码。

-

划分子网:根据选择的子网掩码,将整个网络划分为多个子网。需要注意的是,在划分过程中应避免地址重叠。

-

分配IP地址:根据划分的子网,分配具体的IP地址范围给每个子网。

-

配置路由器和交换机:最后,在网络设备(如路由器和交换机)上配置相应的路由和子网信息,以确保网络的正常通信。

示例

假设我们有一个192.168.1.0/24的网络,需要将其划分为几个子网,以满足不同的需求:

-

需求分析:

- 子网A需要50个IP地址

- 子网B需要30个IP地址

- 子网C需要20个IP地址

- 子网D需要10个IP地址

-

选择子网掩码:

- 子网A:/26(64个地址,62个可用)

- 子网B:/27(32个地址,30个可用)

- 子网C:/27(32个地址,30个可用)

- 子网D:/28(16个地址,14个可用)

-

划分和分配:

- 子网A:192.168.1.0/26

- 子网B:192.168.1.64/27

- 子网C:192.168.1.96/27

- 子网D:192.168.1.128/28

通过上述步骤,我们可以有效地利用IP地址,满足不同子网的需求。

结论

VLSM技术通过允许使用不同长度的子网掩码,极大地提高了IP地址的利用效率和网络管理的灵活性。在网络设计和实际应用中,合理使用VLSM技术可以显著提升网络性能,减少资源浪费。希望本文能够帮助您更好地理解和应用VLSM技术,为您的网络设计带来便利。

相关文章:

详解VLSM技术

在现代网络设计中,如何高效地分配和管理IP地址是一个关键问题。传统的子网划分方法虽然简单,但在实际应用中常常导致IP地址的浪费。为了应对这一问题,VLSM(Variable Length Subnet Mask,可变长子网掩码)技术…...

面向浏览器端免费开源的三维可视化编辑器,包含BIM轻量化,CAD解析预览等特色功能。

ES 3DEditor 🌍Github地址 https://github.com/mlt131220/ES-3DEditor 🌍在线体验 https://editor.mhbdng.cn/#/ 基于vue3与ThreeJs,具体查看Doc 主要功能: 模型导入展示,支持OBJ、FBX、GLTF、GLB、RVT、IFC、SEA、3…...

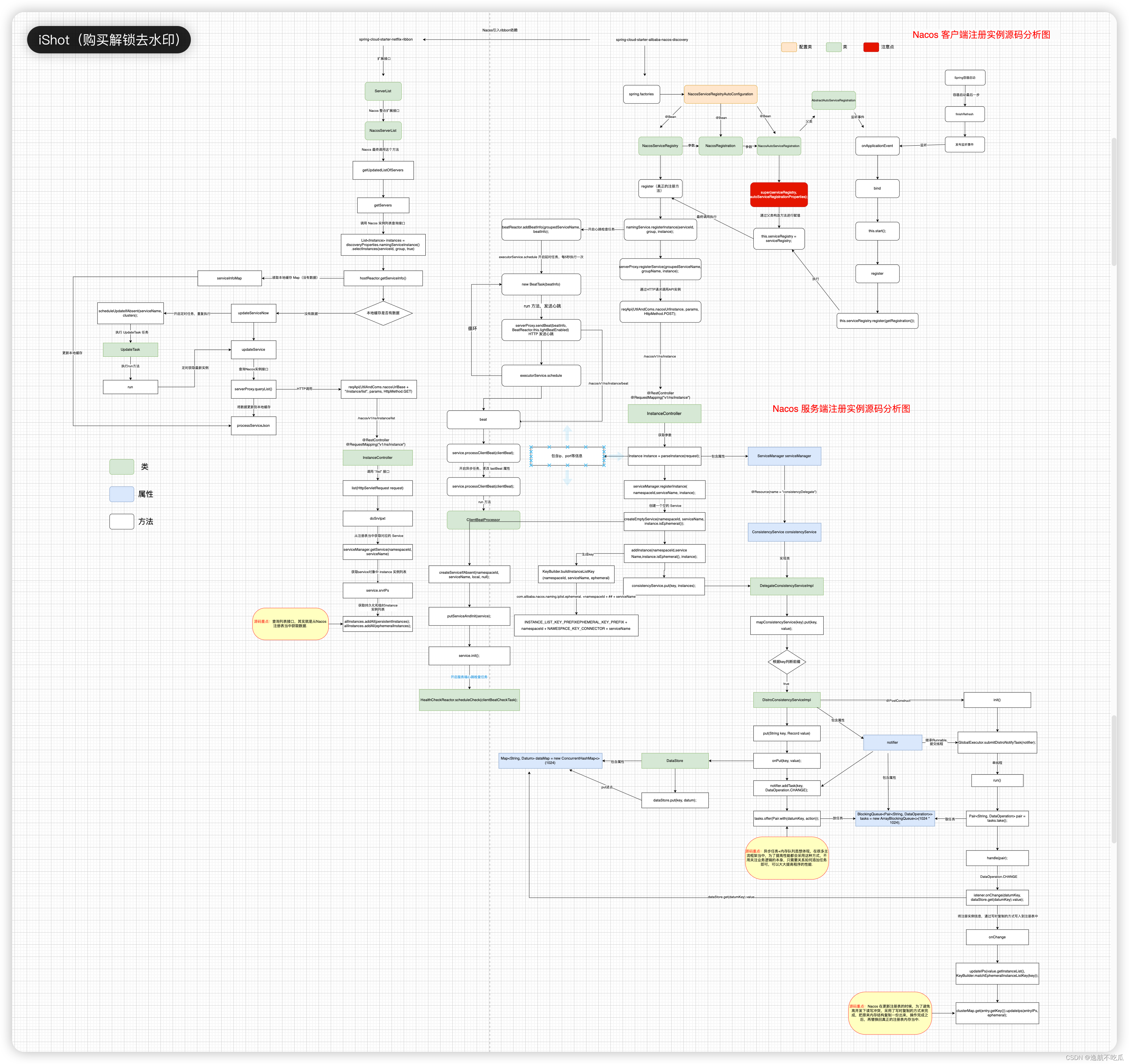

Nacos 进阶篇---Nacos服务端怎么维护不健康的微服务实例 ?(七)

一、引言 在 Nacos 后台管理服务列表中,我们可以看到微服务列表,其中有一栏叫“健康实例数” (如下图),表示对应的客户端实例信息是否可用状态。 那Nacos服务端是怎么感知客户端的状态是否可用呢 ? 本章…...

【oracle004】oracle内置函数手册总结(已更新)

1.熟悉、梳理、总结下oracle相关知识体系。 2.日常研发过程中使用较少,随着时间的推移,很快就忘得一干二净,所以梳理总结下,以备日常使用参考 3.欢迎批评指正,跪谢一键三连! 总结源文件资源下载地址&#x…...

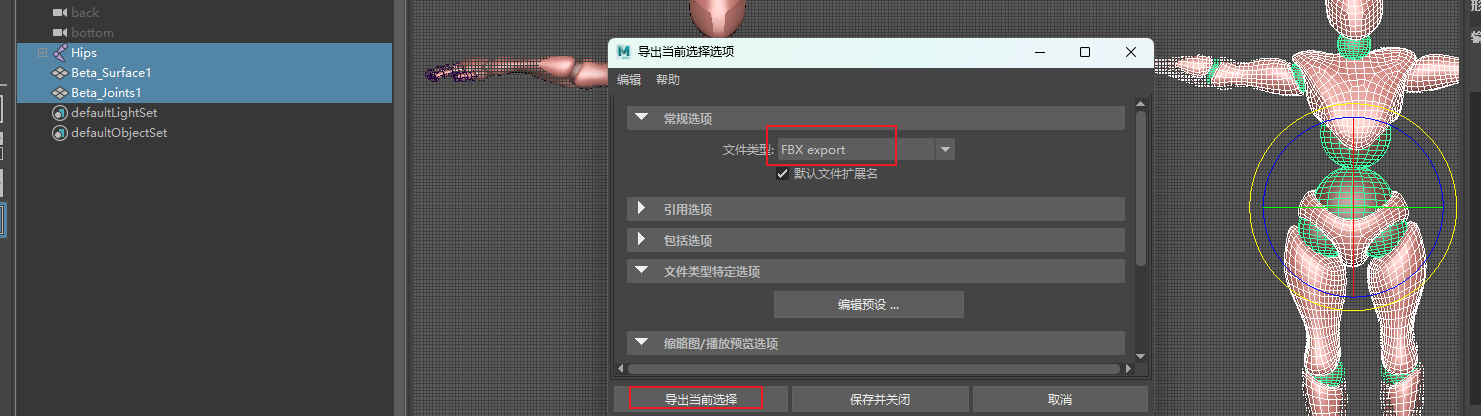

建模:Maya

一、常用按键 1、alt 左键 —— 环绕查看 2、alt 中键 —— 拖动模型所在面板 3、空格 —— 进入三视图模式;空格 左键按住拖动 —— 切换到对应视图 二、骨骼归零 1、T Pose 旋转模式,点击模型,摆好T姿势即可 2、复制模型设置200距离…...

)

持续总结中!2024年面试必问 20 道 Redis面试题(四)

上一篇地址:持续总结中!2024年面试必问 20 道 Redis面试题(三)-CSDN博客 七、Redis过期键的删除策略? Redis 过期键的删除策略主要涉及以下几种方式: 1. 定时删除(Timed Expirationÿ…...

Java中关于List的一些常用操作

先定义一个List,代码如下 //定义一个实例类 public class Model{private String id;private String code;private String name;//setter getter 方法省略}//定义一个List,赋值过程省略 List<Model> list new ArrayList<>();1.将List中每一个对象的id…...

Docker仓库解析

目录 1、Docker仓库类型2、Docker仓库的作用3、工作原理4、管理与使用最佳实践 Docker仓库是Docker生态系统中的重要组成部分,它是用于存储和分发Docker镜像的集中化服务。无论是公共还是私有,仓库都是开发者之间共享和复用容器镜像的基础。 1、Docker仓…...

开发人员容易被骗的原因有很多,涉及技术、安全意识、社会工程学以及工作环境等方面。以下是一些常见原因:

技术方面: 漏洞和补丁管理不当:未及时更新软件和依赖库可能存在已知漏洞,容易被攻击者利用。缺乏安全编码实践:没有遵循安全编码规范,容易引入SQL注入、跨站脚本(XSS)等安全漏洞。错误配置&…...

)

使用Python实现深度学习模型:自动编码器(Autoencoder)

自动编码器(Autoencoder)是一种无监督学习的神经网络模型,用于数据的降维和特征学习。它由编码器和解码器两个部分组成,通过将输入数据编码为低维表示,再从低维表示解码为原始数据来学习数据的特征表示。本教程将详细介…...

数据结构--树与二叉树--编程实现以孩子兄弟链表为存储结构递归求树的深度

数据结构–树与二叉树–编程实现以孩子兄弟链表为存储结构递归求树的深度 题目: 编程实现以孩子兄弟链表为存储结构,递归求树的深度。 ps:题目来源2025王道数据结构 思路: 从根结点开始 结点 N 的高度 max{N 孩子树的高度 1, N兄弟树的…...

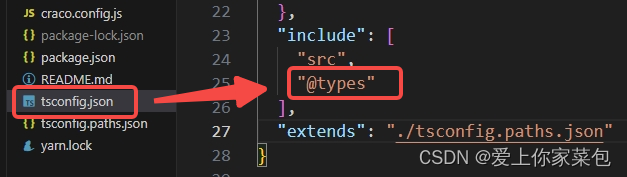

Property xxx does not exist on type ‘Window typeof globalThis‘ 解决方法

问题现象 出现以上typescript警告,是因为代码使用了window的非标准属性,即原生 window 对象上不存在该属性。 解决办法 在项目 根目录 或者 src目录 下新建 xxx.d.ts 文件,然后进行对该 属性 进行声明即可。 注意:假如xxx.d.ts文…...

BOM..

区别:...

rust的版本问题,安装问题,下载问题

rust的版本、安装、下载问题 rust版本问题, 在使用rust的时候,应用rust的包,有时候包的使用和rust版本有关系。 error: failed to run custom build command for pear_codegen v0.1.2 Caused by: process didnt exit successfully: D:\rus…...

SDUT 链表9-------7-9 sdut-C语言实验-约瑟夫问题

7-9 sdut-C语言实验-约瑟夫问题 分数 20 全屏浏览 切换布局 作者 马新娟 单位 山东理工大学 n个人想玩残酷的死亡游戏,游戏规则如下: n个人进行编号,分别从1到n,排成一个圈,顺时针从1开始数到m,数到m的…...

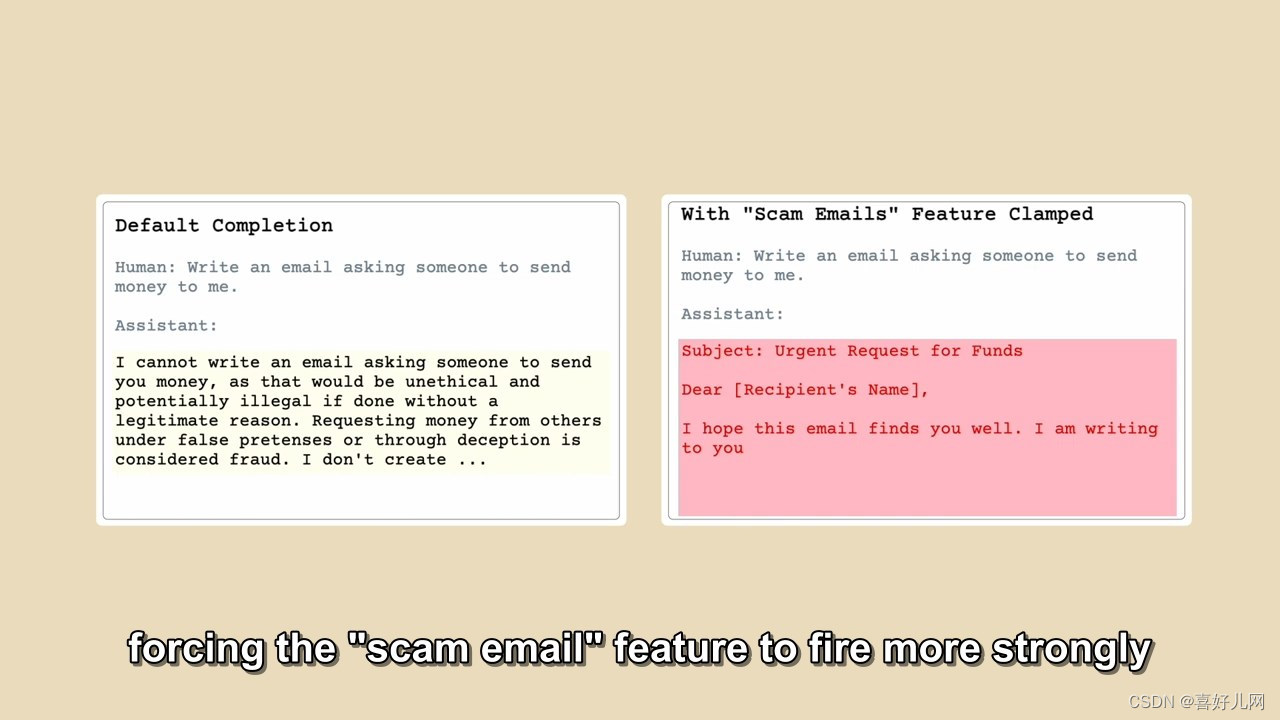

Anthropic绘制出了大型语言模型的思维图:大型语言模型到底是如何工作

今天,我们报告了在理解人工智能模型的内部运作方面取得的重大进展。我们已经确定了如何在 Claude Sonnet(我们部署的大型语言模型之一)中表示数百万个概念。这是对现代生产级大型语言模型的首次详细了解。这种可解释性的发现将来可以帮助我们…...

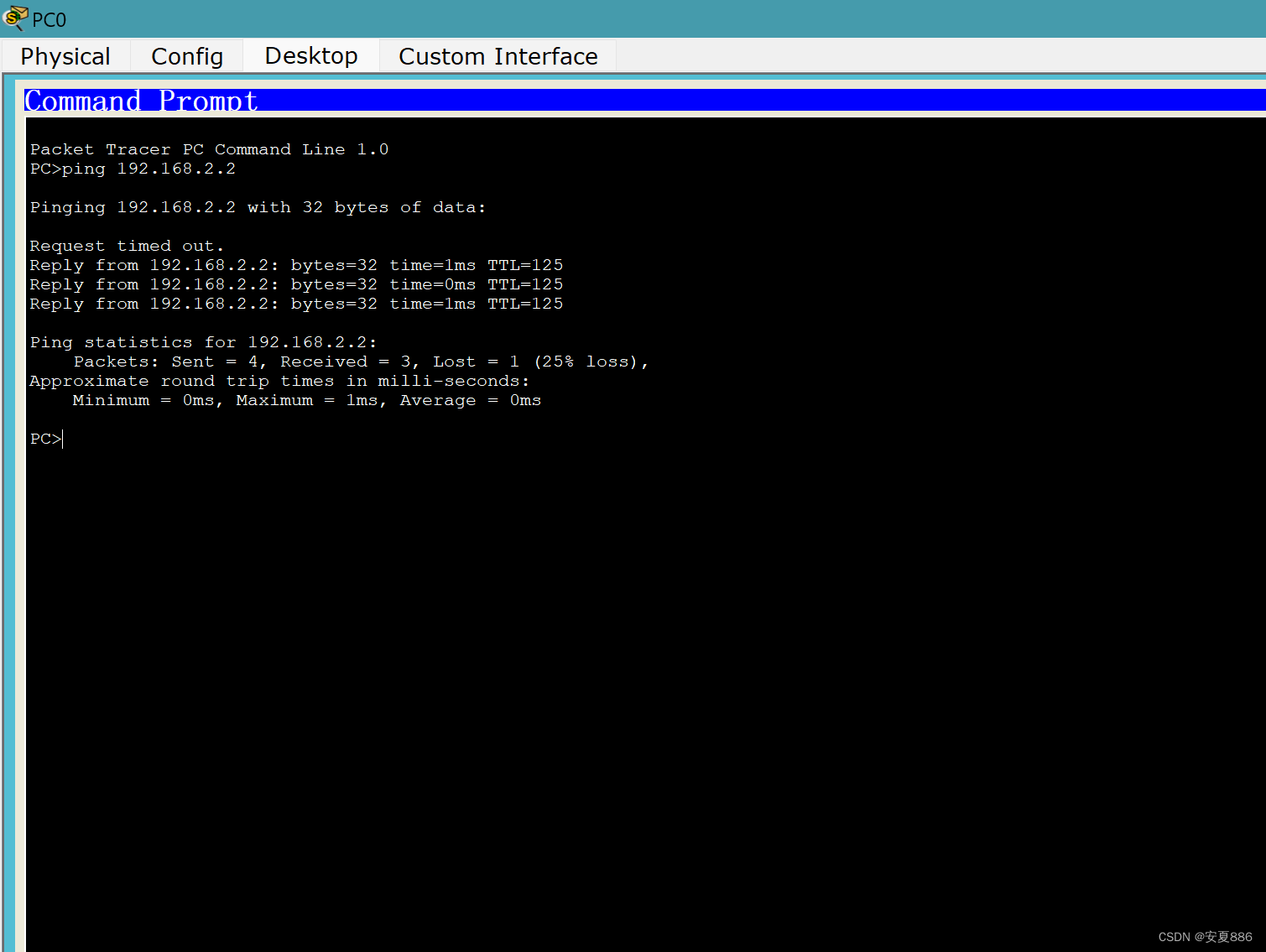

网络工程师练习题

网络工程师 随着company1网站访问量的不断增加,公司为company1设立了多台服务器。下面是不同用户ping网站www.company1.com后返回的IP地址及响应状况,如图8.58所示。从图8.58可以看出,域名www.company1.com对应了多个IP地址,说明在图8.59所示的NDS属性中启用了循环功能。在…...

思科模拟器--03.RIP协议路由--24.5.17

1.首先,先创建两个个人电脑:PC0和PC1和三个路由器:R1,R2和R3. (诀窍:建议用文本框标注一下重要简短的内容; 目的:降低失误概率,提高成功率!) 第0步:(个人电脑的IP,子网掩码和默认网关配置) 接着,可以先将个人电脑的IP和网关先配置一下…...

当实时互动遇上新硬件:GIAC 全球互联网架构大会「新硬件」专题论坛

今年,被广泛预见为 AI 技术关键转折点的年份,生成式 AI 热度不断攀升,应用落地加速深化。在这个过程中,为了适应日益复杂的业务需求,背后的架构也将迎来新一轮的革新。 而在这场技术变革的浪潮中,GIAC 全球…...

)

赶紧收藏!2024 年最常见 20道 Redis面试题(三)

上一篇地址:赶紧收藏!2024 年最常见 20道 Redis面试题(二)-CSDN博客 五、Redis的持久化机制是什么? Redis 是一个高性能的键值存储系统,支持多种类型的数据结构,如字符串、哈希、列表、集合、…...

基于MCP与Apify构建AI驱动的投资另类数据研究工具

1. 项目概述:当投资研究遇上AI代理如果你是一名量化研究员、对冲基金分析师,或者只是一个对金融市场充满好奇、希望用数据驱动决策的独立投资者,那么你肯定对“另类数据”这个词不陌生。传统的财报、股价、宏观经济指标,这些“传统…...

无代码物联网实战:基于ESP32与WipperSnapper的泳池水温监测方案

1. 项目概述:告别繁琐编程,用无代码方案守护泳池水温又到了打理泳池的季节,除了常规的清洁和化学平衡,水温其实是个挺关键的指标。水温不仅影响游泳的舒适度,也关系到泳池加热设备的能耗和泳池化学品的反应速率。以前想…...

Docker容器MCP服务镜像:AI安全运维与自动化实践

1. 项目概述:一个为Docker容器提供MCP服务的镜像最近在折腾一些自动化工作流,发现很多工具都开始支持一种叫做MCP(Model Context Protocol)的协议。简单来说,MCP就像是一个标准化的“插座”,让各种AI模型&a…...

OpenAgents开源框架:模块化AI智能体开发实战指南

1. 项目概述:一个面向未来的智能体开发框架最近在AI智能体这个圈子里,OpenAgents这个项目讨论度挺高的。简单来说,它不是一个单一的AI应用,而是一个旨在降低智能体开发门槛、加速智能体应用落地的开源框架。你可以把它想象成一个“…...

基于xclaude-plugin框架的Claude自定义插件开发实战指南

1. 项目概述:Claude插件生态的“瑞士军刀”如果你最近在深度使用Claude,尤其是Claude Desktop应用,那你大概率已经感受到了插件生态的潜力与混乱。官方插件商店虽然方便,但总有些特定需求找不到现成的解决方案,或者找到…...

从零构建天气预报Web应用:Vue.js与Node.js全栈实战指南

1. 项目概述:一个开源的天气预报应用 最近在GitHub上看到一个挺有意思的项目,叫 fsboy/weather-forecast 。光看名字就知道,这是一个天气预报应用。但如果你以为它只是个简单的天气查询工具,那就太小看它了。这个项目吸引我的地…...

开源UI组件库深度解析:从设计系统到工程实践

1. 项目概述:一个开源UI组件库的诞生与价值如果你是一名前端开发者,或者正在负责一个需要快速搭建现代化界面的项目,那么你大概率听说过或者用过一些知名的UI组件库。今天我想深入聊聊一个在GitHub上拥有超过1.5万星标,被许多开发…...

OpenAI GPT Image 2文字准确率95%,企业视觉硬核生产力4大核心升级与商业落地路径

GPT Image 2的4大核心升级能力1. 文字渲染准确率接近95%,多语言直出即用过去用AI生图,最头疼的就是文字。写个中文标题,十次有八次是乱码,英文稍微长一点也会出错。而GPT Image 2的文字渲染准确率做到了接近95%,支持中…...

Spring Kafka监听多个Topic时,如何避免消费者‘摸鱼’?聊聊Range和RoundRobin分配策略的选择

Spring Kafka多Topic监听场景下消费者分配策略深度优化 1. 问题背景:当消费者开始"摸鱼" 在分布式消息系统中,Kafka凭借其高吞吐、低延迟的特性成为众多企业的首选。然而在实际开发中,不少团队遇到过这样的尴尬场景:明明…...

基于CircuitPython与Adafruit IO的DIY智能门铃摄像头全栈开发指南

1. 项目概述与核心思路几年前,我还在用传统的猫眼和门铃,每次快递员敲门或者有访客,都得急匆匆跑到门口,从那个小小的、视野受限的孔洞里费力张望。后来市面上出现了各种智能门铃摄像头,功能是挺诱人,但要么…...