什么是安全测试,如何进行安全测试?

什么是安全测试?

概述

安全测试是一种旨在识别系统、网络或应用程序中的安全漏洞的测试方法。其目标是确保系统能够抵御恶意攻击,保护数据的机密性、完整性和可用性。安全测试通常包括漏洞扫描、渗透测试、代码审计和安全评估等多个方面。

安全测试的重要性

- 保护数据:防止敏感数据泄露,保障用户隐私。

- 合规要求:满足法律法规和行业标准的安全要求。

- 减少风险:预防安全事件,减少因安全漏洞带来的风险。

- 提高信任度:增强用户对系统的信任,提高品牌形象。

如何进行安全测试

1. 准备阶段

1.1 定义测试范围

明确测试的目标系统和应用,包括具体的IP地址、URL、子域名和API接口。确定测试的深度和广度,确保测试范围涵盖所有关键组件和功能。

1.2 确认测试目标

与利益相关者沟通,明确安全测试的具体目标,如检测哪些类型的漏洞(SQL注入、XSS、CSRF等),是否需要进行社会工程学测试,测试的合规要求等。

1.3 获取授权

在开始测试之前,必须获取对目标系统进行安全测试的授权,确保测试在法律和道德范围内进行。编写并签署测试协议,明确测试双方的责任和义务。

2. 信息收集

2.1 主动信息收集

- 端口扫描:使用工具(如Nmap)扫描目标系统的开放端口,识别运行的服务和版本信息。

- 服务扫描:识别开放端口上运行的服务和版本,确定潜在的漏洞。

2.2 被动信息收集

- 公共信息:通过搜索引擎、社交媒体、域名信息查询等手段收集目标系统的公开信息。

- 网络流量分析:通过网络流量捕获工具(如Wireshark)分析目标系统的网络流量,发现敏感信息。

3. 漏洞扫描

3.1 自动化扫描

- 使用自动化扫描工具(如Nessus、OpenVAS)对目标系统进行全面的漏洞扫描,识别已知漏洞。

- 配置扫描策略和选项,确保扫描覆盖所有关键组件和功能。

3.2 手动验证

- 对自动化扫描发现的漏洞进行手动验证,确认漏洞的真实存在性和严重性。

- 分析漏洞的根本原因,确定修复措施。

4. 渗透测试

4.1 黑盒测试

- 不提前了解系统内部结构和实现,模拟外部攻击者的视角进行测试。

- 通过漏洞利用工具(如Metasploit)尝试利用发现的漏洞,验证其可利用性。

4.2 白盒测试

- 了解系统的内部结构和实现,模拟内部攻击者或恶意用户的视角进行测试。

- 对代码进行安全审计,识别潜在的安全漏洞。

4.3 灰盒测试

- 结合黑盒测试和白盒测试的方法,利用部分已知的系统信息进行测试。

- 通过授权访问和已知信息,提高测试的深度和覆盖面。

5. 社会工程学测试

5.1 钓鱼攻击

- 通过发送伪造的电子邮件或消息,诱导目标用户点击恶意链接或提供敏感信息。

- 分析用户的安全意识和应对措施。

5.2 骗取信息

- 通过电话、面对面交流等手段,骗取目标用户的敏感信息。

- 评估用户的安全意识和防范能力。

6. 应急响应和修复建议

6.1 报告编写

- 编写详细的安全测试报告,记录发现的漏洞、漏洞的严重性、验证过程和修复建议。

- 报告应包括漏洞描述、影响范围、漏洞利用的具体步骤和修复措施。

6.2 漏洞修复

- 根据报告中的修复建议,修复发现的安全漏洞。

- 确保修复措施有效,重新测试确认漏洞已被修复。

6.3 安全加固

- 对系统进行安全加固,增强系统的防御能力。

- 采用安全开发生命周期(SDL)和最佳实践,预防新的安全漏洞。

7. 安全测试工具和技术

7.1 漏洞扫描工具

- Nessus:全面的漏洞扫描和评估工具,支持多种操作系统和应用。

- OpenVAS:开源漏洞扫描工具,提供丰富的插件和扩展支持。

7.2 渗透测试工具

- Metasploit:强大的漏洞利用和渗透测试框架,支持自动化攻击和漏洞验证。

- Burp Suite:综合性Web应用安全测试工具,提供代理、扫描、爬虫、入侵等功能。

7.3 网络流量分析工具

- Wireshark:开源网络协议分析工具,支持捕获和分析网络流量。

- tcpdump:命令行网络流量捕获工具,适用于Unix/Linux系统。

7.4 社会工程学测试工具

- Social-Engineer Toolkit(SET):专门用于社会工程学测试的工具,支持钓鱼攻击、恶意文件生成等功能。

8. 安全测试的最佳实践

8.1 定期测试

- 定期进行安全测试,及时发现和修复新的安全漏洞。

- 对系统进行版本升级和安全补丁管理,保持系统的安全性。

8.2 安全培训

- 对开发人员和用户进行安全培训,提高他们的安全意识和技能。

- 建立安全开发生命周期(SDL),将安全测试纳入开发过程。

8.3 多层防御

- 采用多层防御策略,增强系统的安全性。

- 使用防火墙、入侵检测和防御系统(IDS/IPS)、WAF等安全措施,提供多层次的保护。

9. 安全测试案例分析

9.1 案例一:Web应用安全测试

- 背景:某电商平台存在多个安全漏洞,导致用户数据泄露。

- 测试过程:

- 使用Burp Suite进行Web应用漏洞扫描,发现SQL注入和XSS漏洞。

- 进行手动渗透测试,验证漏洞的可利用性。

- 提供详细的漏洞报告和修复建议。

- 结果:漏洞被及时修复,用户数据得到保护,平台的安全性大幅提升。

9.2 案例二:网络安全测试

- 背景:某企业网络频繁遭受攻击,导致业务中断和数据丢失。

- 测试过程:

- 使用Nmap进行网络扫描,识别开放端口和服务。

- 通过Metasploit进行漏洞利用测试,发现多个未修复的高危漏洞。

- 提供详细的修复建议,并协助实施修复。

- 结果:网络安全性得到显著提高,攻击事件明显减少,业务恢复正常。

总结

安全测试是确保系统、网络和应用程序安全的重要手段。通过系统化的测试方法和工具,可以及时发现和修复安全漏洞,保护数据的机密性、完整性和可用性。在实际操作中,需要结合具体的业务需求和安全环境,灵活应用各种测试技术和工具,不断提高系统的安全性。定期进行安全测试、安全培训和多层防御是保障系统安全的关键措施。通过上述详细的步骤和实践案例,可以帮助企业和个人更好地理解和实施安全测试,提高整体的安全防护能力。

相关文章:

什么是安全测试,如何进行安全测试?

什么是安全测试? 概述 安全测试是一种旨在识别系统、网络或应用程序中的安全漏洞的测试方法。其目标是确保系统能够抵御恶意攻击,保护数据的机密性、完整性和可用性。安全测试通常包括漏洞扫描、渗透测试、代码审计和安全评估等多个方面。 安全测试的…...

ros的pcl库中对于自己定义的消息,调用pcl库时总是报错 c++

首先定义自己的消息类型 struct CustomPoint { // 定义点类型结构PCL_ADD_POINT4D; // 该点类型有4个元素float intensity 0.0;uint32_t zone;uint32_t ring;uint32_t sector;EIGEN_MAKE_ALIGNED_OPERATOR_NEW // 确保new操作符对齐操作 } EIGEN_ALIGN16; // 强制SSE对齐POIN…...

DataFrame—数据汇总6

文章最前: 我是Octopus,这个名字来源于我的中文名--章鱼;我热爱编程、热爱算法、热爱开源。所有源码在我的个人github ;这博客是记录我学习的点点滴滴,如果您对 Python、Java、AI、算法有兴趣,可以关注我的…...

Java入门基础学习笔记41——实体类

实体JavaBean/实体类: 就是一种特殊形式的类。 1)这个类中的成员变量都要私有,并且要对外提供相应的getXXX,setXXX的方法。 2)类中必须要有一个公共的无参的构造器。其他的构造器可写可不写。 右键菜单中࿰…...

【Linux】信号之信号的保存和处理详解

🤖个人主页:晚风相伴-CSDN博客 💖如果觉得内容对你有帮助的话,还请给博主一键三连(点赞💜、收藏🧡、关注💚)吧 🙏如果内容有误或者有写的不好的地方的话&…...

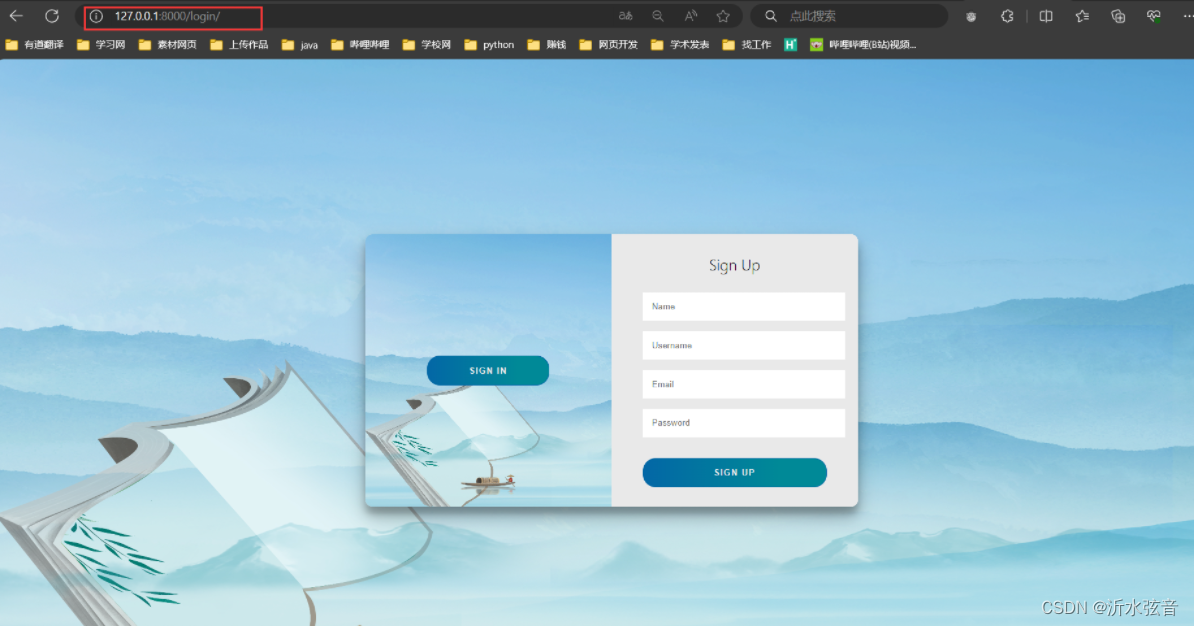

基于Django的图书管理系统

文章目录 前言一、页面展示1.登录2.前端页面3.后端页面 二、项目上传(1)导入数据库(2)导入项目(3)数据库密码修改(4)进入网站 总结 前言 本网站调用Django编写了图书管理网站&#…...

js实现元素根据鼠标滚轮滚动向左右上下滑动着从模糊到清楚显示出来

html代码 <div ref{test} id"animatedElement" className"not-animated"> <div style{{width:"100px",height:"50px",backgroundColor:"red"}}> </div> </div> JS代码 const te…...

yocto学习

bitbake命令单独编译u-boot: $ bitbake -c compile -f u-boot-imx $ bitbake -c deploy -f u-boot-imx //部署编译生成的u-boot镜像到deploy bitbake命令单独编译kernel: bitbake -c compile -f linux-imx //编译内核 bitbake -c deploy -f linux-imx /…...

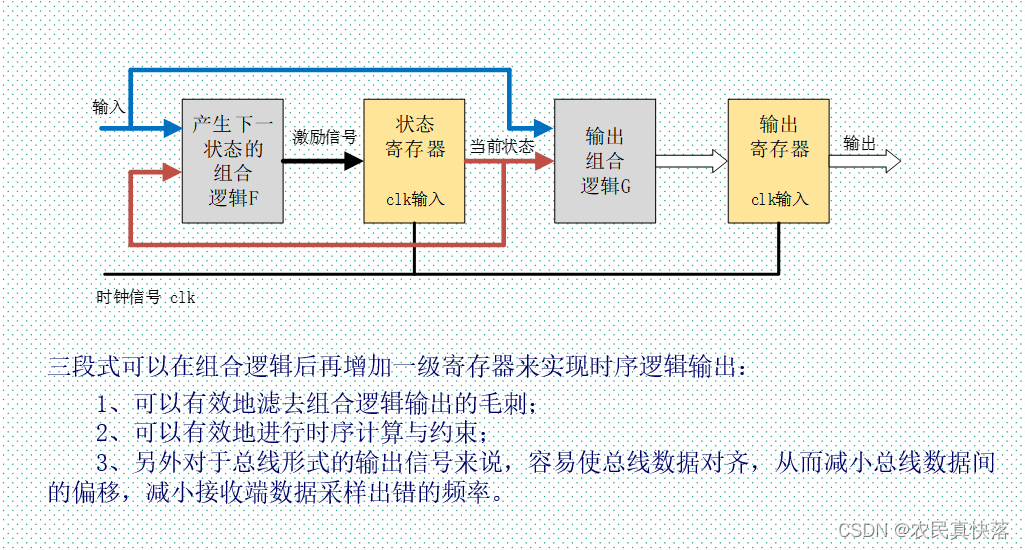

【IC设计】牛客网-序列检测习题总结

文章目录 状态机基础知识VL25 输入序列连续的序列检测VL26 含有无关项的序列检测VL27 不重叠序列检测VL28 输入序列不连续的序列检测参考资料 状态机基础知识 VL25 输入序列连续的序列检测 timescale 1ns/1ns module sequence_detect(input clk,input rst_n,input a,output re…...

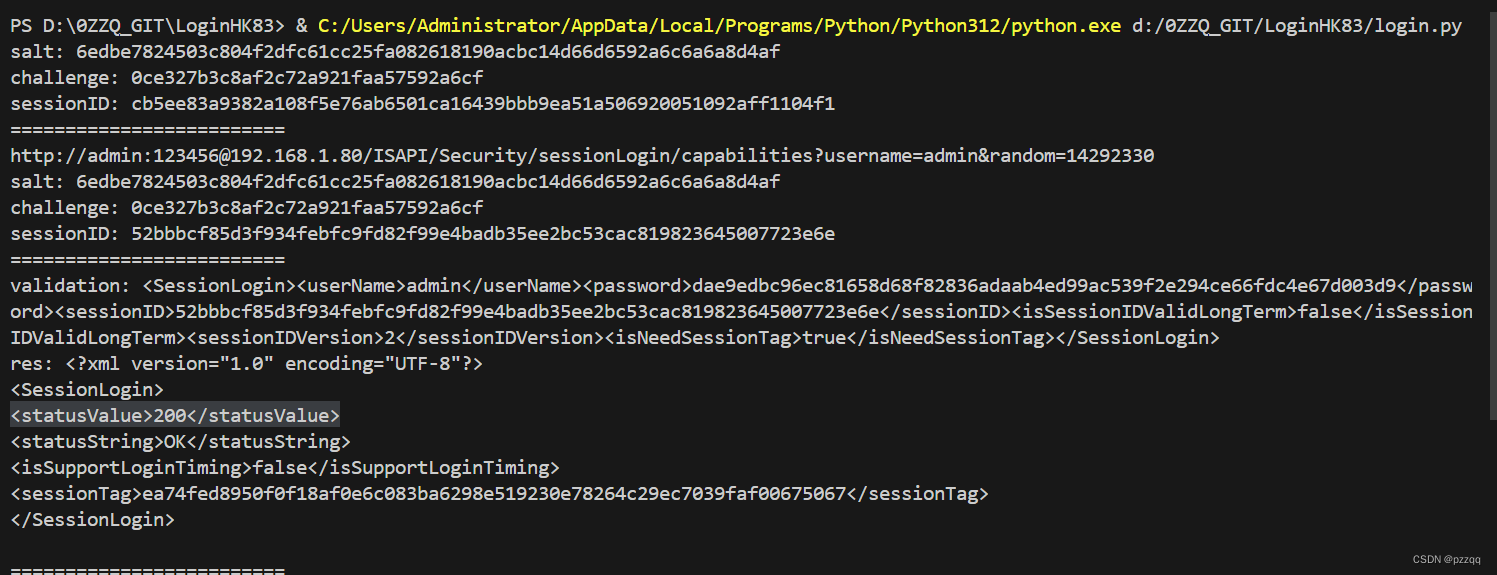

python爬虫登录到海康相机管理页面

简述 1.最近接到个任务是在管理页面更改相机的某个参数,下载官方的sdk貌似没有提供这个接口,所以只能自己写爬虫登录发请求了。 1.主要步骤 1.1 发送get请求获取到salt,sessionID,challenge等信息 http://admin:123456192.168.…...

9.Docker网络

文章目录 1、Docker网络简介2、常用基本命令3、网络模式对比举例3.1、bridge模式3.2、host模式3.3、none模式3.4、container模式3.5、自定义网络 1、Docker网络简介 作用: 容器间的互联和通信以及端口映射容器IP变动时候可以通过服务名直接进行网络通信而不受到影…...

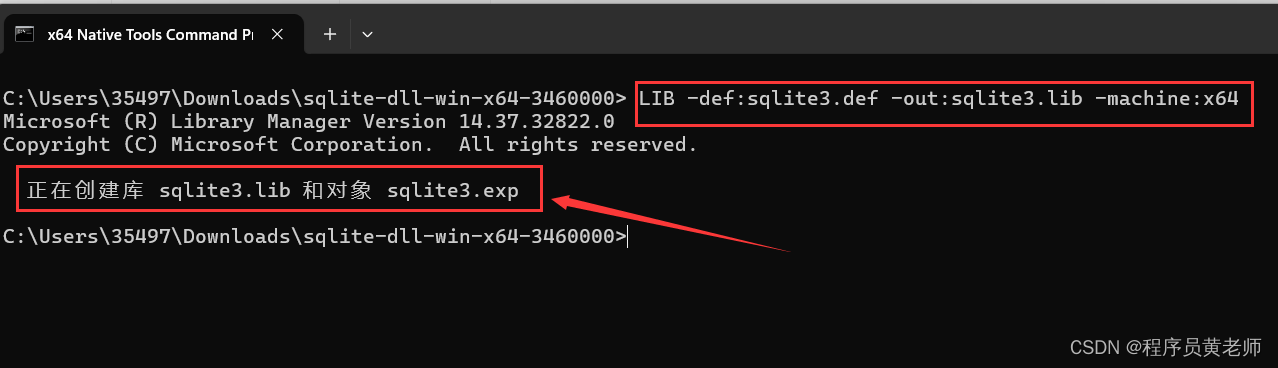

Windows VS2022 C语言使用 sqlite3.dll 访问 SQLite数据库

今天接到一个学生C语言访问SQLite数据库的的需求: 第一步,SQLite Download Page下载 sqlite3.dll 库 下载解压,发现只有两个文件: 于是使用x64 Native Tools Command Prompt 终端 生成 sqlite3.lib 和 sqlite3.exp文件 LIB -def:sqlite3.def -out:sqlite3.lib -machin…...

java库和包的概念

在Java中,"库"和"包"是两个不同的概念,但它们之间存在着密切的关联。 库(Library) 定义:库是一组已经编写好的代码和资源,用于解决特定的问题或提供特定的功能。它可以包含一个或多个…...

mysql内存结构

一:逻辑存储结构:表空间->段->区->页->行、 表空间:一个mysql实例对应多个表空间,用于存储记录,索引等数据。 段:分为数据段,索引段,回滚段。innoDB是索引组织表&…...

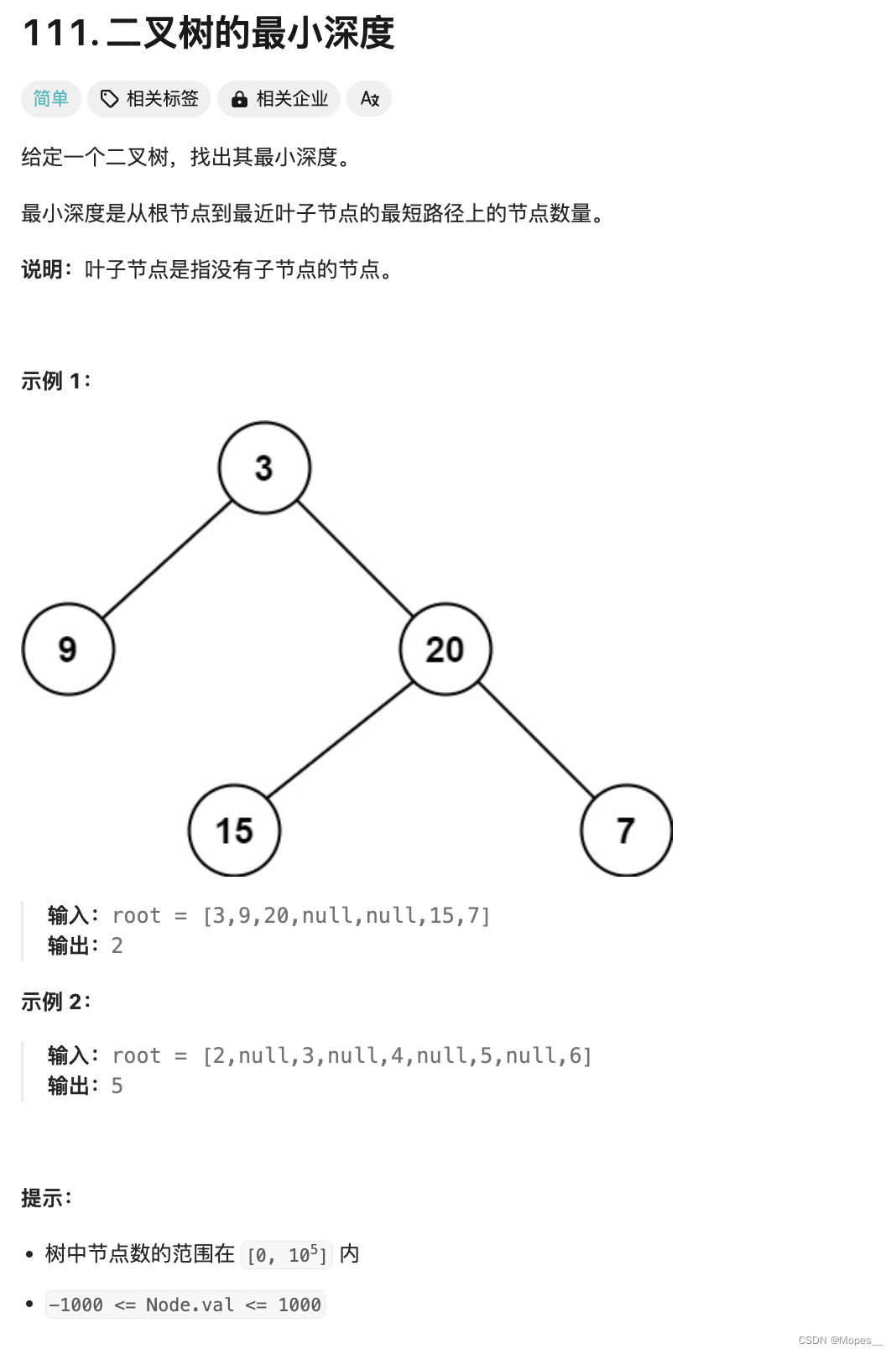

Python | Leetcode Python题解之第111题二叉树的最小深度

题目: 题解: class Solution:def minDepth(self, root: TreeNode) -> int:if not root:return 0que collections.deque([(root, 1)])while que:node, depth que.popleft()if not node.left and not node.right:return depthif node.left:que.appen…...

c++二进制输出

输入一个数,输出n个数,数可以是0或1;输入:4输出:0010;提示:本题要用到rand(),srand(time(0));代码如下:#include<bits/stdc.h> #include<windows.h> using namespace s…...

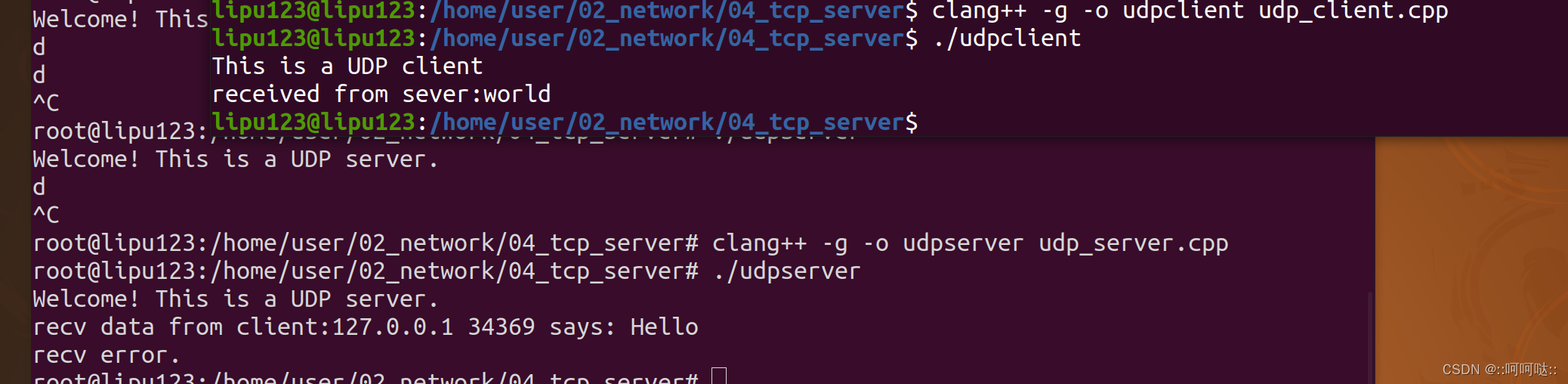

5. C++网络编程-UDP协议的实现

UDP是无连接的。 UDP Server网络编程基本步骤 创建socket,指定使用UDP协议将socket与地址和端口绑定使用recv/send接收/发送数据 由于UDP是无连接的,直接侦听就行使用close关闭连接 这个UDP接收数据的时候用的API是recvfrom,发送数据是sendto 客户端 …...

Altium Designer 中键拖动,滚轮缩放,并修改缩放速度

我的版本是AD19,其他版本应该都一样。 滚轮缩放 首先,要用滚轮缩放,先要调整一下AD 设置,打开Preferences,在Mouse Wheel Configuration 里,把Zoom Main Window 后面Ctrl 上的对勾取消掉,再把…...

python从入门到精通04

一、编写英文月份词典 month_num int(input("请输入您想要查询的月份:")) month_list [January,February,March,April,May,June,July,August,September,October,November,December] print("您查询的月份单词是:", month_list[mon…...

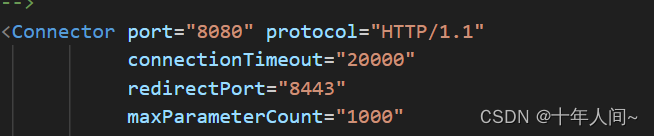

tomcat三级指导

版本 ./catalina.sh linux version.bat win 1.确认是否使用了tomcat管理后台 我们先找到配置文件:tomcat主目录下/conf/server.xml 可以查看到连接端口,默认为8080 然后查看manager-gui管理页面配置文件,是否设置了用户登录 配置文件…...

AI赋能5G核心网故障诊断:从PCAP解析到智能根因分析的工程实践

1. 项目概述:当AI遇见5G核心网故障诊断在5G核心网的运维与测试一线干了这么多年,最头疼的莫过于面对海量的PCAP抓包文件。一个复杂的信令流程下来,动辄几千甚至上万个数据包,工程师需要像侦探一样,逐帧审视协议交互&am…...

如何用SMUDebugTool彻底掌控你的AMD Ryzen处理器性能调优

如何用SMUDebugTool彻底掌控你的AMD Ryzen处理器性能调优 【免费下载链接】SMUDebugTool A dedicated tool to help write/read various parameters of Ryzen-based systems, such as manual overclock, SMU, PCI, CPUID, MSR and Power Table. 项目地址: https://gitcode.co…...

30岁裸辞后,我用两个月拿下AI应用认证,现在OFFER选择困难症犯了

30岁裸辞那天,我最怕的不是没收入,而是突然发现:过去积累的经验,正在被AI重新定价。以前会写方案、做表格、跟项目,算是职场硬通货;到了2026年,招聘JD里开始频繁出现AI工具应用、智能工作流、Pr…...

告别道路预测老套路:用ParkPredict+模型思路,解决停车场里的‘鬼探头’难题

破解泊车场景预测困局:ParkPredict模型的技术革新与实践停车场里的每一次转向、倒车和避让,都是对自动驾驶系统预测能力的极限挑战。与开放道路的规则明确不同,这里没有清晰的车道线指引,没有统一的行驶方向,只有随时可…...

重构)

嘈杂工业场景下的自适应VAD与双码本声纹识别鉴权系统:基于端侧轻量化神经网络与向量量化(VQ)重构

在大型化工车间、能源集控中心以及金融极密隔离库房中,离线声纹识别是物理访问控制和身份安全核验的重要生物特征屏障。然而,在环境本底噪声高达80dB以上的恶劣工业场景下,常规的语音活动检测(VAD)会频繁误触ÿ…...

光效崩坏?噪点泛滥?色温漂移?——Midjourney专业级光效渲染全流程校准协议,含ACEScg色彩空间适配模板

更多请点击: https://kaifayun.com 第一章:光效崩坏、噪点泛滥与色温漂移的系统性归因诊断 图像采集链路中出现的光效崩坏、噪点泛滥与色温漂移并非孤立现象,而是光学设计、传感器响应、ISP管线调度及环境耦合失配共同作用的结果。三者常呈现…...

)

毕业设计 yolov11骨折检测医疗辅助系统(源码+论文)

文章目录 0 前言1 项目运行效果2 课题背景2.1 研究背景2.2 国内外研究现状2.3 研究意义 3 设计框架(骨折检测系统设计框架说明)3.1. 系统架构图3.2. 技术选型3.2.1 核心组件3.2.2 辅助工具 3.3. 核心模块设计3.3.1 YOLO模型训练模块训练流程图关键伪代码…...

)

保姆级教程:Windows系统下Arcgis 10.2从下载、安装到汉化一次搞定(附常见License启动失败解决方案)

Windows系统下Arcgis 10.2完整安装与汉化实战指南第一次接触Arcgis的新手往往会被复杂的安装流程和神秘的License Manager搞得晕头转向。作为一款功能强大的地理信息系统软件,Arcgis在科研、城市规划、环境监测等领域有着广泛应用,但它的安装过程确实会让…...

为什么鸿蒙 App 最终都会走向状态驱动?

子玥酱 (掘金 / 知乎 / CSDN / 简书 同名) 大家好,我是 子玥酱,一名长期深耕在一线的前端程序媛 👩💻。曾就职于多家知名互联网大厂,目前在某国企负责前端软件研发相关工作,主要聚…...

Taotoken的稳定性与低延迟在实时对话应用中的实际体验

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Taotoken的稳定性与低延迟在实时对话应用中的实际体验 在开发需要快速响应的AI聊天应用时,后端API的稳定性和延迟表现是…...