HW面试应急响应之场景题

(1)dns 报警就一定是感染了吗?怎么处理?

不一定。

引起dns报警的情况有:恶意软件感染,域名劫持,DNS欺骗,DDoS攻击等。

处理方法:

1、分析报警,查看报警类型、源IP地址、目标域名等,分析确定是否存在异常或潜在威胁。

2、流量分析

3、查看日志

4、利用威胁情报平台查看相关的IP地址、域名或URL是否被标记为恶意或可疑的。5、响应和隔离

(2)公网 ip 未流量交互,内网报警是什么情况?怎么处理

情况:

1、内部恶意活动引起的,如未经授权的访问、数据泄露等。

2、内部网络被入侵

3、内部配置问题,如防火墙设置,IDS配置错误等。

处理:

1、分析报警:报警类型、源IP地址、目标IP地址等。

2、流量分析:查看内部网络中的通信活动,包括源和目标IP地址、协议和端口等,以确定是否存在异常或恶意活动。

3、日志分析:检查内部设备的日志

4、内部调查:确定是否是内部用户活动引起的

5、隔离和响应

(3) 一台主机在内网进行横向攻击,怎么处理

查看是否是误报,如果不是误报采取以下措施

1、隔离受感染的主机

2、收集证据:收集有关攻击的证据,包括日志、网络流量、被修改或受感染的文件等。

3、确定攻击的方式和方法,采取措施停止攻击行为。

4、清除恶意代码,更新和修补系统,密码和凭证重置,安全审查和加固。

(4) 遇到一个挖矿病毒,你会怎么处理?

**1、判断(第一步先判断)

**1.查看cpu占用率(判断CPU占用率高不高)

2.查看天眼的流量分析,是否去别的有危险的网站下载东西,然后在本地执行了挖矿的一些命令:

(结合天眼设备分析,看是否去可疑网站下载过东西或在本地执行挖矿命令)

3.是否有外连,向远程ip的请求:(是否有外连或者远程ip请求 netstart -ano 查看所有端口)

2、事件分析(第二步分析)

(1)登录网站服务器,查看进程是否有异常;(查看网站服务器是否有异常进程 系统命令tasklist)

(2)进行查看异常进程的服务项是什么.选择可疑服务项,然后停止服务,其启动类型会变为静止。(并查看它的服务项,尤其是可疑服务项(系统命令services.msc查看服务项))

(3)进行查看一下计划任务有没有可疑的(查看一下有没有可疑的计划任务)

3、临时解决方案(最后解决并处置)

(1)停止并禁用可疑服务项,有时候服务项的名称会变,但描述不会变,根据描述快速找到可疑服务项,删除服务项;(然后根据描述寻找可疑服务项,停用可疑服务项)

(2)根据实际存在木马的路径,进行删除木马(如果知道木马路径的话,直接删马)

(3)重启计算机;

(4)使用杀软全盘查杀

(5) 知道一个恶意攻击我们的域名,反查域名后得到一个 IP,但是 此 IP 没有和我们交互流量,请问原因是什么

1、转发或代理服务器:攻击者可能使用转发或代理服务器作为中间节点来隐藏其真实IP地址。这样,攻击流量会经过转发或代理服务器,而不是直接与我们的系统交互。

2、假冒IP地址:攻击者可能使用了虚假的IP地址进行攻击,以隐藏其真实身份和来源。

3、攻击者未成功进入系统:尽管发现了恶意攻击的域名和相关IP地址,但攻击者可能尚未成功进入系统或发起有效的攻击。

**(6)判断误报

**首先看ip是内网ip还是外网ip

1)如果是内网ip,并且有明显的恶意请求,比如ipconfig那么此内网服务器可能会失陷。还有可能就是内网的系统有一些业务逻辑问题,因为内网在部署的时候很少会考虑一些安全问题。比如说内网的业务逻辑携带了一些sql语句,这一类属于误报

2)如果是外网ip,根据请求报和响应包的内容进行对比判断。比如sql语句查询用户名密码,然后响应包返回了相应的内容,这一类是属于恶意攻击。

(7)文件上传数据包如何判断是不是攻击

1、查看响应体响应结果判断服务器是否接受了该上传请求,上传成功通常状态码为200,查看响应体中是否响应了上传路径,访问该上传路径查看文件是否被解析是否存在

2、通过查看日志判断文件是否落地

3、登陆受害者主机全局搜索上传文件

(8)流量层面分析Apache Log4j2 远程代码执行漏洞是否攻击成功?

1、dnslog类:查看是否存在源ip与dnslog的外联日志记录

2、命令执行攻击

2.1 有回显:响应体中存在命令执行结果

2.2无回显 :存在源ip与ldap服务ip的外联日志记录

(9)如何研判JBOSS 反序列化漏洞攻击成功?

1.在访问JBOSS漏洞页面/invoker/readonly后,返回值为500

2.请求体有collections.map.LazyMap、keyvalue.TiedMapEntry攻击链特征并且有明显的命令执行行为,比如whoami。

3.在返回500 堆栈报错页面内容中包含了系统返回内容 比如系统用户:root

(10)如何研判Fastjson反序列化漏洞攻击成功?

1.请求头:method: POST content_type: application/json

2、请求体:data:com.sun.rowset.JdbcRowSetlmpl,dataSourceName,@type

3.请求体: 包含攻击者C2服务器地址

4.状态码为:400 也可能是500

5.通过天眼分析平台进行回溯分析,在分析中心输入语法:(sip:(失陷服务器P)OR sip:(攻击者C2IP)AND(dip:(失陷服务器IP)OR dip:(攻击者C2lP)

(11)如何在流量层面分析struts2命令执行是否成功

1.查看请求头或请求体中是否含有OGNL表达式,Struts2 命令执行的原理是通过 Ognl表达式执行 java 代码

2.查看请求头或请求体中是否存在命令执行类代码

3.查看响应体是否返回上述命令执行的结果

(12)要判断Log4j漏洞攻击是否成功,可以采取以下措施

1、监视受感染应用程序的日志,查看是否有异常或错误信息,或者是否包含与攻击相关的信息。

2、监视网络流量,查看是否有大量的请求被发送到攻击者的服务器。

3、检查系统中的异常或警告信息,例如系统崩溃、不正常的CPU使用率或内存使用率等。

4、在受感染的系统中进行代码审查,查看是否有与攻击相关的代码或配置文件。

(13)负载均衡 XFF 头里有 IP0 IP1 IP2,请问哪个是真实 IP?

X-Forwarded-For头信息可以有多个,中间用逗号分隔,第一项为真实的客户端IP,剩下的就是曾经经过的代理或负载均衡的IP地址。

X-Forwarded-For: client1, proxy1, proxy2

因此为IP0

(14)溯源思路

首先通过系统日志、安全设备截获攻击包等从中分析出攻击者的ip和攻击方式,通过webshell或者木马去微步分析,或者去安恒威胁情报中心进行ip检测分析,是不是云服务器,基站等,如果是云服务器的话可以直接反渗透,看看开放端口,域名,whois等进行判断,获取姓名电话等丢社工库看看能不能找到更多信息然后收工

相关文章:

HW面试应急响应之场景题

(1)dns 报警就一定是感染了吗?怎么处理? 不一定。 引起dns报警的情况有:恶意软件感染,域名劫持,DNS欺骗,DDoS攻击等。 处理方法: 1、分析报警,查看报警类型、源IP地址、目标域名等…...

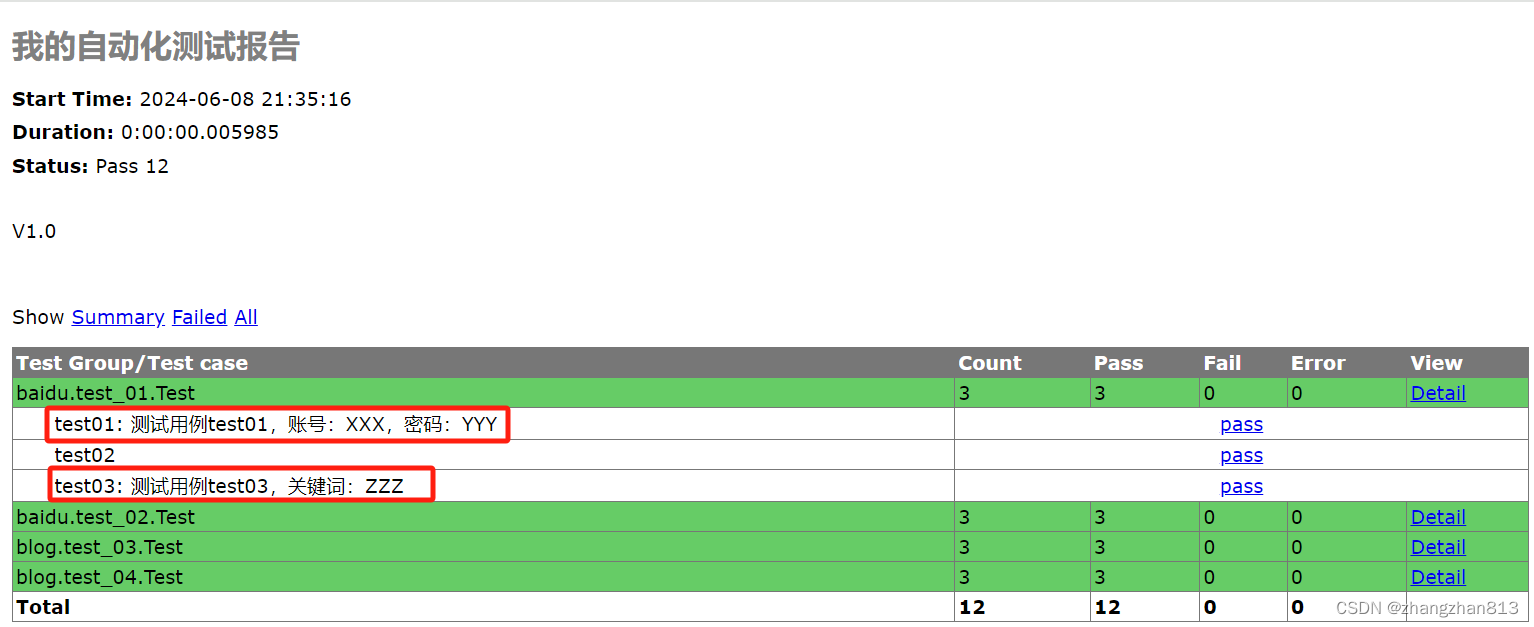

30-unittest生成测试报告(HTMLTestRunner插件)

批量执行完测试用例后,为了更好的展示测试报告,最好是生成HTML格式的。本文使用第三方HTMLTestRunner插件生成测试报告。 一、导入HTMLTestRunner模块 这个模块下载不能通过pip安装,只能下载后手动导入,下载地址是:ht…...

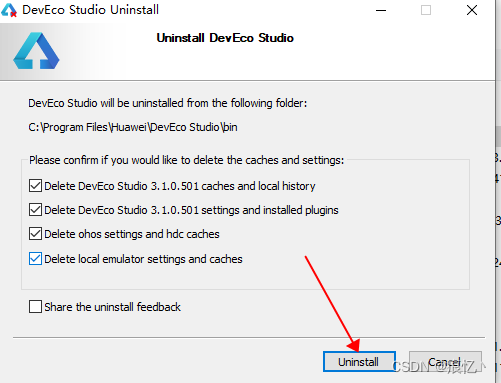

鸿蒙北向开发 IDE DevEco Studio 3.1 傻瓜式安装闭坑指南

首先下载 安装IDE 本体程序 DevEco Studio 下载链接 当前最新版本是3.1.1,下载windows版本的 下载下来后是一个压缩包, 解压解锁包后会出现一个exe安装程序 双击运行安装程序 一路 next ( 这里涉及安装文件目录,我因为C盘够大所以全部默认了,各位根据自己情况选择自己的文件…...

Oracle数据库面试题-9

81. 请解释Oracle数据库中的林业数据处理方法。 Oracle数据库中的林业数据处理 在Oracle数据库中处理林业数据涉及到存储、管理、分析和可视化与林业相关的数据。以下是林业数据处理的一些关键方面以及如何使用Oracle数据库进行示例性的SQL说明: 数据库设计&#…...

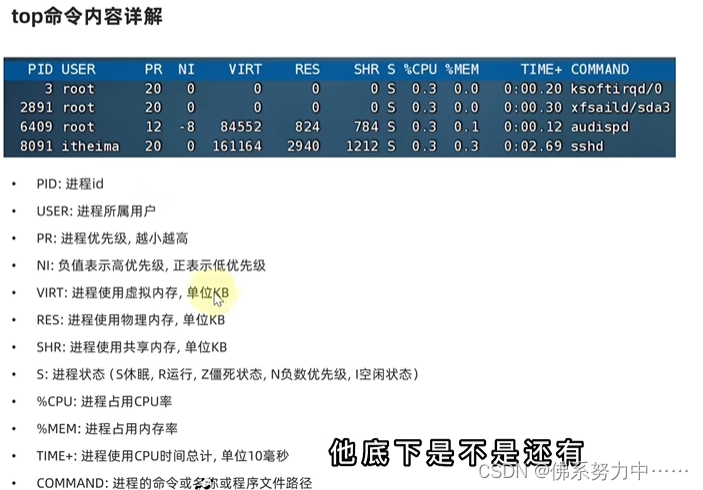

跟着小白学linux的基础命令

小白学习记录: 前情提要:Linux命令基础格式!查看 lsLinux 的7种文件类型及各颜色代表含义 进入指定目录 cd查看当前工作目录 pwd创建一个新的目录(文件夹) mkdir创建文件 touch查看文件内容 cat、more操作文件、文件夹- 复制 cp- 移动 mv- 删…...

2024-06-08 Unity 编辑器开发之编辑器拓展9 —— EditorUtility

文章目录 1 准备工作2 提示窗口2.1 双键窗口2.2 三键窗口2.3 进度条窗口 3 文件面板3.1 存储文件3.2 选择文件夹3.3 打开文件3.4 打开文件夹 4 其他内容4.1 压缩纹理4.2 查找对象依赖项 1 准备工作 创建脚本 “Lesson38Window.cs” 脚本,并将其放在 Editor 文件…...

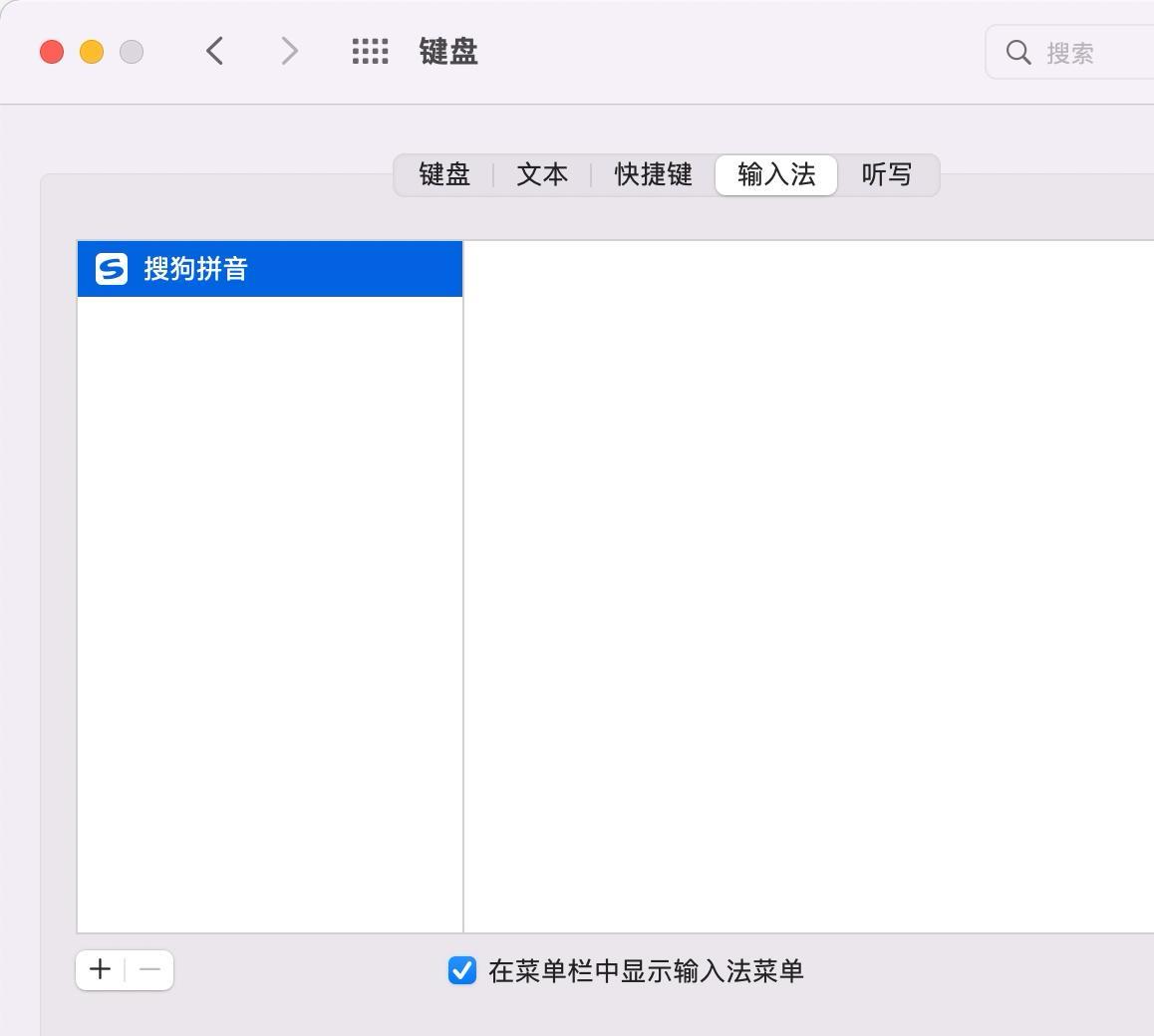

Mac下删除系统自带输入法ABC,正解!

一、背景说明 MacOS 在 14.2 以下的系统存在中文输入法 BUG,会造成系统卡顿,出现彩虹圆圈。如果为了解决这个问题,有两种方法: 升级到最新的 14.5 系统使用第三方输入法 在使用第三方输入法的时候,会发现系统自带的 …...

redis学习路线

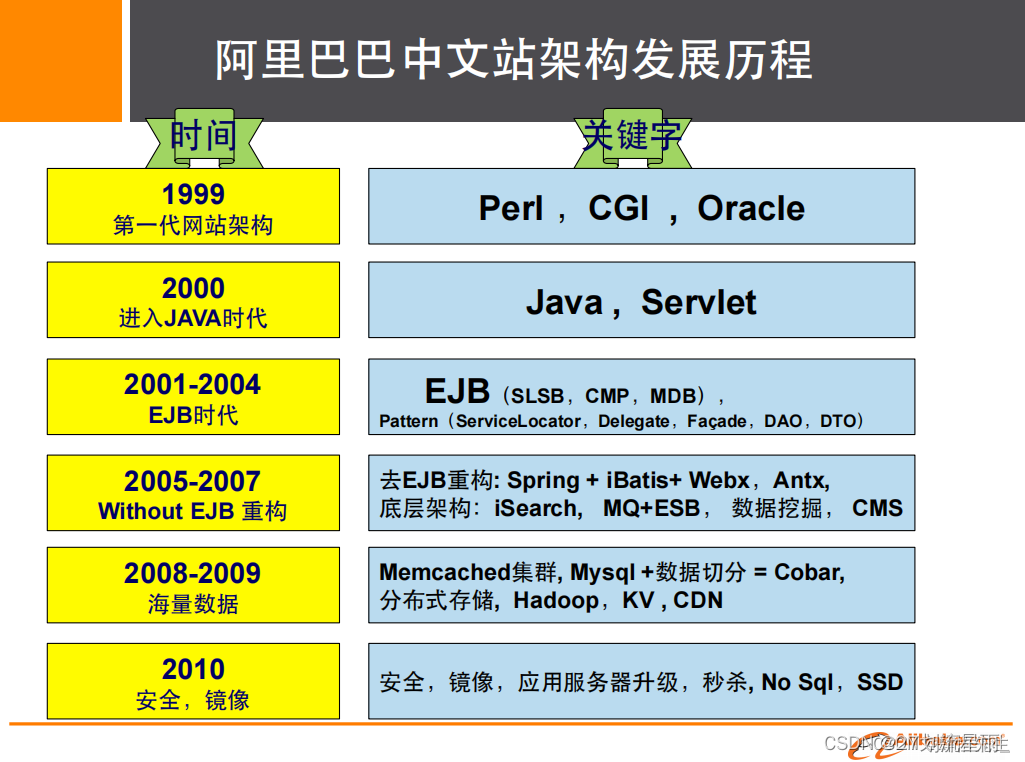

待更新… 一、nosql讲解 1. 为什么要用nosql? 用户的个人信息,社交网络,地理位置,自己产生的数据,日志等等爆发式增长!传统的关系型数据库已无法满足这些数据处理的要求,这时我们就需要使用N…...

数据库练习题

1行程和用户 表:Trips ----------------------- | Column Name | Type | ----------------------- | id | int | | client_id | int | | driver_id | int | | city_id | int | | status | enum | | request_at…...

【每日一函数】uname 函数介绍及代码演示

Linux uname 函数介绍及代码演示 引言 Linux 系统中,uname 是一个常用的命令行工具,用于显示系统信息。然而,在编程过程中,我们有时需要在程序中获取这些信息,此时就可以使用 uname 函数。本文将对 uname 函数进行详…...

linux:命令别名,文件描述符及重定向

命令别名 命令别名是Shell提供的一种快捷方式,允许为命令创建简短的替代名称。,可以通过输入较短的别名来执行较长的命令,从而提高效率。 1.查看所有别名: [rootlocalhost ~]# alias 2.创建临时别名,当前会话关闭即清除 alias 别名完整命令…...

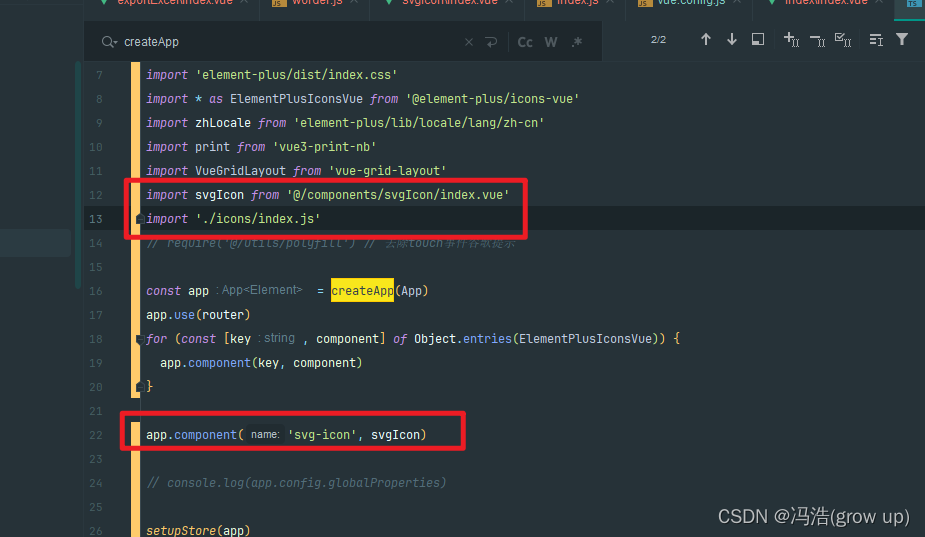

前端开发之中svg图标的使用和实例

svg图标的使用和实例 前言效果图1、安装插件2、vue3中使用2.1、 在components文件夹中,创建公共类SvgIcon/index.vue2.2、创建icons文件,存放svg图标和将所有的svg图标进行引用并注册成全局组件2.3、在man.js 中注册2.4、在vue.config.js中配置svg2.5、在vue中的调用svg图标3…...

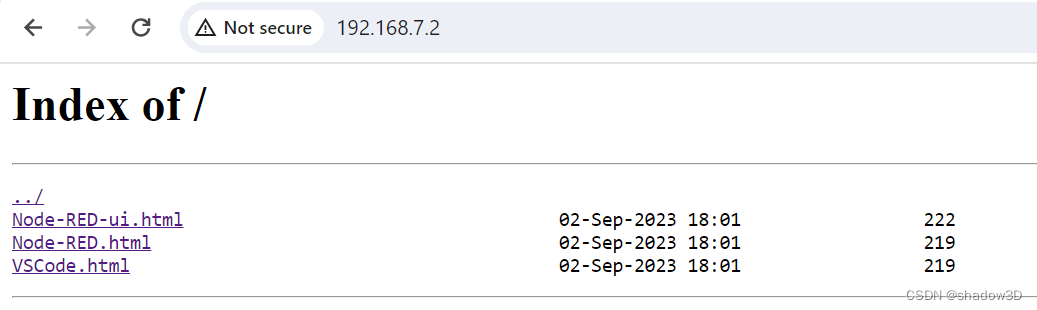

BeagleBone Black入门总结

文章目录 参考连接重要路径系统镜像下载访问 BeagleBone 参考连接 镜像下载启动系统制作:SD卡烧录工具入门书籍推荐:BeagleBone cookbookBeagleBone概况? 重要路径 官方例程及脚本路径:/var/lib/cloud9 系统镜像下载 疑问&am…...

笔记:Mysql的安全策略

1,安装安全插件 1.检查是否已安装该插件 SELECT PLUGIN_NAME, PLUGIN_STATUS FROM INFORMATION_SCHEMA.PLUGINS WHERE PLUGIN_NAME validate_password;2.安装插件 INSTALL PLUGIN validate_password SONAME validate_password.so;3.修改配置文件 vi /etc/my.cn…...

AI绘画中的图像格式技术

在数字艺术的广阔天地里,AI绘画作为一种新兴的艺术形式,正在逐渐占据一席之地。不同于传统绘画,AI绘画依赖于复杂的算法和机器学习模型来生成图像,而这一切的背后,图像格式技术发挥着至关重要的作用。图像格式不仅关系…...

前端如何封装自己的npm包并且发布到npm注册源

前言 在前端开发中,复用代码是一种常见且高效的实践。通过封装和发布自己的npm包,你可以轻松地在多个项目之间共享代码,并且贡献给社区。以下是一步一步指导你如何封装自己的npm包并发布到npm注册源。 步骤一:创建并设置项目 首…...

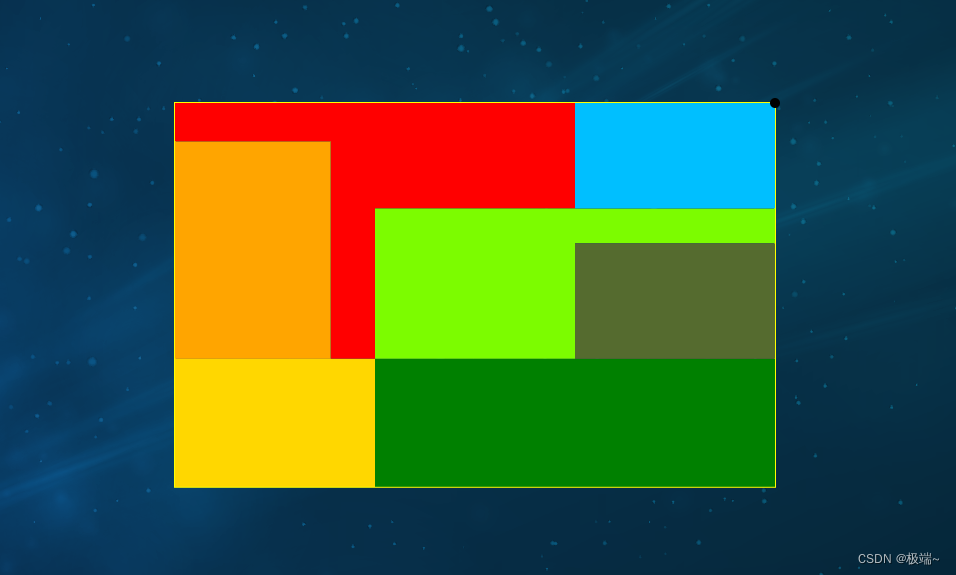

vue油色谱画 大卫三角形|大卫五边形|PD图

大卫三角形 大卫五边形 PD图...

【React】前端插件 uuidjs 的使用 --随机生成id

文档1 文档2 使用 1.安装 npm install uuid2.Create a UUID import { v4 as uuidv4 } from uuid; uuidv4(); // ⇨ 9b1deb4d-3b7d-4bad-9bdd-2b0d7b3dcb6d3.或使用 CommonJS语法 const { v4: uuidv4 } require(uuid); uuidv4(); // ⇨ 1b9d6bcd-bbfd-4b2d-9b5d-ab8dfbbd4…...

ctfshow-web入门-信息搜集(web11-web20)

目录 1、web11 2、web12 3、web13 4、web14 5、web15 6、web16 7、web17 8、web18 9、web19 10、web20 1、web11 域名其实也可以隐藏信息,比如flag.ctfshow.com 就隐藏了一条信息 查询域名的 DNS 记录,类型为 TXT(域名的说明&#…...

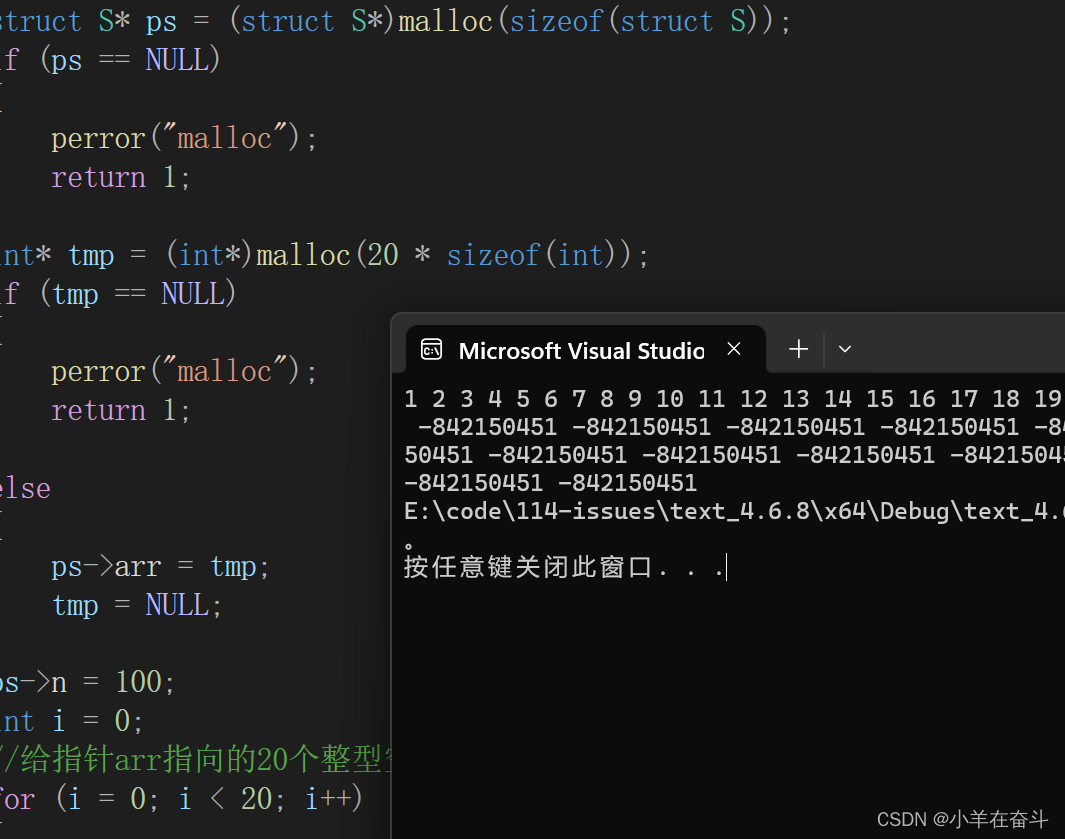

C语言详解(动态内存管理)2

Hi~!这里是奋斗的小羊,很荣幸您能阅读我的文章,诚请评论指点,欢迎欢迎 ~~ 💥💥个人主页:奋斗的小羊 💥💥所属专栏:C语言 🚀本系列文章为个人学习…...

AI安全控制框架:应对能力超越控制的风险与韧性防御策略

1. 项目概述:当能力超越控制“Project Glasswing”这个名字本身就充满了隐喻。玻璃翼,轻盈、透明、脆弱,却又能在阳光下折射出复杂的光谱。这像极了我们今天要讨论的核心议题:人工智能的能力边界正以前所未有的速度扩张࿰…...

基于MCP与Apify的ESG供应链风险智能评估工具实战指南

1. 项目概述:一个为AI工作流赋能的ESG供应链风险智能评估工具 如果你是一名ESG分析师、供应链合规官或者投资经理,那么你一定对“供应商ESG尽职调查”这件事又爱又恨。爱的是,它确实能帮你识别潜在的环境、社会和治理风险,避免“…...

抖音下载器:三步实现无水印高清素材批量获取

抖音下载器:三步实现无水印高清素材批量获取 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback support. 抖音批…...

基于OpenClaw的GitHub趋势智能监控器:自动化追踪与AI摘要推送

1. 项目概述:一个为开发者打造的GitHub趋势智能监控器 作为一名长期泡在GitHub上的开发者,我深知每天手动刷“Trending”页面有多低效。热门项目层出不穷,但真正值得关注的往往就那么几个,而且很容易被淹没在信息流里。直到我遇到…...

高校vs中小学气象站:核心区别

绝大多数普通校园气象站仅适合中小学可视化科普展示,数据精度低、无原始数据导出、无开放接口、参数单一,完全无法满足高校教学科研需求。中小学设备:侧重外观展示、简单数据观看、趣味科普,精度普通、数据封闭、无科研溯源能力&a…...

)

FaaS承载AI Agent的性能断崖真相,实测AWS Lambda vs Cloudflare Workers响应延迟对比(含17项压测数据)

更多请点击: https://intelliparadigm.com 第一章:FaaS承载AI Agent的性能断崖真相 当AI Agent被部署至函数即服务(FaaS)平台时,其推理延迟常出现非线性跃升——从本地毫秒级响应骤增至数秒甚至超时失败。这一“性能断…...

Memor:为LLM对话构建结构化记忆引擎,实现可重现、可移植的AI交互管理

1. 项目概述:Memor,为LLM对话赋予结构化记忆如果你和我一样,长期和各类大语言模型打交道,从早期的GPT-3到现在的Claude、Gemini,一个绕不开的痛点就是:对话历史的管理。默认的聊天界面里,历史记…...

怎么降维普AI率到30%以下?本科合格区间实战完整路径方案!

怎么降维普AI率到30%以下?本科合格区间实战完整路径方案! 本科生维普 AI 率合格线 30%,比硕博严标准 15% 宽松一倍。但如果你的论文 AI 率 60% 重灾区,降到 30% 以下还是需要工具。你的真实情况是什么? 本科 4-5 万字论…...

)

冥想第一千八百七十八天(1878)

1.周二,5.12日,天气晴朗,下午阴,项目上全力以赴的一天。今天是休息日,下班带溪溪去游泳。 2.感谢父母,感谢朋友,感谢家人,感谢不断进步的自己。...

jQuery WeUI移动端UI组件库架构解析与实现原理深度指南

jQuery WeUI移动端UI组件库架构解析与实现原理深度指南 【免费下载链接】jquery-weui 由于前端业界早已以React/Vue/Angular为主,个人也多年未使用过jQuery,此仓库已不再维护。推荐大家尽快转向 AntD、Element等更先进的UI库,https://ant.des…...