计算机网络:数据链路层 - 扩展的以太网

计算机网络:数据链路层 - 扩展的以太网

- 集线器

- 交换机

- 自学习算法

- 单点故障

集线器

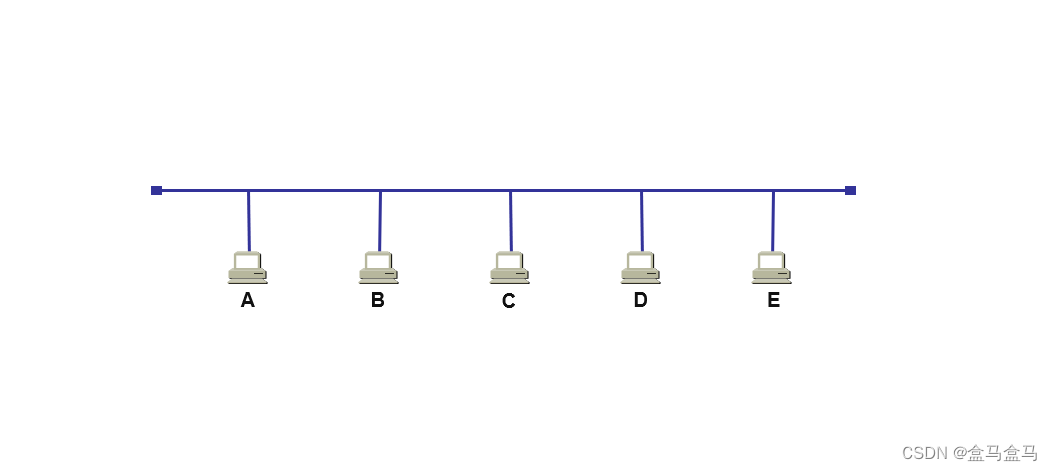

这是以前常见的总线型以太网,他最初使用粗铜轴电缆作为传输媒体,后来演进到使用价格相对便宜的细铜轴电缆。

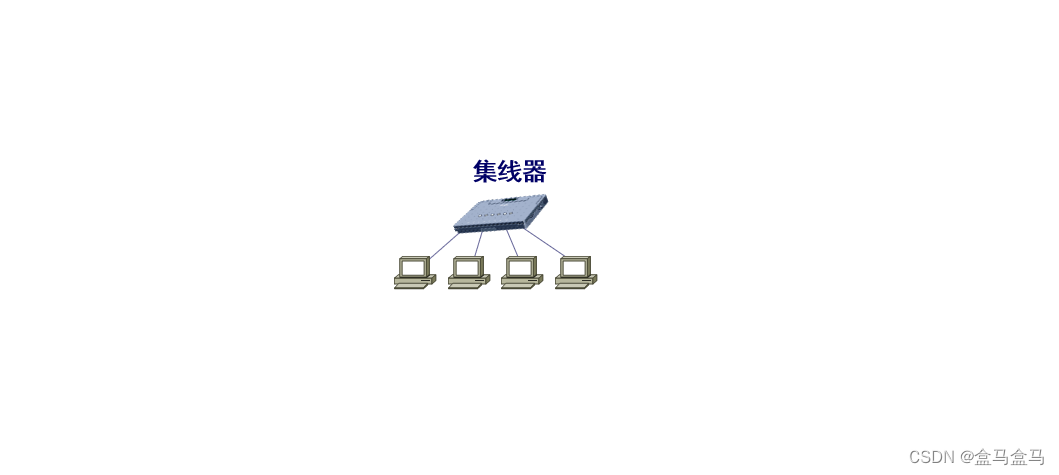

后来,以太网发展出来了一种使用大规模集成电路,可靠性非常高的设备,叫做集线器,并且使用更便宜、更灵活的双绞线作为传输媒体。如图所示:

这是一个使用集线器和互联了四台主机的新型拓普的以太网,主机中的以太网卡以及集线器各接口之间通过双绞线电缆进行连接。

集线器上的各站共享逻辑上的总线资源,由于各个主机发送的信号依然存在碰撞的情况,所以使用的还是 CSMA/CD 协议来避免碰撞。

集线器只工作在物理层,它的每个接口仅简单的转发,不进行碰撞检测。碰撞检测的任务由各站的网卡负责。我们可将集线器简单看作是一条总线,但是相比于总线,集线器一般都有少量的容错能力和网络管理功能,例如若网络中某个网卡出现了故障,不停的发送帧,此时集线器也可以检测到这个问题。在内部断开与出故障网卡的连线,使整个以太网仍然能正常工作。-

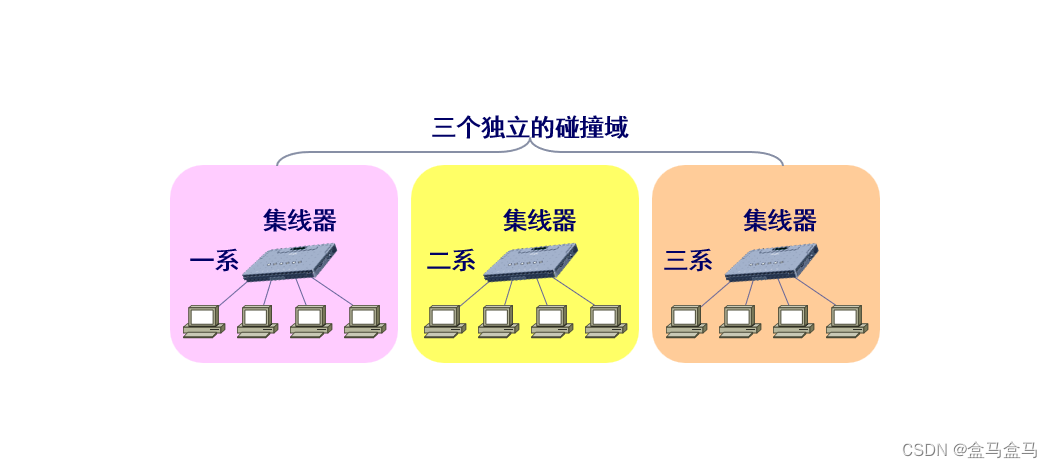

使用集线器可以对以太网进行扩展。由于集线器只工作在物理层,所以更具体的说法是使用集线器在物理层扩展以太网。我们来举例说明:

这三个以太网相互独立,各自共享自己的总线资源,是三个独立的碰撞域或冲突域,就是说这个域内部的主机有可能会发生相互碰撞。

但是这三个系之间,目前是不能进行通信的。

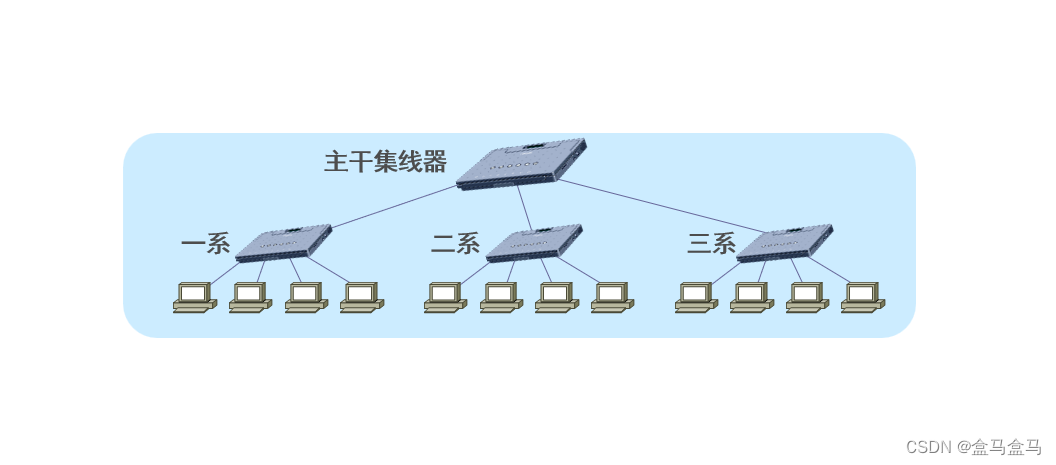

为了使各系的以太网能够相互通信,可再使用一个集线器将它们互联起来:

这样原来三个独立的以太网就互联成为了一个更大的以太网。

但是原来三个独立的碰撞域就合并成了一个更大的碰撞域。例如一系中的某台主机给 二系 中的某台主机发送数据帧。由于总线特性,该数据帧的信号会传输到整个网络中的一系,二系,三系的所有主机。

因此通过集线器来合并以太网的方式并不优秀,其虽然可以扩大以太网的覆盖范围,但是存在以下几个缺点:

- 碰撞域变大后,一个域中主机变多,数据发生碰撞的概率变大了

- 所有主机都共享该网络的带宽,扩展后整个网络的总带宽不变,被更多主机瓜分后,每个主机的带宽都减小了

- 集线器要求每个主机的数据率相同,不能兼容多种数据率的主机

在集线器之后发展出了更先进的网络互联设备,也就是以太网交换机。

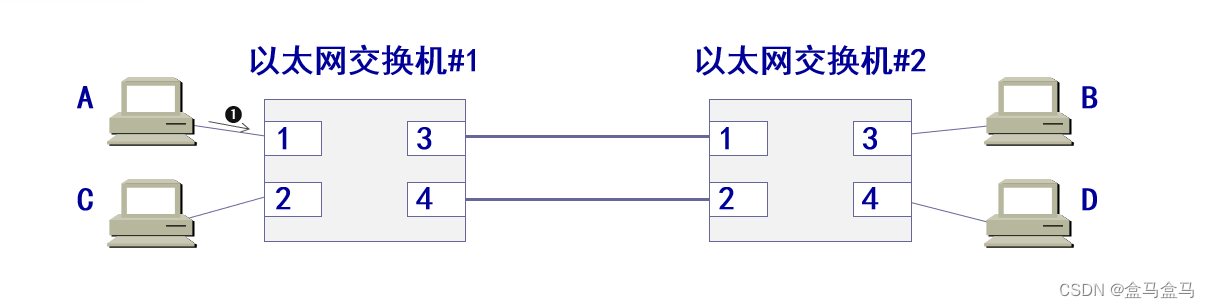

交换机

交换机的每一个接口都是一个独立的碰撞域

为什么交换机可以做到隔离碰撞域呢?集线器在逻辑上可以看做一个总线,各个连接在集线器上的主机不受约束的发送消息,通过CSMA/CD协议来保证可靠传输,集线器上的任意两台主机之间都有可能会发生碰撞。

而交换机不一样,当交换机收到消息后,会根据MAC地址进行有针对性的转发,而不是粗暴的向所有端口转发,因此可以避免碰撞。

要注意的是:交换机会隔离碰撞域,但不会隔离广播域。

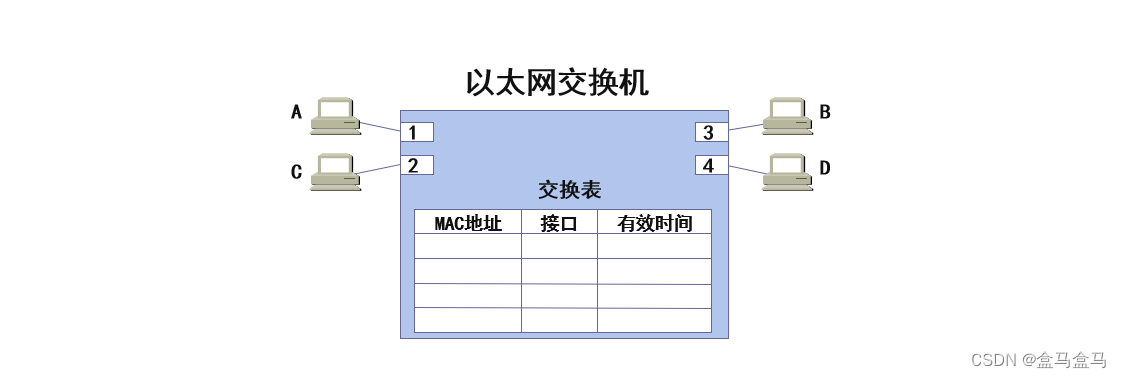

以太网交换机通常都有多个接口,每个接口都可以通过双绞线电缆与一台主机或另一个以太网交换机相连。一般都工作为全双工,也就是发送帧和接收帧可以同时进行。以太网交换机具有并行性能,同时连通多对接口,使多对主机能同时通信而无碰撞。

以太网交换机的接口一般都支持多种速率,例如 10 兆比特每秒、 100 兆比特每秒、 1G 比特每秒、实际比特每秒等。

以太网交换机工作在数据链路层,当然也包括物理层。收到帧后,在帧交换表中查找帧的目的 MAC 地址所对应的接口号,然后通过该接口转发帧。

那么交换机是如如何进行有针对性的消息转发的?这就涉及到交换机的核心算法:自学习算法。

自学习算法

在交换机中,会维护一张交换表,这个交换表存储了MAC地址与接口的映射关系,这样交换机就知道一个帧要往哪一个接口转发。

另外的,交换机还会额外维护一个有效时间,当交换表的某个条目超过有效时间,就会被从交换表中删除。

当交换机收到一个帧时,其会进行两个过程:自学习与转发。

自学习:

读取帧的

源地址,在交换表中查找该地址

- 如果交换表中原先存在该地址,更新该地址的

接口与有效时间条目- 如果交换表中原先不存在该地址,插入一个新的项目,并填入对应的

地址,接口,有效时间

转发:

读取帧的

目的地址,在交换表中查找该地址

- 如果没有,向除了帧进入的接口以外的所有接口转发该帧

- 如果有,判断该接口与进入的接口是否一致:如果一致,就丢掉这个帧,如果不一致,向该接口转发

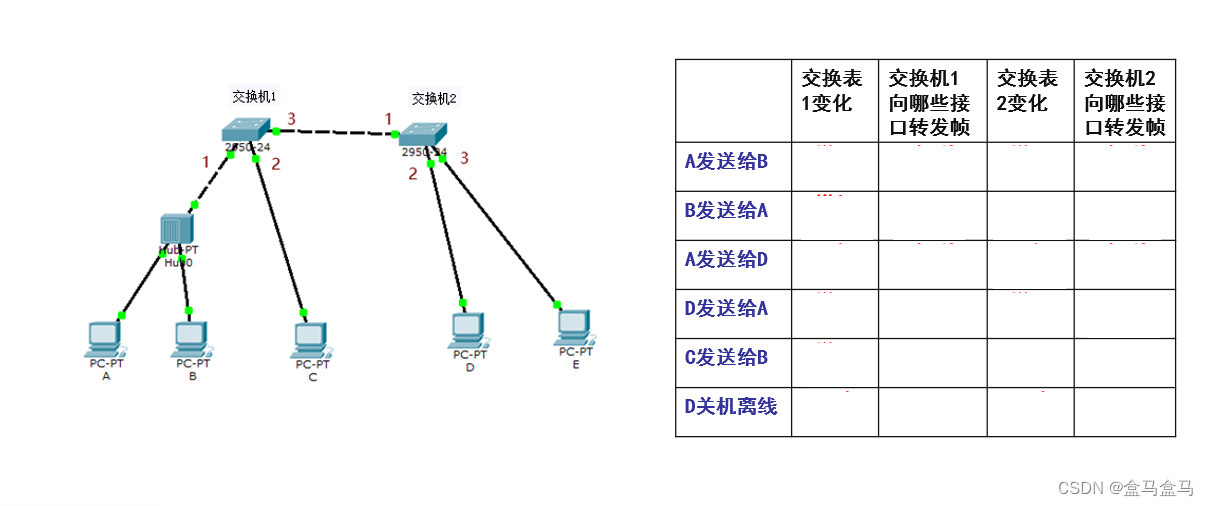

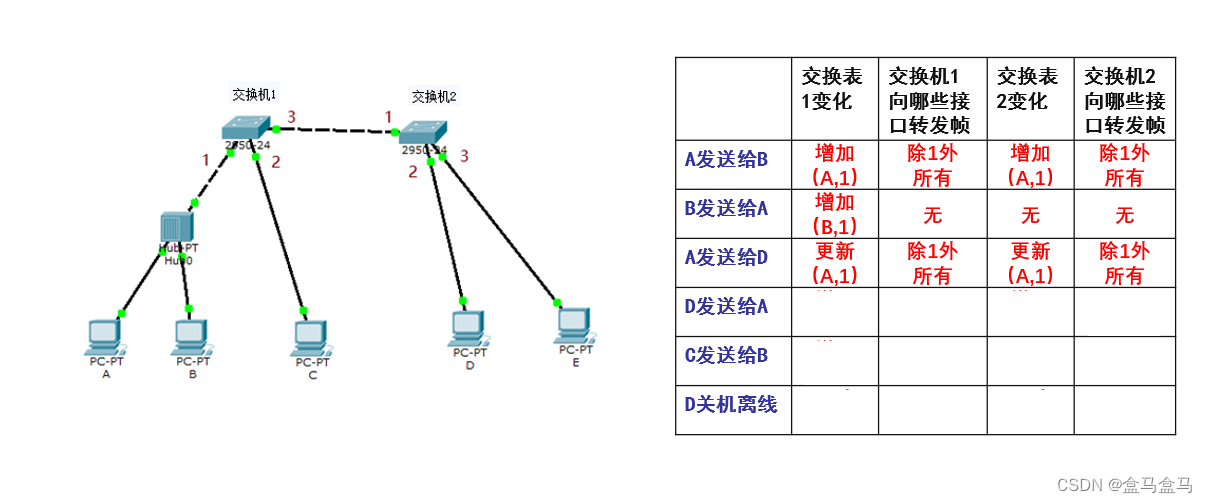

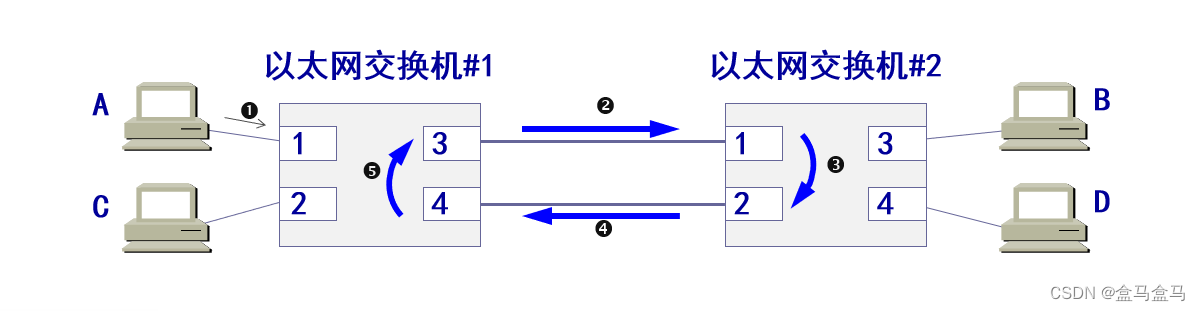

接下来我们用一个案例帮助大家理解,现在我们尝试完成以下表格。

最初整个表是空的。

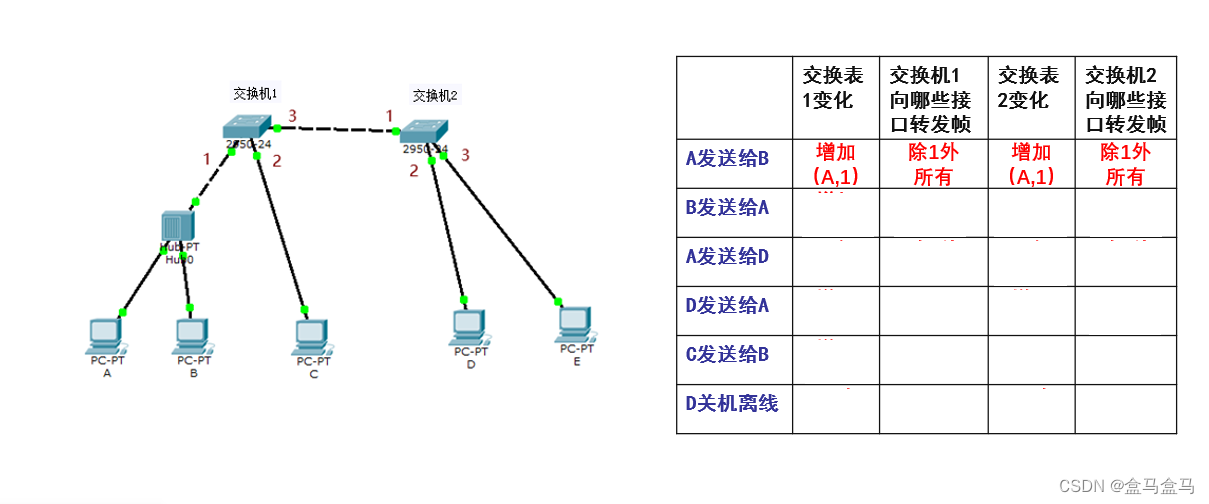

一开始A给B发送帧,一开始A发送的帧被传送到集线器,集线器收到帧后,只是粗暴的向除A外的所有接口转发,于是交换机1和B都会收到这个帧,B就可以收到A发送的数据了。但是这还没完,因为交换机1还要处理数据:

交换机1收到帧后,先进行自学习:帧的源地址为A的MAC地址,查找转发表后,发现没有A的地址,于是增加条目:

交换机1的转发表如下:

| MAC地址 | 接口 | 有效时间 |

|---|---|---|

| A的MAC地址 | 1 | 10 min |

在此我们假设有效时间默认为10 min,因为这个帧是从接口1传入的,所以转发表中的接口条目填入1。

自学习完成后,就要进行转发:

查找目的地址B的MAC地址,发现转发表中没有该地址,于是向接口1以外的所有接口转发,因为帧是从接口1进来的,所以不会向接口1再发送。

处于接口2的主机C收到帧后,发现帧的目的地址不是自己的,把它丢掉。处于接口3的交换机2收到该帧后,又要进行自学习和转发两个过程:

自学习:帧的源地址为A的MAC地址,查找转发表后,发现没有A的地址,该帧是从交换机2的接口1进入的,于是增加条目。

交换机2的转发表如下:

| MAC地址 | 接口 | 有效时间 |

|---|---|---|

| A的MAC地址 | 1 | 10 min |

随后再进行转发:查找目的地址B的MAC地址,发现转发表中没有该地址,于是向接口1以外的所有接口转发。主机C和D收到该帧后,发现目的地址不是自己,丢弃。

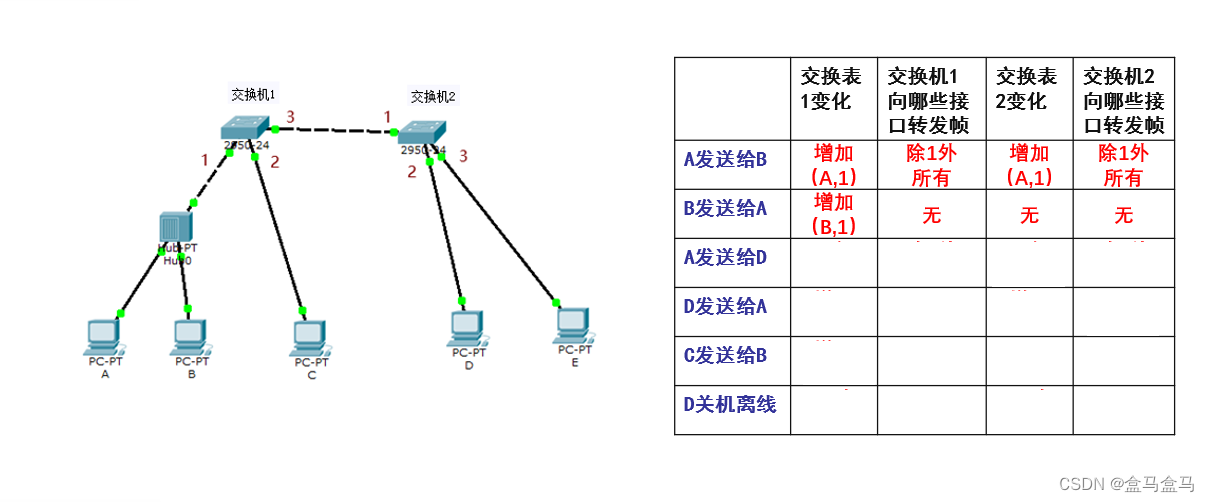

随后B再向A发送数据,由于A和B被连在同一个集线器中,此时A直接就通过集线器收到B的帧了,完成了传输。但是交换机1也会收到这个帧,此时要进行自学习和转发:

交换机1收到帧后,先进行自学习:帧的源地址为B的MAC地址,从接口1进入的交换机1,查找转发表后,发现没有B的地址,于是增加条目。

交换机1的转发表如下:

| MAC地址 | 接口 | 有效时间 |

|---|---|---|

| A的MAC地址 | 1 | 10 min |

| B的MAC地址 | 1 | 10 min |

随后进行转发:

查找目的地址A的MAC地址,发现转发表中有该地址,A处于接口1,而该帧就是从接口1进入的,所以交换机会直接丢弃这个帧,不会再进行转发了。

随后A再向D发送数据,交换机1会收到这个帧,此时要进行自学习和转发:

交换机1收到帧后,先进行自学习:帧的源地址为A的MAC地址,从接口1进入的交换机1,查找转发表后,发现有A的地址,于是进行更新接口和有效时间,以确保数据是最新的。

交换机1的转发表如下:

| MAC地址 | 接口 | 有效时间 |

|---|---|---|

| A的MAC地址 | 1 | 10 min |

| B的MAC地址 | 1 | 10 min |

上表中,A的接口和有效时间都更新了,只是和更新前没有区别而已(假设以上所有的发送过程执行的很快,所以有效时间没有变)。

随后进行转发:

查找目的地址D的MAC地址,发现转发表中没有该地址,于是向接口1以外的所有接口转发。

处于接口2的主机C收到帧后,发现帧的目的地址不是自己的,把它丢掉。处于接口3的交换机2收到该帧后,又要进行自学习和转发两个过程:

自学习:帧的源地址为A的MAC地址,查找转发表后,发现有A的地址,该帧是从交换机2的接口1进入的,于是更新条目。

交换机2的转发表如下:

| MAC地址 | 接口 | 有效时间 |

|---|---|---|

| A的MAC地址 | 1 | 10 min |

随后再进行转发:查找目的地址D的MAC地址,发现转发表中没有该地址,于是向接口1以外的所有接口转发。主机C收到该帧后,发现目的地址不是自己,丢弃。主机D收到该帧后,发现目的地址是自己,于是接收该帧,完成消息传送。

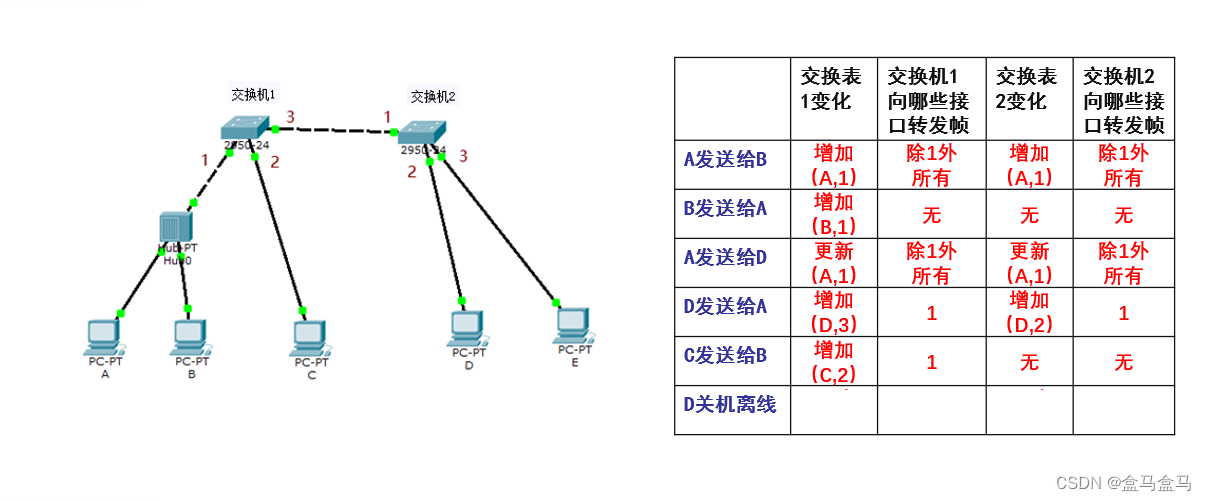

随后D再向A发送数据,交换机2会收到这个帧,此时要进行自学习和转发:

交换机2收到帧后,先进行自学习:帧的源地址为D的MAC地址,从接口3进入的交换机2,查找转发表后,发现没有D的地址,于是增加条目。

交换机2的转发表如下:

| MAC地址 | 接口 | 有效时间 |

|---|---|---|

| A的MAC地址 | 1 | 10 min |

| D的MAC地址 | 3 | 10 min |

随后进行转发:

查找目的地址A的MAC地址,发现转发表中有该地址,于是向接口1转发。

处于接口1的交换机1收到该帧后,又要进行自学习和转发两个过程:

自学习:帧的源地址为D的MAC地址,查找转发表后,发现没有D的地址,该帧是从交换机1的接口3进入的,于是增加条目。

交换机1的转发表如下:

| MAC地址 | 接口 | 有效时间 |

|---|---|---|

| A的MAC地址 | 1 | 10 min |

| B的MAC地址 | 1 | 10 min |

| D的MAC地址 | 3 | 10 min |

随后再进行转发:查找目的地址A的MAC地址,发现转发表中有该地址,于是向接口1转发。主机B收到该帧后,发现目的地址不是自己,丢弃。主机A收到该帧后,发现目的地址是自己,于是接收该帧,完成消息传送。

随后C再向B发送数据,交换机1会收到这个帧,此时要进行自学习和转发:

交换机1收到帧后,先进行自学习:帧的源地址为C的MAC地址,从接口2进入的交换机1,查找转发表后,发现没有C的地址,于是增加条目。

交换机1的转发表如下:

| MAC地址 | 接口 | 有效时间 |

|---|---|---|

| A的MAC地址 | 1 | 10 min |

| B的MAC地址 | 1 | 10 min |

| D的MAC地址 | 3 | 10 min |

| C的MAC地址 | 2 | 10 min |

随后进行转发:

查找目的地址B的MAC地址,发现转发表中有该地址,于是向接口1转发。主机A收到该帧后,发现目的地址不是自己,丢弃。主机B收到该帧后,发现目的地址是自己,于是接收该帧,完成消息传送。

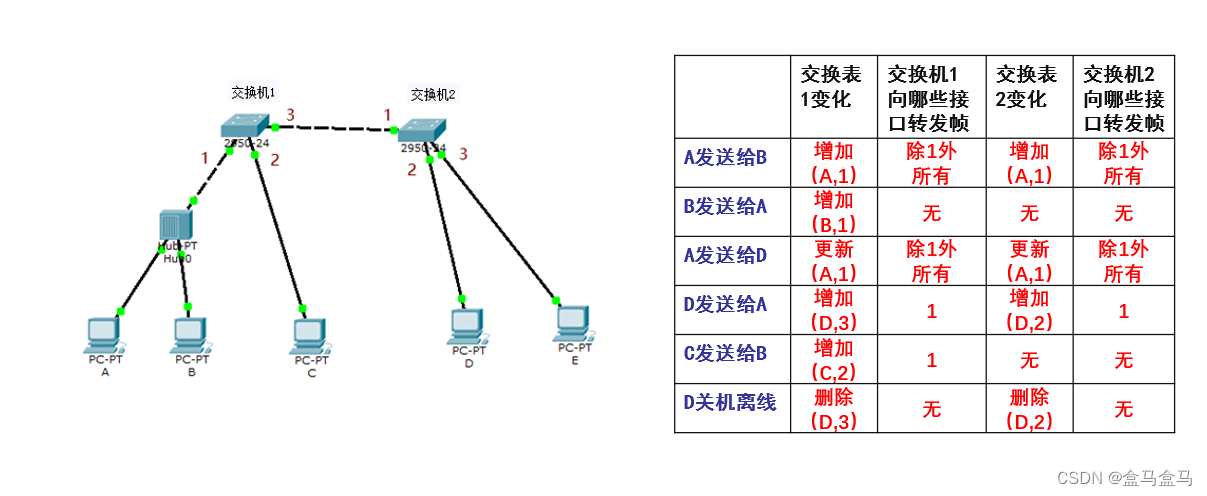

当D关机离线,等到交换机1和交换机2中的有效时间到了后,就会把D对于的条目给删掉:

这个过程中,你会发现越到后面,交换机就会进行更加针对性的转发,以保证最高的效率。因为自学习算法相当于在累计前面转发的经验,让交换机知道当前链路更加详细的消息。

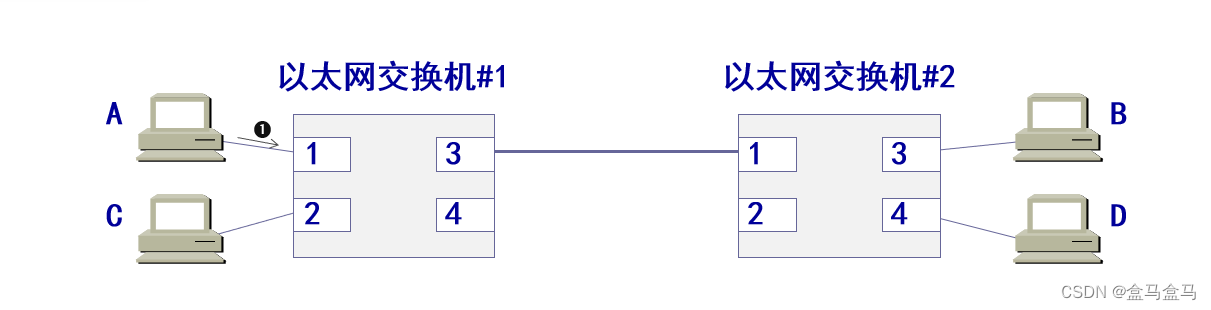

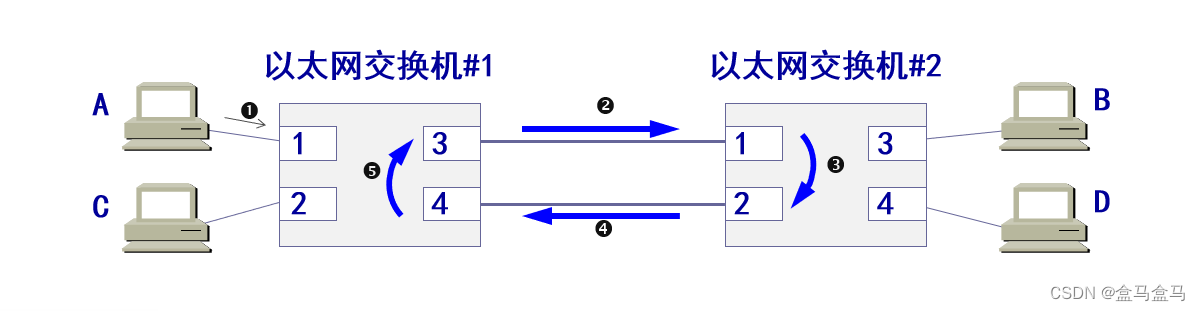

单点故障

现有如下拓扑结构:

交换机1通过接口3来向B和D发送消息,而交换机2通过接口1向A和C发送消息。

假如现在3 - 1这段线路发生了错误,那么交换机1上面的主机和交换机2上面的主机就无法通信了,这就是单点故障问题。

为了避免单点故障,以太网中会增加一些冗余的链路

这样就算某一条链路发生单点故障,也有另外一条链路可以保证连接。但是这也带来了另外的问题,那就是网络环路问题,如下:

现在A要给D发送消息:

交换机1检测后,发现D在接口3,于是通过接口3转发该帧交换机2收到后,经过检测,发现没有D的消息,于是向2 3 4三个接口转发- 通过

接口2进入交换机1,此时交换机1检测后,发现D在接口3,于是通过接口3转发该帧

此时就已经进入了一个死循环,帧会在这个循环中不断转发,D会不断收到同一条消息。

对于这个问题,IE 的 802.1D 标准制定了一个生成树协议 STP(SpanningEE Tree Protocol)。STP 不改变网络的实际拓扑结构,但在逻辑上则切断某些链路以消除网络中的环路,使网络在逻辑上变成树状拓扑。

关于STP,本博客不做详解。

相关文章:

计算机网络:数据链路层 - 扩展的以太网

计算机网络:数据链路层 - 扩展的以太网 集线器交换机自学习算法单点故障 集线器 这是以前常见的总线型以太网,他最初使用粗铜轴电缆作为传输媒体,后来演进到使用价格相对便宜的细铜轴电缆。 后来,以太网发展出来了一种使用大规模…...

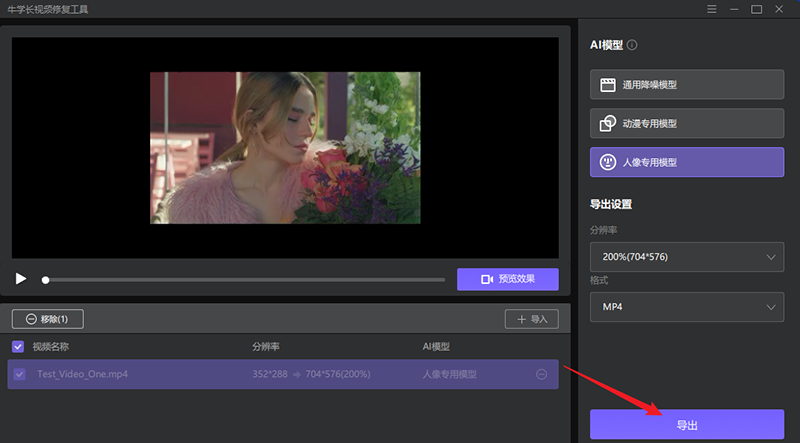

视频修复工具,模糊视频变清晰!

老旧视频画面效果差,视频效果模糊。我们经常找不到一个好的工具来让视频更清晰,并把它变成高清画质。相信很多网友都会有这个需求,尤其是视频剪辑行业的网友,经常会遇到这个问题。今天给大家分享一个可以把模糊视频修复清晰的工具…...

协程库——面试问题

1 同步、异步 1.1 同步 代码顺序执行,完全由用户控制. 同步阻塞 等待可读、可写的时候阻塞,不让出cpu。读、写之后,下面的代码才能执行、 同步非阻塞 等待可读、可写时,不会阻塞cpu,返回失败,设置错误码为…...

数据结构与算法题目集(中文)6-2顺序表操作集

题目地址 https://pintia.cn/problem-sets/15/exam/problems/type/6?problemSetProblemId725&page0 注意审题,返回false的时候不要返回ERROR,否则答案错误,机器规则是死的。 位置一般指数组下标,位序一般指数组下标1。但是思…...

:int 指令 端口 直接定址表)

8086 汇编笔记(十二):int 指令 端口 直接定址表

一、int 指令 int 指令的格式为:int n,n 为中断类型码,它的功能是引发中断过程 CPU 执行 intn 指令,相当于引发一个n号中断的中断过程,执行过程如下: (1) 取中断类型码 n; (2) 标志寄存器入栈,IF0&…...

揭开FFT时域加窗的奥秘

FFT – Spectral Leakage 假设用于ADC输出数据分析的采样点数为N,而采样率为Fs,那我们就知道,这种情况下的FFT频谱分辨率为δf,那么δfFs/N。如果此时我们给ADC输入一个待测量的单频Fin,如果此时Fin除以δf不是整数&a…...

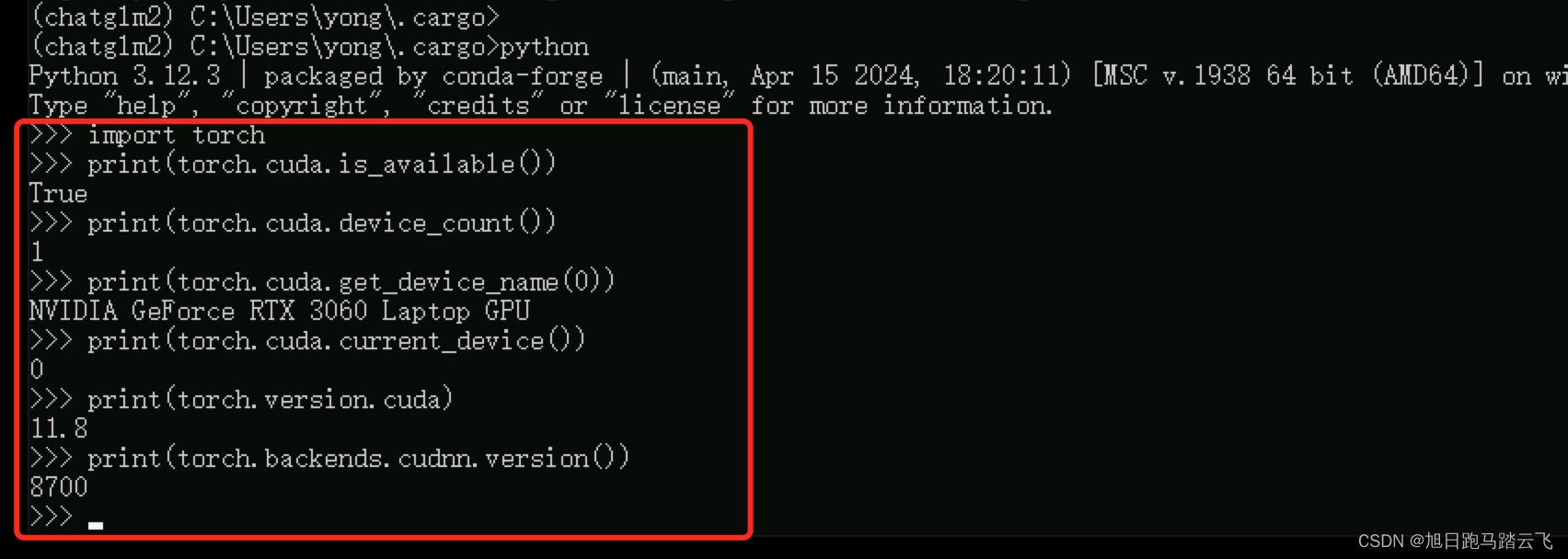

【AI基础】第二步:安装AI运行环境

开局一张图: 接下来按照从下往上的顺序来安装部署。 规则1 注意每个层级的安装版本,上层的版本由下层版本决定 比如CUDA的版本,需要看显卡安装了什么版本的驱动,然后CUDA的版本不能高于这个驱动的版本。 这个比较好理解&…...

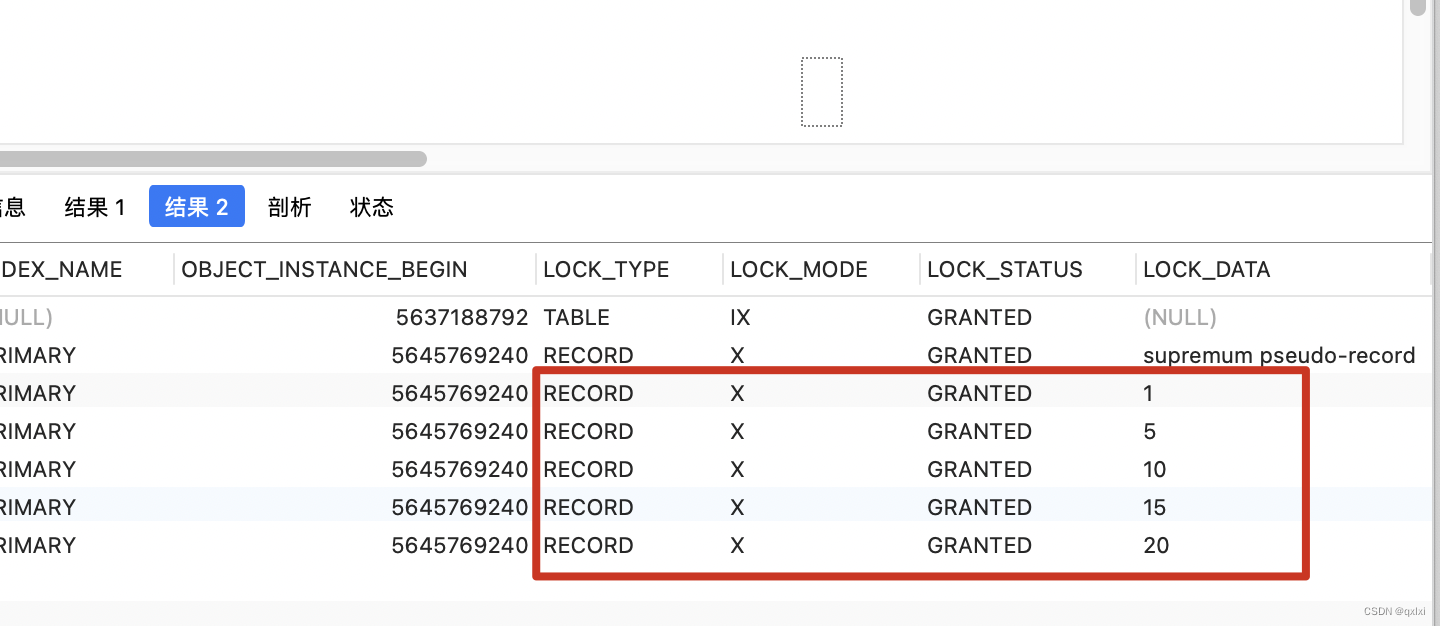

【MySQL】聊聊唯一索引是如何加锁的

首先我们要明确,加锁的对象是索引,加锁的基本单位是next-key lock,由记录锁和间隙锁组成。next-key是前开后闭区间,间隙锁是前开后开区间。根据不同的查询条件next-key 可能会退化成记录锁或间隙锁。 在能使用记录锁或者间隙锁就…...

k8s-CCE使用node节点使用VIP--hostNetworkhostPort

CCE使用node节点使用VIP 背景:想在节点上使用VIP,将nodeport服务做到高可用。启动VIP后发现访问失败 部署 ! Configuration File for keepalived global_defs { router_id master-node }vrrp_instance VI_1 {state BACKUPinterface eth0mcast_src_ip 10.1.0.60virtual_rou…...

18、关于优化中央企业资产评估管理有关事项的通知

一、加强重大资产评估项目管理 (一)中央企业应当对资产评估项目实施分类管理,综合考虑评估目的、评估标的资产规模、评估标的特点等因素,合理确定本集团重大资产评估项目划分标准,原则上,企业对外并购股权项目应纳入重大资产评估项目。中央企业应当研究制定重大资产评估…...

AI大模型日报#0610:港大等1bit大模型“解决AI能源需求”、谷歌开源TimesFM时序预测模型

导读:AI大模型日报,爬虫LLM自动生成,一文览尽每日AI大模型要点资讯!目前采用“文心一言”(ERNIE 4.0)、“零一万物”(Yi-Large)生成了今日要点以及每条资讯的摘要。欢迎阅读…...

速盾:图片cdn加速 免费

随着互联网的快速发展,图片在网页设计和内容传播中起着重要的作用。然而,随着网站访问量的增加和图片文件大小的增加,图片加载速度可能会成为一个问题。为了解决这个问题,许多网站使用图片CDN加速服务。 CDN(Content …...

贪心算法例子

贪心算法概述 贪心算法是一种在每一步选择中都做出局部最优选择的算法,以期望通过一系列局部最优选择达到全局最优。贪心算法在许多优化问题中表现良好,特别是在某些特定类型的问题中能够保证找到最优解。 活动选择问题(Activity Selection Problem)背包问题(贪心解法)霍…...

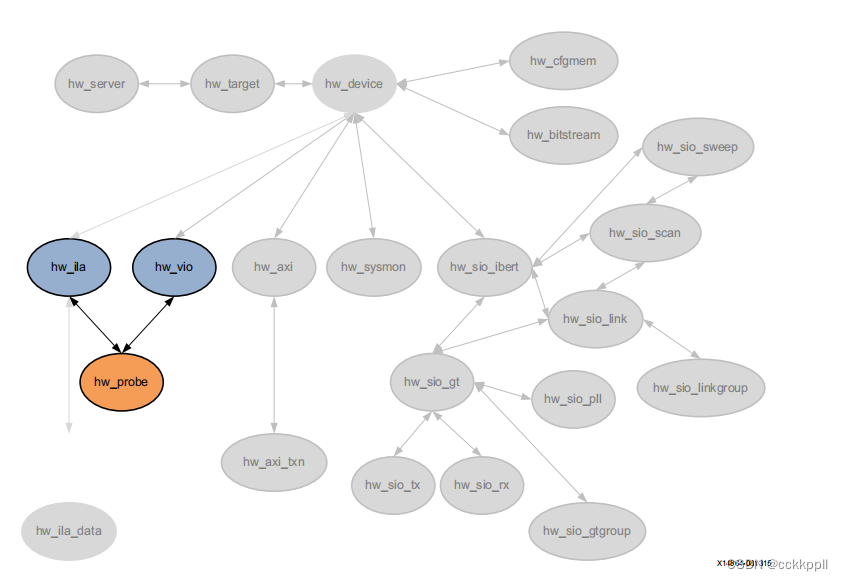

vivado HW_ILA_DATA、HW_PROBE

HW_ILA_DATA 描述 硬件ILA数据对象是ILA调试核心上捕获的数据的存储库 编程到当前硬件设备上。upload_hw_ila_data命令 在从ila调试移动捕获的数据的过程中创建hw_ila_data对象 核心,hw_ila,在物理FPGA上,hw_device。 read_hw_ila_data命令还…...

refault distance算法的一点理解

这个算法看了好几次了,都没太理解,今天记录一下,加深一下印象。 引用某个博客对这个算法的介绍 一次访问page cache称为fault,第二次访问该页面称为refault。page cache页面第一次被踢出LRU链表并回收(eviction)的时刻称为E&#…...

软件安全技术【太原理工大学】

没有划重点,只说了一句课后题和实验中的内容都可能会出。 2022考试题型:选择20个20分,填空10个10分,名词解释4个20分,简答6个30分,分析与论述2个20分,没找到历年题。 如此看来,这门考…...

)

异常(Exception)

异常是什么 异常就是程序在进行时的不正常行为,就像之前数组时会遇到空指针异常(NullPointerException),数组越界异常(ArrayIndexOutOfBoundsException)等等。 在java中异常由类来表示。 异常的分类 异常…...

)

一文者懂LLaMA 2(原理、模型、训练)

引言 LLaMA(Large Language Model Meta AI)是Meta(前身为Facebook)开发的自然语言处理模型家族之一,LLaMA 2作为其最新版本,展示了在语言理解和生成方面的显著进步。本文将详细解读LLaMA 2的基本原理、模型…...

MySQL 存储函数及调用

1.mysql 存储函数及调用 在MySQL中,存储函数(Stored Function)是一种在数据库中定义的特殊类型的函数,它可以从一个或多个参数返回一个值。存储函数在数据库层面上封装了复杂的SQL逻辑,使得在应用程序中调用时更加简单…...

设计模式七大原则-单一职责原则SingleResponsibility

七大原则是在设计“设计模式”的时候需要用到的原则,它们的存在是为了保证设计模式达到以下几种目的: 1.代码重用性 2.可读性 3.可拓展性 4.可靠性(增加新的功能后,对原来的功能没有影响) 5.使程序呈现高内聚、低耦合的…...

医疗AI数据偏见:从耳镜图像分类看模型泛化陷阱与实战避坑指南

1. 项目概述与核心挑战作为一名在医疗AI领域摸爬滚打了十多年的从业者,我见过太多“实验室里天花乱坠,临床上寸步难行”的模型。最近,我和团队深入剖析了一项关于利用人工智能(AI)进行中耳炎耳镜图像分类的研究&#x…...

Neo-Launcher数据库架构:数据存储和管理的深度解析

Neo-Launcher数据库架构:数据存储和管理的深度解析 【免费下载链接】Neo-Launcher Neo-Launcher 项目地址: https://gitcode.com/gh_mirrors/ne/Neo-Launcher Neo-Launcher是一款由Neo Collective开发的开源启动器应用,其高效的数据存储和管理系统…...

【最新版】Windows 环境OpenClaw 本地 AI 智能体搭建指南

OpenClaw(小龙虾)Windows 一键部署保姆级教程|10 分钟搭建数字员工 在开源 AI 智能体快速普及的当下,OpenClaw(小龙虾)凭借本地运行 零代码操控 自动执行任务的能力,收获大量用户关注&#x…...

开源项目本地化实战:从Presentify翻译项目看国际化协作

1. 项目概述:一个被忽视的开源宝藏如果你是一个经常需要做演示、录屏或者线上教学的开发者、讲师或者知识分享者,那你一定遇到过这个痛点:如何在屏幕上清晰地标注你的鼠标点击、按键操作,让观众能毫不费力地跟上你的思路ÿ…...

MobaXterm 全能终端神器:实战指南

写在前面:作为Windows下最全能的远程终端工具,MobaXterm 在 2026 年已迭代至 v26.0 版本。本文基于最新版,从工具选型对比、核心功能实战到效率提升技巧,带你真正掌握这款"瑞士军刀"。文末附赠快捷键大全和安全配置清单…...

微软创新者窘境:从J的离开看大公司如何留住颠覆性人才

1. 从“J”的离去看微软的“创新者窘境”2010年5月,当微软宣布其娱乐与设备事业部(E&D)的重组,以及J Allard和Robbie Bach两位核心人物的离开时,科技圈的反应是复杂的。表面上看,这是一次常规的高层人事…...

为 OpenClaw 配置 Taotoken 以实现自动化工作流中的模型调用

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 为 OpenClaw 配置 Taotoken 以实现自动化工作流中的模型调用 OpenClaw 是一款强大的自动化工作流工具,能够通过编排任务…...

先进制程重塑晶圆代工格局:从HPC需求到供应链博弈

1. 行业现状:先进制程如何重塑晶圆代工格局最近和几位在芯片设计公司负责流片的朋友聊天,大家讨论最激烈的,除了产能紧张,就是到底要不要、以及何时上更先进的工艺节点。一个普遍的共识是:7纳米和5纳米这类所谓“先进制…...

C# 从零开发 MCP 工具基础教程

在C#编程领域,MCP(Managed Code Programming,托管代码编程)工具能极大提升开发效率与代码管理能力。无论是代码分析、自动化构建,还是调试辅助,一款实用的MCP工具都能成为开发者的得力助手。本教程将带你从…...

D2-Net:面向极端外观变化的端到端特征检测与描述方法

1. 这不是又一个特征匹配算法——D2-Net解决的是“连人眼都认不出是同一场景”的硬骨头你有没有试过,在暴雨夜拍一张街角咖啡馆的照片,隔天大晴时再拍一张,结果发现:招牌反光变了、玻璃窗映出的天空颜色完全不同、连门口那盆绿萝都…...