探索网络爬虫技术:原理、实践与挑战

一、引言

在数字化时代,信息如同潮水般汹涌而来。过去,我们可能依赖书籍、报纸或电视来获取信息,但这些渠道的信息量有限,而且筛选过的信息未必能满足我们的需求。如今,互联网为我们提供了海量的信息,但同时也带来了“信息过载”的问题。如何在浩如烟海的数据中找到我们真正需要的信息呢?

答案就是网络爬虫。它可以帮助我们自动化地搜集和分析信息,无论是在商业研究、市场分析、还是个人学习等方面,都有着广泛的应用。比如,商家可以利用爬虫分析竞争对手的营销策略,投资者可以用它来跟踪市场动态,学者可以收集数据进行学术研究。

二、网络爬虫的基本原理

- 爬虫架构

网络爬虫的基本架构包括控制节点、爬虫节点、解析节点和存储节点。控制节点负责调度爬虫节点的任务分配,爬虫节点负责抓取网页,解析节点负责解析网页内容并提取所需信息,存储节点则负责将提取的信息进行存储。

- 爬虫工作流程

爬虫的工作流程大致可分为以下几个步骤:

(1)URL初始化:爬虫从初始URL集合开始,这些URL通常是用户输入的或者预先设定的。

(2)发送HTTP请求:爬虫向目标URL发送HTTP请求,请求网页内容。

(3)接收HTML响应:服务器返回HTML格式的网页内容给爬虫。

(4)解析HTML:爬虫使用解析器(如正则表达式、XPath、BeautifulSoup等)对HTML进行解析,提取所需信息。

(5)提取URL:爬虫从HTML中提取出新的URL,并加入到待抓取URL队列中。

(6)重复抓取:爬虫不断从待抓取URL队列中取出新的URL,重复上述步骤,直到满足停止条件(如达到最大抓取深度、抓取时间超时等)。

三、网络爬虫的实践应用

1、数据采集

网络爬虫在数据采集领域具有广泛的应用。通过编写特定的爬虫程序,可以自动抓取互联网上的各类数据资源,如新闻、商品、股票等。这些数据可以用于数据分析、机器学习、数据挖掘等领域。

2、搜索引擎

搜索引擎是网络爬虫技术的典型应用之一。搜索引擎爬虫通过不断抓取互联网上的网页信息,建立索引库,并为用户提供搜索服务。当用户输入关键词时,搜索引擎会根据索引库中的信息快速返回相关结果。

3、竞品分析

网络爬虫可以用于竞品分析。通过抓取竞争对手的网站信息,可以了解其产品、价格、促销策略等方面的动态,为企业的市场决策提供有力支持。

4、舆情监控

网络爬虫还可以用于舆情监控。通过抓取社交媒体、新闻网站等渠道的信息,可以实时监测公众对某一事件或话题的关注度、情感态度等,为企业的公关策略提供参考。

四、网络爬虫面临的挑战

1、反爬虫技术

随着网络爬虫技术的广泛应用,越来越多的网站开始采用反爬虫技术来限制或阻止爬虫的访问。这些技术包括IP封锁、验证码验证、登录验证等。为了应对这些挑战,爬虫开发者需要采用一系列技术手段来绕过反爬虫机制,如使用代理IP、模拟用户行为、破解验证码等。

2、数据质量问题

网络爬虫抓取的数据往往存在质量问题,如数据重复、数据缺失、数据格式不一致等。为了提高数据质量,爬虫开发者需要采用数据清洗、去重、格式化等技术手段对数据进行处理。

3、法律和道德问题

网络爬虫的使用需要遵守法律法规和道德规范。在抓取数据时,必须尊重网站的版权和隐私权,不得非法获取或泄露用户的个人信息。此外,爬虫开发者还需要关注网站的robots.txt文件,以了解哪些网页可以被抓取,哪些网页需要遵守特定的抓取规则。

4、性能和效率问题

随着互联网的发展,网页数量不断增加,爬虫需要处理的数据量也越来越大。如何提高爬虫的性能和效率成为了一个亟待解决的问题。这包括优化爬虫算法、提高爬虫并发能力、降低爬虫对目标网站的访问压力等。

五、结论

网络爬虫技术作为互联网信息获取的重要手段之一,在数据采集、搜索引擎、竞品分析、舆情监控等领域具有广泛的应用前景。然而,面对反爬虫技术、数据质量问题、法律和道德问题以及性能和效率问题等挑战,爬虫开发者需要不断探索和创新,以提高爬虫的稳定性和可靠性。同时,我们也应该认识到网络爬虫技术的双刃剑性质,在享受其带来的便利的同时,也要关注其可能带来的风险和挑战。

相关文章:

探索网络爬虫技术:原理、实践与挑战

一、引言 在数字化时代,信息如同潮水般汹涌而来。过去,我们可能依赖书籍、报纸或电视来获取信息,但这些渠道的信息量有限,而且筛选过的信息未必能满足我们的需求。如今,互联网为我们提供了海量的信息,但同…...

GitHub国内使用方法

1、登录验证: 在火狐中添加插件“身份验证器”。此款插件对应的主页地址为:https://github.com/Authenticator-Extension/Authenticator 2、加速: 安装工具:https://gitee.com/XingYuan55/FastGithub/releases/tag/2.1.4 工具…...

Java调用第三方HTTP接口的常用方式

【日常业务开发】Java调用第三方http接口的常用方式 概述Java调用第三方http接口的方式 通过JDK网络类Java.net.HttpURLConnection通过apache common封装好的HttpClient通过Apache封装好的CloseableHttpClient通过OkHttp通过Spring的RestTemplate通过hutool的HttpUtil 总结 概述…...

DOPE-PEG2000-FITC荧光特性

DOPE-PEG2000-FITC作为一种荧光标记分子,在生物医学领域应用。其荧光特性为生物成像和药物追踪提供了工具应用 FITC,作为荧光团,在受到特定波长的光激发时,能够吸收光能并转化为荧光发射。这一过程中,FITC分子从基态跃…...

华为Pura70支持5G功能吗?看完你就清楚了

随着 5G 技术的普及,现在智能手机市场中的大部分新品都已经支持 5G 网络。相较于 4G,5G 不仅带来了更快的网速,更为用户带来了全新的使用体验。 然而,华为作为智能手机市场的佼佼者,其产品线中的部分手机在配置上却有…...

android 4大组件用法

在Android开发中,应用程序的主要组件包括Activity、Service、Broadcast Receiver和Content Provider。这些组件共同组成了Android应用的基本构架。以下是每个组件的详细用法: 1. Activity Activity是Android应用的主要组成部分,代表一个用户…...

qt pro工程文件通用宏定义

在 Qt .pro 文件中,有一些预定义的宏(或变量),它们代表了特定的路径或与项目、构建环境相关的信息。 以下是一些常用的 .pro 文件宏: 通用宏 $$PWD: 当前 .pro 文件所在的绝对路径。这是一个非常重要的宏,…...

这次让我们隆重的介绍一下

深思熟虑之后,我诚挚地想要全面的介绍自己。若你的需求与我的专长恰好契合,我将以满心的热枕和真诚与你并肩作战,携手解决难题,一同追求卓越,实现我们的垂直成长。我是一名经验丰富且充满热情的技术人员。我热爱编程&a…...

大语言模型系列-Transformer

DeepSeek Transformer模型是深度学习领域中一种革命性的架构,它在自然语言处理(NLP)任务中取得了巨大的成功。Transformer模型由Vaswani等人在2017年的论文《Attention Is All You Need》中提出,其核心思想是利用自注意力&#x…...

Node.js 语言特定指南

Node.js 语言特定指南 本 Node.js 语言特定指南将教您如何使用 Docker 容器化 Node.js 应用程序。在本指南中,您将学习如何: 容器化并运行一个 Node.js 应用程序设置一个本地环境以使用容器开发 Node.js 应用程序使用容器为 Node.js 应用程序运行测试使…...

科普:什么是 BC-404 ?全方位解读最新通缩型 NFT 标准

区块链技术飞速发展的今天,创新从未停歇。继 ERC-404 标准问世后,一个名为 BC-404 的新标准应运而生,为 NFT 市场带来了全新的可能性。BC-404(Bonding Curve 404)—基于对 ERC-404 的改进,加密货币中第一个…...

软件测试学习笔记丨JUnit5执行顺序

本文转自测试人社区,原文链接: https://ceshiren.com/t/topic/28025 指定顺序使用场景 测试用例有业务逻辑相关集成测试(主流程测试) 排序方式 方法排序类排序Suite官方网站没有明确说明默认排序的具体规则 方法排序的类型 方法排序-Order 注解指定排序 …...

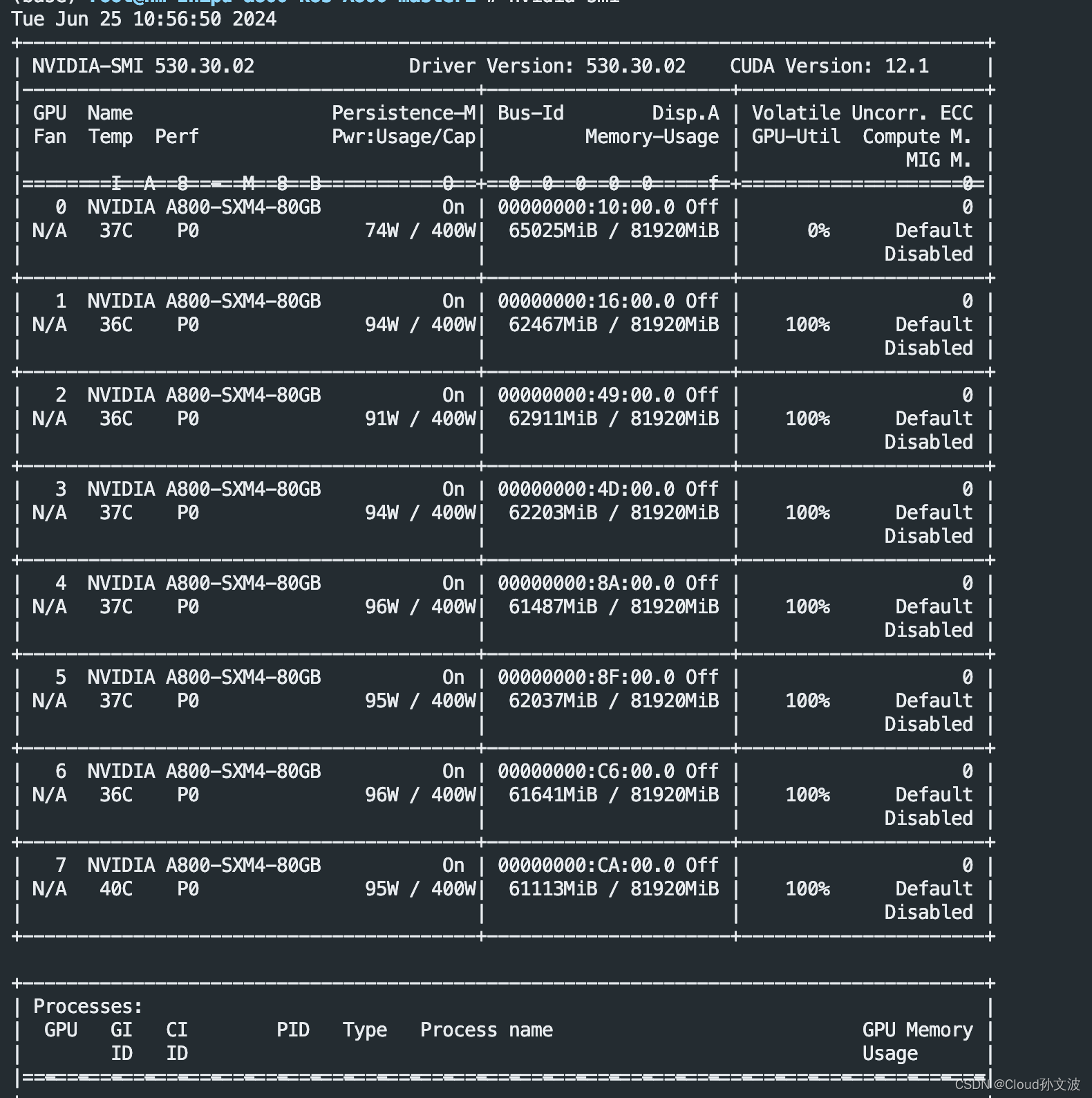

解决GPU 显存未能完全释放

一、 现象 算法同学反馈显存未能完全释放。 二、解决方法 一条命令搞定 注意:执行时注意不要误杀其他的python进程,需要确认好。 我的这条命令是将所有python进程都杀死了 ps -elf | grep python | awk {print $4} | xargs kill -s 9...

3D资产爆发,轻量化需求再度冲高,见证下一代3D崛起!

数字经济不断发展,3D资产和实体经济迎来深度融合的窗口期,3D资产应用外延催生大量新场景、新业态,一个3D资产构建的数字世界正出现在我们眼前。 数字经济不断发展,3D资产和实体经济迎来深度融合的窗口期,3D资产应用外…...

AI绘画的10种变现方法,逼你躺平挣钱

AI绘画到底能多挣钱! 马上看证据,知乎和其它平台的收益,AI绘画挣的稿费,还有某音某瓜的稿费。 都是有AI绘画的一大功劳! 接下来介绍AI绘画的十种挣钱方法,有折腾的收益,也有躺平的收益&#x…...

Pura 70 系列超高速风驰闪拍,捕捉美好,告别抓拍模糊

及时而准确的将画面定格,把事件最具有表现力的瞬间直观、真实地传达给观者,以使将抓拍影响的意义发挥最大化,由于抓拍摄影作品大多反映的是比较自然,真实的人和事,得到了社会的广泛认可,抓拍摄影也正日益成…...

AI作画Prompt不会写?Amazon Bedrock Claude3.5来帮忙

最新上线的Claude3.5 Sonnet按照官方介绍的数据来看,在多方面超越了CPT-4o,是迄今为止最智能的模型。 而跟上一个版本相比,速度是Claude 3 Opus的两倍,成本只有其五分之一。 Claude3.5 Sonnet不仅擅长解释图表、图形或者从不完…...

SSL证书类型解析:DV、OV、EV证书的区别与适用场景

在互联网时代,数据安全和用户隐私保护变得尤为重要。SSL证书作为加密网站通信的主要工具,为用户提供了一个安全的浏览环境。然而,面对市场上多种类型的SSL证书,许多网站所有者常常感到困惑。本文将重点解析三种常见的SSL证书类型—…...

WPF 2024 金九银十 最新 高级 架构 面试题 C#

含入门 初级 中级 高级 不同级别WPF的面试题 相关面试题 redis安装说明书 http://t.csdnimg.cn/iM260 单体并发瓶颈 redis sqlsever mysql多少 http://t.csdnimg.cn/DTXIh Redis高频面试题http://t.csdnimg.cn/FDOnv 数据库SqlServer笔试题 数据库SqlServer笔试题-CSDN博客 SQL…...

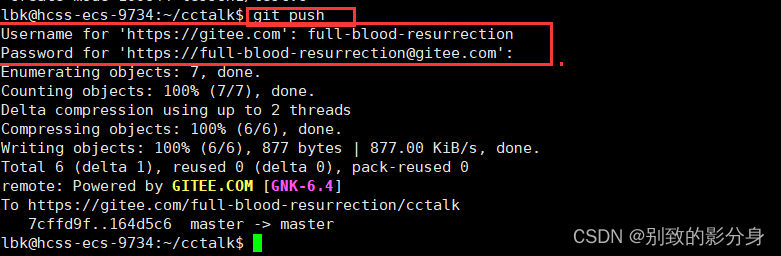

Linux上使用 git 命令行

在 Github或者 gitee 注册账号 这个比较简单 , 参考着官网提示即可 . 需要进行邮箱校验.以下以创建Github为例。 创建项目 1. 登陆成功后 , 进入个人主页 , 点击下方的 create a new repository 按钮新建项目 2. 在创建好的项目页面中复制项目的链接 , 以备接下来进行下…...

汽车该多久换一代

汽车该多久换一代 买车的人其实不怕四年换代,怕的是刚提车半年就被新款打成旧款。李想这句话能引起讨论,原因也在这里:车企说的是研发验证周期,车主感受到的是价格、配置和二手残值。 汽车确实没法完全照着手机节奏跑。手机坏了可…...

在 1688、阿里国际站上,怎么分清哪些是真工厂、哪些是贸易商?一份采购辨别清单

跨境卖家和采购最常踩的坑,就是把贸易商当成了源头工厂。结果是:报价里多了一手差价、打样要等贸易商再转给后面的厂、出了质量问题没人能进车间整改。 平台上的"工厂认证"“源头工厂”"工厂直供"标签,看起来像是替你做了…...

开源项目仪表盘开发指南:基于React、Next.js与GitHub API的实践

1. 项目概述:一个为开源项目量身定制的现代化仪表盘 最近在折腾一个开源项目,想把它的状态、数据和一些关键指标更直观地展示出来,于是找到了 tugcantopaloglu/openclaw-dashboard 这个仓库。简单来说,这是一个专门为开源项目设…...

OpenClaw量化回测性能调优指南:从数据加载到并行计算的实战优化

1. 项目概述:从开源工具到性能调优的艺术最近在跟几个做量化交易的朋友聊天,他们都在为一个问题头疼:策略回测和实盘执行的速度。动辄几十个G的历史数据,复杂的因子计算,加上高频的模拟交易,一套流程跑下来…...

奥里亚语语音合成准确率骤降?揭秘ElevenLabs最新v4.2模型在Odisha方言中的5大发音偏差与3步校准法

更多请点击: https://intelliparadigm.com 第一章:奥里亚语语音合成准确率骤降现象全景透视 近期多个基于深度学习的奥里亚语(Odia)TTS系统在部署后出现显著性能退化:词级发音准确率从92.4%骤降至73.1%,尤…...

ModbusTool:工业自动化通信调试的技术实现与实践指南

ModbusTool:工业自动化通信调试的技术实现与实践指南 【免费下载链接】ModbusTool A modbus master and slave test tool with import and export functionality, supports TCP, UDP and RTU. 项目地址: https://gitcode.com/gh_mirrors/mo/ModbusTool 在工业…...

VirtualBox虚拟机中搭建VxWorks 5.5开发调试环境全攻略

1. 项目概述与核心思路最近在折腾一个老项目,需要在一个特定的嵌入式实时操作系统环境下进行调试和验证。这个系统就是VxWorks,一个在工业控制、航空航天等领域有着深厚积累的RTOS。手头没有现成的硬件板卡,搭建一套物理开发环境又费时费力&a…...

从巨头并购看FPGA技术演进与国产破局之路

1. 从两起世纪并购看FPGA的宿命与价值2015年,英特尔以167亿美元吞下Altera;2022年情人节,AMD用全股票交易正式将赛灵思(Xilinx)收入囊中。这两起震动半导体行业的并购案,表面看是巨头在“买公司”ÿ…...

)

告别默认丑图表!Winform Chart控件从拖入到美化的保姆级实战(C# .NET Framework)

告别默认丑图表!Winform Chart控件从拖入到美化的保姆级实战(C# .NET Framework) 刚接触Winform Chart控件的开发者,往往会被默认生成的图表样式震惊——拥挤的坐标轴、刺眼的网格线、毫无美感的配色,仿佛瞬间回到Wind…...

)

仅0.3%用户掌握的胶片叙事技巧:用Midjourney实现“过期胶卷”时间衰减效果(含Exif元数据欺骗指令集)

更多请点击: https://intelliparadigm.com 第一章:胶片叙事与数字时代的时间诗学 胶片影像的物理性——帧率、显影时长、机械快门延时——曾将时间锚定为可触摸的物质存在;而数字媒介则以纳秒级采样、无损复制与非线性剪辑,将时间…...