【神经网络】深入理解多层神经网络(深度神经网络

🎈个人主页:豌豆射手^

🎉欢迎 👍点赞✍评论⭐收藏

🤝希望本文对您有所裨益,如有不足之处,欢迎在评论区提出指正,让我们共同学习、交流进步!

深入理解多层神经网络(深度神经网络)

- 一 **神经网络的基本组成**

- 神经元模型

- 激活函数的作用

- 权重和偏置

- 二 多层神经网络的构建

- 1. 输入层、隐含层和输出层

- 2. 前馈神经网络与反馈神经网络

- 3. 深度神经网络的深度与宽度

- 三 **多层神经网络的训练**

- 1. 前向传播过程

- 2. 反向传播算法

- 3. 权重更新与优化

一 神经网络的基本组成

神经网络的基本组成包括神经元模型、激活函数、权重和偏置。

神经元模型

神经网络的基本组成单元是神经元,它模仿了人类大脑中的神经元。每个神经元接收来自其他神经元的输入信号,并产生一个输出信号,这个输出信号可以传递到其他神经元。神经元模型主要包括以下几个部分:

- 输入:神经元接收来自其他神经元的输入信号。

- 权重:每个输入都与一个权重相关联,权重决定了输入信号的重要性。权重可以是正数、负数或零,它们通过训练过程进行调整,以优化神经网络的性能。

- 求和器:神经元的求和器将输入信号与其对应的权重相乘后求和,然后加上一个偏置项(bias)。

- 激活函数:求和结果经过激活函数进行非线性转换,产生神经元的输出。

激活函数的作用

激活函数在神经网络中起着至关重要的作用,主要包括以下几点:

- 引入非线性变换:神经网络的线性组合层(如卷积层和全连接层)只能表示线性关系,而激活函数通过对输入进行非线性变换,使网络能够学习和表示更加复杂的函数关系。

- 增加网络的表达能力:线性函数的组合仍然是线性函数,无法表示复杂的非线性关系。激活函数的引入扩展了网络的表达能力,使神经网络能够对输入数据进行非线性映射和特征提取,从而更好地捕捉和表示输入数据的复杂性。

- 激活神经元:激活函数接收神经元的输入信号,通过非线性变换产生输出,从而决定神经元是否激活并传递信号给下一层。

- 解决线性不可分问题:在诸如图像分类、目标检测和图像分割等计算机视觉任务中,激活函数的引入使得神经网络可以学习和表示非线性决策边界,从而提高模型的分类性能和准确度。

常见的激活函数包括Sigmoid函数、ReLU函数等。Sigmoid函数将输入值压缩到(0, 1)范围内,常用于输出层;而ReLU函数在输入大于0时输出等于输入,否则输出为0,它有助于解决梯度消失问题并加速训练过程。

权重和偏置

- 权重(Weights):权重决定了每个神经元对输入的重要性。在训练过程中,权重通过反向传播算法和梯度下降优化方法进行调整,以使网络能够逐渐逼近真实的输入输出关系。权重的调整过程是基于误差的反向传播和链式法则进行的。

- 偏置(Bias):偏置是一个常数项,它与神经元的输入加权求和相结合,并通过激活函数进行非线性变换。偏置的作用是为每个神经元引入一个偏移量,使得神经元能够更好地拟合数据和提取特征。偏置的引入增加了神经网络的灵活性,有助于处理不同的数据分布和特征模式。

权重和偏置是神经网络训练和调整的关键参数,它们的合理设置对于提高网络的性能至关重要。

二 多层神经网络的构建

多层神经网络的构建涉及多个关键组成部分,下面将分别介绍输入层、隐含层、输出层,以及前馈神经网络与反馈神经网络,最后讨论深度神经网络的深度与宽度。

1. 输入层、隐含层和输出层

输入层:

- 输入层是神经网络的起始层,负责接收原始数据或经过预处理的特征数据。

- 输入层中的每个节点(或神经元)代表一个输入特征。

隐含层:

- 隐含层位于输入层和输出层之间,是神经网络中最重要的部分。

- 隐含层可以有一层或多层,每层包含多个神经元。

- 隐含层中的神经元通过权重和偏置与输入层、其他隐含层以及输出层中的神经元相连。

- 隐含层的主要作用是对输入数据进行非线性变换和特征提取,从而帮助网络学习和表示复杂的函数关系。

输出层:

- 输出层是神经网络的最后一层,负责产生神经网络的最终输出。

- 输出层中的每个节点(或神经元)代表一个输出特征或预测结果。

- 输出层的神经元接收来自隐含层的输入,并通过激活函数产生输出。

2. 前馈神经网络与反馈神经网络

前馈神经网络:

- 前馈神经网络是一种多层神经网络,其中信号从输入层向输出层单向传播,没有反馈连接。

- 前馈神经网络中的每一层神经元只接收前一层神经元的输出作为输入,并将输出传递给下一层神经元。

- 前馈神经网络常用于函数逼近、分类和回归等任务。

反馈神经网络:

- 反馈神经网络(也称为递归神经网络)与前馈神经网络不同,它包含反馈连接,允许信号在网络中循环传播。

- 反馈神经网络中的神经元可以接收来自其他神经元的输入,并将输出传递给同一层或其他层的神经元。

- 反馈神经网络具有强大的记忆和学习能力,能够处理时间序列数据和动态系统。

3. 深度神经网络的深度与宽度

深度:

- 深度指的是神经网络中隐含层的数量。更深的网络具有更强的非线性表达能力和特征学习能力,可以学习更复杂的变换和表示更复杂的特征。

- 然而,过深的网络可能会导致梯度不稳定、网络退化等问题,因此需要在深度和性能之间找到平衡。

宽度:

- 宽度指的是神经网络中每层神经元的数量。足够的宽度可以保证网络在每一层都能学到丰富的特征。

- 过窄的网络可能无法充分提取特征,导致模型性能受限;而过宽的网络则可能提取过多重复特征,增加计算负担。

- 因此,在设计神经网络时需要根据具体任务和数据集来调整网络的宽度。

总之,多层神经网络的构建需要考虑输入层、隐含层、输出层的设计以及前馈与反馈的连接方式,同时还需要关注网络的深度和宽度对性能的影响。

三 多层神经网络的训练

多层神经网络的训练是一个迭代优化的过程,主要包括前向传播过程、反向传播算法以及权重更新与优化。下面将分别详细介绍这三个方面。

1. 前向传播过程

前向传播是神经网络从输入层到输出层的信息传递过程。在这个过程中,输入数据首先进入输入层,然后通过隐含层中的神经元进行加权求和和激活函数处理,最终产生输出层的预测结果。

- 输入层:接收原始数据或经过预处理的特征数据。

- 隐含层:每一层的神经元接收前一层神经元的输出作为输入,通过权重和偏置进行加权求和,然后经过激活函数进行非线性变换,得到该层的输出。这个过程会逐层进行,直到到达输出层。

- 输出层:根据任务的不同,输出层可能使用不同的激活函数(如Sigmoid、Softmax等)来产生最终的预测结果。

2. 反向传播算法

反向传播算法是神经网络训练中的核心算法,用于计算损失函数对权重和偏置的梯度,从而指导网络参数的更新。

- 计算损失:首先,需要定义一个损失函数来衡量网络预测结果与真实值之间的差距。常用的损失函数包括均方误差(MSE)、交叉熵等。

- 反向传播:从输出层开始,逐层计算损失函数对每个神经元权重的偏导数(即梯度)。这个过程通常使用链式法则来实现。

- 权重更新:根据计算得到的梯度,使用梯度下降法或其变种(如随机梯度下降、批量梯度下降等)来更新网络的权重和偏置。权重的更新公式通常为: w i j = w i j − α ⋅ ∂ L ∂ w i j w_{ij} = w_{ij} - \alpha \cdot \frac{\partial L}{\partial w_{ij}} wij=wij−α⋅∂wij∂L,其中 L L L是损失函数, α \alpha α是学习率。

3. 权重更新与优化

权重更新与优化是神经网络训练中的关键步骤,直接影响网络的性能和泛化能力。

- 学习率:学习率 α \alpha α是梯度下降法中的一个重要超参数,它决定了权重更新的步长。过大的学习率可能导致训练不稳定,而过小的学习率则可能导致训练过程过于缓慢。因此,选择合适的学习率对于神经网络的训练至关重要。

- 优化算法:除了基本的梯度下降法外,还有许多优化算法可以用于神经网络的训练,如动量法、Adam、RMSprop等。这些算法通过引入动量项、自适应学习率等机制来加速训练过程并提高性能。

- 正则化:为了防止过拟合,可以在损失函数中加入正则化项(如L1正则化、L2正则化等)来约束网络参数的取值范围。正则化有助于降低模型的复杂度,提高泛化能力。

- 批量大小:在训练过程中,可以将训练数据划分为多个小批量(mini-batch)进行迭代训练。批量大小的选择会影响训练速度和稳定性。较大的批量可以加速训练但可能导致内存不足,而较小的批量则可能导致训练不稳定。因此,需要根据实际情况选择合适的批量大小。

通过以上步骤的迭代优化,多层神经网络可以逐渐学习到输入数据的特征和模式,从而实现对未知数据的准确预测和分类。

相关文章:

【神经网络】深入理解多层神经网络(深度神经网络

🎈个人主页:豌豆射手^ 🎉欢迎 👍点赞✍评论⭐收藏 🤝希望本文对您有所裨益,如有不足之处,欢迎在评论区提出指正,让我们共同学习、交流进步! 深入理解多层神经网络&#x…...

CAS原理与JUC原子类

一、CAS基本原理 1、Unsafe类 (1)概念及作用:增强Java语言操作底层资源的能力,里面的方法多为native修饰的方法(基于C实现),不建议在代码中使用,不安全。 (2ÿ…...

【杂记-浅谈OSPF协议之RouterDeadInterval死区间隔】

OSPF协议之RouterDeadInterval死区间隔 一、RouterDeadInterval概述二、设置RouterDeadInterval三、RouterDeadInterval的重要性 一、RouterDeadInterval概述 RouterDeadInterval,即路由器死区间隔,它涉及到路由器如何在广播网络上发现和维护邻居关系。…...

【每日刷题】Day75

【每日刷题】Day75 🥕个人主页:开敲🍉 🔥所属专栏:每日刷题🍍 🌼文章目录🌼 1. 1833. 雪糕的最大数量 - 力扣(LeetCode) 2. 面试题 17.14. 最小K个数 - 力扣…...

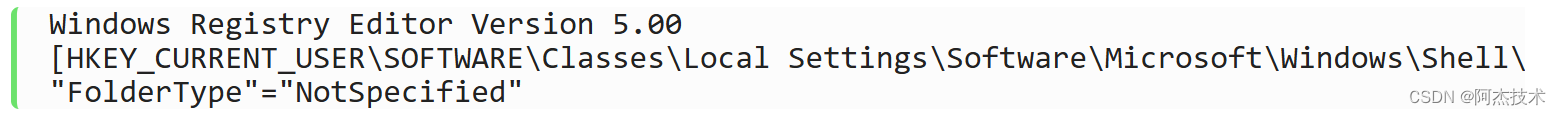

文件管理器加载缓慢-禁用文件类型自动发现功能

文件管理器加载缓慢-禁用文件类型自动发现功能 右键“Shell”项,选择新建“字符串值” “FolderType”,数值为 NotSpecified。...

.[nicetomeetyou@onionmail.org].faust深入剖析勒索病毒及防范策略

引言: 在数字化时代,网络安全问题日益凸显,其中勒索病毒无疑是近年来网络安全的重大威胁之一。勒索病毒以其独特的加密机制和恶意勒索行为,给个人和企业带来了巨大的经济损失和数据安全风险。本文将从勒索病毒的传播方式、攻击链、…...

Ardupilot开源代码之ExpressLRS性能实测方法

Ardupilot开源代码之ExpressLRS性能实测方法 1. 源由2. 测试效果3. 测试配置4. 总结5. 参考资料6. 补充 1. 源由 之前一直在讨论ExpressLRS性能的问题,有理论、模拟、实测。 始终缺乏完整的同一次测试的测试数据集,本章节将介绍如何在Ardupilot上进行获…...

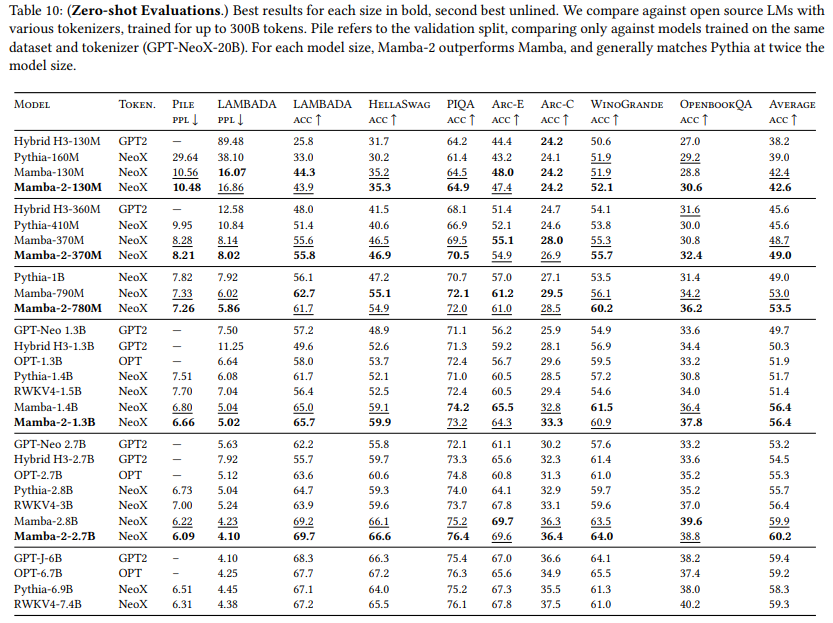

Transformers是SSMs:通过结构化状态空间对偶性的广义模型和高效算法(二)

文章目录 6、针对SSD模型的硬件高效算法6.1、对角块6.2、低秩块6.3、计算成本 7、Mamba-2 架构7.1、块设计7.2、序列变换的多头模式7.3、线性注意力驱动的SSD扩展8、系统优化对于SSMs8.1、张量并行8.2、序列并行性8.3、可变长度 9、实证验证9.1、合成任务:联想记忆9…...

Segment any Text:优质文本分割是高质量RAG的必由之路

AI应用开发相关目录 本专栏包括AI应用开发相关内容分享,包括不限于AI算法部署实施细节、AI应用后端分析服务相关概念及开发技巧、AI应用后端应用服务相关概念及开发技巧、AI应用前端实现路径及开发技巧 适用于具备一定算法及Python使用基础的人群 AI应用开发流程概…...

IDEA 学习之 编译内存问题

目录 1. 正常的 IDEA build 日志2. 编译工具内存不足日志 (内存从小变大)2.1. 干脆无法启动2.2. Ant 任务执行报错2.3. 内存溢出:超出 GC 上限2.4. 内存溢出:超出 GC 上限,编译报错2.5. 内存溢出: 堆空间2.…...

如何将本地项目推送到gitee仓库

目录 为何用gitee管理自己项目: 如何将自己的项目推送到gitee仓库,步骤如下: 1.下载git 2.生成公钥 3.在gitee上添加公钥 4.在gitee上创建仓库 5.将本地项目推送到gitee仓库 为何用gitee管理自己项目: 1.可以使用多台电脑…...

产品经理基础入门

一、产品基础(需求收集、需求管理、需求分析、结构图、流程图、原型、PRD文档、用户画像、后台的角色管理) 产品经理定义: 1.市场分析:找准市场方向,确定哪个市场是值得进入的。 2.用户分析:针对目标市场…...

五子棋纯python手写,需要的拿去

import pygame,sys from pygame import * pygame.init()game pygame.display.set_mode((600,600)) gameover False circlebox [] # 棋盘坐标点存储 box [] def xy():for x in range(0,800//40): for y in range(0,800//40): box.append((x*40,y*40)) xy() defaultColor wh…...

C# Winform按钮避免重复点击以及解决WinForm中设置Enabled=False为什么还会响应Click事件

1、C# Winform按钮避免重复点击 代码如下 btn.Enablefalse; //执行任务的函数或代码 btn.Enabletrue; 在btn.Enabletrue前添加Application.DoEvents(); 就是让应用程序的消息队列自动走完(即在按钮为Ture前清空消息队列)。 2、解决WinForm中设置Enabl…...

谷歌SEO是什么意思?

谷歌SEO(Search Engine Optimization)是通过优化网站内容和结构,使其在谷歌搜索引擎中排名更高的策略和技术。这不仅仅是提高网站排名,更是吸引目标受众、增加流量并最终提升业务转化的关键方法之一。谷歌搜索引擎优化(…...

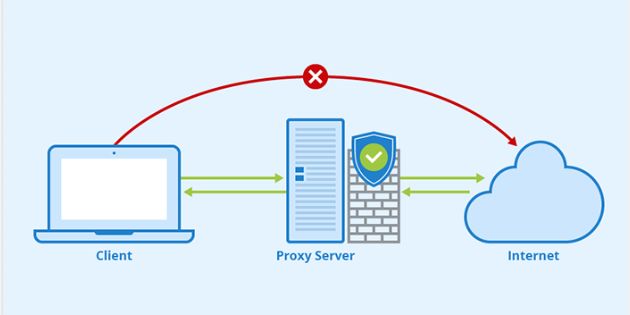

IPFoxy Tips:匿名海外代理IP的使用方法及注意事项

在互联网上,隐私和安全问题一直备受关注。为了保护个人隐私和数据安全,使用匿名代理IP是一种常用的方法。匿名代理IP可以隐藏用户的真实IP地址,使用户在访问网站时更加隐秘和安全。 本文将介绍匿名代理IP的基本原理和核心功能。 基本原则 匿…...

【MySQL进阶之路 | 小结篇】MySQL键约束KEY与索引INDEX

1. 键约束 关键字key 比如UNIQUE KEY就是一个唯一性约束,用于确保表中的某一列或多列的组合具有唯一性,不允许有重复值.当定义一个唯一性约束的时候,会自动创建一个唯一性索引来支持这一约束,这意味着它同时也起到了索引的作用.…...

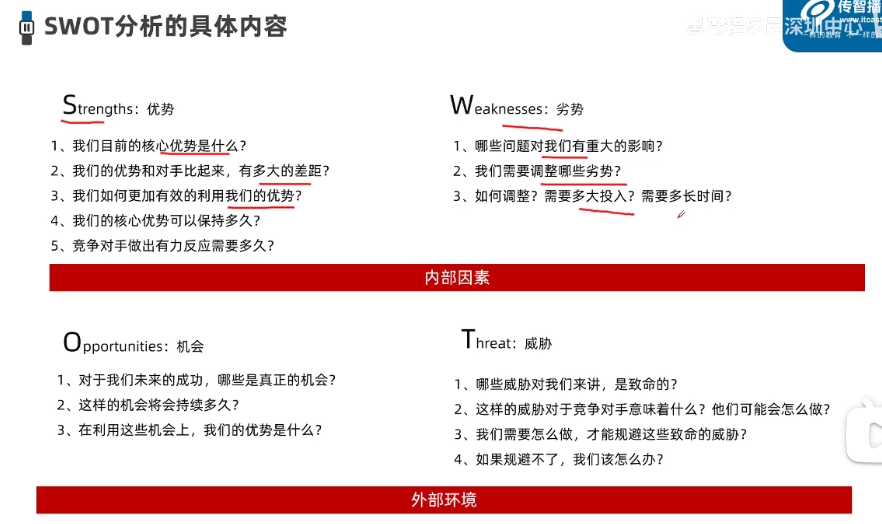

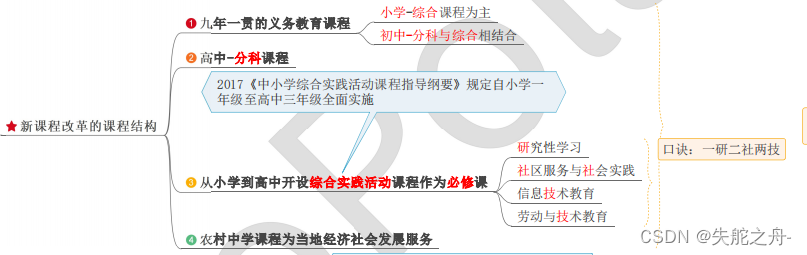

【中学教资科目二】02中学课程

02中学课程 第一节 课程概述1.1 课程的分类 第二节 课程组织2.1 课程内容的文本表现形式2.2 课程评价 第三节 基础教育课程改革3.1 基础教育改革的目标3.2 新课改的课程结构 第一节 课程概述 1.1 课程的分类 学校课程有多种类型,其中最利于学生系统掌握人类所取得的…...

Stable Diffusion 亲测这几个SDXL大模型,真的非常好用!

大家好我是极客菌,前两周Stable Diffusion WebUI1.6.0发布了,新增了很多对SDXL生态的支持。 而ControlNET也对SDXL的支持也逐渐稳定。 SDXL的生态终于有一点起色了,我也觉得是时候,可以来写一篇SDXL的大模型推荐了。 在推荐之前…...

DLS策略洞察:如何应对AI数据中心网络交换机市场的爆发式增长?

摘要: 随着AI技术的发展和应用,AI数据中心对网络交换机的需求日益增加。摩根士丹利预计,2023-2026年间,AI数据中心网络交换机的收入复合年增长率(CAGR)将达到55%。本文将详细分析AI数据中心网络交换机市场…...

上蔡假发定制亲测:这家2026年稳

在假发定制领域,用户普遍面临三大核心挑战:其一,传统假发产品在逼真度与舒适度之间难以平衡。数据显示,超过65%的消费者反映佩戴假发后出现头皮闷热、出汗不适等问题,尤其在夏季或运动场景下,透气性与防水性…...

LSM6DS3TR-C与磁力计集成:九轴数据融合与姿态解算实践

1. 项目概述:从运动传感器到磁力计的数据融合在之前的系列文章中,我们已经深入探讨了LSM6DS3TR-C这款六轴惯性测量单元(IMU)在加速度计和陀螺仪数据采集、运动检测算法实现等方面的应用。今天,我们将把目光投向一个同样…...

观察不同模型在Taotoken平台上的实际Token消耗速率

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 观察不同模型在Taotoken平台上的实际Token消耗速率 对于依赖大模型API进行开发的团队和个人而言,成本控制是一个持续关…...

终极指南:5分钟掌握STL到STEP格式转换,打破3D设计与制造的数据壁垒

终极指南:5分钟掌握STL到STEP格式转换,打破3D设计与制造的数据壁垒 【免费下载链接】stltostp Convert stl files to STEP brep files 项目地址: https://gitcode.com/gh_mirrors/st/stltostp 在当今数字化制造与3D设计领域,STL到STEP…...

重塑AI资源管理范式:HAMi异构计算虚拟化的架构革命

重塑AI资源管理范式:HAMi异构计算虚拟化的架构革命 【免费下载链接】HAMi Heterogeneous GPU Sharing on Kubernetes 项目地址: https://gitcode.com/GitHub_Trending/ha/HAMi 在AI计算资源日益紧张的今天,企业面临着一个严峻的挑战:昂…...

基于大语言模型的智能购物助手:从架构设计到工程实现

1. 项目概述:当AI遇上电商,一个“懂你”的购物助手如何炼成最近在逛GitHub的时候,发现了一个挺有意思的项目,叫“KudoAI/amazongpt”。光看名字,你大概能猜到它和亚马逊(Amazon)以及GPT有关。没…...

装机解惑:Bios中的Secure Boot与CSM,为何相爱相杀?

1. Secure Boot与CSM:现代PC的引导之争 刚装好的新电脑突然黑屏,这种经历估计不少DIY玩家都遇到过。上周我就帮朋友处理了这么个案例:他为了省钱继续用老显卡GTX650ti,结果在新配的13代酷睿主机上死活点不亮屏幕。这背后其实是UEF…...

Unity实战:利用TriLib插件实现运行时动态加载外部3D模型

1. TriLib插件基础入门 第一次接触TriLib插件时,我也被它强大的功能惊艳到了。这个插件最大的价值在于,它能让我们在Unity运行时动态加载各种主流3D模型格式,比如FBX、OBJ、GLTF等,而不需要提前在编辑器中导入。想象一下ÿ…...

Bili2Text:3分钟将B站视频转为文字稿,AI语音识别提升学习效率10倍

Bili2Text:3分钟将B站视频转为文字稿,AI语音识别提升学习效率10倍 【免费下载链接】bili2text Bilibili视频转文字,一步到位,输入链接即可使用 项目地址: https://gitcode.com/gh_mirrors/bi/bili2text 还在为无法快速获取…...

利用Taotoken为开源项目提供可配置的AI功能模块

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 利用Taotoken为开源项目提供可配置的AI功能模块 为开源项目集成人工智能能力,正成为提升项目实用性和吸引力的有效方式…...