PCI DSS是什么?

PCI DSS,全称为Payment Card Industry Data Security Standard(支付卡行业数据安全标准),是由支付卡行业安全标准委员会(PCI Security Standards Council)制定的一套安全标准,旨在保护信用卡信息免受欺诈和数据泄露的威胁。PCI DSS适用于所有存储、处理或传输持卡人数据的实体,无论其规模大小。

PCI DSS的最新版本是4.0,这一版本引入了一些更新和增强的安全措施,以应对不断变化的威胁环境。PCI DSS的核心要求包括:

- 构建和维护安全网络和系统。

- 保护持卡人数据。

- 维护一个病毒防护策略。

- 实施强大的访问控制措施。

- 定期监控和测试网络。

- 维护信息安全政策。

为了达到PCI DSS合规性,组织必须进行年度审核和定期的安全测试。不遵守PCI DSS可能导致严重的后果,包括罚款、信誉损害、支付卡处理权限的丧失,以及潜在的法律诉讼。

PCI DSS的合规性对于任何处理支付卡信息的组织都是至关重要的,因为这不仅有助于防止数据泄露,还能够保护消费者的信息安全。合规过程可能涉及对现有系统的评估、改进和持续监控,以确保始终满足标准的要求。

为了确保符合PCI DSS的要求,开发过程应包含以下关键元素:

1. 需求分析

- 明确哪些系统将处理、存储或传输持卡人数据。

- 理解PCI DSS的12项要求,并确定开发中需要关注的方面。

2. 安全设计

- 在设计阶段就考虑安全性和合规性,避免在后期引入安全措施带来的高成本。

- 采用最小权限原则,确保只有必要的人员和系统才能访问持卡人数据。

- 设计加密机制,保护数据在传输和存储过程中的安全。

3. 安全编码

- 遵循安全编码实践,防止常见漏洞,如SQL注入、跨站脚本(XSS)、跨站请求伪造(CSRF)等。

- 实施输入验证,确保所有输入数据都经过检查,防止恶意数据的注入。

- 使用最新的编程语言和框架的安全特性。

4. 安全测试

- 在开发周期中定期进行安全测试,包括代码审查、静态应用安全测试(SAST)、动态应用安全测试(DAST)等。

- 执行渗透测试和脆弱性评估,模拟攻击场景,识别和修复安全漏洞。

5. 部署和运维

- 在生产环境中部署应用前,确保所有安全补丁和更新都已经应用。

- 实施日志记录和监控,以便于审计和事件响应。

- 定期进行安全培训,提高员工的安全意识。

6. 持续监测和更新

- 定期评估系统和应用的安全性,确保持续符合PCI DSS的要求。

- 对新的安全威胁和PCI DSS更新保持警觉,及时调整安全策略和系统设置。

7. 合规审计

- 定期进行内部或外部审计,验证PCI DSS的合规性。

- 保留审计日志和文档,证明已采取必要的安全措施。

在整个开发过程中,团队成员应该接受关于PCI DSS和相关安全实践的培训,确保所有人都了解其重要性和具体要求。此外,与第三方供应商合作时,也要确保他们同样遵守PCI DSS的规定。

以下是PCI DSS 3.2.1版本的12项要求概述,不过请注意,PCI DSS已经发布了4.0版本,其中可能有一些更新或修改:

-

建立和维护安全网络和系统

- 安装和维护防火墙配置以保护持卡人数据。

- 不使用供应商的默认设置,例如默认密码和安全参数。

-

保护持卡人数据

- 加密传输中的持卡人数据。

- 加密存储在系统中的持卡人数据。

- 保护存放在物理环境中的持卡人数据。

-

维护一个防病毒程序

- 安装防病毒软件并定期更新病毒定义和软件。

-

实施强大的访问控制措施

- 分配唯一ID给拥有系统访问权限的每个人。

- 限制物理和逻辑访问至持卡人数据。

- 加强访问权限的管理,包括定期审查和撤销离职员工的访问权限。

-

定期监控和测试网络

- 使用入侵检测和预防系统。

- 定期进行系统和网络的漏洞扫描和渗透测试。

-

维护信息安全管理政策

- 实施书面的信息安全管理政策和程序。

- 传达安全政策给所有相关人员,包括员工和承包商。

每项要求下面还有更为详细的子要求,例如要求6侧重于软件开发过程中的编码安全,要求定期进行代码审查和静态分析,以避免常见的编码漏洞。

PCI DSS的这些要求是为了确保支付卡信息的安全,防止数据泄露和欺诈行为。组织必须遵守这些要求,并通过年度自我评估问卷(SAQ)或由合格安全评估员(QSA)进行的现场评估来证明其合规性。如果不遵守PCI DSS,可能会面临罚款、失去处理信用卡的能力以及声誉损害。

相关文章:

PCI DSS是什么?

PCI DSS,全称为Payment Card Industry Data Security Standard(支付卡行业数据安全标准),是由支付卡行业安全标准委员会(PCI Security Standards Council)制定的一套安全标准,旨在保护信用卡信息…...

DeepMind的JEST技术:AI训练速度提升13倍,能效增强10倍,引领绿色AI革命

谷歌旗下的人工智能研究实验室DeepMind发布了一项关于人工智能模型训练的新研究成果,声称其新提出的“联合示例选择”(Joint Example Selection,简称JEST)技术能够极大地提高训练速度和能源效率,相比其他方法ÿ…...

如何使用 pytorch 创建一个神经网络

我已发布在:如何使用 pytorch 创建一个神经网络 SapientialM.Github.io 构建神经网络 1 导入所需包 import os import torch from torch import nn from torch.utils.data import DataLoader from torchvision import datasets, transforms2 检查GPU是否可用 dev…...

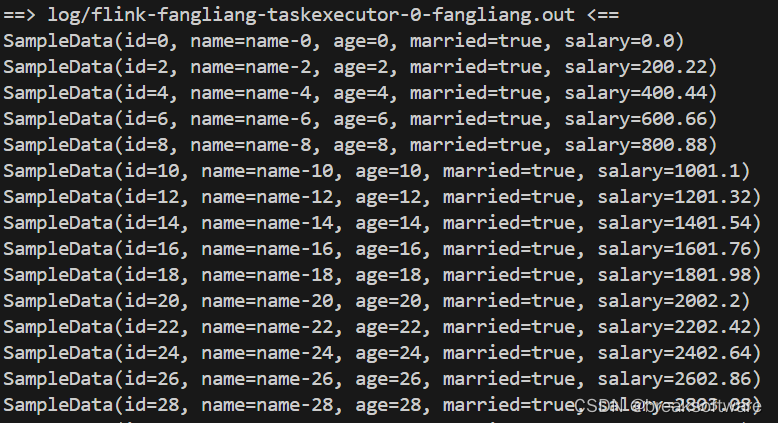

Java版Flink使用指南——定制RabbitMQ数据源的序列化器

大纲 新建工程新增依赖数据对象序列化器接入数据源 测试修改Slot个数打包、提交、运行 工程代码 在《Java版Flink使用指南——从RabbitMQ中队列中接入消息流》一文中,我们从RabbitMQ队列中读取了字符串型数据。如果我们希望读取的数据被自动化转换为一个对象&#x…...

CV每日论文--2024.7.8

1、DisCo-Diff: Enhancing Continuous Diffusion Models with Discrete Latents 中文标题:DisCo-Diff:利用离散潜伏增强连续扩散模型 简介:这篇文章提出了一种新型的离散-连续潜变量扩散模型(DisCo-Diff),旨在改善传统扩散模型(DMs)存在的问…...

【AI大模型】赋能儿童安全:楼层与室内定位实践与未来发展

文章目录 引言第一章:AI与室内定位技术1.1 AI技术概述1.2 室内定位技术概述1.3 楼层定位的挑战与解决方案 第二章:儿童定位与安全监控的需求2.1 儿童安全问题的现状2.2 智能穿戴设备的兴起 第三章:技术实现细节3.1 硬件设计与选择传感器选择与…...

云服务器linux系统安装配置docker

在我们拿到一个纯净的linux系统时,我需要进行一些基础环境的配置 (如果是云服务器可以用XShell远程连接,如果连接不上可能是服务器没开放22端口) 下面是配置环境的步骤 sudo -s进入root权限:退出使用exit sudo -i进入…...

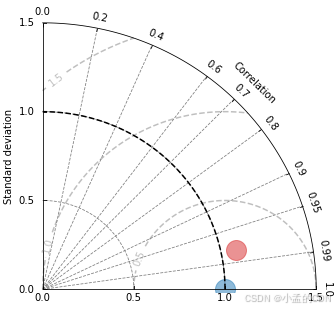

泰勒雷达图2

matplotlib绘制泰勒雷达图 import matplotlib.pyplot as plt import numpy as np from numpy.core.fromnumeric import shape import pandas as pd import dask.dataframe as dd from matplotlib.projections import PolarAxes import mpl_toolkits.axisartist.floating_axes a…...

数据库容灾 | MySQL MGR与阿里云PolarDB-X Paxos的深度对比

开源生态 众所周知,MySQL主备库(两节点)一般通过异步复制、半同步复制(Semi-Sync)来实现数据高可用,但主备架构在机房网络故障、主机hang住等异常场景下,HA切换后大概率就会出现数据不一致的问…...

react根据后端返回数据动态添加路由

以下代码都为部分核心代码 一.根据不同的登录用户,返回不同的权限列表 ,以下是三种不同用户限权列表 const pression { //超级管理员BigAdmin: [{key: "screen",icon: "FileOutlined",label: "数据图表",},{key: "…...

机器学习中的可解释性

「AI秘籍」系列课程: 人工智能应用数学基础 人工智能Python基础 人工智能基础核心知识 人工智能BI核心知识 人工智能CV核心知识 为什么我们需要了解模型如何进行预测 我们是否应该始终信任表现良好的模型?模型可能会拒绝你的抵押贷款申请或诊断你患…...

上海慕尼黑电子展开展,启明智显携物联网前沿方案亮相

随着科技创新的浪潮不断涌来,上海慕尼黑电子展在万众瞩目中盛大开幕。本次展会汇聚了全球顶尖的电子产品与技术解决方案,成为业界瞩目的焦点。启明智显作为物联网彩屏显示领域的佼佼者携产品亮相展会,为参展者带来了RTOS、LINUX全系列方案及A…...

Centos7离线安装ElasticSearch7.4.2

一、官网下载相关的安装包 ElasticSearch7.4.2: elasticsearch-7.4.2-linux-x86_64.tar.gz 下载中文分词器: elasticsearch-analysis-ik-7.4.2.zip 二、上传解压文件到服务器 上传到目录:/home/data/elasticsearch 解压文件࿱…...

深入理解sklearn中的模型参数优化技术

参数优化是机器学习中的关键步骤,它直接影响模型的性能和泛化能力。在sklearn中,参数优化可以通过多种方式实现,包括网格搜索(GridSearchCV)、随机搜索(RandomizedSearchCV)和贝叶斯优化等。本文…...

【Elasticsearch】开源搜索技术的演进与选择:Elasticsearch 与 OpenSearch

开源搜索技术的演进与选择:Elasticsearch 与 OpenSearch 1.历史发展2.OpenSearch 与 Elasticsearch 相同点3.OpenSearch 与 Elasticsearch 不同点3.1 版本大不同3.2 许可证不同3.3 社区不同3.4 功能不同3.5 安全性不同3.6 性能不同3.7 价格不同3.8 两者可相互导入 4…...

欧拉openEuler 22.03 LTS-部署k8sv1.03.1

1.设置ip # vi /etc/sysconfig/network-scripts/ifcfg-ens32 TYPEEthernet PROXY_METHODnone BROWSER_ONLYno BOOTPROTOstatic DEFROUTEyes IPV4_FAILURE_FATALno #IPV6INITyes #IPV6_AUTOCONFyes #IPV6_DEFROUTEyes #IPV6_FAILURE_FATALno #IPV6_ADDR_GEN_MODEeui64 NAMEens1…...

老年生活照护实训室:为养老服务业输送专业人才

本文探讨了老年生活照护实训室在养老服务业专业人才培养中的关键作用。通过详细阐述实训室的功能、教学实践、对学生能力的培养以及面临的挑战和解决方案,强调了其在提升人才素质、满足行业需求方面的重要性,旨在为养老服务业的可持续发展提供有力的人才…...

go语言中使用WaitGroup和channel实现处理多线程问题

WaitGroup 背景 如果将一个任务分为任意个小任务,并且不关心小任务的执行顺序,并且希望等待全部的小任务执行完成后再去操作后面的逻辑,那我推荐你用sync.WaitGRoup 使用方法 比如,有一个任务需要执行 3 个子任务,…...

Open3D 计算点云的平均密度

目录 一、概述 1.1基于领域密度计算原理 1.2应用 二、代码实现 三、实现效果 2.1点云显示 2.2密度计算结果 一、概述 在点云处理中,点的密度通常表示为某个点周围一定区域内的点的数量。高密度区域表示点云较密集,低密度区域表示点云较稀疏。计算…...

C语言之数据在内存中的存储(1),整形与大小端字节序

目录 前言 一、整形数据在内存中的存储 二、大小端字节序 三、大小端字节序的判断 四、字符型数据在内存中的存储 总结 前言 本文主要讲述整型包括字符型是如何在内存中存储的,涉及到大小端字节序这一概念,还有如何判断大小端,希望对大…...

MOOTDX终极指南:Python通达信数据接口让量化分析变得简单高效

MOOTDX终极指南:Python通达信数据接口让量化分析变得简单高效 【免费下载链接】mootdx 通达信数据读取的一个简便使用封装 项目地址: https://gitcode.com/GitHub_Trending/mo/mootdx 你是否曾为获取股票数据而烦恼?面对复杂的API接口和繁琐的数据…...

)

Halcon图像高效转换:HObject到Bitmap的优化实践(20ms内完成)

1. 为什么需要HObject到Bitmap的高效转换 在工业视觉和深度学习应用中,Halcon的HObject图像格式和Windows平台的Bitmap格式就像两个说着不同语言的人。我遇到过太多这样的场景:当我们需要把Halcon处理后的图像交给TensorFlow做推理,或者要在…...

)

ESP8266 AT指令实战:用NodeMCU连接WiFi并发送HTTP请求(2023最新版)

ESP8266 AT指令实战:用NodeMCU连接WiFi并发送HTTP请求(2023最新版) 当你拿起一块NodeMCU开发板时,它可能看起来只是块普通的电路板,但内置的ESP8266芯片让它成为了物联网开发的瑞士军刀。不同于Arduino需要额外WiFi模块…...

BilibiliDown视频下载全攻略:从效率瓶颈到批量管理的进阶之路

BilibiliDown视频下载全攻略:从效率瓶颈到批量管理的进阶之路 【免费下载链接】BilibiliDown (GUI-多平台支持) B站 哔哩哔哩 视频下载器。支持稍后再看、收藏夹、UP主视频批量下载|Bilibili Video Downloader 😳 项目地址: https://gitcode.com/gh_mi…...

如何用Real-ESRGAN-ncnn-vulkan解决5种常见的图像质量问题?

如何用Real-ESRGAN-ncnn-vulkan解决5种常见的图像质量问题? 【免费下载链接】Real-ESRGAN-ncnn-vulkan NCNN implementation of Real-ESRGAN. Real-ESRGAN aims at developing Practical Algorithms for General Image Restoration. 项目地址: https://gitcode.co…...

YOLOv5实战:如何用Python手写IoU计算函数提升目标检测精度

YOLOv5实战:手写IoU计算函数提升目标检测精度的Python实现 在目标检测任务中,边界框的定位精度直接影响模型性能。IoU(Intersection over Union)作为衡量预测框与真实框重合度的核心指标,其计算准确性对模型优化至关重…...

)

不止于画图:用IPC-7351标准和Mentor LP工具高效生成标准PCB焊盘(Cadence实战)

从标准到实践:基于IPC-7351的PCB焊盘设计全流程解析 在高速数字电路和精密模拟电路设计中,焊盘作为元器件与PCB之间的物理连接点,其设计质量直接影响产品可靠性。一个常见的误区是仅关注软件操作技巧,而忽视行业标准对设计质量的…...

Go后端项目代码规范:编写可维护Clean Architecture代码的7个黄金法则

Go后端项目代码规范:编写可维护Clean Architecture代码的7个黄金法则 【免费下载链接】go-backend-clean-architecture A Go (Golang) Backend Clean Architecture project with Gin, MongoDB, JWT Authentication Middleware, Test, and Docker. 项目地址: https…...

如何高效配置Unity插件框架:终极解决方案指南

如何高效配置Unity插件框架:终极解决方案指南 【免费下载链接】BepInEx Unity / XNA game patcher and plugin framework 项目地址: https://gitcode.com/GitHub_Trending/be/BepInEx BepInEx是一个功能强大的Unity游戏插件框架和模组开发平台,专…...

Z-Image-GGUF在软件测试中的应用:自动化生成测试用例示意图

Z-Image-GGUF在软件测试中的应用:自动化生成测试用例示意图 你是不是也遇到过这样的场景?写测试用例文档时,为了描述一个复杂的用户操作流程,绞尽脑汁写了半天文字,结果评审时,开发同事还是没完全看懂&…...