AI发展中的伦理挑战与应对策略

AI发展中的伦理挑战与应对策略

人工智能(AI)的快速发展在为社会带来许多便利和创新的同时,也带来了诸多伦理挑战。这些挑战主要集中在数据隐私侵犯、信息茧房的制造、歧视性算法、深度伪造技术等方面。针对这些问题,需要从多个层面进行综合治理。

1. 数据隐私保护

挑战:

AI技术的发展依赖于大量的数据收集和分析,这在一定程度上侵害了个人隐私。例如,大数据杀熟现象,即企业通过分析用户数据来区别对待用户,提供不同的价格或服务。此外,一些不法分子可能利用收集到的个人信息进行诈骗、敲诈勒索等违法犯罪活动。

应对策略:

- 法规和政策:制定严格的隐私保护法律法规,例如《通用数据保护条例》(GDPR),对数据收集、处理和存储进行规范。各国政府应加强立法,确保在数据处理过程中对个人隐私的保护。

- 技术手段:采用数据匿名化、加密等技术手段,保护用户的个人隐私。研发和推广隐私增强技术(PETs),如差分隐私、多方安全计算等。

- 用户控制:提供用户更多的控制权,让用户能够选择哪些数据可以被收集和使用。开发透明且易于理解的隐私政策,增强用户对数据使用的知情权。

2. 算法公平性

挑战:

AI在医疗诊断、就业筛选等方面的应用中,可能表现出偏见和歧视。这是因为训练这些算法的数据本身可能包含偏见,或者算法设计不够公平。例如,某些算法可能会基于种族、性别等特征做出不公平的决策,导致社会不公和不平等。

应对策略:

- 数据审查:在算法训练数据的收集和使用过程中,严格审查数据来源,确保数据的多样性和公正性。避免使用带有偏见的数据训练算法。

- 算法透明度:增加算法的透明度,确保算法决策过程可解释。通过独立第三方审查和开源等方式,增强公众对算法的信任。开发可解释的AI技术,帮助用户理解算法决策背后的逻辑。

- 公平性测试:在算法开发和部署阶段,进行公平性测试,识别和纠正算法中的偏见和歧视。建立公正性评价指标,定期审查和改进算法。

3. 深度伪造技术

挑战:

深度伪造技术(Deepfake)能够生成高度逼真的虚假图像、音频和视频,可能被用来制造假新闻、伪造证据,甚至对个人名誉和社会稳定造成威胁。例如,政治人物的虚假视频可能被用来操纵选举结果,企业领导人的伪造声明可能导致股票市场的剧烈波动。

应对策略:

- 法律规制:制定法律法规,明确深度伪造内容的法律责任,打击恶意使用深度伪造技术的行为。加强对相关违法行为的打击力度,保护社会公共利益。

- 技术防范:开发和应用识别深度伪造内容的技术,提高公众对虚假信息的辨识能力。利用AI技术检测和标记深度伪造内容,提供可靠的验证工具。

- 教育和宣传:加强公众教育,提高社会对深度伪造技术及其风险的认识,增强公众的信息辨别能力。通过媒体宣传和公众培训,提高防范意识。

4. AI治理框架

应对策略:

- 多方合作:建立政府、企业、学术界和公众之间的合作机制,共同制定和实施AI治理框架。各方应共同努力,形成治理合力。

- 伦理委员会:设立AI伦理委员会,负责审核和监督AI技术的研发和应用,确保其符合伦理标准。委员会应由跨学科的专家组成,定期发布指导意见。

- 国际合作:加强国际间的合作,共同应对AI带来的全球性伦理挑战,制定统一的伦理规范和治理框架。国际组织应发挥协调作用,推动各国在AI治理方面的协同合作。

结论

AI的发展带来了前所未有的机遇,同时也提出了严峻的伦理挑战。应对这些挑战,需要多方协作,从法律、技术、教育等多个层面入手,建立完善的AI治理框架,确保AI技术在带来社会进步的同时,能够得到合理的引导和规范。只有这样,才能实现AI技术的可持续发展,造福全人类。

相关文章:

AI发展中的伦理挑战与应对策略

AI发展中的伦理挑战与应对策略 人工智能(AI)的快速发展在为社会带来许多便利和创新的同时,也带来了诸多伦理挑战。这些挑战主要集中在数据隐私侵犯、信息茧房的制造、歧视性算法、深度伪造技术等方面。针对这些问题,需要从多个层…...

基于用户非兴趣/非偏好/非习惯的推荐

基于用户非兴趣、非偏好、非习惯的推荐是一种个性化推荐技术,旨在为用户提供与其日常行为和兴趣模式不同的推荐内容。这种推荐方法的目的是打破用户的信息过滤和习惯,发现新的、潜在的兴趣点,从而提供更广泛和多样化的推荐结果。 通过收集和分…...

Abaqus基于CT断层扫描的三维重建插件CT2Model 3D

插件介绍 AbyssFish CT2Model 3D V1.0 插件可将采用X射线等方法获取的计算机断层扫描(CT)图像在Abaqus有限元软件内进行三维重建,进而高效获取可供模拟分析的有限元模型。插件可用于医学影像三维重构、混凝土细观三维重建、岩心数字化等领域…...

Mindspore框架CycleGAN模型实现图像风格迁移|(三)损失函数计算

Mindspore框架:CycleGAN模型实现图像风格迁移算法 Mindspore框架CycleGAN模型实现图像风格迁移|(一)CycleGAN神经网络模型构建 Mindspore框架CycleGAN模型实现图像风格迁移|(二)实例数据集(苹果2橘子&…...

ENSP中VLAN的设置

VLAN的详细介绍 VLAN(Virtual Local Area Network)即虚拟局域网,是一种将一个物理的局域网在逻辑上划分成多个广播域的技术。 以下是关于 VLAN 的一些详细介绍: 一、基本概念 1. 作用: - 隔离广播域:…...

《后端程序员 · Nacos 常见配置 · 第一弹》

📢 大家好,我是 【战神刘玉栋】,有10多年的研发经验,致力于前后端技术栈的知识沉淀和传播。 💗 🌻 CSDN入驻不久,希望大家多多支持,后续会继续提升文章质量,绝不滥竽充数…...

深入解析HTTPS与HTTP

在当今数字化时代,网络安全已成为社会各界关注的焦点。随着互联网技术的飞速发展,个人和企业的数据安全问题日益凸显。在此背景下,HTTPS作为一种更加安全的通信协议,逐渐取代了传统的HTTP协议,成为保护网络安全的重要屏…...

vue3+TS从0到1手撸后台管理系统

1.路由配置 1.1路由组件的雏形 src\views\home\index.vue(以home组件为例) 1.2路由配置 1.2.1路由index文件 src\router\index.ts //通过vue-router插件实现模板路由配置 import { createRouter, createWebHashHistory } from vue-router import …...

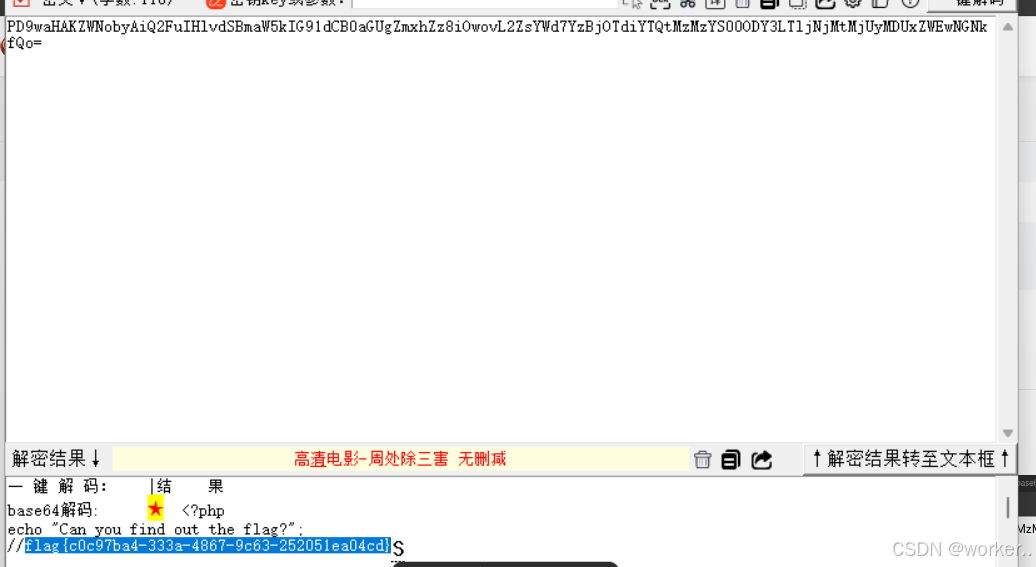

黑马头条-环境搭建、SpringCloud

一、项目介绍 1. 项目背景介绍 项目概述 类似于今日头条,是一个新闻资讯类项目。 随着智能手机的普及,人们更加习惯于通过手机来看新闻。由于生活节奏的加快,很多人只能利用碎片时间来获取信息,因此,对于移动资讯客…...

基于centos2009搭建openstack-t版-ovs网络-脚本运行

openstackT版脚本 环境变量ip初始化 controlleriaas-pre.shiaas-install-mysql.shiaas-install-keystone.shiaas-install-glance.shiaas-install-placement.shiaas-install-nova-controller.shiaas-install-neutron-controller.shiaas-install-dashboard.sh computeiaas-instal…...

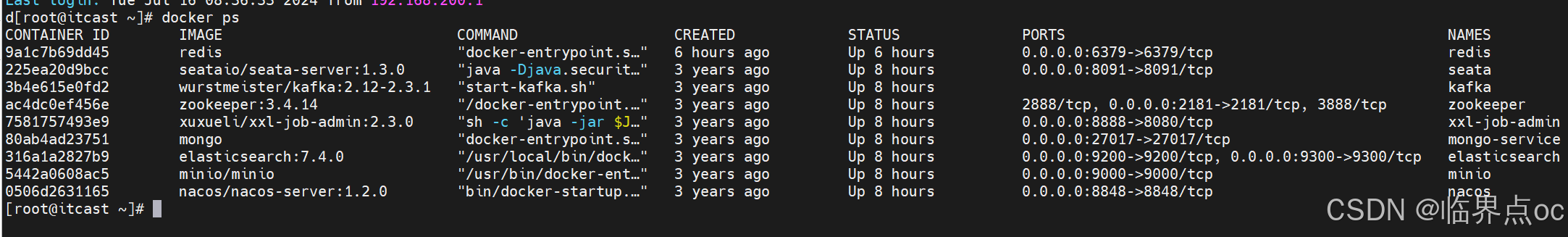

buuctf-web

查看后端源码 得到base64编码,解码得flag...

UBUNTU22 安装QT5.15.2 记录

安装QT预置安装软件包 sudo apt install gcc sudo apt install g sudo apt install clang sudo apt install clang sudo apt install make sudo snap install cmake --classic sudo apt-get install build-essential sudo apt install libxcb-xinerama0 #安装OpenGL核心库 su…...

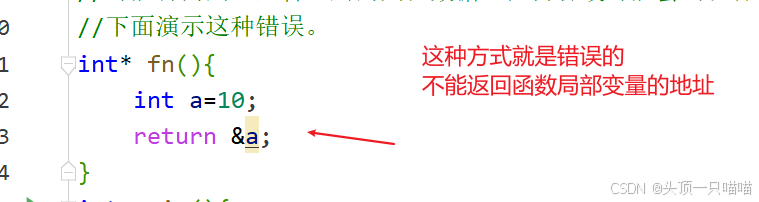

C++基础知识:C++内存分区模型,全局变量和静态变量以及常量,常量区,字符串常量和其他常量,栈区,堆区,代码区和全局区

1.C内存分区模型 C程序在执行时,将内存大方向划分为4个区域 代码区:存放函数体的二进制代码,由操作系统进行管理的(在编译器中所书写的代码都会存放在这个空间。) 全局区:存放全局变量和静态变量以及常量 栈区:由编译器自动分…...

MySQL面试题-重难点

mysql中有哪些锁?举出所有例子,各个锁的作用是什么?区别是什么? 共享锁:也叫读锁,简称S锁,在事务要读取一条记录时,先获取该记录的S锁,别的事务也可以继续获取该记录的S…...

【Linux杂货铺】期末总结篇3:用户账户管理命令 | 组账户管理命令

🌈个人主页:聆风吟_ 🔥系列专栏:Linux杂货铺、Linux实践室 🔖少年有梦不应止于心动,更要付诸行动。 文章目录 第五章5.1 ⛳️Linux 账户5.2 ⛳️用户配置文件和目录(未完待续)5.2.1 …...

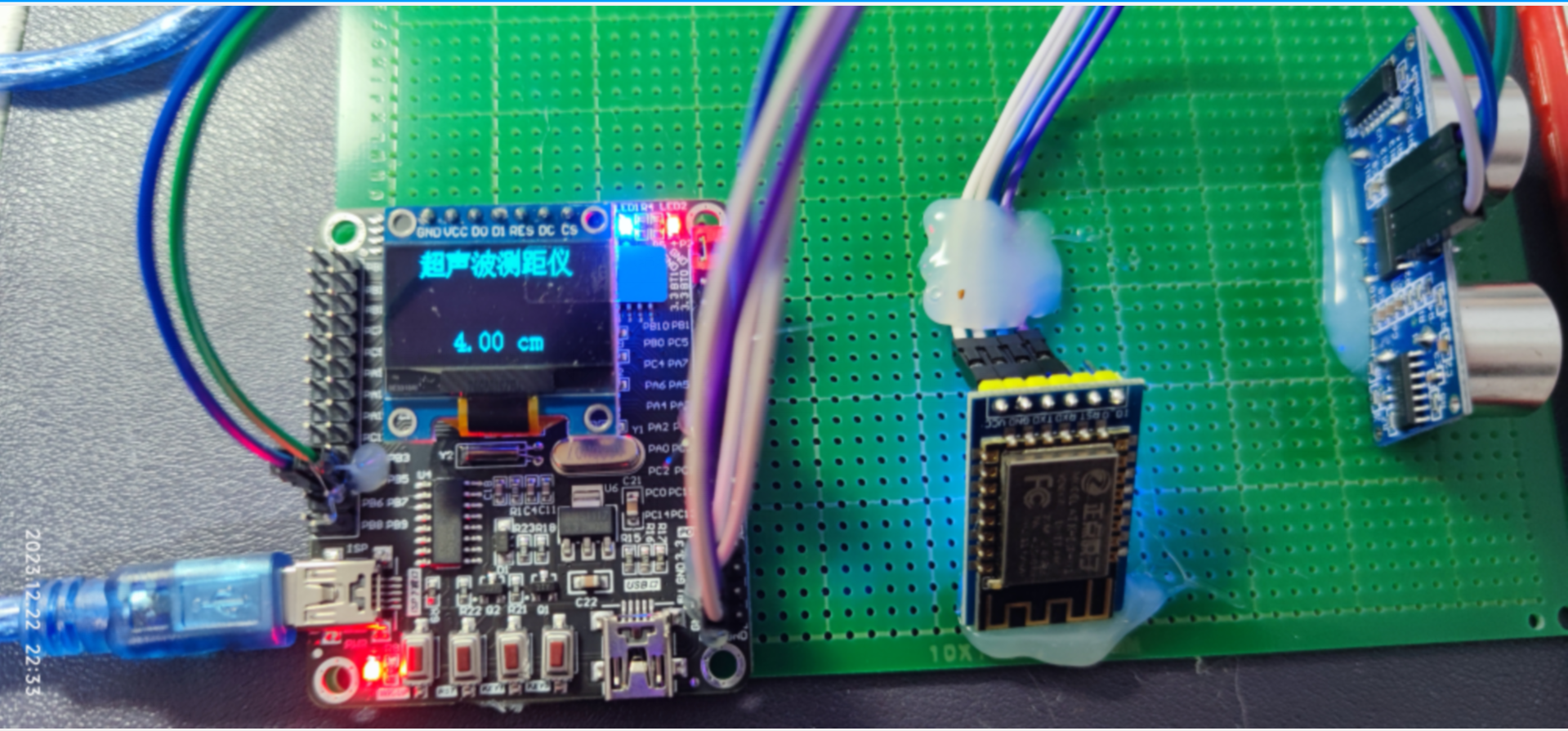

基于STM32设计的超声波测距仪(微信小程序)(186)

基于STM32设计的超声波测距仪(微信小程序)(186) 文章目录 一、前言1.1 项目介绍【1】项目功能介绍【2】项目硬件模块组成1.2 设计思路【1】整体设计思路【2】ESP8266工作模式配置1.3 项目开发背景【1】选题的意义【2】可行性分析【3】参考文献1.4 开发工具的选择1.5 系统框架图…...

Web前端-Web开发HTML基础2-list

一. 基础 1. 写一个列表标签,生成一个有三条记录的无序列表; 2. 写一个列表标签,生成一个有四条记录的无序列表; 3. 写一个列表标签,生成一个有五条记录的无序列表; 4. 写一个列表标签,生成一个…...

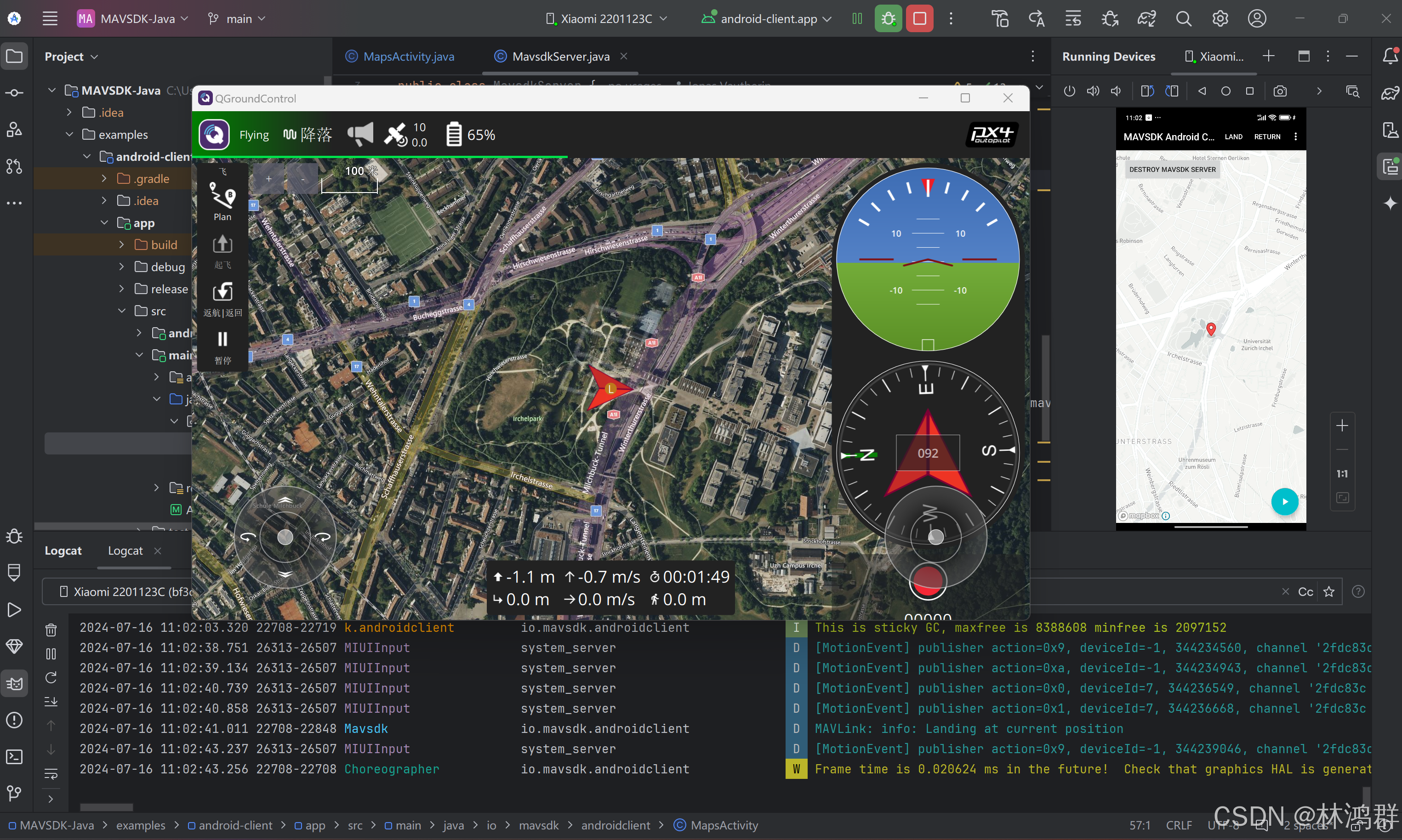

MAVSDK-Java安卓客户端编译与使用完整示例

效果: 1.启动PX4容器 2.监听QGC连接端口 3.手机与QGC连接到同一局域网(此例QGC为:192.168.6.250 手机为:192.168.6.86) 4.监听手机mavsdk_server连接端口 5.使用Android Studio打开MAVSDK-JAVA下的examples/android-c…...

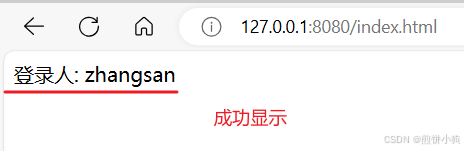

JavaEE:Spring Web简单小项目实践二(用户登录实现)

学习目的: 1、理解前后端交互过程 2、学习接口传参,数据返回以及页面展示 1、准备工作 创建SpringBoot项目,引入Spring Web依赖,添加前端页面到项目中。 前端代码: login.html <!DOCTYPE html> <html lang&…...

深度学习 | CNN 基本原理

目录 1 什么是 CNN2 输入层3 卷积层3.1 卷积操作3.2 Padding 零填充3.3 处理彩色图像 4 池化层4.1 池化操作4.2 池化的平移不变性 5 全连接层6 输出层 前言 这篇博客不够详细,因为没有介绍卷积操作的具体计算;但是它介绍了 CNN 各层次的功能…...

告别演讲焦虑:PPTTimer如何让时间管理变得简单智能

告别演讲焦虑:PPTTimer如何让时间管理变得简单智能 【免费下载链接】ppttimer 一个简易的 PPT 计时器 项目地址: https://gitcode.com/gh_mirrors/pp/ppttimer 你是否曾在重要演讲时频繁看表,担心时间不够用?是否在PPT演示中因时间控制…...

苏姿丰来华,AMD能否借中国市场突破英伟达生态封锁?

苏姿丰访华与AMD战略布局黄仁勋走后第四天,苏姿丰来到上海。上周,黄仁勋在最后一刻挤进特朗普访华队伍,想把英伟达重新带回中国。但他离开北京后,随行企业家很多拿到大单,H200在中国落地仍无明确说法。紧接着ÿ…...

书匠策AI降重降AIGC到底有多野?论文党看完直接封神!

各位论文战士们,今天不聊开题,不聊答辩,咱们聊点真正救命的东西——降重和降AIGC。 你有没有经历过这种绝望:查重报告一出来,红得像过年的对联?导师一句"你这AIGC率太高了,重写"&…...

大学生零基础打CTF比赛全攻略:要学啥、怎么学,看完就能参赛

大学生零基础打CTF比赛全攻略:要学啥、怎么学,看完就能参赛(干货版) 摘要:对大学生来说,CTF(Capture The Flag,夺旗赛)不仅是网络安全领域最具实战性的竞赛,…...

联想笔记本BIOS解锁终极指南:深度解析CFG Lock关闭与DVMT显存调整

联想笔记本BIOS解锁终极指南:深度解析CFG Lock关闭与DVMT显存调整 【免费下载链接】LEGION_Y7000Series_Insyde_Advanced_Settings_Tools 支持一键修改 Insyde BIOS 隐藏选项的小工具,例如关闭CFG LOCK、修改DVMT等等 项目地址: https://gitcode.com/g…...

RT-DETRv2训练自定义数据集的排坑全记录

RT-DETRv2训练自定义数据集的排坑全记录 最近在使用lyuwenyu/RT-DETR的PyTorch版本训练自定义缺陷检测数据集,从启动报错到成功训练,踩了不少典型的“新手坑”,这里把完整的排坑过程和解决方案整理出来,帮大家一次性避坑ÿ…...

Pure Live完整指南:3分钟掌握跨平台纯净直播聚合工具

Pure Live完整指南:3分钟掌握跨平台纯净直播聚合工具 【免费下载链接】pure_live A Flutter project can make you watch live with ease. 项目地址: https://gitcode.com/gh_mirrors/pu/pure_live 在当今数字娱乐时代,直播已成为人们日常娱乐的重…...

DeepSeek-Coder-V2:如何用开源代码智能模型解决企业级开发痛点?

DeepSeek-Coder-V2:如何用开源代码智能模型解决企业级开发痛点? 【免费下载链接】DeepSeek-Coder-V2 DeepSeek-Coder-V2: Breaking the Barrier of Closed-Source Models in Code Intelligence 项目地址: https://gitcode.com/GitHub_Trending/de/Deep…...

Nodejs后端服务接入Taotoken实现AI对话功能的具体步骤

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Node.js 后端服务接入 Taotoken 实现 AI 对话功能的具体步骤 1. 准备工作:获取 API 密钥与模型 ID 在开始编写代码之前…...

3步找回密码:如何用ArchivePasswordTestTool解锁加密压缩包

3步找回密码:如何用ArchivePasswordTestTool解锁加密压缩包 【免费下载链接】ArchivePasswordTestTool 利用7zip测试压缩包的功能 对加密压缩包进行自动化测试密码 项目地址: https://gitcode.com/gh_mirrors/ar/ArchivePasswordTestTool 你是否曾经面对一个…...