内容安全(深度行为检测技术、IPS、AV、入侵检测方法)

1、深度行为检测技术

深度行为检测技术:是一种基于深度学习和机器学习的技术,它通过分析用户在网络中的行为模式,识别异常或潜在威胁行为,从而保护网络安全和内容安全

分类:

- 深度包检测技术(Deep Packet Inspection,DPI)

- 深度流检测技术(Deep Flow Inspection,DFI)

1.1 深度包检测技术

深度包检测技术:是一种基于网络层的安全技术,主要用于识别和控制网络流量。它可以检测每个数据包的内容,包括应用层协议、数据负载等,以确定数据包的来源、目的、类型等信息。

针对完整的数据包,进行内容的识别和检测

深度包检测技术可分为三类:

- 基于“特征字”的检测技术

- 基于应用网关的检测技术

- 基于行为模式的检测技术

1)基于“特征字”的检测技术

特征字:是指在特定的网络协议、应用程序或数据中具有独特标识意义的字符串或字节序列

基于特征字的包检测技术主要针对数据包中的特征字,例如Host字段、UA字段等等

可以通过User-Agent字段来识别PC端或手机端,从而进行控制等

2)基于应用网关的检测技术

基于应用网关的检测技术:有些应用控制和数据是分离的,比如一些视屏流。一开始会通过TCP协议链接之后,协商一些参数,这部分我们称为信令部分。只写正式传输数据流量通过UDP协议,而这部分流量是没有可以识别的特征的。因此,这些应用可以基于应用网关来进行检测,即基于前面的信令部分来进行识别和控制

3)基于行为模式的检测技术

基于行为模式的检测技术:是一种通过分析用户或系统的行为模式来识别异常或潜在威胁的方法。通过收集和分析用户或系统的行为数据,建立正常行为模式,并实时监测和比较当前行为与正常行为模式之间的差异,从而识别出异常或潜在威胁

例如,一个人每天都只发送两封邮件,那它的正常行为模式就是每天只发送二三封邮件,突然下周开始每天都发送五六封邮件,再下下周每天都发送二三十封邮件,那么此时可能会被识别为异常或威胁

工作原理:数据收集、模型建立、实时监控

1.2 深度流检测技术

深度流检测技术:基于数据流进行识别检测的技术,以流为基本研究对象,关注的是整个网络流数据的行为和特诊

DPI和DFI的对比:

- DFI仅对流量行为分析,只能对应用类型进行笼统的分类,无法做到精细的识别

- 如果流量进行加密的话,DPI在没有解密的情况下可能无法识别,但DFI不受影响

DPI和DF性能对比:

- 处理速度:DFI的处理速度相对快,因为它不需要对每个数据包进行深度分析。基于DFI的系统可以达到线速10Gbit/s,而基于DPI的带宽管理系统的处理能力仅达到1Gbit/s

- 维护成本:DFI的维护成本相对较低,因为同一类型的新应用与旧应用不会出现大的变化,因此不需要频繁升级流量行为模型。而基于DPI的带宽管理系统需要紧跟新协议和新型应用的产生而不断升级后台应用数据库

- 识别准确率:DPI能够提供精细的识别准确率,而DFI在应对复杂的网络攻击时表现出色

2、IDS入侵防御系统

IDS(Intrusion Detection System):入侵检测系统,是一种侧重于风险管理的网络安全设备,只能检测网络流量和系统活动,以识别潜在的安全威胁,不能直接处理。IDS通过收集和分析网络数据包、系统日志和其他相关信息,来检测可能的恶意行为、漏洞利用和攻击尝试。

优势:部署灵活,可以旁路部署,对原网络没有任何影响

劣势:具有一定的滞后性

早期的IDS误报率较高

3、IPS入侵防御系统

IPS(Intrusion Prevention System):入侵防御系统,一种侧重于风险控制的网络安全设备,用于检测和防止网络攻击。可以在检测风险的同时,处理问题,从而减少或消除潜在的损害

需要串联部署在网络中

优势:

- 实时阻断攻击

- 深层防护,可以深入到应用层,进行精准的威胁识别

- 全方位的防护

- 内外兼防

- 不断升级,精准防护

劣势:

- 误阻断:检测到攻击时会主动阻断,可能会误阻断一些合法的网络流量

- 配置复杂性:IPS的配置和管理相对于IDS较复杂

- 性能瓶颈:IPS在处理大量网络流量时,可能会成为性能瓶颈

4、入侵检测的方法

1)异常检测

异常检测:基于一个假定,我们认为用户的行为是遵循一致性原则的

2)误用检测

误用检测:创建一个异常行为特征库,将入侵行为的特征记录下来并记录成签名,之后根据到达的流量特征和签名进行对比,判断是否存在异常

签名:指用来描述网络入侵行为特征的一种方式,将异常行为的特征记录下来进行HSAH。通过比较报文特征和签名来检测入侵行为。

- 预定义签名:系统预先定义的大量签名,已经预先设置了匹配该签名的签名动作为阻断或告警。设备出厂时一家在了预定义签名库,一般这个特征库需要购买liense(许可证)后才可获取。(如果购买了liense后,可以对接华为的安全中心多特征库进行更新)

- 自定义签名:网络管理员可以根据自定义的需求来创建威胁签名

预定义签名,我们只能修改其默认的执行动作,以及启用与否,其他的都不能修改

可以执行的动作分为三类:

- 放行:数据允许通过,不会记录日志

- 告警:数据允许通过,但是会记录日志

- 阻断:数据不允许通过,并且会记录日志

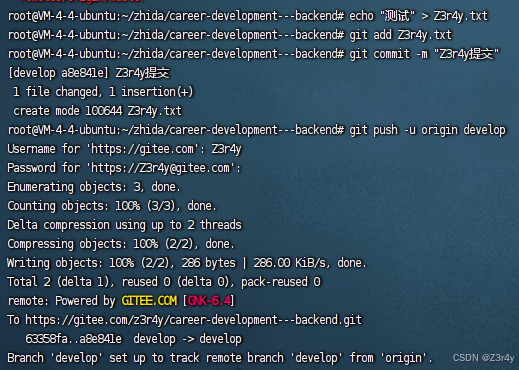

5、防火墙中IPS使用

注意:所有的修改需要进行提交,不提交不生效,提交相当于重启了IPS模块,才能使新加的或者修改的东西生效

预定义签名库可以在此查看:

查看自己的License:

升级特征库:

在线升级:

- 定时升级:选择时间进行定时升级

- 立即升级:立即同步网上的特征库

本地升级:选择本地特征库文件进行升级,也可以先从网上下载特征库后,从本地文件进行本地升级

预定义签名信息:

ID:区分不同的签名

对象:针对设备的身份,为服务器/客户端。注意,一般将发起连接的设备角色认定为客户端,响应连接并提供服务的角色认定为服务器。

操作系统:该入侵行为针对的操作系统

严重性:该行为一旦爆发之后,对我们网络系统的影响程度的评级

协议/应用程序:这种攻击所承载的协议或者应用

自定义签名:

如果勾选了关联签名,则该签名的命中条件变为规定时间内命中关联签名的次数或者阻断时间

自定义签名的签名规则:

报文:逐包检测

消息:一次完整的请求和应答的过程被认定为一个消息

数据流:基于五元组来判断是否为一个数据流

按顺序检测:

- 勾选,则下面检查项列表中的检查项执行自上而下逐一匹配,如果匹配上,则不再继续匹配

- 不勾选,则下面检查项列表中的检查项为“且”的关系,需要都满足才算命中

选择协议中的字段

匹配:则会检测数据包中和后面值里面完全相同的数据

前缀匹配:匹配以后面值开头的内容

偏移是指从匹配到的值后面,偏移几位开始匹配内容

搜索字节数是指从匹配位置开始,搜索的长度

例如,当偏移为2,搜索字节为10时,根据上文代表从字段HTTP.HeadContent中从www的后两位匹配长度为10的内容

IPS入侵防御文件配置:

1)签名过滤器:

如果选择采用签名的缺省动作,一个流量同时匹配上多个签名,如果所有动作都是告警,则直接告警,如果有一个动作是阻断,则执行阻断操作。

如果配置多个签名过滤器,则将自上而下逐一匹配

2)例外签名

例外签名:可以将签名过滤器中的部分签名放在例外签名中,可以执行单独的动作

隔离源IP和目标IP:实质是阻断的同时,将地址放入黑名单中,进行访问限制,超时时间为黑名单中的老化时间

3)协议异常检测

针对协议的异常进行控制

调用入侵防御策略(安全策略中调用)

注意安全策略的顺序,防止匹配了前面的安全策略,导致自己的入侵防御配置无效

6、AV反病毒

AV反病毒:是一种用于保护计算机系统免受病毒、木马、蠕虫等恶意软件侵害的安全机制。侧重于文件以及邮件中病毒的查杀

代理扫描:需要缓存文件,倒是效率较低,并且文件过大可能无法缓存,导致直接放过造成安全风险,但是其检测力度较强可以应对压缩以及脱壳的情况

流扫描:基于文件片段进行扫描,效率较高,但检测率有限

病毒的分类:

病毒的杀链:

个别病毒的工作原理:

AV反病毒配置文件:

病毒例外:相当于是病毒的白名单,为了防止过渡防御的场景,将一些病毒放入例外之中,将检测到的该病毒视为误报,将文件直接放行

应用例外:将特定的应用设置为例外,可以单独执行动作

宣告和删除附件:只针对Pop3和SMTP协议

- 宣告:不删除附件,但是会在邮件正文中添加提示信息

- 删除附件:直接删除附件,并且会在邮件正文中添加提示信息

例:内网用户有通过外网web服务器下载文件的需求,并且,外网用户有通过内网FTP服务器上传文件的需求,针对这两种场景进行反病毒处理。

7、URL过滤

URL:统一资源定位符

URI:统一资源的标识符URL过滤的方式

URL包含URI,URL的作用是定位/访问到资源目录中的文件

静态网页

动态网页

URL过滤方式:

- 通过黑白名单进行过滤

- 预定义的URL分类:本地缓存查询和远程分类服务查询(使用该功能,则需要激活liense)

- 自定义的URL分类

注意:

1)自定义URL分类的优先级高于预定义的优先级

2)如果远程分类服务查询都无法确认该URL的分类,则该URL将按照“其他”类的动作进行执行

HTTP协议获取URL的方式:

相关文章:

内容安全(深度行为检测技术、IPS、AV、入侵检测方法)

1、深度行为检测技术 深度行为检测技术:是一种基于深度学习和机器学习的技术,它通过分析用户在网络中的行为模式,识别异常或潜在威胁行为,从而保护网络安全和内容安全 分类: 深度包检测技术(Deep Packet…...

MySQL双主双从实现方式

双主双从(MM-SS) 前言 避免单一主服务器宕机,集群写入能力缺失 从 1 复制 主1 ,从 2 复制 主 2 主 1 复制 主 2,主 2 复制主 1 也就是 主 1 和主 2 互为主从。主1主2互为主从, 是为了以下情景,…...

pico+unity手柄和摄像机控制初级设置

1、摄像头配置 摄像头模式、floor是追踪原点类型(将根据设备检测到地面的高度来计算追踪原点), Device 模式时,为通常理解的 Eye 模式,不会将根据设备检测到地面的高度来计算追踪原点 选择floor时,修改相…...

vxe-grid 实现配置式form搜索条件 form搜索条件框可折叠 配置式table

文章目录 效果图代码 效果图 代码 <template><div class"app-container"><vxe-grid refxGrid v-bind"gridOptions" v-if"tableHeight" :height"tableHeight"><template #billDate"{ data }"><e…...

TS相较于JS有什么优缺点

TypeScript(TS)是JavaScript的一个超集,它添加了静态类型检查和编译时的强大功能,目的是提高代码质量和维护性。相较于JavaScript,TS的主要优点和缺点如下: 优点: 类型安全性:通过…...

【Harmony】SCU暑期实训鸿蒙开发学习日记Day2

目录 Git 参考文章 常用操作 ArkTS的网络编程 Http编程 发送请求 GET POST 处理响应 JSON数据解析 处理响应头 错误处理 Web组件 用生命周期钩子实现登录验证功能 思路 代码示例 解读 纯记录学习日记,杂乱,误点的师傅可以掉了…...

vue3前端开发-执行npm run dev提示报错怎么解决

vue3前端开发-执行npm run dev提示报错怎么解决!今天在本地安装初始化了一个vue3的案例demo。但是当我执行npm run dev想启动它时报错了说,找不到dev。让我检查package.json文件是否包含dev。如下图所示: 实际上,不必惊慌…...

https 单向认证和双向认证

单向认证 单向认证是客户端(通常是浏览器)验证服务器的身份。服务器向客户端提供数字证书,客户端通过验证该证书的真实性来确认与服务器的连接是安全的。 服务器提供证书:服务器向客户端提供一个数字证书,用于验证服务器的身份。客户端验证服务器:客户端验证服务器的证书…...

Python中Selenium 和 keyboard 库的使用

文章目录 一、Selenium基本使用2.等待元素加载常用操作 keyboard基本使用与 Selenium 联合使用 一、Selenium Selenium 是一个用于浏览器自动化的工具。它可以模拟用户与网页的交互,如点击按钮、填写表单、导航页面等。Selenium 支持多种编程语言,包括 …...

网络安全协议系列

目录 一、安全协议的引入 1.TCP/IP协议族中普通协议的安全缺陷 1.信息泄露 2.信息篡改 3.身份伪装 4.行为否认 2.网络安全需求 二、网络安全协议的定义 三、构建网络安全协议所需的组件 1.加密与解密 2.消息摘要 3.消息验证码 4.数字签名 5.密钥管理 1.建立共享…...

.net core appsettings.json 配置 http 无法访问

1、在appsettings.json中配置"urls": "http://0.0.0.0:8188" 2、但是网页无法打开 3、解决办法,在Program.cs增加下列语句 app.UseAntiforgery();...

opencv—常用函数学习_“干货“_11

目录 二九、图像累加 将输入图像累加到累加图像中 (accumulate) 将输入图像加权累加到累加图像中 (accumulateWeighted) 将输入图像的平方累加到累加图像中 (accumulateSquare) 将两个输入图像的乘积累加到累加图像中 (accumulateProduct) 解释 三十、随机数与添加噪声 …...

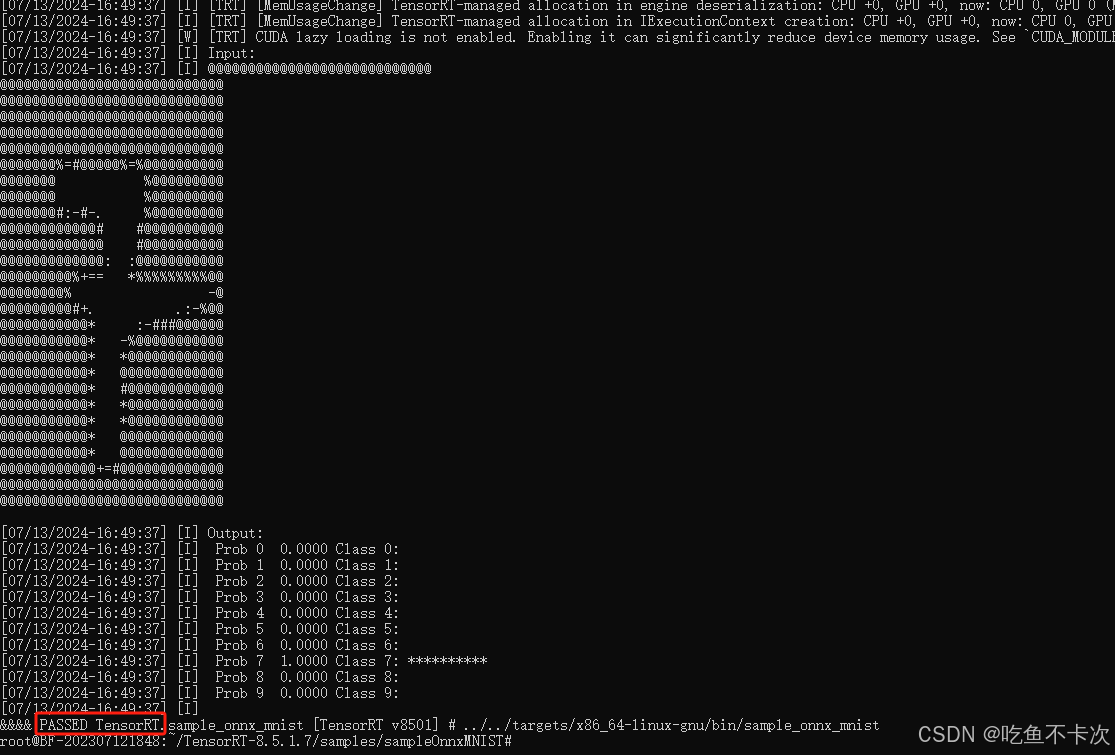

WSL-Ubuntu20.04部署环境配置

1.更换Ubuntu软件仓库镜像源 为了在WSL上使用TensorRT进行推理加速,需要安装以下环境,下面将按以下顺序分别介绍安装、验证以及删除环境: #1.C环境配置 gcc、gdb、g #2.gpu环境 cuda、cudnn #3.Cmake环境 CMake #4.OpenCV环境 OpenCV #5.Ten…...

6Python的Pandas:数据读取与输出

Pandas是一个强大的Python数据分析库,提供了读取和输出数据的多种功能。以下是一些常见的数据读取与输出方法: 1. 读取CSV 读取数据 从CSV文件读取数据 import pandas as pd# 读取CSV文件 df pd.read_csv(file_path.csv) print(df.head())从Excel文…...

ubuntu 网络 通讯学习笔记2

1.ubuntu 网络常用命令 在Ubuntu中,有许多网络相关的常用命令。以下是一些主要命令及其用途: ifconfig:此命令用于显示和配置网络接口信息。你可以使用它来查看IP地址、子网掩码、广播地址等。 例如:ifconfig 注意:…...

深入理解JS中的事件委托

JavaScript中的事件委托是一种非常有用的事件处理模式,它允许我们利用事件模型的事件冒泡阶段来减少事件处理器的数量,提高网页性能。本文将介绍事件委托的概念、工作原理、优点以及如何在实际项目中应用事件委托。 1、事件模型 事件模型指在Web开发中,处理和管理事件(如…...

Camera Raw:首选项

Camera Raw 首选项 Preferences提供了丰富的配置选项,通过合理设置,可以显著提升图像处理的效率和效果。根据个人需求调整这些选项,有助于创建理想的工作环境和输出质量。 ◆ ◆ ◆ 打开 Camera Raw 首选项 方法一:在 Adobe Bri…...

HLS加密技术:保障流媒体内容安全的利器

随着网络视频内容的爆炸性增长,如何有效保护视频内容的版权和安全成为了一个亟待解决的问题。HLS(HTTP Live Streaming)加密技术作为一种先进的流媒体加密手段,凭借其高效性和安全性,在直播、点播等场景中得到了广泛应…...

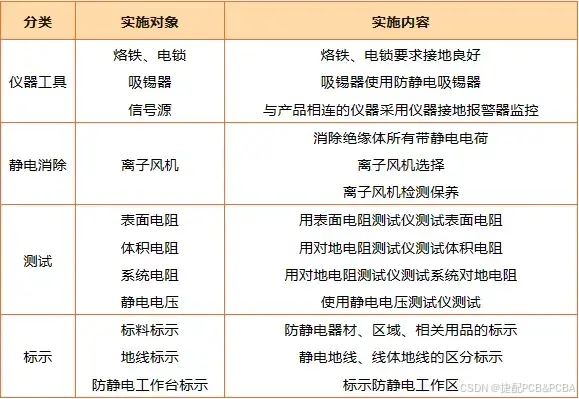

捷配总结的SMT工厂安全防静电规则

SMT工厂须熟记的安全防静电规则! 安全对于我们非常重要,特别是我们这种SMT加工厂,通常我们所讲的安全是指人身安全。 但这里我们须树立一个较为全面的安全常识就是在强调人身安全的同时亦必须注意设备、产品的安全。 电气: 怎样预…...

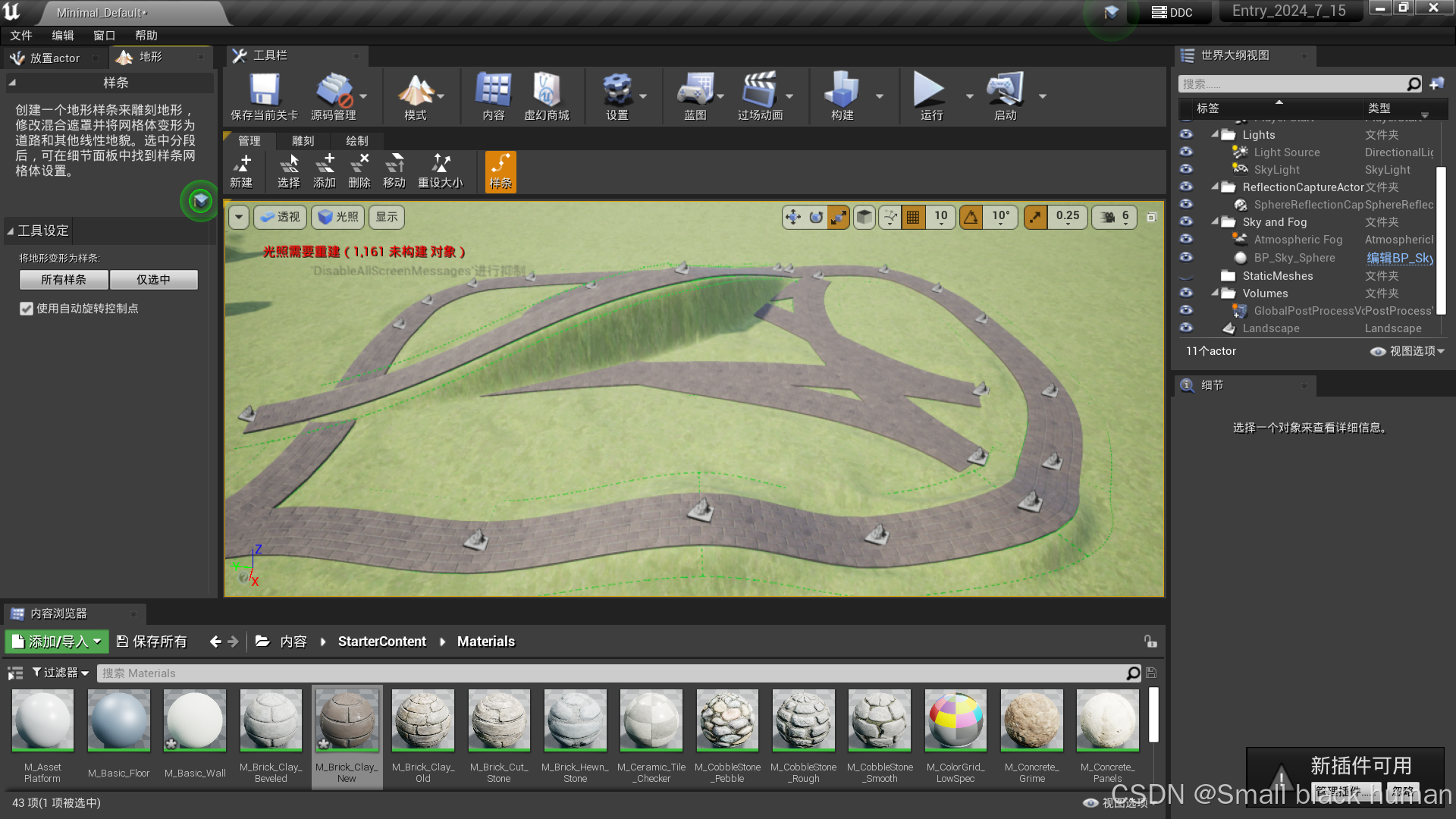

UE4-初见虚幻引擎

一.创建自己的工程 1.启动 a.通过桌面双击图标来打开对应版本的虚幻引擎 b.通过EPIC启动器开启动虚幻引擎 2.选择或新建项目 ps:高版本虚幻编辑器可以打开低版本的虚幻项目,但是高版本虚幻的项目不可以由低版本的虚幻编辑器打开。 3. 选择要打开的项目 4.选择模版 选…...

抖音批量下载终极解决方案:douyin-downloader免费开源工具完整指南

抖音批量下载终极解决方案:douyin-downloader免费开源工具完整指南 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fa…...

【Claude JavaScript开发支持终极指南】:20年前端架构师亲测的5大生产力跃迁技巧

更多请点击: https://intelliparadigm.com 第一章:Claude JavaScript开发支持的演进与定位 Claude 系列模型自发布以来,持续增强对前端及全栈开发场景的理解能力,其中 JavaScript 作为核心支持语言之一,其支持深度随版…...

Python 爬虫数据处理:重复页面数据智能合并去重

前言 在规模化 Python 爬虫采集项目中,重复页面数据是高频出现的核心问题,源于站点分页逻辑错乱、镜像页面分发、动态接口返回冗余数据、多入口同源页面采集等多重因素。重复数据若不做处理,不仅会造成数据库存储冗余、占用服务器资源&#…...

企业级AI应用如何通过Taotoken统一管理多个大模型API调用

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 企业级AI应用如何通过Taotoken统一管理多个大模型API调用 在构建企业级AI应用时,技术团队常常面临一个现实挑战&#x…...

:从token消耗策略、种子可控性、多主体一致性到商用合规链路的断代式升级)

Midjourney版本战争白皮书(V7终结篇 vs V8统治纪元):从token消耗策略、种子可控性、多主体一致性到商用合规链路的断代式升级

更多请点击: https://intelliparadigm.com 第一章:V7终结篇与V8统治纪元的战略分水岭 V7 版本的正式 EOL(End-of-Life)标志着一个技术周期的谢幕,而 V8 的全面 GA(General Availability)则开启…...

)

2026盘古石取证初赛(APK取证)

APK取证1.分析方俊朗phone.E01检材,筛选优质客户应用将用户查询记录存储在一个加密的本地数据库中。请问该加密数据库的文件名是什么?[答案格式:12_abc.db]题目说了这边是筛选优质客户,其实和手机取证最后一题一样的,先…...

为ae做片段视频项目配置专属AI模型并控制成本

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 为AE做片段视频项目配置专属AI模型并控制成本 对于小型视频工作室或独立制作人而言,在After Effects等工具中处理大量视…...

如何做谷歌SEO排名优化?搞定高质量外链的4种高成功率技巧

很多刚接触谷歌SEO的朋友发现,自己的网站内容写了不少,可排名始终在搜索结果的五六页开外晃悠。排除掉网站技术层面的小毛病,最让大家头疼的往往就是外链。你可以把外链看作是其他网站给你的“信任投票”,如果投给你的都是些街边的…...

TinyRedis随笔

在TinyRedis的内存与AOF之间的关系中,AOF接入点在命令层中,因为只有在执行写命令,修改DB内存之后,再对AOF文件进行写入。但是这里也存在一个问题,如果对aof文件写入失败了呢,那就会造成内存与aof文件数据不…...

FPGA二进制除法器设计:从算法原理到Verilog实现与优化

1. 项目概述:在FPGA中实现二进制除法在数字电路设计领域,尤其是在现场可编程门阵列(FPGA)中实现数学运算,除法器一直是一个颇具挑战性的课题。与加法、减法乃至乘法相比,除法运算在硬件实现上要复杂得多&am…...