网安小贴士(16)网络安全体系

前言

网络安全体系是一个综合性的系统,旨在保护网络系统中的硬件、软件和数据免受未经授权的访问、泄露、破坏或篡改。这个体系涉及多个方面,包括网络安全策略、安全技术和安全管理等。

一、网络安全体系概述

网络安全体系通常包括以下几个关键组成部分:

网络安全策略:这是整个体系架构的上层,起到总体的战略性和方向性指导的作用。它基于风险管理理念,从长远发展规划和战略角度通盘考虑网络建设安全。

网络安全技术和措施:这是实现网络安全的具体手段,包括防火墙、入侵检测系统(IDS)、入侵防御系统(IPS)、数据加密、身份认证和访问控制等。这些技术和措施能够检测和防御网络攻击,保护网络系统的安全。

网络安全管理:这是体系框架的上层基础,对网络安全运作至关重要。它涉及人员、意识、职责等方面,确保网络安全运作的顺利进行。通过制定和执行安全管理制度、安全培训、安全演练等措施,提高网络系统的整体安全性。

二、网络安全模型

网络安全模型是网络安全体系的一种抽象表示,用于描述网络系统中的安全威胁、安全需求和安全解决方案之间的关系。常见的网络安全模型包括以下几种:

PDRR模型:即预防(Prevention)、检测(Detection)、响应(Response)和恢复(Recovery)模型。这个模型强调在网络安全的整个生命周期中,通过预防、检测、响应和恢复四个环节来保障网络系统的安全。

PPDRR模型:在PDRR模型的基础上增加了策略(Policy)环节,即策略、预防、检测、响应和恢复。这个模型更加全面地考虑了网络安全管理的各个方面,通过制定和执行安全策略来指导整个网络安全体系的运作。

ISO/IEC 27000系列标准:这是一套由国际标准化组织(ISO)和国际电工委员(IEC)联合制定的信息安全管理体系标准。它提供了一套全面的信息安全管理体系框架,包括信息安全策略、风险评估、安全控制、合规性评估等方面,为组织建立和维护信息安全管理体系提供了指导。

三、网络安全体系与模型的关系

网络安全体系和网络安全模型是相互关联、相互补充的。网络安全体系是具体的实现方式,包括各种安全技术和管理措施;而网络安全模型则是对这些实现方式的抽象表示,用于描述和解释网络安全体系的工作原理和效果。通过运用网络安全模型,可以更好地理解和设计网络安全体系,提高网络系统的整体安全性。

总结

综上所述,网络安全体系是一个综合性的系统,涉及多个方面和层次。而网络安全模型则是对这个系统的一种抽象表示和描述方式。在实际应用中,需要根据具体情况选择合适的网络安全模型和体系来保障网络系统的安全。

![]() 结语

结语

忧劳可以兴国

逸豫可以亡身

!!!

相关文章:

网安小贴士(16)网络安全体系

前言 网络安全体系是一个综合性的系统,旨在保护网络系统中的硬件、软件和数据免受未经授权的访问、泄露、破坏或篡改。这个体系涉及多个方面,包括网络安全策略、安全技术和安全管理等。 一、网络安全体系概述 网络安全体系通常包括以下几个关键组成部分…...

UCOSIII 中断管理接口剖析

引言 在实时操作系统中,中断处理是一个非常重要的环节。理解和掌握中断处理流程对提高系统实时性和稳定性至关重要。本文将详细解析uCOS-III内核中的中断管理接口,包括 OSIntEnter() 和 OSIntExit() 函数的流程,并结合流程图对各个步骤进行说…...

windows 11 PC查询连接过的wlan密码

1:管理员打开cmd 2:输入netsh wlan show profiles 3:netsh wlan show profiles Shw2024-5G keyclear 密码关键内容:12345678...

npm install 出现canvas错误

npm install canvas2.8.0 --ignore-scripts只要是:npm ERR! Failed at the XXXX.X.X install script 这种错误 都可以:npm install XXXX.X.X --ignore-scripts进行更改 https://blog.csdn.net/YXWik/article/details/119039561...

Python爬虫入门篇学习记录

免责声明 本文的爬虫知识仅用于合法和合理的数据收集,使用者需遵守相关法律法规及目标网站的爬取规则,尊重数据隐私,合理设置访问频率,不得用于非法目的或侵犯他人权益。因使用网络爬虫产生的任何法律纠纷或损失,由使用…...

怎样对 PostgreSQL 中的慢查询进行分析和优化?

🍅关注博主🎗️ 带你畅游技术世界,不错过每一次成长机会!📚领书:PostgreSQL 入门到精通.pdf 文章目录 怎样对 PostgreSQL 中的慢查询进行分析和优化?一、理解慢查询的危害二、找出慢查询&#x…...

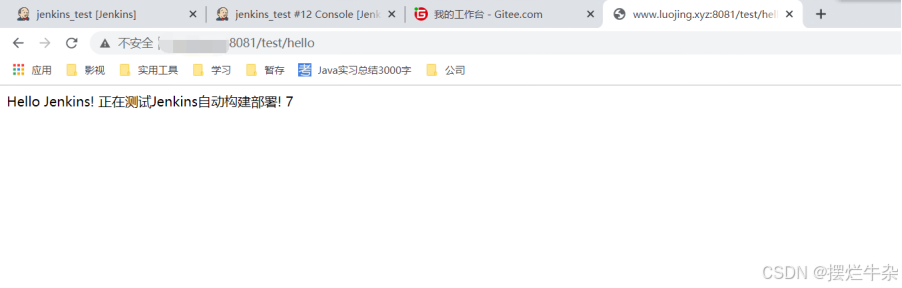

Springboot项目远程部署gitee仓库(docker+Jenkins+maven+git)

创建一个Springboot项目,勾选web将该项目创建git本地仓库,再创建远程仓库推送上去 创建TestController RestController RequestMapping("/test") public class TestController { GetMapping("/hello") public String sayHelloJe…...

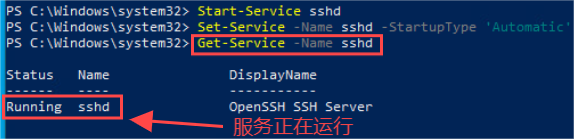

Chromium CI/CD 之Jenkins实用指南2024- Windows节点开启SSH服务(七)

1.引言 在现代软件开发和持续集成的过程中,自动化部署和远程管理是不可或缺的关键环节。SSH(Secure Shell)协议以其强大的安全性和灵活性,成为连接和管理远程服务器的首选工具。对于使用Windows虚拟机作为Jenkins从节点的开发者而…...

)

阿里大数据面试题集锦及参考答案(3万字长文:持续更新)

目录 MapReduce Shuffle为什么要将数据写入环形缓冲区 MapReduce Shuffle为什么容易发生数据倾斜 Hadoop HA当一个Namenode挂掉,会有数据丢失吗 数据倾斜发生的位置 Combiner了解吗? 什么情况下不能用Combiner? Sum、Count、Count(distinct)哪些能用、哪些不能用Comb…...

springboot 配置 spring data redis

1、在pom.xml引入父依赖spring-boot-starter-parent,其中2.7.18是最后一版支持java8的spring <parent><groupId>org.springframework.boot</groupId><artifactId>spring-boot-starter-parent</artifactId><version>2.7.18</…...

Numpy基础用法

Numpy基础用法 numpy.all()num.sun() numpy.all() numpy 中的 all() 函数用于测试 NumPy 数组中所有元素是否都满足指定条件。它接受一个 NumPy 数组作为输入,并返回一个布尔值,指示数组中所有元素是否都满足条件。让我们通过具体的代码示例来深入探讨 n…...

设计模式--享元模式

享元模式(Flyweight Pattern)是一种结构型设计模式,它通过共享大量细粒度的对象来减少内存消耗。这个模式的核心思想是把对象的状态分为内在状态和外在状态,其中内在状态是可以共享的,而外在状态是需要独立维护的。 享…...

可视化剪辑,账号矩阵,视频分发,聚合私信一体化营销工具 源----代码开发部署方案

可视化剪辑: 为了实现可视化剪辑功能,可以使用流行的视频编辑软件或者开发自己的视频编辑工具。其中,通过设计用户友好的界面,用户可以简单地拖拽和放大缩小视频片段,剪辑出满足需求的视频。在开发过程中,可…...

100分题解)

CCF-CSP认证考试 202406-2 矩阵重塑(其二) 100分题解

更多 CSP 认证考试题目题解可以前往:CSP-CCF 认证考试真题题解 原题链接: 202406-2 矩阵重塑(其二) 时间限制: 1.0 秒 空间限制: 512 MiB 题目背景 矩阵转置操作是将矩阵的行和列交换的过程。在转置过程…...

初阶数据结构的实现1 顺序表和链表

顺序表和链表 1.线性表1.1顺序表1.1.1静态顺序表(不去实现)1.1.2动态顺序表1.1.2.1 定义程序目标1.1.2.2 设计程序1.1.2.3编写代码1.1.2.3测试和调试代码 1.1.2 顺序表的问题与思考 1.2链表1.2.1链表的概念及结构1.2.1.1 定义程序目标1.2.1.2 设计程序1.…...

破解反爬虫策略 /_guard/auto.js(一) 原理

背景 当用代码或者postman访问一个网站的时候,访问他的任何地址都会返回<script src"/_guard/auto.js"></script>,但是从浏览器中访问显示的页面是正常的,这种就是网站做了反爬虫策略。本文就是带大家来破解这种策略&…...

40.简易频率计(基于等精度测量法)(3)

(1)BCD8421码:十进制数字转换成BCD8421码的方法 补零:你需要显示多少位数字,就在前面补上四倍的位宽。比如你要显示一个十进制8位的数字,就在前面补上8*432个零。判断:判断补零部分显示的十进制…...

关于Centos停更yum无法使用的解决方案

最近在使用Centos7.9系统时候,发现yum仓库无法进行安装软件包了,官方说2024年6月30日进行停更,停更后无法提供对应的软件服务。 我在使用yum安装包的时候发现确实不能使用官方服务了: CentOS停更的影响 CentOS停止更新之后&#…...

插画感言:成都亚恒丰创教育科技有限公司

插画感言:笔触间的灵魂对话 在这个快节奏、高压力的时代,我们时常在寻找那些能够触动心灵、让灵魂得以片刻栖息的角落。而插画,这一融合了艺术与情感的独特形式,便如同一股清泉,缓缓流淌进每个人的心田,以…...

【算法】数组中的第K个最大元素

难度:中等 题目: 给定整数数组 nums 和整数 k,请返回数组中第 k 个最大的元素。 请注意,你需要找的是数组排序后的第 k 个最大的元素,而不是第 k 个不同的元素。 你必须设计并实现时间复杂度为 O(n) 的算法解决此问题…...

Arm LCM安全架构与密钥管理实战解析

1. Arm LCM安全架构深度解析在嵌入式安全领域,生命周期管理(LCM)是确保设备从产线到报废全流程安全的核心机制。Arm LCM通过硬件状态机实现了一套完整的控制体系,其核心架构包含三个关键层级:1.1 硬件安全基础层OTP(One-Time Programmable)存…...

自研系统与Odoo ERP数据集成中间件设计与实现

1. 项目概述:连接两个世界的桥梁最近在折腾企业信息化系统集成时,遇到了一个挺典型的场景:公司内部有一套自研的、基于特定业务逻辑的微服务应用(我们内部戏称为“雾系统”),同时又在使用Odoo这套成熟的ERP…...

如何用AI智能分层工具告别繁琐的PSD手动制作

如何用AI智能分层工具告别繁琐的PSD手动制作 【免费下载链接】layerdivider A tool to divide a single illustration into a layered structure. 项目地址: https://gitcode.com/gh_mirrors/la/layerdivider 还在为复杂的插画作品手动创建PSD分层文件而烦恼吗ÿ…...

Cursor编辑器集成Claude 3:AI双模型编程实战与成本优化指南

1. 项目概述:当AI代码助手遇上你的IDE 最近在开发者圈子里,一个名为“Cursor-Claude-Extension”的开源项目热度持续攀升。简单来说,它是一款为Cursor编辑器设计的扩展插件,核心功能是将Anthropic公司强大的Claude系列模型&#x…...

[leetcode] 25. K 个一组翻转链表 Reverse Nodes in k-Group

给你链表的头节点 head ,每 k 个节点一组进行翻转,请你返回修改后的链表。 k 是一个正整数,它的值小于或等于链表的长度。如果节点总数不是 k 的整数倍,那么请将最后剩余的节点保持原有顺序。 你不能只是单纯的改变节点内部的值&a…...

)

2026遥感、地球科学与人工智能国际学术会议(RSGAI 2026)

随着人工智能(AI)技术的迅猛发展,特别是机器学习和深度学习在数据处理与复杂模式识别中的卓越能力,地球科学研究与遥感观测技术正迎来革命性的变革。将人工智能与遥感对地观测、地球信息科学、以及资源环境监测等领域的理论研究和…...

AI智能体集成Active Directory:统一身份管理与安全沙箱实践

1. 项目概述:在Active Directory中为AI智能体安家最近在折腾一个挺有意思的项目,叫agent-directory。简单来说,它能让你的AI智能体(Agent)像公司里的员工一样,在Windows Active Directory(AD&am…...

终极Dell G15温度控制解决方案:开源软件TCC-G15完整指南

终极Dell G15温度控制解决方案:开源软件TCC-G15完整指南 【免费下载链接】tcc-g15 Thermal Control Center for Dell G15 - open source alternative to AWCC 项目地址: https://gitcode.com/gh_mirrors/tc/tcc-g15 还在为你的Dell G15笔记本高温发烫而烦恼吗…...

如何一站式破解Widevine DRM加密视频:智能解密工具完全指南

如何一站式破解Widevine DRM加密视频:智能解密工具完全指南 【免费下载链接】video_decrypter Decrypt video from a streaming site with MPEG-DASH Widevine DRM encryption. 项目地址: https://gitcode.com/gh_mirrors/vi/video_decrypter 还在为付费视频…...

终极指南:华为光猫配置解密工具深度解析与应用实践

终极指南:华为光猫配置解密工具深度解析与应用实践 【免费下载链接】HuaWei-Optical-Network-Terminal-Decoder 项目地址: https://gitcode.com/gh_mirrors/hu/HuaWei-Optical-Network-Terminal-Decoder 华为光猫配置解密工具(HuaWei-Optical-Ne…...