零信任-微软零信任介绍(2)

微软零信任是什么?

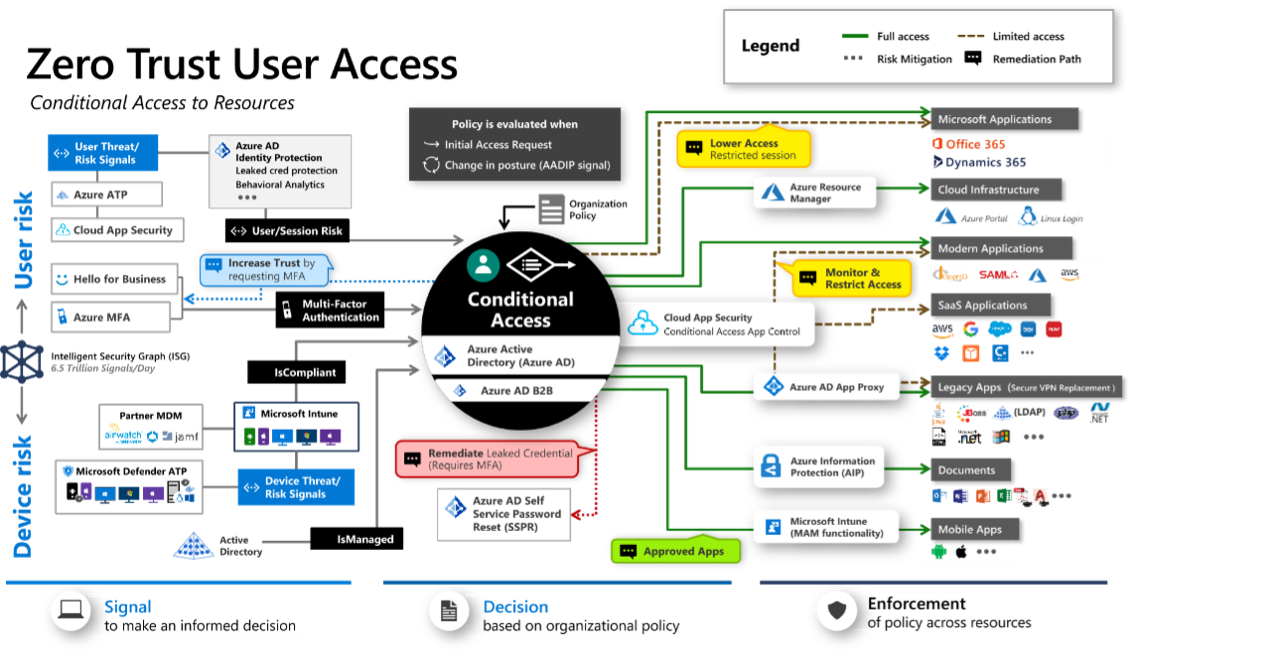

Microsoft Zero Trust 是一种安全架构,旨在在没有信任任何设备、用户或网络的情况下保护网络。这种架构使用多重验证和分段技术,以确保每个请求和资源的安全性。

零信任不假定任何内部用户或设备是安全的,因此在网络中进行的所有活动都需要验证和授权。这意味着,即使内部用户是可信的,他们在访问网络资源时也需要通过多种验证方式进行身份验证,例如多因素身份验证(MFA)、设备证书等。

微软的零信任方法是基于认证、授权和隔离的三个原则,旨在通过使用多种安全技术,如加密、访问控制和数据分离等,来保护网络资源。

总的来说,微软零信任是一种动态、多重验证的安全架构,旨在保护组织的数据和资产免受恶意攻击和威胁。

微软零信任架构的发展历程是?

- 2014年:微软推出了一项新的安全战略,旨在提供更安全的云计算环境。

- 2015年:微软发布了新的安全产品,如Microsoft Intune和Azure Active Directory,加强了其零信任安全架构。

- 2016年:微软推出了微软信任中心,为用户提供关于安全产品和服务的最新信息。

- 2017年:微软推出了微软保护身份,一种基于云的身份验证和访问管理服务,以保护数据和应用程序。

- 2018年:微软推出了Microsoft Defender ATP,一种实时威胁防护服务,保护设备和数据免受威胁的侵害。

- 2019年:微软推出了Microsoft Threat Protection,一种综合的威胁防护服务,提供跨设备和跨平台的威胁防护。

- 2020年:微软推出了微软零信任架构的更新版本,包括更加灵活的安全策略,更好的移动设备管理,更强的身份验证和授权等。

微软零信任架构在不断发展和演进,为客户提供更安全、更可靠的云计算环境。

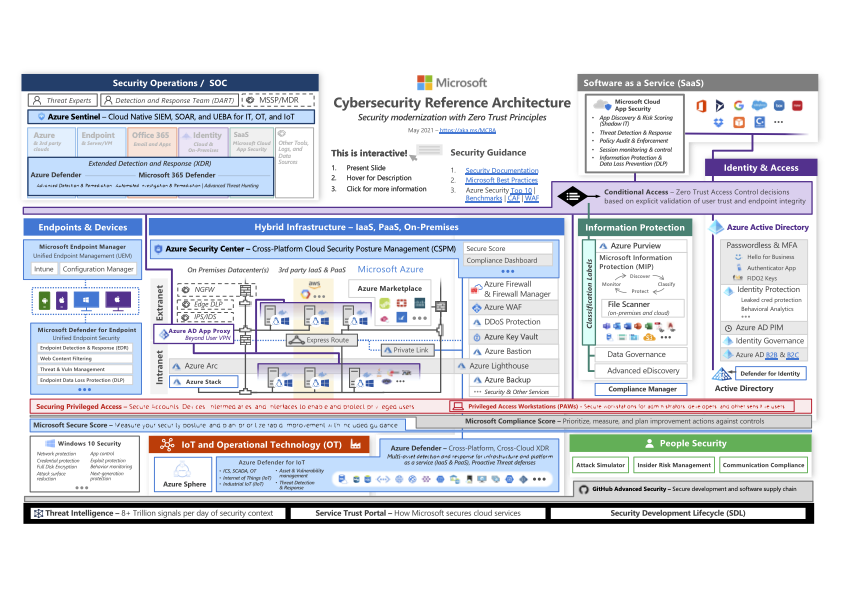

微软零信任架构包含的产品或服务有哪些?

微软零信任架构是基于多项微软产品和服务构建的,包括:

- Azure Active Directory(AD):这是微软的云身份验证服务,提供单点登录(SSO)和多因素身份验证(MFA)功能。

- Microsoft Intune:这是微软的移动设备管理(MDM)服务,用于管理移动设备,确保其安全性。

- Microsoft Defender ATP:这是微软的终端安全解决方案,提供实时威胁防护,以保护设备免受恶意软件和威胁的侵害。

- Azure Policy:这是微软的云政策管理服务,用于定义和管理组织的安全策略。

- Microsoft Endpoint Manager:这是微软的设备管理解决方案,结合了Intune和Configuration Manager等功能,用于管理设备,确保其安全性。

这些产品和服务可以结合使用,以提供一个完整的零信任架构,以保护组织的数据和资产。

微软零信任架构所涉及产品服务可适用的场景有哪些?

- 用户身份验证:通过Azure Active Directory(AD)和多因素身份验证(MFA),确保只有授权用户才能访问数据和应用程序。

- 移动设备管理:通过Microsoft Intune,管理移动设备,保护数据安全。

- 设备安全:通过Microsoft Defender ATP,提供实时威胁防护,保护设备免受恶意软件和威胁的侵害。

- 应用程序安全:通过应用程序沙箱,限制应用程序的权限,确保其不能访问敏感数据。

- 数据安全:通过加密,隔离数据,确保数据不能被非授权用户访问。

- 网络安全:通过防火墙,防止非法网络访问。

微软零信任架构可以扩展到各种云服务和环境,包括微软的云服务Azure和混合云环境,以满足不同组织的安全需求。

微软零信任架构适用客户及业务场景:

- 企业数字化转型:随着企业数字化转型的推进,需要在移动和云环境中保护数据和应用程序,微软零信任架构可以提供安全的基础设施,保护数字化资产。

- 多终端环境:在多终端环境下,员工可能使用不同的设备访问企业网络,微软零信任架构可以在移动设备上实施统一的安全措施,保护数据免受威胁。

- 云计算环境:云计算环境的数据存储和处理对安全性要求高,微软零信任架构可以在云环境中实施统一的安全策略,保护数据安全。

- 公共部门:公共部门的数据存储和处理需要遵守严格的法律法规,微软零信任架构可以通过安全策略和安全措施,遵守法律法规,保护数据安全。

- 医疗保健行业:医疗保健行业的数据需要遵守严格的隐私法规,微软零信任架构可以通过安全策略和安全措施,遵守隐私法规,保护医疗数据安全。

- 金融行业:金融行业的数据存储和处理需要遵守严格的安全标准,微软零信任架构可以通过安全策略和安全措施,确保金融数据安全。

- 教育行业:在教育行业,需要保护学生和教师的数据,微软零信任架构可以提供安全的数字学习环境,保护数据安全。

- 政府机关:政府机关的数据存储和处理需要遵守严格的安全标准,微软零信任架构可以通过安全策略和安全措施,保护政府数据安全。

因此,微软零信任架构适用于对数据安全有较高要求的行业和组织,可以提供安全的数字化环境,保护数据安全。

微软零信任的未来发展展望?

微软零信任是一个先进的安全架构,它已经得到了广泛的应用,并且有着良好的发展前景。随着互联网和数字化的普及,以及组织对数据安全的需求不断增加,微软零信任的未来发展有以下几个方面的展望:

- 智能化:微软零信任将继续提高其自动化水平,以更快、更准确地识别和响应安全威胁。

- 云技术:随着云技术的普及,微软零信任架构将继续推广到云环境中,为云数据安全提供强有力的保护。

- 物联网:随着物联网技术的发展,微软零信任将扩展到物联网领域,保护物联网设备和数据安全。

- 数据隐私:随着数据隐私法规的出台和实施,微软零信任将通过强有力的安全控制来保护数据隐私。

- 合作:微软零信任将通过与其他安全技术和组织的合作,加强对安全威胁的应对能力。

因此微软零信任的未来发展将继续引领安全技术的发展,提供更加强有力的保护,以满足组织对数据安全、隐私和合规性的需求。微软零信任将继续通过不断改进和创新,以应对当前和未来的安全威胁,为组织提供最先进、最安全的安全技术支持。

同时,微软零信任也将在全球范围内得到更广泛的推广和应用,帮助更多的组织保护其重要的数据和信息资产。随着微软零信任的不断发展和成熟,它将成为安全领域的一个重要的技术和标准。

相关文章:

零信任-微软零信任介绍(2)

微软零信任是什么? Microsoft Zero Trust 是一种安全架构,旨在在没有信任任何设备、用户或网络的情况下保护网络。这种架构使用多重验证和分段技术,以确保每个请求和资源的安全性。 零信任不假定任何内部用户或设备是安全的ÿ…...

C++中对象调用成员函数this指针的作用

C中对象调用成员函数this指针的作用 Sales_data total;//定义对象 total.isbn();//调用对象中的成员函数isbn成员函数isbn()通过一个名为this的额外隐式参数来访问调用它的对象total。当我们调用一个成员函数时,用请求该函数的对象地址初始化this。 例如࿰…...

JavaScript------数组

目录 一、简介 1、什么是数组? 2、创建数组 3、数组的数据类型 4、向数组中添加元素 5、读取数组中的元素 6、实例属性:length 二、遍历数组 方式一:for循环 方式二:for...of 三、数组方法(常用)…...

迷宫《1》

一天蒜头君掉进了一个迷宫里面,蒜头君想逃出去,可怜的蒜头君连迷宫是否有能逃出去的路都不知道。看在蒜头君这么可怜的份上,就请聪明的你告诉蒜头君是否有可以逃出去的路。输入格式第一行输入两个整数 �n 和 �m&#x…...

剑指 Offer 20. 表示数值的字符串

剑指 Offer 20. 表示数值的字符串 请实现一个函数用来判断字符串是否表示数值(包括整数和小数)。 数值(按顺序)可以分成以下几个部分: 若干空格 一个 小数 或者 整数 (可选)一个 ‘e’ 或 ‘…...

阻抗匹配之反射波形测量

稍微接触过高速信号的朋友,一定对阻抗匹配和信号反射都有所了解,甚至可以按照公式,把反射波形一路推导出来。但是,纸上得来终绝浅,绝知此事要躬行。 今天,我们就来实测一下信号反射波形,测试环…...

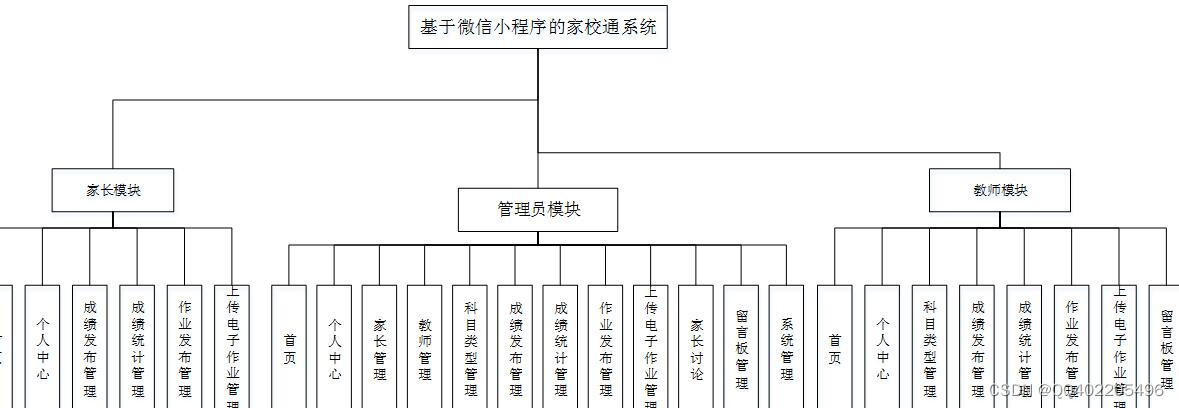

微信小程序 java家校通Springboot中小学家校联系电子作业系统

小程序前端框架:uniapp 小程序运行软件:微信开发者 后端技术:javaSsm(SpringSpringMVCMyBatis)vue.js 后端开发环境:idea/eclipse 数据库:mysql 通过对各种资料的收集,了解到“校讯通”是联系社会的窗口,是实现家校联系工作和学校…...

Fluent Python 笔记 第 8 章 对象引用、可变性和垃圾回收

本章先以一个比喻说明 Python 的变量:变量是标注,而不是盒子。如果你不知道引用式变量是什么,可以像这样对别人解释别名。 然后,本章讨论对象标识、值和别名等概念。随后,本章会揭露元组的一个神奇特性:元…...

转义字符的分类

什们是转义字符 可显示字符在字符集中,有一类字符具有这样的特性:当从键盘上输入这个字符时,显示器上就可以显示这个字符,即输入什么就显示什么。这类字符称为可显示字符,如a、b、c、$、和空格符等都是可显示字符。 控…...

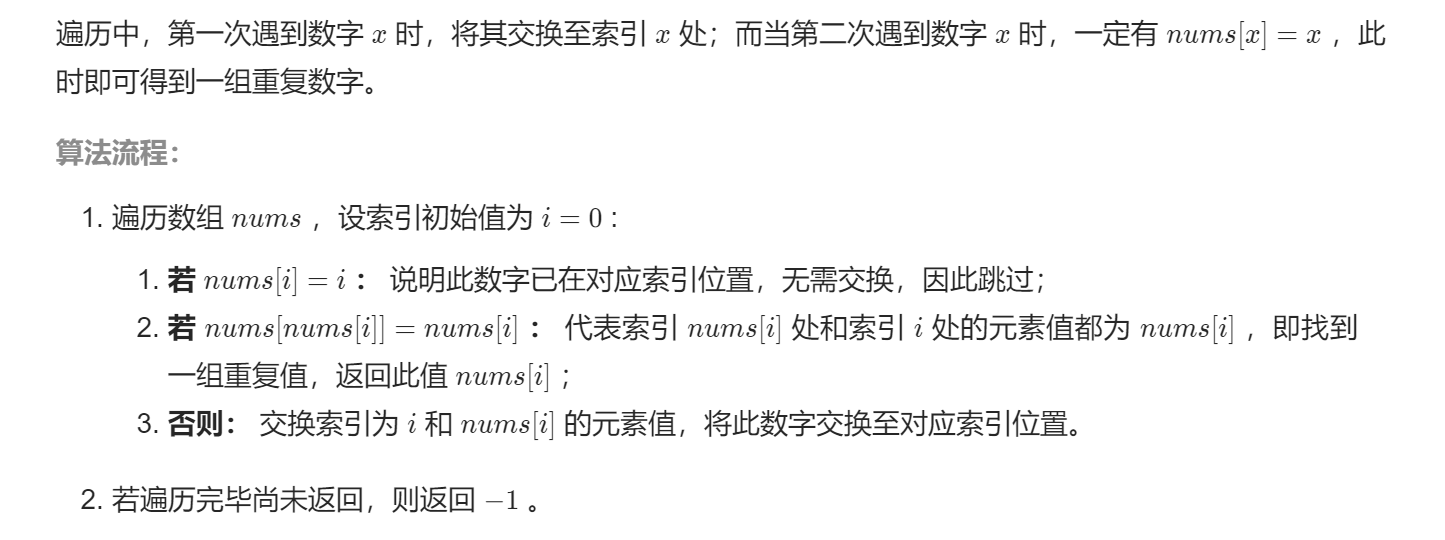

剑指 Offer 03. 数组中重复的数字

剑指 Offer 03. 数组中重复的数字 一、题目描述: 找出数组中重复的数字。 在一个长度为 n 的数组 nums 里的所有数字都在 0~n-1 的范围内。数组中某些数字是重复的,但不知道有几个数字重复了,也不知道每个数字重复了几次。请找出…...

飞速创新更新IPO招股书:计划募资约14亿元,向伟为实际控制人

近日,深圳市飞速创新技术股份有限公司(下称“飞速创新”)预披露更新招股书,准备在深圳证券交易所主板上市。本次冲刺上市,飞速创新计划募资13.54亿元,招商证券为其保荐机构。 据介绍,飞速创新专…...

的常见类)

JUC(java.util.concurrent) 的常见类

1.ReentrantLock 可重入互斥锁. 和 synchronized 定位类似, 都是用来实现互斥效果, 保证线程安全. ReentrantLock 也是可重入锁. "Reentrant" 这个单词的原意就是 "可重入. ReentrantLock 的用法: lock(): 加锁, 如果获取不到锁就死等.trylock(超时时间):…...

Angular4 中 ckeditor5 插件的使用

Angular4 中 ckeditor5 插件的使用 0 环境、新建项目 环境: Windows10Angular/cli1.4.10(安装 Angular 的过程略过,Angular4 版本比较古老,这也导致项目安装插件及其他操作比较麻烦) 1. ckeditor5 官方用法 基础用…...

[python刷题模板] 前缀函数/next数组/kmp算法

[python刷题模板] 前缀函数/next数组/kmp算法 一、 算法&数据结构1. 描述2. 复杂度分析3. 常见应用4. 常用优化二、 模板代码1. 裸前缀函数2. 树上kmp3. 裸kmp三、其他四、更多例题五、参考链接一、 算法&数据结构 1. 描述 前缀函数和next数组基本上是一个东西&#…...

rust 程序设计语言入门(1)

本文是阅读《Rust程序设计语言》的学习记录,配合视频《Rust编程语言入门教程》食用更佳 环境搭建 windows下载rustup_init.exe,点击安装,默认选择msvc的toolchain,一路default即可 解决下载慢的问题,在powershell中修…...

基于蜣螂算法改进的LSTM预测算法-附代码

基于蜣螂算法改进的LSTM预测算法 文章目录基于蜣螂算法改进的LSTM预测算法1.数据2.LSTM模型3.基于蜣螂算法优化的LSTM4.测试结果5.Matlab代码摘要:为了提高LSTM数据的预测准确率,对LSTM中的参数利用蜣螂搜索算法进行优化。1.数据 采用正弦信号仿真数据&…...

Python安全开发——Scapy流量监控模块watchdog

目录 Python蓝队项目说明 (一)Python-蓝队项目-Scapy流量分析 0x01 Scapy参数介绍...

阶段二5_集合ArrayList

一.对象数组 1.对象数组使用案例 需求:将(张三,23)(李四,24)(王五,25) 封装为3个学生对象并存入数组 随后遍历数组,将学生信息输出在控制台 思路…...

十一、Python——匿名函数

1.匿名函数:简化函数定义 2.格式 lambda 参数1,参数2…:运算 3.匿名函数特点 不需要指明函数名定义只有一条语句函数体必须是一个表达式不能显示使用return 4.匿名函数实现求和 s lambda a,b:a b result s(1,2) print(result) # 35.匿名函数作…...

数组常使用的方法

1. join (原数组不受影响)该方法可以将数组里的元素,通过指定的分隔符,以字符串的形式连接起来。返回值:返回一个新的字符串const arr[1,3,4,2,5]console.log(arr.join(-);//1-3-4-2-52. push该方法可以在数组的最后面,添加一个或者多个元素结构: arr.push(值)返回值…...

3个关键场景解析:如何使用iperf3 Windows版精准诊断网络性能问题

3个关键场景解析:如何使用iperf3 Windows版精准诊断网络性能问题 【免费下载链接】iperf3-win-builds iperf3 binaries for Windows. Benchmark your network limits. 项目地址: https://gitcode.com/gh_mirrors/ip/iperf3-win-builds 在当今数字化时代&…...

ColorControl:让Windows显示控制变得简单直观的跨设备管理工具

ColorControl:让Windows显示控制变得简单直观的跨设备管理工具 【免费下载链接】ColorControl Easily change NVIDIA display settings and/or control LG TVs 项目地址: https://gitcode.com/gh_mirrors/co/ColorControl 当您在Windows系统中切换显示模式时…...

UI-TARS-Desktop 深度解析 —— 字节开源多模态 GUI 智能体的技术与应用

“用自然语言控制电脑” 曾是科幻电影中的场景,如今正通过多模态 AI 智能体成为现实。字节跳动开源的 UI-TARS-Desktop 项目,凭借其强大的 GUI 交互能力,让 AI 能够像真人一样操作电脑桌面、浏览器与应用程序。用户只需输入 “帮我打开浏览器…...

八大网盘直链获取开源工具全面指南:如何高效管理你的云端文件下载

八大网盘直链获取开源工具全面指南:如何高效管理你的云端文件下载 【免费下载链接】Online-disk-direct-link-download-assistant 一个基于 JavaScript 的网盘文件下载地址获取工具。基于【网盘直链下载助手】修改 ,支持 百度网盘 / 阿里云盘 / 中国移动…...

如何用WeChatMsg永久备份微信聊天记录?3步完成数据存档与深度分析

如何用WeChatMsg永久备份微信聊天记录?3步完成数据存档与深度分析 【免费下载链接】WeChatMsg 提取微信聊天记录,将其导出成HTML、Word、CSV文档永久保存,对聊天记录进行分析生成年度聊天报告 项目地址: https://gitcode.com/GitHub_Trendi…...

BetterNCM安装器:3分钟解锁网易云音乐隐藏功能

BetterNCM安装器:3分钟解锁网易云音乐隐藏功能 【免费下载链接】BetterNCM-Installer 一键安装 Better 系软件 项目地址: https://gitcode.com/gh_mirrors/be/BetterNCM-Installer 还在为网易云音乐PC版功能单一而烦恼?BetterNCM安装器就是你需要…...

终极分屏神器Nucleus Co-Op:一台电脑实现4人同时开黑完整指南

终极分屏神器Nucleus Co-Op:一台电脑实现4人同时开黑完整指南 【免费下载链接】nucleuscoop Starts multiple instances of a game for split-screen multiplayer gaming! 项目地址: https://gitcode.com/gh_mirrors/nu/nucleuscoop 你是否曾因朋友聚会时电脑…...

突破大语言模型平滑诅咒:Emergence Codex语义架构与OpenClaw实战指南

1. 项目概述:什么是 Emergence Codex 与 OpenClaw Skill如果你和我一样,在深度使用大语言模型(LLM)构建智能体或进行复杂推理任务时,常常感到一种无力感——无论你怎么精心设计提示词(Prompt)&a…...

IoT设备无线通信合规测试全解析

1. IoT设备无线通信合规测试概述在物联网设备设计中,无线通信功能已成为标配。无论是智能家居中的温控器,还是工业环境中的传感器节点,都需要通过无线方式实现数据交互。但许多开发者往往忽视了一个关键环节——射频合规性测试。我曾亲眼见证…...

【STM32F407 DSP实战】矩阵运算基础:从初始化到加减法与求逆的嵌入式实现

1. 为什么要在STM32F407上实现矩阵运算 在嵌入式开发中,矩阵运算可以说是无处不在。从简单的PID控制到复杂的图像处理算法,都离不开矩阵这个基础数据结构。就拿我最近做的一个四轴飞行器项目来说,姿态解算部分就需要频繁地进行矩阵乘法、求逆…...