网络安全的特性

0x00 前言

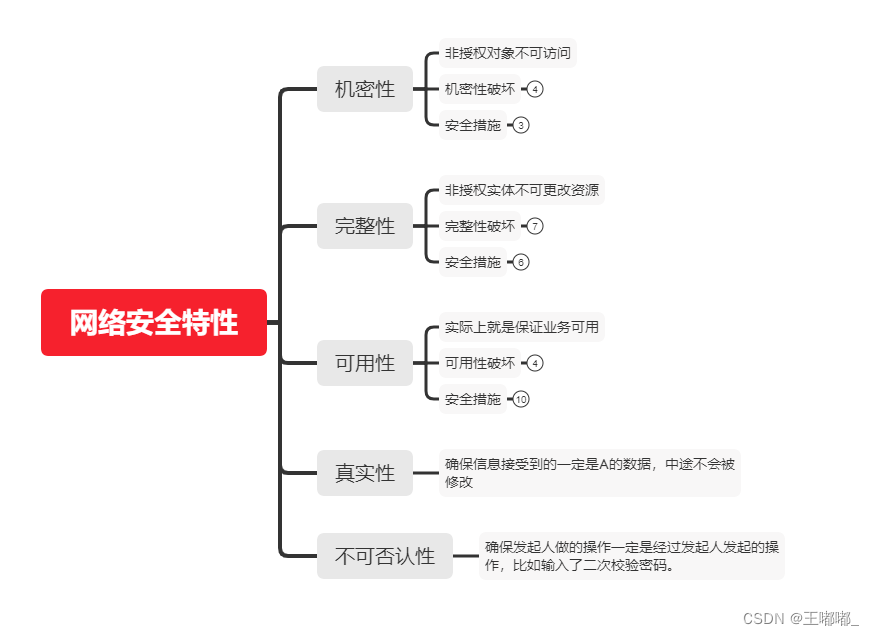

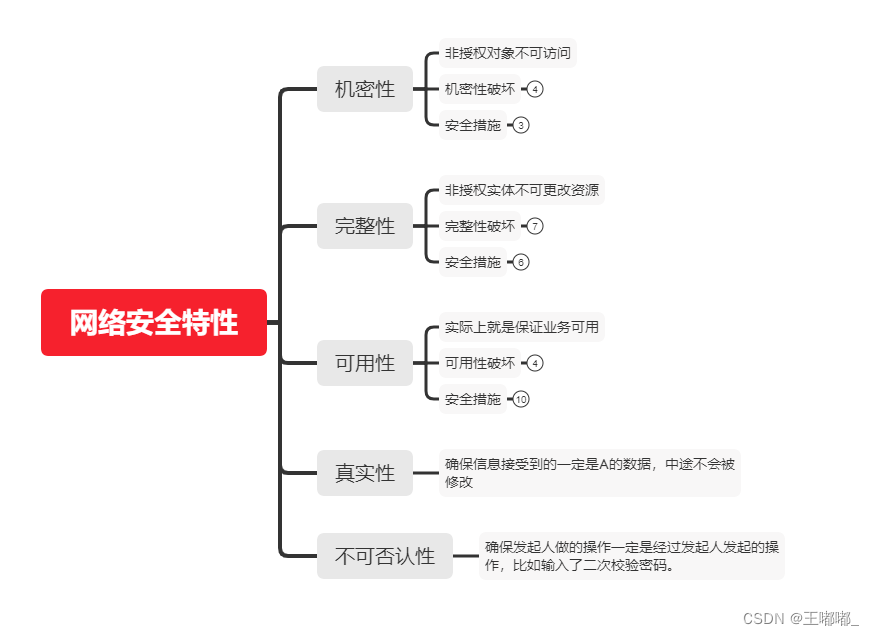

网络安全的特性包括,机密性,完整性,可用性,真实性和不可否认性。详细的内容可以参考如下的内容。

Xmind资源请下载~

0x01 机密性

机密性(Confidentiality)

意味着阻止未经授权的实体,无论是人还是进程访问信息资产。

换句话说,就是所有的资产都要做权限校验,避免出现资源被未授权的防火或者获取的情况。

机密性确保在数据处理的每个节点都实型必要的保密级别,并防止未经授权的披露。这一句话的含义是指在允许访问的资源中,也应该核实保密等级,避免出现未授权或者访客访问核心资产的情况。

当数据在网络中的系统和设备上存储和传输时,以及一旦到达目的地后,都应优先满足保密级别和要求,通过加密存储和传输的数据、实施严格的范文控制和数据分类分级,适当地开展人员数据保护程序培训的方式提供机密性。

攻击方可通过持续检测(Monitoring)系统,实施肩窥(Shoulder Surfing)攻击、盗取口令文件、破坏加密系统以及实施社工来威胁机密性。

Shoulder Surfing:指在输入密码的时候,后面的人非要升长脖子来看你密码的行为。在网络安全中指,攻击者通过从目标身后发现一些可用隐私消息,获取目标信息的过程,比如工作人员在公共场景下看预发布产品的代码,ppt,或者是一些其他的重要信息。

1.安全措施

- 静止状态数据加密

- 传输状态数据加密

- 访问控制技术

0x02 完整性

完整性(Integrity)

只有经过授权的实体才能修改资产,并且只能以经过授权的特定方式来进行修改。商店老板在商品卖出去之前,只要他愿意就可以随意修改价格,如果是已经卖出去之后,交易已经在进行中了,并且等待信用卡扣款了,此时不再允许价格的修改,不在老板能修改的权限内了。

1.完整性被破坏

1.1 攻击者入侵

攻击者可以通过恶意软件或者后门,木马等破坏系统的完整性。通常的防护方式:

- 严格的访问控制

- 入侵检测

- 哈希技术

1.2 无意破坏

授权用户会在无意间的错误操作影响系统或数据的完整性。

- 在磁盘空间已经满的时候,无意间删除了重要的配置文件,或者重要数据。

- 操作过程中,操作失误

有效防护措施:

- 精简用户的权限,尽可能少的提供选择和操作功能

- 在操作重要文件时,应该对操作或者文件做相对应保护

- 数据库仅允许授权用户修改

- 传输加密

- 重要内容备份,方便做回复

- 操作在条件允许的情况下可以回退

2.安全措施

- 哈希运算保证数据完整性

- 配置管理保证系统完整性

- 变更控制保证流程完整性

- 访问控制物理性以及技术性

- 软件数字签名

- 传输循环冗余校验 CRC

0x03 可用性

可用性(Availability)

用于确保授权用户能够可靠,及时地访问数据和资源。实际上就是保证业务可用

网络设备、计算机和应用程序都应该当提供充足的功能,并且能够按照预期的方式在可接受的性能水平上运行。并且这些设备都可以从奔溃中进行恢复

1.保障可用性

应该考虑到各种可能发生的事情,并且有相对应的应急方案

- 自然灾害(火灾,洪水,龙卷风)

- 硬件环境(硬件老化,停电)

- 人为操作(勿删,违规操作)

- 服务过载

2. 安全措施

- 独立磁盘冗余阵列(RAID)

- 磁盘阵列是由很多块独立的磁盘,组合成一个容量巨大的磁盘组,利用个别磁盘提供数据所产生加成效果提升整个磁盘系统效能。利用这项技术,将数据切割成许多区段,分别存放在各个硬盘上

- 简单的说就是可备份磁盘

- 集群技术

- 多节点技术,可以通过切换节点来容错

- 负载均衡

- 通过负载均衡来调节后台接口或者服务器的压力

- 冗余数据

- 冗余电源供给

- 软件和数据备份

- 磁盘映像

- 主机代管和异地备用基础设施

- 回滚功能

- 容灾切换配置

0x04 真实性

真实性(Authenticity)

信息系统的真实性是通过加密技术提供的。最真实性最深刻的就是区块链,区块链为了能够保障真实性,通过Hash的方式来确保数据的唯一性和不可修改。在网络上通常采用TLS也就是https来保证数据的真实性。

在一些app上会通过一些自用的加密手段,将每一个字段的数据都进行签名和加密,防止针对参数内容进行修改。

0x05 不可否认性

不可否认性(Nonrepudiation)

某人不能否认自己是特定行为的发起方。比如在一些操作中采用二次密码的方式,或者多因子校验,确保这个操作就是你本人发起的,后续操作发起人无法进行否认。

1.不可否认和真实性之间的区别

- 真实性确保的是你发送信息的内容不会被恶意串改,确保发起者就是发起者

- 不可否认性确保的是操作是你本人做的操作,但是个人认为不可否认性也是要依赖真实性存在的,比如说应对重放问题,中途内容被篡改问题。

相关文章:

网络安全的特性

0x00 前言 网络安全的特性包括,机密性,完整性,可用性,真实性和不可否认性。详细的内容可以参考如下的内容。 Xmind资源请下载~ 0x01 机密性 机密性(Confidentiality) 意味着阻止未经授权的实体&#x…...

YOLOv8 多目标跟踪

文章大纲 简介环境搭建代码样例跟踪原理代码分析原始老版实现新版本封装代码实现追踪与计数奇奇怪怪错误汇总lap 安装过程报错推理过程报错参考文献与学习路径简介 使用yolov8 做多目标跟踪 文档地址: https://docs.ultralytics.com/modes/track/https://github.com/ultralyt…...

Gitee搭建个人博客(Beautiful Jekyll)

目录一、引言二、博客模板选型 - Jekyll三、安装Jekyll环境3.1 安装Ruby3.2 安装Jekyll3.3 下载Jekyll主题四、搭建我的Gitee博客4.1 选择主题 - Beautiful Jekyll4.2 创建Gitee账号同名代码库4.3 写博客4.4 开通Gitee Pages服务五、对Beautifu Jekyll的相关优化一、引言 之前…...

图形视图框架 事件处理(item)

在图形界面框架中的事件都是先由视图进行接收,然后传递给场景,再由场景传递给图形项。通过键盘处理的话,需要设置焦点,在QGraphicsScene中使用setFoucesItem()函数可以设置焦点,或者图形项使用s…...

PTA第六章作业详解

🚀write in front🚀 📝个人主页:认真写博客的夏目浅石. 🎁欢迎各位→点赞👍 收藏⭐️ 留言📝 📣系列专栏:夏目的作业 💬总结:希望你看完之后&am…...

Java课程设计项目--音乐视频网站系统

一、功能介绍 随着社会的快速发展,计算机的影响是全面且深入的。人们生活水平的不断提高,日常生活中人们对音乐方面的要求也在不断提高,听歌的人数更是不断增加,使得音乐网站的设计的开发成为必需而且紧迫的事情。音乐网站的设计主…...

FPGA可以转IC设计吗?需要学习哪些技能?

曾经在知乎上看到一个回答“入职做FPGA,后续是否还可以转数字IC设计?” 从下面图内薪资就可以对比出来,对比FPGA的行业薪资水平,IC行业中的一些基础性岗位薪资比很多FPGA大多数岗位薪资都要高。 除了薪资之外更多FPGA转IC设计的有…...

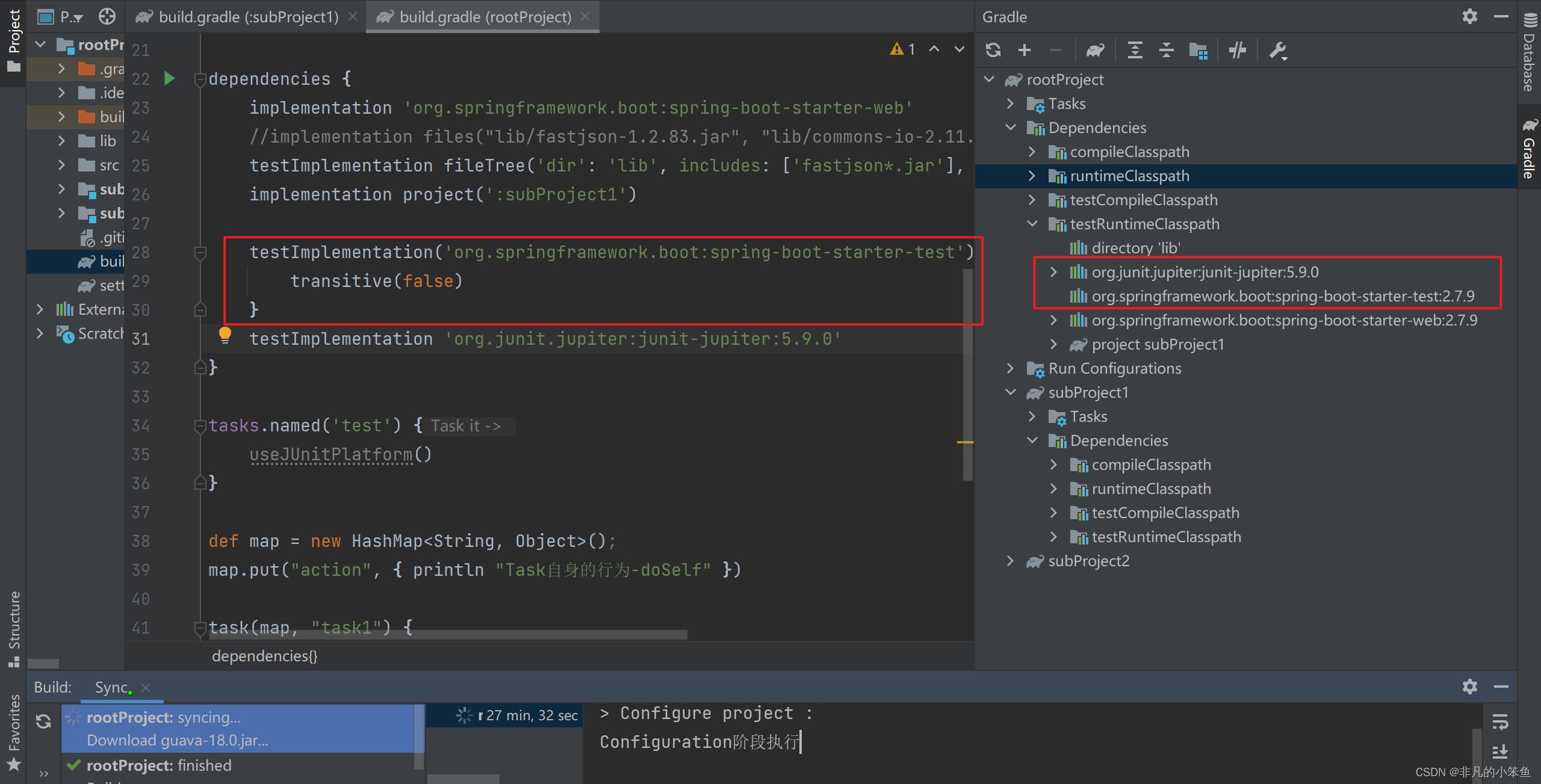

初探Gradle

目录一.概述二.优点三.安装与配置1. 官网下载2. 配置环境变量3. 检验4. 配置国内镜像(可选)5. IDEA配置三.工程结构四.生命周期1.Initialization阶段2.Configuration阶段3.Execution阶段五.Task六.常用任务指令七.引入依赖1.本地依赖2.项目依赖3.直接依赖八.依赖类型九.插件十.…...

国产数据库介绍

人大金仓 Kingbase 北京人大金仓信息技术股份有限公司于1999年由中共人民大学专家创立,自成立以来,始终立足自主研发,专注数据管理领域,先后承担了国家“863”、“核高基”等重大专项,研发出了具有国际先进水平的大型…...

Java OpenJudge-test3

目录 1:明明的随机数 2:合影效果 3:不重复的单词 4:和为给定数 5:字符串数组排序问题 6:字符串排序 7:求序列中的众数 1:明明的随机数 总时间限制: 1000ms 内存限制: 65536kB 描述 明明想在学校中请一些同学一起做一项问卷调查,为了实验的客观性ÿ…...

蓝桥杯刷题冲刺 | 倒计时22天

作者:指针不指南吗 专栏:蓝桥杯倒计时冲刺 🐾马上就要蓝桥杯了,最后的这几天尤为重要,不可懈怠哦🐾 文章目录1.选数异或2.特殊年份1.选数异或 题目 链接: 选数异或 - 蓝桥云课 (lanqiao.cn) 给定…...

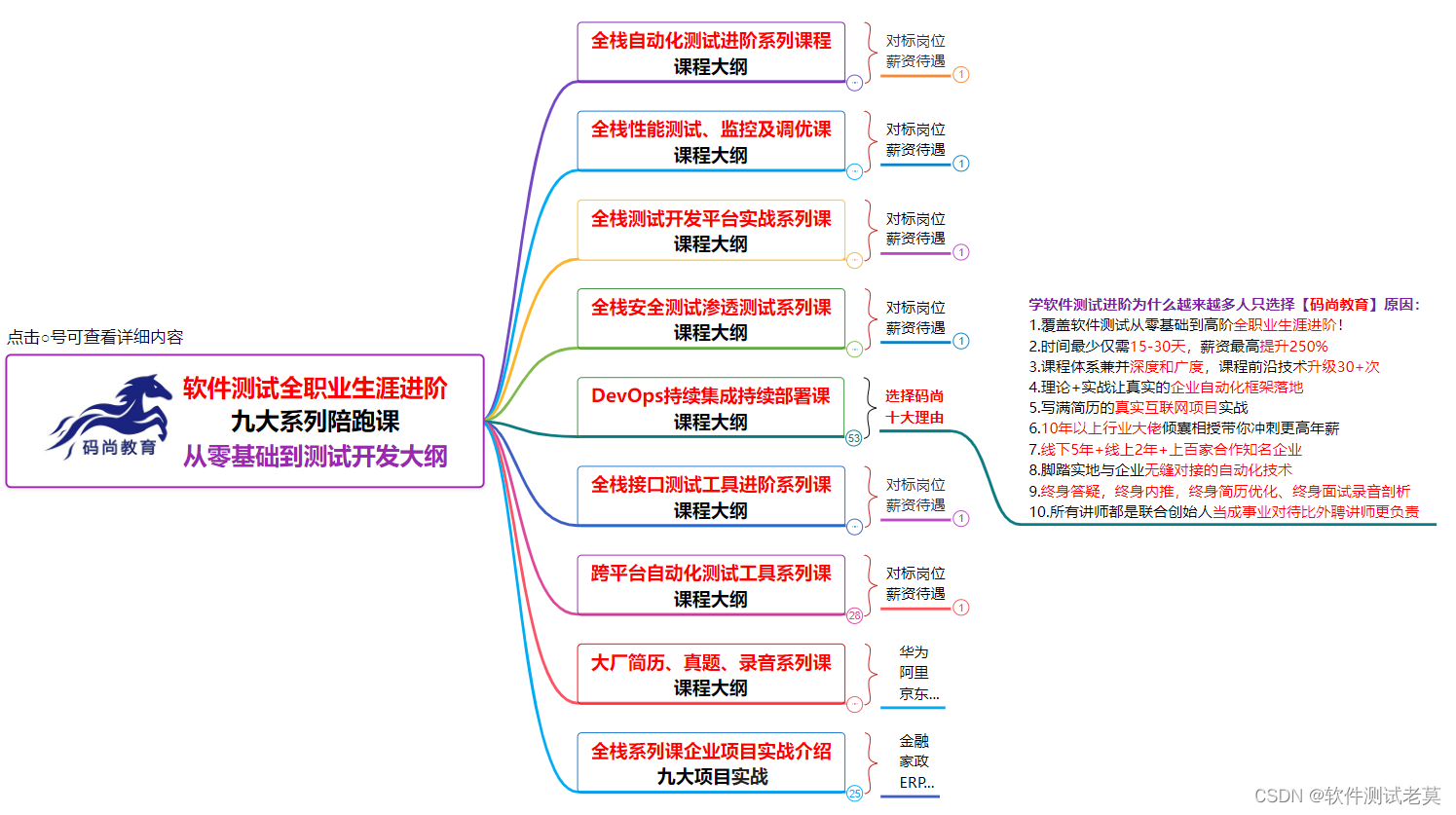

入行 5年,跳槽 3次,我终于摸透了软件测试这行(来自过来人的忠告)

目录 前言 第一年 第二年 第三年 第四年 作为过来人的一些忠告 前言 最近几年行业在如火如荼的发展壮大,以及其他传统公司都需要大批量的软件测试人员,但是20年的疫情导致大规模裁员,让人觉得行业寒冬已来,软件测试人员的职…...

开源时序数据库学习

计划学习使用QuestDB解决大数据日志存储场景。以下是常见引擎比较 比较项目 InfluxDB TimescaleDB OpenTSDB QuestDB 数据模型 Key-Value Relational Key-Value Relational 存储引擎 自主开发的TSI PostgreSQL扩展程序 Apache HBase 自主开发 查询语言 InfluxQ…...

字节测试工程师悄悄告诉我的软件测试、测试开发常用的测试策略与测试手段

目录 前言 测试策略的关注重点 测试策略主要内容 总体测试策略 初级版本测试策略 跟踪测试执行 版本质量评估 后续版本测试策略 发布质量评估 测试手段 前言 测试策略是指在特定环境约束之下,描述软件开发周期中关于测试原则、方法、方式的纲要ÿ…...

我常用的shell 进制转换工具

一、进制的一些基础知识 1. 二进制(binary) 二进制的取值是0和1; 前缀是 0b 2. 八进制(Octal) 八进制的取值是0-7;前缀是 O 3. 十进制(decimal) 十进制的取值是0-9;没有前缀 …...

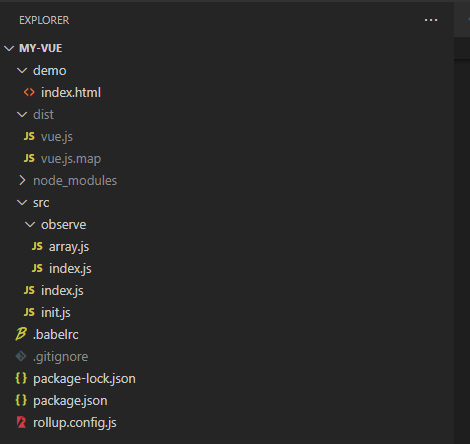

手写vue(二)响应式实现

名词解释:vm:指Vue实例一、目标效果vue定义(1)新建vm时,可以通过一个data对象,或者data函数,其属性可以通过vm直接访问,而data对象可以通过vm._data获取(2)修…...

mysql数据库常问面试题

1、NOW()和CURRENT_DATE()有什么区别? NOW()命令用于显示当前年份,月份,日期,小时,分钟和秒。 CURRENT_DATE()仅显示当前年份,月份和日期。 2、CHAR和VARCHAR的区别? (1)…...

AI风暴 :文心一言 VS GPT-4

💗wei_shuo的个人主页 💫wei_shuo的学习社区 🌐Hello World ! 文心一言 VS GPT-4 文心一言:知识增强大语言模型百度全新一代知识增强大语言模型,文心大模型家族的新成员,能够与人对话互动&#…...

VR全景城市,用720全景树立城市形象,打造3D可视化智慧城市

随着城市化进程的加速,城市之间的竞争也日益激烈。城市管理者们需要寻求新的方式来提升城市的品牌形象和吸引力。在这个过程中,VR全景营销为城市提供了一种全新的营销手段,可以帮助提升城市的价值和吸引力。一、城市宣传新方式VR全景营销是一…...

javaweb窗口服务人员分析评价系统ssh

A)后台管理员模块:通过该功能模块,管理员可以修改自己的密码,并对管理员进行添加和删除操作。 B)注册用户模块:通过该功能模块,管理员可以查看注册用户的基本信息,对存在问题的用户进…...

AutoGLM沉思版 vs OpenAI DeepResearch:免费国产AI Agent能否替代200美元/月的服务?

AutoGLM沉思版与OpenAI DeepResearch深度对比:企业级AI研究工具如何选择? 当企业研发团队需要处理海量文献综述时,当投资机构需要快速生成行业分析报告时,技术决策者往往面临一个关键选择:是选择国际知名但价格高昂的O…...

intv_ai_mk11实战手册:构建AI增强型Confluence知识库——自动打标签+关联推荐

intv_ai_mk11实战手册:构建AI增强型Confluence知识库——自动打标签关联推荐 1. 项目背景与价值 在现代企业知识管理中,Confluence作为广泛使用的知识库平台,面临着内容组织效率低下的挑战。传统手动分类和标签管理方式存在三个核心痛点&am…...

VS2015+C++实战:手把手教你用海康MVS里的Demo搞定多相机同步采图与保存

VS2015C实战:海康MVS工业相机多机同步采图全流程解析 工业视觉检测系统中,多相机同步采图是个经典需求。上周帮朋友调试8台海康威视相机组成的检测线时,发现网上完整案例实在太少。今天我就以VS2015开发环境为例,带大家深入MVS安装…...

Swift-Corelibs-Foundation 架构演进:从 Objective-C 到 Swift 的完整迁移指南

Swift-Corelibs-Foundation 架构演进:从 Objective-C 到 Swift 的完整迁移指南 【免费下载链接】swift-corelibs-foundation The Foundation Project, providing core utilities, internationalization, and OS independence 项目地址: https://gitcode.com/gh_mi…...

《基于S7-1200PLC的全自动洗衣机控制系统设计》 一、设计任务书 1.任务描述

《基于S7-1200PLC的全自动洗衣机控制系统设计》 一、设计任务书 1.任务描述:洗衣机的进水和排水分别由进水电磁阀和排水电磁阀来执行 进水时,通过电控系统时进水阀打开,将水由外桶排到机外 洗涤正转、反转由洗涤电动机驱动波盘正、反转来实现…...

Meshroom终极指南:零基础学会开源3D重建,从照片到模型的完整方案

Meshroom终极指南:零基础学会开源3D重建,从照片到模型的完整方案 【免费下载链接】Meshroom Node-based Visual Programming Toolbox 项目地址: https://gitcode.com/gh_mirrors/me/Meshroom 想要从普通照片创建专业级3D模型吗?Meshro…...

nginx——方向代理和负载均衡

目录 1.1 Nginx概述 1.1.1 企业青睐 Nginx 的核心原因 1.1.2 Nginx的作用 1.3 反向代理和负载均衡 1.4 注 1.4.1 代理百度并使用 18090 端口 1.1 Nginx概述 1.1.1 企业青睐 Nginx 的核心原因 Nginx 由俄罗斯开发者打造,具有超高稳定性(资源占用极低…...

FanControl:重新定义你的散热管理体验

FanControl:重新定义你的散热管理体验 【免费下载链接】FanControl.Releases This is the release repository for Fan Control, a highly customizable fan controlling software for Windows. 项目地址: https://gitcode.com/GitHub_Trending/fa/FanControl.Rel…...

Phi-3-mini-4k-instruct快速上手:Ollama部署指南,开启你的第一个AI项目

Phi-3-mini-4k-instruct快速上手:Ollama部署指南,开启你的第一个AI项目 1. 认识Phi-3-mini-4k-instruct:轻量级AI助手 Phi-3-mini-4k-instruct是一个仅有38亿参数的轻量级AI模型,由微软团队开发。虽然体积小巧,但它在…...

StructBERT情感分类模型在教育领域的情绪分析应用

StructBERT情感分类模型在教育领域的情绪分析应用 教育工作者如何从海量学生反馈中快速识别情绪变化?AI情感分析技术正在重新定义教学体验优化方式 1. 教育场景中的情感分析需求 在日常教学过程中,学生通过各种渠道表达他们的感受和体验:课程…...