10个理由告诉你,为什么鸿蒙是下一个职业风口!

在当今科技飞速发展的时代,新的技术和趋势不断涌现,为人们带来了前所未有的机遇和挑战。鸿蒙操作系统作为我国自主研发的创新成果,正逐渐成为科技领域的焦点,被认为是下一个职业风口。

10个理由告诉你,为什么鸿蒙是下一个职业风口!

1. 行业趋势

鸿蒙系统的推出和发展,吸引了众多企业和开发者的高度关注。随着智能设备的增多和应用场景的扩展,操作系统的重要性日益凸显。鸿蒙系统作为华为推出的新一代操作系统,其独特的优势和广阔的应用前景,为IT行业带来了新的机遇和挑战。

2. 高薪就业

招聘网站显示,多家头部互联网大厂开始招兵买马,明确表达了对鸿蒙开发者的诉求。这些企业包括了京东、微博、美团、凤凰新闻、携程旅行等等,也就是说覆盖购物、社交娱乐、外卖团购、新闻资讯、旅行等多个领域的头部企业都在积极布局鸿蒙系统原生应用的开发。

3. 广阔的发展空间

鸿蒙系统的发展潜力巨大,其独特的“一次开发多端部署”理念使得开发者能够在多种设备上运行应用,实现跨端开发。这种灵活性为开发者提供了更多的就业选择和发展机会。

4. 技术创新

华为在鸿蒙系统的研发上投入超过100亿,历经近十年的耕耘,积累了大量的技术实力。这些技术包括分布式技术、全场景智能等,为开发者提供了新的技能学习和实践的平台。

5. 生态系统建设

鸿蒙系统拥有成熟的底座、差异化的用户体验和快速增长的生态设备,这些都是吸引开发者和企业加入的关键因素。随着鸿蒙生态系统的不断完善,将为开发者提供更多样化的工作机会。

6. 巨头企业的推动

华为作为全球最大的通信设备制造商之一,其技术和市场的影响力不容小觑。华为对鸿蒙系统的大力推广和支持,无疑为开发者提供了广阔的发展空间。

7. 行业需求旺盛

目前行业内对于招聘鸿蒙相关技术人才的需求非常紧迫,甚至不惜提供高薪来吸引各类鸿蒙开发者加入。随着越来越多的企业加入鸿蒙生态链,并持续带动更多领域企业拥抱鸿蒙,未来的发展前景无法估量。

8. 统一语言和便捷开发

基于HarmonyOS统一语言和便捷开发的底层逻辑,程序员转岗鸿蒙的门槛并不高,因此那些积极寻求转型的程序员应该会得到很好的职业发展机遇。

9. 转型机会

许多非计算机专业的人员也有机会进入这个行业,因为鸿蒙系统的开发并不局限于计算机科学或软件工程等专业,其他非计算机相关专业的人员也可以投入鸿蒙系统的开发行列。

10. 社区支持和资源共享

在更加专业的程序员社区,“鸿蒙系统,从零基础入门到精通,看这一篇就够了”之类的分享贴也越来越多。 社交网络上,“零基础能不能转行鸿蒙开发”、“听说这是程序员新的职业风口”、“转行学鸿蒙你一定要知道这六点”等帖子比比皆是。

相关文章:

10个理由告诉你,为什么鸿蒙是下一个职业风口!

在当今科技飞速发展的时代,新的技术和趋势不断涌现,为人们带来了前所未有的机遇和挑战。鸿蒙操作系统作为我国自主研发的创新成果,正逐渐成为科技领域的焦点,被认为是下一个职业风口。 10个理由告诉你,为什么鸿蒙是下一…...

Gitlab仓库的权限分配以及如何查看自己的权限

在GitLab中,权限分配和查看自己的权限可以通过以下步骤进行: ### 1. 查看自己的权限 要查看你在某个GitLab项目中的权限,可以按照以下步骤操作: 1. 登录到GitLab。 2. 进入你想查看权限的项目页面。 3. 在左侧菜单中,…...

职业本科大数据实训室

一、职业本科大数据实训室建设背景 在数字化浪潮汹涌澎湃的今天,大数据已跃升为引领社会进步和经济发展的新引擎。随着《中华人民共和国国民经济和社会发展第十四个五年规划和2035年远景目标纲要》的深入实施,数字化转型作为国家战略的重要组成部分&…...

【密码学】网络攻击类型:窃听攻击、假冒攻击、欺骗攻击和重放攻击

一、窃听攻击、假冒攻击、欺骗攻击和重放攻击的定义 这些攻击从名字中就大概能知道他们的攻击原理,我就不赘述了,直接用一个表格来一次性介绍四种攻击方式。 攻击类型攻击原理窃听攻击攻击者监听网络中的数据传输以获取敏感信息。示例:在未加…...

探索WebKit的奥秘:塑造高效、兼容的现代网页应用

探索WebKit的奥秘:塑造高效、兼容的现代网页应用 在数字时代的洪流中,网页应用已成为连接用户与信息的桥梁,其性能、兼容性和用户体验直接决定了产品的成败。WebKit,作为众多现代浏览器背后的核心渲染引擎,承载着将HT…...

2-52 基于matlab局部信息的模糊C均值聚类算法(FLICM)

基于matlab局部信息的模糊C均值聚类算法(FLICM),是在FCM聚类算法的基础上结合了图像的邻域信息,有更好的鲁棒性。程序已调通,可直接运行。 2-52 局部信息的模糊C均值聚类算法 - 小红书 (xiaohongshu.com)...

JAVASE

1.泛型 泛型指类型参数化, 在定义期间,不知道调用时会使用什么类型,就可以添加泛型形参,在使用时传入实参固定类型即可。 泛型类: 泛型应用在类上。 一般用在类名后,用尖括号括起来。用大写字母作为泛型参…...

SpringBoot学习之EasyExcel解析合并单元格(三十九)

本解析主要采用反射来修改EasyExcel 返回的默认数据结构实现。 一、待解析表格 二、依赖 全部pom.xml文件如下,仅作参考: <project xmlns="http://maven.apache.org/POM/4.0.0" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"xsi:schemaLo…...

【Kimi学习笔记】C/C++、C#、Java 和 Python

C/C、C#、Java 和 Python 是几种流行的编程语言,它们在设计哲学、用途、语法和运行机制上有所不同。下面我会类比 Java 来解释这些语言的区别: 1. C/C: 类比于 Java,C/C 是一种更接近硬件的低级语言,提供了更多的控制…...

基于贪心算法的路径优化

贪心算法原理 贪心算法的核心原理是在每一步选择中都采取在当前看来最好的选择,以期达到全局最优解。 这种算法不追求整体最优解,而是通过局部最优的选择逐步逼近全局最优解。贪心算法的关键在于构造合适的贪心策略,这种策略需要满足两个基本要素:贪婪选择属性和最优子…...

谷粒商城实战笔记-140-商城业务-nginx-搭建域名访问环境二(负载均衡到网关)

文章目录 一,通过域名访问商城架构设计1,为什么nginx要将请求转发给网关2,架构设计 二,配置1,nginx配置1.1 nginx.conf1.2 gulimall.conf1.3 配置原理 2,网关配置 三,记录2个问题1,网…...

【Android Studio】 创建第一个Android应用HelloWorld

文章目录 创建项目查看AndroidManifest.xml(清单)查看MainActivity.java(Activity)查看activity_main.xml(布局) 创建项目 查看AndroidManifest.xml(清单) 查看MainActivity.java(Activity&…...

C++中的错误处理机制:异常

C中的错误处理机制:异常 在软件开发中,错误处理是确保程序稳定性和健壮性的关键环节。C作为一种高级编程语言,提供了比C语言更为灵活和强大的错误处理机制——异常处理。异常处理机制允许程序在运行时检测到错误或异常情况时,能够…...

概率论原理精解【9】

文章目录 集类拓扑空间基 参考文献 集类 C是一个集类(以G的某些子集为元素的集合称为G的集类)。 A i ∈ C , ∩ i 1 n A i ∈ C , 此为有限交封闭 C 所得集类 C ∩ f A_i \in C,\cap_{i1}^nA_i \in C,此为有限交封闭C所得集类C_{\cap f} Ai∈C,∩i1n…...

-C++应用程序将onnx模型编译并转成tensorrt可执行模型)

Pytorch添加自定义算子之(11)-C++应用程序将onnx模型编译并转成tensorrt可执行模型

一、环境 参考 opencv tensorrt cuda visual studio 2019 cmake 二、CMakeLists.txt配置文件 CMAKE_MINIMUM_REQUIRED(VERSION 2.8)PROJECT(segment)set(CMAKE_CXX_FLAGS "-std=c++14 -O1")link_directories(/usr/local/cuda/lib64) # set(OpenCV_DIR "/opt/…...

C++笔记1•C++入门基础•

1.C关键字 C总计63个关键字,C语言32个关键字: 2.命名空间: 在 C/C 中,变量、函数和后面要学到的类都是大量存在的,这些变量、函数和类的名称将都存在于全局作用域中,可能会导致很多冲突。使用命名空间的目…...

Linux查看系统线程数

Linux查看系统线程数 查看线程数查看进程内的线程统计线程数 查看线程数 想要查看Linux操作系统允许的最大线程数,可以通过命令 ulimit -a返回配置项的详细说明: # core文件的最大值为100blocks core file size (blocks, -c) 0# 进程的数…...

【Python基础】Python六种标准数据类型中哪些是可变数据,哪些是不可变数据

文章目录 1.基本介绍可变数据类型不可变数据类型2.可变和不可变到底指的是什么?可变(Mutable)不可变(Immutable)总结1.基本介绍 Python 中的六种标准数据类型分为可变数据类型和不可变数据类型。以下是这些数据类型的分类: 可变数据类型 列表(List) 列表是一种有序集…...

android13去掉安全模式 删除安全模式

总纲 android13 rom 开发总纲说明 目录 1.前言 2.问题排查 3.修改方法 3.1方法1 3.2方法2 4.测试 5.彩蛋 1.前言 Android设备上的安全模式是一种诊断模式,当设备无法正常启动时,它会启动到这个模式。在这个模式下,只有系统自带的程序和服务会被运行,所有的第三方…...

LeetCode239 滑动窗口最大值

前言 题目: 239. 滑动窗口最大值 文档: 代码随想录——滑动窗口最大值 编程语言: C 解题状态: 没有思路,困难题,恐怖如斯 思路 本题的关键在于对单调队列的应用,时间复杂度 O ( n ) O(n) O(n)限…...

5个步骤打造Windows专业级音频系统:Equalizer APO深度解析

5个步骤打造Windows专业级音频系统:Equalizer APO深度解析 【免费下载链接】equalizerapo Equalizer APO mirror 项目地址: https://gitcode.com/gh_mirrors/eq/equalizerapo 在Windows平台上,Equalizer APO是一个革命性的系统级音频处理工具&…...

MinimalUltrasonic:超声波ToF测距库的极简主义实践

1. 项目概述MinimalUltrasonic 是一款专为嵌入式微控制器设计的极简主义超声波测距库,面向 Arduino 生态系统深度优化。其核心设计哲学是“以最小资源开销实现最大功能覆盖”,在保持接口简洁性的同时,提供工业级的鲁棒性、多单位支持与多传感…...

OpenClaw + Ollama 超时 500 错误排查与解决:调整上下文窗口与最大生成长度

一次因为模型参数配置不当引发的“跨设备推理慢如蜗牛”问题,最终通过降低 contextWindow 和 maxTokens 轻松搞定。背景 最近在一台轻薄本做测验, Windows 环境下折腾 OpenClaw 对接本地 Ollama 的 Qwen2.5:1.5B 模型。本以为小参数量模型跑起来毫无压力…...

Qtile扩展开发终极指南:编写自定义命令和工具的完整教程

Qtile扩展开发终极指南:编写自定义命令和工具的完整教程 【免费下载链接】qtile :cookie: A full-featured, hackable tiling window manager written and configured in Python (X11 Wayland) 项目地址: https://gitcode.com/gh_mirrors/qt/qtile Qtile是一…...

SpringBoot多数据源事务隔离级别终极指南:动态数据源配置与分布式事务完全解析

SpringBoot多数据源事务隔离级别终极指南:动态数据源配置与分布式事务完全解析 【免费下载链接】dynamic-datasource dynamic datasource for springboot 多数据源 动态数据源 主从分离 读写分离 分布式事务 项目地址: https://gitcode.com/gh_mirrors/dy/dynami…...

OpenClaw对接Qwen3-4B-Thinking-2507-GPT-5-Codex-Distill-GGUF实战:3步完成本地模型调用

OpenClaw对接Qwen3-4B-Thinking-2507-GPT-5-Codex-Distill-GGUF实战:3步完成本地模型调用 1. 为什么选择本地模型对接? 去年冬天,当我第一次尝试用OpenClaw自动化处理周报时,发现调用云端API不仅响应慢,还频繁遇到限…...

从H.264到AV1:主流视频编码标准的演进、选型与实战场景剖析

1. 视频编码标准的发展脉络 我第一次接触视频编码是在2005年,当时用手机拍摄的3GP视频文件总是模糊不清。后来才知道,这背后是MPEG-4 Part 2编码在起作用。如今视频编码技术已经迭代了好几代,从最早的MPEG-2到现在的AV1,每一次升级…...

SAP-MM 采购申请审批策略:从特征定义到策略配置的实战指南

1. SAP-MM采购申请审批策略入门指南 第一次接触SAP-MM模块的采购申请审批配置时,我被那些专业术语绕得头晕。但真正理解后才发现,这套审批机制就像公司里的请假流程——不同级别、不同类型的请假需要不同领导审批。采购申请也是如此,金额大小…...

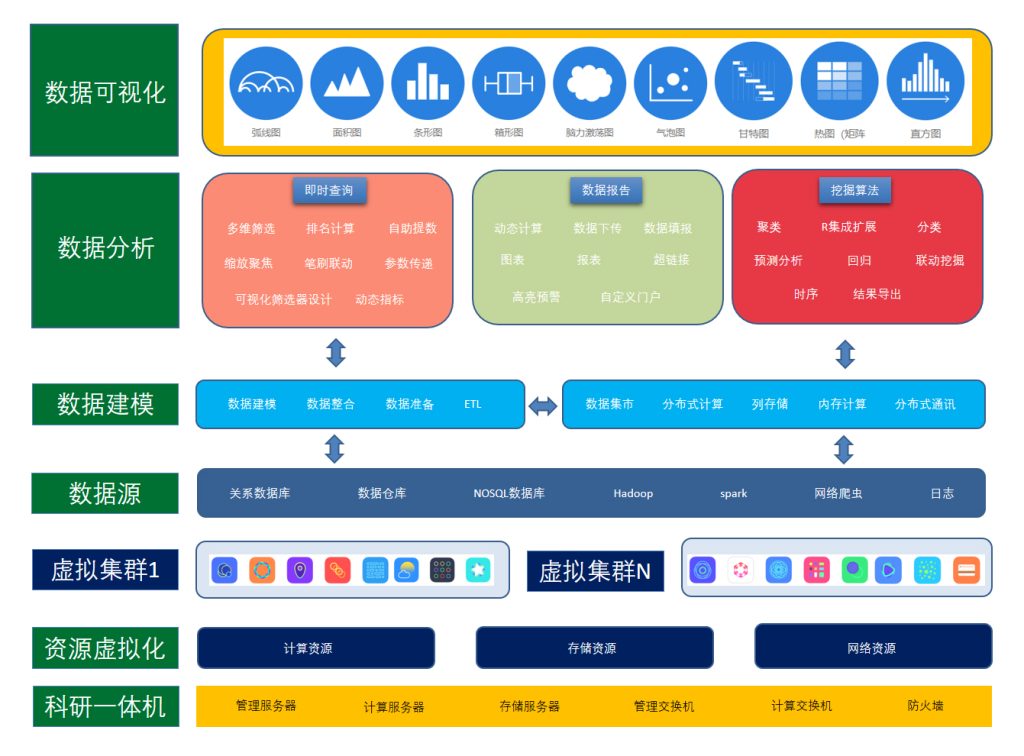

信息化基础设施层建设

4.1 基础设施层建设 4.1.4 基础软件环境 基础软件环境的理论定位 基础软件环境是企业信息化建设的“操作系统”,其理论任务是为上层应用系统提供统一的运行环境、开发框架、数据服务和协作工具,包括操作系统、数据库、中间件、开发框架、版本控制、协…...

python gitlab

# 聊聊Python GitLab库:不只是个API封装 如果你在Python项目里用过GitLab,大概率会遇到一个叫python-gitlab的库。第一次看到它的时候,很多人会想:“这不就是个简单的API封装吗?”用了一段时间后才发现,事情…...