【网络协议】网络劫持 - ARP_DNS欺骗篇

前言

网络劫持是一种网络攻击技术,攻击者通过拦截、篡改或重定向数据流量,控制用户的网络通信路径,干扰正常的网络服务。其方式可能包括DNS劫持、ARP欺骗和HTTP劫持等。通过这些手段,攻击者可以窃取敏感信息如个人身份数据和财务信息,导致身份盗用和金融诈骗;还可能通过传播恶意软件或病毒,感染用户系统,引发安全漏洞和数据损毁。网络劫持还可能使合法网站被伪造或重定向至恶意网站,进行钓鱼攻击;服务中断可能影响企业业务的正常运作和客户体验。最终,这些行为会损害企业信誉、造成经济损失,并在严重的情况下威胁到国家安全。防御措施包括使用加密协议保护数据传输、部署网络监控系统、定期更新系统补丁,以及提升用户的网络安全意识。

ARP欺骗

Ettercap简介:

Ettercap是一个开源网络安全工具,主要用于执行中间人攻击(MITM)和网络嗅探。它可以截获、修改和注入网络流量,支持多种网络协议,如TCP和UDP。Ettercap提供了图形用户界面(GUI)和命令行界面(CLI),使其在网络监控和安全测试中非常灵活。它常用于网络分析、嗅探网络数据包、进行ARP欺骗攻击,以及捕获和解密通信数据。尽管它的功能强大,但应当负责任地使用,遵循相关法律法规进行合法的网络安全测试。

启动Ettercap:

ettercap -G

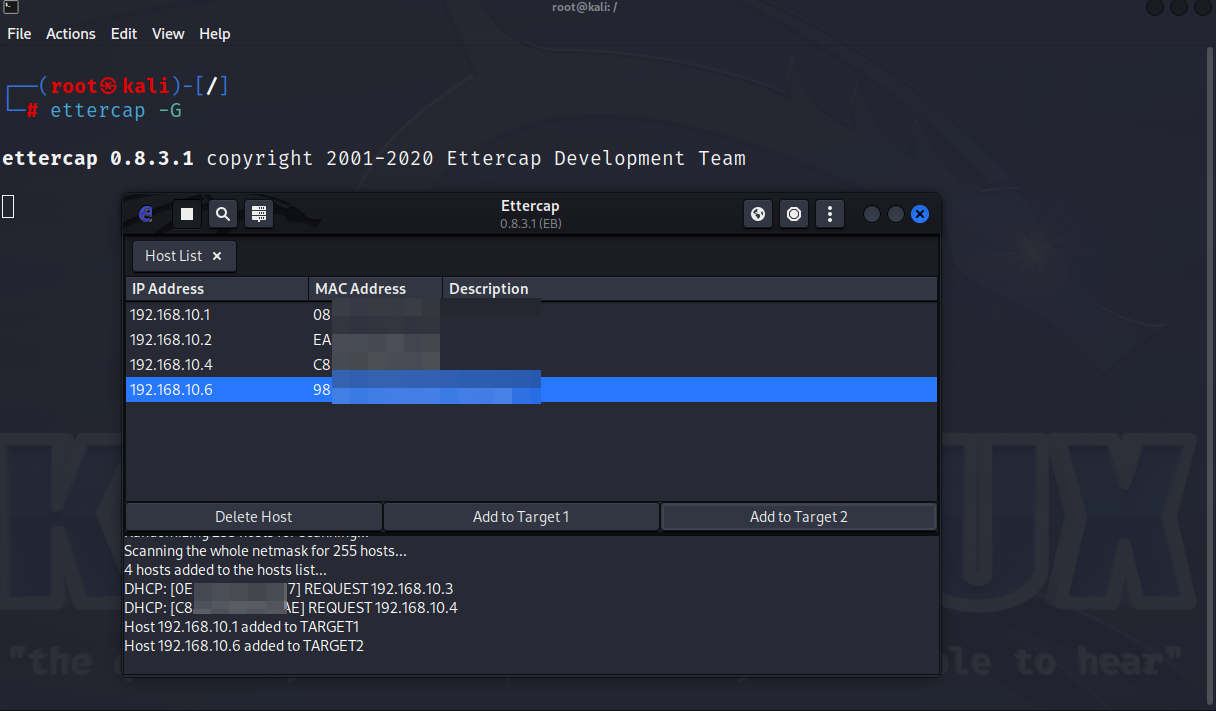

搜索存活IP信息:

Scan for hosts Target1设置为网关IP, Target2设置为目标IP

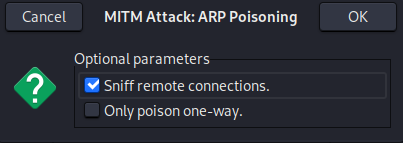

选择ARP poisoning ->Sniff remote connections,进行ARP欺骗

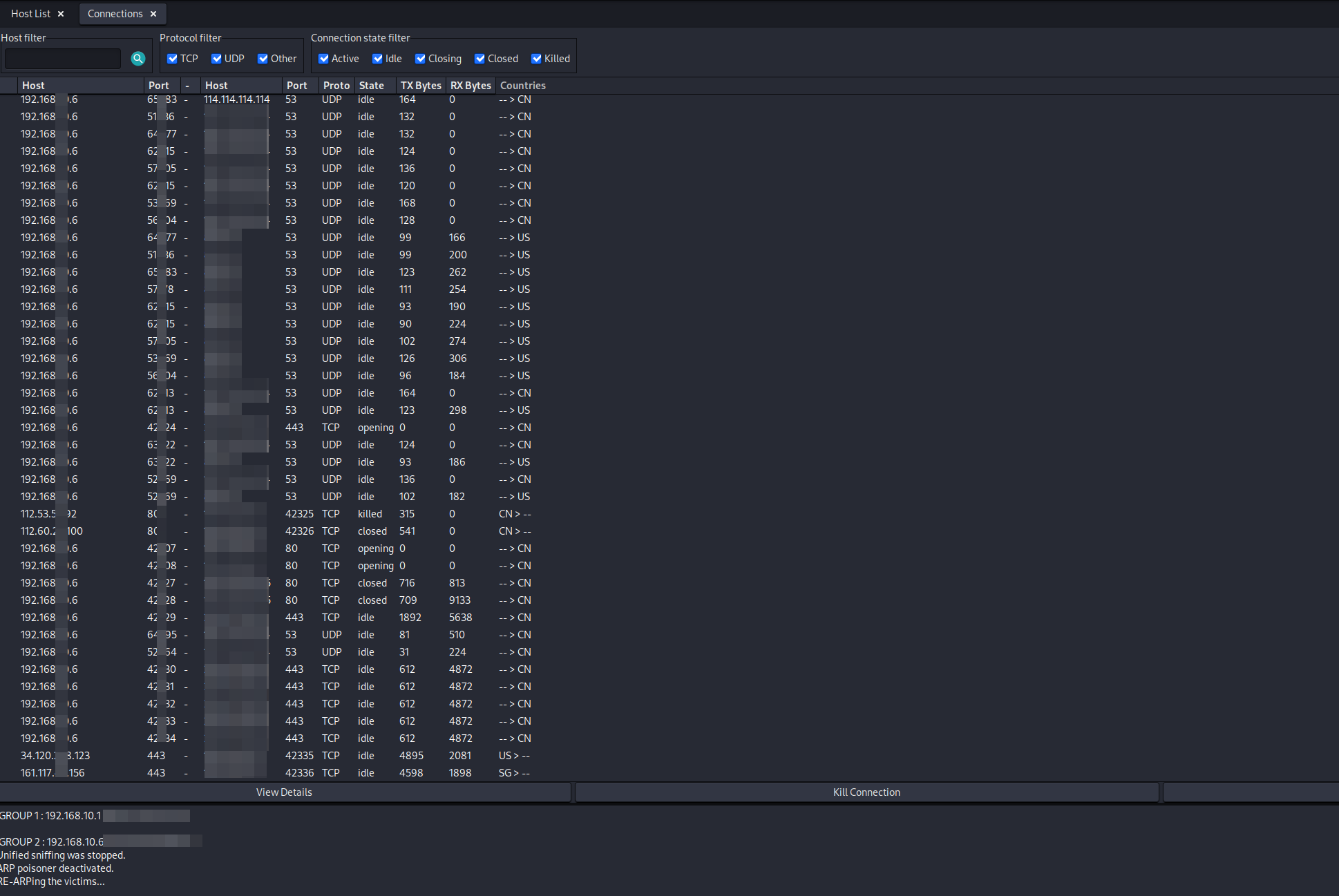

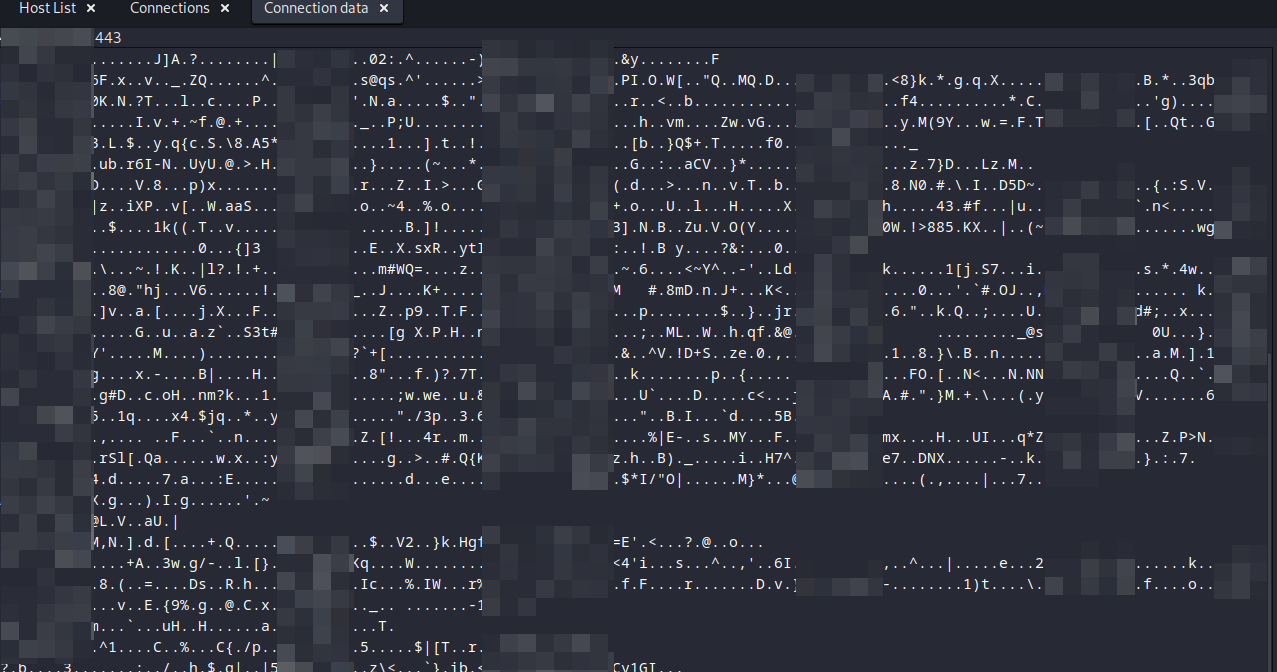

选择View->Connections,即可嗅探目标IP流量通信数据包

双击即可查看流量通信具体信息

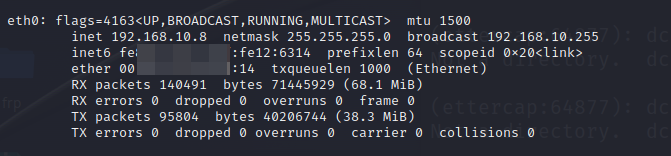

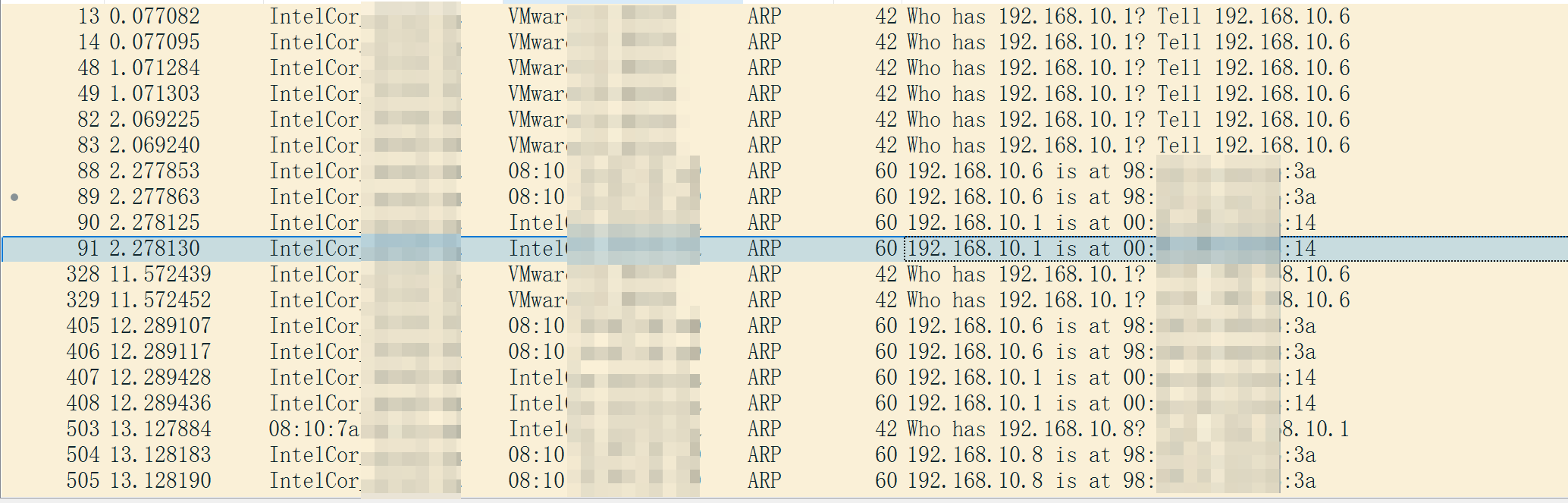

其本质上就是Kali的MAC地址(00:XX:XX:XX:XX:XX:14)声明为网关的MAC,致使我们的目标IP认为Kali的MAC地址就是网关的MAC地址进而将通信流量发送到Kali造成ARP欺骗

DNS欺骗

在原ARP欺骗的基础上实施DNS欺骗

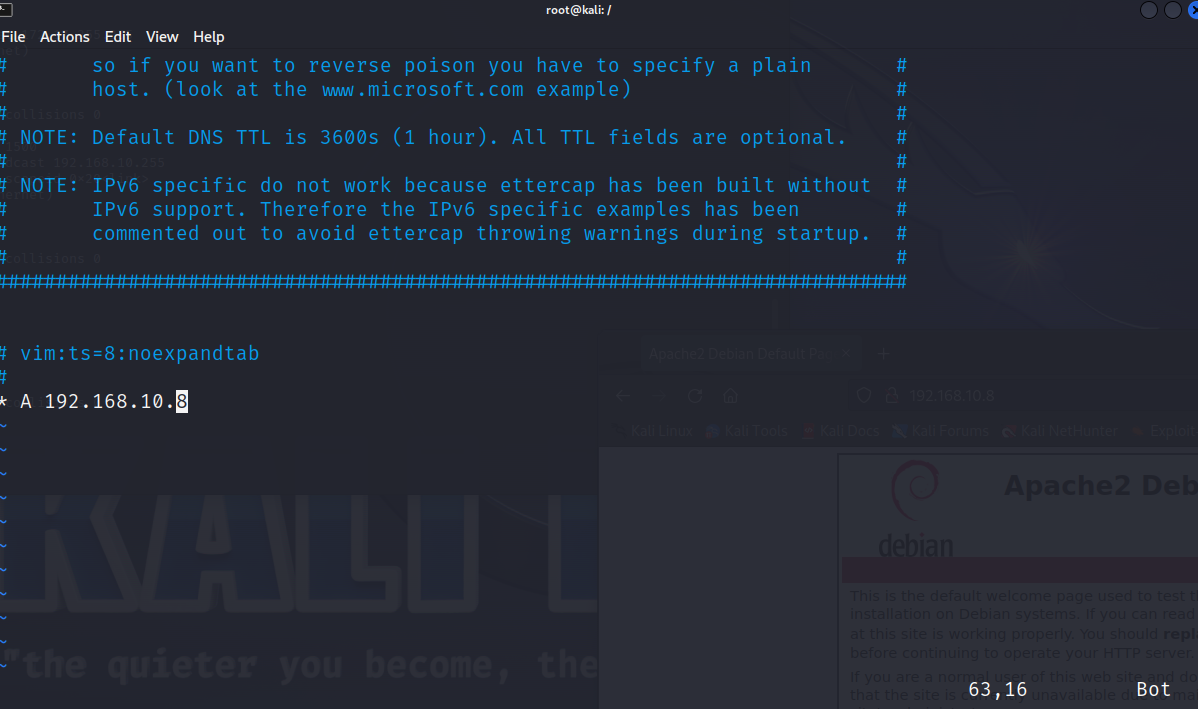

定义DNS欺骗规则,所有域名解析成192.168.10.8:

vim /etc/ettercap/etter.dns

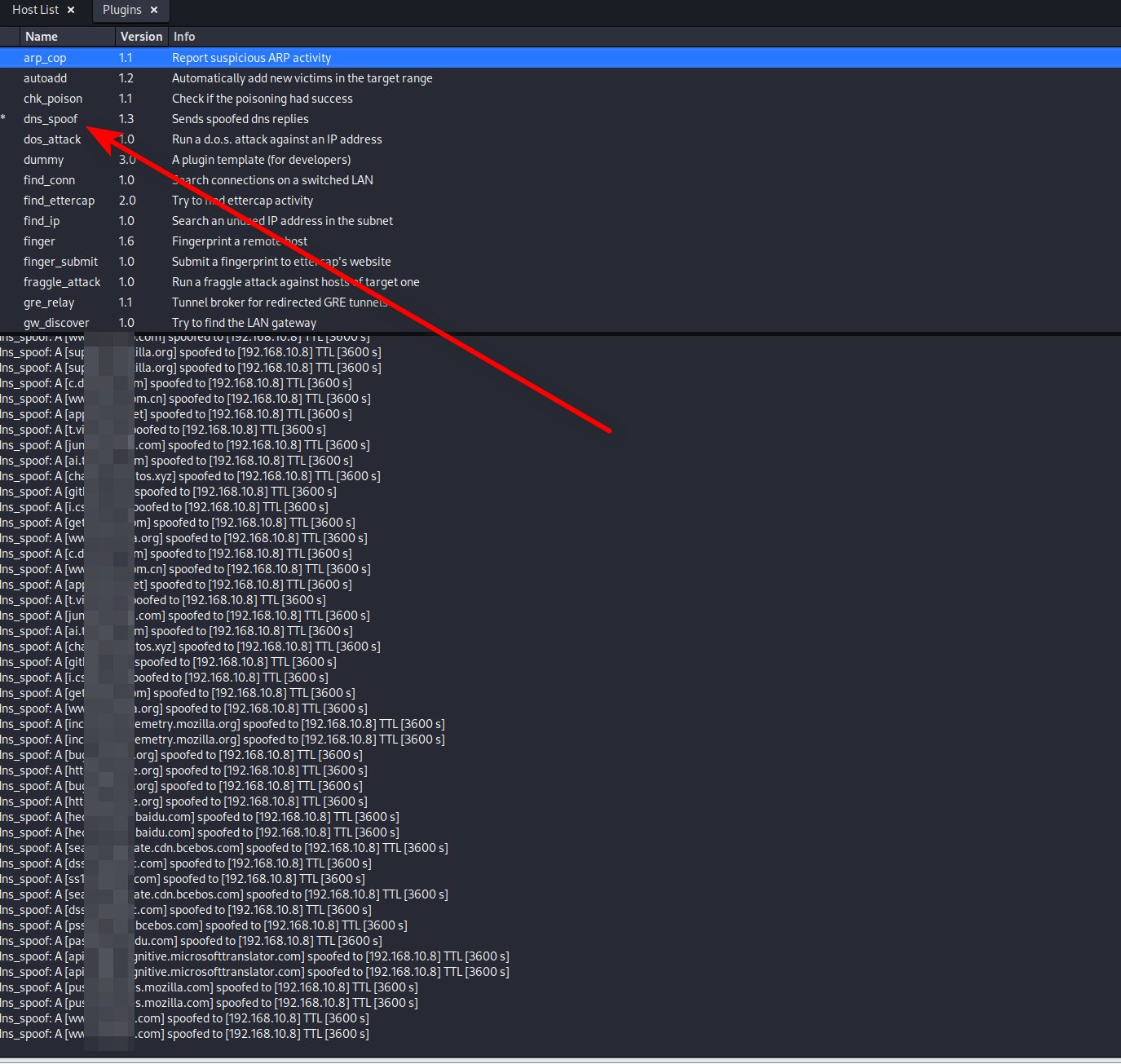

在Ettercap中选择:Plugins->Manage plugins->dns_spoof,进行DNS欺骗攻击

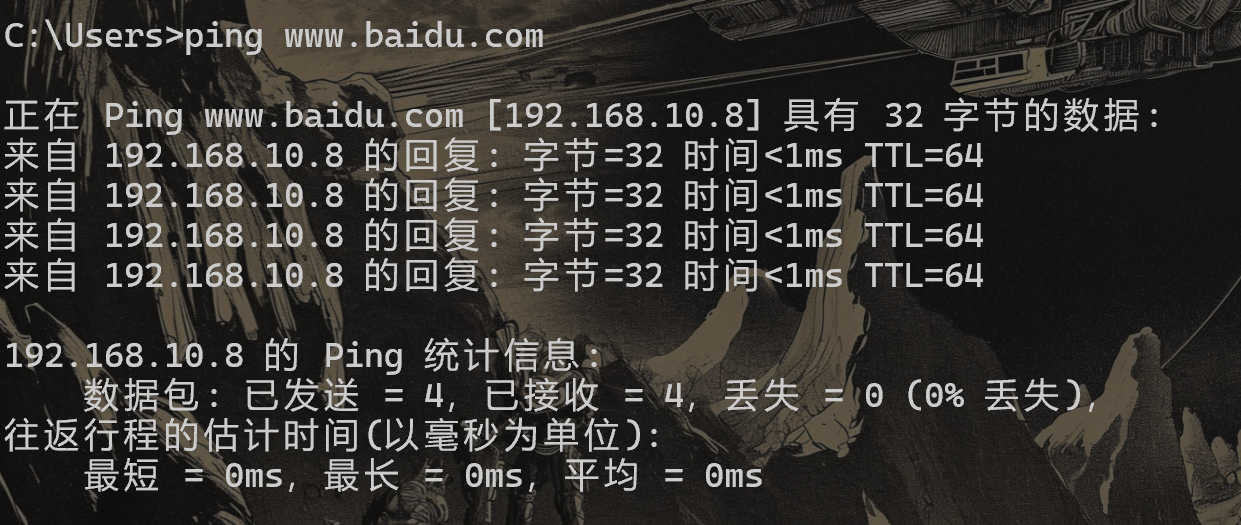

虽然ping能够指定我们的恶意IP地址,但由于百度强制使用HTTPS协议,在浏览器访问时仍为原百度地址

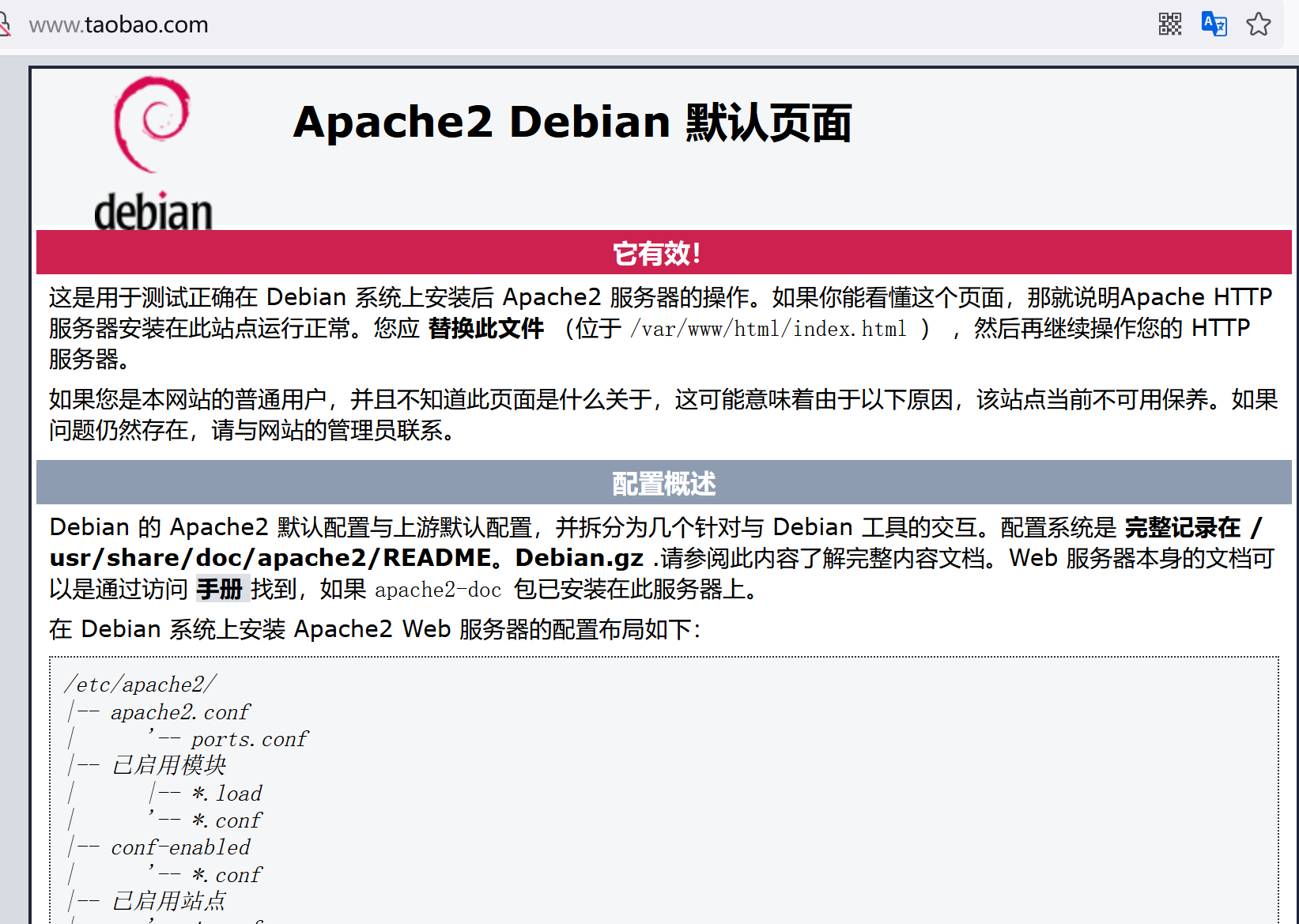

访问http://www.taobao.com时,访问到我们的恶意IP开启的Apache网站

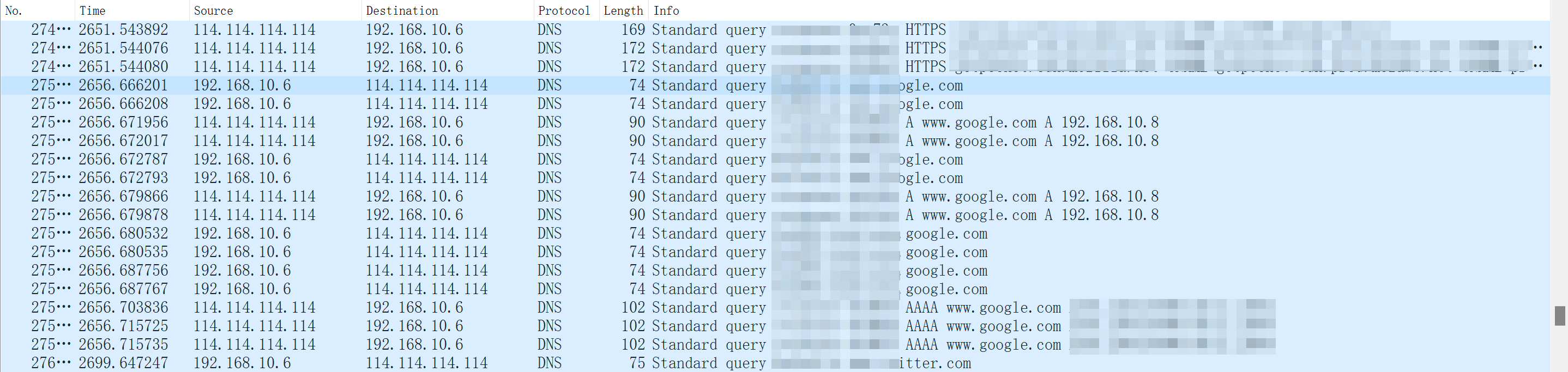

查看Wireshark也可以看出DNS欺骗成功,将所有域名解析成我们的恶意IP:192.168.10.8

关闭DNS欺骗后,主机dns缓存仍为恶意IP地址:

ipconfig /displaydns

清除缓存即可:

ipconfig /flushdns

注:DNS欺骗和DNS劫持是有一定区别的:

DNS欺骗(DNS Spoofing):攻击者伪造DNS响应,欺骗目标计算机使其相信虚假的DNS记录,从而将流量引导到恶意网站。例如,攻击者向受害者的DNS缓存中注入虚假的IP地址。

DNS劫持(DNS Hijacking):攻击者改变DNS设置或篡改DNS请求,直接控制受害者的DNS解析过程。这样可以将用户的DNS请求重定向到恶意服务器或篡改DNS响应。

相关文章:

【网络协议】网络劫持 - ARP_DNS欺骗篇

前言 网络劫持是一种网络攻击技术,攻击者通过拦截、篡改或重定向数据流量,控制用户的网络通信路径,干扰正常的网络服务。其方式可能包括DNS劫持、ARP欺骗和HTTP劫持等。通过这些手段,攻击者可以窃取敏感信息如个人身份数据和财务信…...

Linux 系统框架分析(一)

一、linux内核结构框图 对内核结构框图有个总体的把握,有助于理解为什么驱动要这样写,为什么写的应用程序所用的C库接口能够产生这么多的事情。 框图可以看出来,linux系统,包括五个系统 一、Linux内核结构介绍 Linux 内核是操作…...

Leetcode 剑指 Offer II 090.打家劫舍 II

题目难度: 中等 原题链接 今天继续更新 Leetcode 的剑指 Offer(专项突击版)系列, 大家在公众号 算法精选 里回复 剑指offer2 就能看到该系列当前连载的所有文章了, 记得关注哦~ 题目描述 一个专业的小偷,计划偷窃一个环形街道上沿街的房屋&a…...

上海冷链配送新篇章 华鼎冷链科技以卓越服务餐饮品牌

在快速发展的上海餐饮连锁行业中,冷链运输作为保障食品安全与品质的关键环节,正迎来前所未有的发展机遇与挑战。华鼎冷链科技作为该领域的佼佼者,正引领着上海乃至全国冷链运输行业的新风尚。 华鼎冷链科技的成功并非一蹴而就。首先ÿ…...

学习鸿蒙-应用市场申请签名

1.需要的文件概念 .cer / .p7b / .p12 / .csr HarmonyOS应用/服务通过数字证书(.cer文件)和Profile文件(.p7b文件)来保证应用/服务的完整性。在申请数字证书和Profile文件前,首先需要通过DevEco Studio来生成密钥&am…...

LayUi插件

文档:日期和时间组件文档 - Layui layDate安装 npm install layui-laydate...

使用tailwindcss轻松实现移动端rem适配

本示例节选自小卷全栈开发实战系列的《Vue3实战》。演示如何用tailwindcss所支持的rem体系轻松实现一个仿b站移动端头部导航栏rem适配。 友情声明 学习分享不易,如果小伙伴觉得有帮助,点赞支持下。满30赞,将随文附赠录屏讲解,感谢…...

2021-11-08 51单片机2位秒表启动清零

缘由c51单片机,程序,仿真图,求帮助-编程语言-CSDN问答 #include "REG52.h"sbit K1 P1^0; sbit K2 P1^1; sbit K3 P1^2; sbit K4 P1^3; sbit P1_0P2^0; sbit P1_1P2^1; sbit P1_2P2^2; sbit P1_3P2^3; sbit P1_4P2^4; sbit P1_…...

谈基于大语言模型的图数据库路径检索

随着微软已经开源了GraphRAG项目的代码,基于图数据库的RAG 热度迅速升温。关注基于大语言模型与图模型数据库相结合的技术的人多了起来。 本文提出了一种类似人工搜索的“顺藤摸瓜”方法,实现图数据库的智能搜索方法。 本地私有数据存储和查询 本地私有…...

XHTML 简介

XHTML 简介 XHTML,即“可扩展超文本标记语言”(eXtensible HyperText Markup Language),是一种基于XML的标记语言,旨在取代HTML作为网页内容的标准格式。XHTML继承了HTML的基本结构,但更加严格和规范&…...

驱动开发系列10 - Linux Graphics 图形栈介绍

目录 一:Linux 图形栈总体结构 1. 整体图形栈: 2. 现代3D图形栈: 二:Xorg 介绍 Xorg 概述: Xorg的发展历史: Xorg绘制原理: Xorg的缺点: 三:Wayland 介绍 一:Linux 图形栈总体结构 1. 整体图形栈: 应用程序->桌面环境->GUI框架->Display Client->Displ…...

Docker快速入门指南

🛠️ Docker 应用场景 Docker 是一个开源的平台,旨在简化应用程序的开发、部署和管理。它通过容器技术,将应用及其所有依赖打包在一个标准化的环境中,从而确保应用在不同环境中的一致性和可移植性。在 Python 爬虫的场景中&#…...

VS Code中使用MSVC编译C++程序

前置条件 1. VS Code配置C开发环境 2. CMake安装 3. VS安装(MSVC编译器) 4. 环境变量配置(重要!!!) 使用msvc的cl工具编译程序,以及 “fatal error C1034: iostream: 不包括…...

)

四数之和(LeetCode)

题目 给你一个由 n 个整数组成的数组 nums ,和一个目标值 target 。请你找出并返回满足下述全部条件且不重复的四元组 [nums[a], nums[b], nums[c], nums[d]] (若两个四元组元素一一对应,则认为两个四元组重复): 0 <…...

学习使用备份软件BorgBackup

Time Machine是官方提供的强大备份系统,它能够备份macOS系统的一切,包括文件、照片、网页纪录、帐号密码以及安装过的软件等。如果系统出了问题,使用”时光回溯“,系统就能回到任意记录点,用过的多说好! B…...

Java 实现合并两个有序链表:递归与迭代

Java 实现合并两个有序链表:递归与迭代 在面试和算法题中,合并两个有序链表是一个经典问题。通过这个问题,不仅可以考察候选人的基础数据结构掌握情况,还能测试他们对递归和迭代等编程技巧的应用能力。 本文将讨论如何使用 Java…...

【每日刷题】Day98

【每日刷题】Day98 🥕个人主页:开敲🍉 🔥所属专栏:每日刷题🍍 🌼文章目录🌼 1. 大数加法_牛客题霸_牛客网 (nowcoder.com) 2. 大数乘法_牛客题霸_牛客网 (nowcoder.com) 3. 扑克牌…...

51单片机-LED实验二

使用51单片机进行LED灯的实验,使用8个LED灯展示二进制数,使用独立按键控制二进制数的加法,每次按下独立按键K2,就让二进制数加一,定义了一个LedNum,表示二进制数,二进制数取反之后可以得到输出到LED端口的8…...

批发行业进销存-webview 读取NFC,会员卡 源码CyberWinApp-SAAS 本地化及未来之窗行业应用跨平台架构

一、混合应用开发 混合应用顾名思义就是网页html和原生APP共同作用的结果 好处在一既有web的跨平台优势(安卓、苹果,电脑、国产电脑、平板电脑,自助机都能用) 好处二可以离线使用,比较稳定 好处三可以与本地硬件交…...

博弈dp,CF 731E - Funny Game

一、题目 1、题目描述 2、输入输出 2.1输入 2.2输出 3、原题链接 731E - Funny Game 二、解题报告 1、思路分析 游戏规则其实就是交替取前缀和 考虑 f(i) 为 某人先手取前 i 个,最终能得到的最大分差 由于每人都是最佳发挥,所以有如下状态转移&am…...

AI时代程序员职业发展与个人创业可行性研究报告

一、行业宏观变革(2026核心趋势数据佐证) 1.1 开发范式已彻底重构(行业不可逆拐点) 2026年正式进入AI Agent智能体开发时代,传统CRUD编码价值持续崩塌。 核心权威数据: Gartner预测:2026年75%企…...

终极免费方案:WandEnhancer完整解锁WeMod Pro功能快速指南

终极免费方案:WandEnhancer完整解锁WeMod Pro功能快速指南 【免费下载链接】Wand-Enhancer Advanced UX and interoperability extension for Wand (WeMod) app 项目地址: https://gitcode.com/gh_mirrors/we/Wand-Enhancer 你是否渴望享受WeMod Pro会员的所…...

航空发动机叶片三维扫描-诺斯顿

航空发动机叶片作为发动机的核心动力部件,其精度与性能直接决定发动机的推力、燃油效率及运行安全性,三维扫描技术作为航空制造领域的核心数字化手段,已广泛应用于叶片全生命周期的多个关键环节。其应用涵盖叶片研发设计阶段的逆向工程&#…...

终极音乐解锁指南:3步让加密音乐在任何设备自由播放

终极音乐解锁指南:3步让加密音乐在任何设备自由播放 【免费下载链接】unlock-music 在浏览器中解锁加密的音乐文件。原仓库: 1. https://github.com/unlock-music/unlock-music ;2. https://git.unlock-music.dev/um/web 项目地址: https:/…...

完整解决方案:PL2303 Windows 10驱动快速安装指南

完整解决方案:PL2303 Windows 10驱动快速安装指南 【免费下载链接】pl2303-win10 Windows 10 driver for end-of-life PL-2303 chipsets. 项目地址: https://gitcode.com/gh_mirrors/pl/pl2303-win10 如果你正在Windows 10系统上使用PL-2303HXA或PL-2303XA芯…...

从Bing日志到学术基准:MS MARCO数据集的前世今生与你的信息检索实验

从Bing日志到学术基准:MS MARCO数据集的前世今生与你的信息检索实验 当你在深夜调试信息检索模型时,是否曾好奇过那些基准数据集背后的故事?MS MARCO——这个让无数研究者又爱又恨的数据集,最初只是Bing搜索引擎日志中的普通用户查…...

量子机器学习:平衡数据复杂度与电路表达力的核心策略

1. 项目概述:量子机器学习中的核心平衡艺术在量子机器学习这个前沿交叉领域摸爬滚打了几年,我越来越深刻地意识到,决定一个模型成败的,往往不是最炫酷的量子门设计,而是一个看似基础却极易被忽视的平衡问题:…...

从subprocess报错聊起:我是怎么给NX盒子里的Python脚本做‘版本体检’和‘降级手术’的

从subprocess报错聊起:我是怎么给NX盒子里的Python脚本做‘版本体检’和‘降级手术’的 那天下午,当我正试图在NVIDIA Jetson NX上部署一个图像处理流水线时,终端突然抛出一行刺眼的红色错误:TypeError: __init__() got an unexpe…...

终极PDF对比指南:3分钟掌握diff-pdf高效文档核对技巧

终极PDF对比指南:3分钟掌握diff-pdf高效文档核对技巧 【免费下载链接】diff-pdf A simple tool for visually comparing two PDF files 项目地址: https://gitcode.com/gh_mirrors/di/diff-pdf 还在为PDF文档版本混乱而烦恼吗?diff-pdf作为一款开…...

LinkSwift:九大网盘直链下载助手终极指南,告别限速烦恼

LinkSwift:九大网盘直链下载助手终极指南,告别限速烦恼 【免费下载链接】Online-disk-direct-link-download-assistant 一个基于 JavaScript 的网盘文件下载地址获取工具。基于【网盘直链下载助手】修改 ,支持 百度网盘 / 阿里云盘 / 中国移动…...