近年国际重大网络安全事件深度剖析:安全之路任重道远

引言

在当今数字化时代,网络安全已成为全球关注的焦点。随着信息技术的飞速发展,网络攻击的手段和规模也在不断升级,给个人、企业和国家带来了巨大的威胁。本文将盘点近年来国际上发生的重大网络安全事件,分析其影响和教训,以期提高人们对网络安全的重视程度。

事件一:2017 年 WannaCry 勒索病毒全球爆发

2017 年 5 月,WannaCry 勒索病毒在全球范围内大规模爆发。该病毒利用 Windows 操作系统的漏洞,迅速传播并感染了大量计算机。被感染的计算机文件会被加密,用户需要支付比特币才能解锁。此次事件影响了全球 150 多个国家的数十万台计算机,包括医院、学校、企业等各个领域。

影响:

- 造成了严重的经济损失,许多企业和机构的业务被迫中断。

- 暴露了全球范围内 Windows 操作系统的安全漏洞,促使微软等软件厂商加强了安全补丁的发布和更新。

- 引起了全球对网络安全的高度关注,推动了各国政府和企业加强网络安全防护措施。

教训:

- 及时更新操作系统和软件的安全补丁至关重要。

- 企业和机构应加强网络安全意识培训,提高员工对网络安全威胁的认识。

- 建立完善的备份机制,以防止数据丢失。

事件二:2020 年 SolarWinds 供应链攻击

2020 年 12 月,美国软件公司 SolarWinds 遭遇供应链攻击。攻击者通过在 SolarWinds 的软件更新中植入恶意代码,成功入侵了包括美国政府机构、企业等在内的全球数千个组织。此次攻击被认为是有史以来最严重的供应链攻击之一。

影响:

- 严重威胁了国家和企业的信息安全,可能导致敏感信息泄露。

- 暴露了供应链安全的脆弱性,引发了全球对供应链安全的高度关注。

- 对美国政府的网络安全形象造成了重大打击,促使美国政府加强了网络安全监管和防御措施。

教训:

- 加强对供应链的安全审查和管理,确保软件和服务的安全性。

- 提高对供应链攻击的防范意识,建立相应的监测和预警机制。

- 政府和企业应加强合作,共同应对供应链安全挑战。

事件三:2021 年 Colonial Pipeline 勒索软件攻击

2021 年 5 月,美国最大的燃油管道运营商 Colonial Pipeline 遭到勒索软件攻击,导致该公司的管道运营被迫中断。此次攻击引发了美国东部地区的燃油供应危机,汽油价格上涨,民众恐慌性抢购。

影响:

- 对美国的能源安全造成了严重威胁,凸显了关键基础设施的网络安全风险。

- 引发了全球对关键基础设施网络安全的高度关注,推动了各国加强对关键基础设施的保护。

- 促使企业和政府更加重视网络安全投入,加强网络安全防护措施。

教训:

- 关键基础设施运营者应加强网络安全防护,提高应对网络攻击的能力。

- 建立应急响应机制,在遭受网络攻击时能够迅速采取措施,降低损失。

- 政府应加强对关键基础设施的监管,制定相应的网络安全标准和规范。

事件四:2022 年 Log4j 漏洞危机

2021 年底至 2022 年,Log4j 漏洞被发现,这是一个广泛使用的 Java 日志框架中的严重安全漏洞。该漏洞允许攻击者远程执行代码,影响了全球数以百万计的系统和应用程序。

影响:

- 引发了全球范围内的网络安全恐慌,许多企业和组织不得不紧急修复漏洞。

- 暴露了开源软件的安全风险,促使开源社区和企业加强对开源软件的安全管理。

- 对云计算、大数据等领域的安全造成了重大影响,推动了相关行业加强安全防护措施。

教训:

- 加强对开源软件的安全审查和管理,及时发现和修复安全漏洞。

- 企业和组织应建立完善的漏洞管理机制,确保及时修复已知漏洞。

- 提高对新兴技术和软件的安全风险认识,加强安全防护。

事件五:2023 年大规模数据泄露事件频发

2023 年,全球各地发生了多起大规模数据泄露事件。这些事件涉及多个行业,包括金融、医疗、科技等。数据泄露的原因包括网络攻击、内部人员失误、第三方服务提供商安全漏洞等。

影响:

- 导致大量个人和企业敏感信息泄露,给受害者带来了严重的隐私和安全风险。

- 对企业的声誉和经济利益造成了重大损失,可能导致客户流失和法律诉讼。

- 引发了公众对数据安全的担忧,促使政府和企业加强数据保护措施。

教训:

- 企业和组织应加强数据安全管理,采取加密、访问控制等措施保护敏感数据。

- 加强对内部人员的安全培训和管理,防止内部人员泄露数据。

- 选择可靠的第三方服务提供商,并对其进行严格的安全审查。

结论

近年来,国际上发生的重大网络安全事件给我们敲响了警钟。这些事件不仅造成了巨大的经济损失和社会影响,也暴露了网络安全的脆弱性和重要性。我们应该从这些事件中吸取教训,加强网络安全意识,提高网络安全防护能力。政府、企业和个人都应该共同努力,建立健全的网络安全体系,以应对日益严峻的网络安全挑战。

相关文章:

近年国际重大网络安全事件深度剖析:安全之路任重道远

引言 在当今数字化时代,网络安全已成为全球关注的焦点。随着信息技术的飞速发展,网络攻击的手段和规模也在不断升级,给个人、企业和国家带来了巨大的威胁。本文将盘点近年来国际上发生的重大网络安全事件,分析其影响和教训&#…...

Windows C++控制台菜单库开发与源码展示

Windows C控制台菜单库 声明:演示视频:一、前言二、具体框架三、源码展示console_screen_set.hframeconsole_screen_frame_base.hconsole_screen_frame_char.hconsole_screen_frame_wchar_t.hconsole_screen_frame.h menuconsole_screen_menu_base.hcons…...

ARM——驱动——Linux启动流程和Linux启动

一、flash存储器 lash存储器,全称为Flash EEPROM Memory,又名闪存,是一种长寿命的非易失性存储器。它能够在断电情况下保持所存储的数据信息,因此非常适合用于存储需要持久保存的数据。Flash存储器的数据删除不是以单个的字节为单…...

Docker和虚拟机的区别详细讲解

Docker 和虚拟机(VM)是现代 IT 基础设施中常见的技术,它们都用于在单一硬件上运行多个操作环境,但它们的工作原理、性能、资源利用和使用场景存在显著差异。以下是对 Docker 和虚拟机区别的详细讲解。 一、基础概念 1. Docker …...

leetcode_68. 文本左右对齐

68. 文本左右对齐 题目描述:给定一个单词数组 words 和一个长度 maxWidth ,重新排版单词,使其成为每行恰好有 maxWidth 个字符,且左右两端对齐的文本。 你应该使用 “贪心算法” 来放置给定的单词;也就是说,…...

python探索分形和混沌

简单产生复杂,混沌孕育秩序 0. 引言 a. 分形 fractal 【也叫碎形】 分形是一种具有自相似性和复杂结构的几何图形。在分形结构中,无论放大多少次,局部的结构特征都与整体结构相似。这种特性在自然界中广泛存在,比如树木枝干、山…...

LeetCode77 组合

前言 题目: 77. 组合 文档: 代码随想录——组合 编程语言: C 解题状态: 没尝试出来 思路 经典的组合问题,可以考虑使用回溯法。使用回溯法时可以根据回溯法的模板来考虑如何解决。 代码 回溯法 class Solution { p…...

C#:Bitmap类使用方法—第1讲

首先看一下Bitmap定义:封装 GDI 位图,此位图由图形图像及其属性的像素数据组成。 Bitmap 是用于处理由像素数据定义的图像的对象。 下面介绍一下使用的例子: Bitmap image1; private void Button1_Click(System.Object sender, System.Eve…...

PaddleNLP 3.0 支持大语言模型开发

huggingface不支持模型并行。张量并行,不满足大规模预训练的需求。 1、组网部分 2、数据流 3、训练器 4、异步高效的模型存储...

)

32次8.21(学习playbook-roles,脚本创建数据库和表,mycat读写分离)

1.roles目录介绍 files:⽤来存放由copy模块或script模块调⽤的⽂件。 tasks:⾄少有⼀个main.yml⽂件,定义各tasks。 handlers:有⼀个main.yml⽂件,定义各handlers。 templates:⽤来存放jinjia2模板。 vars:…...

I2C通信协议(软件I2C和硬件I2C)

相比于之前学的异步全双工且需要两条通信线的串口通信,I2C则为同步半双工,仅需要一条通信线,全双工与半双工区别如下: 全双工(Full Duplex)半双工(Half Duplex)数据传输方式同时双向…...

Linux入门——08 进程间通讯——管道

1.进程间通讯 1.1什么是通讯 进程具有独立性(每个进程都有自己的PCB,独立地址空间,页表)但是要进行进程的通信,通信的成本一定不低,打破了独立性 进程间通信目的 数据传输:一个进程需要将它的数据发送给…...

深入探讨SD NAND的SD模式与SPI模式初始化

在嵌入式系统和存储解决方案中,SD NAND的广泛应用是显而易见的。CS创世推出的SD NAND支持SD模式和SPI模式,这两种模式在功能和实现上各有优劣。在本文中,我们将深入探讨这两种模式的初始化过程,并比较它们在不同应用场景下的优劣&…...

【jvm】栈和堆的区别

目录 1. 用途2. 线程共享性3. 内存分配和回收4. 生命周期5. 性能特点 1. 用途 1.堆:主要用于存储对象实例和数组。在Java中,所有通过new关键字创建的对象都会被分配到堆上。堆是一个大的内存池,用于存储所有的Java对象,包括实例变…...

智能的意义是降低世界的不确定性

世界充满着不确定性,而智能天生就追求一定的确定性,因为不确定性会危及智能的生存。智能本身是一种有序、相对确定的结构产生的,虽然也有一定的不确定性,而且这些不确定性有利于智能的进化,但是,相对而言&a…...

python实现指数平滑法进行时间序列预测

python实现指数平滑法进行时间序列预测 一、指数平滑法定义 1、指数平滑法是一种常用的时间序列预测算法,有一次、二次和三次平滑,通过加权系数来调整历史数据权重; 2、主要思想是:预测值是以前观测值的加权和,且对不同的数据给予不同的权数,新数据给予较大的权数,旧数…...

linux文件——用户缓冲区——概念深度探索、IO模拟实现

前言:本篇文章主要讲解文件缓冲区。 讲解的方式是通过抛出问题, 然后通过分析问题, 将缓冲区的概念与原理一步一步地讲解。同时, 本节内容在最后一部分还会带友友们模拟实现一下c语言的printf, fprintf接口,…...

Hive3:常用查询语句整理

一、数据准备 建库 CREATE DATABASE itheima; USE itheima;订单表元数据 1 1000000 100058 6 -1 509.52 0.00 28155.40 499.33 0 0 lisi shanghai 157 2019-06-22 17:28:15 2019-06-22 17:28:15 1 2 5000000 100061 72 -1 503.86 0.00 38548.00 503.86 1 0 zhangsan shangha…...

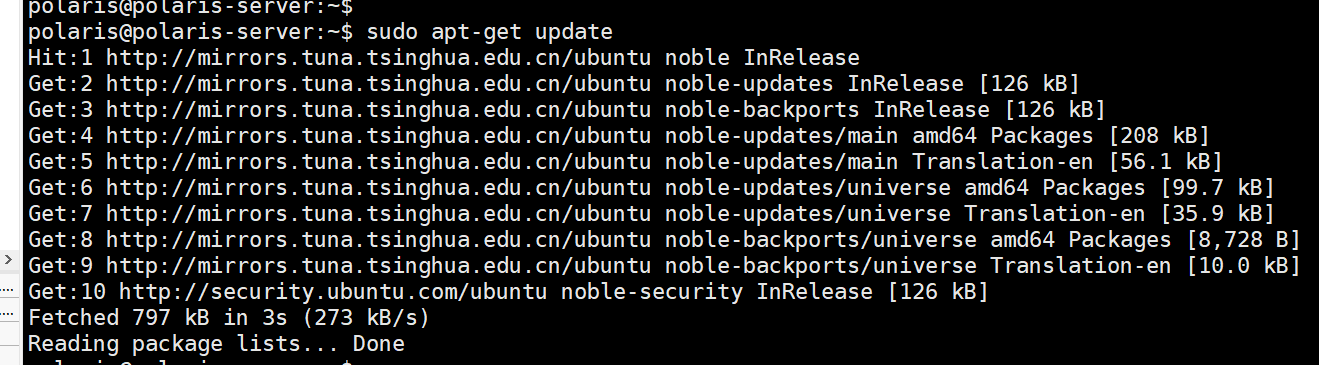

Ubuntu下载安装教程|Ubuntu最新长期支持(LTS)版本24.04 LTS下载安装

安装Ubuntu Ubuntu最新长期支持(LTS)版本24.04 LTS Ubuntu 24.04 LTS | 概览 Ubuntu长期支持(LTS)版本,LTS意为“长期支持”,一般为5年。LTS版本将提供免费安全和维护更新至 2029年4月。 Ubuntu 24.04 LTS(代号“Noble Numbat”,…...

通知:《自然语言及语音处理设计开发工程师》即将开课!

自然语言及语音处理设计开发工程师:未来职业的黄金选择 下面我们来看看证书颁发的背景: 为进一步贯彻落实中共中央印发《关于深化人才发展体制机制改革的意见》和国务院印发《关于“十四五”数字经济发展规划》等有关工作的部署要求,深入实…...

3大高级功能揭秘:用Python玩转B站API的终极指南

3大高级功能揭秘:用Python玩转B站API的终极指南 【免费下载链接】bilibili-api 哔哩哔哩常用API调用。支持视频、番剧、用户、频道、音频等功能。原仓库地址:https://github.com/MoyuScript/bilibili-api 项目地址: https://gitcode.com/gh_mirrors/bi…...

)

别让电源拖后腿!手把手教你用Sigrity PowerDC搞定PCB直流压降仿真(附HyperLynx SPD转换指南)

电源完整性实战:从零掌握Sigrity PowerDC直流压降仿真全流程 在高速PCB设计中,电源网络的稳定性往往决定了整个系统的可靠性。想象一下这样的场景:一款精心设计的硬件产品在实验室测试时频繁出现异常重启,经过两周的排查最终定位到…...

EASY-HWID-SPOOFER内核级硬件信息欺骗技术深度解析

EASY-HWID-SPOOFER内核级硬件信息欺骗技术深度解析 【免费下载链接】EASY-HWID-SPOOFER 基于内核模式的硬件信息欺骗工具 项目地址: https://gitcode.com/gh_mirrors/ea/EASY-HWID-SPOOFER EASY-HWID-SPOOFER是一款基于Windows内核模式的硬件信息欺骗工具,通…...

知识图谱嵌入模型全解析:从TransE到RotatE的演进与实战指南

1. 项目概述:为什么我们需要重新审视KGE?在信息爆炸的时代,我们每天都在和“关系”打交道:社交网络中的好友关系、电商平台上的购买关系、学术论文间的引用关系。如何让机器理解这些错综复杂的实体与关系,并从中挖掘出…...

Betaflight飞控固件终极指南:从零开始掌握开源飞行控制

Betaflight飞控固件终极指南:从零开始掌握开源飞行控制 【免费下载链接】betaflight Open Source Flight Controller Firmware 项目地址: https://gitcode.com/gh_mirrors/be/betaflight Betaflight是当前最流行的开源飞控固件,专为多旋翼和固定翼…...

LZ4压缩算法演进:从r131到v1.9.5的终极速度革命 [特殊字符]

LZ4压缩算法演进:从r131到v1.9.5的终极速度革命 🚀 【免费下载链接】lz4 Extremely Fast Compression algorithm 项目地址: https://gitcode.com/GitHub_Trending/lz/lz4 LZ4作为当今最快的无损压缩算法之一,自诞生以来经历了令人瞩目…...

大语言模型角色扮演:从提示工程到智能体框架的完整指南

1. 项目概述:当大语言模型学会“扮演”角色如果你最近在关注大语言模型(LLM)的应用,可能会发现一个有趣的现象:单纯让模型回答“11等于几”或者写一封邮件,已经越来越难以满足我们的好奇心和实际需求了。一…...

Kraken P2P镜像分发:解决大规模容器化部署的镜像仓库瓶颈

1. 项目概述:一个为容器镜像分发而生的“海妖”如果你在容器化这条路上走得足够远,尤其是在处理大规模、多集群、跨地域的镜像分发时,大概率会遇到一个共同的痛点:镜像仓库成了瓶颈。无论是自建的Harbor、Docker Registry…...

VRLog透明选民数据库的密码学实现与应用

1. VRLog系统概述:透明选民数据库的密码学实现VRLog是一种基于可验证注册表(Verifiable Registry)架构设计的透明选民数据库系统,其核心目标是通过密码学方法解决传统选民登记系统中的数据完整性和可验证性问题。在现实选举场景中…...

HsMod:炉石传说终极模改插件完整指南 - 300%游戏体验提升方案

HsMod:炉石传说终极模改插件完整指南 - 300%游戏体验提升方案 【免费下载链接】HsMod Hearthstone Modification Based on BepInEx 项目地址: https://gitcode.com/GitHub_Trending/hs/HsMod HsMod是一款基于BepInEx框架开发的炉石传说模改插件,为…...