小琳AI课堂:确保大语言模型安全的八大策略--从数据隐私到用户教育

大家好,这里是小琳AI课堂。今天我们深入探讨如何保证大语言模型的安全,这可是关系到我们每个人哦!🔐

首先,我们要明白,保证大语言模型的安全,需要从多个方面入手,确保模型在技术、法律、伦理和社会层面都得到妥善处理。下面,我们就来详细了解一下:

- 数据隐私保护:

- 在训练大语言模型时,要像保护自己的隐私一样,确保所使用的数据遵守隐私保护法规。这意味着对个人数据进行匿名化处理,确保数据来源的合法性和数据使用的透明度。

- 开发者应像守卫一样,采取措施防止数据泄露和滥用,例如实施严格的数据访问控制、加密存储和传输数据,以及定期进行数据安全审计。

- 此外,开发者还应确保用户对模型输出的数据有充分的了解和掌控,避免用户数据被用于未经授权的目的,就像保护自己的秘密一样。🔐

- 防止滥用:

- 为了防止大语言模型被用于生成虚假信息、进行网络攻击或进行其他恶意活动,开发者可以实施使用限制,例如对模型的输出进行监控和审查,就像网络世界的警察一样。👮♂️

- 设置使用权限和访问控制,确保只有授权用户才能访问和使用模型,同时建立有效的用户身份验证机制,就像门卫一样,检查每个人的身份。🚪

- 开发者还应与政府和行业组织合作,共同打击滥用大语言模型的行为,例如制定相关的法律法规和行业标准,就像联合国的维和行动一样。🌐

- 偏见和歧视的减少:

- 开发者需要对训练数据进行仔细的筛选和平衡,确保模型不会加剧社会不平等或歧视。这包括去除或修改训练数据中的偏见内容,以及增加代表性不足的群体的数据,就像厨师精心调配食材一样。👩🍳

- 在模型训练过程中,开发者应定期评估模型的输出,以发现和纠正潜在的偏见和歧视问题,就像医生定期检查病人一样。👨⚕️

- 此外,开发者还可以通过设计公平性算法和引入多样性指标来减少模型的偏见,就像设计师追求美的多样性一样。🎨

- 透明度和可解释性:

- 提高大语言模型的透明度和可解释性有助于用户理解模型的决策过程,从而增加对模型的信任,就像朋友之间的坦诚相待一样。🤝

- 开发者可以提供模型的决策逻辑和算法原理,使用可解释的算法和设计用户友好的界面来实现透明度和可解释性,就像老师耐心解释难题一样。📚

- 此外,开发者还应提供用户反馈机制,让用户能够就模型的决策提出疑问和建议,进一步改进模型的透明度和可解释性,就像顾客对餐厅的服务提出建议一样。🍽️

- 安全漏洞的修复:

- 大语言模型可能存在安全漏洞,如容易被对抗性攻击所利用。开发者需要定期对模型进行安全评估,发现并修复潜在的安全漏洞,就像修理工定期检查和维修机器一样。🔧

- 开发者可以采用安全编程实践和代码审查来减少安全漏洞,同时建立有效的安全事件响应机制,以便在发现安全问题时迅速采取行动,就像消防员迅速扑灭火灾一样。🚒

- 此外,开发者还应与安全研究人员和行业组织合作,共同研究和解决大语言模型的安全问题,就像科学家们合作研究新药一样。🔬

- 遵守法律法规:

- 大语言模型的使用需要遵守相关的法律法规,包括但不限于数据保护法、版权法和反歧视法,就像每个公民都要遵守法律一样。📜

- 开发者需要确保模型的设计和应用符合这些法律法规的要求,同时建立有效的合规监控机制,确保模型的持续合规性,就像企业遵守环保法规一样。🌳

- 开发者还应与法律专家合作,了解和应对法律法规的变化,及时调整模型的设计和应用,就像天气预报员及时更新天气信息一样。🌦️

- 伦理和社会影响评估:

- 在开发和部署大语言模型之前,进行伦理和社会影响评估是非常重要的,就像在建造大楼前进行环境评估一样。🏢

- 开发者可以与伦理学家、社会学家和相关利益相关者合作,评估模型的潜在负面影响,并采取措施减轻这些影响,就像城市规划师考虑新建筑对周围环境的影响一样。🌇

- 此外,开发者还应建立有效的用户反馈和投诉处理机制,及时了解和处理用户对模型的伦理和社会影响的担忧,就像客服中心处理顾客投诉一样。🎤

- 用户教育和培训:

- 提高用户对大语言模型的理解和认识,可以帮助他们更安全、更负责任地使用这些模型,就像学习如何安全驾驶一样重要。🚗

- 开发者可以提供用户教育和培训资源,例如在线教程、手册和培训课程,教育用户如何识别虚假信息,以及如何安全地与模型交互,就像驾校教我们如何安全驾驶一样。📚

- 此外,开发者还应鼓励用户参与模型的改进和反馈,让用户成为模型安全的重要参与者,就像社区成员参与社区建设一样。👷♂️

综上所述,要保证大语言模型的安全,我们需要从多个方面入手,综合考虑技术、法律、伦理和社会等多个因素,采取多管齐下的策略来确保模型的安全性和可靠性。这就是科技与社会的和谐共处!🌍

本期的小琳AI课堂就到这里,希望这次的分享能帮助大家更好地理解大语言模型的安全问题。我们下期再见!👋👋

相关文章:

小琳AI课堂:确保大语言模型安全的八大策略--从数据隐私到用户教育

大家好,这里是小琳AI课堂。今天我们深入探讨如何保证大语言模型的安全,这可是关系到我们每个人哦!🔐 首先,我们要明白,保证大语言模型的安全,需要从多个方面入手,确保模型在技术、法…...

Python 数学建模——高斯核密度估计

文章目录 前言原理代码实例scipy 实现seaborn 实现 前言 高斯核密度估计本是一种机器学习算法,在数学建模中也可以发挥作用。本文主要讨论用它来拟合变量的概率密度,获得概率密度函数 f ( x ) f(x) f(x)。 原理 已知一个连续型随机变量 X X X 的一系列…...

Flink+Spark相关记录

FlinkSpark相关记录 FlinkSQL Flink Streaming的一些点覆写RichSource、RichSink、RichMap 1.Source自动负载均衡,CDC源端加入一个全局调控的节点监控流量流速 2.Sink并发写入 3.Map与Iterator与增量迭代等用法关于Checkpoint几个用法 1.提交Commit至目的端数据库 2…...

2023 hnust 湖科大 毕业实习 报告+实习鉴定表

2023 hnust 湖科大 毕业实习 报告实习鉴定表 岗位 IT公司机房运维 实习报告 实习鉴定表 常见疑问 hnust 湖科大 毕业实习常见问题30问(2021 年7月,V0.9)-CSDN博客时间:大四开学第三四周毕业实习23年是企业(黑马&am…...

ConflictingBeanDefinitionException | 运行SpringBoot项目时报错bean定义冲突解决方案

具体报错: Caused by: org.springframework.context.annotation.ConflictingBeanDefinitionException: Annotation-specified bean name ‘CommissionMapperImpl’ for bean class [com.xxx.mapper.carrier.CommissionMapperImpl] conflicts with existing, non-co…...

【2024版】)

如何切换淘宝最新镜像源(npm)【2024版】

在使用 Node.js 和 npm 进行开发时,大家通常会遇到 npm 源速度较慢的问题。特别是当你需要安装大量依赖时,npm 官方源的速度可能不尽如人意。幸运的是,淘宝提供了一个更快速的 npm 镜像源,可以让你更快地下载和安装包。本文将介绍…...

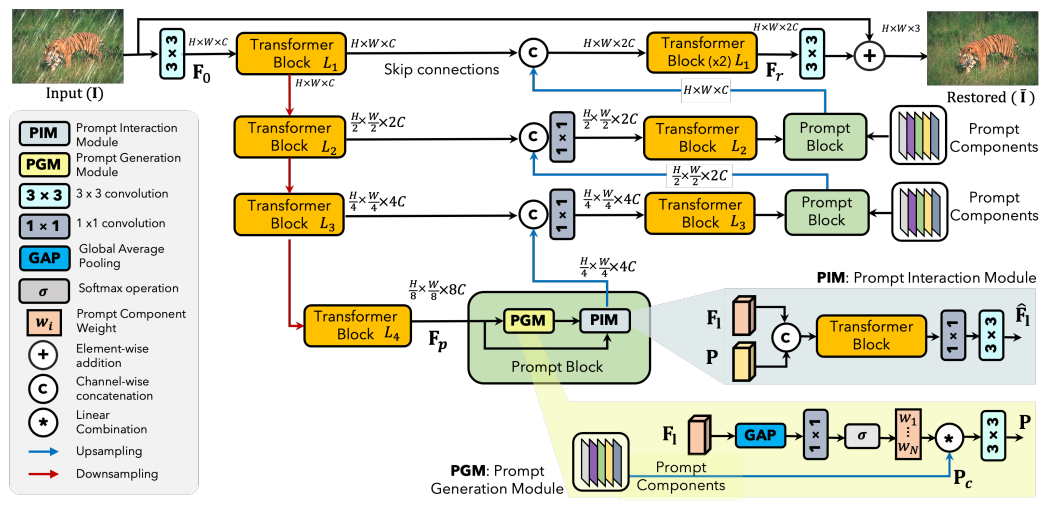

YoloV10改进策略:Block改进|PromptIR(NIPS‘2023)|轻量高效,即插即用|(适用于分类、分割、检测等多种场景)

文章目录 摘要代码详解如何在自己的论文中描述改进方法测试结果总结摘要 本文使用PromptIR框架中的PGM模块来改进YoloV10。PGM(Prompt Generation Module)模块是PromptIR框架中的一个重要组成部分,主要负责生成输入条件化的提示(prompts)。这些提示是一组可学习的参数,它…...

使用rust自制操作系统内核

一、系统简介 本操作系统是一个使用rust语言实现,基于32位的x86CPU的分时操作系统。 项目地址(求star):GitHub - CaoGaorong/os-in-rust: 使用rust实现一个操作系统内核 详细文档:自制操作系统 语雀 1. 项目特性 …...

Flink难点和高阶面试题:Flink的状态管理机制如何保证数据处理的准确性和完整性

1 Flink状态管理机制核心要素 1.1 内置状态后端 在Apache Flink中,状态管理机制是确保数据处理准确性与完整性的关键环节。其核心在于灵活且高效的状态后端,这些后端负责在分布式环境中安全地存储和访问状态数据。Flink提供了多种内置状态后端,其中RocksDB和内存状态后端最…...

【激励广告带来的广告收入与用户留存率的双重提升】

激励广告带来的广告收入与用户留存率的双重提升 ) 随着移动应用市场的竞争加剧,如何通过广告变现成为众多开发者关注的焦点。其中,激励广告(Rewarded Ads)凭借其用户友好、互动性强等特点,逐渐成为开发者的首选。那些…...

指针和引用;内联函数和普通函数

1. 指针和引用 1.1 定义和性质区别 指针是一个变量,只不过这个变量存储的是一个地址,指向内存的一个存储单元;而引用跟原来的变量实质上是同一个东西,只不过是原变量的一个别名而已。可以有const指针,常量指针可以改…...

简单题67.二进制求和 (java)20240919

题目描述: Java: class Solution {public String addBinary(String a, String b) {StringBuilder result new StringBuilder();int i a.length()-1;int j b.length()-1;int carry 0; //记录进位信息while(i>0 || j>0 || carry!0){int sum ca…...

DDD的主要流程

DDD 开发流程分为模型的建立和模型的实现两大部分,接下来是具体的流程讲解以及流程图。 1. 模型的建立 捕获行为需求:在这一阶段,团队要识别系统中需要完成的任务、操作流程、功能需求以及每个功能由谁操作、会产生什么结果。我们可以通过 …...

linux驱动开发-设备树

设备树的历史背景 背景: 在早期的嵌入式系统中,硬件配置信息通常硬编码在内核源码中,这导致了内核代码的冗长和难以维护。 为了解决这个问题,设备树(Device Tree)被引入,使得硬件描述与内核代…...

数据结构——二叉树堆的专题

1.堆的概念及结构 如果有一个关键码的集合K {K0 ,K1 ,K2 ,K3…,K(N-1) },把它的所有元素按完全二叉树的顺序存储方式存储 在一个一维数组中,并满足:Ki < K2*i1且 Ki<K2*i2 ) i 0&#…...

【C语言零基础入门篇 - 7】:拆解函数的奥秘:定义、声明、变量,传递须知,嵌套玩转,递归惊艳

文章目录 函数函数的定义与声明局部变量和全局变量、静态变量静态变量和动态变量函数的值传递函数参数的地址传值 函数的嵌套使用函数的递归调用 函数 函数的定义与声明 函数的概念:函数是C语言项目的基本组成单位。实现一个功能可以封装一个函数来实现。定义函数的…...

ClickHouse在AI领域的结合应用

文章目录 引言1.1 人工智能与大数据的融合1.2 ClickHouse在大数据平台中的地位2.1 BI与AI的融合从传统BI到智能BIAI赋能BI融合的优势实际应用案例 2.2 异构数据处理的重要性数据多样性的挑战异构数据处理的需求技术实现实际应用案例 2.3 向量检索与AIOps技术向量检索的背景AIOp…...

git push出错Push cannot contain secrets

报错原因: 因为你的代码里面包含了github token明文信息,github担心你的token会泄漏,所以就不允许你推送这些内容。 解决办法: 需要先把代码里面的github token信息删除掉,并且删掉之前的历史提交,只要包…...

OpenAI 的最强模型 o1 的“护城河”失守?谷歌 DeepMind 早已揭示相同原理

发布不到一周,OpenAI 的最新模型 o1 的“护城河”似乎已经失守。 近日,有人发现谷歌 DeepMind 早在今年 8 月发表的一篇论文,揭示了与 o1 模型极其相似的工作原理。 这项研究指出,在模型推理过程中增加测试时的计算量,…...

【胡乱念叨】大模型的“我”

下面的内容很有可能事实错误,胡说八道,前后不连贯,举例随意且未经考证 甚至 有意欺骗!嘻嘻。所以是【胡乱念叨】 文章目录 【胡乱念叨】大模型的“我”参数量和“我”什么是“我”从输入输出的观点看“我”大模型的“我”乱讨论 …...

IPD的势、道、法、术、器

目录 简介 一、势:为什么 IPD 是必然选择? 二、道:IPD 的底层哲学 三、法与术:从战略到执行的具体路径 四、器:让流程真正落地的工具与组织 不是每家公司都需要全套 IPD,但每家公司都需要 IPD 思维 简…...

古戏台构件声学特性的时域有限差分方法【附模型】

✨ 长期致力于时域有限差分法、窑洞、戏台、八字墙、共形技术研究工作,擅长数据搜集与处理、建模仿真、程序编写、仿真设计。 ✅ 专业定制毕设、代码 ✅ 如需沟通交流,点击《获取方式》 (1)曲面共形网格快速生成算法: …...

【CP-05】RTE运行时环境 - SWC的操作系统接口

CP-05_RTE运行时环境【CP-05】RTE运行时环境 - SWC的“操作系统接口”前言在AUTOSAR架构中,RTE(Runtime Environment,运行时环境)是一个常被提及却难以理解的概念。它像是应用层软件组件(SW-C)与底层基础软…...

Scroll Reverser:让Mac的多设备滚动体验回归直觉的免费神器

Scroll Reverser:让Mac的多设备滚动体验回归直觉的免费神器 【免费下载链接】Scroll-Reverser Per-device scrolling prefs on macOS. 项目地址: https://gitcode.com/gh_mirrors/sc/Scroll-Reverser 你是否曾经在MacBook的触控板和鼠标之间切换时࿰…...

VMware ESXi 9.1.0.0集成NVME+网卡驱动版发布|新特性+驱动集成+部署升级+FAQ全指南

一、ESXi 9.1.0.0 正式版核心新特性 VMware ESXi 9.1.0.0(2026 年 5 月发布)是 vSphere 9.1 核心组件,聚焦硬件兼容扩展、性能跃升、安全加固、运维简化四大方向,重点强化 NVMe 存储与网卡生态适配,以下为关键更新&am…...

pan-baidu-download:百度网盘多线程下载加速器架构解析与性能优化指南

pan-baidu-download:百度网盘多线程下载加速器架构解析与性能优化指南 【免费下载链接】pan-baidu-download 百度网盘下载脚本 项目地址: https://gitcode.com/gh_mirrors/pa/pan-baidu-download pan-baidu-download是一款基于Python开发的百度网盘命令行下载…...

3分钟解锁网易云音乐NCM文件:ncmdumpGUI小白也能懂的完整教程

3分钟解锁网易云音乐NCM文件:ncmdumpGUI小白也能懂的完整教程 【免费下载链接】ncmdumpGUI C#版本网易云音乐ncm文件格式转换,Windows图形界面版本 项目地址: https://gitcode.com/gh_mirrors/nc/ncmdumpGUI 你是否曾经下载了网易云音乐的歌曲&a…...

yuzu模拟器完整指南:在电脑上畅玩Switch游戏的终极解决方案

yuzu模拟器完整指南:在电脑上畅玩Switch游戏的终极解决方案 【免费下载链接】yuzu 任天堂 Switch 模拟器 项目地址: https://gitcode.com/GitHub_Trending/yu/yuzu 想在电脑上体验任天堂Switch游戏的魅力吗?yuzu模拟器正是你寻找的完美答案。作为…...

Claude Code用户告别封号与Token焦虑,无缝切换至Taotoken平台

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Claude Code用户告别封号与Token焦虑,无缝切换至Taotoken平台 对于依赖Claude Code进行编程辅助的开发者而言ÿ…...

5分钟免费搞定HS2汉化:Honey Select 2完整中文补丁终极教程

5分钟免费搞定HS2汉化:Honey Select 2完整中文补丁终极教程 【免费下载链接】HS2-HF_Patch Automatically translate, uncensor and update HoneySelect2! 项目地址: https://gitcode.com/gh_mirrors/hs/HS2-HF_Patch 还在为Honey Select 2的日文界面而烦恼吗…...