企业急于采用人工智能,忽视了安全强化

对主要云提供商基础设施上托管的资产的安全分析显示,许多公司为了急于构建和部署 AI 应用程序而打开安全漏洞。常见的发现包括对 AI 相关服务使用默认且可能不安全的设置、部署易受攻击的 AI 软件包以及不遵循安全强化指南。

这项分析由 Orca Security 的研究人员进行,涉及在 1 月至 8 月期间扫描托管在 AWS、Azure、Google Cloud、Oracle Cloud 和阿里云上的数十亿资产的工作负载和配置数据。

研究人员的发现包括:暴露的 API 访问密钥、暴露的 AI 模型和训练数据、特权过高的访问角色和用户、错误配置、静态和传输中数据缺乏加密、存在已知漏洞的工具等等。

Orca 的研究人员在其2024 年人工智能安全状况报告中写道:“人工智能发展的速度不断加快,人工智能创新引入的功能更注重易用性,而非安全性。资源配置错误通常伴随着新服务的推出。用户忽视了与角色、存储桶、用户和其他资产相关的正确配置设置,这会给环境带来重大风险。”

人工智能工具的采用:快速、广泛,但有点马虎

根据 Orca 的分析,超过一半(56%)接受云资产测试的组织已采用 AI 模型来构建特定用例的应用程序。这通常意味着使用提供 AI 模型访问权限的云服务、在本地部署模型以及训练数据、部署相关存储桶或使用特定的机器学习工具。

最受欢迎的服务 Azure OpenAI 被 39% 使用 Microsoft Azure 的组织使用。在使用 AWS 的组织中,29% 部署了 Amazon SageMaker,11% 部署了 Amazon Bedrock。对于 Google Cloud,24% 的组织选择了 Google Vertex AI。

从模型普及度来看,79% 的 AI 采用机构使用了 GPT-35,其次是 Ada(60%)、GPT-4o(56%)、GPT-4(55%)、DALL-E(40%)和 WHISPER(14%)。其他模型,例如 CURIE、LLAMA 和 Davinci,使用率均在 10% 以下。

用于自动创建、训练和部署 AI 模型的流行软件包包括 Python scikit-learn、自然语言工具包 (NLTK)、PyTorch、TensorFlow、Transformers、LangChain、CUDA、Keras、PyTorch Lighting 和 Streamlit。约 62% 的组织使用了至少一个包含未修补漏洞的机器学习软件包。

尽管未打补丁的版本数量众多,但发现的大多数漏洞风险都较低到中等,最高严重性评分为 6.9(满分 10 分),只有 0.2% 的漏洞已发布漏洞利用程序。研究人员推测,这种情况以及对兼容性破坏的担忧可能是组织尚未急于修补这些漏洞的原因。

研究人员写道:“值得注意的是,即使是低风险或中等风险的 CVE,如果它们是高严重性攻击路径的一部分,也可能构成严重风险——高严重性攻击路径是一系列相互关联的风险,攻击者可以利用这些风险来危及高价值资产。”

不安全的配置可能会暴露模型和数据

暴露机器学习模型或相关训练数据的代码可能会导致各种针对人工智能的攻击,包括数据中毒、模型扭曲、模型逆向工程、模型中毒、输入操纵以及人工智能供应链漏洞,其中一个库或整个模型被恶意模型替换。

攻击者可能会威胁要公布机器学习模型或专有数据,以此勒索公司,或者加密数据以造成停机。训练人工智能模型的系统通常拥有强大的计算能力,因此攻击者可能会利用这些系统部署加密货币挖掘恶意软件。

例如,用于机器学习和数据可视化的开源计算平台 Jupyter Notebook 的不安全部署经常在加密挖矿活动中受到攻击。这些实例通常部署在 Amazon SageMaker 等云服务上。

今年早些时候,Aqua Security 的研究人员发现了一种名为影子存储桶的攻击技术,这种攻击之所以可行,是因为包括 SageMaker 在内的六项 Amazon AWS 服务创建了可预测名称的 S3 数据存储存储桶。尽管 AWS 此后改变了 SageMaker 的行为,将随机数引入新的存储桶名称中,但 45% 的 SageMaker 存储桶仍然具有可预测的名称,可能会让用户遭受这种攻击。

组织还定期在代码存储库和提交历史记录中公开与 AI 相关的 API 访问密钥。根据 Orca 的报告,20% 的组织公开了 OpenAI 密钥,35% 的组织公开了 Hugging Face 机器学习平台的 API 密钥,13% 的组织公开了 Claude LLM 家族背后的 AI 公司 Anthropic 的 API 密钥。

研究人员建议:“遵循最佳实践来保证 API 密钥的安全,例如安全存储密钥、定期轮换密钥、删除未使用的密钥、避免硬编码密钥以及使用秘密管理器来管理其使用情况。”

虽然大多数组织在云中运行 AI 工具时都遵循最小权限原则,但有些组织仍在使用权限过高的角色。例如,4% 的 Amazon SageMaker 实例使用具有管理权限的 IAM 角色来部署笔记本实例。这是一种风险,因为这些服务中的任何未来漏洞都可能因权限提升而危及整个 AWS 账户。

组织也不愿迅速采用其云服务提供商提供的安全改进。一个例子是亚马逊的实例元数据服务 (IMDS),它使实例能够安全地交换元数据。IMDSv2 比 v1 有了显著的改进,具有基于会话的临时身份验证令牌,但大量 SageMaker 用户 (77%) 尚未为其笔记本实例启用它。对于 AWS EC2 计算实例,Orca 扫描的 95% 的组织尚未配置 IMDSv2。

另一个例子是 Azure OpenAI 中的私有端点功能,它可以保护云资源和 AI 服务之间的传输通信。根据 Orca 的调查结果,三分之一的 Azure OpenAI 用户没有启用私有端点。

大多数组织似乎没有利用云提供商提供的加密功能来使用自管理密钥加密他们的 AI 数据,包括 AWS 密钥管理服务 (KMS)、Google 客户管理加密密钥 (CMEK) 和 Azure 客户管理密钥 (CMK)。

研究人员写道:“虽然我们的分析无法确认组织数据是否通过其他方法加密,但选择不使用自管理密钥加密会增加攻击者利用暴露数据的可能性。”

大多数组织也未能更改不安全的默认配置。例如,98% 的受测组织未能禁用部署在 AWS SageMaker 上的 Jupyter Notebook 实例的根访问权限,这意味着如果攻击者获得对资产的未经授权的访问权限,他们就可以访问其中运行的所有模型和服务。

提高人工智能安全性的建议

Orca 研究人员确定了几个可以做出重大改进以保护 AI 模型和数据的领域。首先,应检查所有默认设置,因为它们可能会在生产环境中带来安全风险。组织还应阅读服务提供商和工具开发人员提供的安全强化和最佳实践文档,并应用最严格的设置。

其次,与任何 IT 系统一样,漏洞管理非常重要。机器学习框架和自动化工具应纳入漏洞管理计划,任何漏洞都应被映射并安排修复。

研究人员建议,限制和控制对人工智能资产的网络访问有助于缓解不可预见的风险和漏洞,尤其是因为其中许多系统相对较新且未经测试。限制这些环境内的权限以防止资产受到损害时发生横向移动也是如此。

最后,AI 模型所依赖和采集的数据是一项非常宝贵的资产。因此,无论是在服务和工具之间传输,还是在静止状态下,都应该使用自我管理的加密密钥进行保护,以防未经授权的访问和盗窃。

相关文章:

企业急于采用人工智能,忽视了安全强化

对主要云提供商基础设施上托管的资产的安全分析显示,许多公司为了急于构建和部署 AI 应用程序而打开安全漏洞。常见的发现包括对 AI 相关服务使用默认且可能不安全的设置、部署易受攻击的 AI 软件包以及不遵循安全强化指南。 这项分析由 Orca Security 的研究人员进…...

【深海王国】初中生也能画的电路板?目录合集

Hi٩(๑ ^ o ^ ๑)۶, 各位深海王国的同志们,早上下午晚上凌晨好呀~辛勤工作的你今天也辛苦啦 (o゜▽゜)o☆ 今天大都督为大家带来系列文章《初中生也能画的电路板》,帮你一周内快速入门PCB设计,手把手教你从元器件库添加、电路原理图绘制、…...

Java日期格式化注解@DateTimeFormat和@JsonFormat

DateTimeForma 这个注解主要用于处理从前端传递到后端的日期和时间数据。当你的 Spring 应用程序接收到一个 http请求,并且请求参数包含日期和时间数据时,DateTimeFormat 可以帮助你将这些数据解析为 Java Date 或 LocalDateTime 对象。 JsonFormat 这…...

阿里巴巴中国站商品详情API返回值的国际化支持

阿里巴巴中国站(通常指的是1688.com或淘宝、天猫等平台的API,但具体到商品详情API时,由于阿里巴巴的API体系庞大且不断更新,我无法直接提供一个特定于某个版本或接口的完整代码示例。不过,我可以给你一个概念性的指导&…...

TCP/IP - IP

目录 1. IPv4地址1.1. NAT技术2. IPv4数据报3. IP 分片与重组回见TCP/IP IP 网际互连协议(Internet Protocol)根据「IP地址」将数据传输到指定的目标主机,是一种 「不可靠」的 「端到端」的数据包 「传输服务」 所有的 TCP、UDP 及 ICMP 帧都以 IP 数据报格式传输。IP 协议…...

《JKTECH柔性振动盘:原理与多行业应用》东莞市江坤自动化科技有限公司

一、柔性振动盘的原理 柔性振动盘是一种新型的自动化上料设备,它采用先进的音圈电机技术和柔性振动技术,实现了对各种不规则形状、微小尺寸、易损伤零部件的高效上料和分拣。 其工作原理主要包括以下几个方面: 1. 音圈电机驱动 柔性振动盘内部…...

成功使用DDNS动态域名访问我的群晖NAS(TP-link路由器)

当NAS设备部署在动态IP环境中(如家庭或小型办公室宽带),远程访问常常受到IP地址频繁变动的困扰。为了解决这一问题,结合神卓互联NAS公网助手提供的DDNS(动态域名服务)功能,我们可以轻松实现通过…...

MySQL GROUP BY 分区大小写问题解析

在数据库操作中,GROUP BY 是一个常用的SQL语句,用于根据一个或多个列的值对结果集进行分组。然而,在使用MySQL时,你可能会遇到一个常见问题:大小写敏感性。本文将探讨MySQL中GROUP BY的大小写敏感性问题,并…...

jQuery——jQuery的基本使用

1、使用 jQuery 核心函数:$ / jQuery 2、使用 jQuery 核心对象:执行 $()返回的对象 3、引入 jQuery 函数库:可以本地引入(不用联网),也可以远程引入(需联网)…...

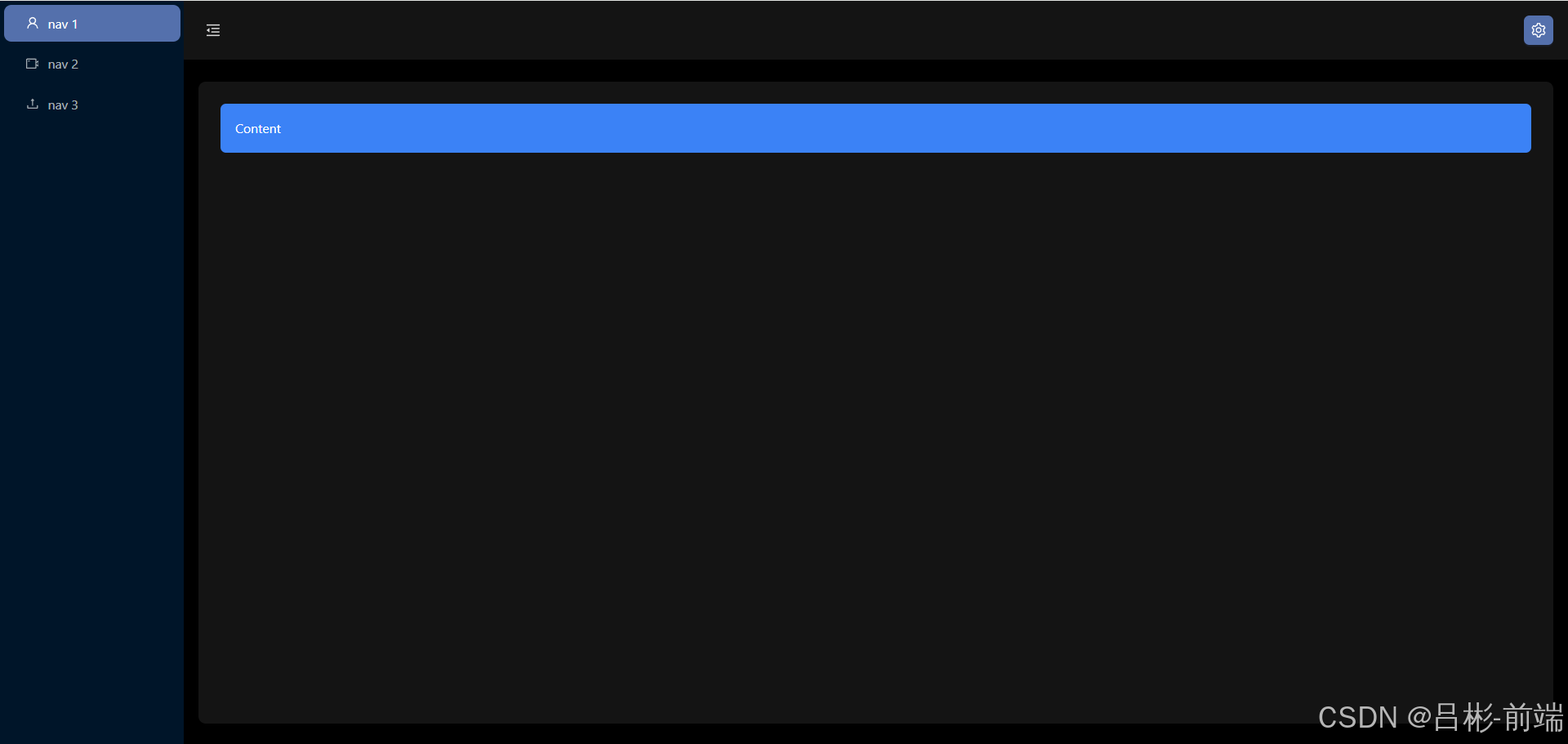

使用vite+react+ts+Ant Design开发后台管理项目(三)

前言 本文将引导开发者从零基础开始,运用vite、react、react-router、react-redux、Ant Design、less、tailwindcss、axios等前沿技术栈,构建一个高效、响应式的后台管理系统。通过详细的步骤和实践指导,文章旨在为开发者揭示如何利用这些技术…...

)

AUTOSAR_EXP_ARAComAPI的5章笔记(11)

5.4.5 轮询和事件驱动处理模式 接下来,我们探讨服务提供方同时支持事件驱动和轮询行为的情况。从服务实例(此处指骨架子类实例)的角度来看,服务消费者的请求(包括服务方法或字段的 getter/setter 调用)可能…...

面经3——中和农信

今天参加了中和农信的面试,先进行60分钟的笔试,笔试完参加面试,面试官有两个人,面试了大概四十多分钟,因为没有亮点的项目,简历看起来十分单薄。现在来复盘一下。 笔试 事务ACID、事务隔离级别、乐观锁的…...

线程1(重点知识)

线程 1.线程的概念: 线程是进程中的⼀个执行单元,负责当前进程中程序的执行,⼀个进程中至少有⼀个线程 ⼀个进程中是可以有多个线程 多个线程共享同一个进程的资源,每个线程参与操作系统的统一调度 可以简单理解: 进程 进程资源…...

Python中requests模块(爬虫)基本使用

Python的requests模块是一个非常流行的HTTP库,用于发送HTTP/1.1请求。 一、模块导入 1、requests模块的下载: 使用包管理器下载,在cmd窗口,或者在项目的虚拟环境目录下: pip3 install -i https://pypi.tuna.tsingh…...

快递上门取件API接口代码

官网:快递鸟 API列表 功能功能描述应用场景超区校验接口校验该地区是否支持上门取件,以及3天内可支持的上门取件时间段。场景一:寄件人老七,选择从深圳向北极村寄快递,通过超区检验接口,提前了解到深圳寄…...

sklearn特征选取之RFE

sklearn.feature_selection.RFE 是一种递归特征消除(Recursive Feature Elimination, RFE)方法,用于通过反复训练模型和消除不重要的特征,逐步减少特征数量,最终选择最重要的特征。它是一种用于特征选择的算法…...

vue.js 展示树状结构数据,动态生成 HTML 内容

展示树状结构数据: 从 jsonData 读取树状结构的 JSON 数据,将其解析并生成 HTML 列表来展示。树状结构数据根据 id 和 label 属性组织,节点可以包含子节点 children。 展示评级信息: 从预定义的表单字段 form 中读取 arRateFlag 和…...

科技赋能安全,财谷通助力抖音小店腾飞!

在数字经济的浪潮中,短视频与直播带货已成为新时代的商业风口,抖音小店作为这一领域的佼佼者,正引领着无数小微商家踏上创业与转型的快车道。然而,随着市场的日益繁荣,如何有效管理店铺、提升运营效率、保障交易安全成…...

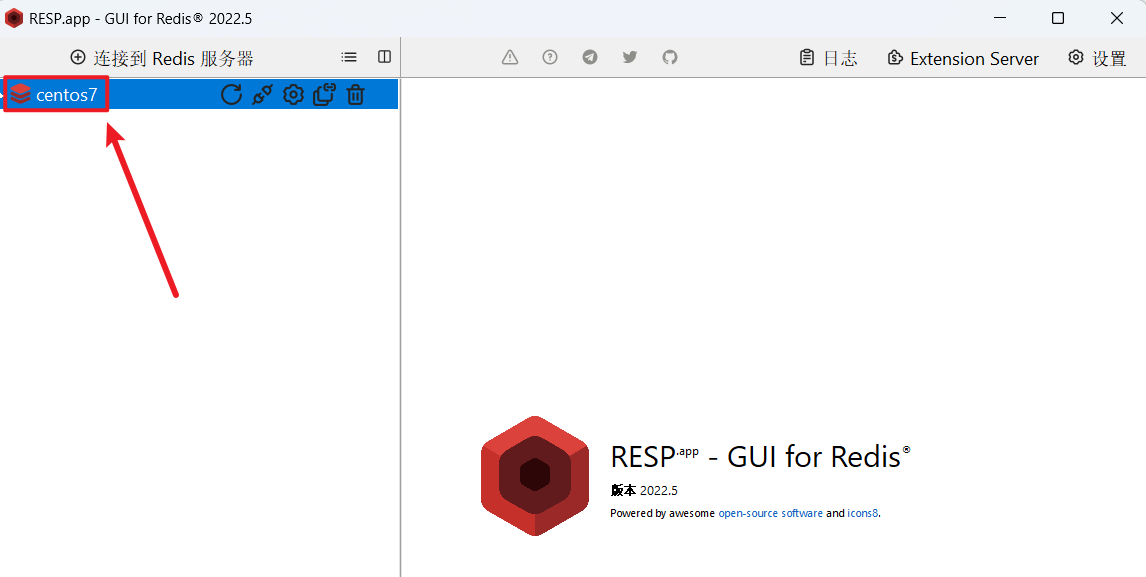

Redis安装教程

Redis安装详细教程 📖1.单机安装Redis✅安装Redis依赖✅上传安装包并解压✅启动🧊默认启动🧊指定配置启动🧊开机自启 📖2.Redis客户端✅Redis命令行客户端✅图形化桌面客户端🧊安装🧊建立连接 大…...

Idea集成docker实现镜像打包一键部署

1.Docker开启远程访问 #修改该Docker服务文件 vi /lib/systemd/system/docker.service#修改ExecStart这行 ExecStart/usr/bin/dockerd -H tcp://0.0.0.0:2375 -H unix:///var/run/docker.sock将文件内的 ExecStart注释。 新增如上行。 ExecStart/usr/bin/dockerd -H fd:/…...

)

别再死记硬背了!用Cisco Packet Tracer搞定IPv6地址配置(附EUI-64和静态路由实战)

思科模拟器实战:从零掌握IPv6地址配置与路由技术 在数字化浪潮席卷全球的今天,IPv6作为下一代互联网协议,正逐步取代IPv4成为网络世界的基石。然而,对于许多网络初学者来说,IPv6那长达128位的地址和全新的配置方式往往…...

m4s-converter:一键解决B站缓存视频的格式兼容难题

m4s-converter:一键解决B站缓存视频的格式兼容难题 【免费下载链接】m4s-converter 一个跨平台小工具,将bilibili缓存的m4s格式音视频文件合并成mp4 项目地址: https://gitcode.com/gh_mirrors/m4/m4s-converter 你是否曾经遇到过这样的场景&…...

新手入门指南使用 Python 快速调用 TaoToken 多模型服务

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 新手入门指南:使用 Python 快速调用 TaoToken 多模型服务 对于刚接触大模型 API 的开发者而言,面对众多模型…...

SNMP回调函数优化:Keil MDK中的MIB表管理实践

1. 问题背景与需求分析 在嵌入式网络设备开发中,SNMP(简单网络管理协议)是远程监控和配置设备的常用方案。使用Keil MDK开发环境时,其Middleware Network组件提供了SNMP协议栈实现,开发者需要通过MIB(管理信…...

5分钟搭建拼多多数据采集系统:零基础也能掌握的电商数据分析利器

5分钟搭建拼多多数据采集系统:零基础也能掌握的电商数据分析利器 【免费下载链接】scrapy-pinduoduo 拼多多爬虫,抓取拼多多热销商品信息和评论 项目地址: https://gitcode.com/gh_mirrors/sc/scrapy-pinduoduo 想要了解拼多多平台的热销商品趋势…...

【免费下载】 解锁潜能,尽在掌握:深入探索VMware17 Unlocker工具

解锁潜能,尽在掌握:深入探索VMware17 Unlocker工具 【下载地址】VMware17Unlocker解锁工具附用法 本仓库提供了一个用于解锁VMware17的工具——VMware17 Unlocker。该工具可以帮助用户解锁VMware17中的某些限制,使其能够更好地使用虚拟机功能…...

掌握C TCP通信:高效实现服务端与客户端数据交互

掌握C# TCP通信:高效实现服务端与客户端数据交互 【下载地址】CTcp通信实战服务端与客户端的数据交互包括指定终端发送与群发功能 本资源提供了一套完整的C#编程解决方案,用于实现TCP协议下的网络通信。通过此示例,您将学习如何在C#应用中搭建…...

AI Agent设计模式:从ReAct到Plan-and-Execute

Agent 设计模式:ReAct 与 Plan-Execute 讲透Function Calling 让 Agent 会用工具,但真正让 Agent「聪明」的,是它的思考模式。这就像给你一本字典不意味着你会写文章——你需要方法论。ReAct 和 Plan-Execute 就是 Agent 的两种核心方法论。一…...

的第一个步骤是**识别问题域中的对象和类**(也称为“识别对象与类”或“确定问题域中的概念类”))

面向对象分析(OOA)的第一个步骤是**识别问题域中的对象和类**(也称为“识别对象与类”或“确定问题域中的概念类”)

面向对象分析(OOA)的第一个步骤是识别问题域中的对象和类(也称为“识别对象与类”或“确定问题域中的概念类”)。 这一步要求分析师深入理解用户需求和现实世界的问题背景,通过用例分析、领域建模、名词提取等方法&…...

Lenovo Legion Toolkit:拯救者笔记本的终极性能优化指南

Lenovo Legion Toolkit:拯救者笔记本的终极性能优化指南 【免费下载链接】LenovoLegionToolkit Lightweight Lenovo Vantage and Hotkeys replacement for Lenovo Legion laptops. 项目地址: https://gitcode.com/gh_mirrors/le/LenovoLegionToolkit 你是否曾…...