【网络】洪水攻击防御指南

洪水攻击防御指南

摘要:

本文深入探讨了洪水攻击的概念、危害以及防御策略。通过Java技术实现,我们将学习如何通过编程手段来增强服务器的安全性。文章不仅提供了详细的技术解读,还包含了实用的代码示例和流程图,帮助读者构建一个更加稳固的网络环境。

关键词:

洪水攻击、防御策略、Java技术、网络安全、DDoS防护

1. 洪水攻击概述

1.1 什么是洪水攻击?

洪水攻击是一种恶意的网络攻击手段,攻击者通过发送大量数据包或请求到目标服务器或网络,目的是消耗其资源,导致服务不可用,从而使得合法用户无法正常访问服务。

1.2 洪水攻击的常见类型

- SYN Flood

- UDP Flood

- ICMP Flood

- HTTP Flood

2. 防御洪水攻击的策略

2.1 限制连接数

限制每个IP地址的连接数,减少单个用户或IP的资源消耗。

2.2 使用防火墙规则

配置防火墙规则来限制特定类型的流量或来自特定IP的流量。

2.3 启用防洪水攻击的硬件

使用具有防洪水攻击功能的硬件设备,如负载均衡器、入侵检测系统(IDS)等。

2.4 部署DDoS防护服务

使用专业的DDoS防护服务,如Cloudflare、Akamai等,它们可以吸收大量的流量并过滤恶意请求。

2.5 使用内容分发网络(CDN)

CDN可以将流量分散到多个节点,减轻单个服务器的压力。

2.6 实现速率限制(Rate Limiting)

对API或服务实施速率限制,防止短时间内接收到过多的请求。

2.7 应用层过滤

对HTTP请求进行内容检查,过滤掉恶意的请求。

2.8 使用黑洞路由

在极端情况下,可以将攻击流量导向一个不存在的地址(黑洞),从而保护目标服务器。

2.9 建立冗余系统

建立多个备份服务器和负载均衡,确保服务的高可用性。

2.10 监控和异常检测

实时监控网络流量和服务器状态,使用异常检测工具来及时发现潜在的洪水攻击。

2.11 与ISP合作

在遭受大规模DDoS攻击时,与互联网服务提供商(ISP)合作,从上游阻止恶意流量。

2.12 法律途径

追踪攻击者并采取法律行动,以防止未来的攻击。

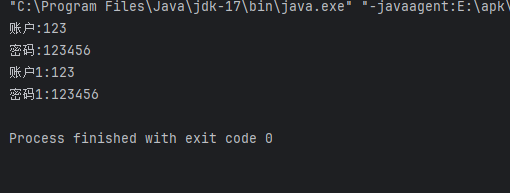

3. Java技术实现

3.1 代码示例

// 示例代码:简单的速率限制实现

public class RateLimiter {private final long maxRequests;private final long period;private long lastTime = 0;private int requestCount = 0;public RateLimiter(long maxRequests, long period) {this.maxRequests = maxRequests;this.period = period;}public synchronized boolean tryAcquire() {long currentTime = System.currentTimeMillis();if (currentTime - lastTime > period) {lastTime = currentTime;requestCount = 0;}if (requestCount < maxRequests) {requestCount++;return true;}return false;}

}

3.2 流程图

4. 表格对比

| 防御策略 | 优点 | 缺点 |

|---|---|---|

| 限制连接数 | 简单有效 | 可能影响合法用户 |

| 防火墙规则 | 灵活配置 | 需要专业知识 |

| 防洪水攻击硬件 | 高效 | 成本较高 |

| DDoS防护服务 | 专业可靠 | 可能产生额外费用 |

| CDN | 分散流量 | 配置复杂 |

| 速率限制 | 有效控制请求量 | 需要精确配置 |

5. 思维导图

6. Excel表格内容展示

| 序号 | 防御策略 | 优点 | 缺点 |

|---|---|---|---|

| 1 | 限制连接数 | 简单有效 | 可能影响合法用户 |

| 2 | 防火墙规则 | 灵活配置 | 需要专业知识 |

| 3 | 防洪水攻击硬件 | 高效 | 成本较高 |

| 4 | DDoS防护服务 | 专业可靠 | 可能产生额外费用 |

| 5 | CDN | 分散流量 | 配置复杂 |

| 6 | 速率限制 | 有效控制请求量 | 需要精确配置 |

结语

洪水攻击是网络安全中一个不可忽视的问题。通过本文的学习,希望你能掌握一些实用的防御策略和Java技术实现方法。如果你有更多的经验和技巧,欢迎在评论区分享你的观点和经验,让我们一起构建一个更安全的网络环境!

相关文章:

【网络】洪水攻击防御指南

洪水攻击防御指南 摘要: 本文深入探讨了洪水攻击的概念、危害以及防御策略。通过Java技术实现,我们将学习如何通过编程手段来增强服务器的安全性。文章不仅提供了详细的技术解读,还包含了实用的代码示例和流程图,帮助读者构建一个…...

应对Redis大Key挑战:从原理到实现

在使用Redis作为缓存或数据存储时,开发者可能会遇到大Key(Big Key)问题。大Key是指在Redis中存储的单个键值对,其值的大小非常大,可能包含大量数据或占用大量内存。大Key问题会导致性能下降、内存消耗过多以及其他潜在…...

网络安全的全面指南

目录 网络安全的全面指南1. 引言2. 网络安全的基本概念3. 网络安全框架4. 常见网络安全攻击及案例4.1 病毒与恶意软件攻击案例4.2 钓鱼攻击案例4.3 DDoS 攻击案例 5. 网络安全最佳实践5.1 强密码策略5.2 定期更新和补丁管理5.3 数据备份与恢复策略 6. 企业网络安全策略6.1 安全…...

前端性能优化全面指南

前端性能优化是提升用户体验的关键,页面加载速度、响应时间和交互流畅度直接影响用户的留存率和满意度。以下是常用的前端性能优化方法,从网络层、资源加载、JavaScript 执行、渲染性能等方面进行全方位优化。 减少 HTTP 请求 合并文件:将多…...

)

JavaScript-API(倒计时的实现)

基础知识 1.时间对象的使用 1.1 实例化 要获取一个时间首先需要一个关键词new了实例化 const time new Date() 如果是获取具体的具体的时间 const time new Date(2024-6-1 16:06:44) 1.2 日期对象方法 方法作用说明getFullYear()获得年份获得4…...

【C++】——继承【上】

P. S.:以下代码均在VS2019环境下测试,不代表所有编译器均可通过。 P. S.:测试代码均未展示头文件stdio.h的声明,使用时请自行添加。 博主主页:Yan. yan. …...

SpringBoot 整合 阿里云 OSS图片上传

一、OOS 简介 阿里云OSS(Object Storage Service)是一种基于云存储的产品,适用于存储和管理各种类型的文件,包括图片、视频、文档等。 阿里云OSS具有高可靠性、高可用性和低成本等优点,因此被广泛应用于各种场景&…...

内核编译 设备驱动 驱动程序

内核编译 一、内核编译的步骤 编译步骤: (linux 内核源码的顶层目录下操作 ) 1. 拷贝默认配置到 .config cp config_mini2440_td35 .config 2. make menuconfig 内核配置 make menuconfig 3. make uImage make u…...

自由学习记录

约束的泛型通配符? Java中的泛型 xiaomi和byd都继承了car,但是只是这两个类是car的子类而已,而arraylist<xiaomi> ,arraylist<byd> 两个没有半毛钱继承关系 所以传入的参数整体,是car的list变形,里面的确都能存car…...

在 C# 中使用 LINQ 查询文件列表并找出最大文件

文章目录 1. 环境准备2. 创建项目3. 引入命名空间4. 示例代码5. 运行代码6. 进阶:异常处理7. 总结 在现代 C# 开发中,LINQ (Language Integrated Query) 提供了一种强大而优雅的方式来处理集合数据。本文将详细介绍如何使用 LINQ 查询文件系统中的文件&a…...

数学建模算法与应用 第6章 微分方程建模及其求解方法

目录 6.1 微分方程建模概述 6.2 发射卫星与三阶火箭建模 Matlab代码示例:火箭发射模拟 6.3 微分方程数值解法 Matlab代码示例:欧拉法与龙格-库塔法 6.4 放射性废料的处理 Matlab代码示例:放射性衰变 6.5 初值问题的Matlab数值求解 习…...

数据库的相关知识

数据库的相关知识 1.数据库能够做什么? 存储大量数据,方便检索和访问保持数据信息的一致、完整共享和安全通过组合分析,产生新的有用信息 2.数据库作用? 存储数据、检索数据、生成新的数据 3.数据库要求? 统一、…...

Python cachetools常用缓存算法汇总

文章目录 cachetools介绍缓存操作设置数据生存时间(TTL)自定义缓存策略缓存装饰器缓存清理cachetools 超过缓存数量maxsize cachetools 使用示例 cachetools介绍 cachetools : 是一个Python第三方库,提供了多种缓存算法的实现。缓存是一种用于…...

java类和对象_成员变量方法修饰符局部变量this关键字-cnblog

java类和对象 成员变量 权限修饰符 变量类型 变量名; 成员变量可以是任意类型,整个类是成员变量的作用范围 成员变量 成员方法 权限修饰符 返回值类型 方法名() 成员方法可以有参数,也可以有返回值,用return声明 权限修饰符 private 只能在本类…...

海信和TCL雷鸟及各大品牌智能电视测评

买了型号为32E2F(9008)的海信智能的电视有一段时间了,要使用这个智能电视还真能考验你的智商。海信电视有很多优点,它的屏幕比较靓丽,色彩好看,遥控器不用对着屏幕就能操作。但也有不少缺点。 1. 海信智能电视会强迫自动更新操作…...

)

Linux 基本系统命令及其使用详解手册(六)

指令:mesg 使用权限:所有使用者 使用方式:mesg [y|n] 说明 : 决定是否允许其他人传讯息到自己的终端机介面 把计 : y:允许讯息传到终端机介面上。 n:不允许讯息传到终端机介面上 。 如果没有设定,则讯息传递与否则由终端机界…...

Oracle架构之段管理和区管理

文章目录 1 段1.1 简介1.1.1 定义1.1.2 分类 1.2 段空间的管理模式1.2.1 手工段空间管理(Manual Segment Space Management)1.2.2 自动段空间管理(Auto Segment Space Management) 1.3 段空间的手工管理(Manual Segmen…...

mybatis-plus转换数据库json类型数据为java对象

JacksonTypeHandler JacksonTypeHandler 可以实现把json字符串转换为java对象。同一类型的handler有: Fastjson2TypeHandlerFastjsonTypeHandlerGsonTypeHandlerJacksonTypeHandler 至于需要哪一个选一个用就好了 使用方式 在实体类中加入注解 TableName(value "table_…...

Java | Leetcode Java题解之第467题环绕字符串中唯一的子字符串

题目: 题解: class Solution {public int findSubstringInWraproundString(String p) {int[] dp new int[26];int k 0;for (int i 0; i < p.length(); i) {if (i > 0 && (p.charAt(i) - p.charAt(i - 1) 26) % 26 1) { // 字符之差为…...

诺贝尔物理奖与化学奖彰显AI力量,探索智能新边界

在今年的诺贝尔物理学奖和化学奖的颁奖典礼上,人工智能(AI)再次成为耀眼的明星。两位物理学奖得主约翰J霍普菲尔德和杰弗里E辛顿因在人工神经网络和机器学习领域的开创性工作而获奖,而化学奖则颁给了在蛋白质结构设计和预测方面做…...

DIY红外遥控电视关机器:从ATTINY85到晶体管驱动的硬件实践

1. 项目概述:从“关不掉”的烦恼到“一键清静”的实践不知道你有没有过这样的经历:在餐厅吃饭,墙上挂着的电视正播放着吵闹的广告;在候车室,多台电视同时播放着不同的节目,让人心烦意乱。你只想安安静静地待…...

)

NotebookLM权限颗粒度管控实战:从入门到精通的7步精准授权法(含Google内部RBAC配置模板)

更多请点击: https://intelliparadigm.com 第一章:NotebookLM权限控制设置概览 NotebookLM 是 Google 推出的基于用户自有文档构建个性化 AI 助手的实验性工具,其权限模型聚焦于数据主权与最小化访问原则。默认状态下,所有上传文…...

深入解析PCI中断路由:从硬件引脚到操作系统中断处理的完整链路

1. 项目概述与核心问题在计算机硬件系统里,中断机制是设备与处理器高效通信的生命线。它允许设备在需要处理器服务时,主动“打断”处理器当前的工作流,而不是让处理器不断地去“询问”设备的状态。对于PCI(Peripheral Component I…...

成功的核心步骤 + 关键心法)

张琦(新商业架构师)成功的核心步骤 + 关键心法

张琦(新商业架构师)成功的核心步骤 关键心法,和李一舟完全不同,她走的是认知升维+天地人网全域流量+击穿单点+长期复利路线,全是可落地、能直接照做的干货。 一、张琦成功的底层逻辑…...

Kali Linux 保姆级教程|从入门到渗透测试,一篇封神!

前言 Kali Linux 作为网络安全领域的「瑞士军刀」,集成 600 专业渗透工具,覆盖信息收集、漏洞利用、权限维持等全流程。本文结合最新实战场景,整理系统学习路径、核心工具解析及资源获取方式,助你快速掌握这门渗透测试必备技能。…...

G-Helper深度解析:如何用1MB工具彻底替代华硕Armoury Crate

G-Helper深度解析:如何用1MB工具彻底替代华硕Armoury Crate 【免费下载链接】g-helper Lightweight Armoury Crate alternative for Asus laptops with nearly the same functionality. Works with ROG Zephyrus, Flow, TUF, Strix, Scar, ProArt, Vivobook, Zenboo…...

7B秒杀70B!大模型微调秘籍全解:从理论到实战,玩转高效适配!

本文系统介绍了大模型微调的理论框架与实践流程。阐述了微调的必要性,即弥补通用大模型在领域知识、输出格式及行为对齐上的不足,并说明微调效果可超越更大参数的未微调模型。文章深入解析了微调原理,对比了全参数微调与高效微调(…...

激光雷达仿真:禾赛与NVIDIA联手,如何用数字孪生重塑自动驾驶研发?

1. 项目概述:当激光雷达遇上数字孪生最近,禾赛科技和NVIDIA的合作又往前迈了一大步,这事儿在自动驾驶圈子里挺受关注的。简单来说,就是禾赛的激光雷达模型,现在可以直接在NVIDIA的DRIVE Sim仿真平台里调用了。这意味着…...

当EtherCAT遇上串口调试:在STM32F401RET6上如何兼顾实时通信与日志输出

当EtherCAT遇上串口调试:在STM32F401RET6上如何兼顾实时通信与日志输出 工业自动化领域对实时性要求极高,EtherCAT作为高性能工业以太网协议,其从站开发往往需要在资源受限的微控制器上实现。STM32F401RET6凭借其Cortex-M4内核和丰富的外设资…...

和 TensorFlow 的多个版本)

告别环境焦虑:用 Conda 在 Ubuntu 上轻松管理 JAX (CPU/GPU) 和 TensorFlow 的多个版本

告别环境焦虑:用 Conda 在 Ubuntu 上轻松管理 JAX (CPU/GPU) 和 TensorFlow 的多个版本 深度学习框架的版本冲突问题,一直是开发者心中的痛。你是否经历过这样的场景:昨天还能正常运行的 TensorFlow 项目,今天更新了 CUDA 驱动后就…...