2023 最新版网络安全保姆级自学指南

前言

如今,组织的信息系统和数据面临着许多威胁。而人们了解网络安全的所有基本要素是应对这些威胁的第一步。

网络安全是确保信息完整性、机密性和可用性(ICA)的做法。它代表了应对硬盘故障、断电事故,以及来自黑客或竞争对手攻击等防御和恢复能力。而后者包括从编程人员到能够执行高级持续威胁(APT)的黑客和犯罪集团的所有人,并且它们对企业的信息安全和业务构成严重威胁。因此,企业的业务连续性和灾难恢复规划对于网络安全至关重要,例如应用程序和网络安全。

安全应该成为企业的头等大事,并得到高级管理层的授权。人们所在的信息世界的脆弱性也需要强大的网络安全控制。企业的管理者很清楚所有系统都是按照某些安全标准建立的,而且员工受过适当的培训。例如,所有代码都会有一些 Bug,其中一些 Bug 是安全漏洞。毕竟,开发人员也会犯错。

安全培训

工作人员一直是企业的网络安全计划中最薄弱的部分。培训开发人员进行安全编码,培训操作人员考虑强大的安全态势,培训最终用户发现网络钓鱼邮件和社交工程攻击,而实现网络安全始于安全意识。

即使采取强有力的控制措施,所有企业都会遇到某种网络攻击。攻击者总是会利用最薄弱的环节,而企业可以通过执行基本的安全任务(有时称为“网络卫生”),很容易防止许多攻击。就像外科医生在清洗双手的情况下进入手术室一样。同样,企业有责任执行网络安全护理的基本要素,例如保持强大的身份验证实践,并且不将敏感数据存储在可以公开访问的位置。

不过,良好的网络安全策略会超越这些基础。复杂的黑客可以规避大多数安全防御措施,其攻击面(攻击者获得进入系统的方式或“载体”的数量)正在扩展到大多数公司。例如,信息技术和现实世界正在融合,网络罪犯和间谍如今开始威胁到汽车、发电厂、医疗设备等物联网系统。同样,在采用云计算的趋势下,在工作场所自携设备(BYOD)策略以及快速发展的物联网(IoT)带来了新的挑战。捍卫这些物联网系统从未如此重要。

网络安全围绕着消费者隐私的监管环境已经进一步复杂化。遵守欧盟通用数据保护条例(GDPR)等严格的监管框架也需要新的角色,以确保企业符合 GDPR 和其他法规的隐私和安全要求。

其结果是企业对网络安全专业人员的需求不断增长,招聘人员努力填补合格人选的空缺。这种斗争要求组织重点关注一些风险最大的领域。

最近收到不少关注朋友的私信和留言,大多数都是零基础小友入门网络安全,·需要相关资源学习。其实看过的铁粉都知道,之前的文里是有过推荐过的。新来的小友可能不太清楚,这里就系统地叙述一遍。

01.简单了解一下网络安全

说白了,网络安全就是指网络系统中的数据受到保护不被破坏。而我们从事网络信息安全工作的安全工程师,主要工作当然是设计程序来维护网络安全了。

网络安全工程师是一个统称,还包含很多职位,像安全产品工程师、安全分析师、数据恢复工程师、网络构架工程师、网络集成工程师、安全编程工程师等等。

所有工作内容包括漏洞挖掘、代码编程、安全服务、流量分析、入侵检测、云防护、系统攻防、代码审计等等。

当然了,这些职位跟你现阶段并没有什么关系,我只是想让你知道网络安全这个行业也是大有天地的。而你现在要做的是学好入门知识,等将来某一天,或许你就能接触到了。

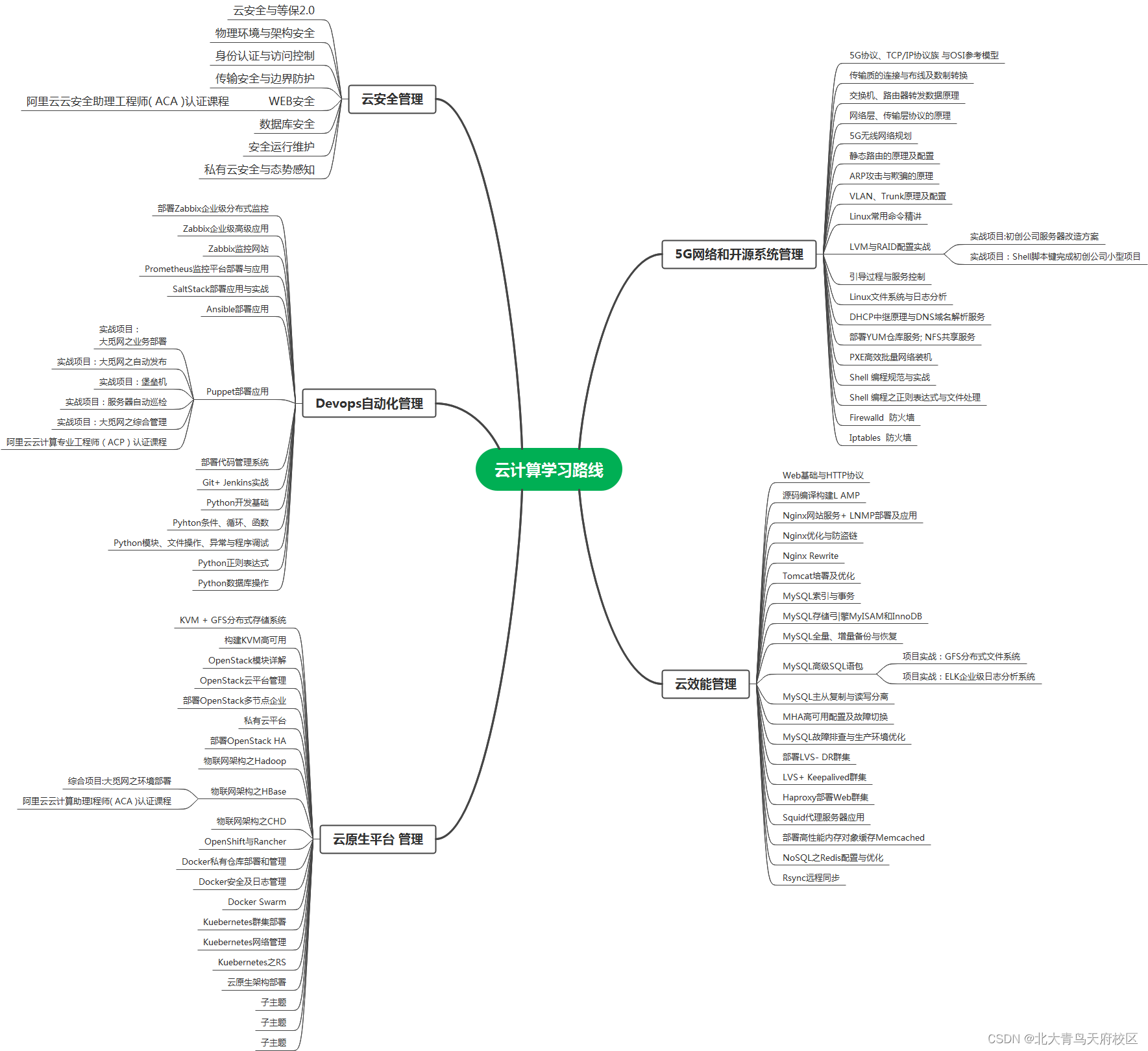

网络渗透想要成为高手,需要掌握计算机、网络、编程的全栈能力,操作系统、日志分析、流量分析、漏洞攻击、安全审计、Web 安全、网络协议、编程语言等等这些东西都是需要学习的。

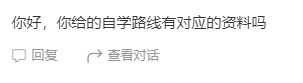

如果需要以下展示出来的内容

所以可以从这方面入手,可以看一些教程

刚接触网络安全,无论是自学还是上课都有一个大前提,就是掌握安全基本知识。

因为网络安全涉及的知识面广、术语多、理论知识多,需要我们投入很多时间和精力来学习,掌握网络安全基本知识,安全的概念和定义、常见的安全标准等。

以下几本书(搭配视频阅读效果最佳)至少应该读一遍,一开始你可能会感觉理论部分看得云里雾里的,但是坚持啃下来,在今后的学习中你会发现,这部分的积累非常重要。

这里我推荐 2 本:《计算机系统安全》、《计算机网络安全导论》、《Web 安全深度剖析》、《网络安全 Linux 系统 150 条命令》

掌握了必要的理论,就要开始展开技能方面的学习了。具体的技能与之前的理论结合起来,你会有茅塞顿开的感觉。

当然了,如果你是一个完全小白,也可以先看看这本 WEB 安全笔记,内容涵盖了整个 web 安全阶段,从计算机的发源史都有详细地叙述

了解了基础阶段打牢基础之后,就开始学习常见黑客和渗透工具的使用

注意:这里绝对不是说的那些什么抓鸡啊、远控啊一些软件,你需要系统的学习,就算你说你时间不够,但是常见的工具还是要知道的,比如:Hydra、medusa、sqlmap、AWVS、Burpsuite、Beef-XSS、Metasploit、Nessus、wireshark 等安全工具,这些是在安全圈和渗透圈比较知名的渗透工具与平台。

熟悉完 linux 后,你现在可以开始学习一些编程相关的知识,因为一个黑客至少都是掌握 2 种或多种编程语言,你如果没有编程基础的话,我这里推荐 Python 这个语言。

因为 Python 这个语言代码简短,小白是很容易理解的,比如 C 语言的代码写一个 helloworld 需要 5-6 行,而 Python 只需要 1 行,学完了 Python 后可以再去学习一下 C 语言或者 Java,你学会了一门语言后是会有基础的,而且语言都是一通互通,所以你学完 Python 之后再去学 C 应该不会有多难了,有必要的时候你也可以编写一款自己的黑客或渗透工具。

这个时候理论知识基本上已经学完了,重要阶段在:实战

实战可以到一些靶场练习,也可以到漏洞平台挖漏洞提交(注意:任何未经授权渗透挖洞都是违法)这个是近 100 份 src 技术文档,仅提供一些漏洞思路

每年地护网也可以去参加,红蓝对抗也是可以锻炼到实战能力。

如果需要以上展示出来的内容

##结语好了,今天的内容就更新到这,后续会持续更新更多大家感兴趣的内容。

相关文章:

2023 最新版网络安全保姆级自学指南

前言 如今,组织的信息系统和数据面临着许多威胁。而人们了解网络安全的所有基本要素是应对这些威胁的第一步。 网络安全是确保信息完整性、机密性和可用性(ICA)的做法。它代表了应对硬盘故障、断电事故,以及来自黑客或竞争对手攻击等防御和恢复能力。而…...

Chapter9.3:线性系统稳定性分析及综合实例

该系列博客主要讲述Matlab软件在自动控制方面的应用,如无自动控制理论基础,请先学习自动控制系列博文,该系列博客不再详细讲解自动控制理论知识。 自动控制理论基础相关链接:https://blog.csdn.net/qq_39032096/category_10287468…...

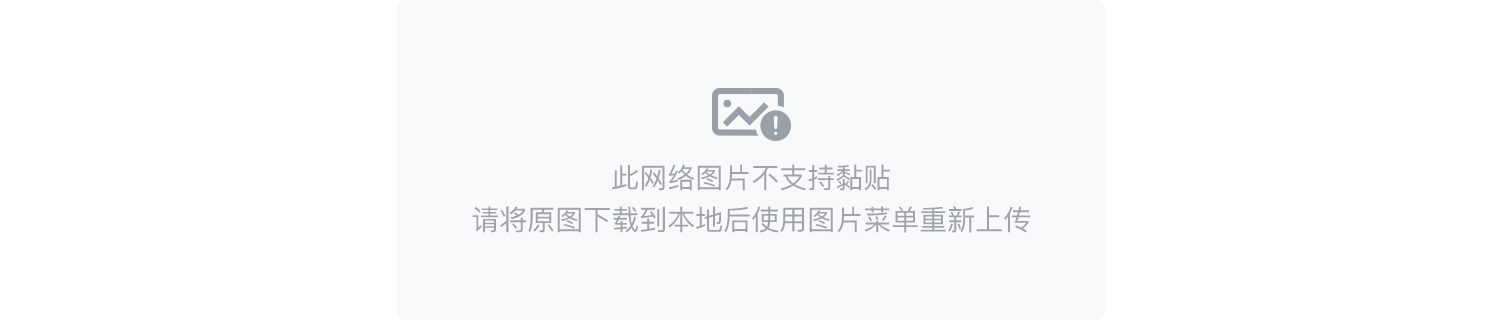

EXCEL 在复杂查询时摒弃vlookup() sumif() 等公式,而使用数据透视表的初步学习

1 为什么要用数据透视表 如果不用,就可能需要写很复杂的,查询公式 比如,vlookup各种sumif,sumifs 等等,如果还是多个表进行统计,那写起来更酸爽所以感觉 vlookup sumif,sumifs 更适合,简单情况下的查询&am…...

C 文件读写

C 文件读写 本章我们将介绍 C 程序员如何创建、打开、关闭文本文件或二进制文件。 一个文件,无论它是文本文件还是二进制文件,都是代表了一系列的字节。C 语言不仅提供了访问顶层的函数,也提供了底层(OS)调用来处理存…...

Linux中实现程序开机自启——将程序配置为系统服务

一、需求说明 当我们在Linux系统上安装软件时,希望软件实现开机自启,或程序崩溃后自动重启,提升软件运行的稳定性;而linux系统中的systemd刚好可以满足我们的要求(可将软件注册为系统服务)。 二、systemd systemd 是一个 Linux 系统基础组件的集合,提供了一个系统和服务…...

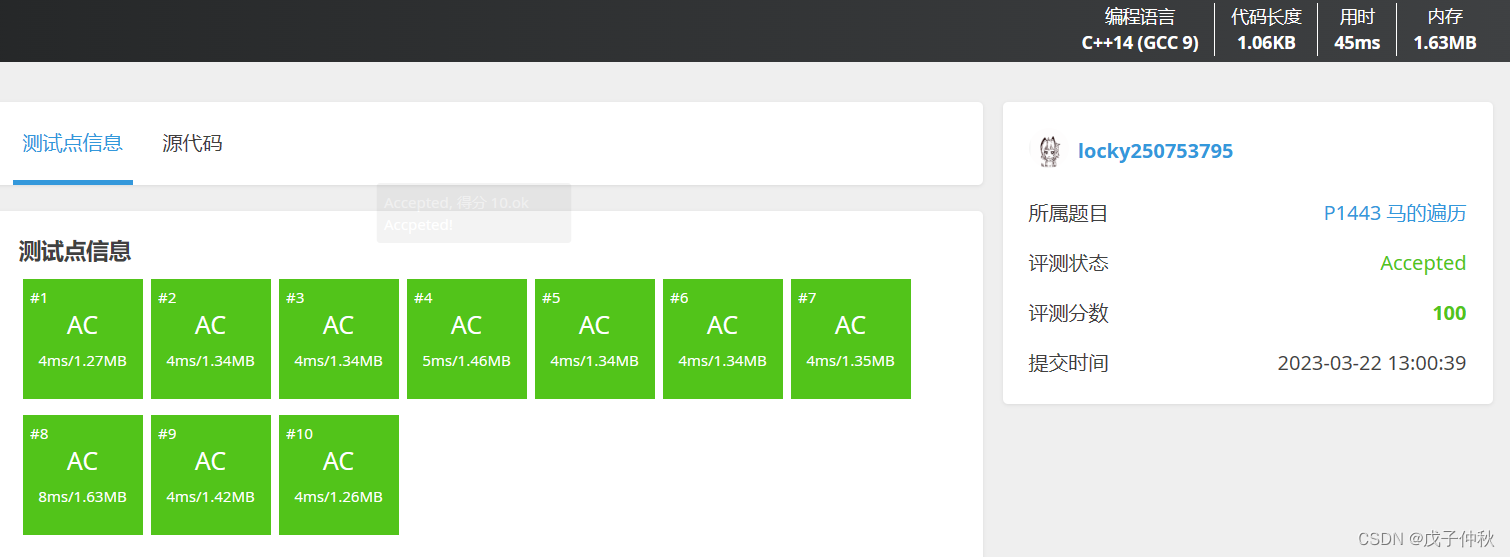

【洛谷刷题】蓝桥杯专题突破-广度优先搜索-bfs(13)

目录 写在前面: 题目:P1443 马的遍历 - 洛谷 | 计算机科学教育新生态 (luogu.com.cn) 题目描述: 输入格式: 输出格式: 输入样例: 输出样例: 解题思路: 代码: AC &am…...

【新2023Q2模拟题JAVA】华为OD机试 - 总最快检测效率 or 核酸检测效率

最近更新的博客 华为od 2023 | 什么是华为od,od 薪资待遇,od机试题清单华为OD机试真题大全,用 Python 解华为机试题 | 机试宝典【华为OD机试】全流程解析+经验分享,题型分享,防作弊指南华为od机试,独家整理 已参加机试人员的实战技巧本篇题解:报数 题目 一百个人围成一圈…...

基于主成分分析的混音方法

一、简介: 基于主成分分析的混音方法是一种常见的音频混音技术,它利用主成分分析(PCA)对音频信号进行降维和重构,从而实现混音。 二、基本步骤如下: 采集和存储需要混音的音频信号。 对音频信号进行主成分…...

Code Two Exchange Crack

CodeTwo Exchange 迁移允许直接从早期版本的 Exchange(从 Exchange 2010 开始)安全、轻松地迁移到 Exchange 2019 和 2016。此服务器应用程序还允许您集中管理来自 Microsoft 365 (Office 365) 的邮箱迁移以及来自基于 IMAP 的电子邮件系统(例…...

jQuery.form.js 详细用法_维护老项目使用

概述 jquery-3.3.1.min.js : http://jquery.com/download jquery.form.min.js :http://malsup.com/jquery/form/#tab7 jquery form 是一个表单异步提交的插件,可以很容易提交表单,设置表单提交的参数,并在表单提交前…...

【Java】关于你不知道的Java大整数运算之BigInteger类超级好用!!!

目录 一、BigInteger类简单介绍 二、BigInteger构造方式 (1)构造方式 (2)输入方式 三、BigInteger常见的成员方法 (1)方法介绍 (2)方法使用演示 1.加减乘除余 2.比较 3.绝…...

运维是不是没有出路了?

瑞典马工的《是时候让运维集体下岗了》一出,就让运维人为之一颤,人人自危。文章开篇就提到:明人不说暗话,在云原生和DevOps成熟的今天,运维作为一个岗位和团队已经完成了历史任务,应该退出舞台了…...

【C++笔试强训】第七天

选择题 解析:内联函数(inline)一般用于代码较少,代码块里面没有递归且频繁调用的函数,是一种以空间换时间(不是指内存,而是指令变多编译出来的可执行程序会变大)的做法。内联函数在预…...

mysql binlog 一直追加写,磁盘满了怎么办?

文章目录 mysql binlog 清理策略1、设置binlog最大的文件数和文件大小2、定时清理过期binlog文件3、手动清理binlog文件4、禁用或启用binlogmysql binlog用于记录mysql数据库所有变更(数据库的DDL、DML操作)包括用户执行的语句,以及底层引擎所执行的操作的二进制日志,主要用…...

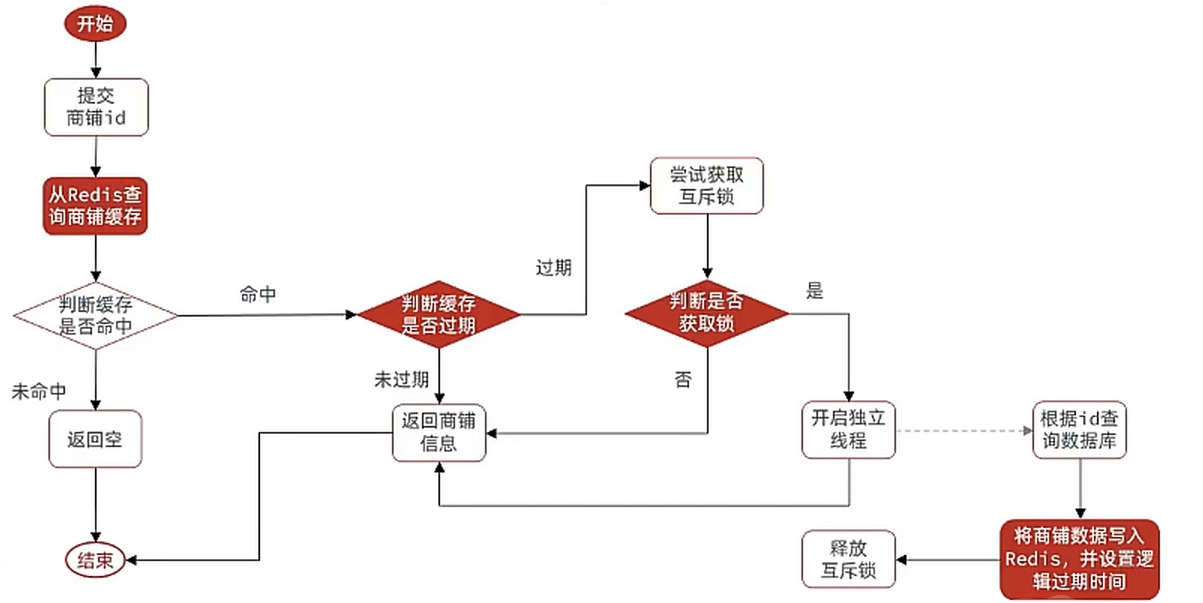

缓存穿透、缓存雪崩、缓存击穿解决方案

什么是缓存 缓存就是数据交换的缓冲区(称作Cache),是存贮数据的临时地方,一般读写性能较高。 添加 redis 缓存 给店铺类型查询业务添加缓存 需求:添加ShopTypeController中的queryTypeList方法,添加查询缓存 缓存更新…...

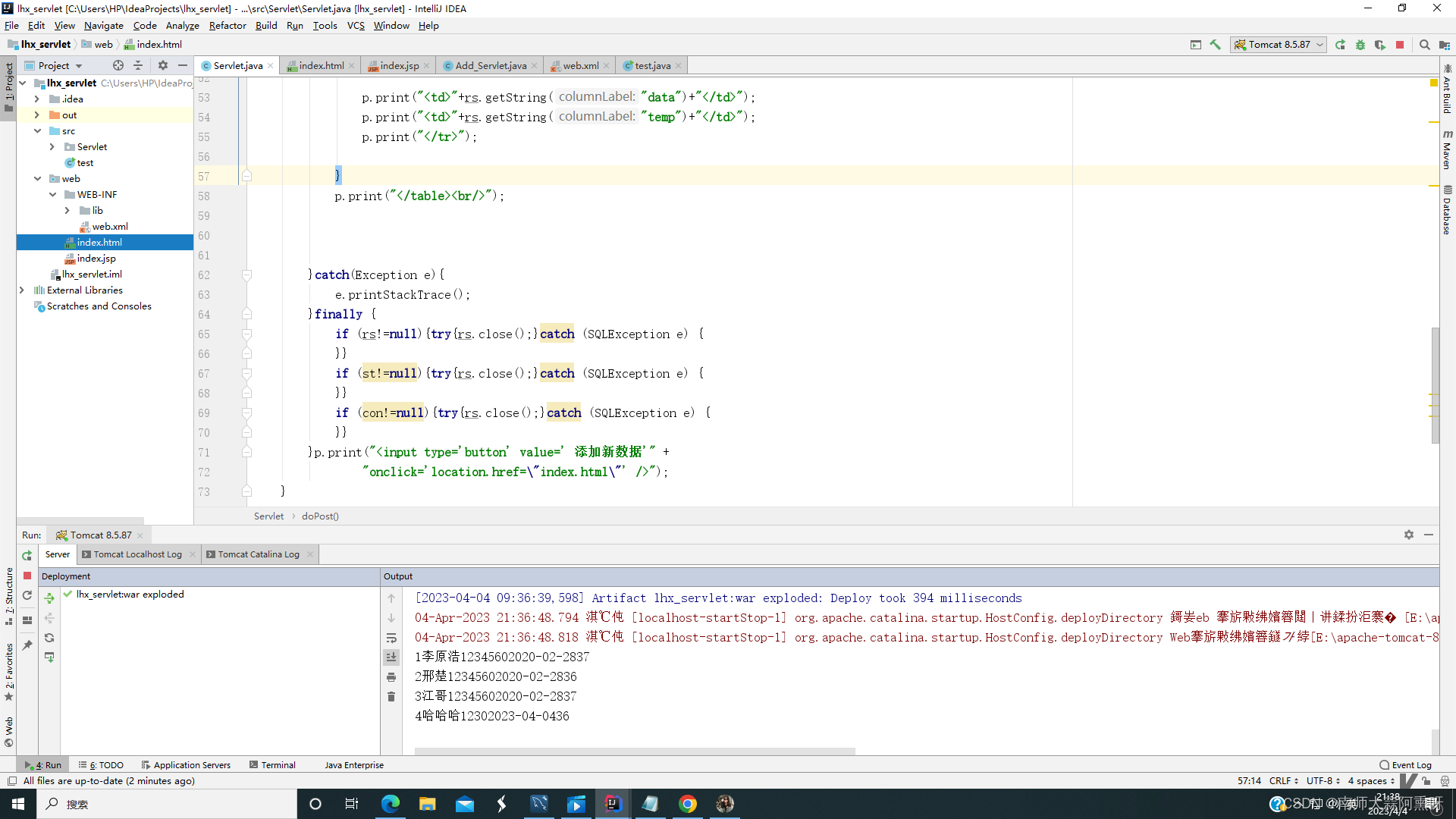

web + servlet + jdbc mysql 实现简单的表单管理界面

目录数据库创建数据库连接servlet创建,这里注意一下我的数据库我自己改了一下名字lhx网页html运行文件目录展示首先我们准备好开发使用的工具以及配置 idea2020 tomcat8.5 创建javaweb参考idea编译Tomcat详细步骤 IDEA通过JDBC连接数据库请参考jdbc连接数据库 需要登陆注册界面…...

Maven 国内镜像仓库

镜像仓库目标 当我们未定义任何远程仓库时,使用 Maven 更新依赖时,其会去默认远程仓库中拉取,默认远程仓库 是国外地址,所以在国内访问特别慢,想提升访问速度,需要将国外地址换成国内地址 更换仓库地址的…...

day21 ● 530.二叉搜索树的最小绝对差 ● 501.二叉搜索树中的众数 ● 236. 二叉树的最近公共祖先

二叉搜索树的最小绝对差 二叉搜索树(Binary Search Tree,简称 BST)是一种特殊的二叉树,它的每个节点都满足以下条件: 左子树上所有节点的值均小于该节点的值;右子树上所有节点的值均大于该节点的值&#…...

专业推荐竞赛 / 证书 官网及赛事相关信息整理)

大学计算机(软件类)专业推荐竞赛 / 证书 官网及赛事相关信息整理

大学计算机专业(软件)推荐竞赛 / 证书 官网及赛事相关信息 一、算法类(丰富简历): 1、ACM国际大学生程序设计竞赛: 官网:https://icpc.global/ 国内:http://icpc.pku.edu.cn/index.htm 报名方式:区域预赛一般每年9-1…...

Metasploit入门到高级【第九章】

预计更新第一章:Metasploit 简介 Metasploit 是什么Metasploit 的历史和发展Metasploit 的组成部分 第二章:Kali Linux 入门 Kali Linux 简介Kali Linux 安装和配置常用命令和工具介绍 第三章:Metasploit 基础 Metasploit 的基本概念Met…...

西电B测:基于SystemView的2PSK调制解调全流程仿真解析

1. 2PSK通信系统仿真入门指南 第一次接触SystemView做2PSK仿真时,我也被满屏的波形和参数搞得头晕。后来发现只要抓住几个关键点,这个实验其实比想象中简单得多。2PSK(二进制相移键控)是数字通信中最基础的调制方式之一ÿ…...

如何高效捕获网页媒体资源:猫抓浏览器插件智能解决方案

如何高效捕获网页媒体资源:猫抓浏览器插件智能解决方案 【免费下载链接】cat-catch 猫抓 chrome资源嗅探扩展 项目地址: https://gitcode.com/GitHub_Trending/ca/cat-catch 在数字内容爆炸的时代,网页中的视频、音频和图片资源往往难以直接保存&…...

AI 编程时代来了:为什么每个开发者都要学会用 AI 写代码

2026 年,不会用 AI 写代码的开发者,就像 2010 年不会用 Google 的程序员一样——不是不能工作,而是效率会被远远甩在后面。先看一组数字 根据 GitHub 2026 年开发者调查报告: 73% 的开发者在工作中使用了 AI 编程工具55% 的代码由…...

人脸识别系统如何利用图像质量评估提升准确率?5个实战场景解析

人脸识别系统如何利用图像质量评估提升准确率?5个实战场景解析 在光线昏暗的便利店监控画面中,一位戴着口罩的顾客突然抬头看向摄像头——这个瞬间能否被准确识别,往往取决于系统对人脸图像质量的实时判断能力。图像质量评估(FQA&…...

FlowState Lab跨周期波动模式提取效果:从秒级到年度的规律发现

FlowState Lab跨周期波动模式提取效果:从秒级到年度的规律发现 1. 时间序列分析的革命性突破 时间序列分析领域最近迎来了一项重要突破。传统方法往往只能聚焦单一时间尺度,要么分析高频交易数据,要么研究季节性规律,很难同时捕…...

Git子模块克隆总失败?试试这个国内镜像源+分步克隆的保姆级方案

Git子模块克隆失败?国内镜像源分步克隆的终极解决方案 每次看到终端里那个刺眼的"fatal: clone of https://github.com/xxx/yyy.git into submodule path failed"错误提示,我都忍不住想砸键盘。作为一个常年需要从GitHub拉取各种开源项目的开发…...

)

LFM2.5-1.2B-Thinking-GGUF入门必看:3步完成低资源GPU部署(含健康检查命令)

LFM2.5-1.2B-Thinking-GGUF入门必看:3步完成低资源GPU部署(含健康检查命令) 1. 模型简介 LFM2.5-1.2B-Thinking-GGUF是Liquid AI推出的轻量级文本生成模型,专为低资源环境优化设计。这个模型采用GGUF格式,配合llama.…...

Pixel Dimension Fissioner 镜像深度配置:环境变量与启动参数详解

Pixel Dimension Fissioner 镜像深度配置:环境变量与启动参数详解 1. 为什么需要深度配置? 当你第一次部署Pixel Dimension Fissioner镜像时,默认设置可能已经能满足基本需求。但随着使用场景的复杂化,你会发现很多情况下需要根…...

告别答辩夜战!Paperxie AI PPT:10 分钟把论文变「导师满分」学术演示稿

paperxie-免费查重复率aigc检测/开题报告/毕业论文/智能排版/文献综述/AIPPThttps://www.paperxie.cn/ppt/createhttps://www.paperxie.cn/ppt/create 又到毕业季,当实验室的灯光熬到凌晨,当电脑里的论文终稿定格在最后一页,无数毕业生却陷入…...

如何一站式管理Mac周边所有设备的电池电量:AirBattery终极指南

如何一站式管理Mac周边所有设备的电池电量:AirBattery终极指南 【免费下载链接】AirBattery Get the battery level of all your devices on your Mac and put them on the Dock / Status Bar / Widget! && 在Mac上获取你所有设备的电量信息并显示在Dock / …...