等保测评:如何建立有效的网络安全监测系统

等保测评中的网络安全监测系统建立

在建立等保测评中的网络安全监测系统时,应遵循以下步骤和策略:

-

确定安全等级和分类:首先,需要根据信息系统的安全性要求、资产的重要性和风险程度等因素,确定网络系统的安全等级,并选择相应的等保测评标准和方法。

-

风险评估与分析:通过漏洞扫描、攻击模拟、威胁建模等手段,评估和分析系统的风险以及可能的安全威胁,为制定相应的安全措施提供依据。

-

安全技术与管理并重:在网络安全监测系统的建设中,既要关注网络安全技术的实施,如防火墙、入侵检测系统,也要重视安全管理制度的建立,如安全策略、应急响应计划。

-

实施和监测:根据制定的保护策略和方案,实施安全措施,并进行监测和评估。定期检查和更新等保措施,确保系统持续满足安全要求。

-

建立合规监测机制:定期进行自我评估,跟踪法律法规变化,确保持续合规。此外,应选择具有国家认可资质的第三方测评机构进行等级测评,确保测评结果的权威性和准确性。

-

持续培训与演练:定期对员工进行网络安全培训,增强安全意识;开展应急演练,提升应急响应能力。

通过上述步骤,可以建立一个符合等保测评要求的有效网络安全监测系统,确保网络系统的安全稳定运行,并满足国家网络安全法规的要求。

等保测评中网络安全监测系统的主要功能有哪些?

等保测评中网络安全监测系统的主要功能

在等保测评中,网络安全监测系统扮演着至关重要的角色,其主要功能包括:

- 实时监控网络流量和日志:网络安全监测系统能够实时跟踪网络活动,记录和分析网络流量,以便及时发现异常行为或潜在的安全威胁。

- 安全信息与事件管理(SIEM):通过集成和关联来自不同来源的安全数据,SIEM系统有助于集中管理安全信息,实现对安全事件的快速识别、分析和响应。

- 异常行为检测:系统能够利用预设的规则或机器学习算法来识别网络中的非正常模式,这些可能表明有未授权的访问或内部威胁。

- 威胁情报整合:网络安全监测系统通常能够整合外部威胁情报,提高对已知威胁的检测能力,并提前预防未知威胁。

- 报告和警报:系统能够自动生成安全报告,并在检测到安全事件时发出警报,确保安全团队能够迅速采取行动。

- 合规性审计:监测系统帮助组织确保其网络安全措施符合等保测评的相关标准和法规要求,从而避免违规风险。

这些功能共同构成了一个强大的网络安全监测框架,有助于企业和组织及时发现并处理安全问题,保护信息资产免受侵害。

等保测评中网络安全监测系统的建设过程中应该注意哪些关键要素?

等保测评中网络安全监测系统的建设关键要素

在建设等保测评中的网络安全监测系统时,应特别注意以下几个关键要素:

-

系统集成与兼容性:确保监测系统能够无缝集成到现有的网络架构中,并与其他安全组件(如防火墙、入侵检测系统等)良好兼容,以便实现统一的安全监控和管理。

-

实时监控与警报机制:网络安全监测系统应具备实时监控网络流量和活动的能力,并能在检测到异常行为或潜在威胁时立即发出警报,以便及时响应。

-

数据收集与分析能力:系统应能够收集丰富的网络安全数据,并运用先进的分析技术对数据进行深度分析,以识别复杂的攻击模式和安全漏洞。

-

报告与日志记录:监测系统应自动生成详细的安全报告和日志记录,这些记录对于事后分析、取证调查以及满足等保测评的合规性要求至关重要。

-

可扩展性与灵活性:随着网络环境的变化和安全威胁的演进,监测系统应设计为易于扩展和升级,以适应未来的安全需求。

-

用户界面与操作便捷性:提供直观的用户界面,使安全管理员能够轻松配置监控规则、查看实时数据和管理安全事件。

-

安全性与隐私保护:监测系统本身必须遵循严格的安全标准,防止未授权访问和数据泄露,同时在收集和处理用户数据时遵守相关的隐私保护法规。

以上要素结合了等保测评的基本要求和网络安全监测系统的特点,是确保监测系统有效性和可靠性的基础。

如何评价网络安全监测系统的效果是否达到了等保要求?

评价网络安全监测系统等效保要求的方法

为了评价网络安全监测系统是否达到了等保(网络安全等级保护)的要求,您可以采取以下步骤:

-

对照等保标准进行自查:根据等保的技术要求和管理要求,逐项检查网络安全监测系统在物理安全、网络安全、主机安全、应用安全和数据安全等方面的实现情况。确保所有安全控制措施均已到位,并且配置正确。

-

进行安全测评:邀请具有等保资质的测评机构对网络安全监测系统进行专业的安全测评。测评内容应包括但不限于系统的安全防护能力、应急响应机制、安全审计功能等。

-

渗透测试:作为网络安全等级保护测评的补充,渗透测试可以帮助发现系统存在的安全风险和脆弱点,验证网络安全监测系统的实际防护效果。

-

整改和优化:根据测评和渗透测试的结果,对网络安全监测系统进行必要的整改和优化,以确保其完全符合等保的要求。

-

持续监控和维护:等保要求不仅限于一次性的达标,而是需要持续的监控和维护。定期进行安全检查和更新安全策略,以适应不断变化的网络安全威胁环境。

通过上述步骤,您可以全面地评价网络安全监测系统是否达到了等保的要求,并采取相应措施提高系统的安全性能。

相关文章:

等保测评:如何建立有效的网络安全监测系统

等保测评中的网络安全监测系统建立 在建立等保测评中的网络安全监测系统时,应遵循以下步骤和策略: 确定安全等级和分类:首先,需要根据信息系统的安全性要求、资产的重要性和风险程度等因素,确定网络系统的安全等级&…...

yjs12——pandas缺失值的处理

1.缺失值的表示 正常来说,pandas缺失值是“nan”表示,但是有且文件可能自己改成了相应的别的符号 2.如何将缺失值符号改成nan xxx.replace(to_replace"...",valuenp.nan) 3.判断是否有缺失值 1.pd.notnull(xxx)————如果有缺失,…...

噪声分布 双峰,模拟函数 或者模拟方法 python人工智能 深度神经网络

在Python中模拟双峰分布,可以通过多种方法实现。以下是一些常用的方法: 1. **使用正态分布混合**: 可以通过组合两个正态分布来创建一个双峰分布。每个正态分布都有其自己的均值(mu)和标准差(sigma&…...

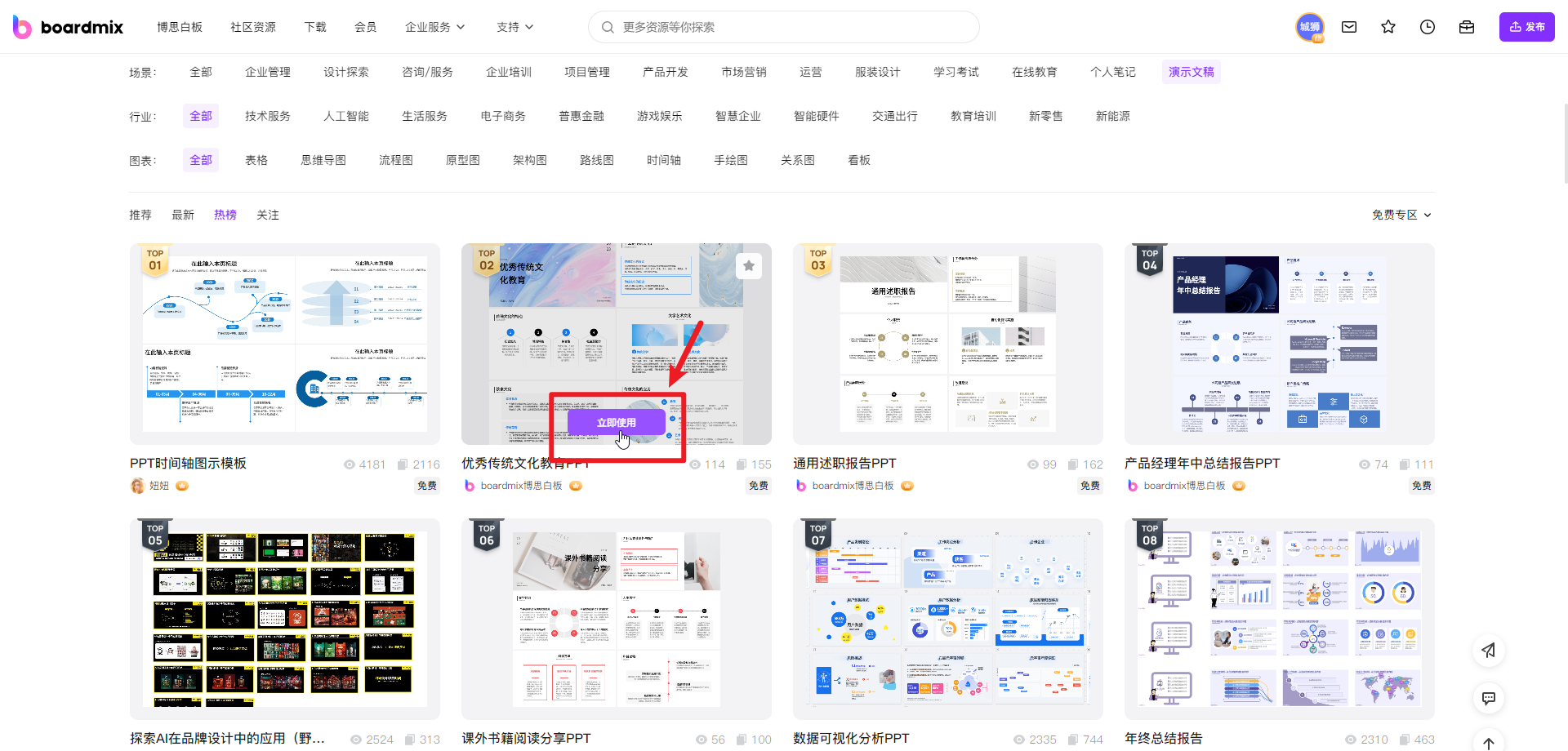

5个免费ppt模板网站推荐!轻松搞定职场ppt制作!

每次过完小长假,可以明显地感觉到,2024这一年很快又要结束了,不知此刻的你有何感想呢?是满载而归,还是准备着手制作年终总结ppt或年度汇报ppt呢? 每当说到制作ppt,很多人的第一反应,…...

)

HTML5+Css3(背景属性background)

css背景属性 background 1. background-color背景颜色 背景颜色可以用“十六进制”、“rgb()”、“rgba()”或“英文单词”表示 2. background-image:url(路径);背景图片 也可以写成 background:url(); 3. background-repeat背景重复 属性值: - repeat:x,y平铺…...

高亚科技助力优巨新材,打造高效数字化研发项目管理平台

近日,中国企业管理软件资深服务商高亚科技与广东优巨先进新材料股份有限公司(以下简称“优巨新材”)正式签署合作协议,共同推进产品研发管理数字化升级。此次合作的主要目标是通过8Manage PM项目管理系统,提升优巨新材…...

用布尔表达式巧解数字电路图

1.前置知识 明确AND,OR,XOR,NOR,NOT运算的规则 参见:E25.【C语言】练习:修改二进制序列的指定位 这里再补充一个布尔运算符:NOR,即先进行OR运算,再进行NOT运算 如下图为其数字电路的符号 注意到在OR符号的基础上,在尾部加了一个(其实由简化而来) 附:NOR的真值表 2.R-S触发…...

面试--开源框架面试题集合

Spring 谈谈自己对于 Spring IoC 的了解什么是 IoC?IoC 解决了什么问题?什么是 Spring Bean?将一个类声明为 Bean 的注解有哪些?Component 和 Bean 的区别是什么?注入 Bean 的注解有哪些?Autowired 和 Resource 的区别是什么?…...

如何选择医疗器械管理系统?盘谷医疗符合最新版GSP要求

去年12月7日,新版《医疗器械经营质量管理规范》正式发布,并于今年7月1日正式实施。新版GSP第五十一条提出“经营第三类医疗器械的企业,应当具有符合医疗器械经营质量管理要求的计算机信息系统,保证经营的产品可追溯”,…...

shell 脚本批量更新本地git仓库

文章目录 一、问题概述二、解决方法三、运行效果1. windows2. centos 一、问题概述 你是否遇到这样的场景: 本地git仓库克隆了线上的多个项目,需要更新时,无法象svn一样,选中多个项目一起更新。 只能苦逼的一个个选中,…...

Linux相关概念和易错知识点(12)(命令行参数、环境变量、本地变量)

1.命令行参数 (1)main函数的参数int argc和char* argv[]是什么? main函数可以带参数,即int main(int argc, char* argv[]),(int argc, char* argv[])叫做命令行参数列表,int argc叫参数的个数&a…...

wenserver中 一些常见的 错误码

EINTR 是 Linux 系统中定义的一个错误码,代表“被信号中断”。当一个系统调用在执行过程中被一个信号处理函数中断时,这个系统调用会立即返回错误,并且 errno 被设置为 EINTR。 举个例子 read函数是阻塞的 现在没有数据要读 我们read一直阻…...

【电路笔记】-求和运算放大器

求和运算放大器 文章目录 求和运算放大器1、概述2、反相求和放大器3、同相求和放大器4、减法放大器5、应用5.1 音频混合器5.2 数模转换器 (DAC)6、总结1、概述 在我们之前有关运算放大器的大部分文章中,仅将一个输入应用于反相或非反相运算放大器的输入。在本文中,将讨论一种…...

java实现桌面程序开机自启动

问题: 最近用java写一个桌面闹钟程序,需要实现开机自启动功能 解决办法: jna官网:https://github.com/java-native-access/jna?tabreadme-ov-file 使用jna库可以轻松实现 下载jna-5.15.0.jar和jna-platform-5.15.0.jar这两个库…...

Vuex 使用实例

文章目录 Vuex介绍使用步骤安装使用定义配置文件代码解释: 导入到 App.vue使用使用vuex Vuex 介绍 简单来说就是,多个组件需要共享一个data,原本只能通过父子组件来进行,但是vuex可以实现共享data 使用步骤 安装 npm install v…...

深度分离卷积

深度可分离卷积(Depthwise Separable Convolution)是一种高效的卷积操作,它将传统卷积操作分解为两个独立的步骤:深度卷积(Depthwise Convolution) 和 逐点卷积(Pointwise Convolutionÿ…...

JSONL 文件的检查和修订器

下面是一个JSONL 文件的检查和修订器,代码如下: import json import tkinter as tk from tkinter import filedialog, messageboxdef check_jsonl_file(input_file, log_file, output_file=None):errors = []valid_lines = []with open(input_file, r, encoding=utf-8) as in…...

输电线路悬垂线夹检测无人机航拍图像数据集,总共1600左右图片,悬垂线夹识别,标注为voc格式

输电线路悬垂线夹检测无人机航拍图像数据集,总共1600左右图片,悬垂线夹识别,标注为voc格式 输电线路悬垂线夹检测无人机航拍图像数据集介绍 数据集名称 输电线路悬垂线夹检测数据集 (Transmission Line Fittings Detection Dataset) 数据集…...

杭电合集小tips

刷HDU的题过程中,有一些值得注意的小问题,这里我踩坑之后记录下来,以便回顾与各位分享 一,关于语言的使用 主要大家还是用C和C多,但是注意的是,#include<bits/stdc.h>这个文件是G自带的,…...

Python的输入输出函数

1.输入函数 Python的输入函数是input().input的引号里面是提示的内容,从键盘输入的任何字符都会当成字符串赋值给变量. n input("请输入:") print(type(n)) print(n) 输出结果为: 请输入:33 <class str> 33 2.输出函数 Python的内置…...

BG3ModManager:博德之门3模组管理终极解决方案

BG3ModManager:博德之门3模组管理终极解决方案 【免费下载链接】BG3ModManager A mod manager for Baldurs Gate 3. This is the only official source! 项目地址: https://gitcode.com/gh_mirrors/bg/BG3ModManager 你是否曾经为《博德之门3》的模组管理而烦…...

)

用Python复现FAST天眼数学建模:从坐标变换到促动器伸缩量计算(附完整代码)

用Python复现FAST天眼数学建模:从坐标变换到促动器伸缩量计算(附完整代码) 中国天眼FAST作为全球最大单口径射电望远镜,其主动反射面调节系统堪称现代工程奇迹。当观测不同方位天体时,需要通过促动器精确控制4450块反射…...

编程统计公司内部资料查阅使用数据,优化资料分类存储方式。提升职场员工工作查阅办事效率。

构建一个公司内部资料查阅使用统计与资料分类存储优化的商务智能示例项目,去营销化、中立化,仅用于学习与工程实践参考。一、实际应用场景描述在中大型企业中,内部资料(制度、流程文档、技术手册、项目档案)数量庞大&a…...

3DS游戏格式转换实战指南:5步完成CCI到CIA的高效转换

3DS游戏格式转换实战指南:5步完成CCI到CIA的高效转换 【免费下载链接】3dsconv Python script to convert Nintendo 3DS CCI (".cci", ".3ds") files to the CIA format 项目地址: https://gitcode.com/gh_mirrors/3d/3dsconv 作为一名3…...

OpenSpeedy终极指南:如何通过开源游戏加速工具突破帧率限制

OpenSpeedy终极指南:如何通过开源游戏加速工具突破帧率限制 【免费下载链接】OpenSpeedy 🎮 An open-source game speed modifier. 项目地址: https://gitcode.com/gh_mirrors/op/OpenSpeedy 你是否厌倦了游戏中的卡顿和帧率限制?Open…...

开源项目容器镜像全流程实践:从命名规范到生产部署

1. 项目概述:从镜像名到开源协作生态的深度解构看到mco-org/mco这个镜像名,很多人的第一反应可能是去 Docker Hub 或 GitHub 上搜索,看看它具体是什么。但今天,我想从一个更本质、更实战的角度来聊聊这个话题。mco-org/mco不是一个…...

OpenClaw实战教程:声明式配置驱动的高效数据抓取方案

1. 项目概述:一个关于“OpenClaw”的实战教程 最近在GitHub上看到一个挺有意思的项目,叫“OpenClawTuto”。光看名字,你可能会有点摸不着头脑,这“OpenClaw”到底是个啥?是某种开源机械爪?还是一个代号&…...

从零部署开源语音助手:OpenClaw项目实战与二次开发指南

1. 项目概述:从开源代码到可用的语音助手看到leilei926524-tech/openclaw-voice-assistant这个项目标题,我的第一反应是:又一个基于开源代码的语音助手项目。在GitHub上,类似的项目多如牛毛,但真正能让一个普通开发者&…...

FPGA与GPU在OSOS-ELM算法中的性能对比与优化

1. 项目概述在边缘计算和实时信号处理领域,极端学习机(ELM)因其独特的训练机制和高效的计算性能而备受关注。OSOS-ELM作为ELM的一种变体,通过在线顺序学习机制进一步提升了算法的实用性。这项研究聚焦于FPGA和GPU两种硬件平台在执行OSOS-ELM算法时的性能…...

Chrome 扩展 uMatrix 被弃用,MV3 环境下 matrix³ 原型尝试实现其功能

Chrome 扩展 uMatrix 被弃用,MV3 环境下如何实现其功能?matrix 原型来尝试 曾经有一款很棒的 Chrome 扩展程序叫 uMatrix,它由 uBlock Origin 的开发者 Raymond Hill 编写,是一种直观控制网站权限和子资源请求的工具。 它看上去是…...