安全见闻笔记

目录

安全见闻... 1

编程语言... 1

函数式编程语言... 1

数据科学和机器学习领域... 2

Web 全栈开发... 2

移动开发... 2

嵌入式系统开发... 2

其他... 2

操作系统... 2

裸板程序... 3

操作系统... 3

网络通讯... 4

计算机硬件... 4

网络硬件... 4

移动设备硬件... 5

硬件发展趋势... 5

网络类型... 5

网络协议... 6

网络设备... 6

网络安全... 6

机器学习(python)... 7

深度学习... 8

神经元模型... 8

多层神经网络... 8

后端语言... 8

数据库... 9

服务器程序... 9

macro宏病毒... 10

bat/powershell 10

内网渗透... 10

CAD LISP. 10

AUtolt3. 11

bios病毒... 11

背景:

本文为学习笔记,参考b站泷羽sec,链接:安全见闻(1)_哔哩哔哩_bilibili

安全见闻

编程语言

C语言:一种通用的、面向过程的编程语言,广泛应用于系统软件和嵌入式开发。

C++:在 C 语言基础上发展而来,支持面向对象编程,常用于游戏开发、高性能计算等领域。

Java:一种广泛使用的面向对象编程语言,具有跨平台性,应用于企业级应用开发等。

Python:简洁易学,拥有丰富的库,适用于数据分析、人工智能、Web 开发等。

JavaScript:主要用于网页前端开发,也可用于服务器端开发(Node.js)。

C#:由微软开发,主要用于 Windows 平台上的应用开发。

Ruby:一种简洁而富有表现力的编程语言,常用于 Web 开发。

PHP:主要用于 Web 开发,尤其适合服务器端脚本编程。

Go:一种高效、简洁的编程语言,适用于网络编程和云计算等领域。

Swift:苹果公司开发的编程语言,用于 iOS 和 macOS 应用开发。

Kotlin:可与 Java 互操作,主要用于 Android 开发。

函数式编程语言

Haskell:纯函数式编程语言,以强大的类型系统和数学上的严谨性著称。

Lisp(包括 Common Lisp、Scheme 等):历史悠久的编程语言家族,以其高度的灵活性和宏系统闻名。

Clojure:运行在 Java 虚拟机上的 Lisp 方言,结合了函数式编程和 Java 平台的优势。

数据科学和机器学习领域

R:在统计分析和数据可视化方面应用广泛。

Julia:设计用于高性能科学计算和数据分析。

Web 全栈开发

TypeScript:是 JavaScript 的超集,增加了静态类型检查等特性,提高了大型项目的开发效率。

移动开发

Objective-C:曾经是 iOS 开发的主要语言,现在逐渐被 Swift 取代。

嵌入式系统开发

Assembly Language(汇编语言):不同的处理器架构有不同的汇编语言,用于对硬件进行底层控制。

其他

Pascal:曾经在教学和早期软件开发中有广泛应用。

Delphi(基于 Object Pascal):用于快速应用开发。

Scala:融合了面向对象编程和函数式编程,运行在 Java 虚拟机上。

Elixir:基于 Erlang 虚拟机,具有高并发和容错性,适合构建分布式系统。

操作系统

操作系统也属于软件程序的一种,只不过是很大的一个软件,但是从本质来讲也属于软件程序的范畴,这是我们要理解的,不要觉得操作系统就很厉害很神秘,它确实技术含量高但也是个软件。

裸板程序

直接在stm32上写一段代码,或者我们的单片机上写一个代码,这就是裸板程序,裸板程序是没有操作系统的概念的,也没有进程这种概念,所以有些东西需要我们自己去模拟才行,有操作系统就特别方便,裸板程序也是软件程序的一种,它就是一个代码组成的。

操作系统

.ios

.mac

.linux

.android

.Windows

.wince

.vxworks

.RT-Thread

常见系统windows mac ios linux 这种是非实时操作系统,实时操作系统vxworks,RT-Thread,wince。

非实时操作系统

比如我们反键刷新,点一下立马弹出来了,但是电脑cpu在执行的时候并没有立马执行你的指令,它可能先执行了其他的在执行你的指令。

Windows、macOS、iOS 和 Linux 通常被认为是非实时操作系统。

非实时操作系统主要致力于在各种情况下提供良好的整体性能、用户体验和多任务处理能力,但不能保证在严格的时间限制内对事件作出响应。

实时操作系统(RTOS)

实时操作系统能够在确定的时间内对外部事件作出响应并完成特定的任务,具有严格的时间确定性和可预测性,常用于对时间要求极为严格的嵌入式系统、工业控制等领域。

网络通讯

不论搞什么都是要网络通讯联网的

计算机硬件

中央处理器(CPU):计算机的核心部件,负责执行指令和处理数据。它的性能决定了计算机的运行速度。

内存:用于存储正在运行的程序和数据,它的容量和速度对计算机的性能有很大影响。

硬盘:用于长期存储数据,包括操作系统、应用程序、文件等。硬盘的容量和读写速度也是影响计算机性能的重要因素。

显卡:用于处理图形和图像数据,它的性能决定了计算机的图形处理能力。对于游戏玩家和图形设计师来说,显卡的性能非常重要。

主板:是计算机的核心电路板,连接着各种硬件设备,如 CPU、内存、硬盘、显卡等。主板的质量和性能对计算机的稳定性和扩展性有很大影响。

网络硬件

网络服务器:提供网络服务,如文件存储、电子邮件、Web 服务等。网络服务器通常具有较高的性能和可靠性,以满足大量用户的需求。

网络存储设备:用于存储网络中的数据,如网络附加存储(NAS)和存储区域网络(SAN)。它们提供了大容量、高可靠性的数据存储解决方案。

网络打印机:可以通过网络连接被多台计算机共享,方便用户打印文件。

网络摄像头:用于视频监控和远程会议等应用。它可以通过网络将视频信号传输到其他设备上。

移动设备硬件

智能手机:集成了多种功能,如通信、拍照、娱乐、办公等。智能手机的硬件包括处理器、内存、存储、屏幕、摄像头等。

平板电脑:类似于智能手机,但屏幕更大,适合阅读、浏览网页、观看视频等。平板电脑的硬件也包括处理器、内存、存储、屏幕、摄像头等。

可穿戴设备:如智能手表、智能手环等,它们可以监测用户的健康数据、运动数据等,并与智能手机等设备进行连接和交互。可穿戴设备的硬件包括传感器、处理器、内存、存储、屏幕等。

硬件发展趋势

小型化:硬件设备越来越小型化,便于携带和使用。例如,智能手机、平板电脑等移动设备的体积越来越小,性能却越来越强。

高性能:随着技术的不断进步,硬件设备的性能不断提高。例如,CPU 的处理速度越来越快,内存和存储的容量越来越大,显卡的图形处理能力越来越强。

智能化:硬件设备越来越智能化,能够自动适应不同的环境和用户需求。例如,智能手机可以根据用户的使用习惯自动调整屏幕亮度、音量等设置。

互联互通:硬件设备之间的互联互通越来越紧密,形成了一个庞大的物联网。例如,智能家居设备可以通过网络连接实现自动化控制,智能汽车可以与其他车辆和交通设施进行通信。

网络类型

局域网(LAN):覆盖范围较小,一般在一个建筑物或一个校园内。例如,公司办公室内的网络就是一个局域网,用于员工之间共享文件、打印机等资源。

城域网(MAN):覆盖范围较大,一般在一个城市内。例如,城市的有线电视网络、宽带网络等。

广域网(WAN):覆盖范围非常大,可以跨越国家和地区。例如,互联网就是一个广域网,连接了全球各地的计算机和网络设备。

网络协议

TCP/IP 协议:是互联网的基础协议,包括传输控制协议(TCP)和网际协议(IP)。TCP 负责数据的可靠传输,IP 负责数据的路由和寻址。

HTTP 协议:超文本传输协议,用于在 Web 浏览器和 Web 服务器之间传输超文本数据,如网页、图片、视频等。

FTP 协议:文件传输协议,用于在计算机之间传输文件。

SMTP、POP3 和 IMAP 协议:用于电子邮件的发送和接收。

网络设备

路由器:连接不同的网络,实现网络之间的数据转发。它根据 IP 地址和路由表来确定数据的传输路径。

交换机:在局域网中连接多台计算机,实现数据的快速交换。它根据 MAC 地址来转发数据帧。

网卡:安装在计算机上,用于连接网络。它将计算机的数据转换为网络信号进行传输,并接收网络信号转换为计算机可识别的数据。

无线接入点(AP):提供无线网络连接,使无线设备能够接入局域网或广域网。

网络安全

防火墙:用于保护网络免受外部攻击,它可以根据预设的规则过滤网络流量。

加密技术:对数据进行加密,防止数据被窃取或篡改。例如,SSL/TLS 协议用于在 Web 浏览器和 Web 服务器之间进行加密通信。

身份认证:确保只有授权用户能够访问网络资源,常见的身份认证方式有用户名和密码、数字证书、生物识别等。

机器学习(python)

工作流程

1.数据收集

来源:可以从各种渠道获取数据,如数据库、文件、传感器、网络等。

类型:包括结构化数据(如表格数据)、半结构化数据(如 XML、JSON 格式的数据)和非结构化数据(如文本、图像、音频等)。

2.数据预处理

数据清洗:去除噪声数据、处理缺失值、纠正错误数据等。例如,对于包含缺失值的数据集,可以采用均值填充、中位数填充等方法进行处理。

数据归一化:将数据的特征值缩放到一个特定的范围内,以提高算法的性能和稳定性。常见的归一化方法有最小 - 最大归一化、Z-score 标准化等。

特征提取:从原始数据中提取出有用的特征,以便机器学习算法能够更好地处理和理解数据。例如,在图像识别中,可以提取图像的颜色、纹理、形状等特征。

3.模型选择与训练

根据任务类型和数据特点选择合适的机器学习算法。例如,对于分类问题可以选择决策树、支持向量机等算法;对于回归问题可以选择线性回归、随机森林等算法。

将预处理后的数据分为训练集和测试集。训练集用于训练模型,测试集用于评估模型的性能。

使用训练集对模型进行训练,通过调整模型的参数使得模型在训练集上的损失函数最小化。

4.模型评估与优化

使用测试集对训练好的模型进行评估,常用的评估指标有准确率、精确率、召回率、F1 值、均方误差等。

根据评估结果对模型进行优化,可以调整模型的参数、更换算法、增加数据量等。例如,如果模型在测试集上的准确率较低,可以尝试增加训练数据的数量或调整模型的超参数。

5.模型应用

将优化后的模型应用到实际问题中,进行预测、分类、聚类等任务。

对模型的应用结果进行监控和评估,不断改进模型以提高性能。

深度学习

深度学习的基本原理主要包括以下几个方面:

神经元模型

深度学习的基础是人工神经网络,其灵感来源于生物神经系统。神经网络中的基本单元是神经元,它接收多个输入信号,对这些信号进行加权求和,然后通过一个激活函数处理得到输出。

例如,典型的神经元接收来自其他神经元或输入层的数据,每个输入都有一个对应的权重。假设输入为a,对应的权重为b,则神经元的加权输入总和为x,其中是偏置项。然后,通过激活函数得到神经元的输出。

多层神经网络

深度学习中的神经网络通常由多个层次组成,包括输入层、隐藏层和输出层。

输入层接收原始数据,隐藏层对数据进行多层次的特征提取和变换,输出层产生最终的预测结果。

例如,在图像识别任务中,输入层接收图像的像素值,隐藏层逐步提取图像的边缘、纹理、形状等特征,最后输出层给出图像所属的类别。

后端语言

.php

.java

.python

.golang

.c/c++

.lua

.nodejs

.ruby

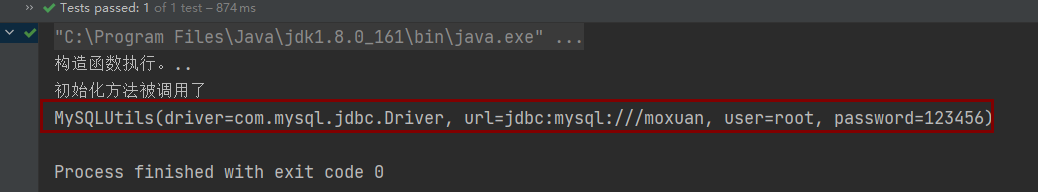

数据库

数据库有什么潜在漏洞呢,sql注入,xss,命令注入等

数据库也是有分类的

关系型数据库

.mysql

.sqlsever

.access

.postgresql

非关系型数据库

.mongodb

.couchdb

.neo4j

.redis

服务器程序

潜在漏洞:信息泄露,文件上传漏洞,文件解析漏洞,目录遍历,访问控制。

.apache

.nginx

.iis

.tengine

.tomcat

.weblogic

macro宏病毒

⽤metasploit⼯具⽣成的病毒可以植⼊到微软的office⽂件中,⼀般都是植⼊到微软的⽂件中,针对的是微软的⽂件,我们需要了解宏病毒的原理,了解病毒的代码是什么所写,这样我们才会更加深⼊理解病毒学习。

bat/powershell

命令⾏程序,需要了解⼀些常⽤指令才能更好的了解学习内⽹渗透的基本。

内网渗透

内⽹渗透和公⽹渗透没啥区别,只是多了⼀个域渗透,但是域渗透代表不了内⽹渗透。

CAD LISP

可以在cad的⽂件中植⼊病毒,并且不好被查杀,因为cad⽂件中本来就有⼀些脚本的执⾏,但是也可以写⼀些不正常的脚本,杀软⽆法分辨查杀。

AUtolt3

这种是不常⻅的语⾔,杀毒软件针对的都是主流语⾔编写的脚本,对冷⻔编程语⾔查杀概率低因为特征流量少.

bios病毒

相关文章:

安全见闻笔记

目录 安全见闻... 1 编程语言... 1 函数式编程语言... 1 数据科学和机器学习领域... 2 Web 全栈开发... 2 移动开发... 2 嵌入式系统开发... 2 其他... 2 操作系统... 2 裸板程序... 3 操作系统... 3 网络通讯... 4 计算机硬件... 4 网络硬件... 4 移动设备硬件…...

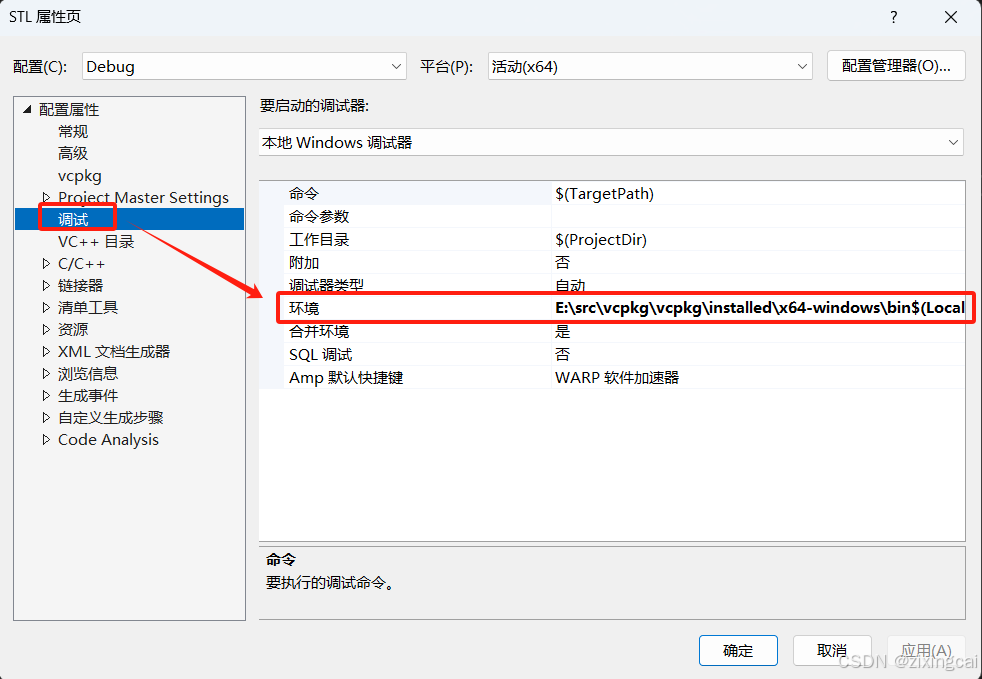

visual studio使用vcpkg无法定位程序输入点于XXX动态链接库***.dll上

第一个解决办法:将vcpkg的bin文件夹添加到系统变量 vcpkg\installed\x64-windows\bin vcpkg\installed\x64-windows\debug\bin 第二个解决办法:将bin文件夹添加到调试->环境中...

如何保护您的服务器免受 POODLE SSLv3 漏洞的影响

前些天发现了一个巨牛的人工智能学习网站,通俗易懂,风趣幽默,忍不住分享一下给大家。点击跳转到网站。 简介 2014年10月14日,SSL加密协议第3版中的一个漏洞被披露。这个漏洞被称为POODLE(Padding Oracle On Downgrad…...

如何用pyhton修改1000+图片的名字?

import os oldpath input("请输入文件路径(在windows中复制那个图片文件夹的路径就可以):") #注意window系统中的路径用这个‘\分割,但是编程语言中一般都是正斜杠也就是’/‘ #这里写一个代码,将 \ > / path "" fo…...

使用fpm工具制作Vim.rpm包

背景:生产环境中的CentOS 7在安全扫描中被扫描出vim存在堆缓冲区溢出(CVE-2024-45306)等漏洞。根据漏洞说明,需要升级到最新版。 奈何CentOS 7已经停止维护了,所以,想在网上找一个最新版的vim.rpm相当不容易…...

Dorado7 全局缓存当前登录人信息 localStorage

登录成功时赋值 com.gs.mcf.view/index.js // like12 add,20240906,全局缓存当前登录人信息var currentName view.get(#userNameLb).get(tip);if(window.localStorage){localStorage.setItem("currentName", currentName);} 使用 // like12 add,20240906,全局缓存…...

【2024最新版】网络安全学习路线-适合入门小白

首先说明,我是一名CTF的web手,这是我自己亲身学习网络安全的路线,希望能够帮到大家,我虽然不是大牛,但我也希望能够帮助一些网安小白找到自己学习的方向,后面有就业的详细安全技术要求,如果真想…...

高可用之限流-07-token bucket 令牌桶算法

限流系列 开源组件 rate-limit: 限流 高可用之限流-01-入门介绍 高可用之限流-02-如何设计限流框架 高可用之限流-03-Semaphore 信号量做限流 高可用之限流-04-fixed window 固定窗口 高可用之限流-05-slide window 滑动窗口 高可用之限流-06-slide window 滑动窗口 sen…...

软件测试学习笔记丨Pycharm运行与调试

本文转自测试人社区,原文链接:https://ceshiren.com/t/topic/23454 Pycharm作为集成开发环境,除了可以编写脚本,还可以运行和调试自己的代码,下面就为大家介绍一下pycharm运行和调试代码的功能如何使用。 代码运行 编…...

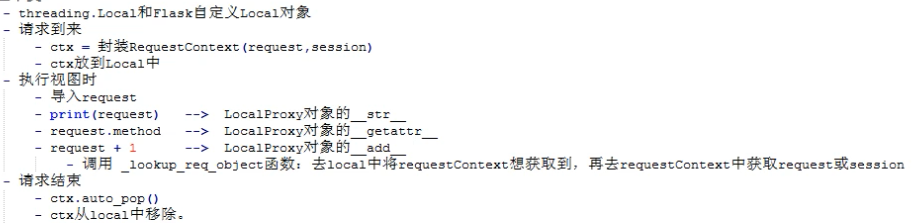

flask基础学习

一、Python之flask、Django、Tornado框架 一)django 主要是用来搞快速开发的,他的亮点就是快速开发,节约成本。 正常的并发量不过10000,如果要实现高并发的话,就要对django进行二次开发,比如把整个笨重的框…...

【SSM详细教程】-04-Spring基于注解的组件扫描

精品专题: 01.《C语言从不挂科到高绩点》课程详细笔记 https://blog.csdn.net/yueyehuguang/category_12753294.html?spm1001.2014.3001.5482https://blog.csdn.net/yueyehuguang/category_12753294.html?spm1001.2014.3001.5482 02. 《SpringBoot详细教程》课…...

Keepalived:构建高可用性的秘密武器

Keepalived:构建高可用性的秘密武器 在现代的IT环境中,高可用性是确保业务连续性和用户体验的关键要素。一旦系统出现故障或停机,企业可能会面临巨大的经济损失和声誉损害。因此,实施高可用性解决方案至关重要。Keepalived作为一…...

【C++刷题】力扣-#228-汇总区间

题目描述 给定一个整数数组 nums,返回所有唯一的区间,这些区间包含数组中的每个数字,形式为 [a, b],其中 a 和 b 是数字的最小和最大值。 示例 示例 1: 输入: nums [0,1,2,4,5,7] 输出: [["0,2"],["4,5"],…...

交通银行核心系统分布式实践

1、背景:客户需求和痛点 交通银行已有核心ECIF、贷记卡核心、借记卡新核心等数百套系统上线OceanBase分布式数据库。其中,贷记卡(俗称信用卡)属于 A类核心业务系统,支撑了信用卡授权、用卡、额度、账务等核心业务功能,约7千万卡量,日交易量和数据量都在千万级别。 交通银行…...

深入剖析:.Net8 引入非root用户运行的新特性提升应用安全性

在云原生的时代,容器化技术如Docker和Kubernetes已经成为现代软件开发的重要基石。随着.Net8的发布,微软进一步优化了这些环境的支持,特别是在提升容器应用安全性方面迈出了重要一步。本文将深入探讨.Net8中非根用户功能的新增特性࿰…...

多签机制简明理解及实例说明

目录 Multisignature机制简明理解及实例说明 Multisignature机制中的公钥、私钥、Nonce及签名验签详解 加密货币托管账户的多重签名机制 Multisignature机制简明理解及实例说明 一、基本概念 Multisignature(多重签名)机制是一种先进的加密技术,它允许一笔交易必须由多…...

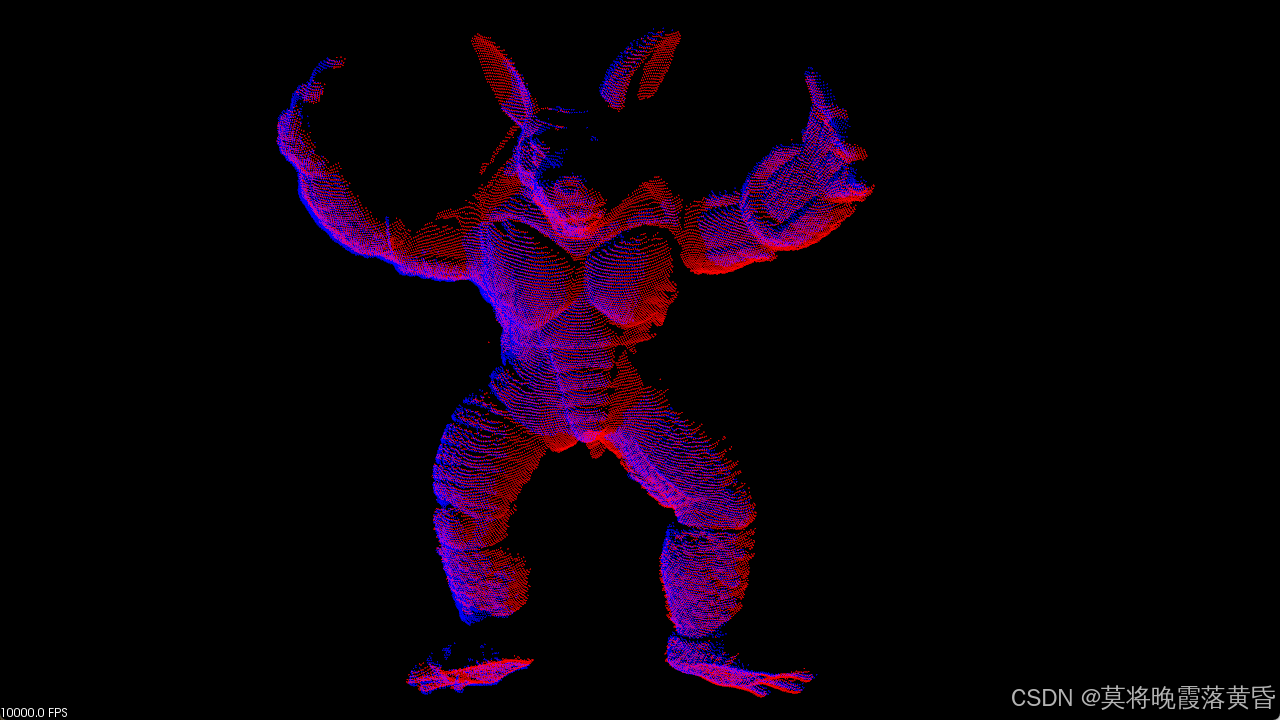

PCL 点云配准 LM-ICP算法(精配准)

目录 一、概述 1.1原理 1.2实现步骤 1.3应用场景 二、代码实现 2.1关键函数 2.1.1 法线计算函数 2.1.2 执行 LM-ICP 函数 2.2完整代码 三、实现效果 PCL点云算法汇总及实战案例汇总的目录地址链接: PCL点云算法与项目实战案例汇总(长期更新&a…...

Mac 编译 Unreal 源码版本

在Mac上编译Unreal Engine源码需要遵循以下步骤: 安装必要的依赖项: Xcode Python(建议使用2.7版本) Java(使用JDK 8) CMake Ninja SVN(用于获取某些依赖项) 获取Unreal Engi…...

开源vGPU方案 HAMi实现细粒度GPU切分——筑梦之路

前言 为什么需要 GPU 共享、切分等方案? 在使用GPU的过程中我们会发现,直接在裸机环境使用,都可以多个进程共享 GPU,怎么到 k8s 环境就不行了? 1. 资源感知 在 k8s 中资源是和节点绑定的,对于 GPU 资源…...

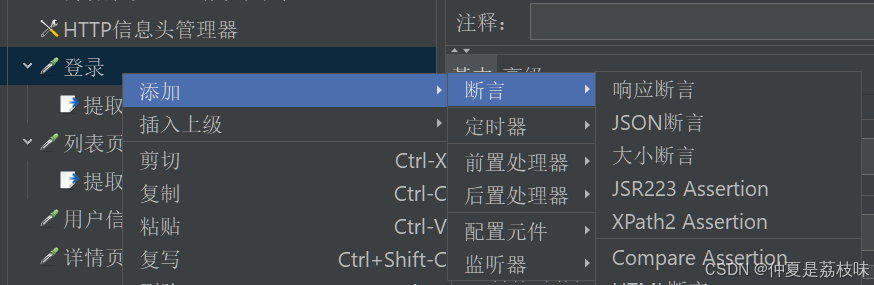

性能测试工具JMeter

本次使用的博客系统的url: http://8.137.19.140:9090/blog_edit.html 1. JMeter介绍 环境要求:要求java,jdk版本大于8; Apache JMeter 是 Apache 组织基于 Java 开发的压⼒测试⼯具,⽤于对软件做性能测试;…...

Unity Il2CppDumper原理与实战:解析元数据与二进制对齐

1. 这不是“破解工具”,而是Unity开发者该懂的二进制真相课 你刚在Unity Asset Store下载了一个功能惊艳的插件,却在打包iOS后发现部分逻辑失效;或者接手一个没有源码的旧项目,只有一堆 .dll 和 .so 文件,连主入口…...

新手也能懂的SSRF漏洞实战:用iwebsec靶场复现文件读取与内网探测

从零开始掌握SSRF漏洞:iwebsec靶场实战指南1. 认识SSRF漏洞的本质想象一下,你正在一家高档餐厅点餐,服务员承诺可以帮你从任何地方获取食材——包括隔壁竞争对手的厨房。SSRF(Server-Side Request Forgery)漏洞就像这个…...

基于LM22678的树莓派硬盘专用电源设计:解决供电不稳与电流冲击

1. 项目概述:为什么我们需要一个“专用”电源?如果你正在用树莓派搭配一块机械硬盘搭建一个家庭服务器或者个人云存储,可能已经遇到了一个不大不小的麻烦:供电不稳。树莓派官方推荐的5V/3A电源,单独带树莓派4B跑满负载…...

可解释AI新突破:基于局部帕累托最优的模型解释框架

1. 项目概述:当AI模型成为“黑箱”,我们如何撬开它?在机器学习项目里摸爬滚打十几年,我见过太多这样的场景:团队花大力气训练出一个准确率高达95%的复杂模型(比如深度神经网络),业务…...

Unity渲染排序三要素:SortingLayer、Order in Layer与RenderQueue协同原理

1. 为什么刚进Unity的美术和程序总在“图层遮挡”上反复拉扯?“这个UI怎么被背景挡住了?”“粒子特效一开就穿模,明明Z轴没问题!”“我调了Order in Layer到999,还是被另一个Sprite挡住——它连Sorting Layer都没改过&…...

)

告别SVN恐惧症:美术策划也能轻松上手的Unity PlasticSCM极简入门(附团队项目拉取实战)

告别SVN恐惧症:美术策划也能轻松上手的Unity PlasticSCM极简入门(附团队项目拉取实战) 在游戏开发团队中,版本控制系统是协作的基石,但传统工具如SVN往往让非技术成员望而生畏。当美术资源频繁更新、策划案不断迭代时&…...

OmenSuperHub:基于WMI BIOS控制的高性能笔记本硬件管理方案

OmenSuperHub:基于WMI BIOS控制的高性能笔记本硬件管理方案 【免费下载链接】OmenSuperHub Control Omen laptop performance, fan speeds, and keyboard lighting, and unlock power limits. 项目地址: https://gitcode.com/gh_mirrors/om/OmenSuperHub 在惠…...

基于Cynthion逆向USB协议,为DP100电源开发Linux控制软件

1. 项目概述:用Cynthion嗅探USB,为DP100电源打造Linux软件作为一名长期在Linux环境下折腾硬件和嵌入式开发的爱好者,我经常遇到一个头疼的问题:很多不错的桌面小设备,比如电源、示波器、逻辑分析仪,它们的官…...

)

为什么你的DeepSeek总漏检重构后代码?4步反混淆预处理法(附LLM辅助去装饰器Python脚本)

更多请点击: https://codechina.net 第一章:DeepSeek代码重复检测 DeepSeek-R1 模型在训练过程中引入了严格的代码去重机制,其核心目标是消除训练语料中语义等价或高度相似的代码片段,从而提升模型对真实编程模式的学习能力与泛化…...

ATTiny85通用开发板PCB-4设计:集成电源、音频与诊断的一站式DIY平台

1. PCB-4:一个为四款经典ATTiny85项目而生的通用开发板如果你玩过一阵子电子DIY,特别是对小巧、低功耗的微控制器项目感兴趣,那你很可能听说过或者自己动手做过基于ATTiny85芯片的小玩意儿。这颗只有8个引脚的“小巨人”,以其极低…...