iwebsec靶场 XSS漏洞通关笔记

目录

前言

1.反射性XSS

2.存储型XSS

3.DOM型XSS

第01关 反射型XSS漏洞

1.打开靶场

2.源码分析

3.渗透

第02关 存储型XSS漏洞

1.打开靶场

2.源码分析

4.渗透

方法1:

方法2

方法3

第03关 DOM XSS漏洞

1.打开靶场

2.源码分析

3.渗透分析

3.渗透过程

(1)渗透方法1

(2)渗透方法2

(3)渗透方法3

第04关 XSS修复示例

1.打开靶场

2.源码分析

3.渗透实战

前言

Cross-Site Scripting 简称为“CSS”,为避免与前端叠成样式表的缩写"CSS"冲突,故又称XSS。一般XSS可以分为如下几种常见类型:

1.反射性XSS

反射型XXS是一种非持久性的攻击,它指的是恶意攻击者往Web页面里插入恶意代码,当用户浏览该页之时,嵌入其中Web里面的html代码会被执行,从而达到恶意攻击用户的目的。

2.存储型XSS

存储型XSS又名持久型XSS,攻击的恶意代码会被存储在数据库、文件系统等存储介质,因为是永久存储所以功效持久。通常来讲攻击者可以把payload放在网站留言板、评论等位置,等用户访问网站并有匹配payload的行为时,即可触发攻击。

3.DOM型XSS

DOM XSS的XSS代码并不需要服务器解析响应的直接参与,触发XSS靠的就是浏览器端的DOM解析,可以认为完全是客户端的事情,无法通过WAF防护。

第01关 反射型XSS漏洞

1.打开靶场

2.源码分析

如下所示,未对传入参数name进行任何过滤,存在xss漏洞

<?php require_once '../header.php'; ?>

<html><head><title>反射型XSS漏洞</title></head><h2>反射型XSS漏洞</h2><div class="alert alert-success"><p>/01.php?name=iwebsec </p></div><body><table class='table table-striped'><?phpif(isset($_GET['name'])){$name=$_GET['name'];echo "<h2>"."Hello ".$name."<h2>";}else{exit();}

?>

</table>

很明显,这是一个反射型的XSS漏洞

3.渗透

传入参数<script>alert('ljn')</script>

iwebsec 靶场漏洞库iwebsec![]() http://iwebsec.com:81/xss/01.php?name=渗透成功,效果如下所示

http://iwebsec.com:81/xss/01.php?name=渗透成功,效果如下所示

第02关 存储型XSS漏洞

1.打开靶场

iwebsec 靶场漏洞库iwebsec![]() http://iwebsec.com:81/xss/02.php如下所示,这是一个留言板相关内容的网页

http://iwebsec.com:81/xss/02.php如下所示,这是一个留言板相关内容的网页

2.源码分析

如下所示对传入的参数name并未做任何过滤,具备XSS漏洞。

<?phprequire_once('../header.php');require_once('../sqli/db.php');?>

<html><head><title>存储型XSS漏洞</title></head><h2>存储型XSS漏洞</h2><div class="alert alert-success"><p>请输入你的留言信息</p></div><form method="get"><input type="text" name="name">

<input type="submit" value="submit">

</form><body><?phpif(isset($_GET['name'])){$name=$_GET['name'];$sql="INSERT INTO xss set name='$name'";$result=mysql_query($sql);$sql="SELECT * FROM xss";$result=mysql_query($sql);}else{exit();}if ($result) {?><table class='table table-striped'><tr><th>id</th><th>name</th></tr><?phpwhile ($row = mysql_fetch_assoc($result)) {echo "<tr>";echo "<td>".$row['id']."</td>";echo "<td>".$row['name']."</td>";echo "</tr>";} echo "</table>";}else {print_r(mysql_error());}?>

同时对参数name使用SQL语句进行insert存储,关键源码如下

$sql="INSERT INTO xss set name='$name'";$result=mysql_query($sql);接下来再使用select查询语句将其展示出来,关键源码如下

$sql="SELECT * FROM xss";$result=mysql_query($sql);很明显这是具有存储型XSS漏洞,注入的XSS命令会永久存储到服务器,从而触发XSS漏洞。

4.渗透

方法1:

这里要注意的是,因为涉及到SQL语句,第一个SQL插入源码如下所示,闭合方式为单引号。

$sql="INSERT INTO xss set name='$name'";故而name的赋值不可以有单引号,故而如果想输出ljn,那么参数不能是<script>alert('ljn')</script>这是因为包含了单引号

<script>alert(/xss/)</script>如下所示

渗透结果如下所示

方法2

因为使用SQL语句单引号闭合,故而可以选择使用双引号来进行渗透

<script>alert("hello ljn")</script>在留言处输入参数后如下所示

如下所示,渗透成功

方法3

<script>alert(20221128)</script>如下所示渗透成功

第03关 DOM XSS漏洞

1.打开靶场

iwebsec 靶场漏洞库iwebsec![]() http://iwebsec.com:81/xss/03.php

http://iwebsec.com:81/xss/03.php

2.源码分析

如下代码中存在domxss函数,可能存在dom型xss漏洞

<?php require_once '../header.php'; ?>

<html><head><title>DOM XSS漏洞</title></head><h2>DOM XSS漏洞</h2><div class="alert alert-success"><p>请输入内容 </p></div><body><table class='table table-striped'><script>

function domxss()

{var str = document.getElementById("input").value;document.getElementById("output").innerHTML = str;

}

</script><h2 id = "output"></h2><input type="text" id="input" value="" />

<input type="button" value="submit" onclick="domxss()" />

</table>3.渗透分析

输入参数,判断是否有过滤信息

'"<>?%66666ljn在当前页面元素,搜索框中输入关键字搜索ljn,寻找刚刚输入的内容,很明显所有字符都还在,并不存在过滤单引号和双引号等特殊字符, 并将输入内容显示到页面中。

接下来分析一下闭合关系,查看器中的内容如下,于是可以输入完整的xss语句,通过将内容输出到页面,再出发显示到页面的内容执行xss脚本。

<h2 id="output">'"<>?%66666ljn</h2>3.渗透过程

(1)渗透方法1

基于此可以构造闭合,参数输入xss恶意脚本(点击ljn后输出你好)

<li/onclick=alert('你好')>ljn</li>输入后提交如下所示

在页面的ljn处点击鼠标,则弹出你好,渗透成功

(2)渗透方法2

参数为xss恶意脚本(因图标执行错误而出发弹框输出ljn)

<img src=1 onerror=alert('ljn')>

如下所示,渗透成功

(3)渗透方法3

参数为xss恶意脚本(鼠标移动到图标后输出ljn)

<img src="#" onmouseover="alert('ljn')">提交后如下图所示

当鼠标移动到图标处时,弹出弹框,渗透成功

第04关 XSS修复示例

1.打开靶场

iwebsec 靶场漏洞库iwebsec![]() http://iwebsec.com:81/xss/04.php

http://iwebsec.com:81/xss/04.php

2.源码分析

如下所示对参数使用了htmlspecialchars函数过滤,这样就可以防范恶意的xss攻击

<?php require_once '../header.php'; ?>

<html><head><title>XSS修复示例</title></head><h2>XSS修复示例</h2><div class="alert alert-success"><p>/04.php?name=iwebsec </p></div><body><table class='table table-striped'><?phpif(isset($_GET['name'])){$name=$_GET['name'];echo "<h2>"."Hello ".htmlspecialchars($name)."<h2>";}else{exit();}

?>

</table>3.渗透实战

再次尝试第01关渗透成功的内容

<script>alert('ljn')</script>如下所示,渗透失败,说明xss漏洞修复成功

相关文章:

iwebsec靶场 XSS漏洞通关笔记

目录 前言 1.反射性XSS 2.存储型XSS 3.DOM型XSS 第01关 反射型XSS漏洞 1.打开靶场 2.源码分析 3.渗透 第02关 存储型XSS漏洞 1.打开靶场 2.源码分析 4.渗透 方法1: 方法2 方法3 第03关 DOM XSS漏洞 1.打开靶场 2.源码分析 3.渗透分析 3.渗透过程…...

设计模式-单例模型(单件模式、Singleton)

单例模式是一种创建型设计模式, 让你能够保证一个类只有一个实例, 并提供一个访问该实例的全局节点。 单例模式同时解决了两个问题, 所以违反了单一职责原则: 保证一个类只有一个实例。 为什么会有人想要控制一个类所拥有的实例…...

笔记本双系统win10+Ubuntu 20.04 无法调节亮度亲测解决

sudo add-apt-repository ppa:apandada1/brightness-controller sudo apt-get update sudo apt-get install brightness-controller-simple 安装好后找到一个太阳的图标,就是这个软件,打开后调整brightness,就可以调整亮度,可…...

零基础Java第十一期:类和对象(二)

目录 一、对象的构造及初始化 1.1. 就地初始化 1.2. 默认初始化 1.3. 构造方法 二、封装 2.1. 封装的概念 2.2. 访问限定符 2.3. 封装扩展之包 三、static成员 3.1. 再谈学生类 3.2. static修饰成员变量 一、对象的构造及初始化 1.1. 就地初始化 在声明成员变…...

python笔记扩展)

NumPy包(下) python笔记扩展

9.迭代数组 nditer 是 NumPy 中的一个强大的迭代器对象,用于高效地遍历多维数组。nditer 提供了多种选项和控制参数,使得数组的迭代更加灵活和高效。 控制参数 nditer 提供了多种控制参数,用于控制迭代的行为。 1.order 参数 order 参数…...

极狐GitLab 17.5 发布 20+ 与 DevSecOps 相关的功能【一】

GitLab 是一个全球知名的一体化 DevOps 平台,很多人都通过私有化部署 GitLab 来进行源代码托管。极狐GitLab 是 GitLab 在中国的发行版,专门为中国程序员服务。可以一键式部署极狐GitLab。 学习极狐GitLab 的相关资料: 极狐GitLab 官网极狐…...

Oracle 第1章:Oracle数据库概述

在讨论Oracle数据库的入门与管理时,我们可以从以下几个方面来展开第一章的内容:“Oracle数据库概述”,包括数据库的历史与发展,Oracle数据库的特点与优势。 数据库的历史与发展 数据库技术的发展可以追溯到上世纪50年代…...

7、Nodes.js包管理工具

四、包管理工具 4.1 npm(Node Package Manager) Node.js官方内置的包管理工具。 命令行下打以下命令: npm -v如果返回版本号,则说明npm可以正常使用 4.1.1npm初始化 #在包所在目录下执行以下命令 npm init #正常初始化,手动…...

网络地址转换——NAT技术详解

网络地址转换——NAT技术详解 一、引言 随着互联网的飞速发展,IP地址资源日益紧张。为了解决IP地址资源短缺的问题,NAT(Network Address Translation,网络地址转换)技术应运而生。NAT技术允许一个私有IP地址的网络通…...

问:数据库存储过程优化实践~

存储过程优化是提高数据库性能的关键环节。通过精炼SQL语句、合理利用数据库特性、优化事务管理和错误处理,可以显著提升存储过程的执行效率和稳定性。以下是对存储过程优化实践点的阐述,结合具体示例,帮助大家更好地理解和实施这些优化策略。…...

C++ vector的使用(一)

vector vector类似于数组 遍历 这里的遍历跟string那里的遍历是一样的 1.auto(范围for) 2.迭代器遍历 3.operator void vector_test1() {vector<int> v;vector<int> v1(10, 1);//初始化10个都是1的变量vector<int> v3(v1.begin(), --…...

深入浅出:ProcessPoolExecutor 处理异步生成器函数

深入浅出:ProcessPoolExecutor 处理异步生成器函数 什么是 ProcessPoolExecutor?为什么要使用 ProcessPoolExecutor 处理异步生成器函数?ProcessPoolExecutor 处理异步生成器函数的基本用法1. 导入模块2. 定义异步生成器函数3. 定义处理函数4…...

elementUI表达自定义校验,校验在v-for中

注意:本帖为公开技术贴,不得用做任何商业用途 <el-form :inline"true" :rules"rules" :model"formData" ref"formRef" class"mt-[20px]"><el-form-item label"选择区域" prop&qu…...

Elasticsearch 在linux部署 及 Docker 集群部署详解案例示范

1. 在 CentOS 上安装和配置 Elasticsearch 在 CentOS 系统下,安装 Elasticsearch 主要分为以下步骤: 1.1 准备工作 在开始安装之前,确保你的系统满足以下基本条件: CentOS 版本要求:推荐使用 CentOS 7 及以上版本。…...

)

短信验证码发送实现(详细教程)

短信验证码 接口防刷强检验以及缓存验证码阿里云短信服务操作步骤验证码发送实现 好久没发文啦!最近也是在工作中遇到我自认为需要记录笔记的需求,本人只求日后回顾有迹可寻,不喜勿喷! 废话不多说,直接上代码ÿ…...

P450催化的联芳基偶联反应-文献精读72

Chemoenzymatic Synthesis of Fluorinated Mycocyclosin Enabled by the Engineered Cytochrome P450-Catalyzed Biaryl Coupling Reaction 经工程化的细胞色素P450催化的联芳基偶联反应实现氟代麦环素的化学酶促合成 摘要 将氟原子引入天然产物有望生成具有改良或新颖药理特…...

在不支持AVX的linux上使用PaddleOCR

背景 公司的虚拟机CPU居然不支持avx, 默认的paddlepaddle的cpu版本又需要有支持avx才行,还想用PaddleOCR有啥办法呢? 是否支持avx lscpu | grep avx 支持avx的话,会显示相关信息 如果不支持的话,python运行时导入paddle会报错 怎么办呢 方案一 找公司it,看看虚拟机为什么…...

Python数据分析——Numpy

纯个人python的一个小回忆笔记,当时假期花两天学的python,确实时隔几个月快忘光了,为了应付作业才回忆起来,不涉及太多基础,适用于有一定编程基础的参考回忆。 这一篇笔记来源于下面哔哩哔哩up主的视频: 一…...

JMeter快速入门示例

JMeter是一款开源的性能测试工具,常用于对Web服务和接口进行性能测试。 下载安装 官方下载网址: https://jmeter.apache.org/download_jmeter.cgi也可以到如下地址下载:https://download.csdn.net/download/oscar999/89910834 这里下载Wi…...

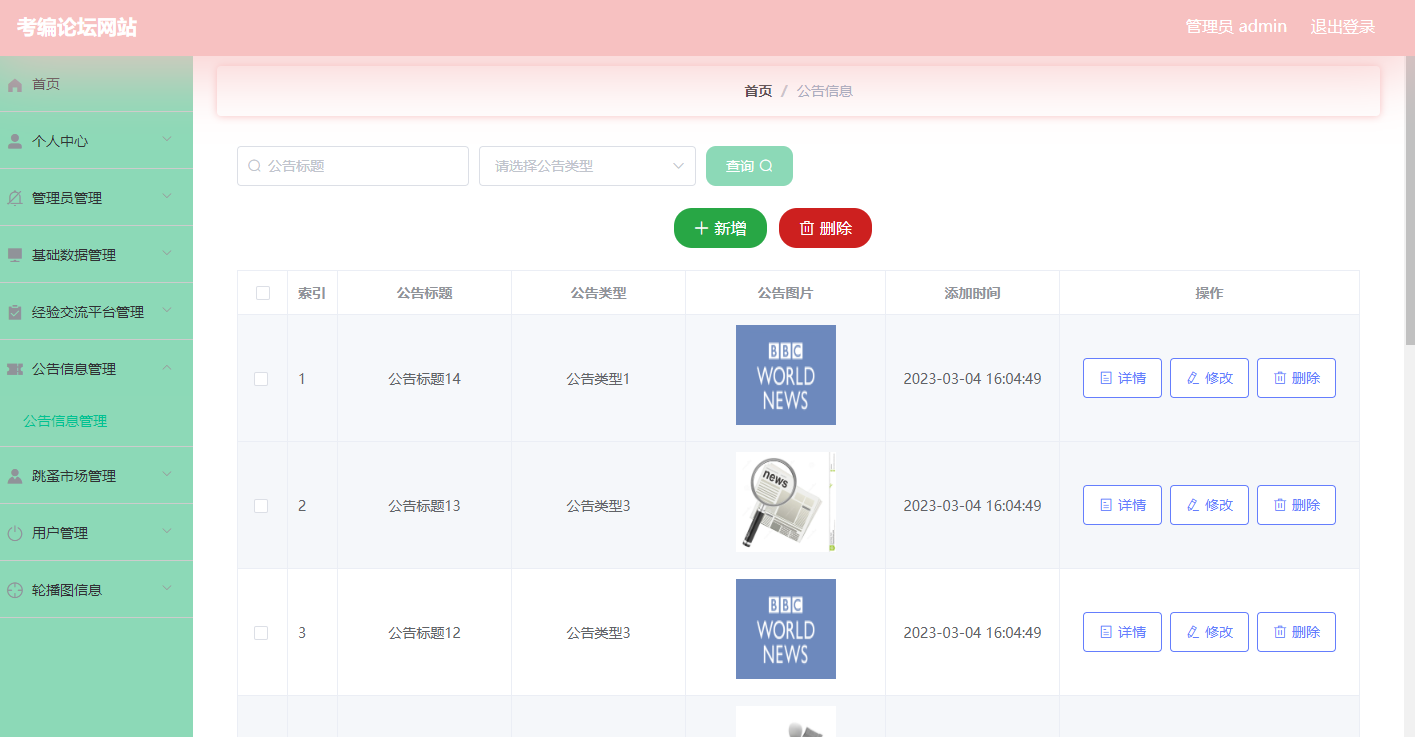

【333基于Java Web的考编论坛网站的设计与实现

毕 业 设 计(论 文) 考编论坛网站设计与实现 摘 要 传统办法管理信息首先需要花费的时间比较多,其次数据出错率比较高,而且对错误的数据进行更改也比较困难,最后,检索数据费事费力。因此,在计…...

Arduino ESP32终极配置指南:5步解决环境搭建难题

Arduino ESP32终极配置指南:5步解决环境搭建难题 【免费下载链接】arduino-esp32 Arduino core for the ESP32 family of SoCs 项目地址: https://gitcode.com/GitHub_Trending/ar/arduino-esp32 Arduino ESP32是专为ESP32系列芯片设计的开源开发板支持包&am…...

TV Bro电视浏览器革命性突破:让Android电视变身智能上网终端

TV Bro电视浏览器革命性突破:让Android电视变身智能上网终端 【免费下载链接】tv-bro Simple web browser for android optimized to use with TV remote 项目地址: https://gitcode.com/gh_mirrors/tv/tv-bro 您是否曾在大屏幕电视前感到手足无措࿱…...

Vue3-DateTime-Picker:现代化Vue 3日期时间选择器的完整指南

Vue3-DateTime-Picker:现代化Vue 3日期时间选择器的完整指南 【免费下载链接】vue3-date-time-picker Datepicker component for Vue 3 项目地址: https://gitcode.com/gh_mirrors/vu/vue3-date-time-picker 在当今的Web开发中,日期时间选择器是几…...

Trigger.dev与Supabase集成:构建全栈实时任务系统的终极指南

Trigger.dev与Supabase集成:构建全栈实时任务系统的终极指南 【免费下载链接】trigger.dev Trigger.dev – build and deploy fully‑managed AI agents and workflows 项目地址: https://gitcode.com/gh_mirrors/tr/trigger.dev Trigger.dev是一个强大的工作…...

Arduino驱动多LED矩阵:I2C总线与位图编程实现动态表情动画

1. 项目概述:用Arduino驱动多个LED矩阵,打造动态表情动画如果你玩过Arduino和LED点阵,大概都体验过点亮单个8x8矩阵的乐趣——显示个字符、画个简单图案。但当你想要做一个更酷的项目,比如一个能眨眼、能变换嘴型的机器人脸&#…...

5分钟快速上手GSE:魔兽世界智能技能循环终极指南

5分钟快速上手GSE:魔兽世界智能技能循环终极指南 【免费下载链接】GSE-Advanced-Macro-Compiler GSE is an alternative advanced macro editor and engine for World of Warcraft. 项目地址: https://gitcode.com/gh_mirrors/gs/GSE-Advanced-Macro-Compiler …...

Taotoken助力初创团队以可控成本集成大模型能力

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Taotoken助力初创团队以可控成本集成大模型能力 为产品添加智能对话功能是许多初创团队提升用户体验的关键一步。然而,…...

2026年南京本地实测整理,值得入手的高性价比全屋定制品牌推荐

讲真,南京准备装房子、换柜子的姊妹们、老少爷们,谁没为全屋定制头大过?刚收了江北核心区的新房,还是鼓楼老破小准备翻新,跑了三五家门店就会发现:水太深了!低价套餐勾你进去,签约后…...

error while updating dependencies: node_modules包资源权限报错 缓存包构建

vue3vite - 解决报错error while updating dependencies:Error:EACCES:permission denied,mkdir ‘x‘(系统权限问题) 问题说明 在vite vue3项目开发中,出现报错: [vitel error while updating dependencies: Error:EACCES:permission deni…...

HFSS扫频实战:三种扫频类型的选择策略与性能对比

1. HFSS扫频分析基础:为什么需要扫频? 刚接触HFSS仿真时,很多工程师都会疑惑:为什么不能直接计算目标频点的S参数?这个问题就像用相机拍照——单点频率仿真相当于只拍一张静态照片,而扫频分析则是录制一段视…...