力扣判断字符是否唯一(位运算)

文章目录

- 给一个数n,判断它的二进制位中第x位是0还是1(从0开始计数)

- 将一个数n的二进制位第X位修改为1(从0开始计数)

- 将一个数n的二进制第x位修改为0(从0开始计数)

- 提取一个数n二进制中最右侧的1

- 去掉一个数n二进制表示中最右侧的1

今天我们通过判断字符是否唯一这个题来了解位运算的一些性质。

在做题之前我们需要先解决两个问题。

给一个数n,判断它的二进制位中第x位是0还是1(从0开始计数)

如果我们需要判断第4位是0还是1,我们只需要将n右移三位,然后和1按位与就可以了。

(n>>x)&1

先将n右移X位再按位与

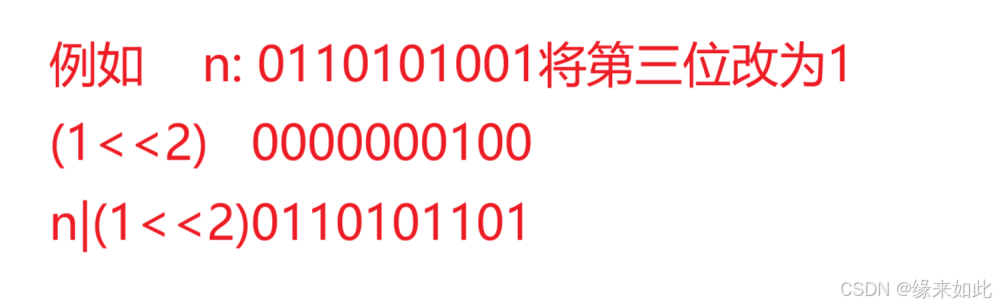

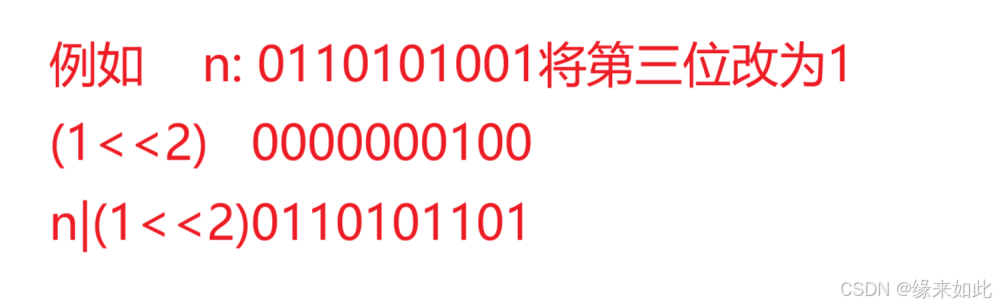

将一个数n的二进制位第X位修改为1(从0开始计数)

实现方式:

n=n|(1<<x)

先将1左移X-1位再与n按位或

将一个数n的二进制第x位修改为0(从0开始计数)

实现方式:

n=n&(~(1<<x))

将1左移X-1位取反再按位与

大家可以自己举例子尝试

提取一个数n二进制中最右侧的1

实现方式:

n&(-n)

去掉一个数n二进制表示中最右侧的1

实现方式:

n&(n-1)

接下来运用上面的规律来解决判判断字符是否唯一这道题

实现一个算法,确定一个字符串 s 的所有字符是否全都不同。

示例 1:

输入: s = “leetcode”

输出: false

示例 2:

输入: s = “abc”

输出: true

限制:

0 <= len(s) <= 100

s[i]仅包含小写字母

如果你不使用额外的数据结构,会很加分。

解题思路:

因为只有26个小写字母,int 类型有32个比特位,所以我们可以将32个比特位看作一个哈希表(这个是思路有个名字叫位图),然后遍历字符串,如果字符第一次出现就将该字符对应的比特位改为1(例如字符‘a’对应的是0下标),没有出现的比特位就是0,这样我们只需要判断该字符对应的比特位是否是1,就可以判断字符串是否重复。

代码实现:

class Solution {public boolean isUnique(String astr) {int ret=0;if((astr.length())>26){return false;}char[] str=astr.toCharArray();for(char ch:str){int i=ch-'a';if(((ret>>i)&1)==1)//判断字符在之前是否出现过{return false;}ret|=1<<i;//字符第一次出现将对应的比特位初始为1}return true;}

}

大家有什么看法意见可以留言评论。

相关文章:

力扣判断字符是否唯一(位运算)

文章目录 给一个数n,判断它的二进制位中第x位是0还是1(从0开始计数)将一个数n的二进制位第X位修改为1(从0开始计数)将一个数n的二进制第x位修改为0(从0开始计数)提取一个数n二进制中最右侧的1去掉一个数n二进制表示中最右侧的1 今天我们通过判断字符是否唯一这个题来了解位运算…...

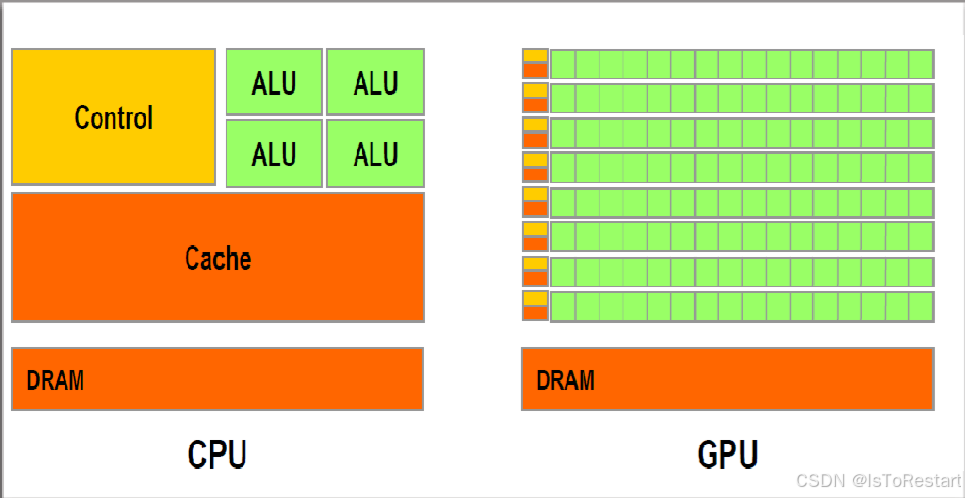

GPU和CPU区别?为什么挖矿、大模型都用GPU?

GPU(图形处理单元)和CPU(中央处理单元)是计算机中两种不同类型的处理器,它们在设计和功能上有很大的区别。 CPU是计算机的大脑,专门用于执行各种通用任务,如操作系统管理、数据处理、多任务处理等。它的架构设计旨在适应多种任务,…...

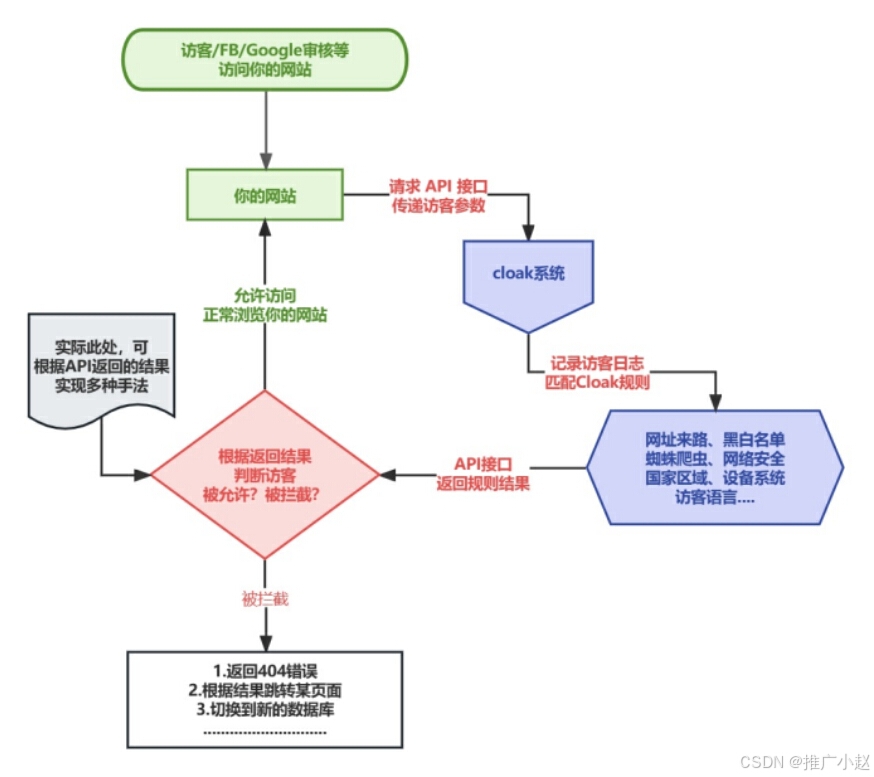

新兴斗篷cloak技术,你了解吗?

随着互联网技术的飞速发展,网络营销领域也经历了翻天覆地的变革。 从最早的网络横幅广告到如今主流的搜索引擎和社交媒体营销,广告形式变得越来越多样。 其中,搜索引擎广告一直以其精准投放而备受青睐,但近年来,一项名…...

:不变子群的几道例题)

【抽代复习笔记】34-群(二十八):不变子群的几道例题

例1:证明,交换群的任何子群都是不变子群。 证:设(G,o)是交换群,H≤G, 对任意的a∈G,显然都有aH {a o h|h∈H} {h o a|h∈H} Ha。 所以H⊿G。 【注:规范的不变子群符号是一个顶角指向左边…...

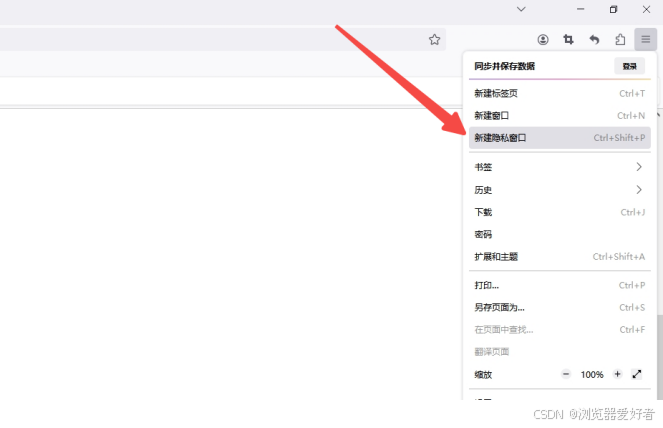

Chrome和Firefox如何保护用户的浏览数据

在当今数字化时代,保护用户的浏览数据变得尤为重要。浏览器作为我们日常上网的主要工具,其安全性直接关系到个人信息的保密性。本文将详细介绍Chrome和Firefox这两款主流浏览器如何通过一系列功能来保护用户的浏览数据。(本文由https://chrom…...

CentOS 7镜像下载

新版本系统镜像下载(当前最新是CentOS 7.4版本) CentOS官网 官网地址 http://isoredirect.centos.org/centos/7.4.1708/isos/x86_64/ http://mirror.centos.org/centos/7/isos/ 国内的华为云,超级快:https://mirrors.huaweiclou…...

opencv-windows-cmake-Mingw-w64,编译opencv源码

Windows_MinGW_64_OpenCV在线编译动态库,并使用在C项目: (mingw-w64 cmakegithub actions方案) 修改版opencv在线编译: 加入opencv-contrib库, 一起编译生成动态库,在线编译好的opencv动态库,可以下载使用.验证opencv动态库是否可用的模板项目,测试opencv动态库是否可用的模板…...

Puppeteer点击系统:解锁百度流量点击率提升的解决案例

在数字营销领域,流量和搜索引擎优化(SEO)是提升网站可见性的关键。我开发了一个基于Puppeteer的点击系统,旨在自动化地提升百度流量点击率。本文将介绍这个系统如何通过模拟真实用户行为,优化关键词排名,并…...

Kyber原理解析

Kyber是一种IND-CCA2安全的密钥封装机制。Kyber的安全性基于在模格(MLWE问题)中解决LWE问题的难度。Kyber的构造采⽤两阶段⽅法:⾸先介绍⼀种⽤来加密固定32字节⻓度的消息原⽂的IND-CPA安全性的公钥加密⽅案,我们称之为 CPAPKE&a…...

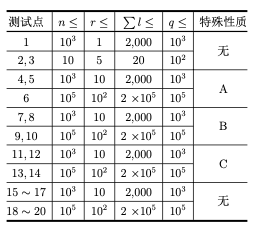

2024 CCF CSP-J/S 2024 第二轮认证 真题试卷

2024年信息学奥赛CSP-J2入门级复赛真题试卷 题目总数:4 总分数:400 编程题 第 1 题 问答题 扑克牌(poker) 【题目描述】 小 P 从同学小 Q 那儿借来一副 n 张牌的扑克牌。 本题中我们不考虑大小王,此时每张牌具有两个属性:花色和…...

Android 无障碍服务常见问题梳理

android 无障碍服务本意是为了帮助盲人操作手机而设计,但是现在也有人利用这个做自动化操作。 本片文章讲述的主要用作自动化方面。 官方文档 关于配置方法和接口列表,参考 无障碍 比较常用的接口: 1. 执行点击操作 2. 触摸屏幕…...

Milvus 与 Faiss:选择合适的向量数据库

向量数据库 Milvus 和 Faiss 都是处理大规模向量数据的工具,尤其适用于需要相似性搜索的场景,比如推荐系统、图像检索和自然语言处理等。但它们各自的设计初衷和功能有所不同,适用于不同的使用场景。下面,我们从性能、功能特性、部…...

2024最全CTF入门指南、CTF夺旗赛及刷题网站(建议收藏!)

文章目录 一、赛事介绍二、竞赛模式三、CTF各大题型简介四、赛题情况分析CTF 工具集合Web | Web 安全🕸 MISC | 杂项❆ 基础工具❆ 解题工具❆ 开源脚本🔑 Crypto | 密码学 💫 Reverse | 逆向基础工具💥 PWN | 二进制 ὄ…...

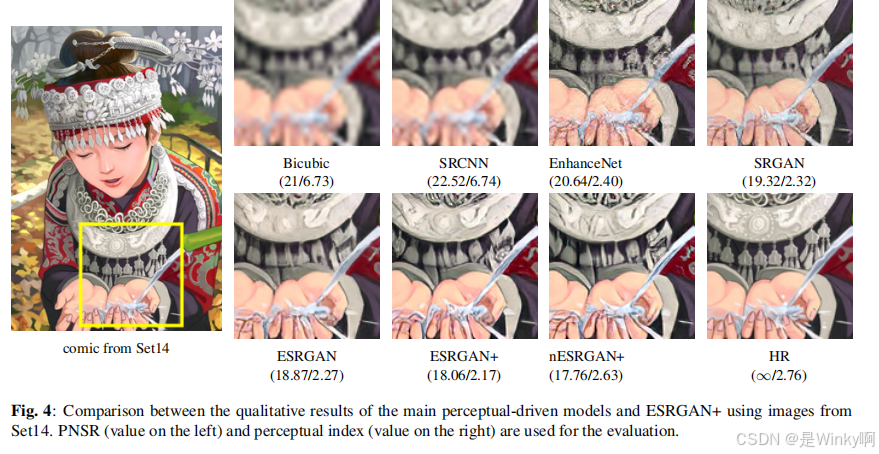

【论文阅读】ESRGAN+

学习资料 论文题目:进一步改进增强型超分辨率生成对抗网络(ESRGAN : FURTHER IMPROVING ENHANCED SUPER-RESOLUTION GENERATIVE ADVERSARIAL NETWORK)论文地址:2001.08073代码:ncarraz/ESRGANplus: ICASSP …...

北京市首发教育领域人工智能应用指南,力推个性化教育新篇章

近年来,人工智能在全球教育领域的应用呈现蓬勃发展之势,各国都在探索如何将其更好的融入教育体系,在这一背景下,北京市于10月26日发布《北京市教育领域人工智能应用指南》(以下简称《指南》),推…...

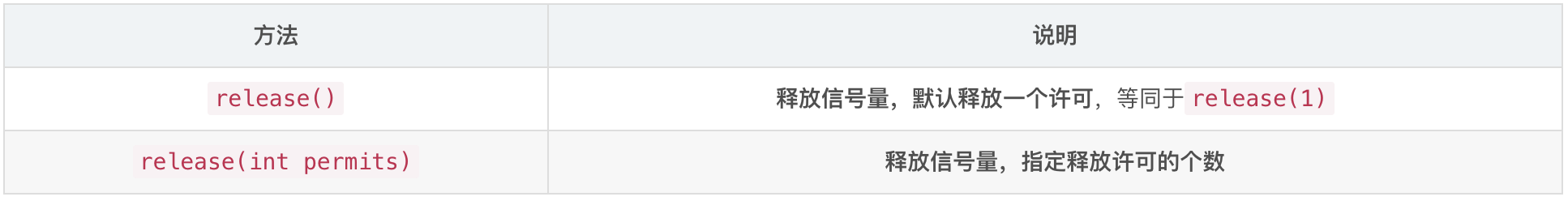

【Java并发编程】信号量Semaphore详解

一、简介 Semaphore(信号量):是用来控制同时访问特定资源的线程数量,它通过协调各个线程,以保证合理的使用公共资源。 Semaphore 一般用于流量的控制,特别是公共资源有限的应用场景。例如数据库的连接&am…...

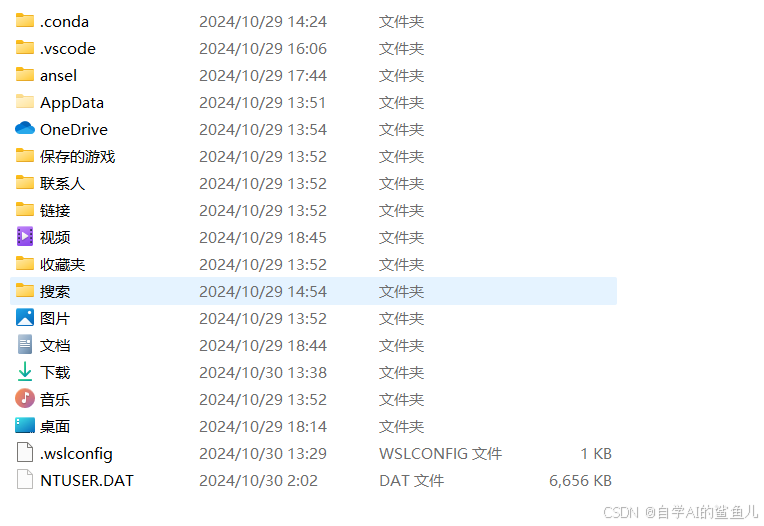

window11使用wsl2安装Ubuntu22.04

目录 1、快速了解wsl2 安装子系统linux流程(B站视频) 2、wsl2常用命令 3、windows与子系统Linux文件访问方法 4、子系统linux使用windows网络代理、网络配置(镜像网络,非NAT) 5、wsl2 Ubuntu miniconda 安装 6、…...

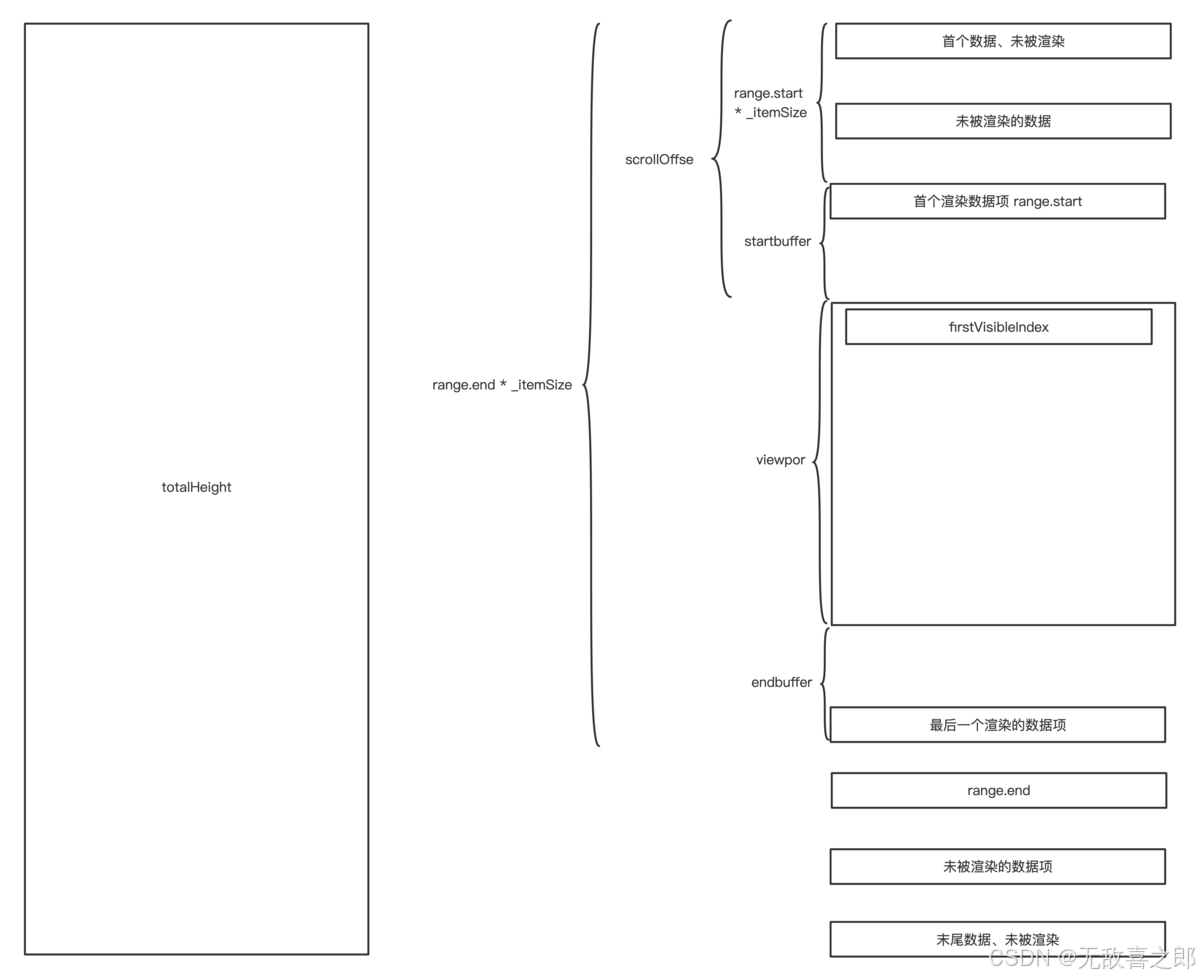

虚拟滚动 - 从基本实现到 Angular CDK

简介 在大数据列表的处理上,虚拟滚动是一种优化性能的有效方式。本篇文章将详细介绍两种常见的虚拟滚动实现方式:使用 transform 属性和 Intersection Observer。重点讲解如何通过 transform 属性实现高效的虚拟滚动,并对比Angular CDK中的实…...

)

Spring WebFlux学习笔记(一)

核心思想 WebFlux主要是异步 例子 参考一个源码: https://blog.csdn.net/qq_43923045/article/details/106309432?spm1001.2014.3001.5506 GetMapping("/delay1")public Mono<RestResult> delayResult() {long l System.currentTimeMillis();…...

富格林:正确追损思维安全交易

富格林指出,对于如何正确追损的这个问题是需要持续付出时间和精力的,发现具备耐心的投资者往往在正确追损的路上更加游刃有余。他们总是可以保持较为平和的心态,不急不躁地分析原因并通过自身掌握的安全应对措施来进行交易。富格林在以下分享…...

GEO营销服务商找哪家比较放心?2026新榜单:效果可验、数据透明

在AI营销全面渗透的当下,生成式引擎优化(GEO)已成为品牌抢占AI流量入口、构建核心竞争力的关键抓手,直接决定品牌在AI问答场景中的能见度、可信度与转化效率。当前GEO服务市场呈现“头部集中、尾部散乱”的格局,部分服…...

ARM架构HDFGWTR_EL2寄存器原理与虚拟化安全实践

1. ARM架构中的异常级别与系统寄存器基础在ARMv8/v9体系结构中,异常级别(Exception Level)构成了特权级隔离的基础框架。作为从AArch32演进而来的64位架构,ARM通过EL0-EL3四个层级实现了从用户空间到安全监控的全套权限控制。我在实际开发嵌入式系统和虚…...

Flowable流程表单数据怎么存?从.form文件到数据库的完整数据流转解析

Flowable外部表单数据存储机制深度解析:从.form文件到数据库的完整链路 当你在Flowable流程引擎中使用外部表单时,是否好奇过那些精心设计的表单字段最终去了哪里?本文将带你深入探索.form文件中的数据如何穿越层层关卡,最终安家落…...

如何用3分钟从视频中智能提取PPT:告别手动截图的终极指南

如何用3分钟从视频中智能提取PPT:告别手动截图的终极指南 【免费下载链接】extract-video-ppt extract the ppt in the video 项目地址: https://gitcode.com/gh_mirrors/ex/extract-video-ppt 你是否曾花费数小时从教学视频或会议录像中手动截图保存PPT内容…...

MySQL从库binlog开启与否有何影响_从库作为备份节点的建议

从库未开启binlog会导致主从切换失败、增量恢复能力丧失及mysqldump备份失败;需配置log_bin、唯一server_id和server_uuid,必要时启用log_slave_updates以支持PITR和级联复制。从库没开 binlog 会导致主从切换失败MySQL 从库默认 log_bin 是关闭的&#…...

如何在老旧电视上流畅观看4K直播?这款免费Android应用给你终极解决方案!

如何在老旧电视上流畅观看4K直播?这款免费Android应用给你终极解决方案! 【免费下载链接】mytv-android 使用Android原生开发的电视直播软件 项目地址: https://gitcode.com/gh_mirrors/myt/mytv-android 你是否曾经遇到过这样的困扰:…...

python mypy

# Python Mypy:从实际项目角度看静态类型检查 他到底是什么 每次跟人聊起Python的类型注解,总会遇到类似的困惑:这玩意儿是不是让Python变成Java了?其实不然。Mypy本质上就是个工具,一个能帮你发现代码里潜在问题的扫描…...

数据中心RDMA网络实战:手把手教你配置PFC和ECN,搞定RoCEv2零丢包

数据中心RDMA网络实战:PFC与ECN配置全指南 当你在深夜盯着监控屏幕上突然跳红的RDMA性能指标时,那种焦虑感我深有体会。去年某金融客户的核心交易系统就曾因RoCEv2网络突发拥塞,导致NVMe over Fabrics存储延迟从200μs飙升到15ms——这足以让…...

私有化任务管理平台推荐:8款适合中大型企业的部署方案

本文将深入对比8款私有化任务管理系统:Worktile、PingCode、OpenProject、GitLab Self-Managed、Redmine、Taiga、Tuleap、Odoo Project。很多企业在选任务管理系统时,表面上是在找一个“能分配任务、跟踪进度”的工具,实际上是在选一套长期可…...

Real-Anime-Z WebUI进阶:自定义LoRA权重滑块实现风格强度渐变控制

Real-Anime-Z WebUI进阶:自定义LoRA权重滑块实现风格强度渐变控制 1. 项目概述 Real-Anime-Z是一款基于Stable Diffusion技术的写实向动漫风格大模型,它巧妙地在真实质感与动漫美感之间找到了平衡点,创造出独特的2.5D视觉风格。这个项目包含…...