2024江苏省网络建设与运维省赛Linux(一)系统安装

第五部分: Linux 系统配置( 20 分)

(一)系统安装

【任务描述】 系统安装

(1)所有 Linux 服务器登录密码设置为 Netw@rkCZ!@#(注意区分大小写)

(2)PC1 web 连接 Server2,给 Server2 安装 rocky-arm64 CLI 系统(语言为英文)。

(3)配置 server2 的 IPv4 地址为 10.60.40.100/24。

(4)安装 qemu-kvm、libvirt 和 virt-install。

(5)创建rocky-arm64虚拟机,虚拟机磁盘文件保存在默认目录,名称为linuxN.qcow2(N

表示虚拟机编号 0-9,如虚拟机 linux1 的磁盘文件为 linux1.qcow2),虚拟机信息如下:

Linux 实例信息表

(6)安装 linux0,系统为 rocky9 CLI,网络模式为桥接模式,用户 root 密码为 Key-</

相关文章:

2024江苏省网络建设与运维省赛Linux(一)系统安装

第五部分: Linux 系统配置( 20 分) (一)系统安装 【任务描述】 系统安装 (1)所有 Linux 服务器登录密码设置为 Netw@rkCZ!@#(注意区分大小写) (2)PC1 web 连接 Server2,给 Server2 安装 rocky-arm64 CLI 系统(语言为英文)。 (3)配置 server2 的 IPv4 地址为…...

详解Python面向对象程序设计

Python面向对象程序设计 1,初识类和对象2,类的定义和使用3,构造方法4,常用的类内置方法4.1,字符串方法:__str__ 4.2,是否小于:__lt__4.3,是否小于等于:__le__…...

JS保留两位小数

方法1 var num 3.14159; var result num.toFixed(2); 方法2 toFixed(2) 返回的是字符串,需要转数字。 var num 3.14159; var result parseFloat(num.toFixed(2));...

ClickHouse集成Mysql表引擎跨服务器读表说明

MySQL表引擎 Clickhouse 上的MySQL引擎可以对存在远程MySQL服务器上的数据执行SELECT查询。 调用格式: MySQL(host:port, database, table, user, password, replace_query, on_duplicate_clause); 调用参数 host:port — MySQL 服务器地址。 database — 数据…...

【AI构思渲染】别眨眼!这些图片立马变效果图!

我只是随手一拍白模模型 AI构思渲染立马就给我生成了非常amazing的效果图 下面我来一波展示给大家欣赏欣赏 1.白模模型照片变效果图: 渲染风格包:白模-城市鸟瞰 关键词:商业建筑,车辆,精美景观 词权重:…...

多特征变量序列预测(10)基于麻雀优化算法的CEEMDAN-SSA-Transformer-BiLSTM预测模型

往期精彩内容: 时序预测:LSTM、ARIMA、Holt-Winters、SARIMA模型的分析与比较 全是干货 | 数据集、学习资料、建模资源分享! EMD变体分解效果最好算法——CEEMDAN(五)-CSDN博客 拒绝信息泄露!VMD滚动分…...

算法学习(十)—— 字符串

关于字符串操作 这类题一般是和其它算法合起来,比如模拟,双指针,动态规划或者回溯等,所以字符串相关的题目类型一般是非常非常丰富的,这里我们选取几道经典的题目进行讲解 部分OJ题详解 14. 最长公共前缀 14. 最长…...

「Mac畅玩鸿蒙与硬件16」鸿蒙UI组件篇6 - List 和 Grid 组件展示数据列表

List 和 Grid 是鸿蒙开发中的核心组件,用于展示动态数据。List 适合展示垂直或水平排列的数据列表,而 Grid 则适用于展示商品或图片的网格布局。本篇将展示如何封装组件,并通过按钮实现布局切换,提升界面的灵活性和用户体验。 关键…...

masm汇编字符输入小写转大写演示

从键盘读取一个字符变成大写换行并输出 assume cs:codecode segmentstart:mov ah,1int 21hmov bl,alsub bl,20hmov dl,10mov ah,2int 21hmov dl,blmov ah,2int 21hmov ah,4chint 21hcode ends end start 效果演示:...

防火墙|WAF|漏洞|网络安全

防火墙|WAF|漏洞|网络安全 防火墙 根据内容分析数据包: 1、源IP和目的IP地址 2、有效负载中的内容。 3、数据包协议(例如,连接是否使用 TCP/IP 协议)。 4、应用协议(HTTP、Telnet、FTP、DNS、SSH 等)。 5…...

继承机制深度解析:从基础到进阶的完整指南

文章目录 1. 继承的概念及定义1.1 继承的概念:1.2继承的定义:1.2.1 定义格式1.2.2 继承基类成员访问方式的变化: 1.3继续类模板 2. 基类和派生类间的转换2.1 向上转换(Upcasting)2.2 向下转换(Downcasting&…...

8. 数据结构——邻接表、邻接矩阵的基本操作

一、邻接表 1. 内容 2. 实现代码(直接可以复制使用) //邻接表的相关操作 #include<bits/stdc.h> #define MVnum 100 #define OK 1 #define ERROR -1 using namespace std;typedef int Status; typedef char VerTexType; //假设顶点的数据类型为char typedef int ArcT…...

摄像头调用)

OpenCV Python 版使用教程(二)摄像头调用

文章目录 一、上篇回顾二、使用步骤1. 调用摄像头的 API 介绍2. 代码示例3. 代码分析 三、下篇预告 一、上篇回顾 在上一篇中,简单介绍了如何在 Windows 和 Ubuntu 两个环境下部署和安装 OpenCV,从本篇开始将逐步介绍 OpenCV 中的常见操作。 本篇介绍 …...

基础算法——排序算法(冒泡排序,选择排序,堆排序,插入排序,希尔排序,归并排序,快速排序,计数排序,桶排序,基数排序,Java排序)

1.概述 比较排序算法 算法最好最坏平均空间稳定思想注意事项冒泡O(n)O( n 2 n^2 n2)O( n 2 n^2 n2)O(1)Y比较最好情况需要额外判断选择O( n 2 n^2 n2)O( n 2 n^2 n2)O( n 2 n^2 n2)O(1)N比较交换次数一般少于冒泡堆O( n l o g n nlogn nlogn)O( n l o g n nlogn nlogn)O( n l…...

几种常见的处理ARP欺骗的方法:静态ARP表和VLAN等

ARP(Address Resolution Protocol)欺骗是一种常见的网络攻击手段,攻击者通过伪造ARP响应,将网关的MAC地址指向攻击者的MAC地址,从而截获或篡改网络流量。为了应对ARP欺骗攻击,现代网络设备和管理员采取了一…...

突破1200°C高温性能极限!北京科技大学用机器学习合成24种耐火高熵合金,室温延展性极佳

在工程应用中,如燃气轮机、核反应堆和航空推进系统,对具备优异高温机械性能的金属合金需求十分旺盛。由于材料熔点的固有限制,传统镍基 (Ni) 高温合金的耐温能力已接近极限。为满足开发高温结构材料的需求,耐火高熵合金 (RHEAs) 于…...

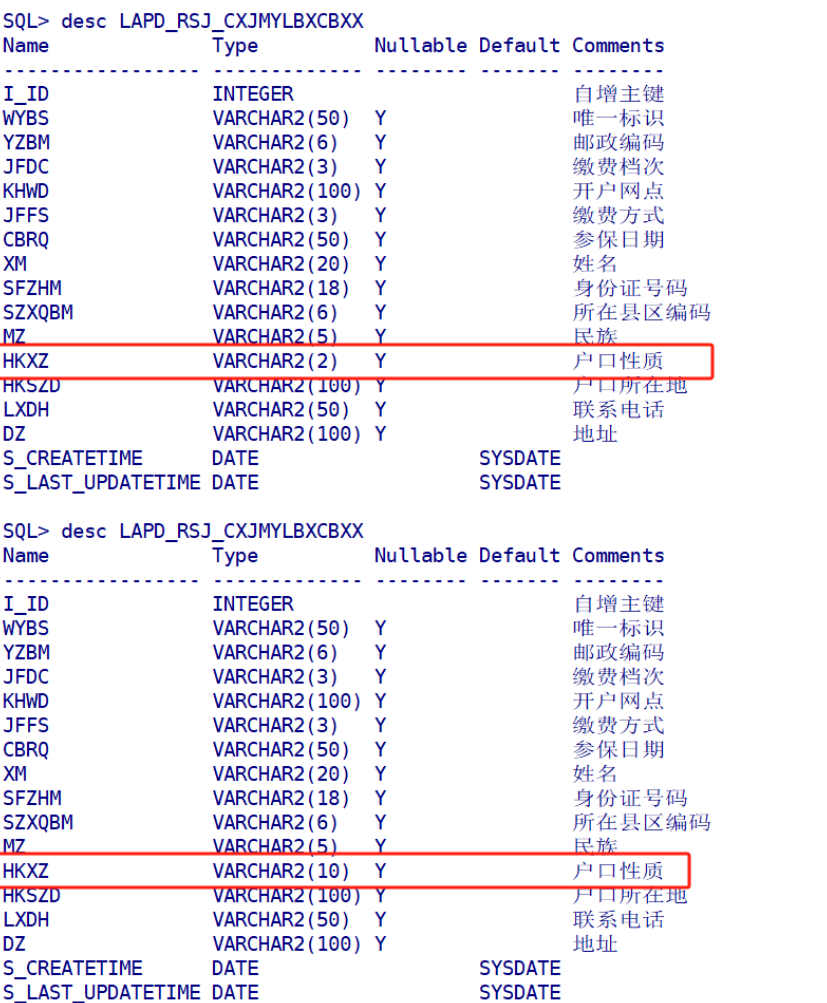

ORA-00054: 资源正忙, 但指定以 NOWAIT 方式获取资源 或者超时失效

数据治理过程中,有字段长度不够,扩展字段,报:ORA-00054: 资源正忙, 但指定以 NOWAIT 方式获取资源 或者超时失效 ALTER TABLE LAPD_RSJ_CXJMYLBXCBXX MODIFY HKXZ VARCHAR2(10);错误表示当前会话在试图访问的资源(通常…...

Python学习笔记-断点操作结合异常处理

在编程中,调试和错误处理是提升代码质量和开发效率的关键环节。调试能帮助识别并修复问题,异常处理则使得程序能在出现错误时有效地管理而不至于崩溃。断点与异常处理的结合应用是高级编程中不可或缺的技巧,能够帮助更高效地定位问题,提高程序的鲁棒性。 本文将通过详细的…...

Java实现JWT登录认证

文章目录 什么是JWT?为什么需要令牌?如何实现?添加依赖:JwtUtils.java(生成、解析Token的工具类)jwt配置:登录业务逻辑:其他关联代码:测试: 什么是JWT? JWT(Json Web Token&…...

「Mac畅玩鸿蒙与硬件20」鸿蒙UI组件篇10 - Canvas 组件自定义绘图

Canvas 组件在鸿蒙应用中用于绘制自定义图形,提供丰富的绘制功能和灵活的定制能力。通过 Canvas,可以创建矩形、圆形、路径、文本等基础图形,为鸿蒙应用增添个性化的视觉效果。本篇将介绍 Canvas 组件的基础操作,涵盖绘制矩形、圆…...

2026年AI论文平台盘点:12款神器助你高效完成选题大纲、撰稿和降重

随着 AI 技术的持续突破,2026 年的论文写作工具市场已迈入“智能化、精细化、合规化”的新阶段。从本科生的课程论文到研究生的学位论文,再到科研人员的期刊投稿,AI 工具正以前所未有的专业度覆盖各类学术场景。无论是选题构思、文献检索、初…...

实时VLA到底值不值?从π0抓钢笔看推理速度优化与系统延迟补偿的代价

实时VLA到底值不值?从π0抓钢笔看推理速度优化与系统延迟补偿的代价 先说结论推理优化可通过CUDA图和图简化大幅降延时,但必须配合系统延迟标定与补偿才能在实际机器人上稳定运行。轨迹后处理中的速度自适应和空间优化能在不重训模型前提下加速执行&…...

终极指南:3分钟搞定Windows iPhone网络共享驱动一键安装

终极指南:3分钟搞定Windows iPhone网络共享驱动一键安装 【免费下载链接】Apple-Mobile-Drivers-Installer Powershell script to easily install Apple USB and Mobile Device Ethernet (USB Tethering) drivers on Windows! 项目地址: https://gitcode.com/gh_m…...

终极iOS位置模拟解决方案:iFakeLocation跨平台免费使用指南

终极iOS位置模拟解决方案:iFakeLocation跨平台免费使用指南 【免费下载链接】iFakeLocation Simulate locations on iOS devices on Windows, Mac and Ubuntu. 项目地址: https://gitcode.com/gh_mirrors/if/iFakeLocation 你是否曾想过将iPhone定位到世界任…...

多智能体路由:从场景定义到Agent解析的工程实践

大家好,我是程序员小策。 场景:你正在做一个 AI 面试系统。产品经理说:“我们不光要一个通用聊天机器人,还要一个能自动出题、能给用户答案打分、还能分析用户表情神态的面试官。” 你一拍脑袋:行,不就是…...

)

别再让照片发黄发蓝了!手把手教你用Python+OpenCV实现AWB白平衡(附完整代码)

PythonOpenCV实战:5种白平衡算法让你的照片告别色偏 你是否遇到过这样的困扰?在暖光灯下拍摄的美食照片泛黄,阴天拍摄的风景照泛蓝,这些色偏问题让照片失去真实感。作为计算机视觉领域的基石技术,白平衡算法正是解决这…...

别再让电池一天一充!用STM32F103的PWR模块,把你的物联网设备续航提升10倍

STM32F103极致低功耗实战:从芯片级优化到系统级策略 在智能家居传感器和便携式设备领域,电池续航能力直接决定了产品的用户体验和市场竞争力。我曾参与开发一款基于STM32F103的温湿度传感器,最初版本每天都需要充电,客户抱怨连连…...

一个电商项目 开发的完整流程是什么==从0 疑难杂症

--- 一、从0开始的完整流程(时间顺序)0)立项:先定“能赚钱的最小闭环”先别谈技术,先定这4件…...

微服务架构设计:构建可扩展的分布式系统

微服务架构设计:构建可扩展的分布式系统 什么是微服务? 微服务是一种架构风格,将应用程序拆分为一组小型、自治的服务,每个服务运行在独立的进程中,通过轻量级的通信机制相互协作。 微服务 vs 单体应用 特性单体应用微…...

FlexNeRFer架构:动态精度MAC与稀疏计算优化解析

1. FlexNeRFer架构设计解析 1.1 多精度MAC单元设计原理 FlexNeRFer的核心创新在于其可动态调整精度的MAC(乘加运算单元)架构。传统固定精度MAC在面对NeRF这类需要混合精度计算的场景时,要么存在计算资源浪费(高精度模式ÿ…...