软考教材重点内容 信息安全工程师 第1章 网络信息安全概述

第 1 章 网络信息安全概述

1.1.1 网络信息安全相关概念

狭义上的网络信息安全特指网络信息系统的各组成要素符合安全属性的要求,即机密性、完整性、可用性、抗抵赖性、可控性。

广义上的网络信息安全是涉及国家安全、城市安全、经济安全、社会安全、生产安全、人身安全等在内的“大安全”。

根据《中华人民共和国网络安全法》中的用语含义,网络安全是指通过采取必要措施,防范对网络的攻击、侵入、干扰、破坏和非法使用以及意外事故,使网络处于稳定可靠运行的状态,以及保障网络数据的完整性、保密性、可用性的能力。

《中华人民共和国网络安全法》已于 2017 年 6 月 1 日起实施。

《中华人民共和国密码法》也于 2020 年 1 月 1 日起实施。

1.3 网络信息安全基本属性

常见的网络信息安全基本属性主要有机密性、完整性、可用性、抗抵赖性和可控性等,此外还有真实性、时效性、合规性、隐私性等。 此处需要记住每个属性的定义和特点。典型的 CIA 特性(其中 C 代表机密性(Confidentiality )、代表 Integrity、A 代表可用性(Availability ))

1.4 网络信息安全目标与功能

根据《国家网络空间安全战略》,宏观的网络安全目标是以总体国家安全观为指导。要实现网络信息安全基本目标,网络应具备防御、监测、应急和恢复等基本功能。

1.6 网络信息安全管理内容与方法

网络信息安全管理是指对网络资产采取合适的安全措施,以确保网络资产的可用性、完整性、可控制性和抗抵赖性等,不致因网络设备、网络通信协议、网络服务、网络管理受到人为和自然因素的危害,而导致网络中断、信息泄露或破坏。

网络信息安全管理依据:

网络安全管理活动。国际上网络安全管理的参考依据主要是 ISO/IEC27001,欧盟通用数据保护条例

(General Data Protection Regulation, GDPR)、信息技术安全性评估通用准则(Common Criteria, CC )。国内网络

安全管理的参考依据主要是《中华人民共和国网络安全法》《中华人民共和国密码法》以及 GB17859,

GB/T22080、网络安全等级保护相关条例与标准规范。

网络信息安全管理要素

网络信息安全管理要素由网络管理对象、网络威胁、网络脆弱性、网络风险、网络保护措施组成。由

于网络管理对象自身的脆弱性,使得威胁的发生成为可能,从而造成了不同的影响,形成风险。

网络信息安全管理流程

网络信息安全管理一般遵循如下工作流程:

步骤 1,确定网络信息安全管理对象;

步骤 2,评估网络信息安全管理对象的价值;步骤 3,识别网络信息安全管理对象的威胁;

步骤 4,识别网络信息安全管理对象的脆弱性;

步骤 5,确定网络信息安全管理对象的风险级别;

步骤 6,制定网络信息安全防范体系及防范措施;

步骤 7,实施和落实网络信息安全防范措施;

步骤 8,运行/维护网络信息安全设备、配置。

网络信息安全管理评估

常见的网络信息安全管理评估有网络安全等级保护测评、信息安全管理体系认证(简称 ISMS ) ,系统安全

工程能力成熟度模型(简称 SSE-CMM)等。其中,网络安全等级保护测评依据网络安全等级保护规范对相应级

别的系统进行测评;信息安全管理体系认证主要依据 GB/T22080,ISO/IEC27001 标准,通过应用风险管理过程

来保持信息的保密性、完整性和可用性。

1.7 网络安全等级保护

网络安全保护义务如下:

制定内部安全管理制度和操作规程,确定网络安全负责人,落实网络安全保护责任;

采取防范计算机病毒和网络攻击、网络侵入等危害网络安全行为的技术措施;

采取监测、记录网络运行状态、网络安全事件的技术措施,并按照规定留存相关的网络日志不少于六个月;

采取数据分类、重要数据备份和加密等措施;

网络安全等级保护的主要工作可以概括为定级、备案、建设整改、等级测评、运营维护。

国家计算机网络应急技术处理协调中心 (简称“国家互联网应急中心”,英文缩写为 CNCERT 或

CNCERT/CC)是中国计算机网络应急处理体系中的牵头单位,是国家级应急中心。

CNCERT 的主要职责是:按照“积极预防、及时发现、快速响应、力保恢复”的方针,开展工作。

1.8 网络信息安全科技信息获取

网络信息安全领域“四大”顶级学术会议是 S&P, CCS, NDSS, USEIVIX Security。USEIVIX Security 归为“网络与信息安全”A 类会议(共分为 A, B,C 三类,其中最好的是 A 类)

4 网络信息安全管理要素

网络信息安全管理要素由网络管理对象、网络威胁、网络脆弱性、网络风险、网络保护措施组成。由于网络管理对象自身的脆弱性,使得威胁的发生成为可能,从而造成了不同的影响,形成了风险。

网络安全等级保护

或者未经授权的访问,防止网络数据泄露或者被窃取、篡改。其中,所规定的网络安全保护义务如下:

制定内部安全管理制度和操作规程,确定网络安全负责人,落实网络安全保护责任;

采取防范计算机病毒和网络攻击、网络侵入等危害网络安全行为的技术措施;

采取监测、记录网络运行状态、网络安全事件的技术措施,并按照规定留存相关的网络日志不少于六个月;

采取数据分类、重要数据备份和加密等措施;

法律、行政法规规定的其他义务。

网络安全等级保护的主要工作可以概括为定级、备案、建设整改、等级测评、运营维护。

国家计算机网络应急技术处理协调中心(简称“国家互联网应急中心”,英文缩写为 CNCERT 或 CNCERT/CC)是中国计算机网络应急处理体系中的牵头单位,是国家级应急中心。

CNCERT 的主要职责是:按照“积极预防、及时发现、快速响应、力保恢复”的方针,开展工作。

相关文章:

软考教材重点内容 信息安全工程师 第1章 网络信息安全概述

第 1 章 网络信息安全概述 1.1.1 网络信息安全相关概念 狭义上的网络信息安全特指网络信息系统的各组成要素符合安全属性的要求,即机密性、完整性、可用性、抗抵赖性、可控性。 广义上的网络信息安全是涉及国家安全、城市安全、经济安全、社会安全、生产安全、人身安…...

TOSHIBA 74VHC00FT COMS汽车、工业企业的选择

74VHC00FT 是一种四路双输入 NAND 门,属于 CMOS 系列数字集成电路。它采用东芝先进的硅栅 C2MOS 技术设计,能够实现类似于双极性肖特基 TTL 逻辑电路的高速运行,同时保持 CMOS 器件的低功耗。这种独特的结合使其非常适合需要高性能和低功耗的…...

【Android】使用productFlavors构建多个变体

项目需求 在一个设备上安装两个一样的程序app 需求解决 我们知道每一个app都有一个包名的,如果一个app在Android设备上安装之后,再安装这个app的话会进行覆盖安装,因为他们两个的包名是一样的,默认是一个app。 但是我们现在需…...

ubuntu 22.04 防火墙 ufw

Ubuntu(22.04)云主机SSH安全加固 https://blog.csdn.net/qq_44846097/article/details/141098092 ubuntu22.04防火墙策略 https://blog.csdn.net/sunyuhua_keyboard/article/details/139493464 Ubuntu 22.04 防火墙设置和开放端口命令 https://blog.c…...

MySQL压缩版安装详细图解

1.下载 mysql压缩包版本和msi版的安装方法不一样,下面的是压缩包版本的安装详细图解: 总地址下载地址:MySQL :: Download MySQL Community Server MySQL :: Download MySQL Community Server (Archived Versions) 压缩版下载MySQL :: Dow…...

elementui中的新增弹窗在新增数据成功后再新增 发现数据无法清除解决方法

elementui中的新增弹窗在新增数据成功后再新增 发现数据无法清除解决方法 试过网上其他方法,发现表单清空数据还是有问题,索性用下面方法解决: // 给弹框里面添加 v-ifvisible测试无问题,暂时先这样解决,如果有其他方法&#x…...

软件开发项目管理:实现目标的实用指南

由于软件项目多数是复杂且难以预测的,对软件开发生命周期的深入了解、合适的框架以及强大的工作管理平台是必不可少的。项目管理系统在软件开发中通常以监督为首要任务,但优秀的项目计划、管理框架和软件工具可以使整个团队受益。 软件开发项目管理的主要…...

Jenkins面试整理-如何在 Jenkins 中进行并行构建?

在 Jenkins 中,并行构建 是通过并行执行多个任务来提高构建效率的常见方法。并行构建特别适用于需要执行多个独立步骤的工作流,如并行测试、构建不同平台上的软件或并行执行多个阶段。Jenkins 提供了两种方式来配置并行构建:Declarative Pipeline 和 Scripted Pipeline。下面…...

实现UDP通信)

DPDK(F-Stack) 实现UDP通信

因刚开始学习DPDK,在学习过程中了解到需使用用户态协议栈,在网上找到F-Stack的相关介绍,但是缺乏DPDK的相关知识,导致使用F-Stack 时UDP数据无法收到 一文了解dpdk rte_ring无锁队列F-Stack实现UDP服务端、客户端,并进…...

基于ExtendSim的库存与订购实验

说明: 库存和订购实验室是一个单部件模拟模型,旨在测试从组件需求站点到组件分发站点的订购策略,以及 在组件分销现场的生产区域内。最佳解决方案允许为需求站点提供高服务级别,同时最大限度地降低总库存水平。 该模型演示了分层模…...

操作系统个人八股文总结

1.进程和线程的区别 进程和线程的定义 进程: 进程是一个运行中的程序实例,是资源分配的基本单位。每个进程都有自己的地址空间、数据、堆栈以及其他辅助数据。线程: 线程是进程中的一个执行单元,是CPU调度的基本单位。一个进程可…...

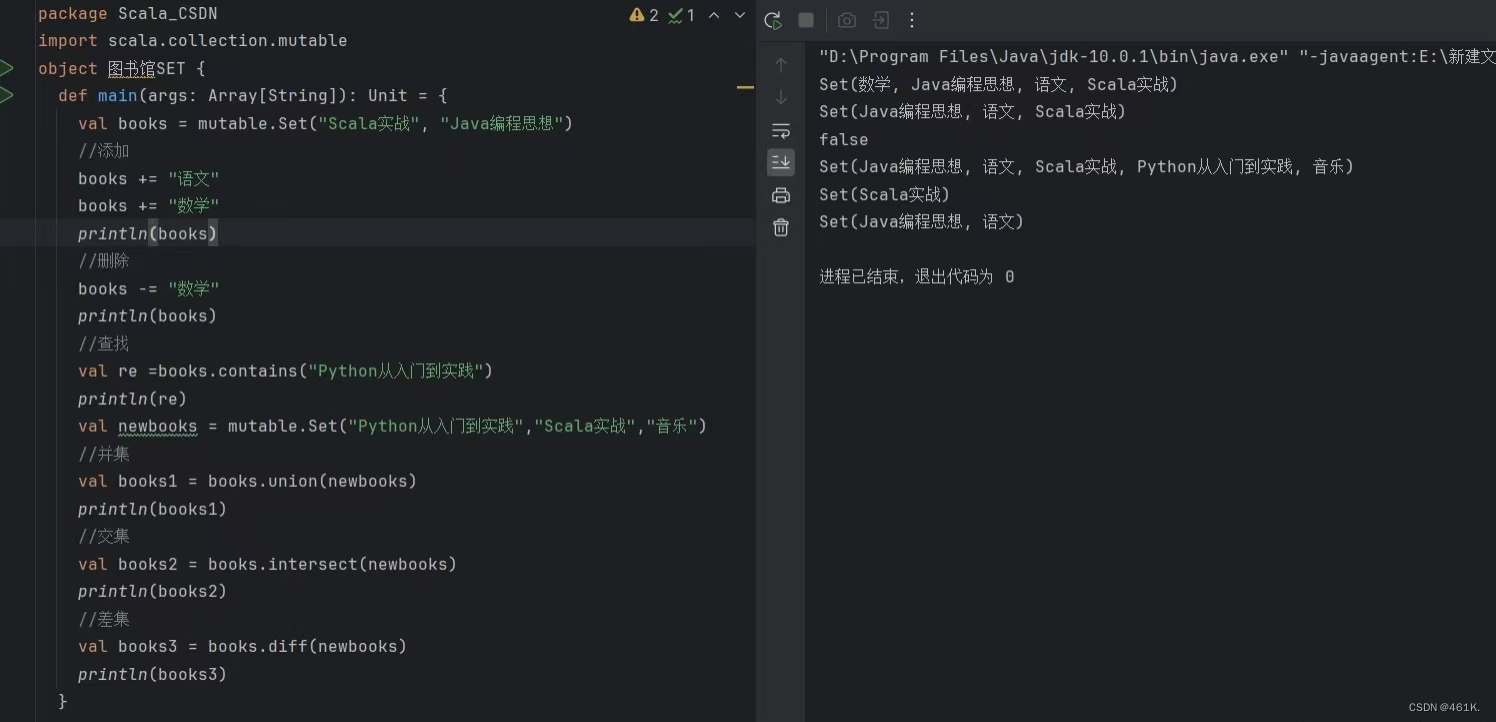

scala set训练

Set实训内容: 1.创建一个可变Set,用于存储图书馆中的书籍信息(假设书籍信息用字符串表示),初始化为包含几本你喜欢的书籍 2.添加两本新的书籍到图书馆集合中,使用操作符 3.删除一本图书馆集合中的书籍&…...

【d63】【Java】【力扣】141.训练计划III

思路 使用递归实现 出口 ,遇到null 每一层要做:把下层放进去,把本层放下去 代码 /*** Definition for singly-linked list.* public class ListNode {* int val;* ListNode next;* ListNode() {}* ListNode(int val) { …...

【Linux】- 权限(2)

接上一篇文章,继续介绍linux权限的相关知识。https://blog.csdn.net/hffh123/article/details/143432940?spm1001.2014.3001.5501j 目录 一、chown:修改文件的拥有者 二、chgrp:修改文件所属组 三、关于other的介绍 四、文件类型 1、分类…...

如何设置内网IP的端口映射到公网

在现代网络环境中,端口映射(Port Mapping)是一项非常实用的技术,它允许用户将内网设备的服务端口映射到公网,使外网用户可以访问内网中的服务。这项技术在远程办公、设备远程控制、游戏服务器、家庭监控等场景中得到了…...

Matplotlib | 条形图中的每个条形(patch)设置标签数据的方法

方法一 不使用子图对象如何给形图中的每个条形设置数据 plt.figure(figsize(8, 4)) sns.countplot(xWorkout_Frequency (days/week), datadf)plt.title(会员每周锻炼频率分布) plt.xlabel(锻炼频率 (每周次数)) plt.ylabel(人数)# 获取当前活动的轴对象 ax plt.gca()# 循环遍…...

机器学习3_支持向量机_线性不可分——MOOC

线性不可分的情况 如果训练样本是线性不可分的,那么上一节问题的是无解的,即不存在 和 满足上面所有N个限制条件。 对于线性不可分的情况,需要适当放松限制条件,使得问题有解。 放松限制条件的基本思路: 对每个训…...

bash: git: command not found

在windows上重新安装Git之后,遇到cmd可以使用git命令,但是git bash中使用的git命令的时候,会提示: $ git bash: git: command not found 解决办法 找到用户目录下的.bash_profile和.bashrc文件,编辑打开,找…...

大模型LLama3!!!Ollama下载、部署和应用(保姆级详细教程)

首先呢,大家在网站先下载ollama软件 这就和anaconda和python是一样的 废话不多说 直接上链接:Download Ollama on Windows 三个系统都支持 注意: 这里的Models,就是在上面,大家点开之后,里面有很多模型…...

ReactPress系列—NestJS 服务端开发流程简介

ReactPress Github项目地址:https://github.com/fecommunity/reactpress 欢迎提出宝贵的建议,感谢Star。 NestJS 服务端开发流程简介 NestJS 是一个用于构建高效、可靠和可扩展的服务器端应用程序的框架。它使用 TypeScript(但也支持纯 Java…...

Ladybug天气数据分析工具:建筑环境设计的智能助手

Ladybug天气数据分析工具:建筑环境设计的智能助手 【免费下载链接】ladybug 🐞 Core ladybug library for weather data analysis and visualization 项目地址: https://gitcode.com/gh_mirrors/lad/ladybug Ladybug是一个功能强大的Python天气数…...

中年以后,真正有效的抗衰老运动,其实就这 4 种

过了 30 岁,肌肉每年流失 1%-2%,基础代谢下降,精力大不如前——这不是错觉,是生理规律。 但运动的选择,决定了你是「老得快」还是「逆生长」。分享 4 种被科学验证的抗衰老运动,中年人越早开始越好。 1️⃣…...

FRED案例:矩形微透镜阵列

介绍小透镜阵列可应用在很多方面,其中包含光束均匀化。本文演示了一个用于在探测器上创建均匀的非相干照度的成像微透镜阵列的设计。输入光束具有高斯轮廓,半宽度等于微透镜阵列大小,并且显示了其功率轮廓被微透镜阵列消除掉。系统输出简单示…...

)

不止于配置:用Qt给周立功CAN卡写个简易数据收发测试工具(附源码)

从零构建Qt版CAN数据收发测试工具:周立功硬件实战指南 在嵌入式开发领域,CAN总线调试是工程师日常工作中的高频需求。当我们需要验证硬件连接是否正常、测试通信质量或快速检查数据流时,一个轻量级的图形化测试工具能极大提升工作效率。本文将…...

抖音批量下载终极指南:免费高效获取视频、图集、合集和音乐

抖音批量下载终极指南:免费高效获取视频、图集、合集和音乐 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback …...

从“杯子放球”到“射击命中”:用Python模拟帮你彻底搞懂离散随机变量

从“杯子放球”到“射击命中”:用Python模拟帮你彻底搞懂离散随机变量 概率论中的离散随机变量概念常常让初学者感到抽象难懂。传统的数学推导虽然严谨,但缺乏直观性。本文将带你用Python代码亲手模拟几个经典概率问题,通过可视化手段让这些概…...

9 款 AI 毕业论文工具硬核横评:okbiye 领衔,解锁高效合规写作新路径

okbiye-免费查重复率aigc检测/开题报告/毕业论文/智能排版/文献综述/AI PPT毕业论文 - Okbiye智能写作https://www.okbiye.com/ai/bylw 毕业季的本科论文写作,向来是耗时耗力的 “攻坚战”。选题迷茫、大纲混乱、格式反复出错、查重屡屡超标、AI 痕迹过重难通过检测…...

CTF 实战必备 Hashcat 密码破解工具 零基础全套教程

HashCat密码破解工具介绍 hashcat号称世界上最快的密码破解,世界上第一个和唯一的基于GPU的规则引擎,免费多GPU(高达128个GPU),多哈希,多操作系统(Linux和Windows本地二进制文件)&a…...

ERC-1155终极指南:统一数字资产管理的未来标准

ERC-1155终极指南:统一数字资产管理的未来标准 引言 在数字资产爆炸式增长的时代,管理游戏道具、数字藏品和供应链凭证等多样化的资产,常常需要部署多个独立的智能合约,导致成本高昂且操作繁琐。有没有一种方案能“一合约统管万…...

终极指南:如何用PowerShell一键安装Windows包管理器Winget [特殊字符]

终极指南:如何用PowerShell一键安装Windows包管理器Winget 🚀 【免费下载链接】winget-install Install WinGet using PowerShell! Prerequisites automatically installed. Works on Windows 10/11 and Server 2019/2022. 项目地址: https://gitcode.…...