#渗透测试#SRC漏洞挖掘#CSRF漏洞的防御

免责声明 本教程仅为合法的教学目的而准备,严禁用于任何形式的违法犯罪活动及其他商业行为,在使用本教程前,您应确保该行为符合当地的法律法规,继续阅读即表示您需自行承担所有操作的后果,如有异议,请立即停止本文章阅读。

目录

一、常见的防御措施

1.验证码:

2.Referer验证:

3.基于Token的验证:

4.双重提交Cookie:

5.自定义请求头:

5.SameSite属性:

二、 CSRF防御措施的优缺点对比

一、CSRF令牌(CSRFToken)

二、Referer检查

三、双重Cookie(DoubleSubmitCookie)

四、验证码

五、使用POST替代GET

三、 CSRF的多层次防御

服务器端防御:

用户端防御:

网络安全设备支持:

四、 CSRF防御措施的实际案例分析

一、CSRF令牌的应用案例

二、Referer检查的应用案例

三、双重Cookie的应用案例

四、验证码的应用案例

五、 CSRF攻击的最新趋势分析

一、利用新兴技术进行CSRF攻击

二、针对移动应用的CSRF攻击

三、针对API的CSRF攻击

四、防御措施的最新趋势

一、常见的防御措施

CSRF(跨站请求伪造)是一种常见的网络安全漏洞,它允许攻击者利用用户已经登录的身份信息,通过构造恶意请求,让用户在不知情的情况下执行一些操作。防御CSRF漏洞的方法有很多,以下是一些常见的防御措施:

1.验证码:

虽然验证码可以有效地防止CSRF攻击,但它会影响用户体验。每次用户提交表单时都需要输入验证码,这可能会让用户感到不便。

2.Referer验证:

通过验证HTTP请求头中的Referer字段来防止CSRF攻击。如果Referer字段不是当前系统的域名,那么这个请求很可能是CSRF攻击。但是,这种方法并不完全可靠,因为有些情况下服务器可能无法获取到Referer字段,比如从HTTPS跳转到HTTP的时候。

3.基于Token的验证:

这是目前最为推荐的防御方法。服务器在生成表单时,会同时生成一个随机的Token,并将其嵌入到表单中。当用户提交表单时,服务器会验证这个Token是否合法。由于Token是随机生成的,攻击者很难猜测到正确的Token,因此可以有效地防止CSRF攻击。

4.双重提交Cookie:

这种方法要求在每个用户的请求中,除了在Cookie中设置CSRF令牌外,还在请求参数中设置相同的CSRF令牌。服务器在接收到请求后,会比较Cookie和请求参数中的CSRF令牌是否一致,如果不一致就会拒绝该请求。

5.自定义请求头:

类似于双重提交Cookie,这种方法要求在每个请求中,除了在Cookie中设置CSRF令牌外,还在请求头中设置相同的CSRF令牌。这样可以防止CSRF攻击者伪造请求参数,提高了安全性。

5.SameSite属性:

这是一种较新的防御方法。通过在Set-Cookie头部设置SameSite属性,可以指示浏览器不要将Cookie随跨站请求一起发送。这样可以有效地防止CSRF攻击,但需要注意的是,这种方法并不能完全替代其他的防御措施,因为它并不能防止所有的CSRF攻击场景。

二、 CSRF防御措施的优缺点对比

CSRF(跨站请求伪造)是一种常见的网络安全漏洞,攻击者利用用户已登录的身份信息,在用户不知情的情况下构造恶意请求,执行非法操作。为了防御CSRF攻击,有多种措施可供选择,每种措施都有其优缺点。

一、CSRF令牌(CSRFToken)

优点:

安全性高:CSRF令牌是一种随机生成的唯一标识,攻击者难以伪造。

适用范围广:适用于所有需要进行用户身份验证和具有修改操作的页面。

缺点:

实现复杂度较高:需要在前后端都进行相应的处理,确保令牌的生成、验证和存储。

可能的性能影响:如果令牌管理不当,可能会对系统性能产生一定影响。

二、Referer检查

优点:

简单易用:Referer检查是HTTP协议的一部分,无需额外实现。

防范站外请求:能够有效防止来自站外的CSRF攻击。

缺点:

可靠性问题:Referer字段可以被篡改或删除,因此不能完全依赖。

对站内链接无效:如果攻击者能够构造站内链接进行CSRF攻击,Referer检查将失效。

三、双重Cookie(DoubleSubmitCookie)

优点:

安全性较高:通过双重验证(Cookie和请求中的token)来确保请求的合法性。

用户体验好:不需要用户输入额外的验证码等信息。

缺点:

实现复杂度较高:需要在前后端都进行相应的处理,并确保Cookie和token的安全传输和存储。

可能的兼容性问题:某些浏览器或网络环境可能对Cookie的使用有限制。

四、验证码

优点:

安全性极高:验证码是一种用户交互机制,能够确保请求来自用户本人。

防止自动化攻击:验证码能够有效防止自动化脚本进行CSRF攻击。

缺点:

用户体验差:用户需要输入验证码,增加了操作复杂度。

可能被绕过:如果验证码实现不当,攻击者可能会找到绕过验证码的方法。

五、使用POST替代GET

优点:

提高攻击成本:使用POST方法提交请求,攻击者需要构造更复杂的请求来实施CSRF攻击。

缺点:

并非完全防御:即使使用POST方法,攻击者仍然可以通过其他方式构造恶意请求。

可能影响用户体验:某些情况下,使用POST方法可能会增加页面加载时间或导致其他用户体验问题。

三、 CSRF的多层次防御

服务器端防御:

实现CSRF令牌验证机制,确保每个敏感操作请求都带有有效的CSRF令牌。

部署防火墙和入侵检测系统,监控并阻止异常流量,识别并阻止CSRF攻击。

用户端防御:

提示用户确认敏感操作,避免误操作导致的安全风险。

使用安全浏览器插件,帮助检测并拦截可疑的CSRF请求。

网络安全设备支持:

部署防火墙和入侵检测系统,监控并阻止异常流量,识别并阻止CSRF攻击。

使用Web应用防火墙(WAF)来自动检测和阻止CSRF攻击。

四、 CSRF防御措施的实际案例分析

一、CSRF令牌的应用案例

案例1:电商网站的订单提交

在一个电商网站中,用户在购物车中选择商品并提交订单。为了防止CSRF攻击,网站在每个订单提交表单中嵌入了一个CSRF令牌。当用户提交订单时,服务器会验证该令牌是否有效。如果令牌无效,服务器将拒绝该请求。

案例2:银行网站的资金转移

在一个银行网站中,用户可以进行资金转移操作。为了防止CSRF攻击,网站在每个资金转移表单中嵌入了一个CSRF令牌。当用户提交资金转移请求时,服务器会验证该令牌是否有效。如果令牌无效,服务器将拒绝该请求。

二、Referer检查的应用案例

案例1:社交媒体平台的用户资料更新

在一个社交媒体平台中,用户可以更新个人资料。为了防止CSRF攻击,网站会检查HTTP头部的Referer字段,确保请求来源于信任的源。如果Referer字段不匹配,服务器将拒绝该请求。

案例2:电子邮件服务的设置更改

在一个电子邮件服务中,用户可以更改账户设置。为了防止CSRF攻击,网站会检查HTTP头部的Referer字段,确保请求来源于信任的源。如果Referer字段不匹配,服务器将拒绝该请求。

三、双重Cookie的应用案例

案例1:在线学习平台的课程注册

在一个在线学习平台中,用户可以注册课程。为了防止CSRF攻击,网站采用了双重Cookie策略。在每个请求中,服务器会验证Cookie和请求参数中的CSRF令牌是否一致。如果令牌不一致,服务器将拒绝该请求。

案例2:医疗服务平台的预约挂号

在一个医疗服务平台中,用户可以预约挂号。为了防止CSRF攻击,网站采用了双重Cookie策略。在每个请求中,服务器会验证Cookie和请求参数中的CSRF令牌是否一致。如果令牌不一致,服务器将拒绝该请求。

四、验证码的应用案例

案例1:在线支付平台的付款确认

在一个在线支付平台中,用户在付款时需要输入验证码以确认操作。这可以有效防止CSRF攻击,因为攻击者无法猜测或伪造验证码。

案例2:政府服务平台的申请提交

在一个政府服务平台中,用户在提交申请时需要输入验证码以确认操作。这可以有效防止CSRF攻击,因为攻击者无法猜测或伪造验证码。

五、 CSRF攻击的最新趋势分析

CSRF(跨站请求伪造)攻击是一种常见的网络攻击手段,攻击者利用用户已登录的身份信息,在用户不知情的情况下构造恶意请求,执行非法操作。随着技术的发展和安全意识的提高,CSRF攻击的手段也在不断演变。以下是截至2024年11月的一些最新趋势分析。

一、利用新兴技术进行CSRF攻击

1. 利用WebSockets进行CSRF攻击

WebSockets是一种在单个TCP连接上进行全双工通信的协议。攻击者可以利用WebSockets的特性,构造恶意的WebSocket请求,绕过传统的CSRF防御措施,如Referer检查和CSRF令牌验证。

2. 利用Server-Sent Events (SSE)进行CSRF攻击

Server-Sent Events是一种允许服务器向客户端发送实时更新的技术。攻击者可以利用SSE的特性,构造恶意的SSE请求,绕过传统的CSRF防御措施。

二、针对移动应用的CSRF攻击

1. 移动应用中的CSRF攻击

随着移动应用的普及,攻击者开始将目光投向移动应用。移动应用中的CSRF攻击通常利用应用中的漏洞,如未正确验证CSRF令牌或未正确处理Referer字段。

2. 利用移动设备的特性进行CSRF攻击

移动设备通常具有更多的传感器和功能,如地理位置、摄像头等。攻击者可以利用这些特性,构造恶意请求,执行非法操作,如上传恶意图片或获取用户的地理位置信息。

三、针对API的CSRF攻击

1. API中的CSRF攻击

随着RESTful API的普及,攻击者开始将目光投向API。API中的CSRF攻击通常利用API的设计缺陷,如未正确验证CSRF令牌或未正确处理Referer字段。

2. 利用OAuth进行CSRF攻击

OAuth是一种授权协议,允许第三方应用访问用户的数据。攻击者可以利用OAuth的特性,构造恶意请求,执行非法操作,如获取用户的敏感信息。

四、防御措施的最新趋势

1. 使用SameSite Cookie属性

SameSite是一个新的Cookie属性,可以防止浏览器发送跨站点的Cookie。这可以有效防止CSRF攻击,因为攻击者无法利用用户的Cookie信息构造恶意请求。

2. 使用Content Security Policy (CSP)

CSP是一种允许开发者控制浏览器行为的策略。通过设置CSP,开发者可以限制哪些源可以发起请求,从而防止CSRF攻击。

3. 使用Token Binding

Token Binding是一种新的安全协议,可以防止攻击者伪造用户的请求。通过绑定请求中的令牌和用户的会话信息,可以有效防止CSRF攻击。

CSRF攻击的手段在不断演变,攻击者开始利用新兴技术和特性进行攻击。同时,防御措施也在不断更新,开发者需要不断学习和应用最新的安全技术,以保护用户的安全。

未完待续!!!!!

相关文章:

#渗透测试#SRC漏洞挖掘#CSRF漏洞的防御

免责声明 本教程仅为合法的教学目的而准备,严禁用于任何形式的违法犯罪活动及其他商业行为,在使用本教程前,您应确保该行为符合当地的法律法规,继续阅读即表示您需自行承担所有操作的后果,如有异议,请立即停…...

C++ | Leetcode C++题解之第542题01矩阵

题目: 题解: class Solution { public:vector<vector<int>> updateMatrix(vector<vector<int>>& matrix) {int m matrix.size(), n matrix[0].size();// 初始化动态规划的数组,所有的距离值都设置为一个很大的…...

RabbitMQ 不公平分发介绍

RabbitMQ 是一个流行的开源消息代理软件,它实现了高级消息队列协议(AMQP)。在 RabbitMQ 中,消息分发策略对于系统的性能和负载均衡至关重要。默认情况下,RabbitMQ 使用公平分发(Fair Dispatch)策…...

测试实项中的偶必现难测bug--一键登录失败

问题描述:安卓和ios有出现部分一键登录失败的场景,由于场景比较极端,衍生了很多不好评估的情况。 产生原因分析: 目前有解决过多次这种行为的问题,每次的产生原因都有所不同,这边根据我个人测试和收集复现的情况列举一些我碰到的: 1、由于我们调用的是友盟的一键登录的…...

危!这些高危端口再不知道问题就大了

号主:老杨丨11年资深网络工程师,更多网工提升干货,请关注公众号:网络工程师俱乐部 下午好,我的网工朋友。 端口作为网络通信的基本单元,用于标识网络服务和应用程序。 但某些端口由于其开放性和易受攻击的…...

Redis集群模式之Redis Sentinel vs. Redis Cluster

在分布式系统环境中,Redis以其高性能、低延迟和丰富的数据结构而广受青睐。随着数据量的增长和访问需求的增加,单一Redis实例往往难以满足高可用性和扩展性的要求。为此,Redis提供了两种主要的集群模式:Redis Sentinel和Redis Clu…...

Leetcode 罗马数字转整数

代码的算法思想可以分为以下几步: 建立映射表: 首先,代码使用 HashMap 来存储罗马数字字符与其对应的整数值关系。例如,I 对应 1,V 对应 5,以此类推。这是为了方便后续快速查找每个罗马字符对应的整数值。 …...

东方通TongWeb替换Tomcat的踩坑记录

一、背景 由于信创需要,原来项目的用到的一些中间件、软件都要逐步替换为国产品牌,决定先从web容器入手,将Tomcat替换掉。在网上搜了一些资料,结合项目当前情况,考虑在金蝶AAS和东方通TongWeb里面选择,后又…...

ceph介绍和搭建

1 为什么要使用ceph存储 什么是对象存储? 对象存储并没有向文件系统那样划分为元数据区域和数据区域,而是按照不同的对象进行存储,而且每个对象内部维护着元数据和数据区域。因此每个对象都有自己独立的管理格式。 对象存储优点:…...

树莓派安装FreeSWITCH

1、下载相关资源: # 假设所有资源都下载到/opt/目录下 cd /opt # 下载FreeSWITCH源码 git clone https://github.com/signalwire/freeswitch # 下载libks源码 git clone https://github.com/signalwire/libks # 下载sofia-sip源码 git clone https://github.com/fr…...

OpenSSL 生成根证书、中间证书和网站证书

OpenSSL 生成根证书、中间证书和网站证书 一、生成根证书(ChinaRootCA)二、生成中间 CA(GuangDongCA)三、生成网站证书(gdzwfw) 一、生成根证书(ChinaRootCA) 创建私钥: …...

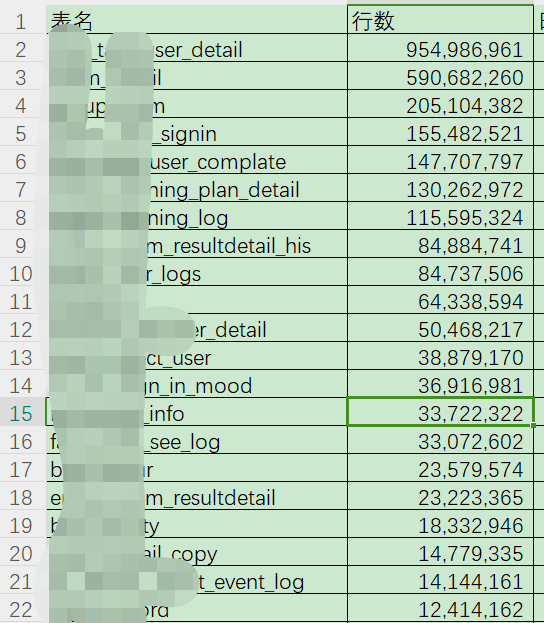

MySQL核心业务大表归档过程

记录一下2年前的MySQL大表的归档,当时刚到公司,发现MySQL的业务核心库,超过亿条的有7张表,最大的表有9亿多条,有37张表超过5百万条,部分表行数如下: 在测试的MySQL环境 : pt-archiv…...

dapp获取钱包地址,及签名

npm install ethersimport {ethers} from ethers const accounts await ethereum.request({method: eth_requestAccounts}); // 获取钱包地址 this.form.address accounts[0] console.log("accounts:" this.address)const provider new ethers.BrowserProvider(…...

探索Dijkstra算法的普遍最优性:从经典算法到最新学术突破

引言 在计算机科学中,Dijkstra算法是解决单源最短路径问题的经典算法,尤其在地图导航、网络通信和机器人路径规划等领域有着广泛应用。近期,学术界在此算法上取得了重大突破:研究人员证明了Dijkstra算法的“普遍最优性”ÿ…...

️代码的华尔兹:在 Makefile 的指尖上舞动自动化的诗篇

文章目录 😶🌫️😶🌫️😶🌫️背景——一个优秀工程师必备技能😶🌫️😶🌫️😶🌫️一、🤩🤩快速了解…...

函数式编程Stream流(通俗易懂!!!)

目录 1.Lambda表达式 1.1 基本用法 1.2 省略规则 2.Stream流 2.1 常规操作 2.1.1 创建流 2.1.2 中间操作 filter map distinct sorted limit 编辑skip flatMap 2.1.3 终结操作 foreach count max&min collect anyMatch allMatch noneMatch …...

数据分析:转录组差异fgsea富集分析

文章目录 介绍加载R包数据链接导入数据数据预处理DE testing: 2BP vs no-BP比较limma-voomLoad steroid dataIn No-BP patientsIn 2BP patientsCompare gene expression vs bacterial mass其他系统信息介绍 转录组差异fgsea富集分析是一种基于基因集的富集分析方法,它关注的是…...

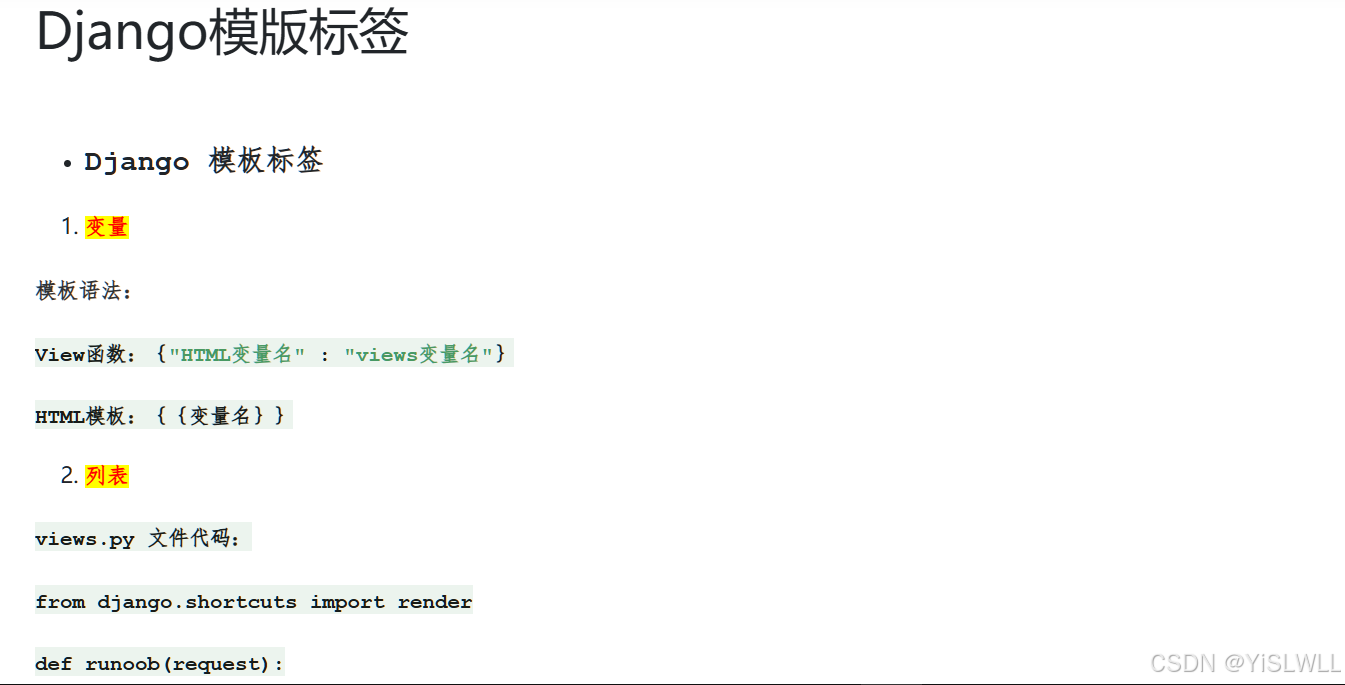

在Django中安装、配置、使用CKEditor5,并将CKEditor5录入的文章展现出来,实现一个简单博客网站的功能

在Django中可以使用CKEditor4和CKEditor5两个版本,分别对应软件包django-ckeditor和django-ckeditor-5。原来使用的是CKEditor4,python manager.py makemigrations时总是提示CKEditor4有安全风险,建议升级到CKEditor5。故卸载了CKEditor4&…...

AI笔筒操作说明及应用场景

AI笔筒由来: 在快节奏的现代办公环境中,我们一直在寻找既能提升效率、增添便利,又能融入企业文化、展现个人品味的桌面伙伴。为此,我们特推出专为追求卓越、注重细节的您设计的AI笔筒礼品版,它集高科技与实用性于一身…...

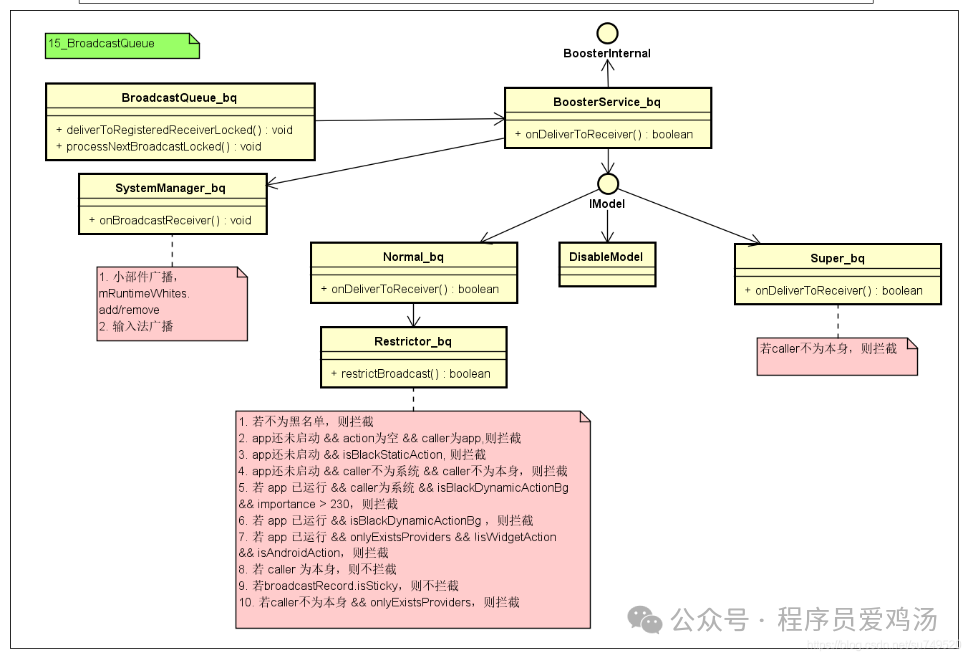

Android自启动管控

1. 自启动管控需求来源 自启动、关联启动、交叉启动、推送启动等现象的泛滥除了对个人信息保护带来隐患外,还会导致占用过多的系统CPU和内存资源,造成系统卡顿、发热、电池消耗过快;还可能引入一些包含“恶意代码”的进程在后台隐蔽启动&…...

NVIDIA aicr:AI容器运行时核心原理与生产部署指南

1. 项目概述:当AI遇见容器运行时如果你在AI开发或者高性能计算领域摸爬滚打过一段时间,大概率会遇到一个让人头疼的问题:如何高效、稳定地管理那些“胃口”巨大、依赖复杂的AI工作负载?从训练一个大型语言模型到运行一个实时的计算…...

ATPG技术革新:从传统测试到单元感知与智能并行

1. 从“可靠的老黄牛”到“敏捷的赛马”:ATPG技术为何必须革新在芯片设计这个行当里干了十几年,Automatic Test Pattern Generation,也就是我们常说的ATPG,一直是个让人又爱又恨的角色。爱它,是因为它就像产线上那位最…...

的安全与应用)

别再只复制粘贴了!深入理解阿里云IoT设备三元组(ProductKey/DeviceName/DeviceSecret)的安全与应用

阿里云IoT设备三元组安全实践指南:从基础认知到高级防护策略 在物联网项目开发中,设备身份认证是保障系统安全的第一道防线。许多开发者虽然能够快速完成设备接入,但对认证核心——设备三元组(ProductKey/DeviceName/DeviceSecret…...

崩坏星穹铁道自动化助手终极指南:三月七小助手完整使用教程

崩坏星穹铁道自动化助手终极指南:三月七小助手完整使用教程 【免费下载链接】March7thAssistant 崩坏:星穹铁道全自动 三月七小助手 项目地址: https://gitcode.com/gh_mirrors/ma/March7thAssistant 还在为《崩坏:星穹铁道》中繁琐的…...

)

紫光同创Logos系列FPGA实战:BGA封装PCB布局与Fanout布线避坑指南(附示意图)

紫光同创Logos系列FPGA实战:BGA封装PCB布局与Fanout布线避坑指南 第一次拿到紫光同创Logos系列FPGA的BGA封装芯片时,那种密密麻麻的焊盘阵列确实会让人头皮发麻。特别是FBG256和FBG484这类高密度封装,如何在有限的空间内完成高质量的Fanout布…...

)

手把手教你用Matlab R2018a为TI C2000 DSP安装Embedded Coder支持包(含账户与版本避坑)

从零搭建Matlab与TI C2000 DSP的嵌入式开发环境:避坑指南与实战解析 当Matlab R2018a遇上TI C2000系列DSP处理器,工程师们便获得了一个从算法设计到硬件部署的完整解决方案。不同于传统的CCS开发模式,这种基于模型的设计(Model-Ba…...

掌握Windows风扇控制:FanControl软件从零到精通指南

掌握Windows风扇控制:FanControl软件从零到精通指南 【免费下载链接】FanControl.Releases This is the release repository for Fan Control, a highly customizable fan controlling software for Windows. 项目地址: https://gitcode.com/GitHub_Trending/fa/F…...

3步解锁PotPlayer字幕翻译:让外语视频不再难懂

3步解锁PotPlayer字幕翻译:让外语视频不再难懂 【免费下载链接】PotPlayer_Subtitle_Translate_Baidu PotPlayer 字幕在线翻译插件 - 百度平台 项目地址: https://gitcode.com/gh_mirrors/po/PotPlayer_Subtitle_Translate_Baidu 还在为看不懂的外语视频字幕…...

OpenVSP参数化飞机设计深度解析:从几何建模到气动分析的完整技术栈

OpenVSP参数化飞机设计深度解析:从几何建模到气动分析的完整技术栈 【免费下载链接】OpenVSP A parametric aircraft geometry tool 项目地址: https://gitcode.com/gh_mirrors/ope/OpenVSP OpenVSP是一款由NASA开发的开源参数化飞机几何设计工具,…...

OBS多平台直播终极指南:如何一键同步推流到所有主流平台

OBS多平台直播终极指南:如何一键同步推流到所有主流平台 【免费下载链接】obs-multi-rtmp OBS複数サイト同時配信プラグイン 项目地址: https://gitcode.com/gh_mirrors/ob/obs-multi-rtmp 你是否曾经为了同时在多个直播平台开播而手忙脚乱?每次都…...