信息系统与互联网中的安全、隐私及伦理问题

1 伦理(Ethics)

1.1 伦理框架(Ethical Frameworks)

-

自然法与权利(Natural Law and Rights)

- 定义:基于人类自然权利的伦理思想,强调生命、自由和财产等基本权利。

- 应用:隐私权保护、数据收集中的用户同意权。

- 案例分析:脸书数据泄露事件与用户知情权的冲突。

-

功利主义(Utilitarianism)

- 定义:以行为对最大多数人产生的最大利益为衡量标准。

- 应用:牺牲个体隐私以促进公共安全(如疫情追踪系统)。

- 案例分析:智慧城市数据共享中的伦理争议。

1.2 伦理与法律(Ethics and the Law)

- 伦理原则

- 正义原则:平等对待所有数据主体。

- 尊重原则:保障个人信息和隐私权。

- 政治压力

- 政府监管和企业责任的冲突。

- 案例:国际数据跨境传输中的隐私保护法规(如GDPR与CLOUD Act)。

- 合法性 vs. 伦理

- 法律允许但伦理受争议的行为。

- 案例:AI 技术用于人群识别的伦理争议。

1.3 信息技术中的伦理问题(Ethical Issues and ICT)

- 新元素

- 人工智能生成内容(如深度伪造)带来的伦理挑战。

- 虚拟现实和增强现实技术中的隐私侵害。

- 言论自由(Free Speech)

- 互联网内容管控与言论自由的权衡。

- 案例:维基百科的言论自由原则及其挑战。

- 决策制定(Decision Making)

- 伦理困境:数据透明性与商业机密的冲突。

1.4 信息伦理(Information Ethics)

- 信息获取与传播

- 信息滥用的道德危害。

- 案例:算法偏见导致招聘歧视。

1.5 知识产权与剽窃(Intellectual Property and Plagiarism)

- 知识产权(Intellectual Property)

- 数字版权保护的重要性。

- 案例:音乐与影视作品的盗版现象。

- 数字版权管理(Digital Rights Management, DRM)

- 技术保护措施及其局限性。

- 剽窃(Plagiarism)

- 定义与形式:学术剽窃、内容抄袭。

- 案例:知名科技公司间的专利纠纷。

2 挑战(Challenges)

- 技术发展速度

- 技术超前于法规和伦理讨论的现象。

- 案例:生成式AI内容的伦理风险。

- 全球化影响

- 不同文化和法律体系下的伦理观冲突。

- 案例:跨国公司如何遵守不同国家的数据隐私法规。

- 复杂决策

- 权衡多方利益(如用户、企业、政府)的挑战。

3 隐私(Privacy)

3.1 隐私的难以界定性(Elusiveness of Privacy)

- 隐私定义

- 个人信息与敏感信息的区分。

- 案例:社交媒体用户公开与隐私信息的模糊界限。

3.2 信息隐私(Information Privacy)

- 便利性与隐私的权衡

- 案例:谷歌地图对用户位置隐私的影响。

- 匿名性(Anonymity)

- 在线匿名的利弊分析。

- 案例:匿名用户在社交平台中的行为研究。

- 监控(Surveillance)

- 国家安全与个人隐私间的博弈。

- 案例:监控系统和面部识别技术的使用。

4 安全(Security)

4.1 风险管理(Risk Management)

-

识别威胁(Identifying Threats)

- 恶意软件与僵尸网络(Malware and Botnets)

- 案例:勒索软件攻击对医院系统的影响。

- 分布式拒绝服务攻击(DDoS)

- 案例:某知名网站的DDoS攻击应对。

- 网络钓鱼(Phishing)

- 案例:邮件钓鱼骗局的特征与防范。

- 信息泄漏(Information Leakage)

- 案例:企业数据泄漏对声誉的影响。

- 恶意软件与僵尸网络(Malware and Botnets)

-

评估脆弱性(Assessing Vulnerability)

- 风险评估方法。

- 控制措施与风险矩阵的应用。

4.2 安全控制措施

-

行政安全控制(Administrative Security Controls)

- 安全政策的制定。

- 事件响应计划的设计与执行。

-

技术安全控制(Technical Security Controls)

- 认证策略:双因素认证的应用与实施。

- 加密技术的应用:SSL/TLS在数据传输中的作用。

- 入侵防护系统(Intrusion Prevention Systems)的功能与局限。

-

云计算中的信息安全(Information Security and Cloud Computing)

- 云环境的安全考虑。

- 案例:使用云存储服务的公司如何确保数据安全。

5 人类行为(Human Behavior)

5.1 认知问题(Cognitive Issues)

- 用户对网络安全知识的欠缺对系统安全的影响。

- 案例:员工无意识操作导致的数据泄露。

5.2 密码管理(Passwords)

- 密码复杂性与易用性的矛盾。

- 案例:密码重用的风险及其对策。

5.3 社交工程(Social Engineering)

- 定义与常见手段。

- 案例:冒充IT人员获取敏感信息的事件。

5.4 安全意识(Security Awareness)

- 安全教育和培训的重要性。

- 案例:公司员工网络钓鱼模拟测试。

6 伦理决策(Ethical Decision Making)

- 案例分析

- 销售代表的道德困境:如何处理客户隐私数据?

- 小学生的技术伦理:是否有权访问学校网络的限制区域?

- 大学职员的选择:面对内部泄露事件如何平衡责任?

- 同事间的矛盾:是否应举报违规行为?

- CFO 的抉择:如何公开财务数据以满足透明性而不伤害公司利益?

总结

- 课程目标复盘:加强对隐私保护、伦理决策、安全管理的全面理解和应用能力。

- 互动讨论:通过案例分析探讨各类问题的解决方法,引导学生形成批判性思维和社会责任感。

相关文章:

信息系统与互联网中的安全、隐私及伦理问题

1 伦理(Ethics) 1.1 伦理框架(Ethical Frameworks) 自然法与权利(Natural Law and Rights) 定义:基于人类自然权利的伦理思想,强调生命、自由和财产等基本权利。应用:隐…...

Java安全—log4j日志FastJson序列化JNDI注入

前言 log4j和fastjson都是这几年比较火的组件,前者是用于日志输出后者则是用于数据转换,今天我们从源码来说一下这两个组件为何会造成漏洞。 实验环境 这里的idea要进行一下配置,因为我们要引用第三方组件,而这些第三方组件都是…...

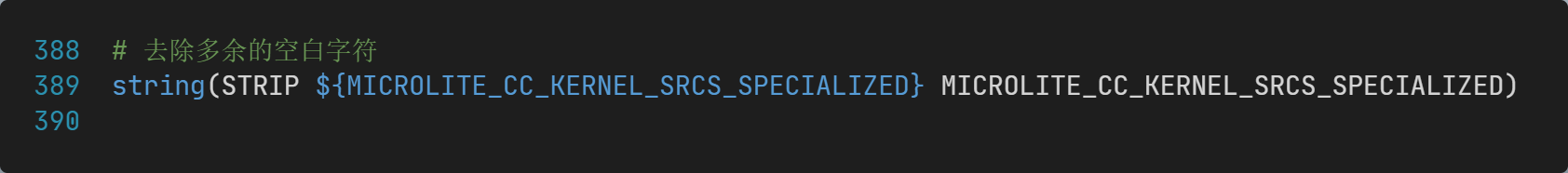

【STM32开发笔记】移植AI框架TensorFlow到STM32单片机【DSP指令加速篇】

【STM32开发笔记】移植AI框架TensorFlow到STM32单片机【DSP指令加速篇】 一、前文回顾二、CMSIS-NN简介2.1 为什么介绍CMSIS-NN?2.2 CMSIS-NN是什么?2.3 CMSIS-NN核心特性2.4 CMSIS-NN算子支持 三、TFLMCMSIS-NN集成3.1 包含TFLM的STM32项目3.2 理解TFLM…...

Python中如何判断一串文本是不是数字

目录 1. 内置函数2. 尝试类型转换3. 正则表达式 在编程中,我们经常需要确定一段文本是否为数字。 这不仅关系到数据的准确性,还涉及到后续的计算和处理。 1. 内置函数 在Python中,可以使用str.isdigit()、str.isnumeric()和str.isdecimal()…...

基于YOLOv8深度学习的智慧农业山羊行为检测系统研究与实现(PyQt5界面+数据集+训练代码)

随着智慧农业的快速发展,利用先进的技术手段对牲畜的行为进行自动化监测和管理,已经成为现代农业中的重要研究方向之一。在传统的农业管理模式中,牲畜的行为监测通常依赖于人工观测,耗时耗力且难以实现大规模实时监控。然而&#…...

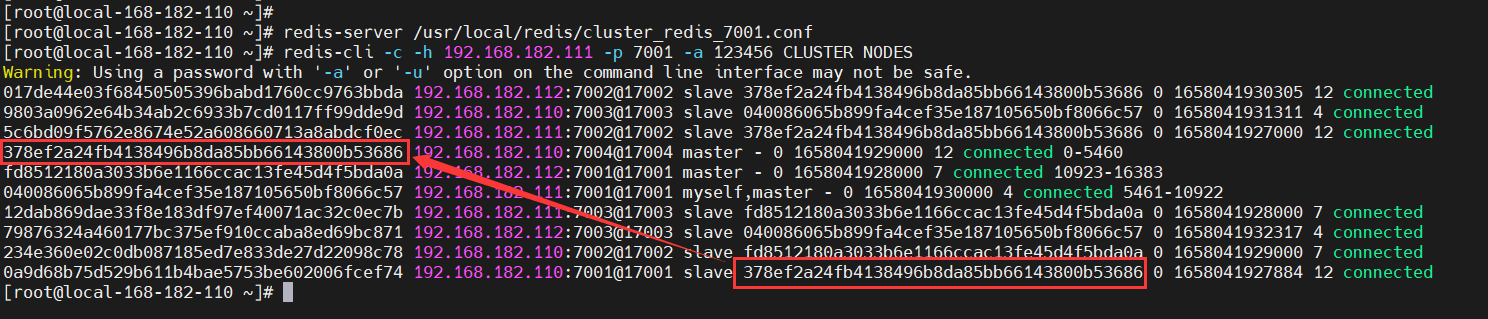

Redis环境部署(主从模式、哨兵模式、集群模式)

一、概述 REmote DIctionary Server(Redis) 是一个由 Salvatore Sanfilippo 写的 key-value 存储系统,是跨平台的非关系型数据库。Redis 是一个开源的使用 ANSI C 语言编写、遵守 BSD 协议、支持网络、可基于内存、分布式、可选持久性的键值对(Key-Value)存储数据库…...

高阶C语言之六:程序环境和预处理

本文介绍程序的环境,在Linux下对编译链接理解,较为简短,着重在于编译的步骤。 C的环境 在ANSI C(标准C语言)的任何一种实现中,存在两个不同的环境。 翻译环境:在这个环境中,源代码…...

最佳实践指南)

Vue 3 国际化 (i18n) 最佳实践指南

1. 安装依赖 npm install vue-i18n@9 2. 项目结构建议 src/ ├── i18n/ │ ├── index.ts # i18n 配置文件 │ ├── languages/ # 语言文件目录 │ │ ├── zh-CN.ts # 中文 │ │ ├── en-US.ts # 英文 │ │ └─…...

Acme PHP - Let‘s Encrypt

Lets Encrypt是一个于2015年三季度推出的数字证书认证机构,旨在以自动化流程消除手动创建和安装证书的复杂流程,并推广使万维网服务器的加密连接无所不在,为安全网站提供免费的SSL/TLS证书。 使用PHP来更新证书: Acme PHP | Rob…...

获取DOM 节点的四大方式

前言: 在 Vue 中,获取 DOM 节点可以通过多种方式,如自定义属性、ref 引用、类选择器和 ID 选择器等。 一、使用 ref 获取 DOM 实例 ref 是 Vue 中推荐的获取 DOM 节点的方式,它为每个节点分配一个唯一的引用,可以直…...

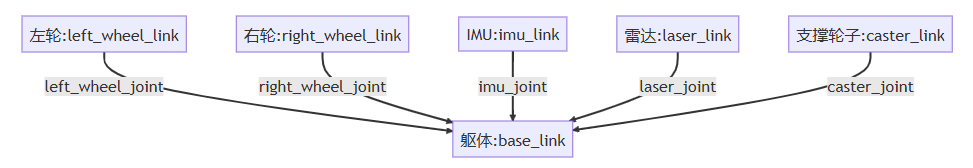

ROS2 Humble 机器人建模和Gazebo仿真

一.Ubuntu22.04系统虚拟机安装 1.下载镜像并安装 Index of /ubuntu-releases/ | 清华大学开源软件镜像站 | Tsinghua Open Source Mirror 2.安装选英文版,安装类型选清除磁盘。 3.遇到无法复制windows内容到虚拟机里。需安装VMware tools。VMware tools安装不了&a…...

docker容器镜像的制作、使用以及传递

目录 制作容器镜像使用Dockerfile制作镜像准备所需文件构建镜像怎么不使用基础镜像来构建容器镜像 使用容器镜像传递容器镜像 这篇文章讨论一下怎么使用docker制作容器镜像,容器镜像的使用,以及怎么传递容器镜像。 制作容器镜像 docker制作容器镜像推荐…...

一种由于吸入硅酸盐粉尘而引起的肺部疾病:pneumonoultramicroscopicsilicovolcanoconiosis

有人说,pneumonoultramicroscopicsilicovolcanoconiosis是英语中最长的单词,这是一个医学词汇,意思是指:一种由于吸入硅酸盐粉尘而引起的肺部疾病。 pneumonoultramicroscopicsilicovolcanoconiosis [ˈnju:mənəuˌʌltrəˌmai…...

百度AI人脸检测与对比

1.注册账号 打开网站 https://ai.baidu.com/ ,注册百度账号并登录 2.创建应用 3.技术文档 https://ai.baidu.com/ai-doc/FACE/yk37c1u4t 4.Spring Boot简单集成测试 pom.xml 配置: <!--百度AI--> <dependency> <groupId>com.baidu.…...

贴代码框架PasteForm特性介绍之outer,outers,object,objects,outerdisplay

简介 PasteForm是贴代码推出的 “新一代CRUD” ,基于ABPvNext,目的是通过对Dto的特性的标注,从而实现管理端的统一UI,借助于配套的PasteBuilder代码生成器,你可以快速的为自己的项目构建后台管理端!目前管…...

sql数据库-权限控制-DCL

目录 常用权限类别 查询用户权限 举例 授予用户权限 删除权限 常用权限类别 权限说明ALL,ALL PRIVILEGES所有权限SELECT查询数据INSERT插入数据UPDATE修改数据DELETE删除数据ALTER修改表DROP删除数据库/表/视图CREATE创建数据库/表 查询用户权限 show grants for 用户名…...

【计组笔记】目录

【计组笔记】机器数表示及运算https://blog.csdn.net/Resurgence03/article/details/142673325?sharetypeblog&shareId142673325&sharereferAPP&sharesourceresurgence03&sharefromlink 【计组笔记】指令系统https://blog.csdn.net/Resurgence03/article/det…...

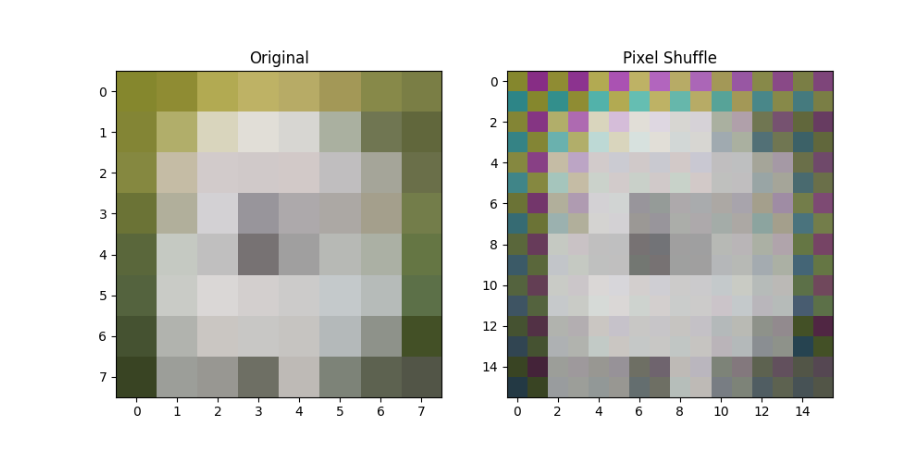

深度学习中的Pixel Shuffle和Pixel Unshuffle:图像超分辨率的秘密武器

在深度学习的计算机视觉任务中,提升图像分辨率和压缩特征图是重要需求。Pixel Shuffle和Pixel Unshuffle是在超分辨率、图像生成等任务中常用的操作,能够通过转换空间维度和通道维度来优化图像特征表示。本篇文章将深入介绍这两种操作的原理,…...

AntFlow 0.11.0版发布,增加springboot starter模块,一款设计上借鉴钉钉工作流的免费企业级审批流平台

AntFlow 0.11.0版发布,增加springboot starter模块,一款设计上借鉴钉钉工作流的免费企业级审批流平台 传统老牌工作流引擎比如activiti,flowable或者camunda等虽然功能强大,也被企业广泛采用,然后也存着在诸如学习曲线陡峭,上手难度大&#x…...

golang操作mysql基础驱动github.com/go-sql-driver/mysql使用

golang中类似java操作mysql的jdbc一样,github.com/go-sql-driver/mysql也为go提供了基础接口,在开发中往往需要写更多的代码来满足自己的定制需求,java在驱动基础上有了扩展,orm框架诞生,mybatis、jpa等都是好用的扩展…...

浏览器扩展革命:5分钟解锁微信网页版全功能访问

浏览器扩展革命:5分钟解锁微信网页版全功能访问 【免费下载链接】wechat-need-web 让微信网页版可用 / Allow the use of WeChat via webpage access 项目地址: https://gitcode.com/gh_mirrors/we/wechat-need-web 还在为微信网页版的各种限制而烦恼吗&…...

版本:UEFI-OC095-)

Hyper-V下安装macOS(引导文件macOS.Monterey.14.x.UEFI.vhdx)版本:UEFI-OC095-

用于windows自带hyper-v虚拟机安装macos14时使用的虚拟磁盘,具体如何安装请参考文章...

FanControl终极指南:5步解决Windows风扇噪音与过热难题

FanControl终极指南:5步解决Windows风扇噪音与过热难题 【免费下载链接】FanControl.Releases This is the release repository for Fan Control, a highly customizable fan controlling software for Windows. 项目地址: https://gitcode.com/GitHub_Trending/f…...

WaveTools终极指南:免费解锁鸣潮120FPS帧率限制的完整方案

WaveTools终极指南:免费解锁鸣潮120FPS帧率限制的完整方案 【免费下载链接】WaveTools 🧰鸣潮工具箱 项目地址: https://gitcode.com/gh_mirrors/wa/WaveTools WaveTools是一款专为《鸣潮》PC版设计的开源工具箱,通过创新技术方案帮助…...

Arm编译器嵌入式C/C++库架构与优化实践

1. Arm编译器嵌入式C/C库核心架构解析在嵌入式系统开发中,Arm编译器提供的C/C库是实现高效、可靠应用的基础设施。这些库函数针对Arm架构进行了深度优化,特别是在内存管理、信号处理和浮点运算等关键功能上。让我们先来看看这个库的核心架构设计。Arm编译…...

EurekaClaw:多智能体AI研究助手,自动化实现从灵感到论文的完整流程

1. 项目概述:从灵感到论文的自动化研究助手在科研工作中,最令人兴奋又最耗费精力的,莫过于从零散的文献、模糊的直觉中,一步步构建出严谨的、可发表的成果。这个过程通常需要经历文献调研、假设生成、理论证明、实验验证和论文撰写…...

5分钟快速上手:XUnity.AutoTranslator游戏实时翻译插件终极指南

5分钟快速上手:XUnity.AutoTranslator游戏实时翻译插件终极指南 【免费下载链接】XUnity.AutoTranslator 项目地址: https://gitcode.com/gh_mirrors/xu/XUnity.AutoTranslator 还在为语言障碍而无法畅玩海外Unity游戏吗?XUnity.AutoTranslator正…...

从“Hello There!”徽章看低功耗Mesh网络在嵌入式社交硬件的实现

1. 项目概述:当硬件徽章成为社交网络的物理层如果你参加过大型的技术会议,尤其是像嵌入式系统大会(ESC)这样的场合,你肯定对那种既兴奋又略带尴尬的社交氛围不陌生。满屋子都是聪明绝顶的工程师,大家脑子里…...

实战:利用Excel的Solver工具进行投资组合优化)

规划求解(Solver)实战:利用Excel的Solver工具进行投资组合优化

投资界有句老话:"别把鸡蛋放在一个篮子里。"但很少有人告诉你后半句:“每个篮子放多少鸡蛋,才是大学问。“Solver就是投资组合的"营养师”,帮你配出最佳"营养比例”。就像投资界的红绿灯,约束条件告诉你什么可以做,什么不可以碰。 一、什么是规划求解…...

为什么92%的AI团队Serverless化失败?奇点大会披露的4个反直觉架构断点与实时熔断方案

更多请点击: https://intelliparadigm.com 第一章:AI原生Serverless实践:2026奇点智能技术大会无服务器架构 在2026奇点智能技术大会上,AI原生Serverless成为核心范式——它不再将模型推理简单托管于函数即服务(FaaS&…...