服务器被入侵登录不上怎么办?

在数字化时代,服务器作为数据存储与业务运行的核心载体,其安全性直接关系到企业的生死存亡。然而,随着网络攻击手段的不断升级,服务器被入侵的事件屡见不鲜,导致系统瘫痪、数据泄露等严重后果。当您发现自己的服务器被入侵且无法正常登录时,面对这一紧急情况,如何迅速而有效地应对,成为摆在面前的重大挑战。以下是一篇详尽的指南,旨在帮助您应对服务器被入侵登录不上的困境。

一、初步确认与紧急响应

1. 确认入侵情况

首先,通过其他可靠途径(如备用服务器、日志监控系统或第三方安全服务)确认服务器是否真的被入侵。检查系统日志、网络流量异常、未授权访问尝试记录等,是初步判断的重要依据。

2. 立即隔离

一旦确认入侵,首要任务是立即将受感染的服务器从网络中隔离出来,防止攻击扩散至其他系统或网络区域。这可以通过断开网络连接、修改防火墙规则等方式实现。

3. 通知团队与上级

迅速组建应急响应小组,包括IT安全专家、系统管理员、法务顾问等,并向公司高层汇报情况,以便获得必要的资源和支持。

二、深入分析与损害评估

1. 系统审计

对受影响的服务器进行全面的安全审计,包括系统配置、权限设置、应用漏洞、恶意软件检测等。使用专业的安全扫描工具和漏洞评估软件,识别所有潜在的安全威胁。

2. 数据检查

检查关键数据是否被篡改、删除或加密勒索。对于敏感数据,应尽快评估泄露风险,并准备相应的危机公关策略。

3. 入侵路径追踪

通过日志分析、网络流量追踪等手段,尝试找出攻击者入侵的路径和方法,为后续的安全加固提供方向。

三、恢复与重建

1. 数据恢复

根据备份策略,从最近的干净备份中恢复数据。如果没有可靠的备份,可能需要考虑聘请专业的数据恢复服务,但需注意避免进一步污染系统。

2. 系统重装与加固

在确认系统彻底清理干净后,重新安装操作系统和必要的软件,确保使用最新的安全补丁和配置。同时,实施更严格的安全策略,如最小化权限原则、多因素认证、定期密码更换等。

3. 应用安全加固

对所有部署的应用进行安全审查,修复已知漏洞,实施代码签名、输入验证、错误处理等安全措施,防止类似攻击再次发生。

四、后续防范与监控

1. 加强访问控制

实施严格的访问控制策略,限制对敏感数据和关键系统的访问权限。使用VPN、SSL/TLS加密等技术保护数据传输安全。

2. 定期安全培训

对员工进行定期的安全意识和技能培训,提升识别钓鱼邮件、恶意链接等常见攻击手段的能力。

3. 安全监控与日志审计

部署全面的安全监控系统,实时监控网络流量、系统日志、异常行为等,及时发现并响应潜在威胁。定期审计日志,确保所有操作可追溯。

4. 应急演练

定期组织应急响应演练,模拟不同类型的网络攻击场景,检验应急预案的有效性,提升团队的应急响应能力。

五、法律与合规考量

1. 证据收集与保存

在整个处理过程中,确保所有相关日志、通信记录、系统快照等证据的完整性和可追溯性,为后续的法律诉讼或合规审查提供支持。

2. 通知相关方

根据法律法规和行业要求,及时通知受影响的客户、合作伙伴及监管机构,说明情况、采取的措施及后续计划。

3. 合作与协助

与当地执法部门、网络安全组织等保持沟通,寻求专业指导和协助,共同打击网络犯罪。

六、总结与反思

每次安全事件都是一次宝贵的学习机会。在事件处理完毕后,组织一次全面的复盘会议,总结经验教训,识别安全管理体系中的不足,制定改进措施。同时,将此次事件的处理过程、发现的漏洞、采取的措施等形成文档,作为未来安全培训和应急响应的参考。

面对服务器被入侵登录不上的紧急情况,冷静、迅速、有序地采取上述措施,是减少损失、恢复业务运行的关键。记住,网络安全是一场没有硝烟的战争,持续的防范与改进,才是赢得这场战争的根本之道。

相关文章:

服务器被入侵登录不上怎么办?

在数字化时代,服务器作为数据存储与业务运行的核心载体,其安全性直接关系到企业的生死存亡。然而,随着网络攻击手段的不断升级,服务器被入侵的事件屡见不鲜,导致系统瘫痪、数据泄露等严重后果。当您发现自己的服务器被…...

达梦官方工具 SQLark数据迁移(oracle->达梦数据库)

应国产化需求需要,需将系统中涉及的各中间件替换成国产中间件,此文介绍了从Oracle迁移数据至达梦dm8的步骤,该文在windos环境下已验证测试过 1 SQLark介绍 SQLark是一款专为信创应用开发者设计的数据库开发和管理工具。它支持快速查询、创建和管理多种类型的数据库系统…...

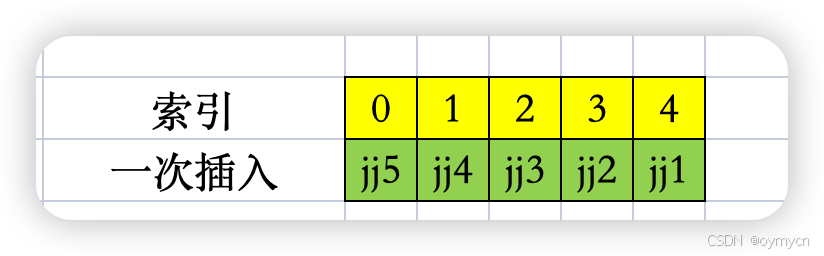

redis数据类型:list

list 的相关命令配合使用的应用场景: 栈和队列:插入和弹出命令的配合,亦可实现栈和队列的功能 实现哪种数据结构,取决于插入和弹出命令的配合,如左插右出或右插左出:这两种种方式实现先进先出的数据结构&a…...

.NET周刊【12月第2期 2024-12-08】

国内文章 终于解决了.net在线客服系统总是被360误报的问题(对软件进行数字签名) https://www.cnblogs.com/sheng_chao/p/18581139 升讯威在线客服与营销系统由.net core和WPF开发,旨在开放、开源、共享。开发者为解决360与其他国产管家的误…...

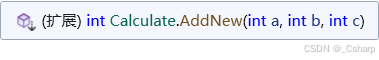

C#—扩展方法

扩展方法 扩展方法是C#中一种特殊的静态方法,它定义在一个静态类中,但是可以像实例方法一样被调用,使得代码看起来更为直观和易于阅读。扩展方法允许你在不修改原始类的情况下,添加新的方法到现有的类型中。 有↓箭头的是扩展方…...

金碟中间件-AAS-V10.0安装

金蝶中间件AAS-V10.0 AAS-V10.0安装 1.解压AAS-v10.0安装包 unzip AAS-V10.zip2.更新license.xml cd /root/ApusicAS/aas# 这里要将license复制到该路径 [rootvdb1 aas]# ls bin docs jmods lib modules templates config domains …...

sql server 查询对象的修改时间

sql server 不能查询索引的最后修改时间,可以查询表,存储过程,函数,pk 的最后修改时间使用以下语句 select * from sys.all_objects ob order by ob.modify_date desc 但可以参考一下统计信息的最后修改时间,因为索…...

Qt之串口设计-线程实现(十二)

Qt开发 系列文章 - Serial-port(十二) 目录 前言 一、SerialPort 二、实现方式 1.创建类 2.相关功能函数 3.用户使用 4.效果演示 5.拓展应用-实时刷新 总结 前言 Qt作为一个跨平台的应用程序开发框架,在串口编程方面提供了方便易用…...

探索 Seaborn Palette 的奥秘:为数据可视化增色添彩

一、引言 在数据科学的世界里,视觉传达是不可或缺的一环。一个好的数据可视化不仅能传递信息,还能引发共鸣。Seaborn 是 Python 中一款广受欢迎的可视化库,而它的调色板(palette)功能,则为我们提供了调配绚…...

Linux创建普通用户和修改主机名

创建修改用户名和用户组 工作组相关命令 功能命令说明切换用户su username注销用户logout新建用户adduser username 创建用户并分配到用户组useradd -g test username 设置用户密码passwd username查看某一用户w username查看登录用户w查看登陆用户并显示IPwho查看登录历史…...

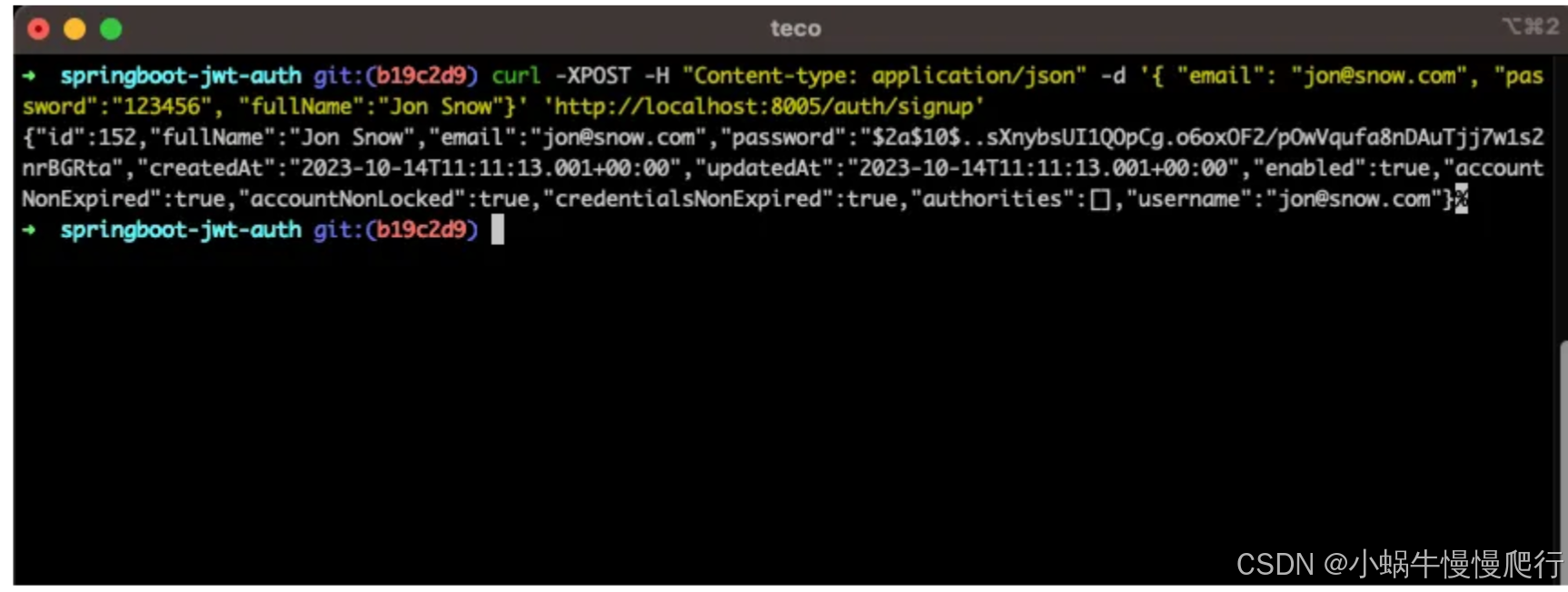

在 Spring Boot 3 中实现基于角色的访问控制

基于角色的访问控制 (RBAC) 是一种有价值的访问控制模型,可增强安全性、简化访问管理并提高效率。它在管理资源访问对安全和运营至关重要的复杂环境中尤其有益。 我们将做什么 我们有一个包含公共路由和受限路由的 Web API。受限路由需要数据库中用户的有效 JWT。 现在用户…...

二八(vue2-04)、scoped、data函数、父子通信、props校验、非父子通信(EventBus、provideinject)、v-model进阶

1. 组件的三大组成部分(结构/样式/逻辑) 1.1 scoped 样式冲突 App.vue <template><!-- template 只能有一个根元素 --><div id"app"><BaseOne></BaseOne><BaseTwo></BaseTwo></div> </template><script…...

配置PostgreSQL用于集成测试的步骤

在进行软件开发时,集成测试是确保各个组件能够协同工作的关键环节。PostgreSQL作为一种强大的开源数据库系统,常被用于集成测试中。下面将详细介绍如何在不同的环境中配置PostgreSQL以支持集成测试。 1. 选择并安装PostgreSQL 首先,你需要根…...

【ComfyUI + 铅笔素描画风】艺术家DaTou发布了的彩色铅笔素描风格生成(真实感超强)

发布时间:2024年12月09日 项目主页:https://hf-mirror.com/Datou1111/shou_xin 基础模型:flux.1-dev comfyui工作流下载:https://pan.baidu.com/s/1FrLQ4o8ldckKwhIrN1Pv7g?pwd1220 自己测试 官方效果 生成猫猫 shou_xin, a m…...

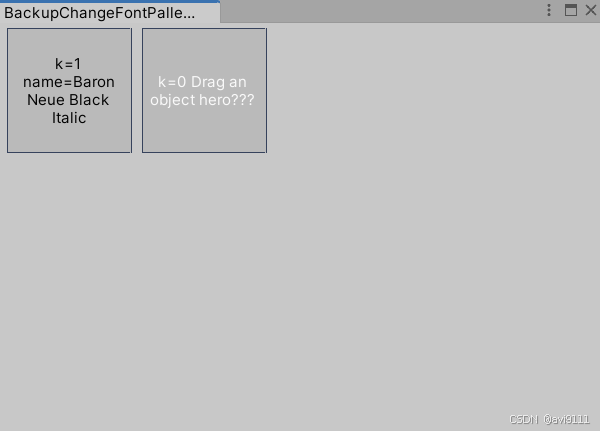

Unity-Editor扩展GUI基本实现一个可拖拉放的格子列表

短短几百行代码,好吧,又是“参考”了国外的月亮 操作,还真地挺自然的。。。。。。国外的实现有点小牛 拖拉,增加+ 一个Element 鼠标左键长按,可以出提示 鼠标右键,清除Element, 有点小bug,不是很自然地完全清除, using System.Collections; using System.Collecti…...

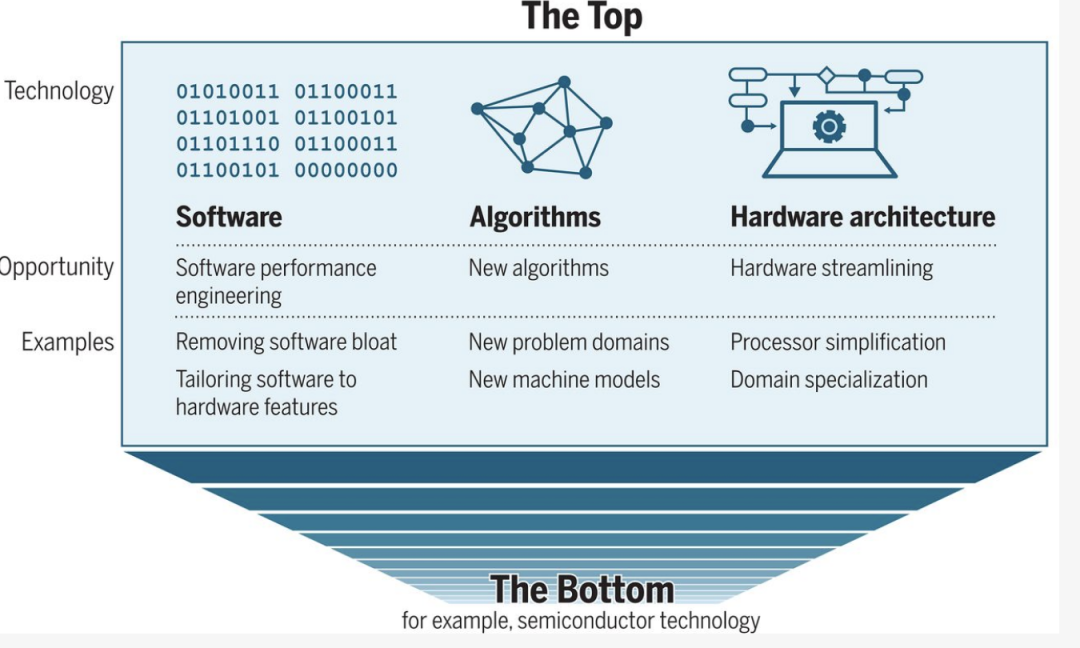

后摩尔定律时代,什么将推动计算机性能优化的发展?

在摩尔定律时代,每两年芯片上的晶体管数量就会翻一番,这一看似不可避免的趋势被称为摩尔定律,它极大地促进了计算机性能的提高。然而,硅基晶体管不可能一直小下去,半导体晶体管的微型化推动了计算机性能的提升…...

SQL进阶技巧:如何计算商品需求与到货队列表进出计划?

目录 0 需求描述 1 数据准备 2 问题分析 3 小结 累计到货数量计算 出货数量计算 剩余数量计算 0 需求描述 假设现有多种商品的订单需求表 DEMO_REQUIREMENT,以及商品的到货队列表 DEMO_ARR_QUEUE,要求按照业务需要,设计一个报表&#…...

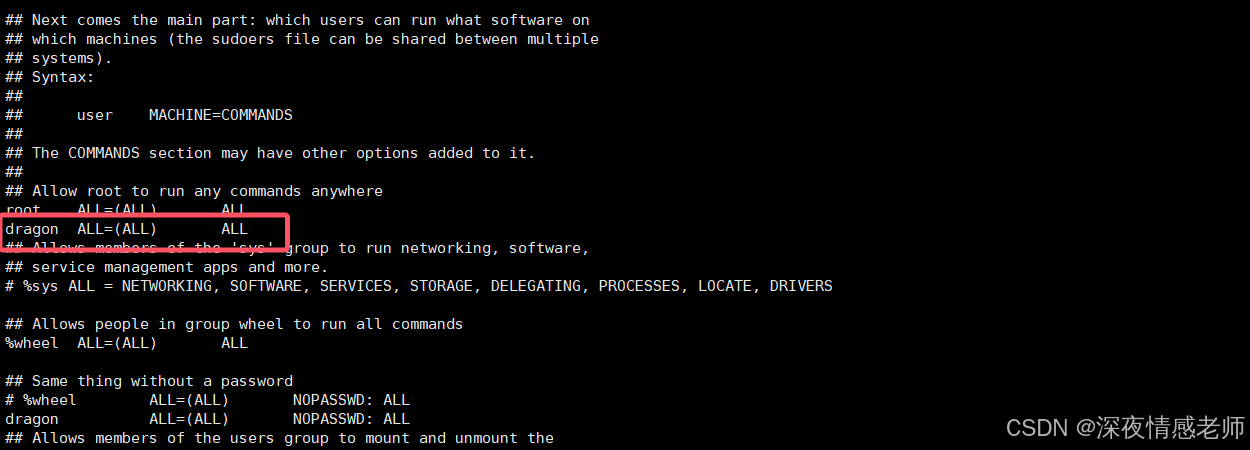

linux普通用户使用sudo不需要输密码

1.root用户如果没有密码,先给root用户设置密码 sudo passwd root #设置密码 2.修改visudo配置 su #切换到root用户下 sudo visudo #修改visudo配置文件 用户名 ALL(ALL) NOPASSWD: ALL #下图所示处新增一行配置 用户名需要输入自己当前主机的用户名...

Mac配置 Node镜像源的时候报错解决办法

在Mac电脑中配置国内镜像源的时候报错,提示权限问题,无法写入配置文件。本文提供解决方法,青测有效。 一、原因分析 遇到的错误是由于 .npm 目录下的文件被 root 用户所拥有,导致当前用户无法写入相关配置文件。 二、解决办法 在终端输入以下命令,输入管理员密码即可。 su…...

R语言的数据结构-数据框

【图书推荐】《R语言医学数据分析实践》-CSDN博客 《R语言医学数据分析实践 李丹 宋立桓 蔡伟祺 清华大学出版社9787302673484》【摘要 书评 试读】- 京东图书 (jd.com) R语言医学数据分析实践-R语言的数据结构-CSDN博客 在医学领域中,R语言的数据框(…...

词向量实战指南:从基础原理到工业级部署的完整教程

词向量实战指南:从基础原理到工业级部署的完整教程 【免费下载链接】AI-For-Beginners 微软推出的人工智能入门指南项目,适合对人工智能和机器学习感兴趣的人士学习入门知识,内容包括基本概念、算法和实践案例。特点是简单易用,内…...

VSCode里玩转Qt Designer:手把手教你可视化设计PyQt5界面并自动生成Python代码

VSCode高效开发PyQt5:可视化设计与自动化代码生成实战 在Python GUI开发领域,PyQt5凭借其强大的功能和跨平台特性成为众多开发者的首选。然而,传统的手写界面布局代码不仅耗时耗力,还难以实时预览效果。本文将带你探索如何在VSCod…...

Nanbeige4.1-3B vLLM模型水印:输出内容可追溯的版权保护技术实现

Nanbeige4.1-3B vLLM模型水印:输出内容可追溯的版权保护技术实现 1. 引言:当AI生成内容遇上版权难题 你有没有想过,如果AI帮你写了一篇文章、一段代码或者一个创意方案,这份成果的“所有权”到底归谁?随着像Nanbeige…...

VSCode 集成 DeepSeek:提升编程效率的终极指南

1. 为什么要在VSCode中集成DeepSeek? 作为一个写了十几年代码的老程序员,我见过太多开发者把时间浪费在重复劳动上。直到去年尝试了DeepSeek和VSCode的组合,才发现原来编程可以这么高效。简单来说,DeepSeek就像是你身边24小时待命…...

PyTorch模型性能分析与瓶颈定位:使用PyTorch Profiler工具详解

PyTorch模型性能分析与瓶颈定位:使用PyTorch Profiler工具详解 1. 为什么需要性能分析工具 训练深度学习模型时,我们经常会遇到这样的困惑:为什么模型训练这么慢?是数据加载拖慢了速度,还是计算本身效率低下…...

从零部署Jetson Xavier NX:Ubuntu 20.04系统烧录、CUDA环境配置与深度学习框架实战指南

1. 开箱与硬件准备 第一次拿到Jetson Xavier NX开发板时,我差点被它小巧的尺寸骗了——这个巴掌大的板子居然藏着384个CUDA核心和48个Tensor核心。我入手的是带128GB SSD的EMMC版本,实测下来这套配置跑YOLOv5这类中等规模的模型完全够用。开箱清单里除了…...

)

为什么你的视觉检测准确率卡在92.7%?(揭秘工业现场3类未标注异常数据导致的模型过拟合代码根源)

第一章:视觉检测准确率瓶颈的工业现场真相在实际产线部署中,视觉检测模型在实验室达到99.2%的mAP,落地后却频繁出现漏检与误报——这不是算法缺陷,而是工业现场多维干扰叠加的真实映射。光照波动、工件表面反光、传送带抖动、镜头…...

SEO_网站SEO诊断与性能优化的关键步骤

<h3 id"seo">网站SEO诊断与性能优化的关键步骤</h3> <p>在当今竞争激烈的互联网环境中,一个成功的网站不仅需要精美的设计,还需要优化的搜索引擎优化(SEO)和高效的性能。SEO和性能优化不仅能够提高网…...

智能体迁移学习完整实践:从零到一的快速适配指南 [特殊字符]

智能体迁移学习完整实践:从零到一的快速适配指南 🚀 【免费下载链接】hello-agents 📚 《从零开始构建智能体》——从零开始的智能体原理与实践教程 项目地址: https://gitcode.com/datawhalechina/hello-agents 想要让智能体快速适应…...

毕业不焦虑!百考通AI如何成为你论文季的秘密武器

摘要:面对开题迷茫、逻辑混乱、查重崩溃的经典困局,我如何用百考通AI高效完成了毕业论文的“逆袭”。 深夜三点,室友的鼾声均匀,我屏幕的冷光映照着文档末尾不断闪烁的光标。眼前的文档,除了标题,空空如也。…...