网络七层杀伤链

声明!

学习视频来自B站up主 **泷羽sec** 有兴趣的师傅可以关注一下,如涉及侵权马上删除文章,笔记只是方便各位师傅的学习和探讨,文章所提到的网站以及内容,只做学习交流,其他均与本人以及泷羽sec团队无关,切勿触碰法律底线,否则后果自负!!!!有兴趣的小伙伴可以点击下面连接进入b站主页[B站泷羽sec](https://space.bilibili.com/350329294)

一、企业技术和信息团队管理架构

- 高层管理

- CIO(首席信息官):主导企业信息系统战略规划、管理与优化,保障信息技术与企业战略契合。

- CTO(首席技术官):把控运营技术整体方向,涵盖技术创新、研发及选型等事务。

- IT 管理

- 中央系统:集中管控企业内软件、硬件及数据等 IT 资源。

- 自带设备(BYOD):员工自带移动设备接入企业网络时,需制定对应安全策略与管理规定。

- 影子 IT:员工私自搭建小网络或使用未经授权的 IT 设备和软件,会增加企业安全风险,需加以管控。

- 中央技术团队

- 客户服务团队:负责提供工作站、笔记本维护及服务台支持等技术服务。

- 基础设施团队:承担网络、服务器机群的规划、部署与维护工作。

- 数据库管理团队:专注数据库存储、备份恢复,确保数据完整性与安全性。

- 技术团队:受项目驱动,负责采购系统、维护及依据信息技术基础设施库(ITIL)开展日常操作管理、建立运营团队。

- 安全部门:由 CISO(首席信息安全官)领导,负责企业整体信息安全策略、规划与管理,需向 CIO、CTO、CFO(首席财务官)和 CRO(首席风险官)汇报,保障信息安全与企业多方面战略协调一致。

二、典型企业网络分区及相关要点

- 网络分区

- DMZ(非军事区):起到隔离内外部系统作用,为内外交互提供安全访问通道。

- 蜜罐:用于引诱和分析入侵者,收集攻击信息及行为模式。

- 代理:对外提供有限服务,防护内部网络免遭外部攻击。

- VPN:保障员工与合作商远程访问内网的安全性与保密性。

- 核心网络:通常采用物理分离与冗余设计,确保网络稳定可靠。

- 内部网络:涵盖有线、无线及 VPN 接入方式,实现全面网络覆盖与接入服务。

- 安管区:负责管理日志、告警及事件,实时监控安全状况并及时响应。

- 边界变化情况:随着云计算和 SaaS 服务普及,传统网络结构改变,在云部署基础架构或使用 SaaS 服务增多,涉及身份凭据同步、SSO(单点登录)等需求,且部分云服务会关联本地硬件,数据管理也跨内部和外部服务,工作负载可跨混合环境共享以优化资源配置。

三、外部攻击面相关应对措施

- 节点管理:收集开源情报后绘制网络节点图,关闭无用节点以缩小攻击面。

- 网络扫描与探测

- 运用 nmap 等工具进行网络扫描,如 “nmap -Sn<subnet>/24” 可发现活跃主机,“nmap -PS -sV ip-address” 能探测目标主机开放服务及版本信息。

- 关注开启 SSH 服务的未加固设备并及时加固修复。

- 漏洞检测与应对

- 使用漏扫软件(如 Nessus 等)验证漏洞存在情况并修复。

- 借助 searchsploit 等工具搜索对应漏洞利用脚本,助力安全团队掌握潜在威胁并应对。

四、身份管理相关内容

- 识别不同环境典型应用

- Windows 环境:常见应用如 Microsoft Exchange、SharePoint、Active Directory,可用网络扫描工具(如 “sudo nmap -PS -sV somesystem.com”)探测开放服务与端口来识别。

- Linux 环境:OpenSSH 用于远程登录管理,Samba 用于文件和打印共享,同样可借助网络扫描工具识别。

- WEB 服务:可用 whatweb 等工具识别其类型、版本及配置信息。

- 客户端设备:内网中客户端设备身份管理重要,需定期扫描识别,确保符合安全策略。

- 身份和访问管理要点:基本工作站和服务器维护自身身份存储,普通用户执行系统级配置管理命令需 sudo 权限或管理员身份,保障系统安全性。

- 目录服务:LDAP(轻量级目录访问协议)广泛应用于 AD(Active Directory)和 OpenLDAP 等目录服务,通过域集中管理实现资源集中存储与管理以及组策略应用更新。

五、企业数据存储相关内容

- 常见存储方案

- SAN(存储区域网络):由高速网络连接多个存储设备,提供高性能数据存储与访问能力。

- NAS(网络附加存储):单个设备含大量存储,通过本地网络供服务器和工作站访问。

- 还可使用串行局域网(SoL)协议基于 HTTPS 传输串行数据,提升传输安全性与可靠性。

- 虚拟化平台:如 VMware 的 vSphere 和 vCenter、Proxmox 等,可实现资源动态分配与优化利用,增强系统灵活性与可扩展性。

- 数据湖相关

- 常见解决方案:包括 Hadoop 等本地方案,以及 Cloudera、Google BigQuery 等基于云的大数据解决方案,围绕其有完整技术生态提供数据摄取和分析服务,但存在如 Hadoop 的 YARN 服务配置错误等安全风险,需加强安全管理与监控。

- 企业数据库:涵盖常见 SQL 数据库(如 Oracle SQL、Microsoft SQL Server、MySQL 等)、嵌入式 SQL 数据库(如 Mar iaDB、PostgreSQL、SQLite 等)以及非 SQL 数据库(如 MongoDB、Redis、Azure CosmosDB、AWS DynamoDB 等),满足多样化数据存储与查询需求。

- 传统存储形式:共享驱动器可通过网络协议(如 SMB/CIFS)实现资源共享,可用 smbclient 命令行工具操作,如列出共享资源、下载文件等,Windows 系统还有默认共享资源用于系统管理维护。

六、SOC 管理流程相关内容

- 相关标准与框架:ISO27001 标准提供审计认证框架,NIST 网络安全框架侧重预防应对网络攻击,信息安全生命周期含不同阶段(如戴明环的计划、做、检查、行动,SABSA 框架的战略规划、设计、实施、管理测量等),各企业建立 SOC 的组织方法因情况而异。

- SOC 层级及任务

- L1:负责监视告警、分类及解决小问题。

- L2:承担日常事件分析、遏制与解决工作。

- L3:聚焦损失控制、深入调查及取证分析等事件响应事务。

- L4:负责日常非事件相关程序,如账户开设、访问授权审查、定期安全报告等主动安全程序。

七、网络杀伤链模型

描述网络攻击的七个阶段,依次为侦察(收集目标相关信息)、武器化(将恶意软件制作为可利用漏洞的 “武器”)、投送(将恶意软件投送至目标)、利用(利用漏洞获取目标初步访问控制权)、安装(在目标安装更多恶意组件)、指挥与控制(建立远程操控连接)、行动(执行恶意活动达成攻击目的)。

八、日志收集与分析相关内容

- 日志收集:关键日志来源众多,涵盖各类服务器、网络设备及应用程序服务器等,Windows 系统用事件日志机制收集转发,Linux 系统常用 syslog 收集聚合并转发到日志收集器,且随着物联网发展,楼宇管理和工控网络日志也成为重要来源。

- 日志搜索与分析:利用 Splunk 等日志管理工具及 SIEM 系统,实现日志收集、存储、搜索、分析及可视化,关联日志与活动来识别可疑内容,及时发现安全威胁。

九、监控告警

通常是深信服,奇安信,360等产品进行(具体信息参考各大厂商,可推测其与基于上述收集分析的日志等信息,对网络安全状况进行实时监控,在发现异常时发出告警相关,以保障企业网络安全环境)。

相关文章:

网络七层杀伤链

声明! 学习视频来自B站up主 **泷羽sec** 有兴趣的师傅可以关注一下,如涉及侵权马上删除文章,笔记只是方便各位师傅的学习和探讨,文章所提到的网站以及内容,只做学习交流,其他均与本人以及泷羽sec团队无关&…...

)

GAN网络详解及涨点大全总结(源码)

(需要源码请私信或评论) GAN原理 GAN的基本原理建立在 生成模型和判别模型的博弈过程 上。这种独特的机制使得GAN能够在复杂的分布上实现高效的无监督学习。在这个过程中,生成器G和判别器D相互竞争,最终达到一种平衡状态,在此状态下,G能够产生高质量的合成样本,而D则无…...

【自动化】Python SeleniumUtil 工具 开启开发者模式 自动安装油猴用户脚本等

【自动化】Python SeleniumUtil 工具 【Python】使用Selenium 操作浏览器 自动化测试 记录-CSDN博客文章浏览阅读58次。文章浏览阅读42次。【附件】Selenium chromedriver 驱动及浏览器下载。【附件】Selenium chromedriver 驱动及浏览器下载-CSDN博客。3.安装Chrome浏览器驱动…...

【Linux打怪升级记 | 问题01】安装Linux系统忘记设置时区怎么办?3个方法教你回到东八区

🗺️博客地图 📍方法一、timedatectl 命令 📍方法二、手动链接 /etc/localtime 📍方法三、修改时区变量 在 Linux 系统中,可以通过以下3种方式将系统时区修改为 CST(中国标准时间,GMT8 或称 …...

android:sharedUserId 应用进程声明介绍

背景 adb install 安装系统软件报错,原因是签名不一致,进程改变。 代码分析 AndroidManifest.xml 定义的 android:sharedUserId 应用归属进程不同,从phone切换到system。 初始配置 <manifest xmlns:android="http://schemas.android.com/apk/res/android"c…...

解锁ApplicationContext vs BeanFactory: 谁更具选择性?

目录 一、聚焦源码回顾 (一)源码分析和理解 (二)简短的回顾对比建议 二、ApplicationContext vs BeanFactory特性对比 (一)主要特性总结 (二)直接建议 三、案例简单说明 &am…...

一篇梳理清楚http请求知识点

HTTP请求是Web开发中的重要组成部分,它涉及到客户端和服务器之间的通信。掌握HTTP请求的知识点对于前端开发和后端开发都至关重要。以下是关于HTTP请求的详细梳理,结合代码进行说明。 1. HTTP请求概述 HTTP(超文本传输协议)是一个…...

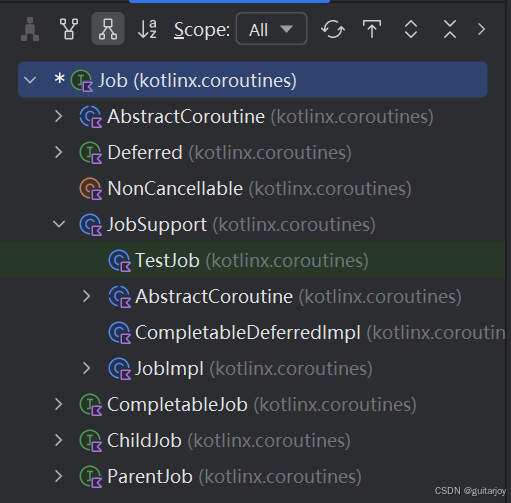

Kotlin - 协程结构化并发Structured Concurrency

前言 Kotlin的Project Lead,Roman Elizarov的一片文章https://elizarov.medium.com/structured-concurrency-722d765aa952介绍了Structured Concurrency发展的背景。相对Kotlin1.1时代,后来新增的Structured Concurrency理念,也就是我们现在所…...

新版国标GB28181设备端Android版EasyGBD支持国标GB28181-2022,支持语音对讲,支持位置上报,开源在Github

经过近3个月的迭代开发,新版本的国标GB28181设备端EasyGBD安卓Android版终于在昨天发布到Github了,最新的EasyGBD支持了国标GB28181-2022版,还支持了语音对讲、位置上报、本地录像等功能,比原有GB28181-2016版的EasyGBD更加高效、…...

豆包MarsCode测评:编程效率再提升

豆包MarsCode测评:编程效率再提升 本文正在参与豆包MarsCode AI 编程体验家活动 随着人工智能技术的发展,编程的方式也在悄然发生变化。最近,豆包推出的 AI 编程工具 MarsCode 在开发者社区引发了不小的关注。这是一款支持多种主流编程语言…...

二叉树 -- 堆(详解)

目录 1、堆的概念及结构 2、堆的实现(附代码) 2.1、向下调整算法建堆 3、堆的应用(附代码) 3.1、堆排序 3.2、TOP-K问题 1、堆的概念及结构 如果有一个关键码的集合K { k0,k1 ,k2 ,…,k(n-1) },把它的所有元素…...

【Apache Paimon】-- 11 -- Flink 消费 kakfa 写 S3 File

目录 1、项目构建 2、项目新增和修改 2.1 pom.xml 新增依赖 2.2 本地测试或者 flink on k8s 时,新增 S3FileSystemFactory.java 第一步:创建包=org.apache.flink.fs.s3hadoop 第二步:新增 java 类 S3FileSystemFactory 特别注意 (1)本地测试时需要新增以下内容 (…...

)

SQL MID()

SQL中的MID()函数是一个用于从指定位置开始截取字符串中指定长度的子串的函数。这个函数在数据库查询和数据处理中经常被使用,特别是在需要从较长的文本字段中提取特定信息时。 MID()函数的基本语法是:SELECT MID(column_name, start, length) FROM tab…...

jsp | servlet | spring forEach读取不了对象List

导致这个问题的原因有很多的,这里讲到的只是原因之一 原因 taglib不认识forEach 解决办法 添加<% taglib uri"http://java.sun.com/jsp/jstl/core" prefix"c" %> (我忘写这个东西了哈哈哈)...

【ArcGIS Pro微课1000例】0063:处理无人机数据(空三、生成DOM、DSM、DTM)

使用ArcGIS Pro 正射拼接处理无人机数据流程化工具,不需要额外产品许可的支持,只需要桌面是高级版许可即可支持。ArcGIS Pro处理无人机摄影测量数据主要内容有:空三、生成DOM、DSM、DTM。 文章目录 一、创建映射项目二、提交自由空三三、添加控制点优化四、提交产品生产一、…...

【pytorch】深度学习计算

1 层和块 块由类(class)表示。它的任何子类都必须定义一个将其输入转换为输出的前向传播函数,并且必须存储任何必需的参数。注意,有些块不需要任何参数。最后,为了计算梯度,块必须具有反向传播函数。 1.1…...

详解磁盘IO、网络IO、零拷贝IO、BIO、NIO、AIO、IO多路复用(select、poll、epoll)

1、什么是I/O 在计算机操作系统中,所谓的I/O就是输入(Input)和输出(Output),也可以理解为读(Read)和写(Write),针对不同的对象,I/O模式可以划分为…...

VPN技术-GRE隧道的配置

GRE隧道的配置 1, 在AR1上配置DHCP接口地址池,AR3上配置DHCP全局地址池 2, PC1获取的IP地址为10.10.10.253,PC2获取的IP地址为10.10.30.253 3,通过ip route-static将目的地址为10.10.30.253的流量引入到Tunnel #配…...

【spring-cloud-gateway总结】

文章目录 什么是gateway如何导入gateway依赖路由配置gateway配置断路器导包配置 什么是gateway 在微服务架构中,gateway网关是一个服务,它作为系统的唯一入口点,处理所有的客户端请求,然后将这些请求路由到适当的服务。提供了几个…...

数组相关简单算法

目录 1. 数据结构与算法 2. 数组中涉及的算法 2.1 2.2 数值型数组相关运算 2.3 数组赋值 2.4 数组复制/反转 2.5 数组查找 2.6 排序 1. 数据结构与算法 《数据结构与算法》是大学些许专业的必修或选修课,主要包含两方面知识: (1&#…...

Atmosphere:重新定义Nintendo Switch自制固件的革命性框架

Atmosphere:重新定义Nintendo Switch自制固件的革命性框架 【免费下载链接】Atmosphere Atmosphre is a work-in-progress customized firmware for the Nintendo Switch. 项目地址: https://gitcode.com/GitHub_Trending/at/Atmosphere 你是否曾想过&#x…...

从理论到实践:基于状态观测器的闭环系统设计与MATLAB仿真

1. 当状态看不见时,我们如何控制一个系统? 想象一下你在驾驶一辆汽车,但仪表盘全部失灵——看不到车速、转速、油量,甚至连方向盘转角都不知道。这时候如果要保持车道,你会怎么做?这就是控制工程中经典的状…...

嵌入式系统中的累加和校验算法原理与实现

1. 累加和校验算法概述在嵌入式系统开发中,数据通信的可靠性至关重要。想象一下,当你通过无线模块控制一台工业机器人时,如果传输的运动指令数据出现错误,可能导致机械臂做出完全不可预测的动作,轻则损坏产品ÿ…...

)

PDB文件管理实战:用符号服务器加速团队协作调试(含VS2022配置示例)

PDB文件管理实战:构建企业级符号服务器加速团队协作调试 当开发团队规模超过10人时,调试符号管理就会从技术问题升级为协作难题。想象这样的场景:周五下午5点,QA报告生产环境出现崩溃转储,开发团队需要立即分析。但当工…...

FSearch:Linux系统上如何用这款革命性工具实现毫秒级文件搜索

FSearch:Linux系统上如何用这款革命性工具实现毫秒级文件搜索 【免费下载链接】fsearch A fast file search utility for Unix-like systems based on GTK3 项目地址: https://gitcode.com/gh_mirrors/fs/fsearch 你是否曾在Linux系统中为寻找一个文件而花费…...

r5:天气预测

- **🍨 本文为[🔗365天深度学习训练营](https://mp.weixin.qq.com/s/o-DaK6aQQLkJ8uE4YX1p3Q) 中的学习记录博客** - **🍖 原作者:[K同学啊](https://mtyjkh.blog.csdn.net/)** 文章目录 概要整体架构流程代码运行技术名词解释小…...

)

Ubuntu纯键盘操作全攻略:从入门到精通(附常用快捷键速查表)

Ubuntu纯键盘操作全指南:释放效率革命的终极手册 在数字工作流中,每一次伸手去摸鼠标都意味着思维的中断和效率的流失。Ubuntu作为最受欢迎的Linux发行版之一,其键盘操作体系之丰富远超多数用户的想象——从简单的窗口切换到底层系统调试&…...

)

react为啥不像vue3一样做diff优化(双端diff和最长递增子序列)

React 不是不能做 LIS / 双端 Diff, 而是 React 的架构目标 不追求 DOM 最优,追求调度最优 所以它故意不做 Vue 那套极致 Diff 优化。 一、先给结论(面试直接说) React 不做极致 Diff 优化,是因为它的架构方向是&…...

终极指南:如何在TouchGal一站式Galgame社区发现你的视觉小说宝藏

终极指南:如何在TouchGal一站式Galgame社区发现你的视觉小说宝藏 【免费下载链接】kun-touchgal-next TouchGAL是立足于分享快乐的一站式Galgame文化社区, 为Gal爱好者提供一片净土! 项目地址: https://gitcode.com/gh_mirrors/ku/kun-touchgal-next TouchGa…...

如何用代码思维提升90%图表效率?揭秘Mermaid的可视化革命

如何用代码思维提升90%图表效率?揭秘Mermaid的可视化革命 【免费下载链接】mermaid-live-editor Edit, preview and share mermaid charts/diagrams. New implementation of the live editor. 项目地址: https://gitcode.com/GitHub_Trending/me/mermaid-live-edi…...